TL;DR: Разрабы второго по популярности (по версии ratingruneta) интернет-магазина встроили в движок код, который делает копии всех счетов клиентов на сервер в Аризоне.

Кто пострадал

Интернет-магазины и их клиенты, работающие на CS-Cart всех версий.

Сама компания заявляет о 35'000 установок в 170 странах мира.

Какая информация содержится в утечке

ФИО покупателя интернет-магазина

Адрес покупателя

Телефон покупателя

email покупателя

Сумма заказа, заказанные товары и услуги

Почтовые треки

Подробности

С CMS можно познакомиться (и скачать демо) по двум адресам: https://www.cs-cart.ru/, https://www.cs-cart.com/.

Последняя версия на сегодня 4.12.2.SP2 (зеркало), написана на PHP, ставится как всё, заточенное под LAMP, но нам для наших целей это не обязательно делать.

Скачиваем, распоковываем и сразу идём смотреть ./app/Tygh/Pdf.php , где видим такой код для отрисовки счёта клиента в виде Pdf-файла:

<?php

...

protected static $url = 'http://converter.cart-services.com';

...

public static function render(...)

{

...

$response = Http::post(self::action('/pdf/render'), json_encode($params), array(

'headers' => array(

'Content-type: application/json',

'Accept: application/pdf'

),

'binary_transfer' => true,

'write_to_file' => $file

));

...

protected static function action($action)

{

return self::$url . $action;

}где json_encode($params) содержит всю личную информацию, в т.ч. персональные данные покупателя, а Http::post(self::action('/pdf/render') после эвалюации превращается в Http::post("https://converter.cart-services.com/pdf/render") и все наши данные отправляются по ссылке выше, а уже в ответ из Аризоны (см. далее) приходит Pdf, который потом отправляется покупателю и/или используется для других целей системы.

converter.cart-services.com

Если погуглить этот адрес (converter.cart-services.com), то окажется, что первые обращения в форум поддержки датируются не позже 2018 года (вероятно, даже раньше, но администрация форума поддержки удаляет сообщения об этой проблеме), скорее всего с 2006 года, когда этот адрес был зарегестрирован.

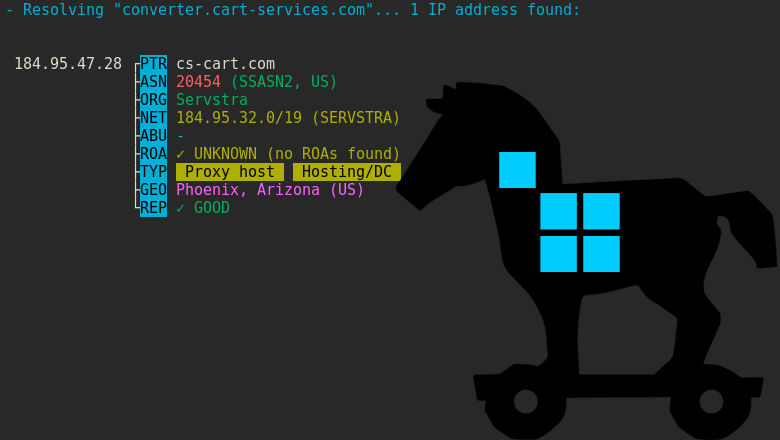

Сам сервер, где собираются счета находится в Аризоне, США:

- Resolving "converter.cart-services.com"... 1 IP address found: 184.95.47.28

-PTR cs-cart.com

+ASN 20454 (SSASN2, US)

+ORG Servstra

+NET 184.95.32.0/19 (SERVSTRA)

+ABU -

+ROA ? UNKNOWN (no ROAs found)

+TYP Proxy host Hosting/DC

+GEO Phoenix, Arizona (US)

LREP ? GOOD

Выводы

Компания-разработчик установила закладку, которая все заказы всех своих 35к клиентов, включая информацию о ФИО, емейлах, телефонах, адресах покупателей сливает куда-то в Аризону на сервер, который зарегистрирован уже 15 лет.

Накопленная за, предположительно, 15 лет база - просто клондайк для разного рода преступников, мало того, что имеются персональные данные десятков тысяч (если не сотен тысяч) человек, так ещё есть информация, позволяющая оценить их финансовое состояние.

Как это соотносится с законами о персональных данных (GDPR, № 152-ФЗ), думаю, объяснять не надо.

Обращение на форум поддержки, кстати, заканчивается удалением топиков и открытым признанием, что такое поведение меняться не будет.

ky0

Вы переживаете, что CMS отправляет чувствительные данные наружу, или что она отправляет их в Аризону? Складывается впечатление, что второе — хотя негодования заслуживает (если это действительно злонамеренно и не отражено в договоре) первое.

YourMama Автор

Тут не столько переживание, сколько обозначение статей, которые нарушаются (N 152-ФЗ Ст. 12. Трансграничная передача персональных данных)

ky0

То есть если бы всё это уезжало куда-нибудь на левый хостинг в РФ — галактика не была бы в опасности? Хотя, если подумать, именно у отечественных мошенников, а не зарубежных, куда больше шансов успешно применить массив подобной информации.

YourMama Автор

Отнюдь. Ваши данные, кстати, с большой долей вероятности у них тоже имеются с учётом популярности движка.

ky0

Что «отнюдь»-то? Вы если не согласны с каким-то тезисом — извольте как-то более развёрнуто обозначать позицию и контраргументы. А то мы всё ближе скатываемся к уровню дискуссии «ты не прав, иди нафиг».

За свои данные я не переживаю, даже если они куда-то утекли. Предоставляя их любому сервису, не важно — российскому или зарубежному, я отдаю себе отчёт, что потенциально отдаю их неограниченному кругу лиц.

YourMama Автор

Простите, мне кажется, что, когда речь идёт о том в опасности ли галактика или нет, более развёрнутого ответа не предполагается. Мне лично без разницы национальный состав банды, которая меня грабит, если Вы об этом.

Не знаю как Вы, а лично я свои фио+адрес+мыло+телефон даю совершенно не предполагая, что они могут быть переданы 3-м лицам.

И уж тем более, думаю, этого не предполагают владельцы интернет-магазинов)