В наше время даже для собак придумали удаленное управление.

Возвращаясь к циклу «Конспект Админа», мне хотелось бы рассказать о вариантах запуска исполняемых программ на удаленных компьютерах. Эта статья будет интересна тем, у кого еще нет систем централизованного управления, но уже есть понимание утомительности ручного обхода рабочих станций и серверов. Либо тем, кому решения «под ключ» не интересны ввиду неспортивности.

В качестве того, зачем нужен такой запуск программ, можно привести недавнюю истерию с Петей\Не-Петей, когда все бросились проверять\отключать SMBv1 и загружать обновления. Да и провести инвентаризацию или установить срочный патч таким методом тоже можно.

Когда-то давно я устроился работать в организацию в период эпидемии Kido\Conficker. Наиболее простым способом выяснить, все ли хорошо в ИС компании, была славная утилита от Касперского под названием Kido Killer, которая проверяла наличие вируса и устраняла его. Запускать программу на доброй сотне машин руками было невесело, поэтому пришлось знакомиться с автоматизацией.

Если в операционных системах *nix для удаленного запуска, как правило, используется SSH, то у Windows способов запуска программ и скриптов воистину как песка в пустыне. Я разберу основные варианты, как общеизвестные, так и экзотические. Таких очевидных вещей как telnet-сервер касаться не буду, тем более Microsoft уже убрала его из современных ОС.

Способы старые, временем проверенные

Psexec

Пожалуй, это первое, что приходит на ум, когда идет речь об удаленном запуске программ. Утилита от Марка Руссиновича используется еще со времен Windows NT и до сих пор применяется. Помимо основной функции, можно использовать ее и как Runas, и для запуска программ в пользовательской сессии терминального сервера. Psexec также позволяет задавать ядра процессора, на которых будет запускаться программа, и ее приоритет в системе.

В качестве примера посмотрим, установлено ли обновление, закрывающее нашумевшую уязвимость SMB на списке компьютеров:

psexec @computers.txt /u USER /p PASS cmd.exe /v /c ""systeminfo | find "KB4012212" || echo !computername! >> \\server\share\log.txt"""В файле computers.txt находится список компьютеров. Для запуска по всему домену можно использовать \\*. В файле \\server\share\log.txt будут появляться имена рабочих станций или серверов без обновления. Если в домене существуют компьютеры с *nix на борту или нет доступа к административному сетевому ресурсу Admin$ ? команда на этой машине не выполнится, но обработка продолжится. Чтобы скрипт не зависал при каждой попытке подключения, можно задать тайм-аут с помощью ключа -n.

Если компьютер выключен ? мы об этом не узнаем. Поэтому лучше предварительно проверять доступность машин или собирать в файле информацию об успешном или неудачном выполнении.

К минусам Psexec можно отнести то, что она из-за своего удобства и популярности часто используется вирусописателями. Поэтому антивирусные системы могут обнаруживать утилиту как опасность вида remote admin.

По умолчанию процесс на удаленной машине выполняется от имени пользователя, запустившего Psexec. При необходимости логин и пароль можно задать явно или же использовать аккаунт SYSTEM.

WMIC

Для управления системами Windows с помощью разных графических утилит часто используется WMI (Windows Management Instrumentation) ? реализация объектно-ориентированного стандарта управления WBEM. В качестве утилиты с графическим интерфейсом для работы с WMI можно использовать wbemtest.exe.

Для работы с WMI из консоли создана wmic.exe. Например, для проверки установленных обновлений вместо жутковатой конструкции из предыдущего примера можно использовать простую команду:

wmic /node:"servername" qfe get hotfixid | find "KB4012212"Использовать список компьютеров также можно командой /node:"@computers.txt".

Еще при помощи WMI можно запускать программы – синтаксис предельно прост:

wmic /node:"servername" process call create "cmd /c somecommands"К сожалению, в отличие от Psexec, получить вывод в консоли не получится ? придется выводить результаты команды в файл.

По умолчанию процесс на удаленной машине выполняется от имени пользователя, запустившего wmic. При необходимости логин и пароль можно задать явно.

Групповые политики и скрипты

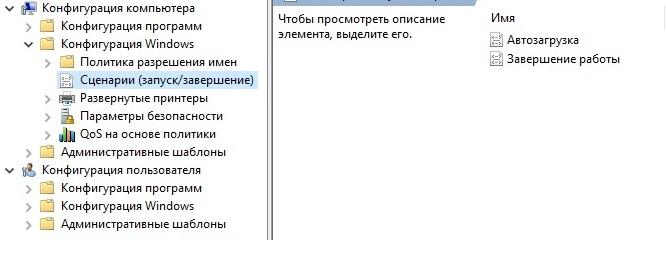

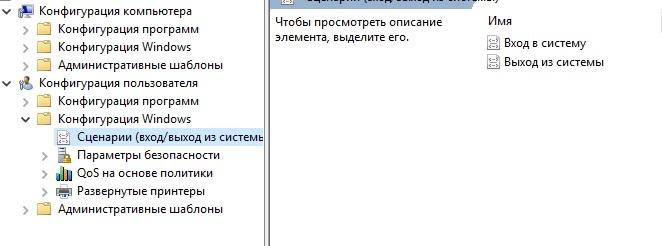

Если предыдущие варианты не требовали доменной среды, то в этом случае потребуется домен. Поддерживаются скрипты при входе и выходе пользователя из системы, а также при ее включении и выключении. Поскольку каждый администратор Windows сталкивался с ними, я не буду подробно расписывать как ими пользоваться ? лишь напомню, где их искать.

Скрипты, выполняющиеся при старте и завершении системы.

Скрипты, выполняющиеся при входе и выходе пользователя из системы.

Скрипты, настраиваемые в пользовательском разделе, выполняются от имени пользователя, а в разделе компьютера ? под аккаунтом SYSTEM.

Назначенные задания

Довольно интересный способ, заслуживающий право на жизнь. Назначенные задания можно создавать из командной строки при помощи утилиты schtasks.exe, выполнять их, затем удалять. Подробнее с синтаксисом можно ознакомиться в документации, я же разберу пример использования назначенных заданий в доменной среде. Предположим, нам нужно выполнить команду как можно быстрее вне зависимости от того, выключен компьютер или нет. Для этого используются так называемые предпочтения групповых политик (Group Policy Preference).

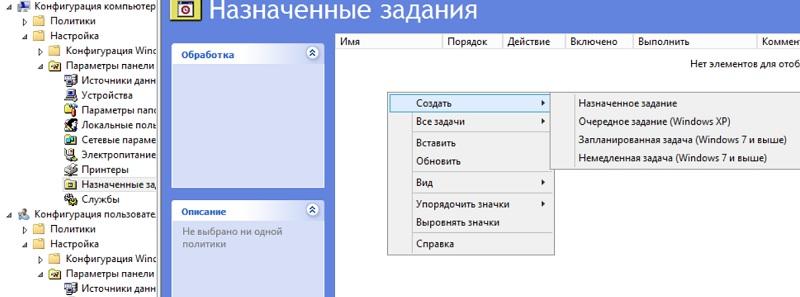

Искать установку назначенных заданий следует в конфигурации компьютера или пользователя ? «Настройка ? Параметры панели управления ? Назначенные задания».

Создание нового назначенного задания.

Для выполнения команды или скрипта ASAP понадобится создать «Немедленную задачу (Windows 7 и выше)». Если вдруг в инфраструктуре остались машины под управлением Windows XP, то подойдет «Очередное задание (Windows XP)».

Стоит сделать несколько политик с соответствующими WMI-фильтрами или создать два разных назначенных задания в одной политике с нацеливанием ? например, при помощи того же WMI-фильтра. Это поможет избежать конфликтов в разнородной среде со старыми и новыми Windows.

Пример WMI-фильтра для применения политики только на компьютерах с Windows XP:

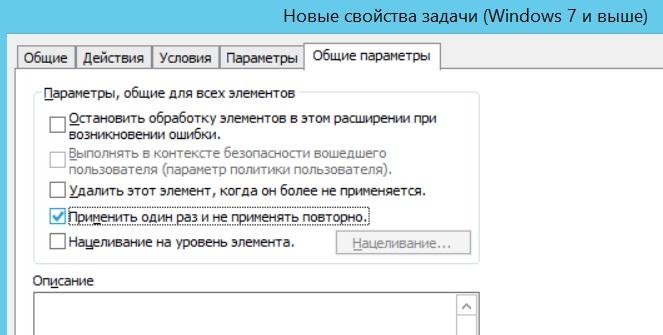

SELECT * FROM Win32_OperatingSystem WHERE Version LIKE "5.1%" AND ProductType = "1"В остальном процедура создания назначенного задания тривиальна. Единственное, не забывайте отметить пункт «Применить один раз и не применять повторно», если задача не требует повторного запуска.

Запускаем немедленную задачу только один раз.

При использовании таких назначенных заданий программа запустится, как только компьютер получит обновление групповой политики. Это удобно: не нужно проверять доступность компьютеров в случае Psexec и wmic и заставлять пользователей перезагружать машины, как в случае скриптов групповых политик. При необходимости можно скопировать файл скрипта локально в разделе «Настройка ? Конфигурация Windows ? Файлы».

Назначенные задания позволяют явно задать имя пользователя для запуска программы, в том числе и для SYSTEM.

Через реестр

Модификация реестра на пользовательских машинах ? странный вариант, лишь на случай крайней необходимости. Можно использовать ветки Run или RunOnce. Подробнее о них ? в документации. Сама модификация реестра может проводиться через групповые политики или из командной строки ? например, такой командой:

reg add \\COMPUTER\HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce /v script /t Reg_SZ /d "script.cmd"В зависимости от ветки реестра, процесс будет выполняться или под пользователем, выполнившим вход в систему, или под аккаунтом SYSTEM.

Есть и другие способы, такие как правка ярлыков в папке «Автозагрузка» или добавление в ярлык к популярной программе && script.cmd, но эти методы уже из серии «можно, но не нужно».

Теперь перейдем к новым инструментам.

Способы новые или куда же без PowerShell

PowerShell, оправдывая свое название, может подключаться к удаленным компьютерам при помощи WMI, RPC и WS-Management (WSMan). Использование последнего метода требует предварительной настройки.

Командлеты, не требующие предварительной настройки, как правило, имеют параметр ComputerName, но не имеют параметра Session. Посмотреть список таких командлетов можно командой:

Get-Command | where { $_.parameters.keys -contains "ComputerName" -and $_.parameters.keys -notcontains "Session"}Для настройки WSMan в общем случае достаточно выполнить команду Enable-PSRemoting-Force. Она запустит службу удаленного управления WinRM и пропишет исключения в фаерволе ? в принципе, это можно сделать для всего домена при помощи групповых политик. Подробнее настройка описана в документации.

После того как все компьютеры будут готовы принимать запросы, мы сможем подключаться при помощи соответствующих командлетов PowerShell. Для проверки возможности подключения используется командлет Test-WSMan.

Проверка возможности подключения.

Для того чтобы выполнить определенную команду или скрипт, используется командлет Invoke-Command со следующим синтаксисом:

Invoke-Command -ComputerName COMPUTER -ScriptBlock { COMMAND } -credential USERNAMEГде COMPUTER ? имя компьютера, COMMAND ?– имя команды, а USERNAME ? имя пользователя, если оно нужно.

Смотрим содержимое диска С удаленного компьютера.

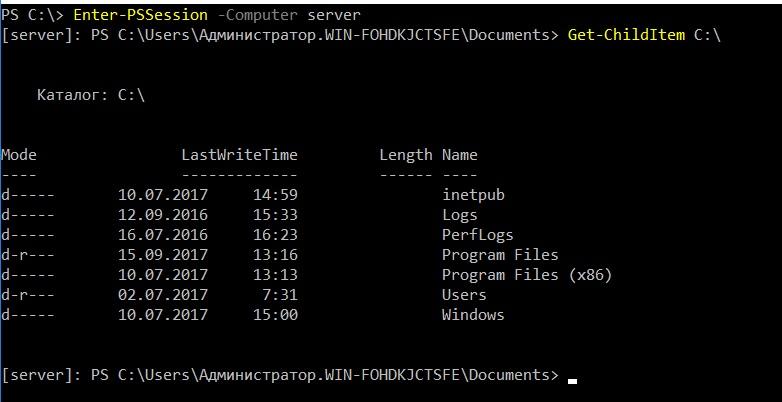

Если же нам нужно получить полноценную консоль ? не автоматизации ради, а ради управления конкретным компьютером, ? то можно использовать командлет Enter-PSSession.

Работаем в консоли удаленного компьютера.

Напомню, что с помощью JEA можно ограничить доступные подобной сессии командлеты или дать доступ нужным без прав администратора.

Конечно, кроме встроенных средств и небольших утилит, существует множество программ для управления структурой. Помимо взрослых решений, для управления конфигурациями вроде Chef, Ansible и MS SCCM можно использовать и средства мониторинга вроде Zabbix, и даже консоль управления антивирусом Касперского.

В период гетерогенных структур хорошо бы иметь возможность унифицированного управления Windows и Linux. Это можно сделать и с помощью PowerShell, что само по себе достойно отдельной статьи ? стоит такую сделать или уже лишнее?

Кстати, поделитесь вашими способами скрытого и не очень запуска программ на удаленных компьютерах. Ну, за исключением эксплойтов.

Комментарии (21)

utoplenick

16.11.2017 16:17Ну так puppet | ansible |chef | salstack же! Выбрать кому что больше нравится, и перестать вручную запускать команды на удаленном компе.

tartarelin

17.11.2017 16:57Вы пользуетесь этим на windows серверах?

utoplenick

17.11.2017 23:37puppet неплохо работает с виндой, а уж в связке с mcollective вообще красота, в ответ на ваш вопрос — да пользуюсь.

atmega644

17.11.2017 07:53Invoke-Wmimethod -ComputerName computername -Path win32_process -Name create -Argumentlist calc.exe

Oldster

17.11.2017 09:33Несколько лет назад пытался сделать нечто подобное, вначале только для Windows, потом почти добавил Linux в плане управления. Но не успел — сменил работу, пересел плотно на Linux. Ну а тут ansible, ssh, одним словом — сказка. Если кто то захочет продолжить — могу поделится исходниками.

Ferzyn_msk

17.11.2017 11:18А есть наработки удаленного включение рабочей станции/сервера, а затем открытие нужного приложения?

Oldster

17.11.2017 11:24Да, сейчас я использую для этого WOL. Правда у него есть некоторые ограничения, но все они решаемы. Использую это в компании, где работаю — все раб. станции (не сервера), ночью переходят в спящий режим для экономии электроэнергии, если кому то надо поработать из дома подключаются по VPN, заходят на внутренний сайт и будят свой комп и дальше по RDP\ssh\NoMashine.

Ferzyn_msk

17.11.2017 11:30Из спящего состояния понятно, а если компьютер полностью выключен? но питание есть на БП.

Oldster

17.11.2017 11:34не думаю, что на раб. станциях есть такие опции. На серверах можно посмотреть в сторону iDRAC\iLO\etc. Но не понятно, зачем выключать сервера?

Ferzyn_msk

17.11.2017 11:38Задачи разные бывают. На пальцах, нет постоянного источника питания, сервер питается от дизель генератотра. Те сервер/рабочая станция не может быть постоянно включенными. Дистанционно включил-поработал-выключил и т. д. :)

elve

18.11.2017 11:55Тогда нужен сервер с IPMI, iLo, iDRAC, Intel BMC и т.д. Эта хреновина включается всегда, если есть электричество. Никаких кнопок на корпусе жать для этого не надо. И в панели управления есть кнопочка «power on» для включения сервера. А если очень надо, то и ipkvm встроенный.

Tufed

17.11.2017 12:56Извините, но я насчитал только 6 способов вместо 1000. Я бы промолчал, но разница в заголовке и в тексте в 167 раз меня возмущает.

akrikkit

17.11.2017 16:57А если бы в названии было «1000 и 1»?

Chaichuk

17.11.2017 14:17Еще один вариант включения любого winПК с настроенным WoL через linux с последующим запуском произвольного приложения на этом ПК через тот же linux

user@ubuntu:~$ wakeonlan 00:11:22:33:44:55 user@ubuntu:~$ luit -encoding "CP 866" ~/src/wmi-1.3.14/Samba/source/bin/winexe -U domain/username //pcname 'cmd'

blexeyaykov

17.11.2017 16:571. Для выполнения команд с секретной информацией на удаленной системе надо также обеспечить невозможность перехвата содержимого команд по сети.

2. Для Windows только асинхронные start-up скрипты не видны на целевой системе. Выполнение других скриптов может быть отслежено в command line details в Task Manager.

dimmount

18.11.2017 09:00В сетях с AD и без часто пользовался бесплатным сервером администрирования от касперского. На все компьютеры ставился агент и можно было выполнять команды, устанавливать приложения и т.д. Даже если самого АК не было или стоял другой антивирус

osipov_dv

winrs не?