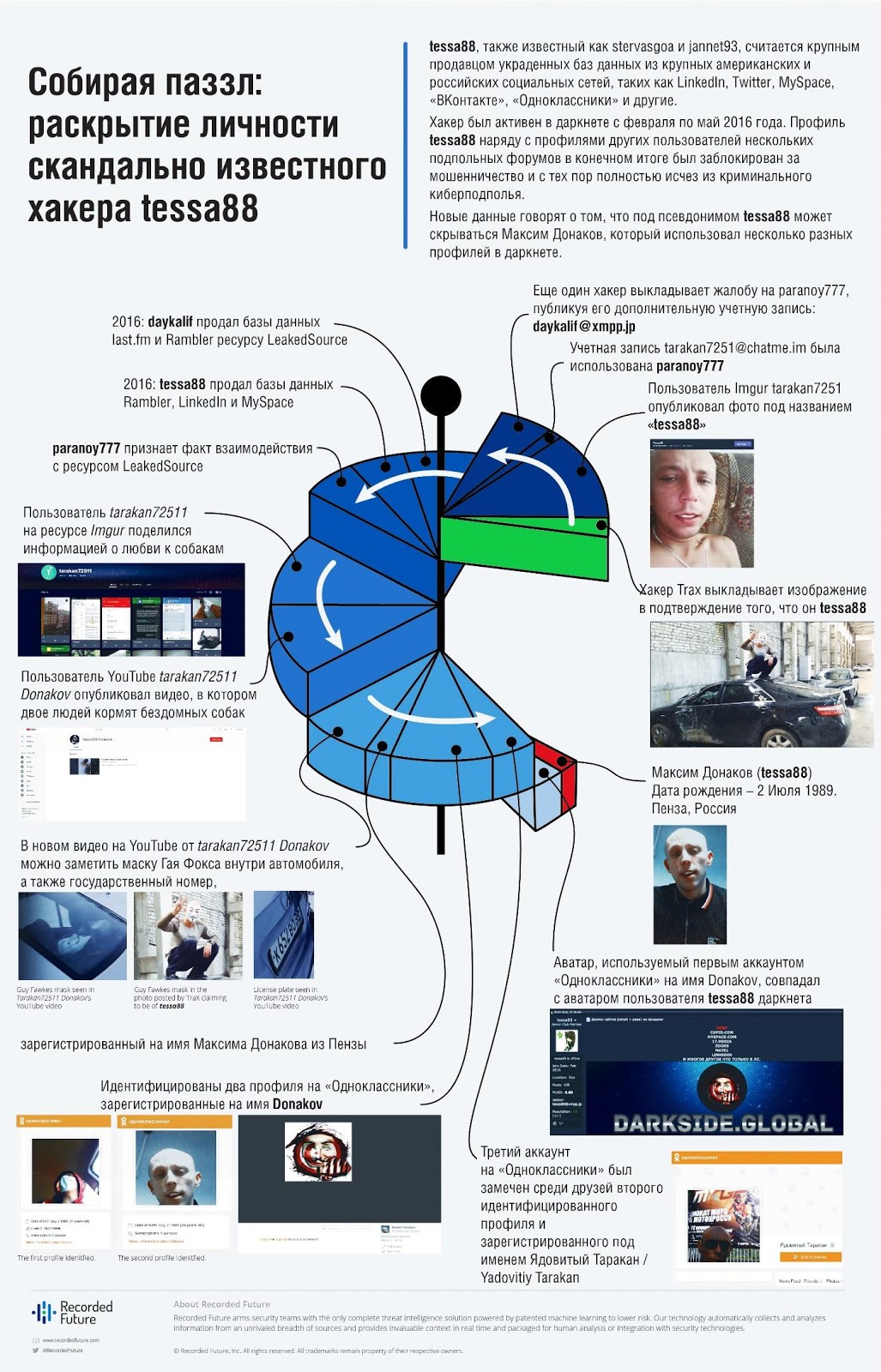

В начале 2016 года злоумышленник, действующий под псевдонимом tessa88, выставил на продажу широкий список скомпрометированных баз пользователей «Вконтакте», Mobango, Myspace, Badoo, QIP, Dropbox, Rambler, LinkedIn, Twitter и др. Недавно данные злоумышленника были раскрыты специалистами компании Insikt Group.

Примечание: для описания профиля хакера, определения альтернативных никнеймов и получения контактных данных, принадлежащих владельцу аккаунта tessa88, специалисты компании Insikt Group использовали данные, предоставленные Recorded Future, провели расследование OSINT, а также проанализировали многочисленные ресурсы даркнета.

Краткий обзор

В начале 2016 г. ранее неизвестный хакер, действовавший под псевдонимом tessa88, впервые появился на публике, выложив на продажу широкий список скомпрометированных баз, содержащих данные знаменитостей. Это были базы данных «Вконтакте», Mobango, Myspace, Badoo, QIP, Dropbox, Rambler, LinkedIn, Twitter и др. В течение нескольких месяцев при активном участии хак-комьюнити профили хакера были заблокированы почти во всех сообществах даркнета. К маю 2016 года tessa88 полностью исчез с просторов интернета. В последующие месяцы предпринимались многочисленные попытки раскрыть личность хакера. Однако не было представлено никаких конкретных доказательств, связывающих tessa88 с каким-либо реальным человеком.

Новые данные свидетельствуют о том, что под псевдонимом tessa88 может скрываться Максим Донаков, житель Пензы, который использовал несколько разных профилей в даркнете. Вполне возможно, что у него был сообщник, который вел аккаунт tessa88, строго придерживаясь процедур OPSEC и до настоящего момента оставаясь анонимным. В любом случае специалисты Insikt Group убеждены, что Максим Донаков получил прямую выгоду от продажи скомпрометированных баз данных и должен рассматриваться в качестве главного действующего лица.

Основные суждения

- Преступная карьера tessa88, вероятно, началась еще в 2012 году, до массовых утечек данных LinkedIn, Dropbox, Yahoo и др., ответственность за которые возложена на хакеров, действовавших под этим псевдонимом. Вероятно, профиль tessa88 был создан специально для продажи ценных баз данных.

- Анализ Insikt Group, основанный на обнаруженных изображениях реального человека, скрывающегося под никнеймом tessa88, и обсуждениях с многочисленных форумов, позволяет с высокой степенью вероятности делать вывод, что tessa88 – мужчина, а не женщина.

- Согласно данным Insikt Group, профиль tessa88 связан с рядом других аккаунтов: Paranoy777, Daykalif и tarakan72511. Эти пользователи выкладывали похожие фото в социальных сетях, соответствующие фотографии в паспорте Максима Донакова, молодого человека, известного в сети под псевдонимом Paranoy777.

- Insikt Group сообщает, что Донаков Максим Владимирович проживает на территории Российской Федерации.

Раскрытие личности tessa88

Бэкграунд

Согласно данным Recorded Future, пользователь Peace_of_Mind, также известный как Peace, продавал базу данных LinkedIn 16 мая 2016 года на ныне несуществующем ресурсе TheRealDeal Market. По результатам расследования кражи баз данных LinkedIn в октябре 2016 г. сотрудники ФБР арестовали гражданина РФ Евгения Никулина. Он был арестован в Чехии и позже экстрадирован в США. На момент написания данной статьи расследование еще не закончено и никаких объективных доказательств, связывающих Никулина с Peace_of_Mind, предоставлено не было.

Издание Motherboard публиковало выводы из интервью с tessa88, утверждавшего, что он является давним членом преступного сообщества, и обвинявшего Peace_of_Mind в краже баз данных, которые продавал tessa88. Peace_of_Mind, в свою очередь, утверждал, что tessa88 сам украл базы данных для продажи в интернете.

Согласно докладу компании InfoArmor, tessa88 действовал в качестве посредника, который продавал учетные записи и персональные данные, похищенные группой хакеров, именуемой «Group E». InfoArmor утверждает (Recorded Future также это подтвердили), что tessa88 был первым, кто выложил для продажи базы данных в феврале 2016 года. В мае 2016 г. InfoArmor утверждали, что tessa88 и Peace_of_Mind договорились о совместном использовании по крайней мере некоторых из скомпрометированных баз данных в вероятной попытке ускорить монетизацию огромного количества данных. Отношения между tessa88 и Peace_of_Mind ухудшились, поскольку другие члены подпольных сообществ утверждали, что данные были недостоверными. Таким образом, доклад от InfoArmor подтверждает выводы Motherboard и объясняет откровенную враждебность между двумя хакерами.

Активности tessa88, также известного как stervasgoa в даркнете, в период с февраля по май 2016.

Анализ

В результате анализа ресурсов даркнета удалось сопоставить профиль tessa88 с рядом аккаунтов, в том числе Jabber (tessa88@exploit[.]im, tessa88@xmpp[.]jp, mrfreeman777@xmpp[.]jp, darksideglobal@exploit[.]im), аккаунтом ICQ 740455 и адресом электронной почты firetessa@yahoo[.]com.

Tessa88 продает БД веб-сайтов LinkedIn и MySpace на подпольном форуме, который в настоящее время закрыт.

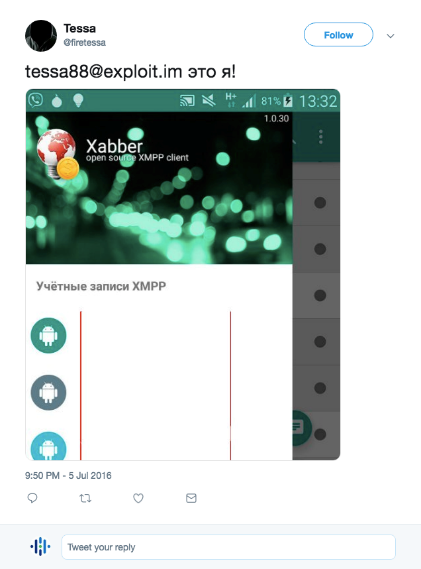

5 июля 2016 года пользователь Twitter @firetessa сообщил, что Jabber-аккаунт tessa88@exploit[.]im, используемый tessa88 для продажи на андеграунд-форумах, принадлежит ему.

Твит пользователя @firetessa

Пользователь TraX, член хакерского сообщества, заявил, что tessa88 — мужчина, и опубликовал предполагаемую фотографию на форуме. TraX также заявил, что tessa88 стоит за недавними взломами и последующей продажей баз LinkedIn, MySpace и Yahoo, и даже выразил готовность поделиться этой информацией с журналистами.

Предполагаемая фотография пользователя tessa88

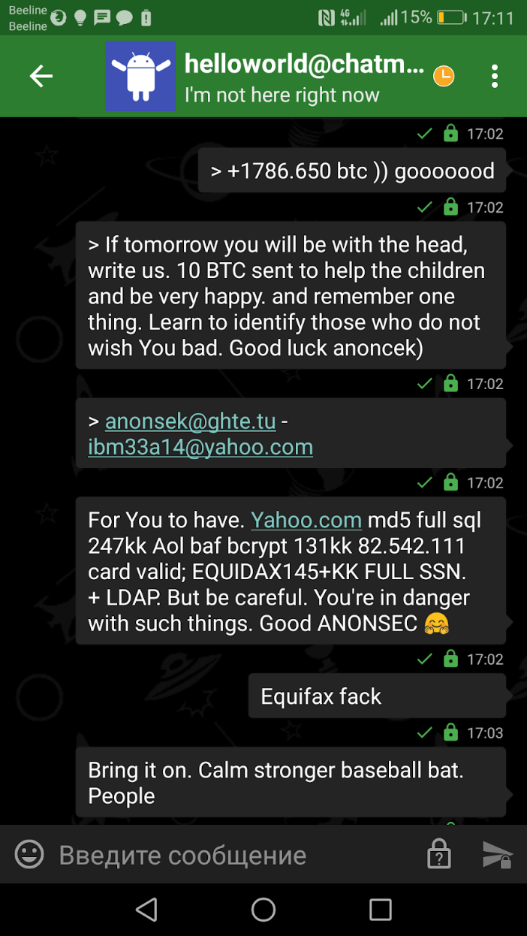

В ходе расследований на основе открытых данных (OSINT) был идентифицирован аккаунт tarakan7251 (на ресурсе Imgur), с которого были опубликованы скриншоты обсуждений относительно утечек данных Yahoo и Equifax, реализованных пользователями HelloWorld и Ibm33a14. Примечательно, что Ibm33a14 — русскоговорящий хакер, который утверждал в 2017 году, что владеет оригиналами дампов баз данных Yahoo и Equifax.

Скриншот чата в отношении Yahoo и Equifax

В том же аккаунте Imgur в 2017 году была опубликована фотография под названием «tessa88», на которой изображен мужчина, чья внешность похожа на человека, изображенного на вышеупомянутой фотографии, размещенной TraX.

Вероятное изображение пользователя tessa88

Псевдоним tarakan72511 используется хакером Paranoy777, которому принадлежит учетная запись Jabber tarakan72511@chatme[.]im. Paranoy777 и tessa88 оба продавали украденные базы данных крупных социальных сетей и IT-компаний в 2016 году.

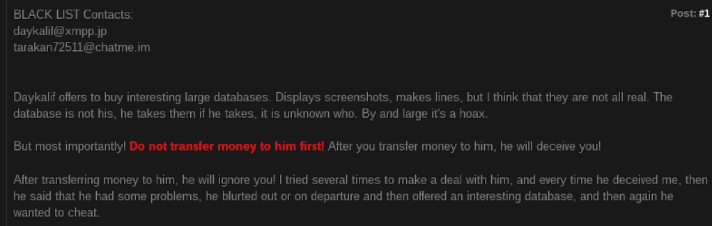

Recorded Future обнаружили жалобу, поданную против tarakan72511, в которой утверждалось, что Daykalif является русскоязычным преступником, который торговал известными базами данных и использовал учетные записи Jabber daykalif@xmpp[.]jp и tarakan72511@chatme[.]im — тот же Jabber-аккаунт, используемый пользователем Paranoy777, который в свою очередь связан с аккаунтом tarakan72511. Если это утверждение верно, то вполне вероятно, что пользователи Paranoy777 и Daykalif — один и тот же человек.

Жалоба, обнаруженная на андеграунд-форуме

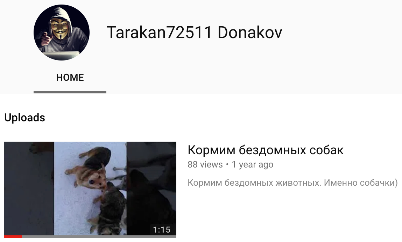

Пользователь tarakan72511 (на ресурсе Imgur) поделился информацией о любви к собакам. Пользователь аккаунта на YouTube Tarakan72511 Donakov выложил видео, в котором двое людей кормят бездомных собак, что является отсылкой к профилю с Imgur. На видео говорится о том, что они находятся в Пензе. Автомобиль на видео — Mitsubishi Lancer с регистрационным номером K652BO 58.

Профиль пользователя на YouTube Tarakan7251 Donakov.

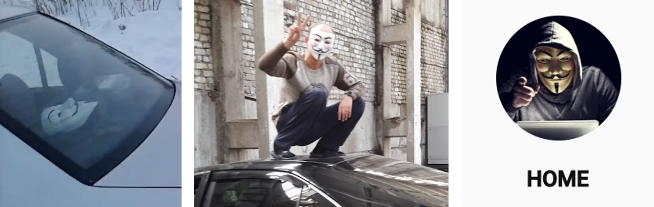

Кроме того, на 56 секунде видео видна маска Гая Фокса. Похожая маска использовалась в качестве аватара в YouTube-профиле Tarakan72511 Donakov, а также надета на человека на изображении, которым поделился пользователь TraX.

Маска Гая Фокса на видео в YouTube, аватаре пользователя в YouTube и изображении пользователя Trax.

В ходе расследования OSINT в отношении Donakov (Донаков) из Пензы выяснилось, что кто-то под именем Донаков М.В. совершил несколько преступлений в городах Ярославль и Пенза, включая ДТП, произошедшее с участием автомобиля Mitsubishi Lancer в 2017 году. Гражданин Донаков Максим Владимирович, родившийся в Ярославле и переехавший в Пензу, был отмечен в нескольких статьях на sudact.ru, где говорится о совершении им ряда преступлений, после чего М. Донаков был отправлен под стражу.

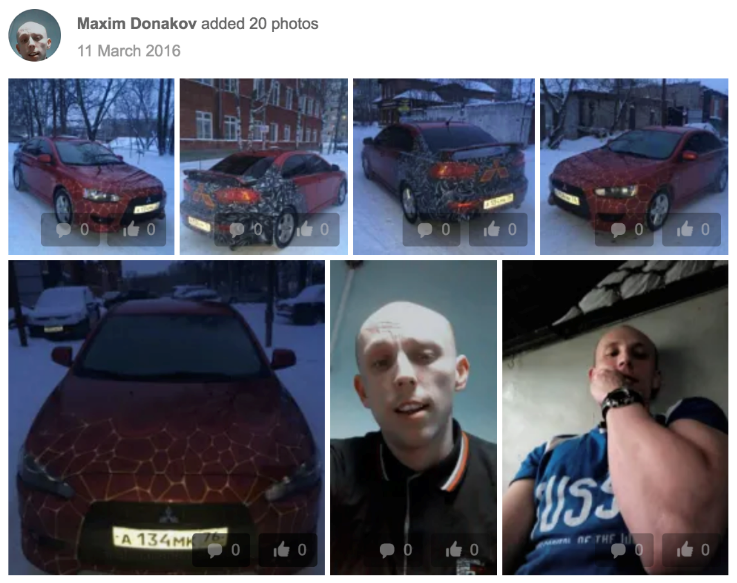

На основе этих записей было выявлено три профиля на ресурсе «Одноклассники», все с именем Максим Донаков, два из которых указали свое текущее местоположение как Ярославль, а один как Пенза. Первый профиль в «Одноклассники» принадлежит мужчине, который проживал в Ярославле и родился 2 июля 1989 года. Последний раз пользователь заходил на сайт 9 сентября 2013 года. Второй профиль «Одноклассники» имеет то же имя и дату рождения, что и предыдущий профиль. На фото обоих профилей изображен тот же человек, что и на профиле tarakan72511 в Imgur. Примечательно изображение автомобиля Mitsubishi Lancer с государственным номером А 134МК 76.

Фото профиля Максима Донакова в «Одноклассниках»

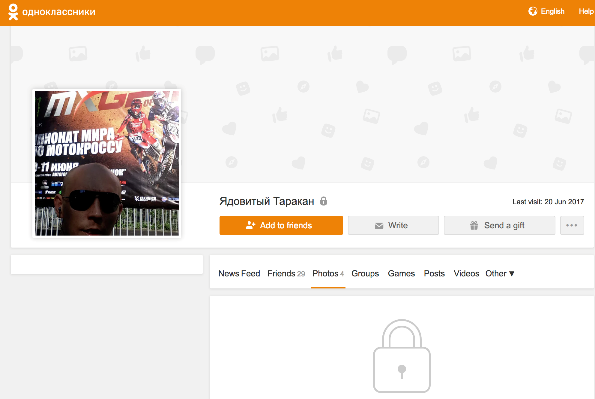

Анализ второго профиля в «Одноклассники» показал, что хакер связан с другим пользователем «Ядовитый таракан», предположительно проживающим в г. Первомайске в Украине. Имя «Ядовитый таракан» созвучно с аккаунтом tarakan72511 на Imgur, а фото профиля человека сильно напоминает Максима Донакова. Стоит отметить, что Первомайск — настоящее место рождения Максима Донакова. Учитывая вышеизложенные факты, с высокой степенью уверенности можно сказать, что профиль «Ядовитый таракан» также принадлежит Максиму Донакову.

Фото другого профиля Максима Донакова в «Одноклассники»

Конфиденциальные источники подтвердили, что Максим Донаков является реальным человеком, родившимся 2 июля 1989 года. По данным SudAct, Донаков был освобожден под надзор полиции, но затем был заключен в тюрьму после совершения другого преступления в 2014 году. Это может объяснить существование нескольких профилей в «Одноклассниках», так как Донаков, возможно, был вынужден создать новый профиль после освобождения из тюрьмы, если он забыл учетные данные для своей предыдущей учетной записи.

В ходе расследования OSINT выявлен ряд других аккаунтов и контактная информация, скорее всего, связанная с Донаковым (tessa88): профиль «ВКонтакте» Максим Иванов с номером телефона +79022222229, профили Vkrugudruzei и Valet.ru, аккаунт YouTube Максим Донаков с номером телефона +17789981919. Открытый веб-поиск «Максим Донаков» показал профиль Gulik01 на Freelance.ru, который, возможно, принадлежит tessa88 (Донаков). В учетной записи Gulik01 указано, что он является русскоязычным фрилансером в сфере информационных технологий.

Более того, дополнительные поиски в просочившихся базах данных выявили Максима Донакова, жителя Пензы 2 июля 1989 года рождения, совпадающего с информацией профиля пользователя из вышеупомянутых профилей «Одноклассники» и изображением под названием «tessa88», размещенным пользователем Imgur tarakan72511, на котором изображен тот же человек. Опять же, все это говорит о том, что tessa88 – это действительно Максим Донаков.

Анализ Bitcoin-кошелька пользователя tessa88

Анализ транзакций, связанных с подтвержденным Bitcoin-кошельком tessa88 с использованием Crystal Blockchain (проведенный Insikt Group), показал, что хакер получил по крайней мере 168 биткоинов или около 90 000 долларов США, и большая часть средств была в конечном итоге отмыта через LocalBitcoins, популярный одноранговый обменный сервис. Несмотря на блокировку хакера в мае 2016 года, он продолжал использовать свой Bitcoin-кошелек до августа 2017 года.

Итоги анализа

Insikt Group с высокой степенью уверенности оценивает tessa88 как одно из многих прозвищ, созданных Максимом Донаковым для продажи баз данных на андеграунд-форумах. Кроме того, вполне вероятно, что Донаков был активен в даркнете по крайней мере с 2012 года, а также использовал псевдонимы Paranoy777, Daykalif и tarakan72511.

Максим Донаков, известный как tessa88, Paranoy777 и Daykalif

Донаков Максим Владимирович родился 2 июля 1989 года, житель Российской Федерации, ранее проживавший в Ярославле, а позднее переехавший в Пензу. Анализ учетных записей в социальных сетях и других ресурсов Recorded Future подтверждает выводы Insikt Group.

Согласно проведенному анализу, псевдонимы tessa88, Paranoy777 и Daykalif были созданы специально для продажи скомпрометированных данных в даркнете. Учитывая противоречивую информацию о кражах баз данных вышеуказанных компаний, трудно определить реальную стратегию и методы, применяемые хакерами. Однако предстоящее расследование дела в отношении Евгения Никулина, связанное с утечкой данных в LinkedIn, может пролить свет на эту историю и заполнить оставшиеся пробелы.

Статья опубликована Insikt Group 20 ноября 2018 года.

Перевод: Денис Гаврилов, консультант Центра информационной безопасности «Инфосистемы Джет»

Комментарии (41)

polearnik

29.11.2018 11:24+1таак. Значит надо использовать только одноразовые логины и почты. Что еще?

Кстати если первую картинку читать наоборот то получится отличная схема по маскировке своей личности под личность других людей. Надо просто использовать похожие логины и дать еще пару наводок типа ютуб видео с кормлением собак.

mr_tron

29.11.2018 12:22Вообще не очень хорошо. Если это условный продавец на заправке с 3 классами образования, то его легко отделят, а если условный айтишник (например взяли рандомного разработчика с гитхаба), то вломятся ночью к человеку со спецназом и вот это всё. Зачем. Просто генерируйте новую цифровую личность под каждую задачу. qubes os не даст их смешать.

haldagan

29.11.2018 12:35то вломятся ночью к человеку со спецназом и вот это всё. Зачем

Если некий киберпреступник Василий, подставляет таким образом айтишника Петю, то ему это сильно на руку:

— Разбирательства: пока Петя докажет, что не верблюд, пройдет день, неделя, а то и месяц.

— Василий может следить за Петей. Не обязательно напрямую, может, например твиттер отслеживать: как только в Петиных соцсетях появляется что-то вроде «охренели совсем: ночью дверь сломали и почки отбили», значит пора Васе рвать когти.

В общем у грамотной типа-компрометации своей личности есть свои плюсы.

Все это чисто теоретически, ессно. Никого ни к чему не призываю.

i0000

30.11.2018 12:15пока Петя докажет, что не верблюд, пройдет день, неделя, а то и месяц.

может и несколько лет пройти, пока Петя выйдет на свободу с чистой совестью…

dartraiden

01.12.2018 02:58таак. Значит надо использовать только одноразовые логины и почты. Что еще?

Нужно использовать выдуманную личность и тщательно избегать её пересечения с «повседневной». Никаких похожих ников, аватаров, увлечений, никаких «так, моему альтер-эго надо срочно залить в интернет картинку, ну залью в свой аккаунт Imgur, времени нет». Фотографирование со своей машиной, опять же — непростительно, потому что машина прочно связана с реальной личностью.

И каждый раз, когда хочется «забить» на эти правила — «ну разок зайду проверю свою повседневную почту Васи Пупкина через проксик, поднятый на контроллере ботнета, которым рулит MegaDestroyer» — нужно бить себя по рукам, потому что это создаёт прямую связь между добропорядочным гражданином Васей Пупкиным и закононепослушным MegaDestroyer-ом, которую кто-то когда-то раскрутит и вытянет на свет божий.

Это всё реальные примеры, на которых «спалились» такие известные люди, как Росс Ульбрихт и Пётр Левашов.

Mladolaborant

29.11.2018 11:46Это всё конечно интересно, но вото только как такое распространение порочащих сведений согласовывается с… Да с чем угодно.

На месте господина Донакова, у меня бы возникли вопросы по поводу привлечения ко мне внимания в таком контексте.

LukaSafonov

29.11.2018 13:47Первоисточник указан, он вправе это сделать, если считает себя невиновным.

vaslobas

29.11.2018 14:08Просто прекрасно. Этот Максим Донаков окажется вообще левый чел, которого подставили и теперь его ждет увлекательный квест на много месяцев в суде, чтобы удалить эту информацию.

mr_tron

29.11.2018 12:17+1> который вел аккаунт tessa88, строго придерживаясь процедур OPSEC

> В том же аккаунте Imgur в 2017 году была опубликована фотография под названием «tessa88», на которой изображен мужчина, чья внешность похожа на человека, изображенного на вышеупомянутой фотографии, размещенной TraX.

С — строгость.

whiplash

29.11.2018 13:27+2Стоп-стоп.

А вы это все выложили ДО официального расследования со стороны соотв. органов РФ (или не РФ)??

Если да — в цивилизованном обществе это был бы иск на круглую сумму, если чел непричастен к этим взломам)

Anton23

29.11.2018 13:48+1Даже если причастен, то пока не доказали в суде, он непричастен. Огромный +, тоже горит с этого момента.

darthmaul

29.11.2018 13:29Так он продавал базы или просто кидал желающих купить?

LukaSafonov

29.11.2018 14:01Жил был один менеджер по продажам. Пошел устраиваться на работу. Долго

ли коротко ли резюме рассылал, а как-то пришел в одну контору на

собеседование с генеральным директором. И шло у них собеседование шесть

часов. Уже и директор взмок, и менеджер три раза воды просил. А все

никак не могут договориться. Начинали с двухсот баксов в месяц — а уже

за два с половиной килобакса спорят, и проценты, и бонусы, и какие-то

еще там спортзалы, мобильные связи, обеды, подъемные, страховки, отпуск,

командировочные, машину служебную, ноутбук, кучу всякого менеджер себе

выбил. Сдался в итоге генеральный директор, все условия выполнил. Все,

что менеджер просил — дал.

Приступил менеджер к работе, и за первый месяц увеличил продажи втрое,

потом вдесятеро, потом в сто раз, потом вообще все в конторе продал,

включая мебель, канцтовары, секретаршу — мужикам в баню, базу данных

клиентов — конкурентам, а самого шефа — налоговой.

Потому что это был очень хороший менеджер по продажам.

Dakar

29.11.2018 14:06Резюме: история долгого расследования по определению личности гопаря «подписанного» на продажу ворованных баз.

Monaxxx

29.11.2018 18:07+2Если он на столько крут, что смог взломать базы и так попасться, как тут описывают, то и ник был бы у него не tessa88, а tessa89 =)

Sergey6661313

29.11.2018 20:16+1Какая разница через кого продаются данные, если сами данные как таковые никак не защищены? 70% Людей запускают софт под той-же учёткой под которой пользуются браузером. Оставшиеся 20% вообще запускают всё подрят из под админа, и 10% которые думают что в песочнице или linux нет троянов.

SantaCluster

30.11.2018 07:47+1хм… если я правильно понял, вы (инскит) только что вот так взяли и обнародовали набор персональных данных некоего человека? он вам разрешение на это дал?

JetHabr Автор

30.11.2018 08:59SantaCluster, мы не Insikt Group. Это перевод, ссылка на оригинал есть в тексте. Читайте внимательнее.

SantaCluster

01.12.2018 06:19а, то есть «мопед не мой...»?

это как-то меняет дело? вы (не инскит) только что вот так взяли и обнародовали набор персональных данных некоего человека?

air_squirrel

30.11.2018 10:17Согласен с комментарием про @тапочки@ и гоп стиль. Плачущий на фото гопник не хакер ))) не смешите 21 век

teecat

30.11.2018 13:11Тут интереснейший вопрос — а всю ли нам информацию раскрывают? Если кто помнит дело Розенбергов кажется в США. Осудили их по ерундовым фактам. А спустя кучу лет оказалось, что их сдал или шпион или перебежчик.

В нашей стране частные расследования запрещены — кто-то сдаст аккаунты на ресурсах?

И еще. Хакеры бывают действительно наглые в своей безнаказанности. Мы тоже недавно одного вычислили.

«Создатель троянцев-шпионов также ведет канал на YouTube, посвященный разработке вредоносного ПО, и имеет собственную страницу на GitHub, где выкладывает исходный код своих вредоносных программ.»

И как кто думает — взяли его?

vesper-bot

Красиво спалился.

aPiks

Не думаю, что это он. Хакер, который может ломануть такие сайты не настолько глуп, чтобы использовать многоразовые логины. Второе — вы серьезно думаете, что хакер, который вскрывает базы данных в таких масштабах, будет сидеть в китайских шлепках и китайских-же штанах позируя на фотографии?

Скорее всего, кто-то просто использовал никнейм этого несчастного, чтобы «эксперты» потом нашли кого угодно, но не его.

itsecurity

Скорее всего, это перекуп, да еще и кидающий своих клиентов. Об этом в статье и написано. Под такой профиль товарищ вполне подходит.

EaGames

Да не особо так и красиво, фотки в одноклассниках, imgur, почти везде светит nickname «tessa».

Довольно банально.

Я конечно далеко не хакер но если бы им был то уж точно не стал заливать хоть где-то свои фотки, и святить один и тот же никнейм (даже в разных вариациях) везде.

i0000

«свЯтите» никнейм — это как, у батюшки? ))

EaGames

Опечатка конечно же, не понимаю почему хабр не разрешает редактировать комментарии пока они на этапе модерации…

LukaSafonov

вы слишком преувеличиваете их способности и приуменьшаете недостатки.