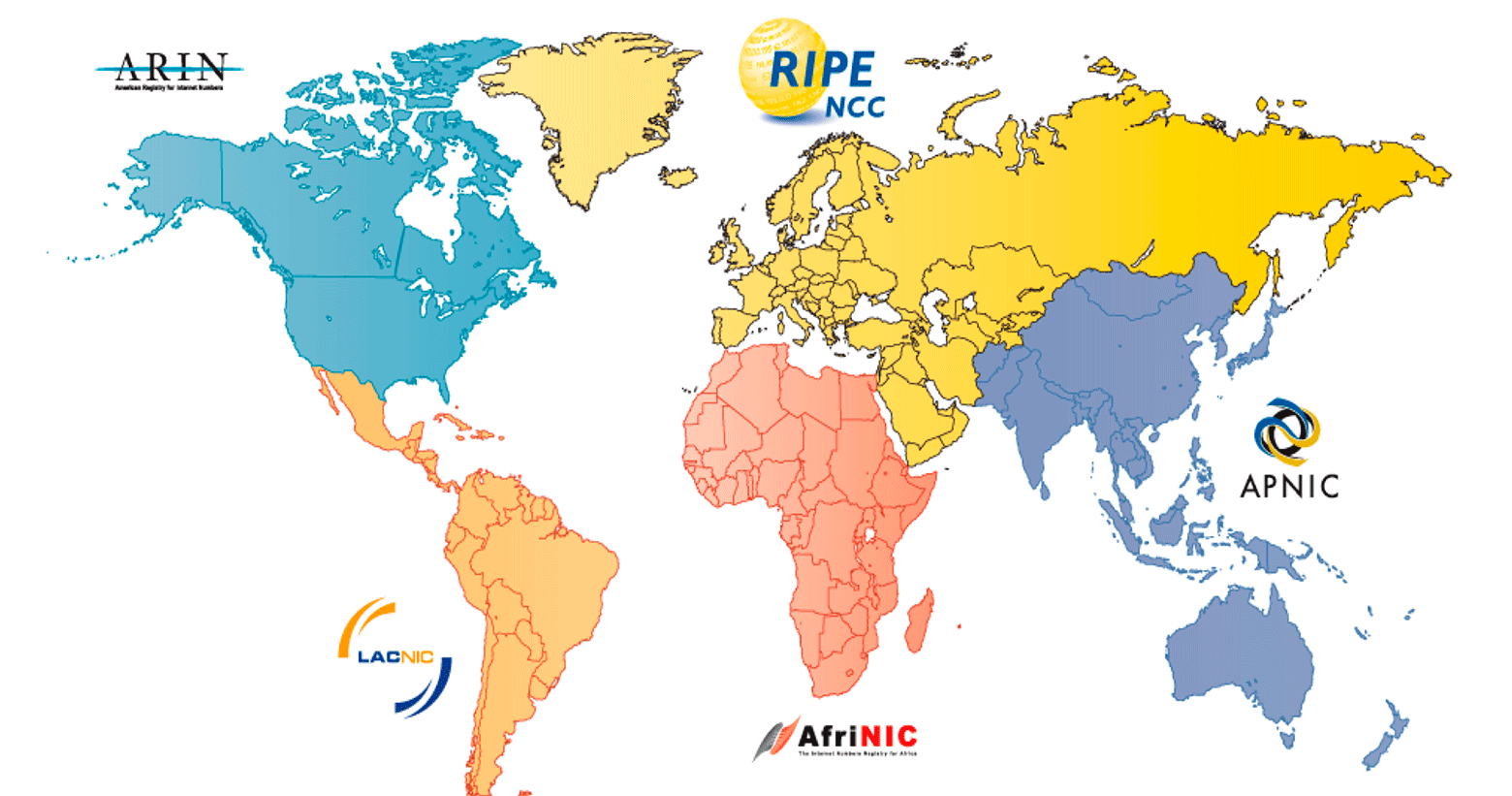

Региональные интернет-регистратуры и зоны их обслуживания. Описанное мошенничество произошло в зоне ARIN

В ранние дни Интернета адреса IPv4 раздавали всем желающим большими подсетями. Но сегодня компании выстраиваются в очередь к региональному регистратору, чтобы раздобыть хоть небольшое адресное пространство. На чёрном рынке один IP стоит от $13 до $25, поэтому регистраторы борются с массой теневых брокеров, бизнес которых простой: получить новые блоки IP-адресов под ложным предлогом, а затем перепродать спамерам. В мае 2019 года региональному регистратору ARIN удалось отобрать IP-адреса у теневого брокера, которому предъявлено уголовное обвинение.

В реестр вернули около 735 000 IP-адресов. Это первый случай, когда у мошенников отбирают IP-адреса после судебного разбирательства.

14 мая прокуратура Южной Каролины предъявила Амиру Голестану обвинение в мошенничестве с использованием электронных средств коммуникации (wire fraud), которые он провернул через свою фирму Micfo LLC и сеть подставных компаний-пустышек. На них оформлялись подсети IPv4, а затем перепродавались спамерам.

В заявлении о возбуждении уголовного дела перечислено 20 случаев мошенничества. В некоторых случаях указана цена, по которой Голестан продавал адреса. Например, одну подсеть из 65 536 адресов он продал по $13 за штуку, получив $851 896. У него был ещё один контракт на продажу 327 680 адресов по $19 за штуку на общую сумму $6,22 млн, но последнюю транзакцию заблокировали.

Интересно, что компания Micfo сама инициировала судебный процесс в конце прошлого года, подав в суд на ARIN (Американский регистратор интернет-номеров). До этого регистратор сообщил Голестану об обнаружении подставных компаний и угрожал отозвать около 735 000 IP-адресов, если Micfo не согласится предоставить больше информации о своих операциях и клиентах.

Поскольку к тому времени Micfo уже продала часть адресов спамерам, то отказалась предоставлять эту информацию. В результате суд отклонил просьбу компании.

Но в силу договора, подписанного Micfo с ARIN, любой дальнейший спор должен был решаться через арбитраж. 13 мая арбитражная комиссия обязала Micfo выплатить $350 тыс. за юридические услуги ARIN и вернуть 735 000 IP-адресов, которые компания ещё не продала.

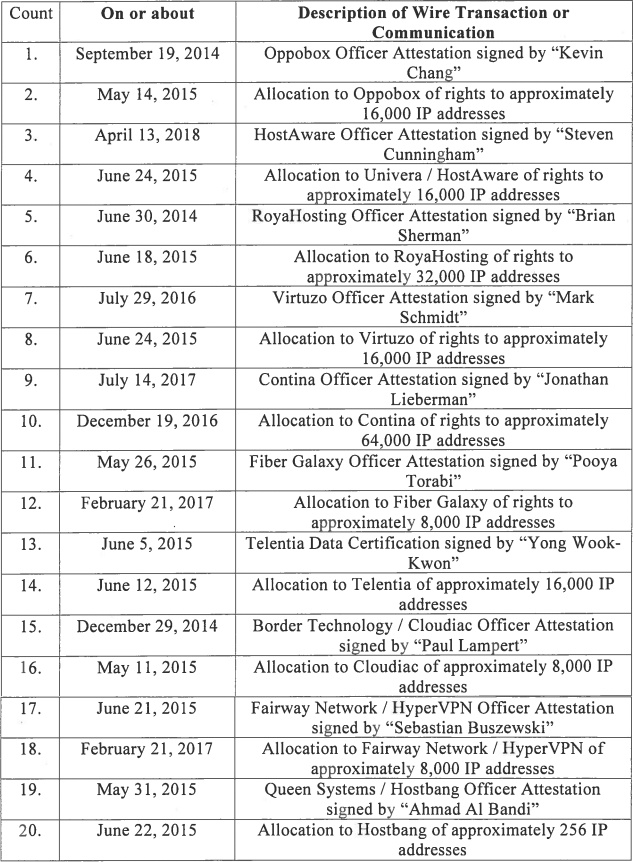

Вот список некоторых подставных компаний и вымышленных личностей, которых сфабриковал Голестан для распределения подсетей IPv4 (из судебных документов):

Для компаний и вымышленных личностей создавались веб-сайты, регистрировались адреса электронной почты и так далее. От их имени в ARIN подавались запросы на получение подсетей IPv4. В таком заявлении компания должна описать род своей деятельности, перечислить имена сотрудников и прочие данные о фирме. Голестан фабриковал все документы.

По такой схеме он заполучил у ARIN примерно 757 760 адресов, рыночную стоимость которых прокуратура оценила от $9 850 880 до $14 397 440. Схема работала с 2014 года. В таблице ниже перечислены успешные запросы в ARIN на выделение диапазонов IP, а продавать адреса Голестан начал с 2017 года.

Согласно пресс-релизу ARIN, Micfo зарегистрировала 11 подставных компаний по всей территории США и намеренно создавала ложные личности для вымышленных руководителей этих компаний, чтобы мошеннически выманить у ARIN ресурсы IPv4.

«Это была сложная операция, — сказал Стефен Райан (Stephen Ryan), бывший федеральный прокурор, который в данном судебном процессе представлял интересы ARIN. — Все одиннадцать подставных компаний для Micfo всё ещё находятся в интернете, где вы видите всех этих замечательных людей, которые якобы там работают. А мы получали нотариально заверенные аффидавиты на эти вымышленные имена».

Независимые эксперты говорят, что Micfo — не единственный теневой брокер, который обманом выманил подсети у ARIN. На протяжении многих лет Американский регистратор интернет-номеров не очень активно боролся с мошенничеством.

Возможно, схемы с подставными компаниями действуют и в России, хотя таких массовых изъятий подсетей у теневых брокеров ещё не происходило. Чтобы претендовать на получение блока /22 адресов IPv4 у европейского регистратора RIPE NCC, нужно зарегистрироваться в качестве локальной регистратуры интернета (LIR) и оплатить членский взнос. Статус LIR обычно получают интернет-провайдеры, телекоммуникационные компании, крупные предприятия и академические институты. LIR получают блоки адресов от RIPE NCC и присваивают IP-адреса своим клиентам.

В России работают консалтинговые компании, которые помогают клиентам зарегистрировать LIR за небольшую сумму в районе 36 000 руб. (плюс 15 тыс. руб. ежегодная поддержка). Очевидно, что стоимость блока /22 адресов IPv4 гораздо выше даже по минимальной оценке $12 за штуку. Блоки /22 продаются и сдаются в аренду.

Вполне возможно, что кто-то занимается подобным бизнесом. По статистике за 2012?2018 годы, скорость выделения адресов IPv4 в Европе росла в соответствии с квадратичной функцией. RIPE NCC объясняет это тем, что регистрировалось всё больше и больше локальных регистраторов. Рекордное количество новых LIR зарегистрировано в Великобритании, Германии и России.

В ноябре 2015 года RIPE запретил регистрацию дополнительных локальных регистраторов членами RIPE NCC, но это не помогло, так что в мае 2016 года ограничение сняли. К этому моменту организации начали регистрировать новые юридические лица, чтобы получить блоки /22. Как сообщается, некий член RIPE NCC сумел получить 66 блоков /22, хотя выдавали только по одному на каждого локального регистратора.

Год назад RIPE объявила о распределении последнего блока /22 из последнего блока /8, но в пуле RIPE NCC осталось 9 млн «восстановленных» адресов (то есть адресов, изъятых у бывших владельцев). По расчётам Координационного центра, этого хватит ещё примерно на два года, если выдавать локальным регистраторам по /22 каждому.

Очень многие организации зарегистрировали на себя огромные по нынешним временам диапазоны IPv4, которые практически не используют и не собираются отдавать (например, 16,8 млн адресов в блоке 44.0.0.0/8, зарегистрированных якобы для любительского радио, или 218 млн IP-адресов у Министерства обороны США: 11.0.0.0/8, 22.0.0.0/8, 26.0.0.0/8, 28.0.0.0/8, 29.0.0.0/8, 30.0.0.0/8 и 33.0.0.0/8 ).

Другие блоки используются очень интенсивно. Например, визуализация кривыми Гильберта хорошо показывает, как распределено адресное пространство из примерно 4,2 млрд (2??) адресов.

Распределение адресного пространства IPv4, апрель 2018 года (кликабельна)

Для сравнения, вот как выглядит распределение адресного пространства IPv6.

Распределение адресного пространства IPv6, апрель 2018 года

shurshur

А нельзя ли увидеть распределение IPv6 в высоком разрешении? :D

motpac

То есть ни у одного у меня график IPv6 это просто шедевр Малевича? Или может это из-за приложения Хабра…

Firz

Просто используемые адреса не помещаются хотя бы в 1 пиксель.

dMac

Нельзя! Это специальная картинка, которая должна заставить всех любопытных пользователей Хабра вытереть экран!

И это, кстати, может оказаться и не шутка — в картинке ВСЕ пиксели черные

dollar

Все пиксели там абсолютно чёрные. Нет ни одного пикселя ярче, чем RGB(0,0,0). Я проверил.

mykmykpet

Задрот)

intelfx

В этом и шутка.

С одной стороны, IPv6-адресов настолько много, что просканировать их перебором принципиально невозможно. С другой стороны, IPv6-адресов настолько много, что на гипотетической карте IPv6 из того же количества пикселей (2^24) в один пиксель будет отображено 256 адресных пространств IPv4, что вообще говоря больше количества компьютеров на Земле. Поэтому можно с уверенностью утверждать, что на такой карте (предполагая 8-разрядную палитру и равномерное линейное отображение) все пиксели будут чёрными.

demfloro

Я правильно понимаю, что зарезервированный диапазон (for future use) 240.0.0.0/4 не используют из-за того что много оборудования не будет с ним работать или есть какая-то другая причина?

ivanovp

Частично правильно.

Во 1 будет неправильно работать.

Во 2 мультикаст адресация идёт «по получателю», а не по источнику и думаю, что карта делалась по например BGP, а исходя из 2 пунта будет чернота.

Henry7

Карта делалась по откликам на ICMP запрос.

Мультикаст адресация имеет диапазон 224.0.0.0/4

mamont80

Одного не понял. Зачем спамерам IP адреса, и если они им всё-таки так нужны, то почему не использовать IPv6, думаю их получить проблем меньше, а основные почтовые сервера со своей стороны его поддерживают.

Revertis

Мой не поддерживает :(

polearnik

А он входит в число основных почтовых серверов?

Revertis

Для меня да.

arheops

Основные как раз успешно борятся со спамом. Потому «неосновные» важнее.

Tatikoma

Долго боролся с проблемой попадания почты в спам на гугле. Решилось отправкой писем в гугл по IPv4. Подозреваю у спамеров та же самая проблема.

dragoangel

Тоже пробовал слать почту по ipv6 — с подсетей hurricane electric почти что пермабан, вообще ничего не принимают

scrilan

Чтобы увидеть распределение адресов IPv6, пришлось убрать даже мелкую пыль с монитора

Zavtramen

Блин, так это пыль…

fenst

>>Для сравнения, вот как выглядит распределение адресного пространства IPv6.

/me смахнул пыль с экрана

KndK

Видел я, однажды, место где даже на принтере был белый ip. Сердце кровью обливалась.

CherryPah

Многие ISP (например где я работаю) по дефолту выдают своим клиентам белую статику. Выглядит это еще более бессмысленно чем упомянутый вами принтер

lorc

Как клиент такого ISP могу сказать что это офигенно — можно поднять VPN к себе домой, например.

Wernisag

Так а по умолчанию зачем выдавать? Нужно, попроси. У меня раньше стоило единоразово 30 рублей, а последние года полтора, всем новым абонентам дают белый адрес.

Alexeyslav

Видимо, чтобы оправдать приобретение большого количества адресов и чтобы их не раскулачили, дескать вы их не используете.

Gansterito

Ставить CG-NAT гораздо затратнее, чем выдать клиентам белые IP (в случае их наличия, конечно).

Goodkat

Я бы сразу ушёл от провайдера, который держит всех клиентов за натом — я домой по vpn хожу несколько раз на дню, из-за границы видео в стриме смотрю и т.п. Впрочем, адрес не статика — меняется раз в несколько дней, приходится использовать динамический днс.

Но мой провайдер давно уже кроме ipv4 выдаёт и ipv6.

spqr_voldi

Вообще-то это и есть нормальная жизнь (с ipv6, надеюсь, будет везде).

KndK

IPv6 безумно много, а вот v4 остались крохи. ВонRIR-ы грызут всех.

qwertyqwerty

Надо было не 255.255.255.255 адресов делать, а 999.999.999

Lailore

Это тролинг, или вы не понимаете почему? (если что, то подсказка — байт)

mSnus

Надо было байты делать больше, не 255, а 999! И тут зажали..

Alexeyslav

не, 999 не круглое число, 1023 должно быть. Вот почему… почему на заре компьютерной эры зажали 2 бита?

LoadRunner

Тогда почему два? Делали бы байт не на 8 бит, а на 16.

Alexeyslav

Делали. Не прижилось. Видимо из-за сложности минимальных рабочих схем — даже прототип процессора делать было в 2 раза сложнее, площадь кристалла и т.д. Вспомните, раньше компьютеры собирали на дискретных элементах — элементарно потребовались бы корпуса микросхем с большим количеством выводов или больше самих корпусов.

Были байты и на 6 бит, и на 10 бит и даже 12. Большие машины оперировали, если мне не изменяет память, 14-ю битами но там это уже называлось машинным словом. Сейчас мы говорим байт и сразу всплывает цифра 8… но не всегда это было однозначным! Цифра 8 прижилась ИМХО из-за своей двоичной красоты.

distrik

Потому что на тот момент казалось, что для покрытия диапазона IPv4, нужно, чтобы комьютеры были в каждой квартире, а это выглядело сюрреалистично.

Сейчас же, никто не верит, что можно покрыть IPv6, потому что для этого у каждого человека в организме должно быть множество нанороботов с выделенными адресами. А всем нам очевидно, что такого быть не может.

MTyrz

Интереснее другое.

Следующая версия протокола, для наноботов, будет IPv8 или IPv9?

Peter03

NAT за которым многие скрываются, хоть какую-то дополнительную безопасность даёт.

А так все дырявые девайсы повытащат, через них и будут дальше в сетку залезать.

spqr_voldi

Мифический *периметр*. NAT _не является_ средством обеспечения безопасности.

Peter03

Никто не утверждает что это средство обеспечения безопасности, но без него безопасности поплохеет во многих случаях.

Так что формально не являясь средством обеспечения безопасности, фактически таки да.

Fedcomp

А блокировки это средство защиты детей от интернета, да.

Peter03

Вы вместо того чтобы блистать остроумием, обосновали бы свою позицию (при использовании в реальной жизни, а не академический пуризм). А то не очень понятно.

Например мое утверждение что при прочих равных конфигурация сети за NAT является более безопасной, базируется на следующем:

1. Уменьшается attack surface

2. Нету возможности инициировать входящее соединение с устройством за NAT

3. Реализация NAT обычно осуществляется роутером, который более защищён по сравнению с обычной пользовательской OS (и шутки про китайские дырявые роутеры мы и без вас знаем)

spqr_voldi

1. (и некоторым образом 3.) Увеличивается attack surface (добавляется сам роутер).

2. За пределами конфигураций, находящихся в одной комнате и непосредственно обозримых тобою, либо, возможно, каких-то военно-правителственных систем (те, что я видел, выглядели не менее грустно), в сети обязательно оказывается несколько неконтролируемых входов.

Peter03

Ваше оригинальное заявление

т.е. в включая те миллионы домашних сеток и у малого бизнеса. Все эти миллионы непропатченных / пиратских виндов, сетевых принтеров и т, п.

Про сетки в которых больше 5-10 девайсов и есть какой-то админ вообще разговоров нету.

spqr_voldi

Как будто сейчас нет ботнетов в десятки миллионов хостов. А так хоть патчить начнут.

Henry7

Заменяем NAT на stateful firewall — и всё. Все вышеназванные минусы убраны, плюсы добавлены.

Peter03

Моё утверждение

т.е. типичный пример, ставят домой интернет. Подключают роутер который по умолчанию делает NAT. Либо не делают и каждому девайсу выдают честный, белый IPv6 который доступен напрямую из интернета.Никто никакие firewall-ы не настраивает, всё делается по умолчанию.

Моё утверждение конфигурация с NAT более безопасна. ВСЁ. Дословно только то что я написал. Без скрытых смыслов, без подразумений и волшебных условий.

Henry7

Подключают роутер, в котором по умолчанию включен файерволл. ВСЁ.

Peter03

Вопросов нету, если такой роутер стоит, но не вижу никаких противоречий тому что я сказал, что честный IPv6 vs IP4 behind NAT, при прочих равных, более защищён IP4 behind NAT. В оригинальном утверждении про IPv6 не было никаких упоминаний про файерваллы и т.п.

Henry7

Давайте сравнивать честно:

IPv4 vs Ipv6;

IPv4 behind NAT vs IPv6 behind firewall.

Peter03

Вы победили, сдаюсь.

spqr_voldi

А зачем файерволл?

Alexeyslav

Чтобы голый зад прикрыть. Фаервол, будучи настроенным по умолчанию уже оберегает от многих видов атак.

spqr_voldi

Что за голый зад? Технически?

Alexeyslav

Порты компьютера доступные для подключения извне, в том числе сервисы которые никогда не используются но работают по умолчанию — RDP, SMB, открытый 80-й порт и т.д. И даже если есть защита в виде софтового фаервола, это скорее фиговый листочек или щеколда на сейфе.

spqr_voldi

Так может, их выключить, если они не нужны?

Alexeyslav

Почему же не нужны? Они используются в локальной сети. А некоторые и вовсе выключить нельзя, такие как RPC на Windows.

spqr_voldi

А настройка нормальной аутентификации никак?

Alexeyslav

Если бы всё было так просто…

Тут вопрос не в аутентификации вообще а в доступности портов для атак. Софт уязвим, и какой бы нормальной аутентификация не была это не повод выставлять порты наружу если нет в этом необходимости или вовсе без защиты. Только недавно пробегала дыра позволяющая обойти аутентификацию при подключении по RDP.

spqr_voldi

А внутри — это тоже наружи.

abirinx

проблема решается просто, ввод налога на IP, держать большие диапозоны без дела будет дорого, только вот в чей карман собираемые суммы пойдут большой вопрос

Revertis

На гранты опенсорс проектам, как делает Мозилла, например.

Goodkat

В итоге окажется, что позволить себе ipv4 смогут только спамеры и эпэлгуголамазон.

Alexeyslav

И это правильно. Рынок IPv4 адресов должен дойти до края, абсурда и помереть… надо в конце концов IPv6 начать использовать, может хоть так зашевелятся.

ebragim

Заставили вернуть нераспределённые адреса. А проданные нелегально адреса почему не вернули?

Alexeyslav

Видимо, юридические заморочки. Отсудят, возможно и вернут.