Евросоюз должен финансировать инициативы open source, которые улучшают безопасность и обеспечивают защиту конфиденциальных данных. Кроме того, следует установить схемы сертификации для наиболее критичных инструментов open source. Таковы экспертные заключения в отчётах, составленных по заказу ЕС.

Первый отчёт составлен для комитета Европарламента по гражданским свободам, правосудию и внутренним делам. IT-эксперты рекомендуют помогать в разработке end-to-end программ шифрования с открытым кодом, чтобы они были простыми в использовании.

Использование свободного софта не является универсальным средством, говорят они, но это «важная часть в стратегии ЕС по усилению независимости в сфере информационной безопасности и технологий».

В другом отчёте (точнее, это вторая часть того же отчёта под названием «Массовая слежка») говорится, насколько важно использовать операционные системы и приложения с открытым исходных кодом, чтобы снизить риски массовой слежки и утечки персональных данных.

Эксперты пишут, что СПО не избавлено от ошибок и содержит не меньше ошибок, чем проприетарный софт. Но проблема последнего в том, что он не допускает постоянной инспекции кода широким сообществом экспертов. А это необходимо.

Чтобы повысить безопасность граждан и противостоять массовой слежке, Евросоюзу рекомендуется финансировать разработку «надёжных open source реализаций различных спецификаций шифрования, которые можно верифицировать и проверить на правильность».

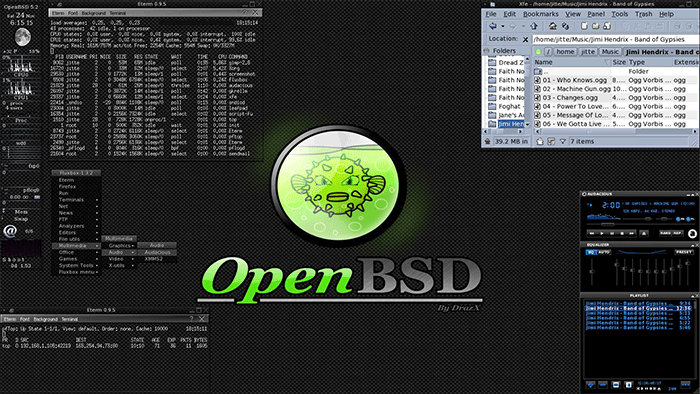

Операционная система OpenBSD упоминается во второй части отчёта в пункте 7.2.8, где даются технические рекомендации по снижению рисков массовой слежки/

7.2.1. Шифрование информации на локальных носителях. Для ПК называются программы DiskCryptor, TrueCrypt, FileVault, BitLocker и PGP.

7.2.2. Шифрование при передаче информации: расширение HTTPS Everywhere.

7.2.3. Защита почтовых сервисов: протоколы Prism-proof email (PPE) и Bitmessage, веб-сервисы Sendinc и StartMail, расширения для браузера Enigmail и Mailvelope, а также GnuPG и GPG Tools.

7.2.4. Защита VoIP: Cellcrypt, Celltrust, OSTN, Omnisec, Seecrypt, SilentPhone, Redphone, Jitsi, Tox.

7.2.5. Защита веб-сёрфинга: Tor, I2P, туннелирование через VPN, стандарт Do Not Track, программы Blur, Disconnect, NoScript, Orweb, Onion Browser.

7.2.6. Защита чатов: TorChat, клиенты с поддержкой OTR: Pidgin, Adium, MirOTR, Cryptocat, Jitsi, OTR-библиотека на C#.

7.2.7. Защита поисковых запросов: DuckDuckGo, Ixquick, Startpage, Blekko, Ask.

7.2.8. Операционная система с функциями защиты конфиденциальных данных: Qubes, OpenBSD или TAILS.

Scratch

Круто, про Tox упомянули и DiskCryptor