Итак, будучи человеком достаточно далеким от сферы IT, но почитывающим достопочтимый хабр уже лет так пять, недавно получил инвайт. Собственно за пост, где я опубликовал уязвимость провайдера dom.ru, обнаруженную мною совершенно случайно. И даже представить не мог что спустя короткое время, у меня будет повод написать еще один пост на схожую тематику.

Как я уже упоминал в предыдущем посте, и на работе, и дома я использую дистрибутив calculate-linux.

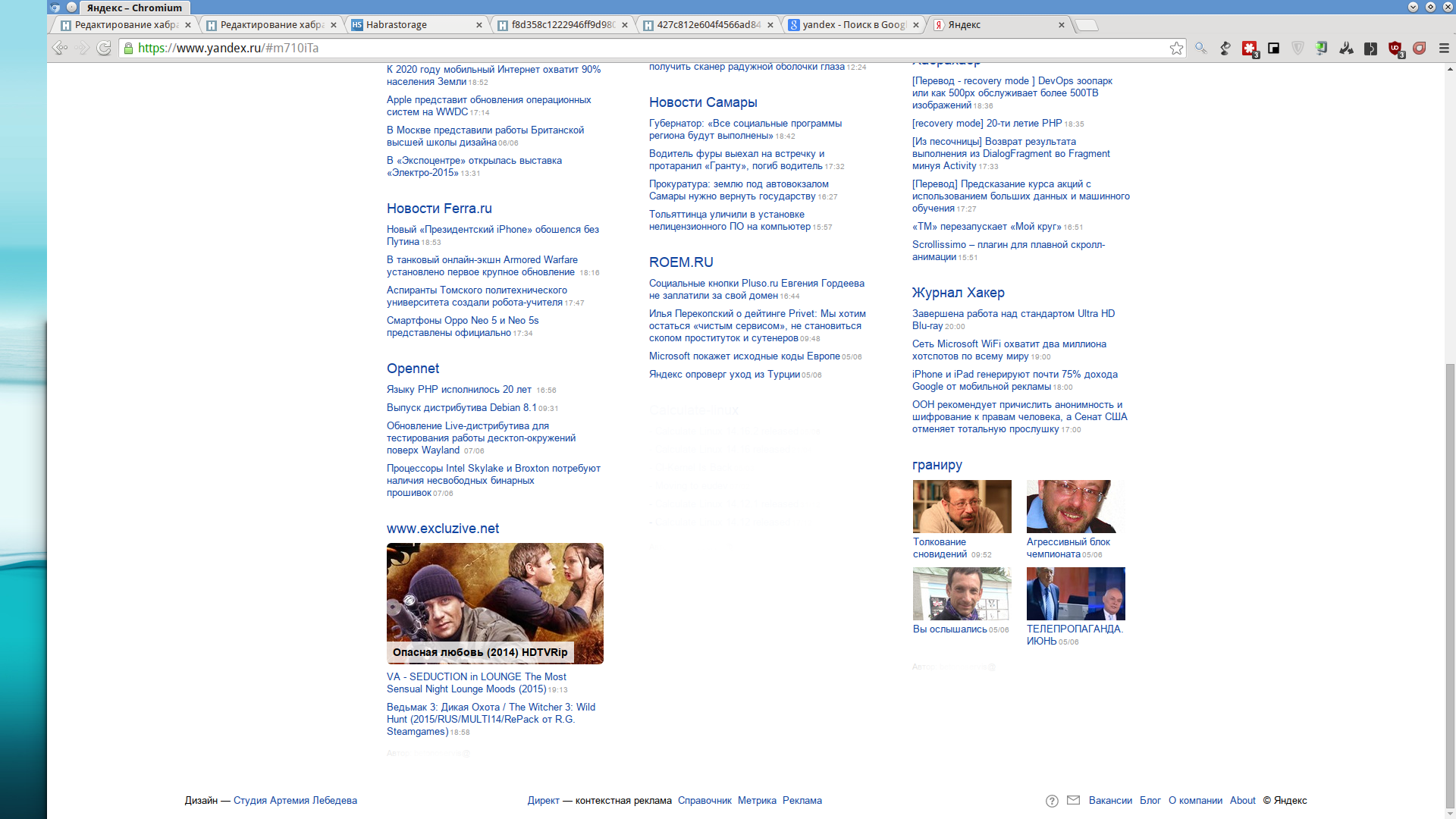

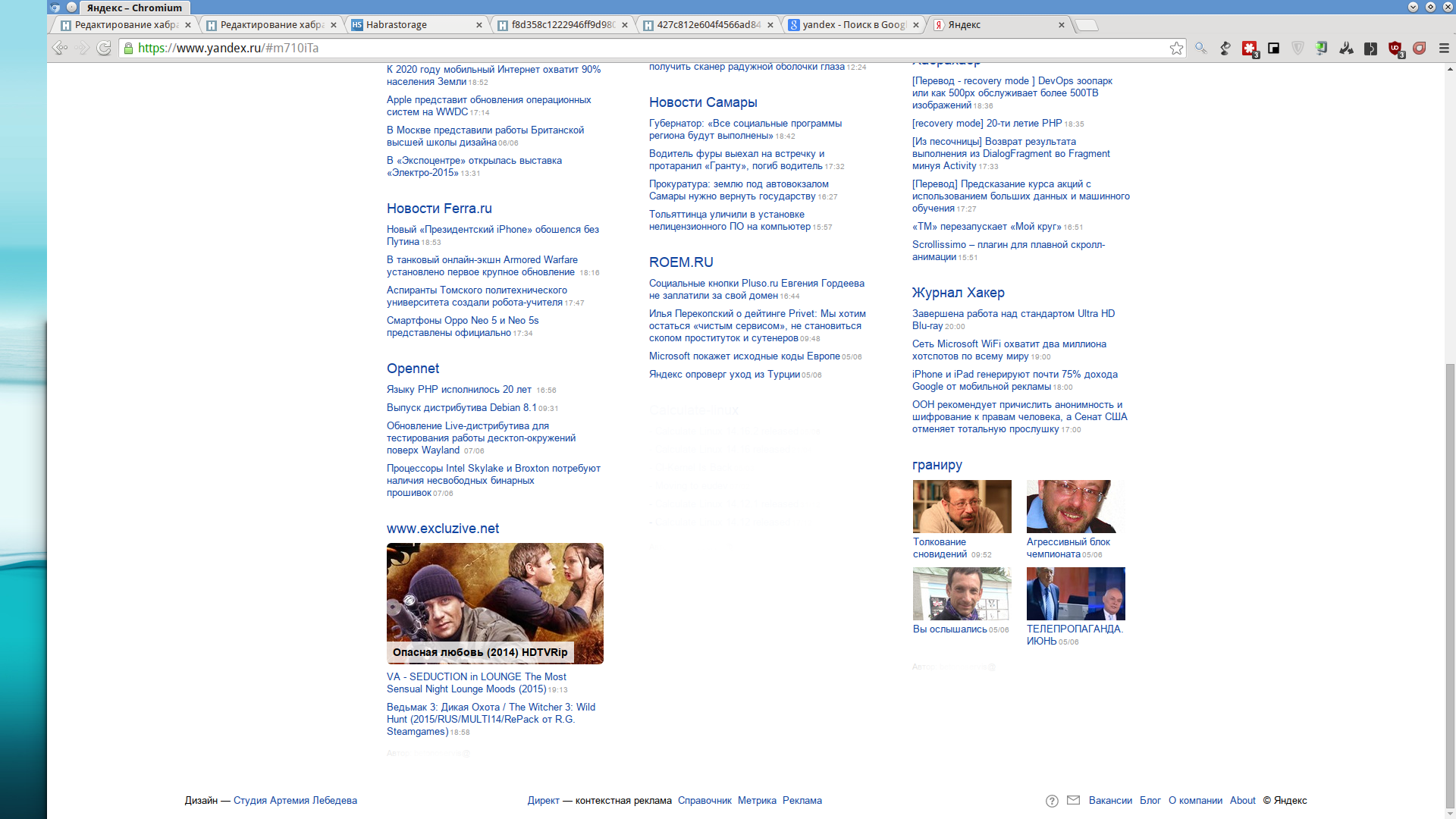

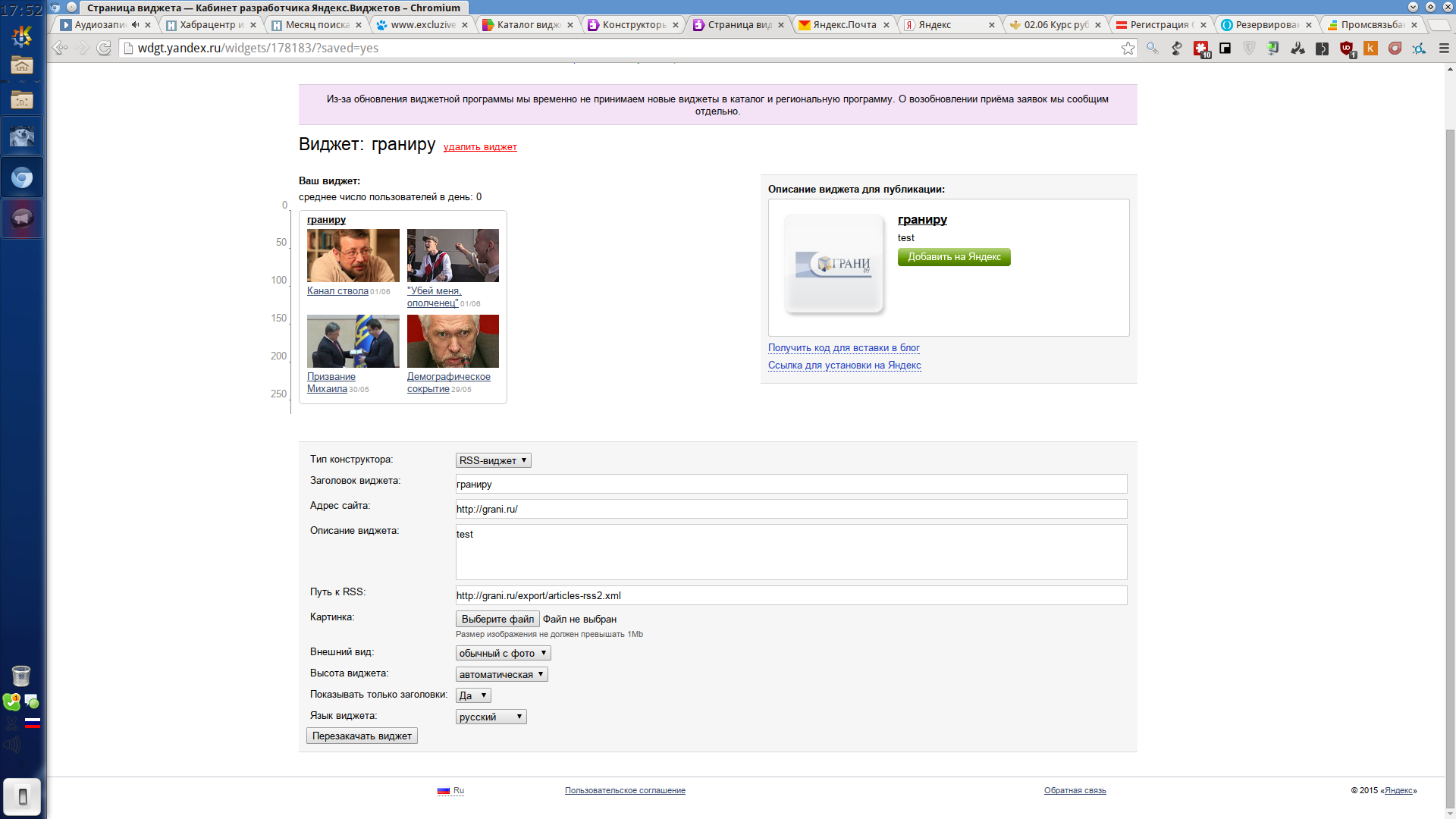

Понадобилось мне создать яндекс виджет для потока rss с сайта дистрибутива. Сам конструктор виджетов очень удобный, состряпал я его за минуту. И тут меня посетила мысль: а что будет, если я возьму поток rss с сайта заблокированного Роскомнадзором? И как выяснилось все прекрасно работает. По сути, мы имеем обновление новостей с заблоченных сайтов. Ну а когда появляется заинтересовавшая статья, просто используем способ обхода блокировки, неоднократно описанные на Хабре.

1.

2.

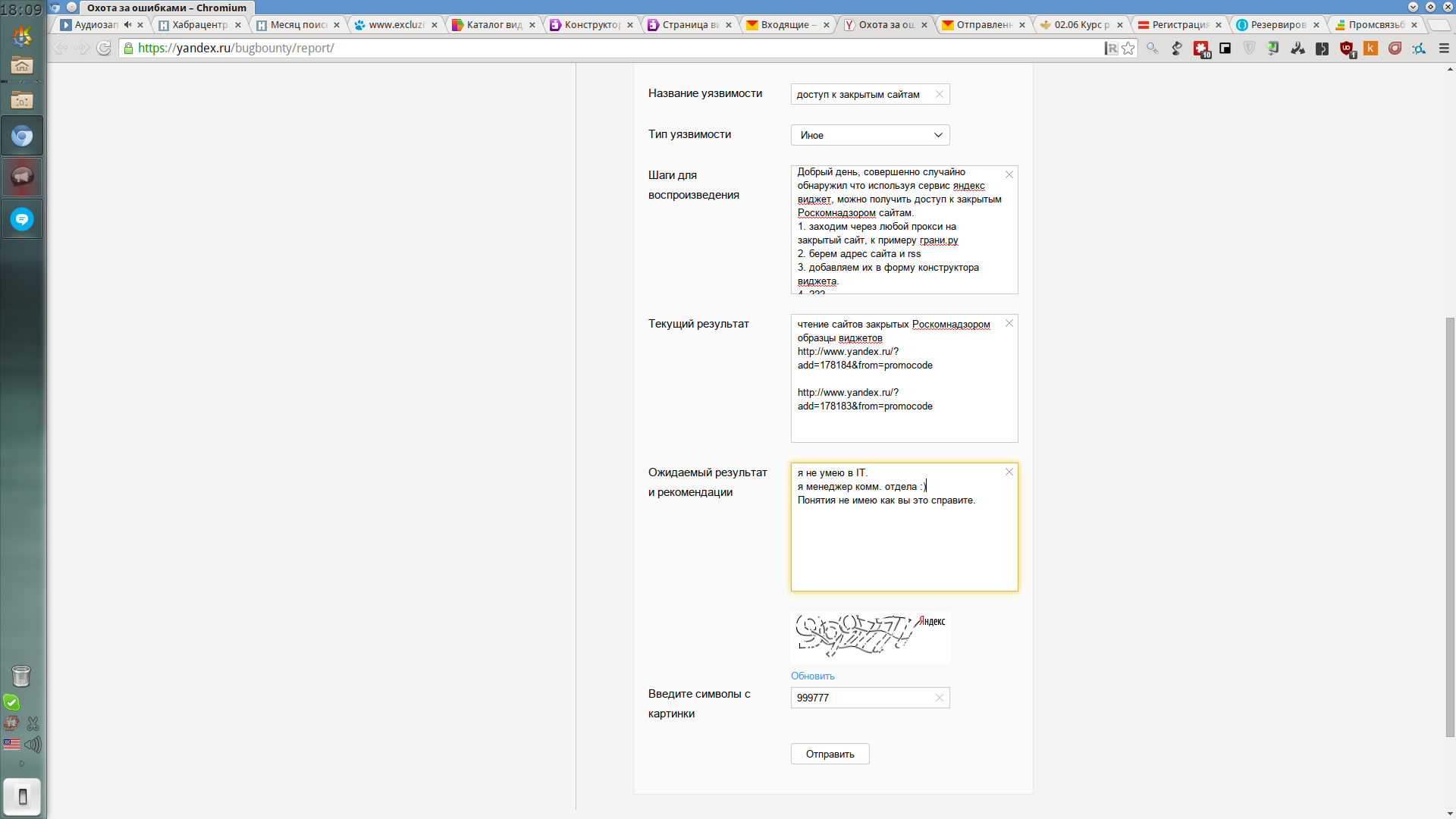

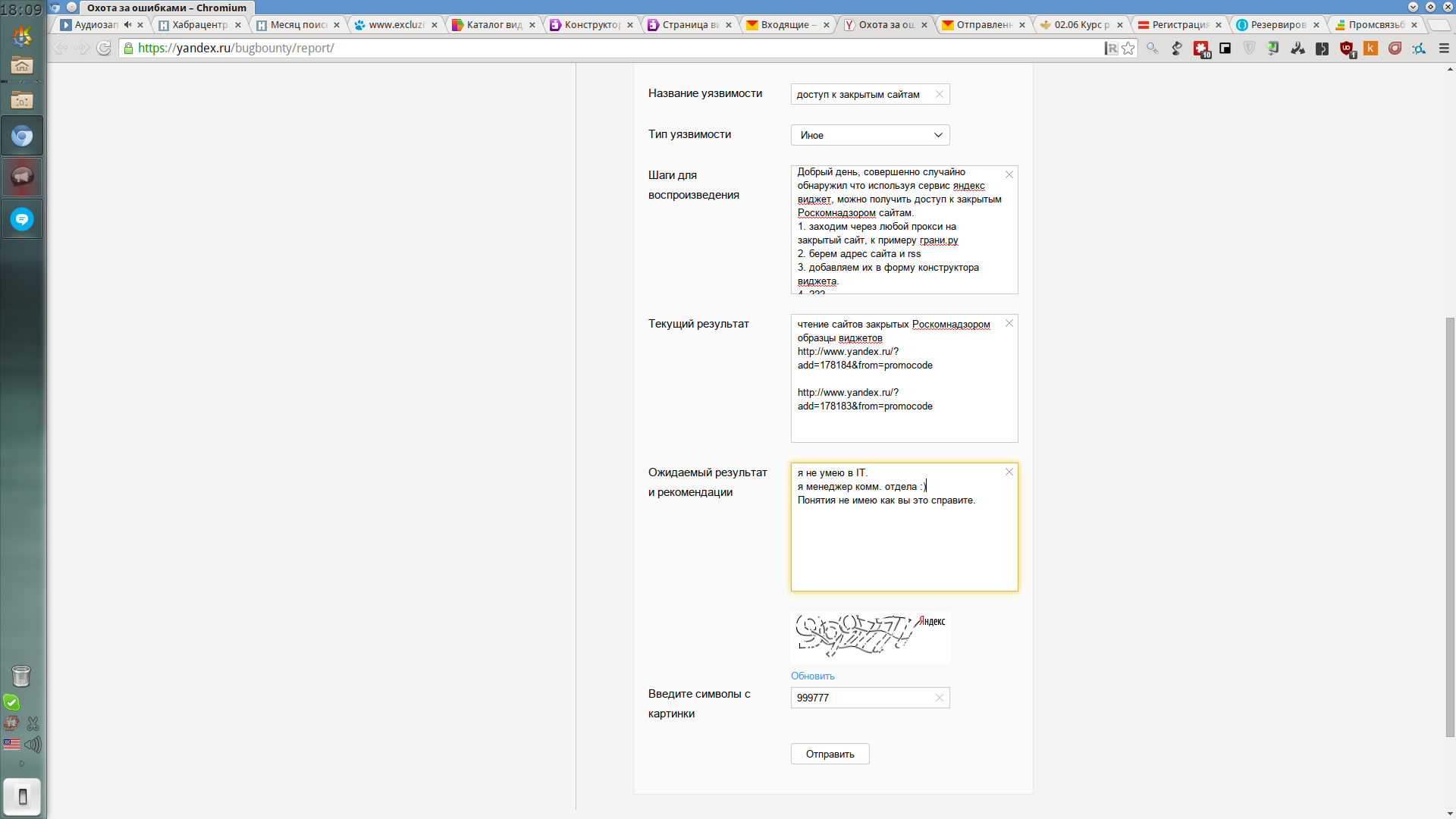

На этот раз я отписался на специальный адрес яндекса: security-report@yandex-team.ru Однако практически сразу пришло письмо от них о том, что теперь при обнаружении уязвимости достаточно заполнить специальную форму, что я и проделал.

3.

Честно ждал неделю, но никакого ответа от яндекса не пришло. Ну и не самый критический баг, как я понимаю.

На сегодняшний день все работает.

Как я уже упоминал в предыдущем посте, и на работе, и дома я использую дистрибутив calculate-linux.

Понадобилось мне создать яндекс виджет для потока rss с сайта дистрибутива. Сам конструктор виджетов очень удобный, состряпал я его за минуту. И тут меня посетила мысль: а что будет, если я возьму поток rss с сайта заблокированного Роскомнадзором? И как выяснилось все прекрасно работает. По сути, мы имеем обновление новостей с заблоченных сайтов. Ну а когда появляется заинтересовавшая статья, просто используем способ обхода блокировки, неоднократно описанные на Хабре.

1.

виджет grani.ru

2.

виджет аниме-трекера

На этот раз я отписался на специальный адрес яндекса: security-report@yandex-team.ru Однако практически сразу пришло письмо от них о том, что теперь при обнаружении уязвимости достаточно заполнить специальную форму, что я и проделал.

3.

репорт

Честно ждал неделю, но никакого ответа от яндекса не пришло. Ну и не самый критический баг, как я понимаю.

На сегодняшний день все работает.

08.06.2015

Комментарии ()

trasser

08.06.2015 20:11-1/me в печали.

На мой взгляд ничего предосудительного я не сделал, за что слили мою, итак небогатую карму?

А дистрибутив и правда хороший)

"

" "

"

wrewolf

Ты злой!