Clipper Chip — шифровальный чип, разработанный и продвинутый американским правительством. Про существование данного устройства стало известно в 1993 г. Но буквально спустя три года проект прикрыли.

Обнародование Clipper Chip вызвало множество споров по-поводу того, станет ли технология общедоступной. С одной стороны, повсеместное применение шифрования могло бы обезопасить сетевые коммуникации, создавая тем самым благоприятную среду для развития электронной коммерции. Но с другой… государственные агенства федеральной и национальной безопасности (CIA, FBI, NSA) опасались, что доступностью мощного шифровального устройства также воспользуются криминальные организации, террористы и разведка враждебно настроенных стран.

В следствии многочисленных дебатов администрацией Президента США было принято решение передать шифровальное устройство федеральным агентствам. Предполагалось, что CIA и FBI смогут использовать Clipper Chip, как аппаратуру, поддерживающую стандарт EES (escrow encryption standard) для шифрования трафика звука и данных. Этот стандарт обеспечивал агентствам копии декодирующего ключа, позволяющие читать зашифрованные сообщения. По сути, проект Clipper Chip предполагал депонирование криптоключей (хранение копии ключа криптосистемы у доверенного лица с целью восстановления работоспособности криптосистемы).

Чип Mykotronx MYK78T

Внешний вид чипа был разработан компанией Mykotronx и реализован компанией VLSI Technology Inc. Начальная стоимость для незапрограммированного устройства составляла 16$, а запрограммированное стоило 26$.

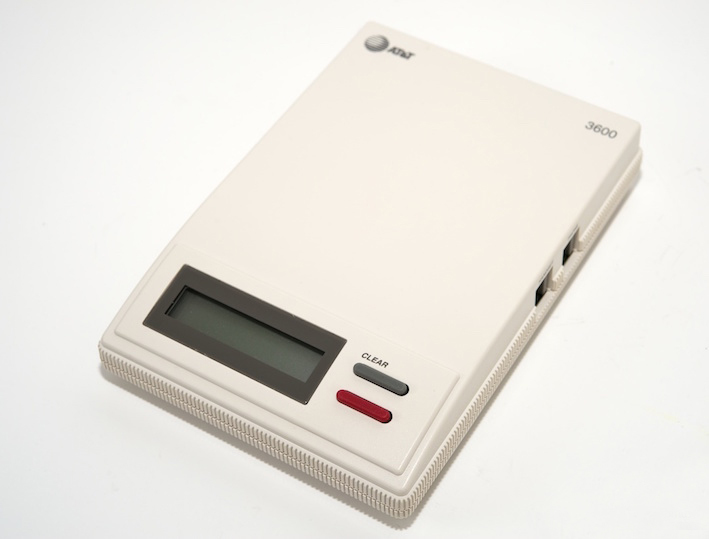

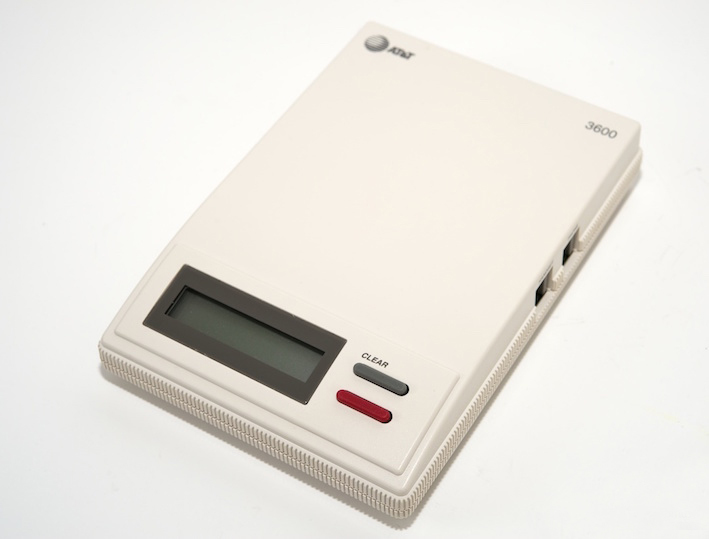

Американская телекоммуникационная компания AT&T разработала модель TSD-3600 — первого и единственного криптотелефона, на котором и применяли Clipper Chip (прежде чем проект прикрылся).

TSD-3600

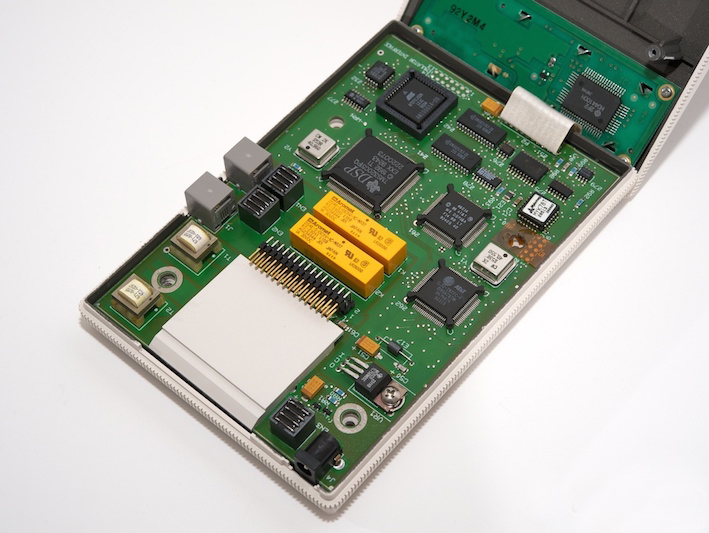

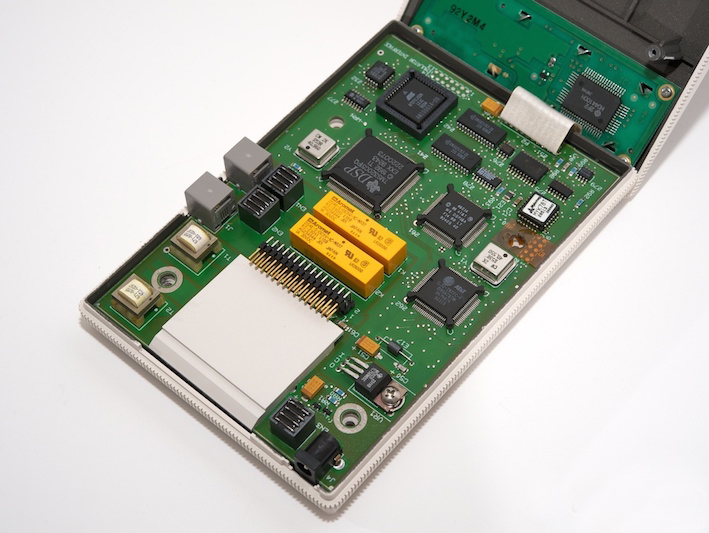

Clipper Chip, вставленный в TSD-3600

Clipper Chip для передачи информации использовал алгоритм шифрования Skipjack. Данный алгоритм представлял собой блочный шифр, разработанный Агентством национальной безопасности США (NSA). Он предназначался для чипа Clipper Chip, встроенного в защищенное оборудование и использовался для шифрования. Благодаря механизму Law Enforcement Access Field происходило депонирование ключа в уполномоченные органы. Для шифрования и дешифрования 64-битовых блоков данных использовался 80-битовый ключ. Кроме того применялся алгоритм симметричного шифрования, подобный DES.

Алгоритм Skipjack был рассекречен и опубликован Агентством NSA в 1998 г.

Также применялся криптографический протокол Diffie-Hellman, который позволял сторонам получить общий секретный ключ, используя незащищенный от прослушивания канал связи. Секретный ключ применяли для шифрования дальнейшего обмена информацией с помощью алгоритмов симметричного шифрования. Таким образом удавалось обеспечить максимальную безопасность всего процесса.

В центре концепции Clipper Chip была система депонирования ключей (key escrow). На каждом устройстве с шифровальным чипом устанавливался криптоключ, который передавался правительству в депонирование.

Для реализации стандарта ESS и для предохранения закрытого алгоритма, требовалось аппаратное обеспечение, защищенное от несанкционированного доступа. Были приняты все возможные меры предосторожности, уберегающие Clipper Chip и связанную с ним систему депонирования ключей. Эта система не давала разрешений пользователю восстановить свои данные. Их можно было расшифровать с помощью размещенного в чипе запрограммированного ключа.

Депонируемый ключ состоял из двух частей, раздельно хранившихся я в уполномоченных правительственных ведомствах. Микросхема генерировала сеансовый ключ с помощью которого шифровала открытое текстовое сообщение. Полученный ключ шифровался посредством депонируемого ключа. После чего в зашифрованном виде, совместно с идентификационным номером микросхемы, он присоединялся к шифрованному тексту. Если нужно было увидеть содержимое сообщения, зашифрованного с Clipper Chip, правоохранительные органы запрашивали депонируемый ключ у соответственных ведомств. И уже используя его, расшифровывали сеансовый ключ и читали искомый открытый текст сообщения.

Шифрование данных с депонированием ключа реализовалось с помощью криптографического протокола. Процесс должен был выглядеть следующим образом. Пользователь генерировал пару ключей, состоящих из открытого и тайного и делил их на определенное количество частей. После чего отправлял каждую часть тайного ключа и соответствующую ей часть открытого ключа в определенное ведомство. Полученные части открытого и тайного ключа проходили проверку и помещались на хранение. В случае, если правоохранительные органы получали разрешение ознакомиться с данными этого пользователя, они обращались в ведомство и реконструировали соответствующий тайный ключ.

В 1993 г. AT&T произвела первый и единственный криптотелефон TSD-3600, основанный на чипе Clipper. Год спустя, в 1994 г. исследователь компании Мэтт Блэйз написал про главный недостаток проекта. С помощью определенных манипуляций, можно было использовать Clipper Chip в качестве устройства шифрования, при этом отключая депонирование.

Проблему попытались решить с помощью хэширования. В случае, когда хэш-код не находил соответствий, то Clipper Chip не проводил дешифрование сообщений. Однако, 16-битный хэш-код не мог обеспечить должную защиту. Пользователи, желающие незаконно использовать Clipper Chip, могли точно также с помощью хэширования создать поддельный ключ.

Эксперты по безопасности раскритиковали надежность системы депонирования. Правоохранительные органы рассматривали схемы доступа к ключам, как возможность получить доступ к зашифрованным сообщениям. Но в таком случае возникало слишком много противоречий и проблем. Самые основные из них: защищенность, стоимость и эффективности системы. Ведь использование любой схемы открывало дополнительные возможности проникнуть в криптографическую систему. Чем шире становился круг знающих о секретных ключах и чем больше людей посвящалось в особенности системы, тем уязвимее она была для атак. Кроме того, схемы доступа к ключам можно было перехитрить и попросту обойти. Да и внедрение схем доступа к ключам стоить дороговато.

Изображение внутреннего вида Clipper Chip, опубликованное Тревисом Гудспидом (Travis Goodspeed) в своем Флирке

Как уже было сказано, проект свернули в 1996 г. В ответ на инициативу Clipper Chip американское правительство увеличило количество пакетов программ шифрования, таких как Nautilus, PGP и PGPfone.

??По традиции, немного рекламы в подвале, где она никому не помешает. Напоминаем, что в связи с тем, что общая емкость сети нидерландского дата-центра, в котором мы предоставляем услуги, достигла значения 5 Тбит / с (58 точек присутствия, включения в 36 точек обмена, более, чем в 20 странах и 4213 пиринговых включений), мы предлагаем выделенные серверы в аренду по невероятно низким ценам, до конца месяца!

Обнародование Clipper Chip вызвало множество споров по-поводу того, станет ли технология общедоступной. С одной стороны, повсеместное применение шифрования могло бы обезопасить сетевые коммуникации, создавая тем самым благоприятную среду для развития электронной коммерции. Но с другой… государственные агенства федеральной и национальной безопасности (CIA, FBI, NSA) опасались, что доступностью мощного шифровального устройства также воспользуются криминальные организации, террористы и разведка враждебно настроенных стран.

В следствии многочисленных дебатов администрацией Президента США было принято решение передать шифровальное устройство федеральным агентствам. Предполагалось, что CIA и FBI смогут использовать Clipper Chip, как аппаратуру, поддерживающую стандарт EES (escrow encryption standard) для шифрования трафика звука и данных. Этот стандарт обеспечивал агентствам копии декодирующего ключа, позволяющие читать зашифрованные сообщения. По сути, проект Clipper Chip предполагал депонирование криптоключей (хранение копии ключа криптосистемы у доверенного лица с целью восстановления работоспособности криптосистемы).

Чип Mykotronx MYK78T

Внешний вид чипа был разработан компанией Mykotronx и реализован компанией VLSI Technology Inc. Начальная стоимость для незапрограммированного устройства составляла 16$, а запрограммированное стоило 26$.

Американская телекоммуникационная компания AT&T разработала модель TSD-3600 — первого и единственного криптотелефона, на котором и применяли Clipper Chip (прежде чем проект прикрылся).

TSD-3600

Clipper Chip, вставленный в TSD-3600

Алгоритм Skipjack

Clipper Chip для передачи информации использовал алгоритм шифрования Skipjack. Данный алгоритм представлял собой блочный шифр, разработанный Агентством национальной безопасности США (NSA). Он предназначался для чипа Clipper Chip, встроенного в защищенное оборудование и использовался для шифрования. Благодаря механизму Law Enforcement Access Field происходило депонирование ключа в уполномоченные органы. Для шифрования и дешифрования 64-битовых блоков данных использовался 80-битовый ключ. Кроме того применялся алгоритм симметричного шифрования, подобный DES.

Алгоритм Skipjack был рассекречен и опубликован Агентством NSA в 1998 г.

Также применялся криптографический протокол Diffie-Hellman, который позволял сторонам получить общий секретный ключ, используя незащищенный от прослушивания канал связи. Секретный ключ применяли для шифрования дальнейшего обмена информацией с помощью алгоритмов симметричного шифрования. Таким образом удавалось обеспечить максимальную безопасность всего процесса.

Система депонирования ключей

В центре концепции Clipper Chip была система депонирования ключей (key escrow). На каждом устройстве с шифровальным чипом устанавливался криптоключ, который передавался правительству в депонирование.

Для реализации стандарта ESS и для предохранения закрытого алгоритма, требовалось аппаратное обеспечение, защищенное от несанкционированного доступа. Были приняты все возможные меры предосторожности, уберегающие Clipper Chip и связанную с ним систему депонирования ключей. Эта система не давала разрешений пользователю восстановить свои данные. Их можно было расшифровать с помощью размещенного в чипе запрограммированного ключа.

Депонируемый ключ состоял из двух частей, раздельно хранившихся я в уполномоченных правительственных ведомствах. Микросхема генерировала сеансовый ключ с помощью которого шифровала открытое текстовое сообщение. Полученный ключ шифровался посредством депонируемого ключа. После чего в зашифрованном виде, совместно с идентификационным номером микросхемы, он присоединялся к шифрованному тексту. Если нужно было увидеть содержимое сообщения, зашифрованного с Clipper Chip, правоохранительные органы запрашивали депонируемый ключ у соответственных ведомств. И уже используя его, расшифровывали сеансовый ключ и читали искомый открытый текст сообщения.

Шифрование данных с депонированием ключа реализовалось с помощью криптографического протокола. Процесс должен был выглядеть следующим образом. Пользователь генерировал пару ключей, состоящих из открытого и тайного и делил их на определенное количество частей. После чего отправлял каждую часть тайного ключа и соответствующую ей часть открытого ключа в определенное ведомство. Полученные части открытого и тайного ключа проходили проверку и помещались на хранение. В случае, если правоохранительные органы получали разрешение ознакомиться с данными этого пользователя, они обращались в ведомство и реконструировали соответствующий тайный ключ.

Слабости Clipper Chip

В 1993 г. AT&T произвела первый и единственный криптотелефон TSD-3600, основанный на чипе Clipper. Год спустя, в 1994 г. исследователь компании Мэтт Блэйз написал про главный недостаток проекта. С помощью определенных манипуляций, можно было использовать Clipper Chip в качестве устройства шифрования, при этом отключая депонирование.

Проблему попытались решить с помощью хэширования. В случае, когда хэш-код не находил соответствий, то Clipper Chip не проводил дешифрование сообщений. Однако, 16-битный хэш-код не мог обеспечить должную защиту. Пользователи, желающие незаконно использовать Clipper Chip, могли точно также с помощью хэширования создать поддельный ключ.

Эксперты по безопасности раскритиковали надежность системы депонирования. Правоохранительные органы рассматривали схемы доступа к ключам, как возможность получить доступ к зашифрованным сообщениям. Но в таком случае возникало слишком много противоречий и проблем. Самые основные из них: защищенность, стоимость и эффективности системы. Ведь использование любой схемы открывало дополнительные возможности проникнуть в криптографическую систему. Чем шире становился круг знающих о секретных ключах и чем больше людей посвящалось в особенности системы, тем уязвимее она была для атак. Кроме того, схемы доступа к ключам можно было перехитрить и попросту обойти. Да и внедрение схем доступа к ключам стоить дороговато.

Изображение внутреннего вида Clipper Chip, опубликованное Тревисом Гудспидом (Travis Goodspeed) в своем Флирке

Как уже было сказано, проект свернули в 1996 г. В ответ на инициативу Clipper Chip американское правительство увеличило количество пакетов программ шифрования, таких как Nautilus, PGP и PGPfone.

??По традиции, немного рекламы в подвале, где она никому не помешает. Напоминаем, что в связи с тем, что общая емкость сети нидерландского дата-центра, в котором мы предоставляем услуги, достигла значения 5 Тбит / с (58 точек присутствия, включения в 36 точек обмена, более, чем в 20 странах и 4213 пиринговых включений), мы предлагаем выделенные серверы в аренду по невероятно низким ценам, до конца месяца!

wormball

КДПВ отчего-то напомнила. http://dofiga.net/images/news/0008700/108417.jpg