Привет Хабр, ранее, в своем блоге по безопасности, мы объявили о планах по снижению доверия Chrome к сертификатам Symantec (включая принадлежащие Symantec бренды, такие как Thawte, VeriSign, Equifax, GeoTrust и RapidSSL). В этом посте описывается, как владельцы сайтов могут определить, повлияет ли на них снижение доверия к сертификатам Symantec, и если да, то что нужно сделать и когда. Отказ от замены этих сертификатов приведет к поломке сайта в будущих версиях основных браузеров, включая Chrome и Firefox.

Chrome 66

Если ваш сайт использует сертификат SSL / TLS от Symantec, который был выпущен до 1 июня 2016 года, он перестанет нормально функционировать уже в Chrome 66, что в свою очередь может повлиять на ваших пользователей.

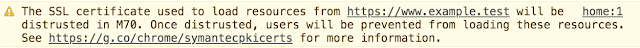

Если вы не уверены в том, использует ли ваш сайт такой сертификат, вы можете уже сейчас проверить находится ли ваш сайт в зоне риска с помощью Chrome Canary. Если при переходе на ваш сайт отображается ошибка сертификата или предупреждение в DevTools, как показано ниже, вам нужно будет заменить сертификат. Вы можете получить новый сертификат от любого доверенного ЦС, включая Digicert, который недавно приобрел бизнес CA Symantec.

Пример ошибки сертификата, которую пользователи Chrome 66 могут увидеть, если вы используете сертификат Legacy Symantec SSL / TLS, который был выпущен до 1 июня 2016 года

В сообщении DevTools вы увидите, нужно ли заменить сертификат до выхода Chrome 66

Chrome 66 уже доступен в каналах дистрибуции Canary и Dev, что означает, что затронутые сайты уже сейчас показывают ошибки пользователям этих версий Chrome. Более того, если затронутые сайты не заменят свои сертификаты до 15 марта 2018 года, то в скором времени и пользователи Chrome Beta также начнут испытывать неудобства. Мы настоятельно рекомендуем и просим владельцев сайтов как можно скорее заменить сертификаты если на вашем сайте показывается ошибка при просмотре с помощью Chrome Canary.

Chrome 70

Начиная с Chrome 70 все остальные сертификаты Symantec SSL / TLS перестанут работать, что приведет к ошибке сертификата, аналогичной показанной в КДПВ. Чтобы проверить, не находится ли ваш сертификат в зоне риска, зайдите на свой сайт с помощью Chrome и откройте DevTools. В консоли должно появится сообщение о необходимости замены сертификата.

В сообщении DevTools вы увидите, нужно ли заменить сертификат до выхода Chrome 70

Если вы увидели такое сообщение в DevTools, мы рекомендуем заменить сертификат как можно скорее. Если сертификат не будет заменен, пользователи начнут видеть ошибки сертификата на вашем сайте начиная с 20 июля 2018 года включительно. Первая версия бета-версии Chrome 70 будет доступно около 13 сентября 2018 года.

Временная шкала выпусков Chrome

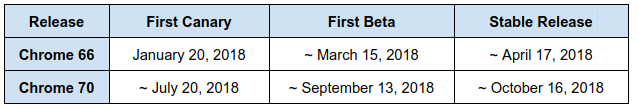

В приведенной ниже таблице показаны первая версия Canary, First Beta и Stable Release для Chrome 66 и 70. Первое влияние данной версии будет совпадать с первой канарейкой, которая будет постоянно расширяться, поскольку релиз попадает на бета-версию, а затем в конечном итоге на Stable. Операторам сайта настоятельно рекомендуется внести необходимые изменения на свои сайты перед выпуском First Canary для Chrome 66 и 70 и не позднее соответствующих дат выпуска бета-версии.

Кстати говоря, получить подробную информацию о временной шкале выпуска для конкретной версии Google Chrome вы всегда можете в календаре развития проекта Chromium.

Для того чтобы удовлетворить потребности корпоративных пользователей, в Сhrome будет добавлена корпоративная политика (Enterprise Policy), которая позволит отключить недоверие к Legacy Symantec PKI, начиная с Chrome 66. Это политика перестанет быть доступна после 1 января 2019 года, соответственно сертификаты от Legacy Symantec PKI перестанут быть доверенными для всех пользователей.

Особое упоминание: Chrome 65

Как отмечено в предыдущем объявлении, сертификаты SSL / TLS от Legacy Symantec PKI, выпущенные после 1 декабря 2017 года, больше не являются доверенными. Это не должно затронуть большинство владельцев сайта, т.к. для получения таких сертификатов требуется специальное соглашение с DigiCert. Доступ к сайтам использующим такой сертификат завершится неудачно, запрос будет заблокирован для Chrome 65.

Комментарии (17)

zikkuratvk

30.03.2018 22:57Я всегда думаю, когда читаю такие статьи, вот сейчас всех с гиканьем нагоняют на HTTPS типа делает безопасным для пользователя.

Но, что будет если центр сертификации будет скомпрометирован? По сути мы наблюдаем это постоянно, борются почему-то с этим браузеры, почему они??

И второй момент, для конечного пользователя иконка "защищено" дает ложное чувство безопасности. Я уже в разговорах замечал, человек видит, что написано "Защищено" и воспринимает это, как безопасный сайт, а на деле, конечные узлы, как правило и взламывают. То есть разработчики браузера добились противоположного эффекта, люди просто не понимаю, что безопасно соединение (и то не факт).

Дополню:

И кто вернет деньги, тем, кто честно купил сертификат?

shifttstas

30.03.2018 23:22Если УЦ будет взломан, мы вернёмся к http по уровню безопасности. Смысл https в основном — скрыть трафик для промежуточных устройств (провайдер) — и тут интерес Гугл вполне понятен… следующим этапом будет перевод всех на свой DNS — https dns собственно… уже стандарт есть.

crea7or

31.03.2018 01:25Интерес гула чтобы рекламу не подсовывали и не резали.

shifttstas

31.03.2018 01:26Не подсовывали — да, а вот банерорезки работают на клиентском устройстве, им все равно http/https…

sim-dev

А почему эта функция в Chrome неотключаемая? раньше хоть можно было выбрать решение «на свой страх и риск» и перейти по «опасной ссылке», а теперь вариантов нет…

Чем-то поведение Chrome до ужаса напоминает поведение наших чиновников, которые в благородном порыве защитить меня от всего готовы заблокировать все на свете, а остальное — запретить мне использовать.

zviad

Вы и дальше сможете. Chrome не собирается ограничивать ваш доступ к сайтам, он вас лишь предупредит о том что сертификат сайта на который вы переходите не является доверенным. Кстати, такие предупреждения будут показывать не только Chrome и Chromium.

sim-dev

Одно из двух: либо я настолько туп, что не знаю, как это сделать, либо сказанное вами — ложь. Как и ложь о том, что можно запретить автообновление через мобильную сеть гугловских прибамбасов в Андроиде.

После очередного обновления Chrome возможность перейти по ссылке, которую он счел «опасной», просто исчезла — нет ни кнопки, ни чего иного.

tjomamokrenko

Их сертификат на свой страх и риск можно вручную добавить в доверенные.

Также как на свой страх и риск можно запускать всё под root и игнорировать уведомления о слабых паролях, да и вообще делать много чего; только в последствии можно заработать утечку данных или Премию Дарвина.

andreylartsev

Насколько я помню историю со StartCom это не работало.

shifttstas

А в какой ситуации человек (обычный, рядовой) должен нажимать игнорировать и открыть сайт? как по мне, так отлично, что по умолчанию нельзя ничего сделать для доступа. таким образом отомрут криво настроенные caprive порталы по типу московского метро, которые не открывают страницу сами а ждут что бы вы зашли на привычный сайт и только потом авторизуют вас…

khanid

Не думаю, что это проблема именно московского метро и кривой настройки captive portal'ов. Некоторые клиентские устройства тоже могут подкинуть загадок. У меня гостевая сеть тоже имеет captive portal. И там всё в порядке с сертификатами и конфигами.

И везде он открывает страницу авторизации нормально. Кроме устройств самсунга. У них (и у смартфонов, и у планшетов) этого просто не происходит, надо вызывать авторизация как-то самому.

shifttstas

Проблема в особой настройке, если по паре адресов для каждого вендора выдавать валидный ответ — будет считаться, что интернет есть. Именно так и сделано и это безумно криво и приучает людей нажимать «игнорировать сертификат» нарушая безопасность

andreylartsev

Видимо любая корпорация добра достигнув определенного размера превращается во что-то противоположное.

Ни у кого же нет сомнений что это не более чем борьба за рынок, под прикрытием борьбы за безопасность?

Developers_Relations Автор

Показывать предупреждения о том что сертификат не является доверенным будет не только Chrome и Chromium, но и Firefox, например. И да, вы все равно сможете дальше перейти на сайт. Почему сертификатам Symantec снижают доверие? Вы можете прочитать по первой ссылке в статье, а так же просто погуглить в интернете, там достаточно много информации об этом.

andreylartsev

Большинство пользователей увидев предупреждение не станут преходить по ссылке. С точки зрения владельцев сайтов это подстава, причём на приличные деньги.

А значит Google и Firefox просто нагибают всех владельцев более менее популярных сайтов и ставят их на приличные деньги.

и

Как интересно что Google и Firefox входят в консорциум который продвигает Lets encrypt?