Доброго времени суток, Хабр! Сегодня мы поговорим о том, к чему приводят невыполнимые требования законодательства. Понятно, что глобально это приводит к невыполнению этих самых требований, но здесь мы рассмотрим конкретный пример.

Речь пойдет о требовании ФСБ России шифровать любые персональные данные, передающиеся по сетям связи общего пользования (в народе – просто Интернет), только сертифицированными криптографическими средствами.

Вы все врете, нет такого требования!

Да, мы постоянно слышим возражения вроде «вообще-то в законе написано не шифровать, а защищать персональные данные при их передаче, а это разные вещи» и «да нет там требования использовать только сертифицированную криптографию, обычный SSL подойдет».

Ну, хорошо, давайте внимательно изучим законодательство и разберемся.

Самым высокоуровневым документом у нас здесь является Федеральный закон № 152-ФЗ «О персональных данных», статья 19 которого говорит:

2. Обеспечение безопасности персональных данных достигается, в частности:

2) применением организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных, необходимых для выполнения требований к защите персональных данных, исполнение которых обеспечивает установленные Правительством Российской Федерации уровни защищенности персональных данных;

4. Состав и содержание необходимых для выполнения установленных Правительством Российской Федерации в соответствии с частью 3 настоящей статьи требований к защите персональных данных для каждого из уровней защищенности, организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных устанавливаются федеральным органом исполнительной власти, уполномоченным в области обеспечения безопасности, и федеральным органом исполнительной власти, уполномоченным в области противодействия техническим разведкам и технической защиты информации, в пределах их полномочий.

Пока вроде ничего страшного. Нам говорят, что защита персональных данных достигается применением, в том числе, технических мер и, что перечень этих мер должны определить сначала на высоком уровне абстракции Правительство РФ (их постановление №1119 нам не особо интересно в рассмотрении данного вопроса) и затем уже более подробно – ФСБ России и ФСТЭК России.

Во исполнение постановления Правительства РФ №1119 ФСБ издает приказ №378 от 10 июля 2014 года. Документ структурирован ужасно, поэтому чтобы разобраться что происходит, приходится прыгать между пунктами. Ниже для удобства приводим только интересующие нас пункты:

5. В соответствии с пунктом 13 Требований к защите персональных данных при их обработке в информационных системах персональных данных, утвержденных постановлением Правительства Российской Федерации от 1 ноября 2012 г. N 1119 <1> (далее - Требования к защите персональных данных), для обеспечения 4 уровня защищенности персональных данных при их обработке в информационных системах необходимо выполнение следующих требований:

г) использование средств защиты информации, прошедших процедуру оценки соответствия требованиям законодательства Российской Федерации в области обеспечения безопасности информации, в случае, когда применение таких средств необходимо для нейтрализации актуальных угроз.

Здесь пока тоже прямо нам не говорят, что нужно применять только сертифицированные средства защиты информации, мы же знаем, что «оценка соответствия» не равно «сертификация».

9. Для выполнения требования, указанного в подпункте "г" пункта 5 настоящего документа, необходимо для каждого из уровней защищенности персональных данных применение СКЗИ соответствующего класса, позволяющих обеспечивать безопасность персональных данных при реализации целенаправленных действий с использованием аппаратных и (или) программных средств с целью нарушения безопасности защищаемых СКЗИ персональных данных или создания условий для этого (далее - атака), которое достигается путем:

в) использования для обеспечения требуемого уровня защищенности персональных данных при их обработке в информационной системе СКЗИ класса КС1 и выше.

Здесь с нас тоже вроде как не требуют прямым текстом использовать только сертифицированные средства криптографической защиты информации (они же – СКЗИ), но проблема в том, что получить этот самый «класс КС1 и выше» можно только пройдя процесс сертификации СКЗИ в ФСБ России.

Внимательный читатель скажет: «Но посмотри, там, в подпункте "г" пункта 5 написано "...в случае, когда применение таких средств необходимо для нейтрализации актуальных угроз", может это все не имеет отношения к передаче персональных данных через Интернет?».

К сожалению – имеет. В 2015 году ФСБ выпускает документ «Методические рекомендации по разработке нормативных актов, определяющих угрозы безопасности персональных данных, актуальны при обработке персональных данных в информационных системах персональных данных, эксплуатируемых при осуществлении соответствующих видов деятельности». Сразу же после выхода этого документа, мы его, конечно же, внимательно изучили, приняли к сведению и положили на полочку, ведь это не обязательно, а всего лишь «методические рекомендации». Но как в итоге оказалось – нет ничего более обязательного, чем что-то рекомендуемое ФСБ России. В основном документ посвящен тому, как составлять отдельные разделы документа «Модель угроз», посвященные СКЗИ, но там есть и следующие положения:

Использование СКЗИ для обеспечения безопасности персональных данных необходимо в следующих случаях:

- если персональные данные подлежат криптографической защите в соответствии с законодательством Российской Федерации;

- если в информационной системе существуют угрозы, которые могут быть нейтрализованы только с помощью СКЗИ.

К случаям, когда угрозы могут быть нейтрализованы только с помощью СКЗИ, относятся:

- передача персональных данных по каналам связи, не защищенным от перехвата нарушителем передаваемой по ним информации или от несанкционированных воздействий на эту информацию (например, при передаче персональных данных по информационно-телекоммуникационным сетям общего пользования);

- хранение персональных данных на носителях информации, несанкционированный доступ к которым со стороны нарушителя не может быть исключен с помощью некриптографических методов и способов.

Итак, что по итогу всей рассмотренной выше нормативной базы имеем: перехват персональных данных, передаваемых по сети Интернет, является угрозой безопасности, которая может быть нейтрализована только с помощью сертифицированных ФСБ России СКЗИ класса КС1 и выше.

Обратите внимание, что защищать при передаче по каналам связи нужно любые персональные данные. То есть любые порталы с личными кабинетами, где есть какие-либо персональные данные, попадают под эти требования. И неважно, что вы там при должном разграничении доступа и отсутствии различных уязвимостей можете увидеть только свои персональные данные. Ведь для того, чтобы они отобразились на вашем клиентском устройстве, сервер должен их отправить вам по сети, а значит, по действующему законодательству эти пакеты должны быть зашифрованы сертифицированной ФСБ криптографией. Таким образом, и самое большое публичное хранилище персональных данных граждан РФ – портал Госуслуг, и, например сайт любого университета с личным кабинетом попадают под эти требования.

И да, почему же все-таки с 2008 года такие требования, а не с 2014-го? А потому что в старых приказах ФСБ было написано все еще проще и лаконичнее:

7) Для обеспечения безопасности персональных данных при их обработке в информационных системах должны использоваться сертифицированные в системе сертификации ФСБ России (имеющие положительное заключение экспертной организации о соответствии требованиям нормативных документов по безопасности информации) криптосредства.

А так как в соответствии со 152-ФЗ под обработкой персональных данных понимается и их передача по сетям связи, то имеем ту же самую ситуацию.

Выполнение требования. Реалии

Ладно, с нормативной базой разобрались, давайте посмотрим, что там на практике. А на практике получилось так:

операторы персональных данных проигнорировали это требование =>

так как нет спроса, разработчики средств защиты долгое время не представляли никаких решений =>

регулятор все понимает и закрывает на это все глаза при проверках =>

поскольку регулятор не «напрягает» операторы персональных данных игнорируют это требование – круг замкнулся.

Все же следует уточнить категоричный тон заголовка – хорошо, может на начало 2021 года и не все порталы с персональными данными не выполняют требование сертифицировано шифровать персональные данные, а процентов 99.

С 2017 года в одном из указанных выше звеньев произошел перелом – отечественные производители средств защиты информации начали выпускать сертифицированные TLS-решения, как раз для решения этой проблемы. Но и тут не обошлось без нюансов. Решения оказались совсем не дружелюбными при их внедрении и использовании. Особенно при использовании на клиентской части.

Самый жесткий вариант состоял в том, что за клиентское решение нужно было платить. Самый безобидный – необходимость использования специализированных браузеров, например, Chromium-gost. Масса таких эксплуатационных проблем возникала при использовании десктопов, а что уж говорить о мобильных устройствах.

В итоге, имеющиеся сейчас решения подходят только для кейсов, когда веб-портал используется для ограниченного круга лиц, например, внутренний портал администрации областного центра с какими-нибудь справочниками о сотрудниках этой самой администрации. В таком случае, дополнительные затраты на клиентское ПО или использование специализированного браузера можно организовать в принудительном порядке. Но такой подход совершенно не годится, например, для коммерческих целей. Представьте, что у вас есть интернет-магазин и вы сообщаете своему клиенту: «Чтобы сделать у нас заказ, вам нужно скачать специальный браузер, потом...». Уже на этом этапе клиент наверняка пойдет куда-нибудь еще.

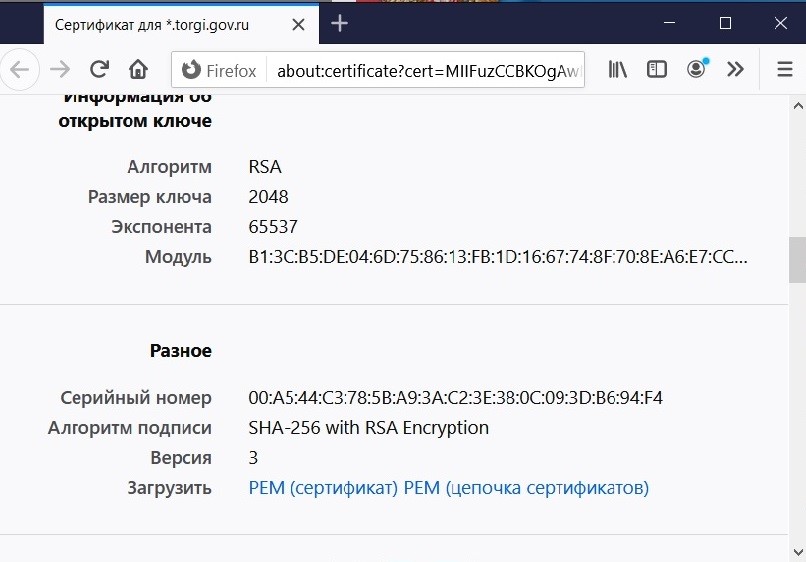

Проверив множество государственных веб-порталов мы выяснили, что лишь небольшая часть реализует криптографию в специализированных браузерах по алгоритму ГОСТ. Вот так, например, в таком браузере выглядит сертификат портала torgi.gov.ru:

Правда, в Firefox уже вот такая картина:

Старый добрый RSA, точно не сертифицированный, ведь ФСБ сертифицирует только ГОСТ-криптографию. Да и в целом возникает вопрос, какой в смысл в том, что ГОСТ-шифрование работает, но из специальных браузеров, а из обычных потребительских сайт тоже работает, но на RSA. Получается, что требование как бы выполняется, но для мизерного числа пользователей.

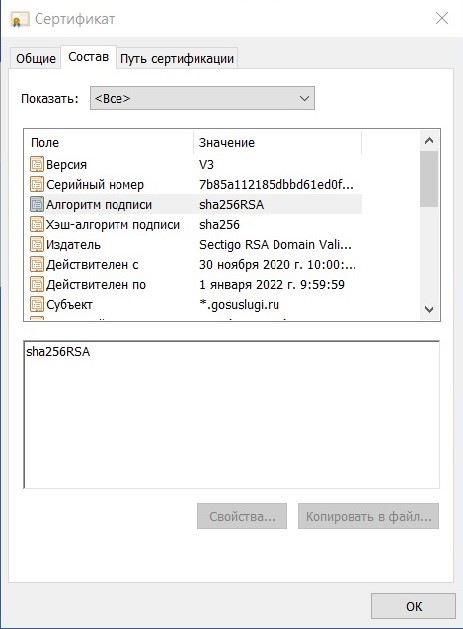

Ну, хоть и на том спасибо, а вот Госуслуги решили не париться:

Заключение

Сейчас никто не удивляется, когда законодательство содержит в себе неконкретные формулировки, допускающие различные, несовместимые друг с другом трактовки. В этой статье мы показали, что есть и другая проблема – когда требование четкое и понятное, но по факту невыполнимое.

Почти 10 лет рассматриваемое требование было невыполнимо для веб-сайтов с неограниченной аудиторией из-за банального отсутствия каких-либо подходящих технических решений. Когда же эти технические решения появились на стороне порталов, появились проблемы со стороны пользователей, которые хотят, чтобы им было быстро и удобно, а не устанавливать на свой компьютер какие-то дополнительные браузеры, плагины и тем более платное клиентское ПО.

Сделать что-то с этой ситуацией может только ФСБ России, изменив свои требования. Путей тут может быть много. Можно конкретизировать требования для разных весовых категорий операторов персональных данных, для госструктур – одни, для крупных частных организаций – другие, для мелких частных организаций – третьи. Можно отложить введение требований до тех пор, пока ГОСТ-шифрование не начнет работать во всех браузерах из коробки. Можно много чего придумать, чтобы требования были своевременны, адекватны и выполнимы, но скорее всего всё останется как есть.

kisaa

Вы же понимаете, что все эти требования о ГОСТовской криптографии — не чтобы защитить, а чтобы нагнуть, когда понадобится? Так что всё правильно, в полном соответствии с принципом «был бы человек, а статья найдётся».

Alexufo

Все вы усложняете. Никому эти ваши алгоритмы не нужны если нет оснований недоверять. Нагнуть можно прямо сейчас. Это нужно чтобы не упустить недополученную прибыль.

firk

Требования вполне разумные. И даже в тех местах, где их сейчас реально технически сложно исполнить — полезные. Но исполнение (в комплексе) никуда не годится. Никто не хочет вкладываться в это в ущерб своим финансам, при том что конкуренты не вкладываются. В том числе и гос конторы. А если бы всё сделали строго "с такого-то дня проверяем и закрываем тех кто не успел, на отговорки и на степень аффилированности к государству плевать" — ну да, был бы некоторый кризис, но в итоге получили бы обратную связь ко всем регламентам, довели бы до хорошего вида и таки сделали бы все нужные инструменты (по-хорошему — опенсорсные и бесплатные).

amphasis

Вы можете аргументировать разумность, а тем более полезность таких требований?

Больше всего в это не захотят вкладываться конечные пользователи, на кой чёрт им ставить «православные» браузеры и криптопровайдеры, жертвуя при этом своим комфортом за свои же деньги.

BioHazzardt

В России деньги нужно нести не туда куда хочешь, а туда, куда надо

ComodoHacker

Я попробую. Государство имеет обязанность защищать своих граждан от различных угроз, в т.ч. от кражи и неправомерного использования их ПДн. Отсюда следует необходимость проверки и сертификации средств защиты.

Ilusha

А чем RSA плох? Защита — есть, но не православная, а та, которой пользуется весь остальной мир.

ComodoHacker

Совершенно верно. RSA хорош, но не православен. Чтобы он стал православным, его должен одобрить орган, которому государство доверяет.

Вас не удивляет, что "весь остальной мир" действует точно так же?

Ilusha

RSA обеспечивает защиту. Сертифицированные средства — нет, поскольку нет экономической целесообразности и возможности их внедрять.

А там где внедрено — пользователь проходит все круги ада, чтобы получить доступ.

Не проще сертифицировать RSA?

vbifkol

С чего Вы это взяли? Кому и что компенсирует государство, если не справляется с этой обязанностью?

lexdlx

Неожиданная версия… Можно ли пруф того где это написано? Вспомните, пожалуйста, какие обстоятельства вынудили наше правительство создать нормативную базу для ПДн. До того государство и не догадывалось о своем таком обязательстве. Да и сейчас оно не на стороне субъектов ПДн, дать согласие ты можешь и просто нажав кнопку «Далее» на сайте, а вот запрет на обработку ты должен прислать письменно, дабы мазня в законах не мешала зарабатывать.

ComodoHacker

Например, в ст. 24 Конституции.

Но вообще зашита граждан от любых угроз входит в обязанности любого государства, это часть общественного договора.

Реализация всего этого в РФ это конечно "совсем другая история".

lexdlx

Частная жизнь и ПДн вещи разные. С кем спишь и номер паспорта из разных опер.

vbifkol

Я спросил где взяли «обязанность защищать своих граждан от кражи и неправомерного использования их ПДн», а не про информацию о частной жизни. Если что, сбор, хранение, использование и распространение информации о ПД лица без его желания массово осуществляются самим государством сплошь и рядом — например, в ЕГРН.

firk

Хотел длинно написать но думаю это лишнее.

1) полезность: выработка общей дисциплины касательно ответственного отношения к чужим данным; да, я понимаю что эти (из статьи) требования сами по себе ничего не дадут, данные всё так же будут терять/взламывать/красть/продавать, и я понимаю что государство не показывает инициатив к пресечению всего указанного (никого не посадили ни за какие утечки), но если вдруг они смогут начать хотя бы с этой стороны — всё равно хорошо, может потом, на фоне уже выработанной дисциплины, и остальное подтянут

2) "вкладываться" по моим оценкам, на конкретно эти требования надо что-то не больше 1 рубля разово с гражданина — это если правильно всё организовать и не распиливать финансирование — там всего то надо организовать включение уже много раз реализованных алгоритмов в основную ветку опенсорсных проектов (сейчас все браузеры опенсорс, топ популярные веб-сервера опенсорс, криптобиблиотеки большинство тоже опенсорс); думаю если всё аккуратно оформить, прислать куда надо патчи/пуллреквесты, документировать итд — причин не принимать данную поддержку у них не будет, и это не такие уж затраты

andreykp

В ua пробовали и были посланы.

Никому оно не надо, что бы реализации алгоритмов стали open source.

Продавать заинтересованым депутатам станет нечего

firk

Они (алгоритмы гос шифрования) и так давно open source (и вобщем-то по самым пессимистическим оценкам на качественную и быструю реализацию именно алгоритма у компетентного программиста уйдёт никак не больше месяца, а скорее всего и меньше недели — считайте бюджет).

Осталось только интегрировать их в официальные версии open source клиентского и серверного софта. Это задача чуть посложнее (и не только программистам но и бюрократам), но тоже, в масштабах государства, копеечная. Проблема исключительно в том что сейчас эту задачу рассматривают не как что-то нужное стране, а как способ получить финансирование всяким мутным конторам.

lolhunter

Ок. У меня интернет-магазин где пользователь оставляет телефон и ФИО. Значится что бы вы зашли и купили вам надо установить браузер. Вам это не уперлось? Хмм… То есть я вас теряю как клиента потому что выполняю закон… Дела…

Loreweil

Мне кажется дело тут не в злом умысле, а в обычной безалаберности. Те самые отмененные документы 2008 года были один в один копипастой с документов с грифом «С», только автозаменой прошлись и заменили например «режимно-секретное помещение» на просто «режимное помещение». Думаю и в приказе 2014 года просто нафигачили что попало, лишь бы от них отстало правительство. Но конечно, раз документ утвержден, то может быть применен в любой момент и это печально.