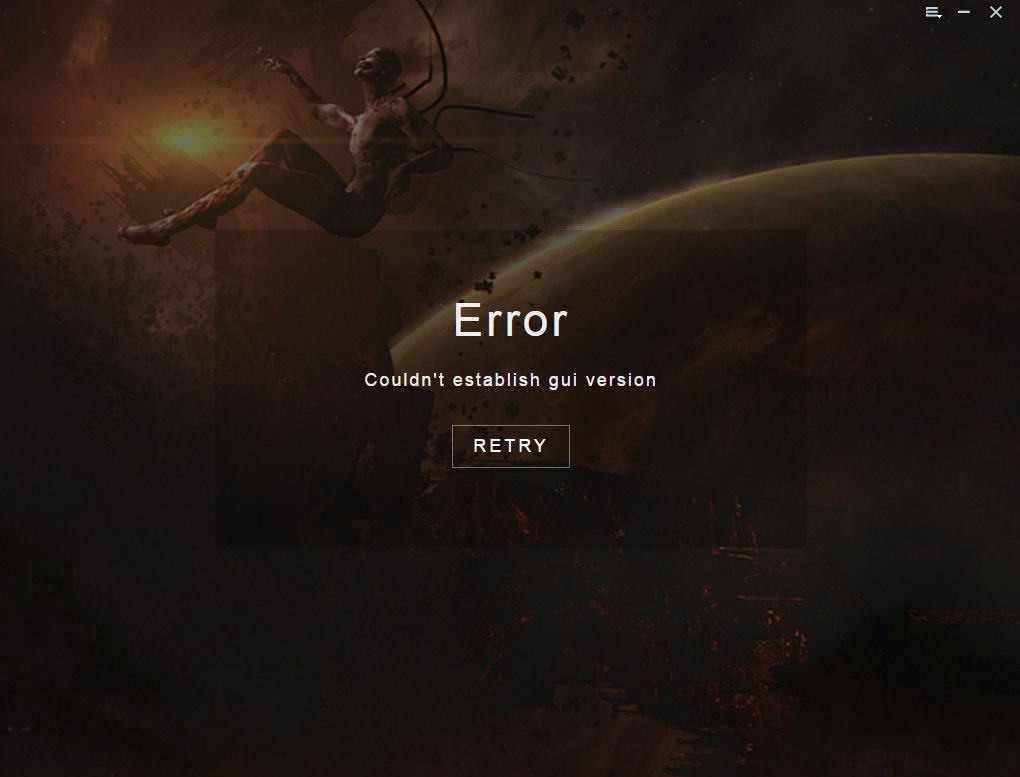

Около двух недель некоторые игроки EVE Online вынуждены наблюдать сообщение об ошибке вместо привычного окна входа в игру

Клиент игры EVE Online, как и многие современные онлайн игры, работает таким образом, что перед запуском основного программы-клиента сначала запускается мини-программа лаунчер.

На своем главном экране лаунчер содержит последние новости, информацию о статусе серверов, ссылки на полезные ресурсы и, собственно, форму входа в игру. Без запуска лаучнера запустить игру невозможно.

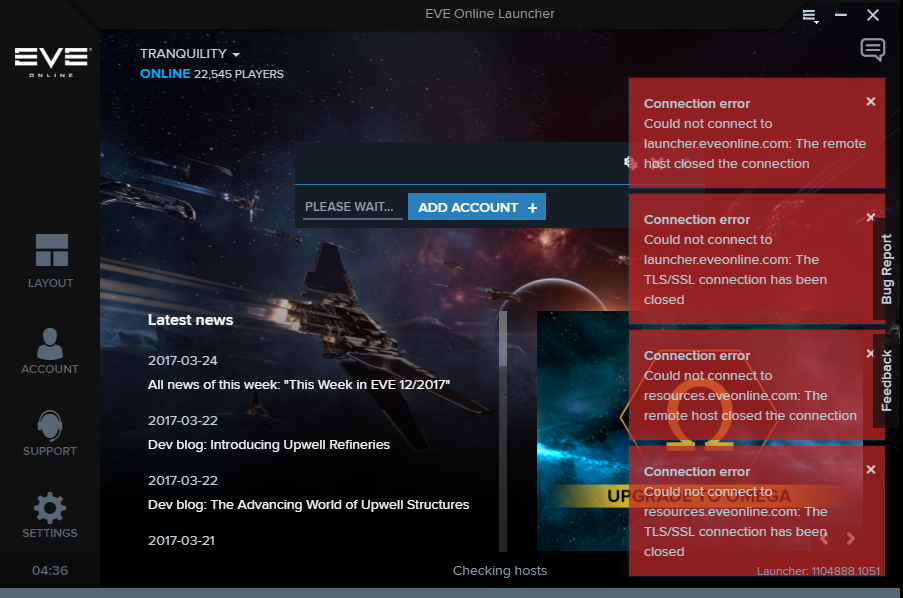

С недавних пор у некоторых игроков (в том числе и у меня) лаунчер перестал работать в нормальном режиме, иногда выдавая сообщение как на КДПВ, иногда показывая более информативные сообщения

К счастью для игроков, ланучер содержит средство самодиагностики, с помощью которого можно узнать список ip адресов, нужных для работы лаунчера.

Starting basic diagnostics

Looking up hosts:

launcher.eveonline.com

binaries.eveonline.com

resources.eveonline.com

Host lookup for launcher.eveonline.com returned:

54.192.98.106

54.192.98.111

54.192.98.152

54.192.98.202

54.192.98.224

54.192.98.25

54.192.98.56

54.192.98.65

Host lookup for binaries.eveonline.com returned:

54.192.98.101

54.192.98.124

54.192.98.219

54.192.98.234

54.192.98.252

54.192.98.37

54.192.98.43

54.192.98.87

Host lookup for resources.eveonline.com returned:

54.192.98.160

54.192.98.188

54.192.98.225

54.192.98.20

54.192.98.33

54.192.98.54

54.192.98.126

54.192.98.158

Host lookups done

Обмен пакетами с d1hoqe10mv32pv.cloudfront.net [54.192.98.106] с 32 байтами данных:

[...]

Обмен пакетами с d17ueqc3zm9j8o.cloudfront.net [54.192.98.101] с 32 байтами данных:

[...]

Обмен пакетами с dm794883twbxj.cloudfront.net [54.192.98.160] с 32 байтами данных:

[...]

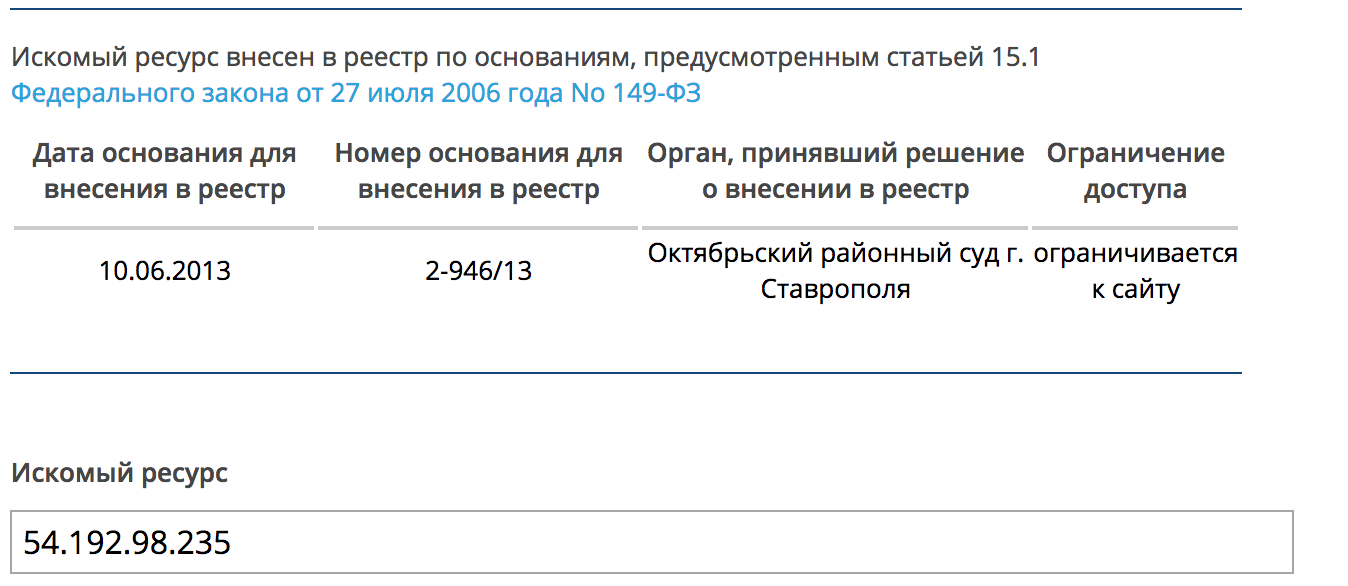

Игровое комьюнити заметило, что часть из адресов (например, 54.192.98.202) недоступна в связи с попаданием в реестр РКН

Вся абсурдность ситуации заключается в том, что, как можно заметить, адреса в основном принадлежат системе Amazon Content Delivery Network?.

Информация об IP-адресе 54.192.98.235

По данным ARIN:

NetRange: 54.192.0.0 - 54.207.255.255

CIDR: 54.192.0.0/12

NetName: AMAZON-2011L

Organization: Amazon Technologies Inc. (AT-88-Z)

RegDate: 2013-06-19

Updated: 2013-06-19

Ref: https://whois.arin.net/rest/net/NET-54-192-0-0-1

OrgName: Amazon Technologies Inc.

OrgId: AT-88-Z

Address: 410 Terry Ave N.

City: Seattle

StateProv: WA

PostalCode: 98109

Country: US

RegDate: 2011-12-08

Updated: 2017-01-28

OrgTechName: Amazon EC2 Network Operations

OrgTechPhone: +1-206-266-4064

OrgTechEmail: amzn-noc-contact@amazon.com

OrgTechRef: https://whois.arin.net/rest/poc/ANO24-ARIN

OrgNOCName: Amazon AWS Network Operations

OrgNOCPhone: +1-206-266-4064

OrgNOCEmail: amzn-noc-contact@amazon.com

OrgNOCRef: https://whois.arin.net/rest/poc/AANO1-ARINЭто наводит на мысль, что блокировка никак не связана с самой игрой, а скорее всего адреса просто попали под раздачу из-за неправильной настройки блокировок трафика у провайдера, т.к. на одном и том же CDN адресе может содержаться контент от разных, не связанных между собой, клиентов CDN.

В настоящее время игроки вынуждены решать проблему своими силами:

- Перезапускать клиент до тех пор, пока нужные лаунчеру домены не зарезолвятся в незаблокированные ip адреса

- прописывать в локальный hosts пока еще работающие ip адреса

Согласно отписавшимся на форуме игрокам, проблема не носит локального характера, т.к. проявляется у людей разных провайдеров.

Ссылки:

> Ветка на официальном форуме

> Ветка на неофициальном русскоязычном форуме

> Еще много похожих тем на официальном форуме в техническом разделе

UPD:

Пользователь KorDen32 поясняет:

Есть такая проблема у Транстелекома, через который ходят многие провайдеры. Скопирую сюда свое сообщение с другого поста:

Увы, в феврале-марте именно это и происходит у магистрала ТТК,

Легко гуглится куча разрозненных тем по «filter-gw.transtelecom.net» (или «blacklist-gw.transtelecom.net»).

ТТК на магистральном уровне блочит рандомные не значащиеся в реестре IP (видно как раз потому, что детектят другие IP для заблоченных доменов, и кто-то троллит/или CDN).

В итоге не открываются рандомные сайты. Из последних крупных, что были замечены — сайты Uniquiti, служебные домены EVE Online, Ingress — правда все они на CDN сидят. Недавно пара IP Github.com была заблочена, со всеми вытекающими — гитхаб тупо не открывался несколько часов, но это было не сильно массово…

Блочится не у всех, кто ходит через ТТК, видимо зависит от особенностей стыка провайдера с ТТК. Сделайте трассировку до интересуюещего адреса. Если там будет хоп filter-gw.transtelecom.net, blacklist-gw.transtelecom.net, или bl-gw.transtelecom.net — это оно

Комментарии (77)

ivan386

05.04.2017 08:26+1Однако, в случае блокировки по IP-адресу оператор связи обязан блокировать все IP-адреса запрещенного интернет-ресурса, а не только те, которые указаны в реестре, поскольку существует вероятность смены IP-адреса администрацией сайта на отличный от записи в реестре.

Они таки наступили на эти грабли. Теперь интернет простых обывателей во власти админов заблокированных сайтов. Видимо настало время вносить IP РКН в DNS заблокированного сайта.

Ruckus

05.04.2017 08:31+3Да вроде уже делали. Или они просто так себя блокировали?

ivan386

05.04.2017 08:40Это они сами вносили в реестр IP адреса не указанные в решении суда. А сейчас обязали провайдеров.

И тогда они опростоволосились. А сейчас прочуствуют масштаб проблемы. Теперь нужный заблокированный IP из реестра не удалиш. Его там и не будет.

MAXInator

05.04.2017 08:36А почему вы выдрали из контекста?

Законодательство не обязывает операторов связи ограничивать доступ исключительно по IP-адресу. Блокировка может осуществляться по URL или доменному имени. Однако, в случае блокировки по IP-адресу оператор связи обязан блокировать все IP-адреса запрещенного интернет-ресурса, а не только те, которые указаны в реестре, поскольку существует вероятность смены IP-адреса администрацией сайта на отличный от записи в реестре.

Интернет простых пользователей во власти провайдера. Если провайдеру лень блокировать нормально и все, что он может — резать по IP… В общем, думаю, рынок заставит его учиться блокировать по URL.ivan386

05.04.2017 08:42Ну как видим некоторые блокируют именно только по IP.

MAXInator

05.04.2017 08:50Года два назад, ЕМНИП, практически все блокировали по IP. Сейчас только мелкие провайдеры, не желающие (или не имеющие возможности) тратиться на вылавливание в запросах указателей доменных имен, нет?

Alex_333

05.04.2017 10:53+1К сожалению, нет. С нового года сложилась абсурдная ситуация с блокировками. Сейчас РКН блокировать не только по доменному имени, но и по IP, причем не только адрес, который находится в реестре, но и адрес, возвращаемый DNS-сервером.

MAXInator

05.04.2017 11:30Что «нет»? Как ваше сообщение опровергает моё?

1. Вы пропустили слово «требовать» или правда счиатете, что блокирует РКН? РКН не блокирует, блокирует провайдер. Провайдера проверяет «Ревизор» от РЧЦ. Если «Ревизор» фиксирует нарушение — РЧЦ сообщает об этом РКН и РКН штрафует/разбирается с провайдером.

2. Дальше — в вашем сообщении опять все упирается в блокировку по IP мелкими провайдерами. Раньше провайдеру было достаточно блокировать строго согласно записи в реестре, теперь ему приходится блокировать реальный IP заблокированного ресурса, отсекая еще больше мимопроходивших ресурсов. Но, как написано выше, вовсе не обязательно блокировать по IP. Просто мелкие операторы не могут/не хотят иначе.

Norno

05.04.2017 14:09Выше был комментарий k0ldbl00d в котором было указано что в выгружаемом реестре указано как надо блокировать, в том числе, есть вариант когда блокировать надо по IP, и в данном случае у провайдера нет возможности «заблокировать нормально».

Alex_333

05.04.2017 15:15Не блокировали по IP. Изначально достаточно было блокировки на уровне DNS-сервера (почти всегда). Если url был в реестре — dns отдавал адрес заглушки. А потом начались ревизоры и проверки.

1. Да, конечно, я пропустил слово «требовать».

2. Смотрите, вот такие письма от РКН о возросших требованиях в январе-феврале прилетали операторам:

«Сообщаем, что в соответствии с алгоритмом проведения мониторинга соблюдения операторами связи требований по ограничению доступа к сайтам в сети интернет, содержащим информацию, распространение которой в Российской Федерации запрещено в соответствии с требованиями Федерального закона от 27 июля 2006 года № 149-ФЗ «Об информации, информационных технологиях и о защите информации», Агент АС «Ревизор» проверяет доступность IP-адреса, который указан в Едином реестре, а также делает отдельные HTTP GET-запросы на все IP-адреса, полученные от DNS-сервера оператора связи. В связи с этим необходимо осуществлять блокировку как IP-адресов, указанных в реестре, так и IP-адресов, полученных от DNS-серверов.»

А некоторым сначала прилетело уведомление о проведенной проверке. В котором на скринах абсолютно левый сайт, никаким боком не относящийся к блокируемому. Сайт адвокатской конторы, к примеру. Хорошо выразился товарищ вот тут.

Точно знаю, что как минимум один из магистральных оператора федерального уровня эту проверку провалил. Так что дело ни разу не в размерах провайдера. У нас, например, все соответствовало требованиям через 3 дня после получения постановления. По IP не блокируем. Небольшой региональный провайдер.

pewpew

05.04.2017 13:14С каких пор интернет простых обывателей во власти админов заблокированных сайтов? Как РКН образовался, так простые обыватели вынуждены терпеть произвол власти, которую выбирали. Лично я за полную блокировку всего и от всего. Тогда, глядишь и придумают, как через другие сети в международный интернет, свободный от всяких регуляторов ходить.

ivan386

05.04.2017 13:38+1С 25 марта 2017 года. Они теперь могут подставить под блокировку любой IP.

pewpew

05.04.2017 14:30И какой резон админам блокировать интернет своим клиентам?

Если власть делает это извредностизаботы о гражданах, то админам каждая блокировка только создаёт головную боль.ivan386

05.04.2017 14:36+1Чтоб довести до абсурда. Блокировку словят и клиенты и не клиенты. Сайт уже под блоком. Утянет ещё и других с собой.

0xd34df00d

05.04.2017 17:45А как добиться блокировки по IP, кстати?

ivan386

05.04.2017 17:56Прописать в DNS записи заблокированного сайта этот IP. Провайдеры теперь обязанны внести этот IP в свой список блокировки.

tandzan

05.04.2017 20:28Видимо по этой причине у моего провинциального провайдера теперь незакешированные хосты резолвятся по несколько секунд.

citius

05.04.2017 10:12Тут многие пишут про «блокировку по URL», не учитывая, что SSL трафик по URL никак не заблокируешь.

С учетом того, что на SSL целиком переходит все больше сайтов (и это правильно), похоже что жить дальше придется с полусломанным интернетом.

vikarti

05.04.2017 10:40Не совсем так.

Весь софт кроме совсем уж устаревшего (Android 2.x, IE6/WinXP,etc) умеют SNI. В этом случае можно заблокировать по полному URL все равно нельзя, но можно — по домену. Да — не показать красивую страничку — но можно хотя бы не трогать запросы на другие домены. Только вот похоже не у всех DPI поддерживает SNI.

(Да даже по http — приходилось наблюдать когда при запросе сайтом по http(!) своих css/js через редкий CDN, билайн ломал все — потому что на том же IP CDN висело что-то запрещенное).

Вот только если альтернативно-умные прямо пишут что надо блокировать по IP или отберут лицензию то все совсем плохо.k0ldbl00d

05.04.2017 10:54-2SNI != URL. С помощью SNI можно заблокировать по домену, но никак не по URL.

tyomitch

05.04.2017 11:38похоже что жить дальше придется с полусломанным интернетом

Да-да. А ещё придётся записываться с пятницы, чтобы в субботу пораньше освободиться.

citius

06.04.2017 23:49Если это намек на впн, то далеко не все можно через впн подключить.

Как минимум вские IoT устройства и прочеи киндлы со впаянной симкартой.

С учетом ковровой блокировки всего подряд, в отдельных случаях, это может сказаться на чем угодно.

Tatooine

05.04.2017 10:42-5Как хорошо что я два своих акка с прокачанными чарами продал…

Tatooine

05.04.2017 11:55-1Меня минусуют задроты из злобы что кто-то соскочил, а они нет?

Silvatis

05.04.2017 12:09+4Я не минусовал, но по моему это звучит в духе «Мой дом горит, как хорошо, что я успел вынести кошку».

То, что кошка жива — неплохо, но дом все еще горит.

Macilnor

05.04.2017 14:49+1Я тоже не минусовал, но могу догадываться что РМТшников просто не любят, когда люди хвастаются своими заслугами в области РМТ в играх руки сами тянутся ткнуть на минус.

xtala

05.04.2017 10:58+2Никак Милонов там геев и наркотики опять нашел! И вообще, настоящие патриоты на лыжах должны кататься, а не в какие-то там космооперы играть!

Epinefrite

05.04.2017 11:26ну наркотики там особо искать не надо. В обучающих миссиях уже речь о них идёт )

да и геев тоже — достаточно в рухелп чат написать...

General_Failure

05.04.2017 12:12Хм, а зачем он их везде ищет?

Ну ладно, наркотики можно искать не только чтобы употреблять, но и чтобы пресекать (как делает полимилиция)

Но геев-то зачем специально искать? Они у нас вроде законом не запрещены, только пропаганда (в отличие от наркоты, где запрещено ещё и изготовление с продажей)

В личных интересах, значит?

Pakos

06.04.2017 15:17-1Они у нас вроде законом не запрещены

Это недоработка г.Милонова, но он работает в этом направлении.

geisha

05.04.2017 11:02+2Заголовок вводит в заблуждение. Лично я подумал, что каким-то образом сервера оказались в России и теперь все игроки испытывают трудности. Добавьте "Игроки из России ..." или что-то вроде того.

domenichelly

05.04.2017 11:12-1Они так многим Playstation Network заблокировали из-за какой-то страницы с казино, так как та висела на том же айпишнике клауда, что и авторизация консоли. Согласен, что надо запретить провайдерам банить по айпи. Пусть банят ссылки, домены.

nidheg666

05.04.2017 11:22+9ога… это всё костыли. может всётаки надо что бы они перестали банить и вообще мешать работе интернета?

Alex_333

05.04.2017 11:25+3Провайдеры всеми руками и ногами за.

Tachyon

05.04.2017 12:30А кто их слушает из власть имущих?

tyomitch

05.04.2017 12:43+1В Союзе ходил анекдот: " —Что такое демократический централизм? —Это когда каждый в отдельности против, а все вместе — за."

Вот и провайдеры с блокировками так же. Каждый провайдер против, а все вместе — молча исполняют любые идиотские предписания.

GreatWizard

05.04.2017 16:35Да, даже тут многие коментаторы уже занимают очередь в пятницу. Хотя понимают всю нелепость закона и его реализации

Lennonenko

05.04.2017 13:02+1Без запуска лаучнера запустить игру невозможно.

формально говоря, это не так, можно руками запустить %EVEPATH%\SharedCache\tq\bin\exefile.exe

но вот чтобы так же запустить %EVEPATH%\SharedCache\updater.exe, нужно знать, какие параметры ему лончер передаёт, что несколько обесценивает предыдущее, по причине довольно частых обновлений

Lennonenko

05.04.2017 13:29да, надо было проверить до написания камента ;))

на самом деле логиниться не даёт

forceLain

05.04.2017 13:42Да, какое-то время можно было клиент запускать напрямую, но потом прикрыли лавочку

EighthMayer

05.04.2017 14:57Сознательный возраст принёс мне не только кучу новых игрушек и лишней ответственности, но и новую мечту. Когда я вырасту — я хочу стать поросёнком Петром.

profesor08

05.04.2017 15:17Без запуска лаучнера запустить игру невозможно.

Если игра общается с лаунчером, то да. Но если лаунчер запускает процесс игры с параметрами, то эти параметры можно получить, и запускать процесс без лаунчера.

Вот хорошая программа: Process ExplorerTatooine

05.04.2017 15:33Раньше, кстати, можно было запустить игру без лаунчера. Хотя с тех пор как я ушел там столько обнов что могли и пофиксить этот момент

ivan386

05.04.2017 15:38Не знаю про еву, но другая игра получала от лаунчера в параметрах хеш корорый действует некоторое время а потом с этим же хешем уже не залогинишся.

profesor08

05.04.2017 16:20Tatooine, ivan386,

Не играю в EVE, но там вполне может быть одноразовый авторизационный токен, если так, то ничего не выйдет.

KorDen32

05.04.2017 15:33+1Есть такая проблема у Транстелекома, через который ходят многие провайдеры. Скопирую сюда свое сообщение с другого поста:

Увы, в феврале-марте именно это и происходит у магистрала ТТК,

Легко гуглится куча разрозненных тем по «filter-gw.transtelecom.net» (или «blacklist-gw.transtelecom.net»).

ТТК на магистральном уровне блочит рандомные не значащиеся в реестре IP (видно как раз потому, что детектят другие IP для заблоченных доменов, и кто-то троллит/или CDN).

В итоге не открываются рандомные сайты. Из последних крупных, что были замечены — сайты Uniquiti, служебные домены EVE Online, Ingress — правда все они на CDN сидят. Недавно пара IP Github.com была заблочена, со всеми вытекающими — гитхаб тупо не открывался несколько часов, но это было не сильно массово…

Блочится не у всех, кто ходит через ТТК, видимо зависит от особенностей стыка провайдера с ТТК. Сделайте трассировку до интересуюещего адреса. Если там будет хоп filter-gw.transtelecom.net, blacklist-gw.transtelecom.net, или bl-gw.transtelecom.net — это оно

forceLain

05.04.2017 18:13Проверил, так и есть!

traceroute to 54.192.98.202 (54.192.98.202), 64 hops max, 52 byte packets 1 192.168.1.1 (192.168.1.1) 4.154 ms 1.202 ms 1.142 ms 2 l37-192-43-253.novotelecom.ru (37.192.43.253) 2.057 ms 1.900 ms 2.525 ms 3 10.245.139.37 (10.245.139.37) 4.933 ms 3.877 ms 2.329 ms 4 10.245.139.38 (10.245.139.38) 2.696 ms 4.924 ms 3.947 ms 5 nsk06.nsk32.transtelecom.net (217.150.61.78) 3.381 ms 4.655 ms 3.448 ms 6 * bl-gw.transtelecom.net (188.43.29.50) 6.030 ms * 7 bl-gw.transtelecom.net (188.43.29.49) 4.707 ms 5.341 ms 7.678 ms

b2ron

Скорее всего у провайдера все правильно настроено, как прописано в реестре, так и блокируется. Провайдер тут уже не виноват что суд внес этот ип

ivan386

Запретили провайдерам блокировать только по IP именно из за таких ситуаций. И за это они по шапке получат от самого РКН.

k0ldbl00d

Не забывайте что в реестре сейчас 313 записей с типом блокировки «только по IP».

MAXInator

Это как? Без указания доменного имени и URL?

k0ldbl00d

Именно так. Реестр состоит из записей «decision», для которых указывается параметр blockType. Предусмотрено три типа блокировки — по URL, по домену и по IP. Имеется в виду не то как провайдер может блокировать, а как именно он должен блокировать. На сайте РКН есть техническое описание, там всё подробно описано.

TerminusMKB

А есть какой-то способ посмотреть эти записи, кроме как стать провайдером? http://eais.rkn.gov.ru/ не позволяет понять тип блокировки. А то один региональный провайдер блокирует мой ресурс, ссылаясь на Роскомнадзор, а проверить, велено ли им блокировать ip или домен нет возможности :(

ivan386

Реестр запрещенных сайтов

Сходу иду просто пачки IP адресов без указания URL решением суда аж от 13 года.

Естественно кроме как по IP их не заблокировать.

TerminusMKB

Спасибо!

MAXInator

Посмотрел блокировки по указанному вами решению суда 2-946/13 — у них указаны домены, всякие покетстарс и фонбет, так что это не то.

ivan386

В реестре доменов нет. В этой записи.

ivan386

Вот вторая портянка без доменов. Первую исключили вторую внесли.

MAXInator

Каждому из этих IP в реестре присвоен URL типа fhdgf67rhfif.xyz, и все какие-то зеркала онлайн-казино. Один из них, например, откуда-то из середины: d89eeabfb53977fa6b.xyz

ivan386

А вы где эту информацию берёте?

MAXInator

Из первоисточника, через третьи-пятые руки.

ivan386

Ну вот например с доменом d89eeabfb53977fa6b.xyz это отдельная запись. Они независимы. И одна на другую не влияет.

Поискал по ip. Оказывается эта портянка переодически обновляется.

А вот конкретно все записи по решению 2-946/13: 7407 позиций.

Ктати вы не в курсе где можно прочитать это решение?

MAXInator

И на каждый IP из списка выше есть такая отдельная запись, в которой есть домен.

Вторая строчка гугла, нет?

ivan386

Тоесть вы хотите сказать что при попытке пользователя обратиться по к серверу по ip указанному в портянке. Провайдер будет обязан найти упоминание этого ip в других записях реестра. Из них получить доменное имя которое должно быть заблокированно. И если домен не совпадает с указанным в хедерах то не блокировать доступ?

Если так то не понятно назначение отдельной записи в которой перечисленны IP без указания домена или url.

ivan386

Адреса сайтов скрыты, ответчик скрыт. На сайте суда (Октябрьский районный суд г. Ставрополя) оригинала этого решения не найти.

losse_narmo

Вот здесь: http://sudact.ru/regular/doc/x4RRp9rEGHo/

Moodvin

Вот с этого места поподробнее!

Есть исключительно рекомендации как и что блокировать. Умеешь по url — прекрасно, не можешь, блочь по IP — тоже хорошо. А для блокировки ресурсов работающих по https вообще отдельная песня.

Если чего то не знаете лучше промолчать.

ivan386

Со слов очевидца:

Времени прошло конечно с тех пор много. Но помню было даже обращение в конституционный суд по поводу неправомерной блокировки и после этого второй вариант тоже стали проверять.

ValdikSS

Moodvin

Вопрос 1:

Вопрос 2:

Вопрос 3:

https://rkn.gov.ru/press/conference/conf19.htm