В 1851 году в Лондоне прошла первая Всемирная выставка, которую посетили более шести миллионов человек. В проработке проекта активно участвовало британское Королевское общество ремесленников, их задачей было создать инструмент поддержки торговли и предпринимательства. Результат оказался ошеломительным – выручка оказалось такой большой, что часть ее пошла на обустройство музейного города Альбертополь. Следующую Всемирную выставку всего через два года организовали в США, а в 2020 году очередное мероприятие в серии проведет Дубай. Причина, по которой глобальные и отраслевые мероприятия остаются популярными вот уже полторы сотни лет, очевидна: именно в формате выставок получается организовать интенсивный и эффективный обмен информацией между людьми.

Тем не менее, не все выставки по информационной безопасности одинаково полезны. В этом году я побывал на выставках RSA Asia Pacific & Japan и Government Ware, что позволило не только окунуться в тренды кибербезопасности в прогрессивном регионе APAC, но и сравнить подходы к организации мероприятий за рубежом и у нас. Сегодня хотелось бы поделиться выводами и размышлениями о том, что мешает российским выставкам, посвященным информационной безопасности, расцвести пышным цветом (осторожно, под катом много картинок).

Сингапур многие считают мозговым центром азиатско-тихоокеанского региона, а аналитики отмечают в нем высокую концентрацию бизнеса, занимающегося разработкой и интеграцией ИТ-решений. Судя по информации на страницах глобальных компаний, офис в Сингапуре – это уже обязательный пункт в программе мероприятий по выходу на рынок APAC. Cloud Security Alliance называет Сингапур претендентом номер один на место лидера направления облачных технологий в регионе. Все говорило о том, что мероприятие по кибербезопасности в этом городе должно быть сногсшибательным.

Однако сомнения начали возникать еще на стадии планирования. На сайте мероприятия в глаза бросалось то, что площадь, выделенная под выставку в выставочном комплексе Marina Bay Sands, в несколько раз меньше даже одного из корпусов Moscone Center. Всего три буфа большого размера, занятые RSA, Symantec и дистрибьютором M.Tech, шесть буфов чуть меньшего размера, две дюжины «двойных» и полсотни ячеек размером 3х3 метра – вот и вся мощнейшая региональная выставка по информационной безопасности в APAC. Число и размер стендов, прогнозируемое число посетителей, состав вендоров – абсолютно все намекало на то, что в то же самое время на другой стороне земного шара проходит конференция и выставка BlackHat 2017.

Можете себе представить столько свободного места на RSA San Francisco?

Многие коллеги в кулуарных разговорах открыто жаловались на малое количество и недостаточную квалификацию посетителей. Говорилось и о совпадении дат с самой популярной выставкой для технарей в кибербезопасности («к нам приходят только те, кто не смог купить билет в Лас-Вегас»), и о снижении популярности RSA APJ год от года, и о том, что бесплатные билеты на экспозицию не дают ту аудиторию, ради которой вендоры и собирают стенды.

Иллюстрация интенсивности потока посетителей.

Если говорить про акценты на каких-то специфических темах, то самым распространенным словом на стендах был «cloud». Неважно, занимается ли вендор разработкой DLP-решений, продвигает ли он решения в сфере аналитики пользовательского поведения или речь идет о контроле привилегированных пользователей. Так или иначе вместе с основными тезисами постоянно слышны слоганы «Secure the cloud», «Securing the cloud generation», «Cloud security». Тематика Security Operations Center была слабо раскрыта – о ней явно говорили только уже знакомые посетителям российских мероприятий Cyberbit и LogRythm, который превратился из SIEM-вендора в Security Intelligence Company. На их стенде крутилась презентация о том, как на базе Next-Gen SIEM построить Next-Gen SOC.

О поддержке такого популярного на азиатском рынке явления, как Digital Transformation, напрямую заявлял только Thales, у которого, как мне кажется, все и так хорошо. Спокойный настрой и неторопливая работа коллег на их стенде это и подтверждали. IBM со стенда продвигали идею Cognitive Security и перевода бизнеса в облако как часть процесса по контролю цифровых рисков. Интересные нишевые вендоры Tufin, Synopsys, Sonatype довольствовались размещением на одном из самых больших буфов дистрибьютора M.Tech с небольшими столами и стойками для раздаточных материалов. В целом, информационную ценность выставки и читаемую динамику можно описать фразой «На западном фронте без перемен».

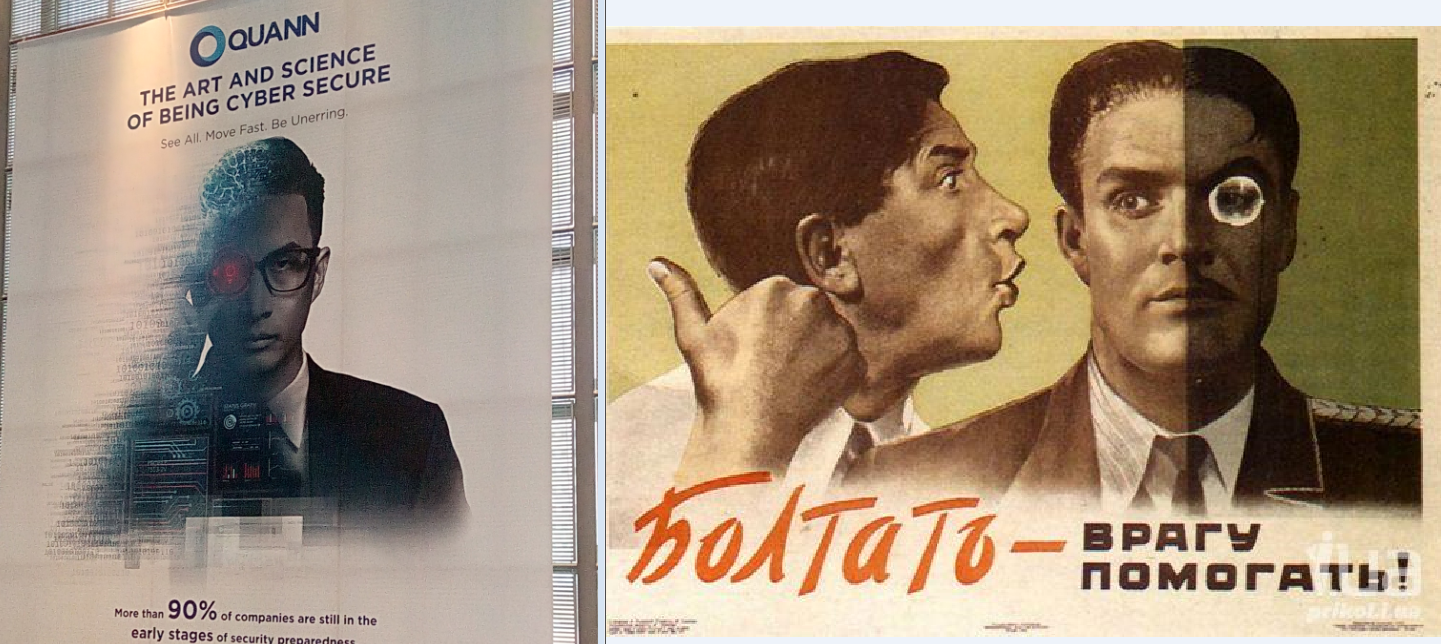

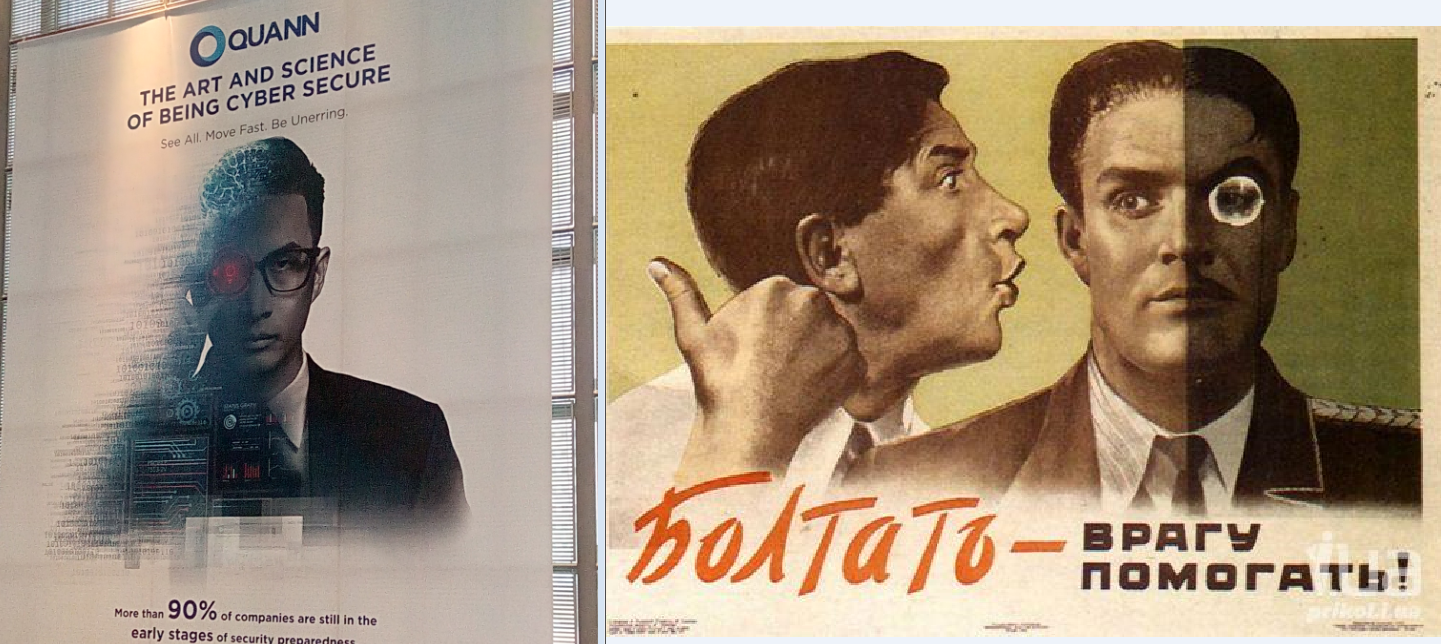

Самый колоритный элемент оформления выставки RSA APJ.

Оформление стендов также не смогло ничем впечатлить. Symantec с их футуристическим дизайном пространства, стенд M.Tech, похожий на космодром из фантастических книг, да фигура человекоподобного робота в полный рост на стенде антивирусного вендора Malwarebytes – вот и все, что выделялось на фоне типовых стендов с застройкой из обклеенных тезисами и лозунгами параллелепипедов.

Стенд дистрибьютора M.Tech и вид на демотеатр RSA APJ.

Ощущение разочарования от выставки подчеркивало то, что дефицита пространства у организаторов не было. Огромное количество места между стендами становилось еще заметнее из-за небольшого потока посетителей конференции. Единственным «густонаселенным» пространством на площадке была обеденная зона. Все вышеописанное создавало четкое ощущение «второго эшелона», в котором находятся те, кто не попал на BlackHat – посетители, вендоры и даже организаторы мероприятия. Занавес, никто не аплодирует, на бис никого не вызывают.

В мае, во время поездки на Cloud Security Expo в Гонконге, о которой я уже писал ранее, представитель компании IXIA необычно отреагировал на мой вопрос: «А будете ли вы участвовать в RSA APJ?». Он пристально посмотрел на меня и спросил в ответ: «А зачем?» Дальше в коротком разговоре он поделился, что у них была дилемма, ехать в Сингапур на RSA в июле или на выставку Government Ware в сентябре. Их компания решила, что с точки зрения бизнес-возможностей нужно отказываться от RSA и отправлять команду на GovWare. Ориентируясь в том числе на мнения коллег из индустрии, подстегнутый впечатлением от RSA APJ, и уже не ожидая никаких сюрпризов, в сентябре я оказался на Singapore International Cyber Week, в рамках которого и проходит выставка технологий кибербезопасности Government Ware.

Организаторы не стали поднимать статус мероприятия за счет аренды престижной площадки. Выставка была организована в конференц-центре Suntec, не таком популярном, как Marina Bay Sands, и без вида на залив. При этом площадь, которую занимали стенды участников, оказалась в два раза больше, центр зала был занят десятью самыми большими стендами (против трех на RSA), а состав участников пополнился компаниями из числа мировых и региональных лидеров, таких как Kaspersky Lab, FireEye, Splunk, TrendMicro, Quann и Huawei. Было видно, что вопрос выбора между RSA и GovWare стоял не только перед IXIA, и что глобальные игроки тоже сделали его не в пользу бренда с мировой известностью.

Что еще отличало выставку GovWare от RSA – так это то, что в первый день на площадку могли пройти не все желающие, а только делегаты конференции. Как правило, ими были неравнодушные к вопросам кибербезопасности сотрудники государственных организаций, агентств, представителей крупного бизнеса. Одним словом, те самые «лица, принимающие решения», ради которых готовятся маркетинговые материалы и демонстрационные стенды, ради которых производители и сервис-провайдеры привозят свои команды на выставки. Разделение времени посещения выставки действует положительно не только на мотивацию вендоров, но и у самих посетителей создает ощущение того, что все происходящее вокруг предназначено именно для них.

В первый день мероприятия также проходил CTF-чемпионат для приехавших на мероприятие команд. Никаких «ночных бдений», как на Positive Hack Days, не было. Мне сложно оценить его качество, но что действительно важно отметить – хакатоны и CTF смещают общий статус выставки в сторону практической безопасности и повышают процент технически грамотных специалистов среди посетителей.

Как я уже упоминал, состав вендоров отличался от предыдущего мероприятия. Отличия были видны невооруженным глазом даже по качеству подготовки стендов. Чуть подробнее остановлюсь на том, как зарубежные коллеги подходят к участию в выставках в плане концепций и брендирования стендов, а также привлечения посетителей.

Quann

MSSP со своим SOC, выросший из сингапурской компании в сфере кибербезопасности eCop. Один из ключевых игроков на азиатском рынке услуг информационной безопасности. За счет эффектной подсветки и используемых элементов оформления стенд создавал ассоциации с мостиком космического корабля Enterprise. Ряды из экранов, на которых отображается статистика инцидентов, детализация информации о пользователях и зарегистрированных событиях, сенсорные панели привлекали внимание посетителей. Интересно то, что в качестве ядра SOC Quann использует самостоятельно написанную систему, а разработкой собственных агентов компания не занимается. Все данные для анализа собираются с устройств и систем безопасности компании, в том числе и с endpoint protection-решений третьих сторон.

Невольная ассоциация, возникшая при взгляде на рекламный плакат Quann.

ST Electronics

Один из самых интересных с профессиональной точки зрения стендов построила именно эта компания. На видеостене из девяти экранов демонстрировалась сборка Security Operations Center на базе нескольких программных комплексов.

Security Command & Control Center – концепция от компании ST Electonics.

Помимо слайда с высокоуровневой схемой очень наглядно был продемонстрирован набор технологических решений, с помощью которых можно ее реализовать. На экранах были замечены:

ForcePoint

На стенде ForcePoint постоянно было много посетителей. Отчасти это заслуга дизайнеров пространства – получилось оформить буф очень футуристично, в мягком, практически инопланетном зеленом цвете. Это привлекало внимание и давало время сотрудникам компании заинтересовать проходящих мимо людей возможностью сыграть в дартс и выиграть приз. Этот фокус для сбора контактов стар как мир, но, тем не менее, до сих пор работает.

Splunk

Пространство Splunk на выставке GovWare. Бренд подчеркивает то, что их платформа находится на границе сфер безопасности и информационных технологий, а значит и востребован не одним, а двумя типами директоров компаний – CISO и CIO. Их слоган «Потому что ниндзя слишком заняты» тоже не фокусируется ни на одном из направлений. Ведь, по мнению Splunk, стать шиноби – воином тени – вместе с ними сможет как гуру системного администрирования, так и эксперт по кибербезопасности.

Singtel

Singtel, еще один участник «большой тройки» телеком-операторов Сингапура, собрал на своем стенде симулятор атаки на промышленные системы. Со стороны это выглядело впечатляюще, но не для тех, кто уже знаком с Алкоботом Лаборатории Касперского или Choo Choo PWN от Positive Technologies. Показательно то, что крупнейшие телекоммуникационные компании региона заявляют о себе как о серьезных игроках на рынке кибербезопасности – с круглосуточными SOCами, системами обучения и повышения осведомленности о киберугрозах и даже компетенциями в сфере защиты интернета вещей и промышленных систем.

По интересному стечению обстоятельств, в те же самые даты, в которые проходила Singapore International Cyber Week, в Москве неспешно работала выставка InfoSecurity Russia. Время от времени в лентах социальных сетей появлялись фотографии с московского мероприятия, и тут было невозможно удержаться от сравнения, не в пользу InfoSec. Добавьте к этому мое впечатление от RSA APJ – и в голову начали приходить довольно логичные выводы.

В сфере кибербезопасности одного бренда выставки уже недостаточно. RSA SF любима и посещаема не только из-за бренда, но и из-за отсутствия сопоставимых по уровню альтернатив для вендоров. Кроме нее в регионе работают еще две супер-конференции: BlackHat (разнесенный на пол-года с RSA) и DefCon, но обе они ориентированы на техническую аудиторию. Если ты хочешь презентовать продукт, назначить встречи с полусотней клиентов, собрать обратную связь об использовании твоих технологий в Северной Америке, узнать, какие решения будут представлены на рынке и стендах производителей через год – дорога только на RSA SF. Но как только вы покидаете США – бренд RSA уже не воспринимается как гарантия того, что профессиональные вендоры и эксперты со стороны потенциальных клиентов смогут найти друг друга на одноименном мероприятии.

Аналогичная история происходит с InfoSecurity Russia. Если лет пять назад мероприятие позиционировало себя как хэдлайнер выставок, посвященных кибербезопасности, то по прошествии времени вендоры начинают массово отказываться от участия в ней, а специалисты колеблются, стоит ли туда ехать.

Причина истории с InfoSecurity Russia, на мой взгляд, описана двумя абзацами выше – у нее появляются альтернативы. Специализированные конференции, четко заточенные под определенную тематику, собирают в разы больше посетителей, чем «умирающая» главная выставка по информационной безопасности в России. BIS Summit, SOC Forum, CyberCrimeCon – профессионалы приходят на эти конференции для того, чтобы общаться, получать экспертные ответы и потом на их основе принимать собственные решения. Заслуга организаторов этих конференций в том, что они как раз-таки и умеют собирать на одной площадке специалистов с обеих сторон линии фронта – заказчиков и вендоров, при этом максимально заинтересованных и расположенных к общению друг с другом.

GovWare тоже служит подтверждением идеям выше. Мероприятие с четким таргетингом и решаемой проблемой – «дать информацию государственному сектору о существующих решениях и сервисах ИБ» – начинает собирать вокруг себя не только госзаказчиков, но и экспертов из коммерческого сегмента. Это очень напоминает кейсы из практики управления продуктами:

Создавать же продукт (в нашем случае – конференцию) и потом надеяться, что люди вдруг по какой-то причине начнут пользоваться им, как минимум, самонадеянно.

Тем не менее, не все выставки по информационной безопасности одинаково полезны. В этом году я побывал на выставках RSA Asia Pacific & Japan и Government Ware, что позволило не только окунуться в тренды кибербезопасности в прогрессивном регионе APAC, но и сравнить подходы к организации мероприятий за рубежом и у нас. Сегодня хотелось бы поделиться выводами и размышлениями о том, что мешает российским выставкам, посвященным информационной безопасности, расцвести пышным цветом (осторожно, под катом много картинок).

RSA Asia Pacific & Japan

Сингапур многие считают мозговым центром азиатско-тихоокеанского региона, а аналитики отмечают в нем высокую концентрацию бизнеса, занимающегося разработкой и интеграцией ИТ-решений. Судя по информации на страницах глобальных компаний, офис в Сингапуре – это уже обязательный пункт в программе мероприятий по выходу на рынок APAC. Cloud Security Alliance называет Сингапур претендентом номер один на место лидера направления облачных технологий в регионе. Все говорило о том, что мероприятие по кибербезопасности в этом городе должно быть сногсшибательным.

Однако сомнения начали возникать еще на стадии планирования. На сайте мероприятия в глаза бросалось то, что площадь, выделенная под выставку в выставочном комплексе Marina Bay Sands, в несколько раз меньше даже одного из корпусов Moscone Center. Всего три буфа большого размера, занятые RSA, Symantec и дистрибьютором M.Tech, шесть буфов чуть меньшего размера, две дюжины «двойных» и полсотни ячеек размером 3х3 метра – вот и вся мощнейшая региональная выставка по информационной безопасности в APAC. Число и размер стендов, прогнозируемое число посетителей, состав вендоров – абсолютно все намекало на то, что в то же самое время на другой стороне земного шара проходит конференция и выставка BlackHat 2017.

Можете себе представить столько свободного места на RSA San Francisco?

Многие коллеги в кулуарных разговорах открыто жаловались на малое количество и недостаточную квалификацию посетителей. Говорилось и о совпадении дат с самой популярной выставкой для технарей в кибербезопасности («к нам приходят только те, кто не смог купить билет в Лас-Вегас»), и о снижении популярности RSA APJ год от года, и о том, что бесплатные билеты на экспозицию не дают ту аудиторию, ради которой вендоры и собирают стенды.

Иллюстрация интенсивности потока посетителей.

Если говорить про акценты на каких-то специфических темах, то самым распространенным словом на стендах был «cloud». Неважно, занимается ли вендор разработкой DLP-решений, продвигает ли он решения в сфере аналитики пользовательского поведения или речь идет о контроле привилегированных пользователей. Так или иначе вместе с основными тезисами постоянно слышны слоганы «Secure the cloud», «Securing the cloud generation», «Cloud security». Тематика Security Operations Center была слабо раскрыта – о ней явно говорили только уже знакомые посетителям российских мероприятий Cyberbit и LogRythm, который превратился из SIEM-вендора в Security Intelligence Company. На их стенде крутилась презентация о том, как на базе Next-Gen SIEM построить Next-Gen SOC.

О поддержке такого популярного на азиатском рынке явления, как Digital Transformation, напрямую заявлял только Thales, у которого, как мне кажется, все и так хорошо. Спокойный настрой и неторопливая работа коллег на их стенде это и подтверждали. IBM со стенда продвигали идею Cognitive Security и перевода бизнеса в облако как часть процесса по контролю цифровых рисков. Интересные нишевые вендоры Tufin, Synopsys, Sonatype довольствовались размещением на одном из самых больших буфов дистрибьютора M.Tech с небольшими столами и стойками для раздаточных материалов. В целом, информационную ценность выставки и читаемую динамику можно описать фразой «На западном фронте без перемен».

Самый колоритный элемент оформления выставки RSA APJ.

Оформление стендов также не смогло ничем впечатлить. Symantec с их футуристическим дизайном пространства, стенд M.Tech, похожий на космодром из фантастических книг, да фигура человекоподобного робота в полный рост на стенде антивирусного вендора Malwarebytes – вот и все, что выделялось на фоне типовых стендов с застройкой из обклеенных тезисами и лозунгами параллелепипедов.

Стенд дистрибьютора M.Tech и вид на демотеатр RSA APJ.

Ощущение разочарования от выставки подчеркивало то, что дефицита пространства у организаторов не было. Огромное количество места между стендами становилось еще заметнее из-за небольшого потока посетителей конференции. Единственным «густонаселенным» пространством на площадке была обеденная зона. Все вышеописанное создавало четкое ощущение «второго эшелона», в котором находятся те, кто не попал на BlackHat – посетители, вендоры и даже организаторы мероприятия. Занавес, никто не аплодирует, на бис никого не вызывают.

Government Ware

В мае, во время поездки на Cloud Security Expo в Гонконге, о которой я уже писал ранее, представитель компании IXIA необычно отреагировал на мой вопрос: «А будете ли вы участвовать в RSA APJ?». Он пристально посмотрел на меня и спросил в ответ: «А зачем?» Дальше в коротком разговоре он поделился, что у них была дилемма, ехать в Сингапур на RSA в июле или на выставку Government Ware в сентябре. Их компания решила, что с точки зрения бизнес-возможностей нужно отказываться от RSA и отправлять команду на GovWare. Ориентируясь в том числе на мнения коллег из индустрии, подстегнутый впечатлением от RSA APJ, и уже не ожидая никаких сюрпризов, в сентябре я оказался на Singapore International Cyber Week, в рамках которого и проходит выставка технологий кибербезопасности Government Ware.

Организаторы не стали поднимать статус мероприятия за счет аренды престижной площадки. Выставка была организована в конференц-центре Suntec, не таком популярном, как Marina Bay Sands, и без вида на залив. При этом площадь, которую занимали стенды участников, оказалась в два раза больше, центр зала был занят десятью самыми большими стендами (против трех на RSA), а состав участников пополнился компаниями из числа мировых и региональных лидеров, таких как Kaspersky Lab, FireEye, Splunk, TrendMicro, Quann и Huawei. Было видно, что вопрос выбора между RSA и GovWare стоял не только перед IXIA, и что глобальные игроки тоже сделали его не в пользу бренда с мировой известностью.

Что еще отличало выставку GovWare от RSA – так это то, что в первый день на площадку могли пройти не все желающие, а только делегаты конференции. Как правило, ими были неравнодушные к вопросам кибербезопасности сотрудники государственных организаций, агентств, представителей крупного бизнеса. Одним словом, те самые «лица, принимающие решения», ради которых готовятся маркетинговые материалы и демонстрационные стенды, ради которых производители и сервис-провайдеры привозят свои команды на выставки. Разделение времени посещения выставки действует положительно не только на мотивацию вендоров, но и у самих посетителей создает ощущение того, что все происходящее вокруг предназначено именно для них.

В первый день мероприятия также проходил CTF-чемпионат для приехавших на мероприятие команд. Никаких «ночных бдений», как на Positive Hack Days, не было. Мне сложно оценить его качество, но что действительно важно отметить – хакатоны и CTF смещают общий статус выставки в сторону практической безопасности и повышают процент технически грамотных специалистов среди посетителей.

Как я уже упоминал, состав вендоров отличался от предыдущего мероприятия. Отличия были видны невооруженным глазом даже по качеству подготовки стендов. Чуть подробнее остановлюсь на том, как зарубежные коллеги подходят к участию в выставках в плане концепций и брендирования стендов, а также привлечения посетителей.

Quann

MSSP со своим SOC, выросший из сингапурской компании в сфере кибербезопасности eCop. Один из ключевых игроков на азиатском рынке услуг информационной безопасности. За счет эффектной подсветки и используемых элементов оформления стенд создавал ассоциации с мостиком космического корабля Enterprise. Ряды из экранов, на которых отображается статистика инцидентов, детализация информации о пользователях и зарегистрированных событиях, сенсорные панели привлекали внимание посетителей. Интересно то, что в качестве ядра SOC Quann использует самостоятельно написанную систему, а разработкой собственных агентов компания не занимается. Все данные для анализа собираются с устройств и систем безопасности компании, в том числе и с endpoint protection-решений третьих сторон.

Невольная ассоциация, возникшая при взгляде на рекламный плакат Quann.

ST Electronics

Один из самых интересных с профессиональной точки зрения стендов построила именно эта компания. На видеостене из девяти экранов демонстрировалась сборка Security Operations Center на базе нескольких программных комплексов.

Security Command & Control Center – концепция от компании ST Electonics.

Помимо слайда с высокоуровневой схемой очень наглядно был продемонстрирован набор технологических решений, с помощью которых можно ее реализовать. На экранах были замечены:

- SIEM IBM QRadar,

- система анализа угроз Siemplify,

- система анализа угроз Cisco Active Threat Analytics,

- платформа Threat Quatient для работы с данными Threat Intelligence,

- система Cyber Prism для сбора данных Threat intelligence,

- Janus Management System — одно из решений компании Janus Technologies для анализа поведения пользователей и проведения цифровых расследований.

ForcePoint

На стенде ForcePoint постоянно было много посетителей. Отчасти это заслуга дизайнеров пространства – получилось оформить буф очень футуристично, в мягком, практически инопланетном зеленом цвете. Это привлекало внимание и давало время сотрудникам компании заинтересовать проходящих мимо людей возможностью сыграть в дартс и выиграть приз. Этот фокус для сбора контактов стар как мир, но, тем не менее, до сих пор работает.

Splunk

Пространство Splunk на выставке GovWare. Бренд подчеркивает то, что их платформа находится на границе сфер безопасности и информационных технологий, а значит и востребован не одним, а двумя типами директоров компаний – CISO и CIO. Их слоган «Потому что ниндзя слишком заняты» тоже не фокусируется ни на одном из направлений. Ведь, по мнению Splunk, стать шиноби – воином тени – вместе с ними сможет как гуру системного администрирования, так и эксперт по кибербезопасности.

Singtel

Singtel, еще один участник «большой тройки» телеком-операторов Сингапура, собрал на своем стенде симулятор атаки на промышленные системы. Со стороны это выглядело впечатляюще, но не для тех, кто уже знаком с Алкоботом Лаборатории Касперского или Choo Choo PWN от Positive Technologies. Показательно то, что крупнейшие телекоммуникационные компании региона заявляют о себе как о серьезных игроках на рынке кибербезопасности – с круглосуточными SOCами, системами обучения и повышения осведомленности о киберугрозах и даже компетенциями в сфере защиты интернета вещей и промышленных систем.

Немного выводов

По интересному стечению обстоятельств, в те же самые даты, в которые проходила Singapore International Cyber Week, в Москве неспешно работала выставка InfoSecurity Russia. Время от времени в лентах социальных сетей появлялись фотографии с московского мероприятия, и тут было невозможно удержаться от сравнения, не в пользу InfoSec. Добавьте к этому мое впечатление от RSA APJ – и в голову начали приходить довольно логичные выводы.

В сфере кибербезопасности одного бренда выставки уже недостаточно. RSA SF любима и посещаема не только из-за бренда, но и из-за отсутствия сопоставимых по уровню альтернатив для вендоров. Кроме нее в регионе работают еще две супер-конференции: BlackHat (разнесенный на пол-года с RSA) и DefCon, но обе они ориентированы на техническую аудиторию. Если ты хочешь презентовать продукт, назначить встречи с полусотней клиентов, собрать обратную связь об использовании твоих технологий в Северной Америке, узнать, какие решения будут представлены на рынке и стендах производителей через год – дорога только на RSA SF. Но как только вы покидаете США – бренд RSA уже не воспринимается как гарантия того, что профессиональные вендоры и эксперты со стороны потенциальных клиентов смогут найти друг друга на одноименном мероприятии.

Аналогичная история происходит с InfoSecurity Russia. Если лет пять назад мероприятие позиционировало себя как хэдлайнер выставок, посвященных кибербезопасности, то по прошествии времени вендоры начинают массово отказываться от участия в ней, а специалисты колеблются, стоит ли туда ехать.

Причина истории с InfoSecurity Russia, на мой взгляд, описана двумя абзацами выше – у нее появляются альтернативы. Специализированные конференции, четко заточенные под определенную тематику, собирают в разы больше посетителей, чем «умирающая» главная выставка по информационной безопасности в России. BIS Summit, SOC Forum, CyberCrimeCon – профессионалы приходят на эти конференции для того, чтобы общаться, получать экспертные ответы и потом на их основе принимать собственные решения. Заслуга организаторов этих конференций в том, что они как раз-таки и умеют собирать на одной площадке специалистов с обеих сторон линии фронта – заказчиков и вендоров, при этом максимально заинтересованных и расположенных к общению друг с другом.

GovWare тоже служит подтверждением идеям выше. Мероприятие с четким таргетингом и решаемой проблемой – «дать информацию государственному сектору о существующих решениях и сервисах ИБ» – начинает собирать вокруг себя не только госзаказчиков, но и экспертов из коммерческого сегмента. Это очень напоминает кейсы из практики управления продуктами:

- Найди проблему.

- Найди людей.

- Убедись, что проблема есть и люди готовы ее решать.

- Сделай продукт для решения этой проблемы.

- PROFIT!

Создавать же продукт (в нашем случае – конференцию) и потом надеяться, что люди вдруг по какой-то причине начнут пользоваться им, как минимум, самонадеянно.

Комментарии (13)

redmanmale

04.12.2017 14:45Почему умирают российские выставки по кибербезопасности

появляются альтернативы

Т.е. конкуренция ведёт к упадку. Немного странный вывод.dimm_ddr

04.12.2017 16:48+1Не к упадку вообще, а к упадку неэффективных решений, что уже совершенно логично. Но написано действительно не очень ясно.

kern_victor Автор

04.12.2017 17:46Я бы даже сказал к "упадку неэффективных маркетинговых мероприятий". Но только некоторых дохлых лошадей все ещё тащат вместо того, чтобы пристрелить и запрячь новых.

kern_victor Автор

04.12.2017 17:45Коллеги, речь о том, что конкуренция ведёт к перераспределению рынка и аудитории, упадку выставок и росту посещений специализированных конференций.

Rambalac

Все гораздо проще.

Neraverin

4. Большая часть продуктов в сфере кибербезопасности должна быть сертифицирована различными регуляторами, чтобы их могло использовать государственные компании и крупный бизнес. Большинству иностранных вендоров она просто не интересна, так как требует вложений, которые могут не окупится на нашем рынке.

teecat

Точности ради — формально такого требования нет. Сейчас как раз параллельно читаю проект приказа ФСТЭК по защите КИИ

А причин падения популярности российских выставок гораздо больше, чем указано в статье

Neraverin

Эм. А разве Вы не подтвердили мои слова в точности? «должны применяться средства защиты информации, прошедшие оценку в формате сертификации» + «применяются в случаях, установленных законодательством Российской Федерации». Просто кроме этого приказа есть как раз масса других приказов, которые и устанавливают применение сертифицированных средств.

teecat

Не совсем — «В иных случаях применяются » — то есть формально не всегда. Но, как я и написал — требования нет чисто формально. По факту никто не парится и заказывают сертифицированные версии.

Возможно нюанс формулировки связан с иным абзацем того же проекта приказа:

Встроенные средства защиты явно отдельно сертификацию аналогично отдельным средствам защиты не проходили. Вот возможно и выкручиваются

Neraverin

«Встроенные средства защиты явно отдельно сертификацию аналогично отдельным средствам защиты не проходили» — не факт. Например, список сертифицированных во ФСЭК продуктов Microsoft

teecat

По данной ссылке к сожалению нет ссылок на сертификаты, чтобы точно посмотреть, на что была сертификация. Об уровне странички говорит фраза «Кроме того, те из них которые вышли поcле принятия ФЗ-152 «О персональных данных», сертифицированы и на соответствие законодательству о персональных данных.» — сертификации на соответствие 152-ФЗ не существует в принципе

Я не спорю, что операционные системы и иные продукты от Майкрософт прошли сертификацию на соответствующие требования. Я говорю о том, что функционал защиты от НСД, антивирус и иные средства защиты, встроенные в ОС — не имеют сертификатов на соответствие требованиям соответствующих Профилей от ФСТЭК. Только на НСД

Ситуация полностью аналогична ситуации скажем с антивирусами, которые сертифицируются на соответствие требованиям к антивирусам, но содержащиеся в них компоненты защиты от несанкционированного доступа и файрвола — на соответствующие требования не сертифицируются, хотя под них зачастую и проходят

osipov_dv

Хочу заметить, что продукты должны быть без патчей, иначе сертификация не действительна. Угу :)

kern_victor Автор

А что было, когда лет пять-семь назад, когда та же Infosecurity Russia гремела? Неужели настолько закручены гайки, что даже для прикладных решений ИБ рынок становится закрыт настолько, что даже "светиться" не имеет смысла?