Здравствуй, Хабр!

Меня зовут Алиса Шевченко. В 3М я работаю в отделе средств защиты от визуального хакинга, который делает пленки на экраны – для визуальной защиты данных. В числе прочего, объясняю пользователям, почему таскать секретные документы без папок и отсылать скриншоты внутреннего софта — плохая идея. Долгое время задаюсь вопросом, какой процент от всех тех громких взломов, про которые пишут СМИ, начинается именно с визуальной утечки данных. В ходе поисков собрала много интересной информации: результаты опросов, примеры визуального взлома, придумки из научно-популярных журналов. Поделюсь самыми интересными находками.

Кстати, сейчас это как никогда актуально – статистика говорит, что и до самоизоляции сотрудники мало защищали информацию от подглядываний, а работая из дома они и вовсе расслабились. Тем временем, утечка конфиденциальных данных может иметь серьезные последствия, вплоть до уголовной ответственности.

Сегодня, когда рабочие места становятся все более мобильными, традиционные средства защиты, – хоть программные, хоть аппаратные – перестали быть панацеей. Если они вообще когда-то могли претендовать на такую роль.

Все больше предприятий позволяют сотрудникам приносить для работы свои собственные гаджеты (BYOD). Все больше людей работают с конфиденциальной информацией из небезопасных мест: в офисах открытого типа, кафе, зале ожидания аэропорта, общественном транспорте.

Контент так и просится, чтобы его просмотрел или сфотографировал кто-то посторонний, – сидящий рядом или просто проходящий мимо. Особенно с учетом того, что у всех сейчас в смартфонах мощные фотокамеры.

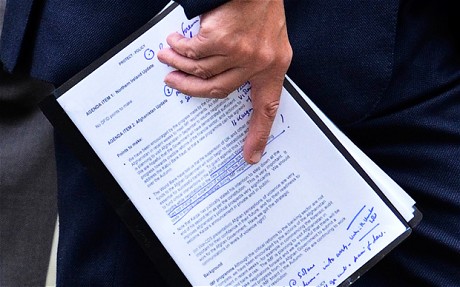

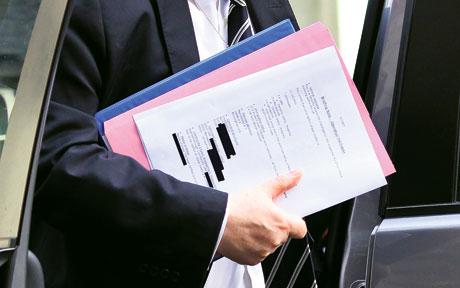

Когда кто-то забывает отгородить свои экраны и распечатки от любопытных глаз, он рискует стать жертвой визуального взлома. То и дело возникают вот такие конфузы:

Насколько часто возникают подобные конфузы? И откуда у них ноги растут? Чтобы разобраться в этом, я проштудировала результаты открытых опросов и собрала некоторую статистику. Меня, как вы понимаете, интересовала утечка данных именно с мониторов, поэтому вот наиболее интересные факты о ней.

Почти 90% сотрудников в зоне риска, но лишь 30% защищаются от взлома: выдержки из опросов

По меньшей мере, 50% предприятий разрешает сотрудникам приносить для работы свои собственные гаджеты (BYOD). [1] 90% сотрудников, пристрастившихся к BYOD, работают не только в офисе, но и в общественном транспорте: по пути на работу и по пути домой [10], тратя на это от 7 до 14 часов в неделю [9]. Большинство из них уверены, что их деятельность невозможна без мобильного доступа к электронной почте и мессенджерам.

80% пассажиров общественного транспорта читали с чужих экранов по меньшей мере раз; та же картина наблюдается у постояльцев общепита. 80% офисных сотрудников не исключают, что кто-то посторонний и неуполномоченный мог подглядеть конфиденциальную информацию с их экрана. 80% менеджеров уверены, что сотрудники их предприятия не будут озадачиваться по поводу защиты своих экранов от просмотра посторонними людьми. [1]

Такие данные я нашел в открытых источниках. Плюс еще инициировал отдельный опрос бизнес-аудитории, реализованный совместно с консалтинговой группой «Текарт». В нем приняли участие представители 200+ зарубежных и российских компаний из финансовой сферы (банки, страхование), консалтинга, телекома, фармацевтики, производства, строительства, торговли. 72% респондентов – руководители высшего и среднего звена.

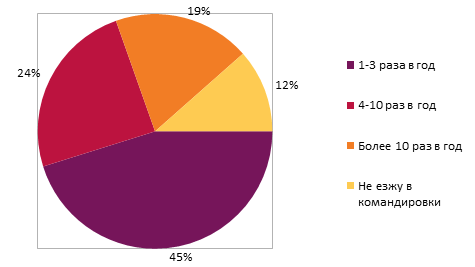

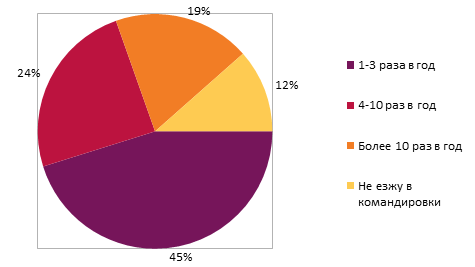

Оказалось, что 86% сотрудников любой компании работают с персональными или конфиденциальными данными. 54% работают в офисах открытого типа. 19% ездят в командировки более 10 раз в год.

Диаграмма 1. Частота командировок, % от общего числа респондентов

Диаграмма 1. Частота командировок, % от общего числа респондентов

28% замечали, что в их экран подсматривают. Около 30% предпринимают в связи с этим какие-то действия.

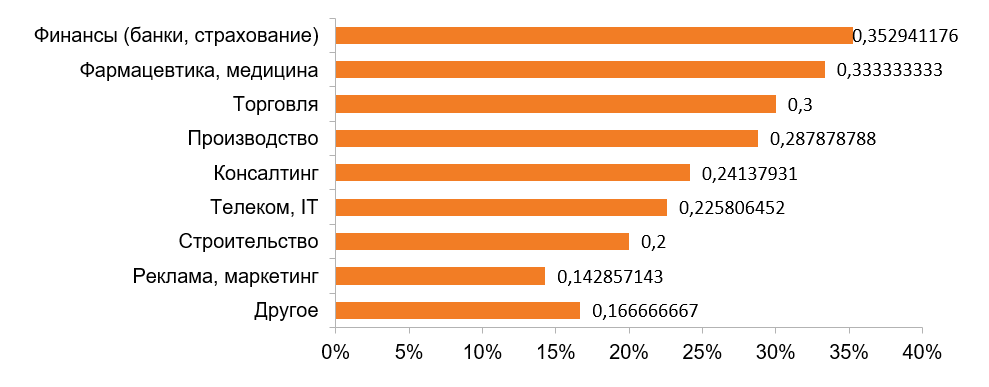

Примерно такое же число опрошенных (31% представителей международных компаний и 20% российских) заявили, что их компании уделяют внимание вопросу безопасности.

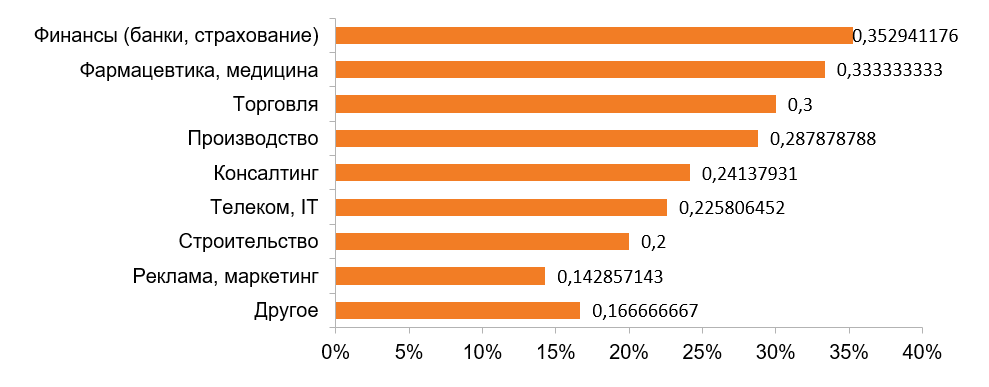

Диаграмма 2. Доля компаний, проявляющих заботу о безопасности корпоративных устройств, в разрезе сфер деятельности

Диаграмма 2. Доля компаний, проявляющих заботу о безопасности корпоративных устройств, в разрезе сфер деятельности

Среди наиболее распространенных мер визуальной защиты (личных или корпоративных):

Также мы выяснили, сколько людей применяют защитные пленки. Оказалось, что таких всего 5%. Даже несмотря на то, что это простое и очевидное решение.

Мы уже писали про защитные пленки 7 лет назад в другом своем посте на Хабре [7], вплоть до того, какая за ними стоит физика, оптика и химия, так что повторяться не буду.

Из опроса также стало понятно, какие корпоративные гаджеты наиболее востребованы. 72% пользуются ноутбуками, 46% – стационарными компьютерами, 40% – смартфонами, 8% – планшетами.

Когда увидела, что защитными пленками пользуются только 5%, стала искать, что люди вообще делают для защиты от визуального взлома. Копаясь по научно-популярным журналам, наткнулась на статью [8] в IEEE Transactions on Consumer Electronics. Там описан интересный способ защиты. Не хочу судить о том, насколько он практичен, но знакомиться с ним было интересно. Привожу описание на правах лирического отступления.

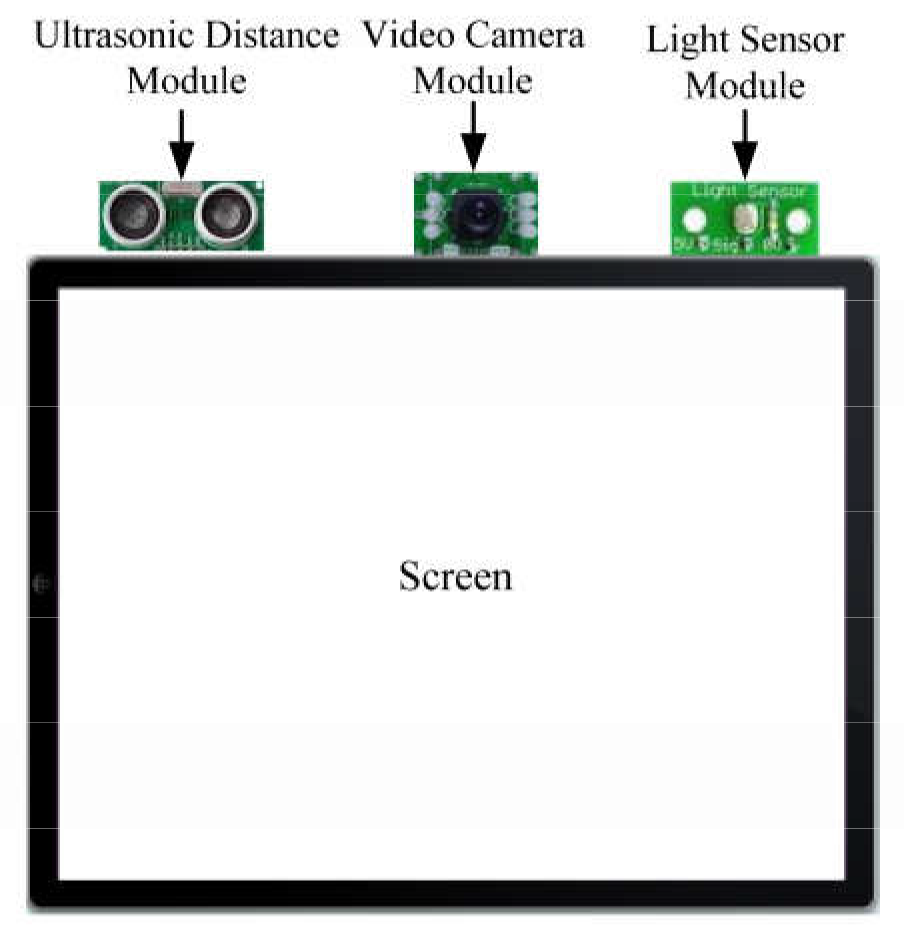

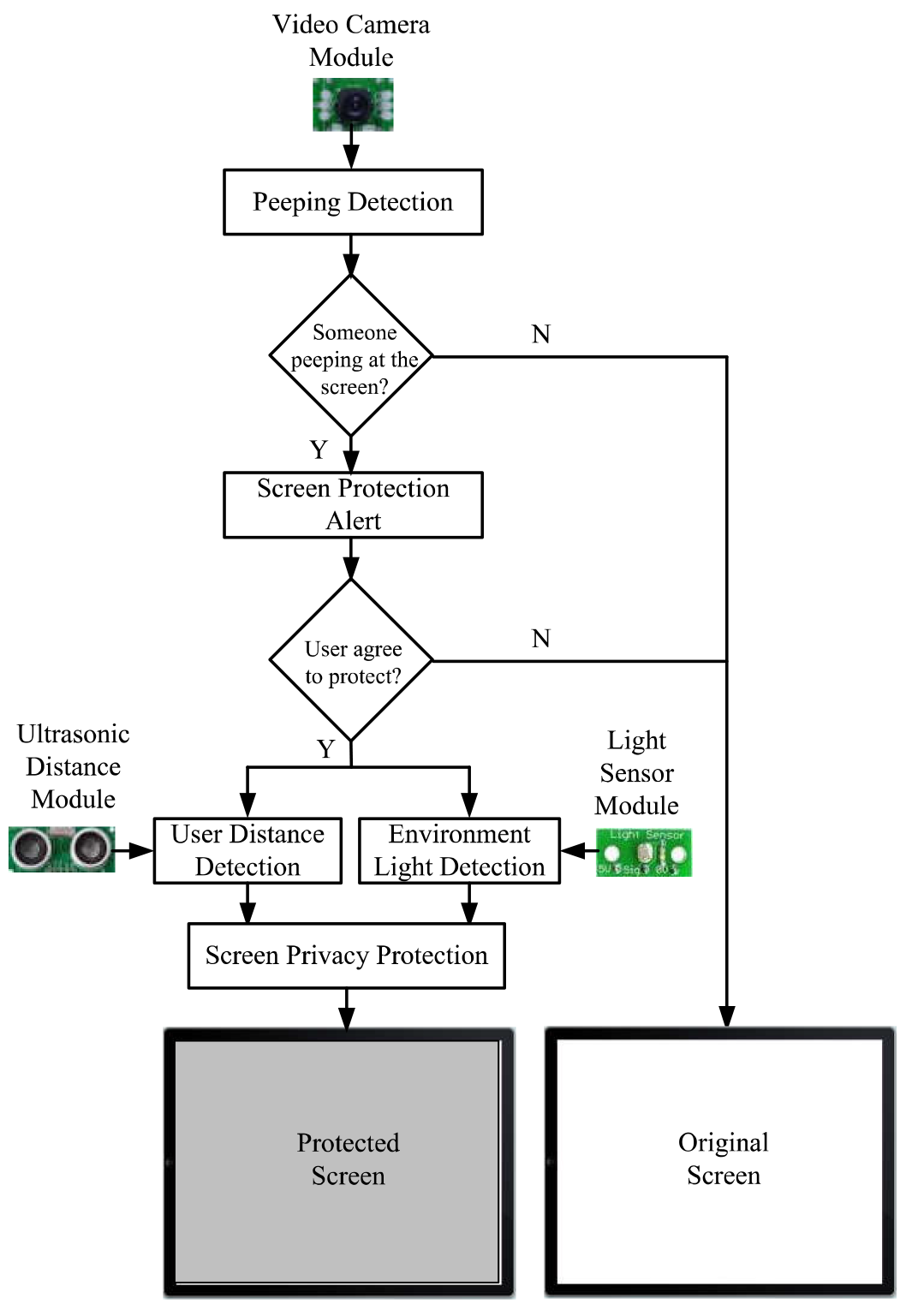

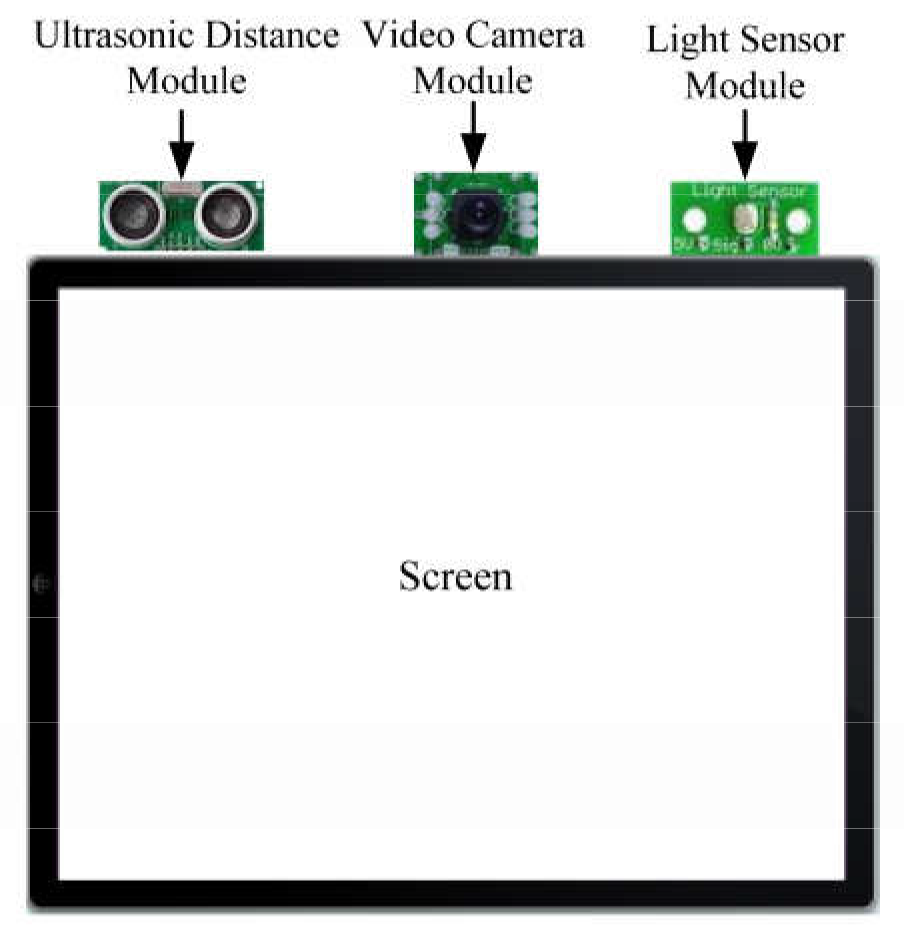

Схематично защита выглядит так:

У нее есть программная и аппаратная части. Она отслеживает посторонних лиц (в прямом и переносном смысле этого слова), которые бросают взгляд на ваш экран. Заприметив чужака, защита создает визуальные эффекты на экране (манипулирует яркостью и контрастностью), чтобы чужак не смог увидеть то, чего видеть не должен. При пониженной яркости или контрастности содержимое экрана видит только сам пользователь.

Аппаратная часть поделки включает в себя три сенсора: видеокамера, ультразвуковой дальномер, датчик освещенности. Работает поделка следующим образом.

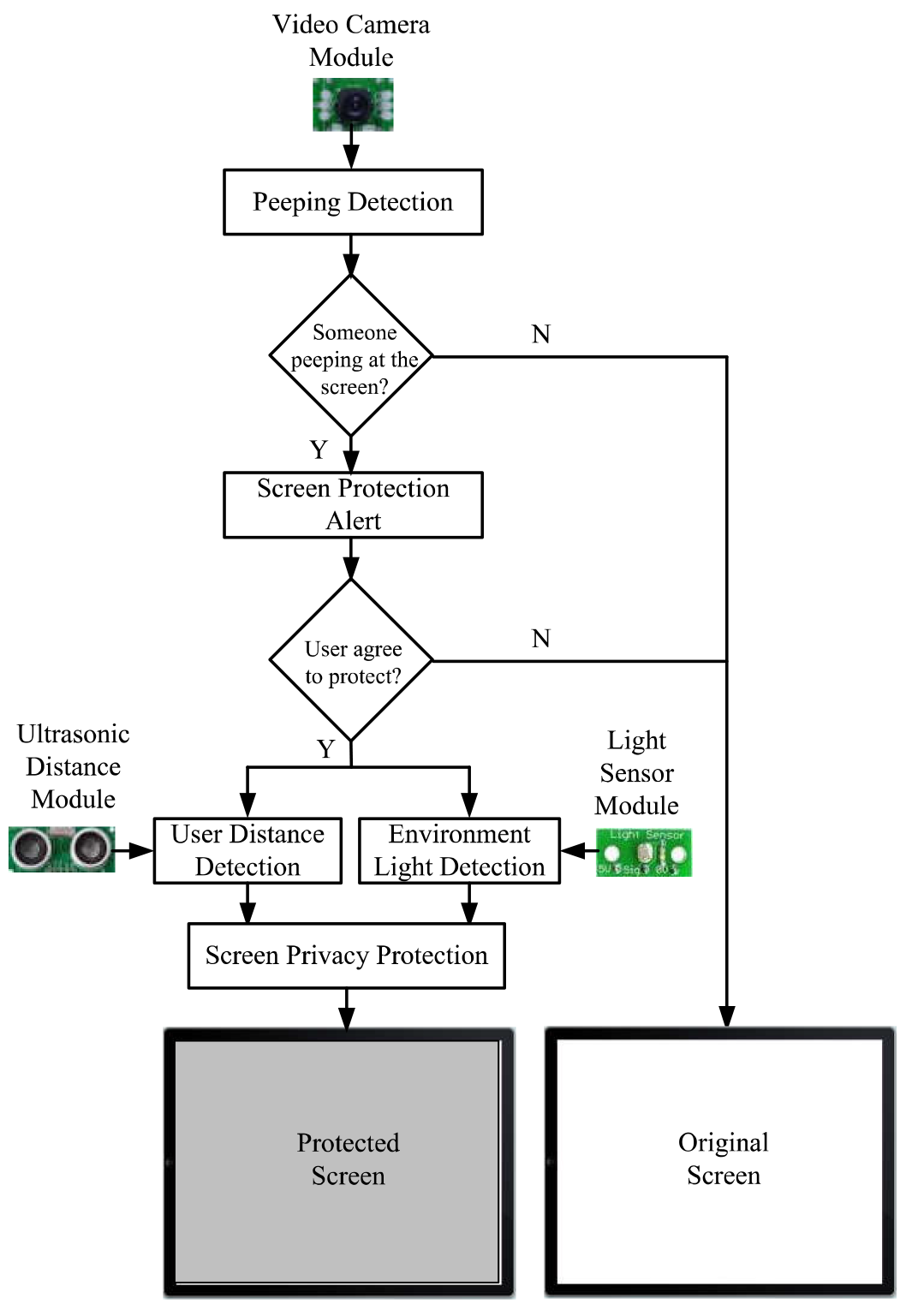

Берет кадры с видеокамеры. Ищет там парные глаза, которые смотрят в экран. Подсчитывает, сколько людей так делает. Если их больше одного, то регулирует на экране яркость и контраст. Причем регулирует с учетом того, на каком расстоянии от экрана находится пользователь и какое около него освещение.

Отталкиваясь от результатов опросов, мы подготовили рекомендации, которые помогут обеспечить визуальную безопасность. Эти рекомендации актуальны прежде всего для тех руководителей и сотрудников, которые регулярно ездят в командировки или работают в офисе open space, а также для работающих удаленно.

Вроде бы очевидные рекомендации, особенно последняя. Но результаты опросов и многочисленные конфузы, вроде тех, что описаны в начале статьи, кричат о том, что нам еще есть к чему стремиться в плане обеспечения визуальной безопасности.

Библиография

1. multimedia.3m.com/mws/media/950026O/secure-white-paper.pdf

2. www.dailymail.co.uk/news/article-1082375/The-zzzzivil-servant-fell-asleep-train-laptop-secrets-view.html

3. multimedia.3m.com/mws/media/950026O/secure-white-paper.pdf

4. www.ey.com/Publication/vwLUAssets/EY_Data_Loss_Prevention

5. www.telegraph.co.uk/news/politics/8731143/Minister-accidentally-reveals-Afghanistan-documents.html

6. www.telegraph.co.uk/news/uknews/5129561/Bob-Quick-resigns-over-terror-blunder.html

Меня зовут Алиса Шевченко. В 3М я работаю в отделе средств защиты от визуального хакинга, который делает пленки на экраны – для визуальной защиты данных. В числе прочего, объясняю пользователям, почему таскать секретные документы без папок и отсылать скриншоты внутреннего софта — плохая идея. Долгое время задаюсь вопросом, какой процент от всех тех громких взломов, про которые пишут СМИ, начинается именно с визуальной утечки данных. В ходе поисков собрала много интересной информации: результаты опросов, примеры визуального взлома, придумки из научно-популярных журналов. Поделюсь самыми интересными находками.

Кстати, сейчас это как никогда актуально – статистика говорит, что и до самоизоляции сотрудники мало защищали информацию от подглядываний, а работая из дома они и вовсе расслабились. Тем временем, утечка конфиденциальных данных может иметь серьезные последствия, вплоть до уголовной ответственности.

Примеры визуального взлома

Сегодня, когда рабочие места становятся все более мобильными, традиционные средства защиты, – хоть программные, хоть аппаратные – перестали быть панацеей. Если они вообще когда-то могли претендовать на такую роль.

Все больше предприятий позволяют сотрудникам приносить для работы свои собственные гаджеты (BYOD). Все больше людей работают с конфиденциальной информацией из небезопасных мест: в офисах открытого типа, кафе, зале ожидания аэропорта, общественном транспорте.

Контент так и просится, чтобы его просмотрел или сфотографировал кто-то посторонний, – сидящий рядом или просто проходящий мимо. Особенно с учетом того, что у всех сейчас в смартфонах мощные фотокамеры.

Когда кто-то забывает отгородить свои экраны и распечатки от любопытных глаз, он рискует стать жертвой визуального взлома. То и дело возникают вот такие конфузы:

- Правительственный чиновник Великобритании прикорнул в электричке перед своим ноутбуком, с конфиденциальными данными на экране. Журналист, который ехал в том же вагоне, сфотографировал бедолагу и написал о нем историю в национальном СМИ. [2]

- Через окна питерского филиала Bank of America прохожие могли видеть персональные данные клиентов банка. [3]

- Сотрудник справочной службы, поддавшись уловкам мошенника, предоставил ему скриншоты корпоративной ИТ-системы. Эти скриншоты помогли злодею отреверсить ИТ-систему и взломать ее. [4]

- Новостной корреспондент сфотографировал британского чиновника, когда тот выходил из Даунинг Стрит, 10 (резиденции премьер-министра Великобритании) с конфиденциальными правительственными бумагами в руках. Из фото видно, что там речь идет о спецоперации в Афганистане. [5]

- Лондонский полицейский из контртеррористического центра попал в фотокамеру новостного корреспондента, когда входил в Даунинг Стрит, 10. На фото видны бумаги, которые он держит в руках. Там речь идет о запланированной облаве на террористическую ячейку. Из-за утечки данных полицейскому пришлось уйти в отставку. [6]

Насколько часто возникают подобные конфузы? И откуда у них ноги растут? Чтобы разобраться в этом, я проштудировала результаты открытых опросов и собрала некоторую статистику. Меня, как вы понимаете, интересовала утечка данных именно с мониторов, поэтому вот наиболее интересные факты о ней.

Почти 90% сотрудников в зоне риска, но лишь 30% защищаются от взлома: выдержки из опросов

По меньшей мере, 50% предприятий разрешает сотрудникам приносить для работы свои собственные гаджеты (BYOD). [1] 90% сотрудников, пристрастившихся к BYOD, работают не только в офисе, но и в общественном транспорте: по пути на работу и по пути домой [10], тратя на это от 7 до 14 часов в неделю [9]. Большинство из них уверены, что их деятельность невозможна без мобильного доступа к электронной почте и мессенджерам.

80% пассажиров общественного транспорта читали с чужих экранов по меньшей мере раз; та же картина наблюдается у постояльцев общепита. 80% офисных сотрудников не исключают, что кто-то посторонний и неуполномоченный мог подглядеть конфиденциальную информацию с их экрана. 80% менеджеров уверены, что сотрудники их предприятия не будут озадачиваться по поводу защиты своих экранов от просмотра посторонними людьми. [1]

Такие данные я нашел в открытых источниках. Плюс еще инициировал отдельный опрос бизнес-аудитории, реализованный совместно с консалтинговой группой «Текарт». В нем приняли участие представители 200+ зарубежных и российских компаний из финансовой сферы (банки, страхование), консалтинга, телекома, фармацевтики, производства, строительства, торговли. 72% респондентов – руководители высшего и среднего звена.

Оказалось, что 86% сотрудников любой компании работают с персональными или конфиденциальными данными. 54% работают в офисах открытого типа. 19% ездят в командировки более 10 раз в год.

28% замечали, что в их экран подсматривают. Около 30% предпринимают в связи с этим какие-то действия.

Примерно такое же число опрошенных (31% представителей международных компаний и 20% российских) заявили, что их компании уделяют внимание вопросу безопасности.

Среди наиболее распространенных мер визуальной защиты (личных или корпоративных):

- сворачивание рабочих окон,

- блокировка экрана,

- разворачивание экрана так, чтобы посторонние не могли заглянуть в него,

- разграничение рабочих мест в офисе (отдельный кабинет, разворот стола от окна, перегородки и т.п.),

- передвижение только на корпоративном транспорте.

Также мы выяснили, сколько людей применяют защитные пленки. Оказалось, что таких всего 5%. Даже несмотря на то, что это простое и очевидное решение.

Мы уже писали про защитные пленки 7 лет назад в другом своем посте на Хабре [7], вплоть до того, какая за ними стоит физика, оптика и химия, так что повторяться не буду.

Из опроса также стало понятно, какие корпоративные гаджеты наиболее востребованы. 72% пользуются ноутбуками, 46% – стационарными компьютерами, 40% – смартфонами, 8% – планшетами.

Как параноики защищаются от визуального взлома

Когда увидела, что защитными пленками пользуются только 5%, стала искать, что люди вообще делают для защиты от визуального взлома. Копаясь по научно-популярным журналам, наткнулась на статью [8] в IEEE Transactions on Consumer Electronics. Там описан интересный способ защиты. Не хочу судить о том, насколько он практичен, но знакомиться с ним было интересно. Привожу описание на правах лирического отступления.

Схематично защита выглядит так:

У нее есть программная и аппаратная части. Она отслеживает посторонних лиц (в прямом и переносном смысле этого слова), которые бросают взгляд на ваш экран. Заприметив чужака, защита создает визуальные эффекты на экране (манипулирует яркостью и контрастностью), чтобы чужак не смог увидеть то, чего видеть не должен. При пониженной яркости или контрастности содержимое экрана видит только сам пользователь.

Аппаратная часть поделки включает в себя три сенсора: видеокамера, ультразвуковой дальномер, датчик освещенности. Работает поделка следующим образом.

Берет кадры с видеокамеры. Ищет там парные глаза, которые смотрят в экран. Подсчитывает, сколько людей так делает. Если их больше одного, то регулирует на экране яркость и контраст. Причем регулирует с учетом того, на каком расстоянии от экрана находится пользователь и какое около него освещение.

Пять шагов к визуальной безопасности ваших гаджетов

Отталкиваясь от результатов опросов, мы подготовили рекомендации, которые помогут обеспечить визуальную безопасность. Эти рекомендации актуальны прежде всего для тех руководителей и сотрудников, которые регулярно ездят в командировки или работают в офисе open space, а также для работающих удаленно.

- Сначала разберитесь, какие из ваших данных конфиденциальные. Классифицируйте их в соответствии с тем, насколько они критичны. Этот шаг потом облегчит настройку ролевого доступа к данным.

- Знайте все места, по которым циркулируют те данные, за которые вы переживаете. И следите, чтобы они не попадали в неподходящие места. Мониторьте обращения к ним. Убедитесь, что журналы регистрации событий (кто, когда и как обращался к данным) генерируются непрерывно.

- Отслеживайте всех корпоративных пользователей, кто работает с конфиденциальными данными через удаленный доступ. И управляйте им по-умному: когда пользователь пытается получить доступ к данным из надежного места (из своего дома, например) – давайте, а если из ненадежного (например, через общественный Wi-Fi) – блокируйте доступ или хотя бы ограничивайте.

- Приучите своих сотрудников использовать экранные заставки, защищенные паролем. А тех, кто регулярно работает с конфиденциальными данными в общественных местах, снабдите защитной пленкой.

- Не маячьте своим экраном перед посторонними. Экраны компьютеров и других гаджетов надо располагать под таким углом, чтобы люди не могли в них смотреть.

Вроде бы очевидные рекомендации, особенно последняя. Но результаты опросов и многочисленные конфузы, вроде тех, что описаны в начале статьи, кричат о том, что нам еще есть к чему стремиться в плане обеспечения визуальной безопасности.

Библиография

1. multimedia.3m.com/mws/media/950026O/secure-white-paper.pdf

2. www.dailymail.co.uk/news/article-1082375/The-zzzzivil-servant-fell-asleep-train-laptop-secrets-view.html

3. multimedia.3m.com/mws/media/950026O/secure-white-paper.pdf

4. www.ey.com/Publication/vwLUAssets/EY_Data_Loss_Prevention

5. www.telegraph.co.uk/news/politics/8731143/Minister-accidentally-reveals-Afghanistan-documents.html

6. www.telegraph.co.uk/news/uknews/5129561/Bob-Quick-resigns-over-terror-blunder.html

Brom95

Не претендую на единственно верное мнение, но:

1) Стоит ли действительно чувствительной информации покидать пределы организации?

2) Если модель предполагает внутреннего нарушителя, который может подглядывать, то скорее всего проблема не в наличии физической возможности подглядеть.

AlisaSHevchenko93 Автор

1)Стоит ли действительно чувствительной информации покидать пределы организации? — В наше время прослеживается три важных тенденции: увеличение мобильных сотрудников (out of office, командировки), распостраненный формат планировки офиса формата open-space, увеличение корп. данных на облачных носителях. Все это позволяет работнику иметь более гибкое рабочее место и, как обратная сторона, работать с данными удалено (ответить на письмо, посмотреть отчет).

2) Если модель предполагает внутреннего нарушителя, который может подглядывать, то скорее всего проблема не в наличии физической возможности подглядеть. — Сейчас очень много уделяется внимание внутренней защите данных (антивирус, кодирование и др.), а вот физ. защита остается без внимания, нисмотря на то, что камеры на смартфонах совершенствуются, и любые данные можно сфотографировать одним простым движением, не имея проф. навыков.