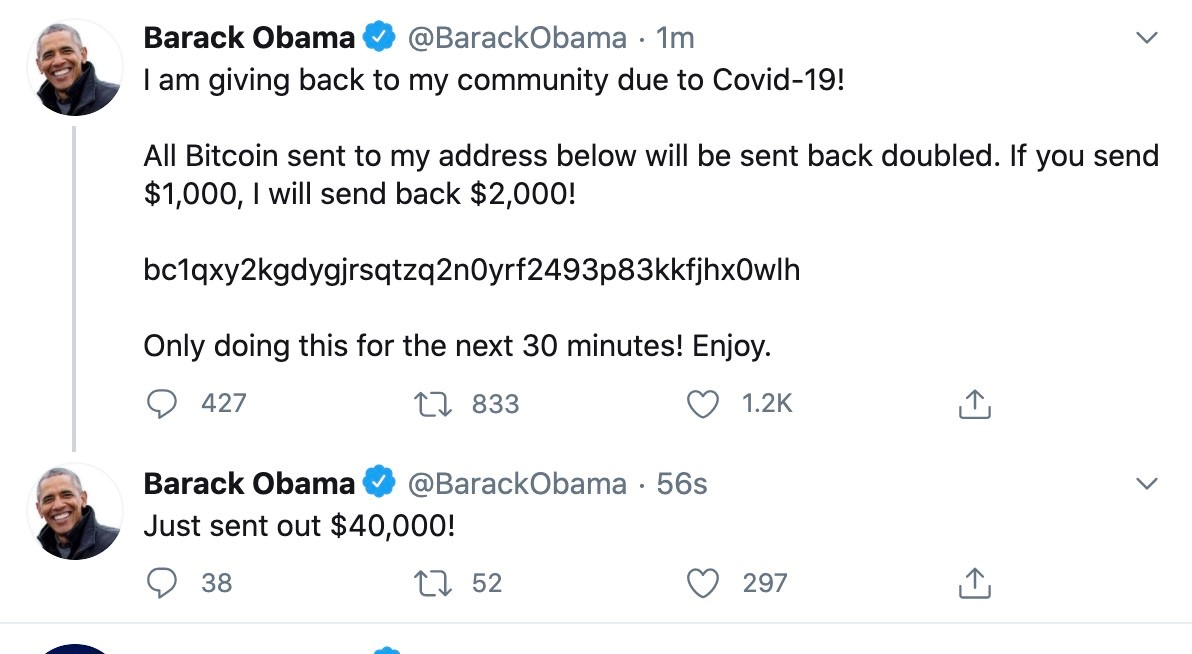

Наверное, все помнят, как около 2 недель назад были взломаны более 50 крупных Twitter-аккаунтов (Маска, Гейтса, Обамы, Apple и др).

Правоохранители задержали троих подозреваемых – 17-летнего Graham Clark и 22-летнего Nima Fazeli («Rolex») из Флориды, а также 19-летнего Mason Sheppard («Chaewon») из Великобритании.

Во всей этой истории меня заинтересовало то, как вычислили реальных персонажей, стоящих за этой атакой. А точнее одного персонажа Mason Sheppard с ником «Chaewon».

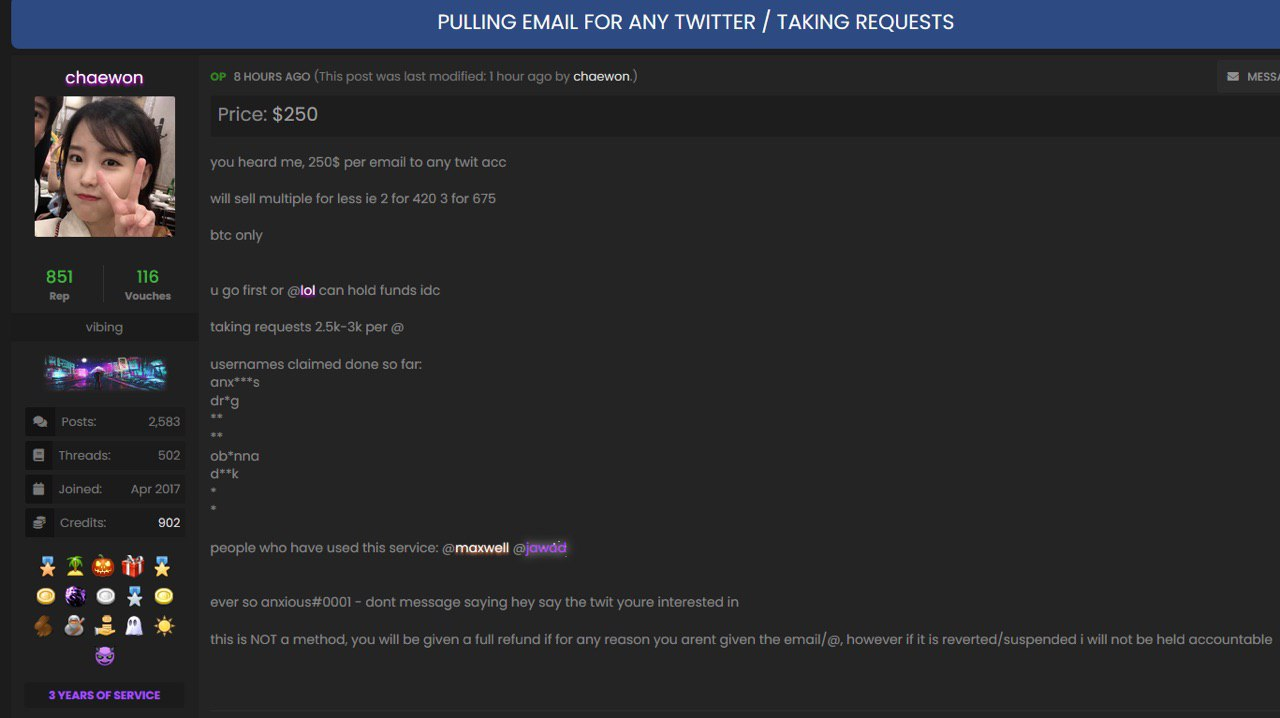

Перед атакой на Twitter, пользователь «Chaewon» разместил на форуме «OGUsers» объявление о продаже услуги замены адреса эл. почты для Twitter-аккаунтов.

К несчастью для хакеров, данный форум был взломан 31.03.2020 г. (и до этого в конце 2018 г.), а его дамп находится в паблике (я писал про это в Telegram-канале).

Об этом и пишет спецагент налоговой службы США Tigran Gambaryan (Тигран Гамбарян) в своем отчете (PDF).

В дампе форума для пользователя «Chaewon» был найден адрес эл. почты (kpopisepic51@gmail.com) и IP-адреса (79.66.149.155 и 82.132.236.55).

С одного из этих IP также зарегистрирован пользователь «mmm» (f77twitter@gmail.com). Судя по нашей информации пароль этого пользователя «Mason123». С точно таким же паролем на форуме находится пользователь «Ghoxl» (20fdisciplina@gmail.com). Кстати, у «Chaewon» в мессенджере Kik имя «MasyOGF», такое же, как и у «mmm, о чем оба пользователя сообщали на форуме сами.

И вот тут начинаются странности с отчетом спецагента Тиграна Гамбаряна. Он пишет про связь «Chaewon» с неким пользователем «Mas» (masonhppy@gmail.com) по IP-адресу на том же самом форуме «OGUsers». Однако, никакого «Mas» с адресом masonhppy@gmail.com там нет, а есть связанные «mmm» и «Ghoxl» (см. выше) и пользователь «mas» (poop987@protonmail.com).

Пользователь «Chaewon» действительно оставлял сообщение на форуме с текстом “IT IS MAS I AM MAS NOT BRY I AM MAS MAS MAS!@”, как пишет спецагент. Кстати, “BRY” это сокращение от “BRYSON”, пользователь «Bryson» заблокирован на данном форуме за мошенничество.

Если внимательно анализировать дамп форума, то видно, что 15.05.2019 пользователь «mas» сменил имя на «Chaewon», а спустя почти месяц 19.06.2019 имя «mas» занял пользователь «wasdwasd123».

Далее спецагент находит адрес masonhppy@gmail.com в базе «Coinbase» и видит там имя/фамилию «mason sheppard».

Тут тонкость в том, что адреса masonhppy@gmail.com нет ни в базе «OGUsers» (о чем я уже написал выше), ни в утечке паролей пользователей «Coinbase». Этот адрес не светился ни в одной другой утечке паролей, которые мы анализировали (чтобы вы понимали речь идет о более чем 30 миллиардах паролей, прошедших через нас за несколько лет).

Каким образом адрес masonhppy@gmail.com появился в расследовании мне установить не удалось.

Получается, что спецагент что-то не договаривает в своем отчете. Либо он имеет доступ к базе, информацию о которой не имеет права разглашать (например, доступ к базе «Coinbase» в режиме реального времени для поиска по IP), либо Mason Sheppard был найден по-другому (например, через запрос британскому провайдеру «TalkTalk Communications Limited» из чьей сети “сидел” хакер) и по какой-то причине это также не может быть разглашено.

Новости про утечки информации и инсайдеров всегда можно найти на Telegram-канале «Утечки информации».

UPD: Уже после того, как статья была опубликована, я все-таки обнаружил, что адрес masonshppy@gmail.com был засвечен в другом дампе «OGUsers», полученным в результате взлома этого форума 26.12.2018.

Если вы обратите внимание, то в отчете спецагента этот адрес в одном месте написан как masonshppy@gmail.com, а в другом месте как masonhppy@gmail.com. Эта досадная опечатка и привела к тому, что адрес не нашелся в старом дампе с первого раза.

Пользователь «Mas», позже переименованный в «Chaewon» (см. выше), был изначально зарегистрирован на masonshppy@gmail.com. Таким образом, спецагенту оставалось только послать запрос в «Coinbase», чтобы получить остальные данные на пользователя с этим адресом.

Dmitry_Dor

P.S И кстати, классический спецагент John Smith тоже ведь не просто так…

dmbarsukov

А использовал бы каждый раз новые автосгенеренные пароли и эффект был бы ещё лучше

ashotog Автор

ну нет. автосгенеренный это 100% «оборванная» цепочка в расследовании. а пароль не уникальный может запутать расследование.

kamilkamilkamil

А потом окажется что автогенератор популярных браузеров тоже сливает что — нибудь через стеганографию.

Еще новая фича хрома — зайдя на админку роутера от huawei, он сообщил мне что посещение данной страницы могло задеанонить пароли к десятке сайтов, ознакомьтесь со списком, нажав на кнопку.

SerMelipharo

ну как минимум браузер можно опознать :D

RAF

John Doe — еще круче :-)

anonymous

Армяне — вычислят. Им пароль не нужен, у них свой кожаный анальный дешифратор в штанах. :)))

vvzvlad

Вы перепутали хабр с одноклассниками. Перейдите на соседнюю вкладку.

anonymous

Сколько морализаторов на сайте. :)))

Это "девичье" ханжество или armjane lives Matter"?! :)))

vvzvlad

Нет, вы просто выбрали сайт не по своему уровню шуток. Она тупая и несмешная.