В этой статье попробуем разобраться, как обстоят дела с управлением паролями в компаниях, порассуждаем о том, какими характеристиками должен обладать идеальный корпоративный менеджер паролей и сравним четыре популярных в этой категории продукта.

Безопасность паролей сегодня

Статистика показывает, что ситуация с парольной безопасностью ухудшается с каждым годом. Прогресс не стоит на месте, цифровизация все сильнее пронизывает нашу жизнь и рабочие процессы. Растет как количество точек входа в персональные аккаунты, так и число паролей, которые нужно придумывать — для социальных сетей, почты, мобильных банков, приложений, интернет-магазинов, и многого другого.

Так как запомнить несколько десятков разных паролей, да еще и сложных, практически невозможно, чаще всего пользователи прибегают к одному из двух вариантов:

используют простые пароли

Каждый год в рейтингах самых популярных паролей побеждают одни и те же банальные варианты: 123456, qwerty, 111111, password, guest, и так далее. Следует ли говорить, что все подобные пароли проверяются хакерской программой в первую же минуту при брутфорсе аккаунта.

используют сложный пароль, но один на все случаи

Этот вариант, несомненно, лучше использования простых паролей. Но только до той секунды, пока ваш сложный пароль не оказался скомпрометирован. После этого он из защищающего навесного замка сам превратится в отмычку. Если хакер взломает хотя бы один из сервисов, например, почтовый ящик или аккаунт в соцсети — то при отсутствии двухфакторной аутентификации он без проблем сможет завладеть и остальными аккаунтами.

Как обстоят дела у компаний

Все вышесказанное касается частных пользователей. Но ситуация с компаниями обстоит не лучше. Еще в середине 2020 года эксперты «Ростелеком-Солар» (чей корпоративный блог, кстати, один из самых популярных в категории "Безопасность") констатировали, что около 80% российских компаний не соблюдают базовых правил парольной защиты — и практически в каждой тестируемой корпоративной сети тестерам безопасности удалось получить привилегии администратора.

Если сравнивать эти цифры с докладом 2009 (!) года «Анализ проблем парольной защиты в российских компаниях» Дмитрия Евтеева (Positive Technologies), мы увидим, что за последние 10 лет ситуация даже ухудшилась — тогда небезопасными были признаны всего 74% корпоративных паролей.

При этом последствия использования слабых паролей на производстве могут быть гораздо критичнее, чем для частных лиц. Индивид может лишиться своих персональных и платежных данных, что безусловно неприятно. Однако организация рискует не только данными всех своих сотрудников, но и коммерческой тайной, разработками — а в каких-то случаях и более серьезными вещами./.

Корпоративные решения

Существует довольно дорогостоящие, но эффективные IDM-решения (Identity Management). Но что делать, если бюджетов и времени для внедрения таких продуктов нет?

В этом случае оптимальным по соотношению «цена/качество» решением проблемы станет парольный менеджер — программа, хранящая пароли в зашифрованном виде, как в сейфе, откуда их можно достать по требованию.

Для компаний, особенно если численность сотрудников превышает несколько десятков, парольные менеджеры полезны сразу по ряду причин:

Прозрачность ситуации с доступами к разным сервисам сотрудников из разных подразделений и их разграничение;

Приведение всех сотрудников к единому высокому знаменателю кибербезопасности;

Легкий и при этом надежный контроль доступов при найме и увольнении сотрудников;

И, как следствие всего этого:

Снижение риска утечек данных до минимума.

При этом далеко не всякий парольный менеджер подходит для корпоративного использования. Идеальный кандидат по моему мнению выглядел бы так:

обладающий коробочным вариантом (on premise, не только облачным решением), чтобы можно было хранить пароли на собственных серверах;

основанный на Open Source, чтобы его могли анализировать профессионалы и дорабатывать энтузиасты; быстрый, безопасный, надежный.

Про мелочи вроде надежного шифрования стандарта AES-256 даже и говорить не стоит — это сегодня обязательное условие. Плюс специфическое требование времени: из-за известных геополитических событий часть сервисов ушла с российского рынка, или ее стало очень сложно оплачивать. Поэтому решение в идеале должно быть отечественным, а лучше всего — входить в реестр российского ПО.

Итак, кого же выбрать? Мы сравнили четыре возможных кандидата на роль корпоративного менеджера паролей и отметили их сильные стороны.

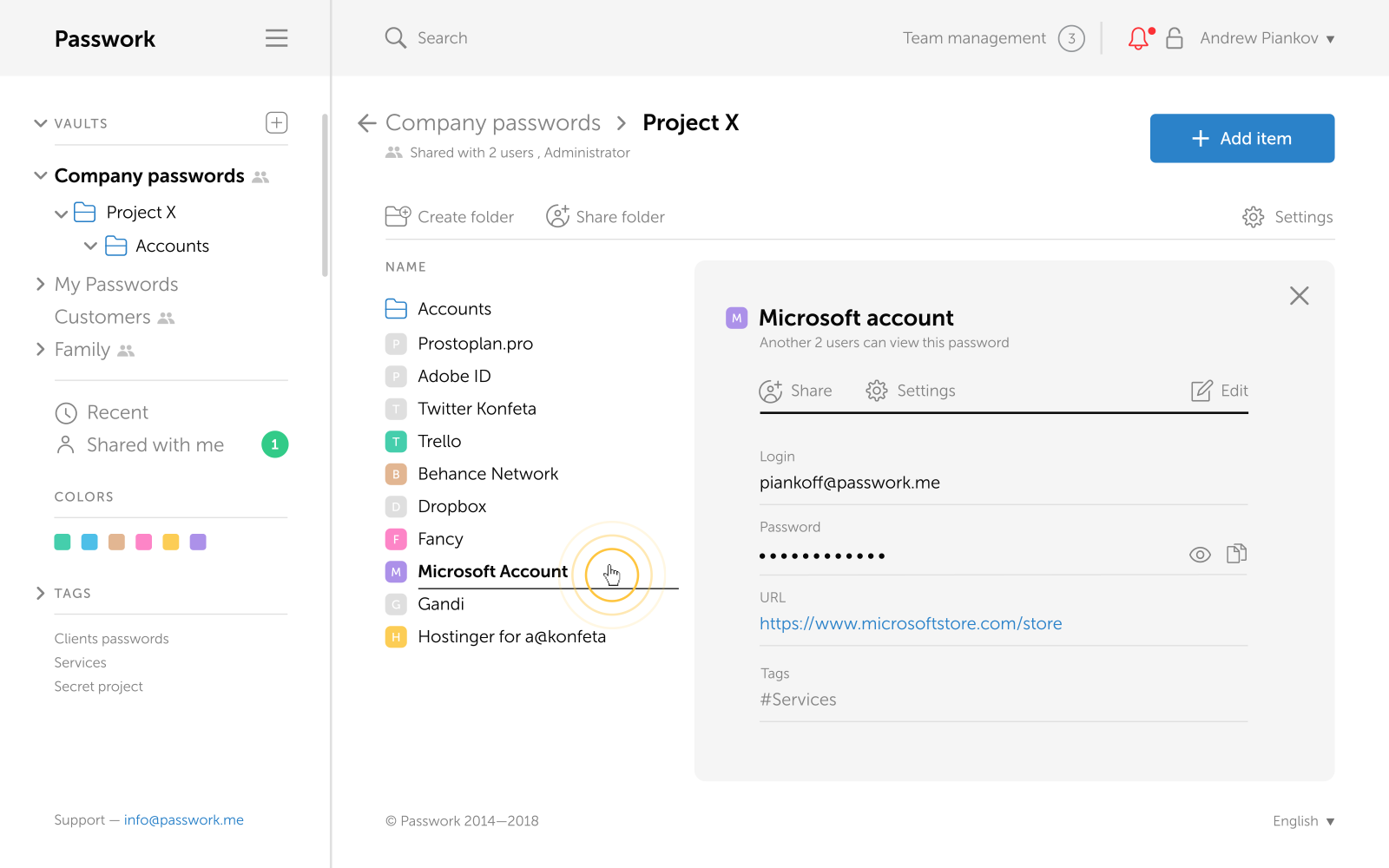

Passwork

Этот парольный менеджер разрабатывался преимущественно для бизнеса и целей IT, однако он может подойти и для персональных нужд.

Защищенные данные хранятся в виртуальных сейфах-контейнерах, которые могут быть как личными, так и корпоративными. Сейфы второго типа доступны для совместной работы внутри одной организации. Распределением доступов и настройкой их уровней в этом случае занимается администратор.

При этом в архитектуре системы есть одна потенциально небезопасная особенность: пользователю с самым высоким уровнем доступа (супер-администратору) доступны персональные пароли пользователей с более низким статусом в системе.

Passwork существует в двух версиях, «облачной» и «коробочной» — последняя устанавливается на серверы самой компании и работает в полностью автономном режиме даже без подключения к сети. Также доступны варианты парольного менеджера в виде расширения для браузеров Google Chrome, Firefox, Microsoft Edge и Safari.

Сайт продукта: www.passwork.ru

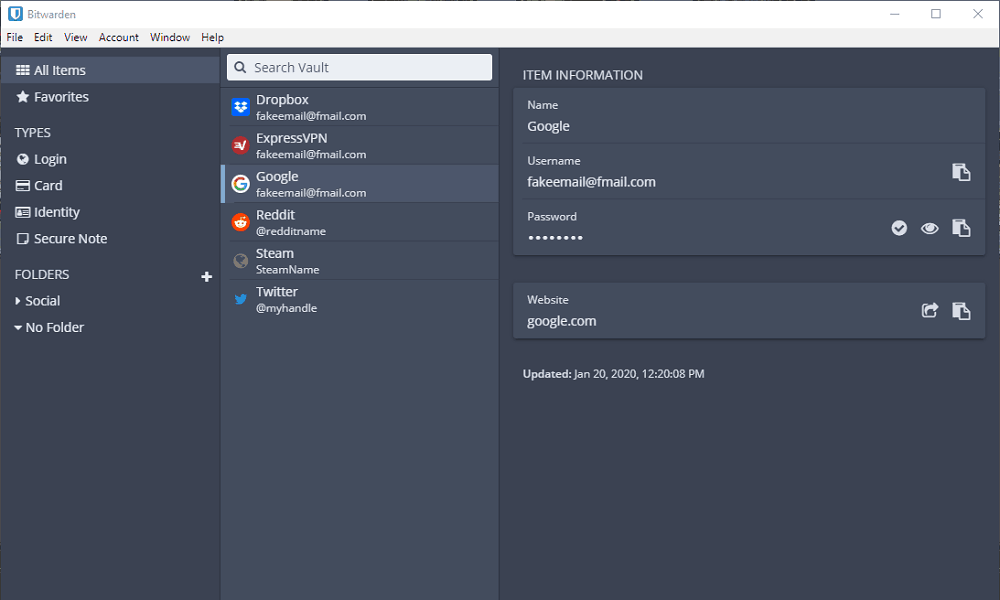

Bitwarden

Один из старейших игроков рынка, Bitwarden — простой в использовании и при этом весьма функциональный парольный менеджер с открытым исходным кодом, который имеет клиенты для всех платформ.

Следует отметить, что у программы не слишком впечатляющее десктопное приложение, однако весьма удобные плагины в браузер и вариант для Android. Помимо собственно паролей Bitwarden позволяет хранить цифры банковских карт, персональную информацию и защищенные заметки. Продукт использует end-to-end шифрование.

Присутствует также функция проверки, был ли конкретный пароль скомпрометирован.

У программы есть бесплатная версия, а также премиум-подписка с расширенными возможностями. Корпоративная версия пароль-менеджера дает возможность безопасно делиться данными, разграничивать уровни доступа и группы пользователей, пользоваться защищенным файловым хранилищем, и содержит другие полезные функции.

Сайт продукта: www.bitwarden.com

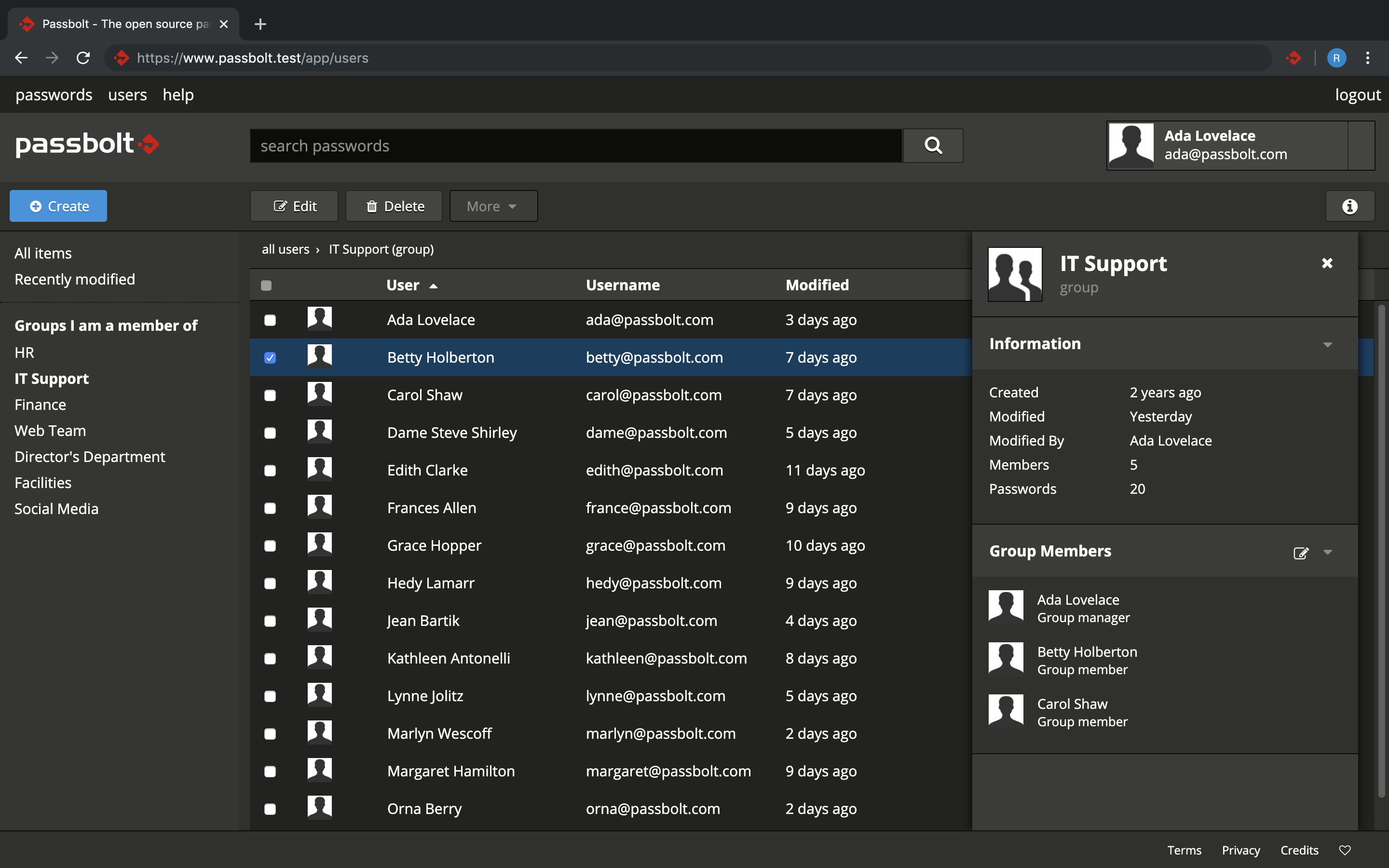

Passbolt

Интересный новичок из экзотического Люксембурга Passbolt обладает 100% открытым исходным кодом под AGPL-лицензией. Программа использует асимметричное сквозное шифрование при поддержке OpenPGP. Ключи хранятся на стороне пользователя. Продукт регулярно тестируется профессионалами на предмет безопасности.

Набор функционала здесь стандартный для высококачественных менеджеров паролей: высокоуровневое шифрование, прозрачность, гибкое разграничение прав и уровней доступа. Passbolt предназначен в первую очередь для команд и использования в компаниях и на промышленных предприятиях.

Этот продукт можно использовать на мобильных устройствах и в качестве браузерного расширения, синхронизируя пароли в реальном времени. Полноценная десктоп-версия на текущий момент находится в разработке.

Сайт продукта: www.passbolt.com

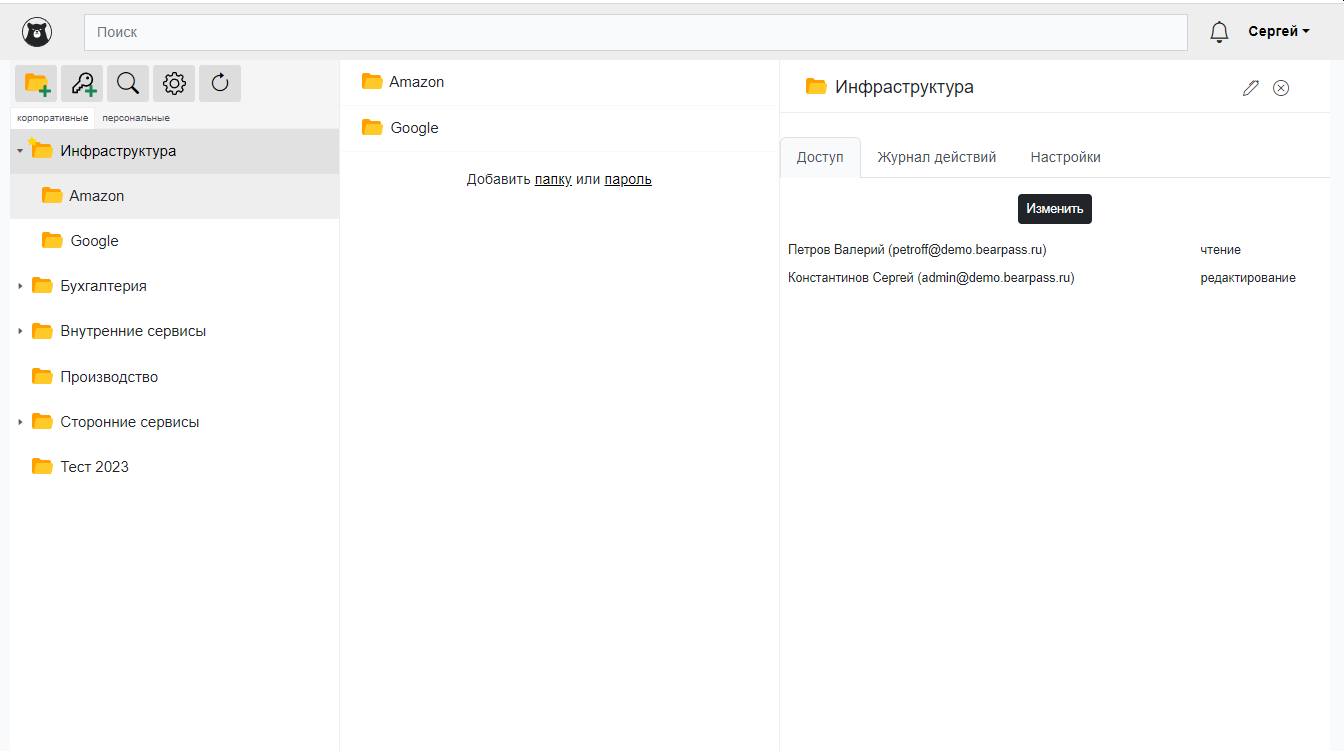

BearPass

«Коробочный» open source менеджер паролей, предназначенный специально для корпоративного использования. Акцент делается на безопасность: BearPass устанавливается на внутренние серверы компании. Открытость кода позволяет просмотреть его целиком и при желании доработать.

Все пароли хранятся централизованно и надежно защищены алгоритмами шифрования стандарта AES-256. Система аналитики позволяет отслеживать небезопасные и скомпрометированные пароли, в том числе через мониторинг даркнета — при этом сам пароль никуда не передается в открытом виде. Заглянув в журнал, всегда можно увидеть, кто и когда совершил те или иные действия.

При этом доступа к персональным паролям нет даже у администратора, который распределяет статусы в системе. Сейфы в этом парольном менеджере шифруются мастер-паролем на стороне клиента, и их невозможно взломать, даже если получить полный контроль над сервером.

Присутствует интеграция с популярными у больших корпораций стандартами авторизации LDAP и SSO. Это и неудивительно — без этого современный менеджер паролей для бизнеса уже немыслим.

Интересно, что обновления для этого продукта доступны даже с истекшей лицензией (кроме платных функций, разумеется), что позволяет поддерживать уровень безопасности в любой ситуации.

Еще одной приятной “фишкой” этого парольника является функция “автозаполнения” форм авторизации через расширение для Chrome — это дополнительно защищает от кейлоггеров.

Для небольших команд продукт бесплатен.

Сайт продукта: www.bearpass.ru

Сравнительная таблица

С точки зрения безопасности важнейшей, наверное, является возможность локального развертывания. Если парольный менеджер установлен на внутренних серверах компании, это дает полный контроль, независимый от внешних факторов. Такая процедура более сложна, чем облачная установка, однако результат того стоит.

“Опенсорсность” программы также значима, она позволяет провести аудит исходного кода в любой момент, что обеспечивает прозрачность.

Все четыре рассмотренных варианта по-своему хороши. В условиях нынешних российских реалий наибольшее количество преимуществ у отечественных Passwork и BearPass.

Заключение

В условиях геополитической турбулентности риски кибератак, в том числе фишинговых, возросли многократно, и будут расти еще — поэтому бизнесу необходимо позаботиться о своей безопасности начиная с ее фундамента: защищенных паролей для каждого из сотрудников.

Выбор какого-то конкретного продукта остается целиком и полностью вашим решением. Но какой-то выбрать и использовать — необходимо.

Комментарии (26)

Harliff

00.00.0000 00:00Вы бы ещё наличие API добавили в качестве критерия выбора. Мне кажется, для «корпораций» это актуально.

Год назад присматривались к Passwork: отклонили, так как они ничего не смогли предложить для доступа к паролям из ansible и terraform.

aborouhin

00.00.0000 00:00Для Bitwarden у Ansible из коробки lookup plugin имеется... правда под капотом он вместо API (который у Bitwarden есть) просто вызывает консольный клиент Bitwarden.

luckydon Автор

00.00.0000 00:00Согласен, наличие API важная штука. У меня довольно много критериев получилась - табличка строк так на 30. Тут проблема больше с публикацией - решил в итоге оставить только самые базовые показатели. Помимо API еще много чего корпоратам нужно - SSO, LDAP, 2FA. Целый список, в общем.

avelor

00.00.0000 00:00Syspass, для ценителей - teampass, пара плагинов к nextcloud… чистый опенсорц, без бесплатных версий на 5 человек и без ldap:)

Anvano

00.00.0000 00:00+13Работаю на удалёнке.

Был у меня менеджер паролей и я использовал в качестве пароля сложный сгенеренный пароль символов из 100, который при логине мне заполнял парольный менеджер.

А потом служба безопасности решила, что всё это глупости и запретило Copy-Paste из RDP и в RDP.

Теперь у меня минимально проходящий по политике самый простой пароль, потому, что каждый раз его надо набивать вручную, а набить вручную сложный пароль более 100 символов физически невозможно.

Подозреваю, что это решение очень сильно увеличило общую безопасность.

И это не единственный момент. Очень часто когда СБ пытается что-то улучшить из самых лучших побуждений - в итоге всё скатывается к бумажке, приклеенной на монитор.

aborouhin

00.00.0000 00:00+2По Bitwarden стоило бы добавить, что есть Vaultwarden - альтернативная реализация серверной части, которая, по заверениям создателей, более шустрая и, что может быть важно для тех, кто испытывает затруднения с оплатой за рубеж, - предоставляет весь расширенный функционал бесплатно.

И ещё наличие встроенного TOTP-аутентификатора для 2FA тоже, мне кажется, полезная штука и это неплохо было бы добавить в сравнение. У Bitwarden/Vaultwarden таковой есть, про остальные упомянутые решения не знаю.

luckydon Автор

00.00.0000 00:00+1Спасибо. Да, меня уже покритикиовали за недостаточность критериев для сравнения. Отписал выше, что всего критериев больше 30, и Вы конечно же правы - там еще много чего нужно, помимо 2FA даже. Подумаю, может быть тогда ссылку просто дам на таблицу с полным бенчмарком, доофрмив ее в Google Sheets. Большие таблицы тут не очень удобно публиковать.

sena

00.00.0000 00:00Надо бы упомянуть nextcloud, который может, конечно, гораздо больше.

UMenyaNeudobnieVoprosiki

00.00.0000 00:00Вы про плагин к KeePassXC для шеринга паролей?

sena

00.00.0000 00:00+1Nextcloud это свободный сервер для создания своего облачного хранилища и клиент для доступа к нему. По ссылке, которую я привёл выше, перечислены менеджеры паролей, которые можно разделить на две группы.

Независимые приложения, которые могут эффективно использовать Nextcloud для хранения и синхронизации своих файлов с паролями (например keepass)

Приложения, которые встраиваются непосредственно в сам Nextcloud, то есть фактически расширения Nextcloud

SerjV

00.00.0000 00:00Это интересно, кстати. Но если оно работает как расширение к браузеру, то с такими приложениями надо учитывать нюанс - для браузерных расширений, насколько я помню, недоступен механизм браузера для безопасного хранения паролей - т.е. расширения либо что-то мудрят сами, либо хранят пароль в plaintext, либо не хранят их вообще и надо вводить каждый раз.

Потому это надо учитывать, если у приложения есть браузерное расширение: по какой схеме идёт работа с паролем для доступа к хранилищу паролей? Если оно хранится в plaintext на компе - то такая себе безопасность...

luckydon Автор

00.00.0000 00:00Статья всё-таки про парольные менеджеры, а не про сервисы облачного хранения.

SerjV

00.00.0000 00:00Вообще одно другому не противоречит - менеджеры той или иной степени интеграции с облаком существуют, и как бы даже в статье не упоминались. И степень интеграции бывает разной - бывает облако ему нужно просто как файлпомойка, а бывате, что на стороне облака (того же NC) - сервис. А упомянутый NC нынче не только webdav-файлпомойка с клиентами синхронизации.

vasyakrg

00.00.0000 00:00Vailtwarden хорош, да.

А почему забыли фактически про лидера 1password ?

luckydon Автор

00.00.0000 00:00Я рассматривал self hosted варианты. 1Password - лидер облачного сегмента. Это другой сегмент продуктов. По нему совсем отдельную статью нужно готовить. Тогда туда еще LastPass попадёт, дважды взломанный в прошлом году, и еще нужно сотни две продуктов включать ))

Tarakanator

00.00.0000 00:00Подскажете хотябы 1 парольный менеджер, кроме закрывающегося trezor, который может обеспечить сохранность паролей (естественно кроме непосредственно тех, к которым был запрошен доступ пользователем) при использовании на заражённой машине?

Т.е. расшифровываться пароли должны по одному и без мастер пароля.

polearnik

00.00.0000 00:00почему просто не вводить пароли с клавы смотря в телефон ? ваш кейс вглядит немного переусложненым

Tarakanator

00.00.0000 00:001)кто сказал что смартфон не заражён?

2)256 бит пароли вводить с клавиатуры напряжно.

3)Это перфекционизм. Хочу правильную реализацию.

AlexeyK77

CyberARK! ;)