Криптографы, дешифровщики и все, кто имеет к этому отношение

От лица из комьюнити игры Escape From Tarkov мы просим вашей помощи.

Не так давно в игре Escape From Tarkov стартовала ARG (alternative reality game). Если коротко, это игра существующая в нашей реальности и параллельно во вселенной EFT. К слову, это уже не первый случай применения ARG как метода взаимодействия с комьюнити от команды BattleState Games. Подробнее про первые случаи можно прочитать здесь.

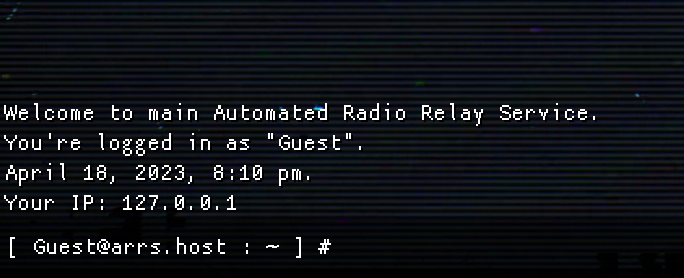

Основной элемент игры это сайт https://arrs.host/ на котором пользователю предлагается войти в систему под логином и паролем. Первые логин и пароль мы нашли ещё давно, в первом сезоне мини-сериала "Хроники Рыжего" от команды разработчиков EFT.

Логин: defaultuser Пароль 123456test

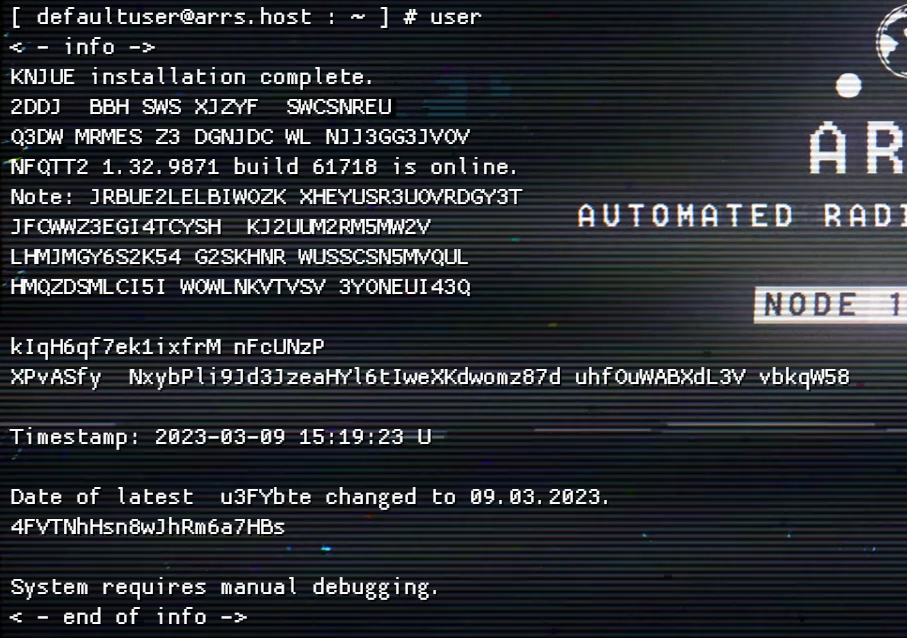

Далее, продвигаясь по системе вы сможете найти множество файлов, большинство из которых будет зашифровано через шифры Цезаря, а также кодировки Base32, Base64 и бинарный код (я могу ошибаться в формулировках, не ругайтесь).

Многие из этих файлов наше комьюнити уже расшифровало, силами наших умов (позже отмечу этих ребят в комментариях).

Некоторое из них представляли из себя отрывки из песен, книг, интервью или просто несвязанные фразы, но другие при совмещении превращались в ссылки.

Подробнее про дешифровку и уже имеющиеся данные вы можете узнать из нашего ДОК файла, он открыт для комментирования. Для коммуникации с комьюнити заходите в официальный Discord EFT. В канале ARRS все и общаются. Сейчас там редко можно встретить больше 5 человек онлайна, так как разгадка зашла в тупик (поэтому и пишется эта статья).

Теперь подробнее про актуальную проблему. Как я уже сказал, некоторые из расшифрованных данных превращались в ссылки, которые в свою очередь вели на изображения, лежащие на гугл диске. Многие из комьюнити (в том числе я) - твёрдо убеждены, что именно в дешифровке изображений лежит ключ к разгадке. Однако среди нас не нашлось умельцев визуальной криптографии и шифровки данных с помощью изображений.

Теперь мы обращаемся к вам, далее я приведу несколько интересных, по моему мнению зацепок:

-

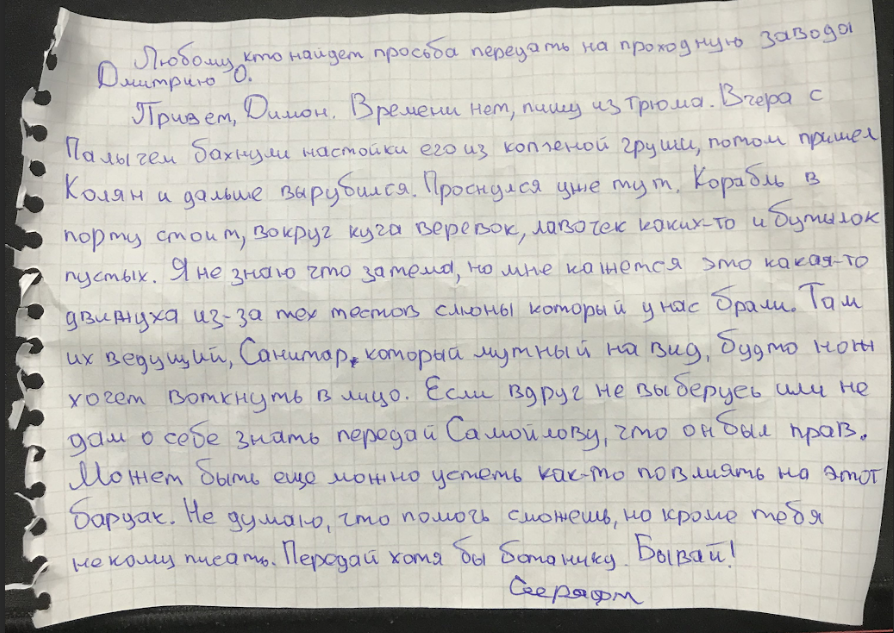

Одна из ссылок ведёт на папку с фотографиями писем. Эти письма мы уже видели, они были в прошлом сезоне ARG. Однако интересно не содержание писем, а их вес. Точнее некоторых из них. Ссылка на папку. По хронологии, доступной в окне Активити гугл диска стало ясно, что первой загрузили изображение Серафим. Оно же и является самым тяжелым в папке (6.6 МБ против 600 КБ у остальных). Однако наши попытки дешифровать изображение не привели к успеху, может у вас получится? Замечу, что метаданные изображения тоже не дали результата.

Записка с названием Серафим -

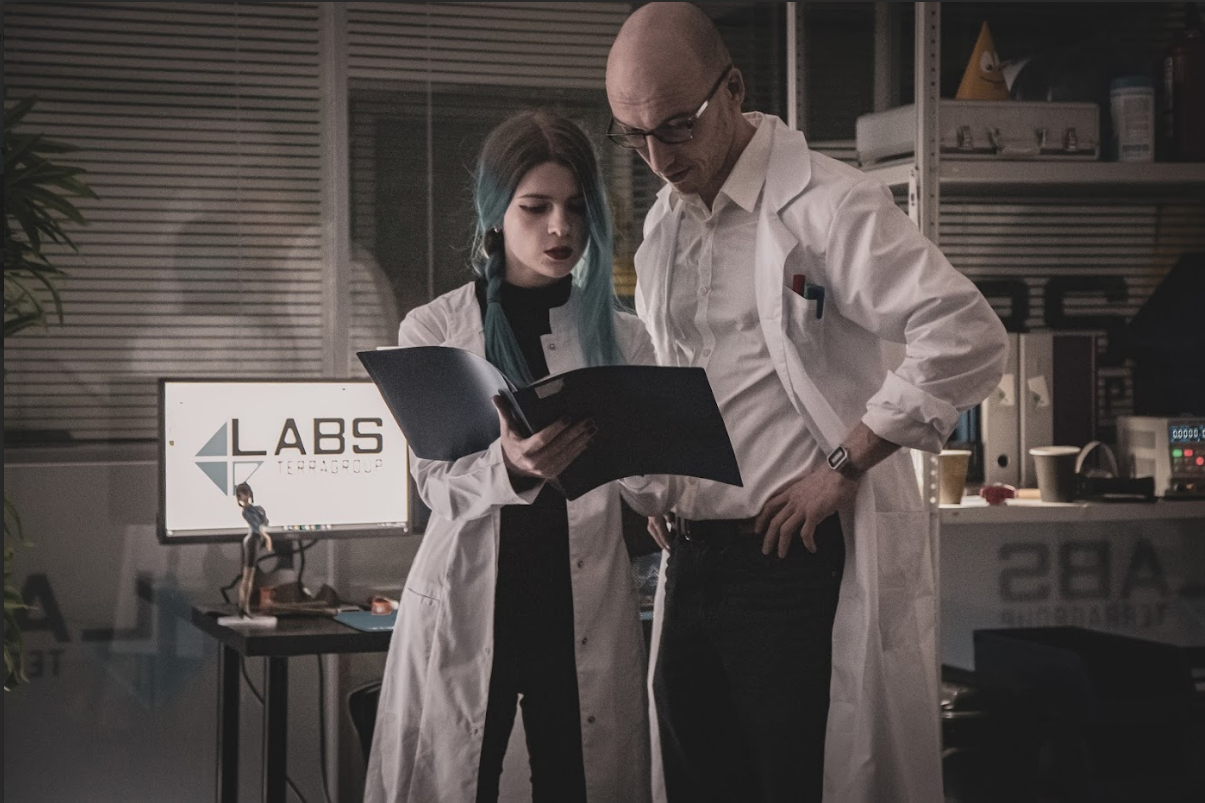

Изображение в папке What is Evil? Весит больше 16 МБ, однако на нём так много шумов, что я просто уверен, что в нём можно что-то найти. Были бы навыки.

На фото актриса из сериала "Хроники Рыжего" и Санитар, один из боссов в EFT В папке "What questions are you asking yourself?" в отличии от всех остальных нет изображений или видео. Там только текст на английском, кстати первые строки это реплика Хиедата Миязаки, продюсера игр серии Dark Souls, из его интервью журналу IGN.

Personally, a world that is happy and bright is something that just doesn’t feel realistic to me. It may sound like I have a trauma or something, but I believe that the world is generally a wasteland that is not kind to us.

А ссылка в конце письма ведёт к видео, ознакомиться можете самостоятельно.

Итог

В конце концов, всё что у нас есть, это несколько изображений, каждое из которых может стать ключом к разгадке этой ARG. Однако без вашей помощи нам будет справиться сложнее.

Что нам может помочь? Даже ваш комментарий с советом или рекомендацией может стать большой подсказкой и толчком к разгадке, а если вы сможете применить свои навыки у нас в Discord это будет вообще песня!

Зачем мы это делаем? Во-первых, это интересно!) Загадки, тайны, дешифровка. Особенный кайф брейнштормить вместе с другими энтузиастами в чате и в канале. Я буквально просыпаюсь и захожу в дис раньше мессенджеров и почты, что бы узнать не раскопали ли там чего нового. А также, конечно, иногда там прилетают ништяки от разрабов, в основном в виде промо-кодов на игру.

Зачем мы ещё это делаем? Кроме вышеперечисленного у нас в РУ комьюнити идёт негласная гонка с зарубежными коллегами (точнее сказать заокеанскими). А соперничество всегда добавляет интереса к мероприятию. Давайте приложим побольше усилий, что бы победить в этой негласной гонке :)

Спасибо! Будем рады вашим комментариям!

Комментарии (4)

Rast1234

22.04.2023 12:02+3Почитайте про стеганографию (выше уже написали). Есть тулзы, которыми можно просканировать файлы на предмет "что там может еще быть зашито". От прицепов вида картинка+архив до необычных метаданных или сохранения информации в пикселях более-менее распространенными способами.

etalonium

22.04.2023 12:02И обязательно расскажите о результатах, пожалуйста. Очень интересно каковы будут результаты.

4eJIoBek

Если на самих картинках ничего нет, то можно открыть их как текстовик на предмет всяких надписей, в картинку может быть зашит какой-нибудь архив (можно попробовать открыть картинку архиватором, они ищут сигнатуры архивов по всему файлу, а не с начала) или другой файл, сигнатуру которого можно найти тоталкоммандером или hex-редакторами. Просматривалки читают файл с начала и до сигнатуры конца, т.е. впринципе можно безболезненно вполне впихнуть после конца картинки ещё ченить. Наконец там может быть зашит какой-нибудь маленький файл какой-нибудь стеганографией по типу openpuff или openstego

osmanovjr Автор

Попробуем! Спасибо!