Впрочем, мы с вами живём в России, и у нас в последнее время ситуация продолжает ухудшаться — если в прочих странах гражданский запрос на большую открытость работы госорганов способен остановить государственных мужей в их начинаниях (ради примера можно взять ту же SIPA, которую задавили ребята из Fight For The Future), то у нас, увы, всё не так радужно. Из последних «хороших» новостей на этом фронте — очередное ужесточение законодательства в области хранения данных операторами связи, прошедшее под видом «антитеррористических поправок»; разработка коммерческих средств для прослушивания звонков в мобильных сетях — к примеру, той же InfoWatch Натальи Касперской. Не стоит забывать и про недавний громкий взлом аккаунтов в Telegram, осуществлённых, по всей видимости, при прямом содействии оператора мобильной связи.

В связи со всем этим, спрос на технические средства обхода блокировок сайтов, сохранения приватности переписки и анонимизации в Сети чрезвычайно высок — потому давайте посмотрим, как же идут дела у главных проектов на этом фронте, а именно у Tor, I2P и Tox.

The Tor Project

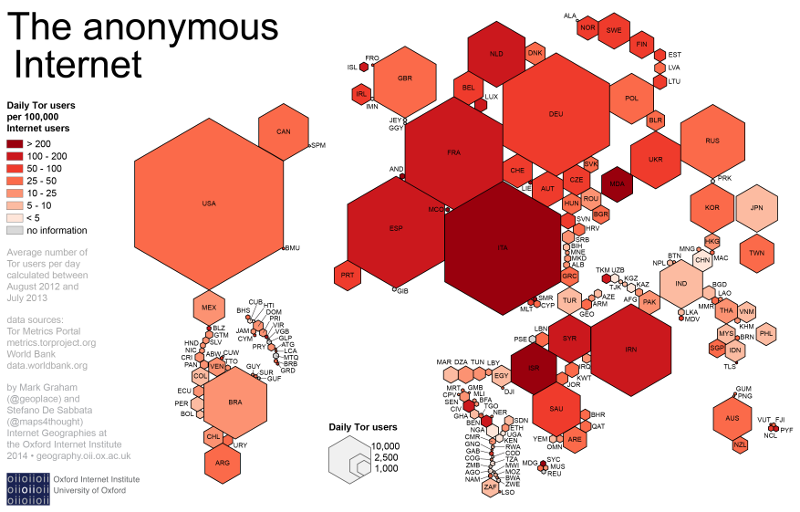

Tor, самый «старый» из всех проектов, что будут сегодня упомянуты, продолжает цвести и пахнуть. Будучи изначально разработанным ВМФ США совместно с DARPA, с конца нулевых до наших дней проект превратился из маргинального проекта для немногих технически осведомлённых пользователей, до абсолютно необходимого в наши дни инструмента, которым наконец-то начали пользоваться обычные люди. На февраль 2016-го в сети числилось более семи тысяч выходных нод, а общее количество участников в сети превышало два миллиона — и уже в 2014-м году Россия заняла третье место в мире по количеству пользователей.

Очень большой прирост базы пользователей был достигнут, помимо всего прочего, благодаря активнейшей разработке бандла Tor Browser, который ныне является «флагманским», в какой-то степени, продуктом проекта — ранее таким являлся пакет, состоящий из демона Tor, и графической панели Vidalia, а вот браузер пользователю предлагалось выбрать самостоятельно. Будучи основанным на Firefox ESR (редакция Firefox «расширенной поддержки», ближайший аналог — LTS-выпуски Ubuntu), благодаря массе кастомных патчей, направленных на минимизацию утечек информации о пользователе, а также в силу того, что в комплекте поставки с браузером сразу идут такие must-have расширения, как NoScript, AdBlock и HTTPS Everywhere, Tor Browser является на данный момент самым простым и безопасным «однокликовым» решением для конечного пользователя.

На данный момент в той или иной форме Tor доступен на абсолютно всех платформах, включая мобильные. Также в 2014-м году на Kickstarter появилось несколько проектов аппаратных роутеров, кейс применения которых подразумевал прозрачный пропуск всего подключенного к ним сетевого трафика через Tor. Большая часть этих проектов была отменена — в частности, администрация Kickstarter остановила сбор средств на немецкий проект Anonabox по причине того, что разработчики не были до конца честны с бэкерами касательно аппаратной и программной части проекта. Вместе с тем, сумма, собранная бэкерами на Anonbox, превысила полмиллиона долларов (при изначальной цели в 7500 долларов), что наглядно показывает, насколько анонимность важна для пользователей по всему миру.

I2P: Invisible Internet Project

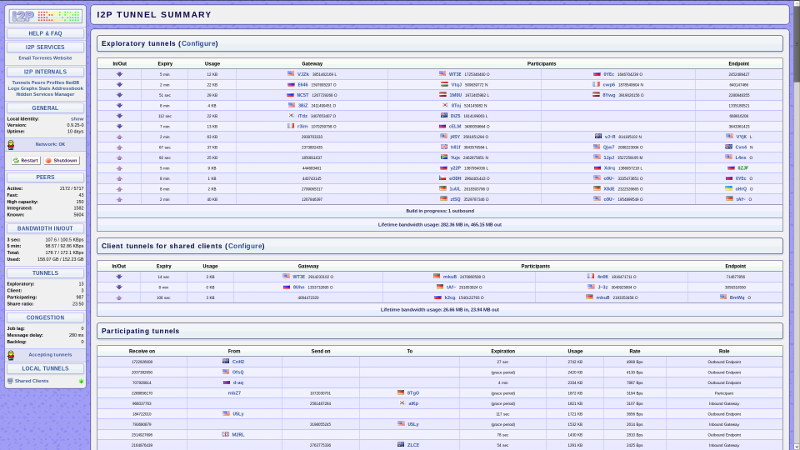

Если Tor предназначен для доступа в привычный всем нам интернет, то основная идея I2P — создание оверлейной сети, использующей интернет сугубо как транспортную сеть, полностью распределённой, и никоим образом от него не зависящей, в которой вся информация многоуровнево шифруется. Начав своё развитие в 2003-м году, к более или менее привычному нам виду сеть пришла ближе к началу десятых годов этого века, как раз к началу конца эпохи свободного интернета.

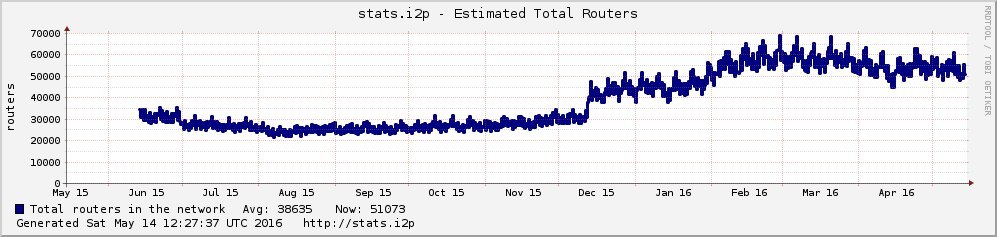

Большая часть аудитории «Хабрахабра» и смежных ресурсов наверняка в курсе базового функционала I2P, а потому ограничимся лишь новостями. Сеть продолжает активно расти, и на данный момент Россия является вторым числом по количеству узлов (роутеров), а их общее количество приближается к 70 тысячам. Каждый день в сеть приходит 300-400 новых роутеров, из которых в среднем активными остаётся до половины. Около десяти тысяч узлов исполняют роль floodfill'ов, т.е. занимаются исключительно пропуском чужого трафика до соседних узлов.

В последние пару лет проект занялся активной разработкой мобильной версии роутера, которая на данный момент уже доступна для конечных пользователей Android, в том числе в Google Play и F-Droid. Несмотря на то, что в силу особенностей структуры сети, мобильные устройства не могут считаться достаточно безопасным окружением, а качество связи не является достаточным для пропуска через роутер чужого трафика, нынешней реализации вполне достаточно для доступа к сайтам в сети. Кроме того, ведутся работы и по улучшению анонимности мобильных пользователей I2P — проект мобильного роутера находится в состоянии активнейшей разработки.

Помимо собственно работ над сетью, I2P Project занимается и просветительской деятельностью: в декабре 2015-го представители проекта приняли участие в 32-й конференции Chaos Communication Congress, проходившей в Гамбурге (Германия).

Tox Project

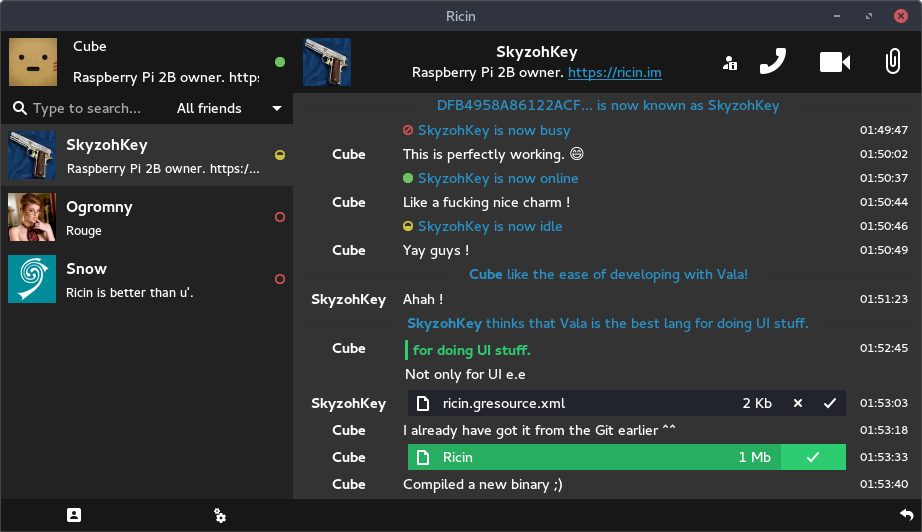

Если Tor и I2P нацелены на широкий спектр сервисов, которые могут в них работать, и являются сетями общего назначения, то Tox создавался исключительно как защищённый мессенджер. Отправной точкой стало разглашение информации о программах слежки NSA Эдвардом Сноуденом. После того, как в обнародованных документах были обнаружены упоминания массового сотрудничества Microsoft с государственными агентствами, а также детали операций по прослушиванию Skype, на одной из крупнейших в мире имиджборд, 4chan, появился тред, посвящённый созданию защищённого мессенджера, который был бы полностью «закрыт» от прослушки, функционально не уступал Skype, и был достаточно прост в использовании для среднестатистического пользователя. Так и было положено начало разработке Tox.

С момента появления первых публичных альфа-сборок клиентов в феврале 2014-го года, многое из обещанного было выполнено: клиенты Tox существуют почти для всех популярных платформ, включая Android и iOS (не стоит забывать и про протокол-плагины для Pidgin и Miranda NG), основная масса десктопных клиентов поддерживает аудио- и видео-звонки. Сеть бутстрап-узлов, необходимых клиентам пользователей для поиска друг друга, растёт как на дрожжах: на данный момент их почти пятьдесять, одиннадцать из которых находятся в России. Ядро также продолжает активно развиваться, а одним из ключевых разработчиков, irungentoo, не так давно был успешно завершён сбор средств на разработку документации по ядру и протоколу.

Не обошлось и без проблем: прошлым летом из проекта был исключён Шон Куреши, исполнявший роль финансового директора (CFO) Tox Foundation — организации, созданной в качестве официального представителя проекта. В июле 2015-го irungentoo заявил на Reddit, что Куреши присвоил порядка трёх тысяч долларов из средств Tox Foundation. Позднее было заявлено, что Куреши «взял кредит на личные цели, никак не связанные с проектом, под залог Tox Foundation и всех денежных средств фонда». По заявлениям irungentoo, большая часть из присвоенных средств состояла из призовых выплат, полученных проектом за участие в Google Summer of Code; небольшую часть также составляли пожертвования пользователей. Сам Шон в сентябре 2015-го заявлял, что все средства были потрачены им на оплату растущей инфраструктуры проекта (аренду серверов, каналов, etc), и даже пообещал предоставить доказательства в виде чеков — но даже к декабрю-месяцу никаких подтверждений своих слов он не предоставил.

Несмотря на то, что из-за этих событий репутации Tox был нанесён определённый урон (не говоря о том, что проекту пришлось вновь переехать на новые сервера, сменить домен, и даже форму организации), разработка не прекращается: в феврале этого года стенд Tox работал на SCaLE (Southern California Linux Expo, одна из крупнейших опенсорс-выставок в Штатах), проект планирует принять участие в Google Summer of Code 2016, а уже на следующий год, если всё сложится успешно, запланировано начало работ по аудиту кода проекта.

Вместо заключения

Избитый десятилетиями принцип «информация — сила», в этом десятилетии приобретает новый, и далеко не самый дружелюбный, окрас. Если раньше пользователи опасались того, что за ними следят Microsoft и Google с целью показа более релевантной и «личной» рекламы, то сегодня силовые ведомства от нас даже и не пытаются скрывать, что следят за нами, оправдывая свои абсолютно никем не ограниченные полномочия борьбой с терроризмом, заботой о несовершеннолетних — всем тем, что призвано заставить вас почувствовать себя виноватым при попытке возразить. Но не следует забывать, что законодательство большинства стран гарантирует гражданам право на тайну переписки — и когда это право с завидным постоянством нарушается, нет ничего предосудительного в том, чтобы пользоваться вещами вроде Tox или Tor для сохранения анонимности.

В настоящее время многие страны пытаются изменить законодательство, ужесточив регулирование использования анонимайзеров и средств end-to-end шифрования — к примеру, в России парламентариями уже неоднократно поднимался вопрос о запрете Tor или введении уголовного наказания за его использования. В Беларуси, как и в Китае, использование Tor и прочих анонимайзеров для обхода блокировок запрещено, а в Британии и США за отказ предоставить PGP-ключ для расшифровки файла или жёсткого диска вполне можно угодить в тюрьму. Именно потому так важно максимально широко распространять информацию о простых и доступных средствах защиты собственной приватности. Даже если ваш главный секрет — это то, как много кошек с вами живёт.

Полезные ссылки, или «что ещё можно почитать?»

— Сайт The Tor Project

— Сайт проекта I2P

— Сайт Tox Project

— Twister, проект P2P-микроблоггинговой сети

— «Вестник I2P»: все «за» и «против» распределённых сетей, подробный ликбез, кейсы использования I2P

Комментарии (23)

NeoCode

15.05.2016 19:59А какая нужна скорость интернета для нормальной работы I2P?

ksenobayt

15.05.2016 20:00Для просто сёрфинга хватит и 3G за глаза.

Следует понимать, что далеко не все ресурсы хостятся где-нибудь в ДЦ — изрядная часть размещена на домашних серверах с ограниченной шириной канала. Плюс, сама структура сети располагает к большим задержкам и определённым потерям при передаче.

monah_tuk

16.05.2016 07:22Там ещё походу неихлые проблемы с NAT и серыми адресами: у меня нода висела около 4х месяца — сайты как отрывались один на десяток, так и открывались. Плюнул и выключил. Комп не выключался. Пару раз перезагружался, когда ядро новое прилетало.

ksenobayt

16.05.2016 09:22Мм, у меня очень долгое время был 3G, потом — LTE, и нормально прокачивать трафик через себя я из-за NAT'а не мог.

Вместе с тем, для сёрфинга мне канала более чем хватало. На мобильном канале можно шаринг просто занулить, поскольку он все равно толком работать не будет, а вот троттлить пакеты роутер из-за этого может.

tandzan

16.05.2016 00:12Кроме этого всплывает еще горсть проблем. Та же почта. Хотя у большинства серверов защита соединения SSL/TLS, они сольют переписку по первому щелчку спецслужб. (Первое, что приходит в голову — брать белый айпишник и поднимать свой сервер). На дешевый хостинг заливать файл через FTP без шифрования видимо придется через VPN, ибо там все plaintext'ом. (Предполагаю, что пароли будут собираться просто автоматом, а потом база по раздолбайству утечет) Социалки с идентификацией пользователся в реале, думаю, у многих уже табу, ибо легко нарваться на срок за лайк.

vrag86

16.05.2016 09:20В каком-то смысле, все эти «телодвижения» помогут людям лучше осваивать системы шифрования данных. Наконец-то, некоторые из моих знакомых поймут, для чего я им предлагал обменяться PGP ключами

Raegdan

16.05.2016 09:44Локально обменяться ключами — не самый лучший подход. Надо закинуть на кейсервер, подписать друг другу, а потом сходить на ближайшую PGP party для получения сторонних подтверждений.

Raegdan

16.05.2016 09:41Давно уже поднял собственный почтовик на Zarafa. Отличное опенсорсное решение под ключ — почтовый сервер со всеми протоколами и веб-морда. Есть небольшой костылёк для авторизации SMTP, описанный прямо в официальном гайде (механизм: Postfix пробует залогиниться с пришедшими реквизитами в Зарафу по IMAP, если пустило — значит, пускаем и в SMTP), но в целом сервер отличный.

Правда изначально это больше планировалось как свое зеркало ящика на случай какого-нибудь беспредела гмыла. Решение было принято после прочтения статьи то ли здесь, то ли на хабре про то, как мужика забанил фейсбук и в какой коллапс всё это в одночасье вылилось.

А гмыло работает чисто как прокси — отключены все фильтры, поставлен безусловный пересыл входящих на Зарафу.

isden

17.05.2016 16:14Спасибо за наводку, посмотрел, вроде неплохо.

Смущает вот этот момент (даже в community edition) — «To have Outlook support in the community edition the proprietary License Manager component must be running. ». Если не нужен аутлюк — его можно же убрать? Или без него не взлетит вообще?

isden

17.05.2016 16:17Вопрос снимается, нашел ответ в документации:

In the community edition the package zarafa-licensed is not needed, though in order to have Outlook support in the community edition, it is necessary to run the zarafa-licensed daemon.

Raegdan

17.05.2016 18:45Если работать только с мылом (POP/IMAP/SMTP) — то какая разница, аутглюк или нет. Понятия не имею, что это за демон, у меня его нет, но предполагаю альтернативную реализацию Exchange или чего-то аналогичного MS-only. А проприетарный он, наверное, из-за использования секретных спецификаций или библиотек MS, переданных под подписку.

servermen

16.05.2016 09:22А как там на счет шифрования обычной голосовой телефонной связи, без использования интернета ( ну, что бы в телефон ни кто к тебе через него не залез). Слышал, давно, что есть такие мобильники, но сертификацию в ФСБ они естественно не могут пройти.

Найти сходу смог упоминание о SecureGSM mnovosti.ru/phones/art/4348.html и STU-III ru.wikipedia.org/wiki/STU-III.

Возможно ли создать подобное приложение, или модифицировать должным образом существующие, например,tox, signal или еще что-нибудь?

Raegdan

16.05.2016 09:47Тупо созвониться директом по диалапу и пустить криптованный трафик. Текст пролезет практически в реальном времени. SIP с самым легким кодеком тоже попробовать можно, авось и потянет.

sweetbrick

16.05.2016 10:18м.б. правильнее заголовок «Война <кого-то> [даже боюсь назвать кого...)] с обществом»?

Собственно программистам тот же i2p без необходимости. Вот и вопрос: кто же (законодательство — это не субъект) с кем реально воюет (термин из Вашего заголовка)?

ksenobayt

16.05.2016 10:55Мои личные взгляды на данную ситуацию достаточно радикальны, чтобы их нельзя было озвучивать на «ГТ» и смежных ресурсах.

Вместе с тем, я сделал всё, чтобы не раздувать из всего этого очередной политический срач. Потому и формулировки предельно обезличены.

GoldJee

Спасибо за обзор.

К сожалению, несмотря на внушительные цифры, со скоростью в i2p пока все еще плохо. Может, дело в самом софте: из выделенных мной 2 Мбит/с нода потребляет не более 20 кбит/с.

А вот у Tor дела куда лучше. Еще 10 лет назад скорость была как на модеме. А теперь уже приблизилась к широкополосной.

ksenobayt

Попробуйте на двух мегабитах напрямую посидеть. Я вас уверяю, результат вам не понравится.

Десять лет назад изрядное количество юзеров в мире сидели на том или ином подвиде DSL, и как следствие, обладали каналами с дико асимметричной пропускной способностью.Что касается скорости непосредственно в I2P — обратите внимание на то, как много трафика вы шарите. Это значение вычитается из общей полосы, что вы выделили роутеру, и вам остаётся ровно то, что остаётся. Учитывая количество хопов и потерь — результат вполне закономерен.

Персонально я выделил на роутер 10 мегабит, зашарил 60% — за 10 дней трафика прошло порядка 150 Гб в каждую из сторон. Впрочем, у меня белый айпишник — а это, на самом деле, одно из главных условий для корректной работы ноды в транзитном режиме.

Foolleren

Если бы у меня канал всегда был минимум 2 мегабита, я был бы офигенно счастлив — заявленные 50 мегабит развивает только локальный трафик

ksenobayt

У меня заявлено двадцать. По факту раздувает, в зависимости от фазы Луны, направления ветра и относительной влажности воздуха, вплоть до пятидесяти. Какой-то грустный у вас провайдер.

Foolleren

Мне ещё повезло- отдачу не сильно режет, в не вечерние часы можно даже стрим на 4 мегабита поднять. Знакомый из города миллионника жалуется что сменил три провайдера, но так и не увидел отдачи больше чем 2,5.