Всем привет!

Хочу поднять тему сбора поддоменов в рамках OSINT. Существует довольно большое количество тулзов для автоматизации этой задачи. Расскажу о тех с которыми сталкивался я. В качестве целевого домена использован group-ib.ru.

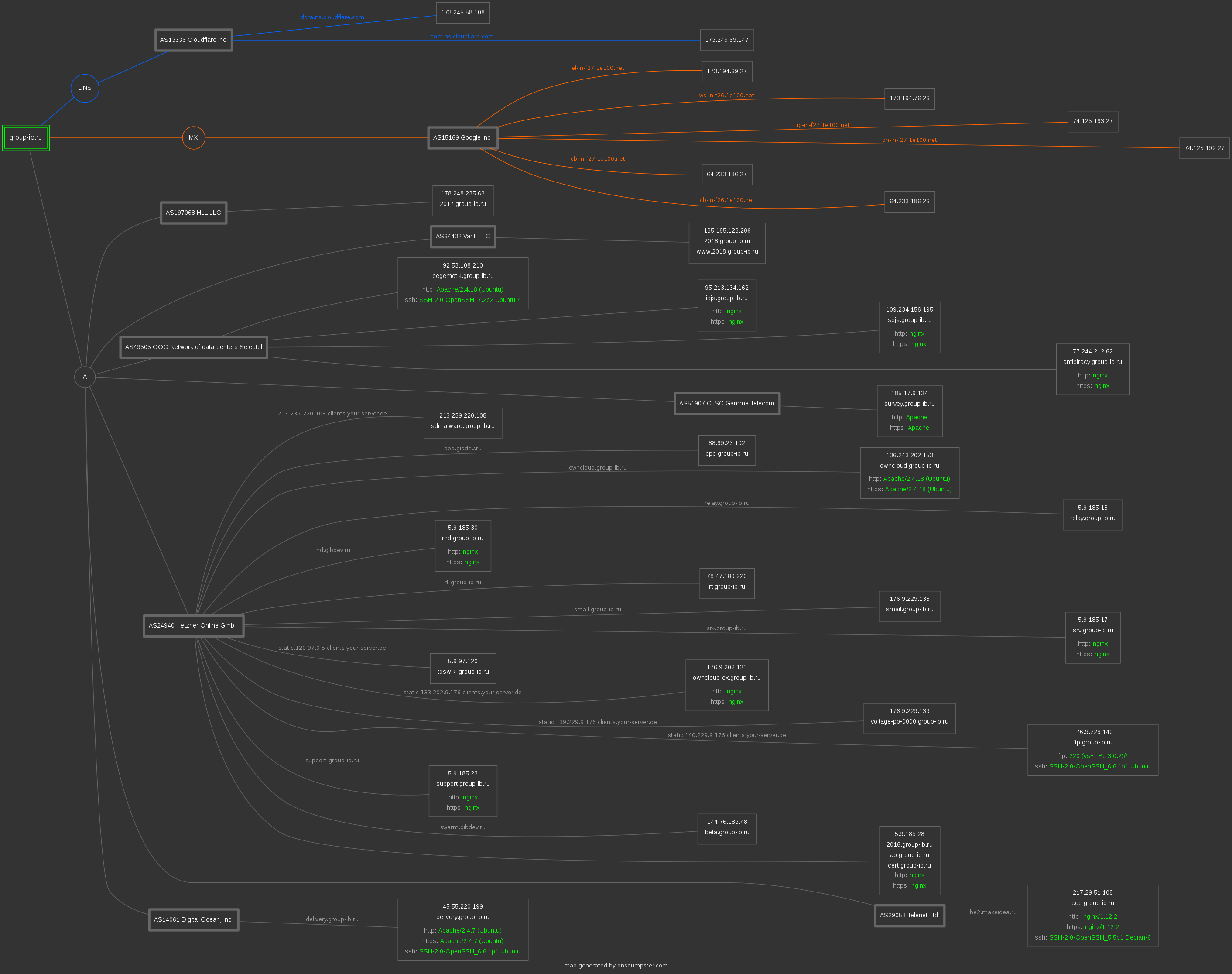

DNSDumpster

Публичный веб сервис от hack the target. Нарядный интерфейс и ряд плюшек. Рисует карту, которую можно показать заказчику. Выводит DNS сервера, MX,TXT,A записи.

Карта:

Найдено доменов: 28

Knockpy

Брутит поддомены по словарю, поддерживает поиск по Virustotal.

Работает небыстро.

Найдено доменов: 28

Sublist3r

Использует ряд сервисов для поиска поддоменов, внутрь также включен Subbrute для брута по словарю.

Найдено доменов: 107

Subbrute

Брутит по словарю.Использует открытые DNS резолверы дабы избежать ограничения на число запросов. Работает очень небыстро, но результаты неплохие.

Найдено доменов: я не дождался завершения, но дождаться стоит.

theHarvester

Популярный комбайн который ищет практически все — людей, почты, поддомены, виртуальные хосты. Смысл жизни находить пока не научился.

Найдено доменов: 142

Amass

Навороченная тулза от OWASP. Как говорит разработчик, Amass собирает данные из различных публичных источников, рекурсивно брутфорсит, ищет в вебархиве, и использует мутации для целевого домена. Также собирает инфу по подсетям и AS и может строить карты. По моему опыту работает все это великолепие нестабильно и криво.

Найдено доменов: В пассивном режиме — 56. В активном режиме Amass упал с ошибкой.

subfinder

Позиционируется как преемник sublister. Написан на go, поэтому его нужно либо компилить у себя, либо запускать из докера. Имеет модульную структуру, поэтому при желании можно дописать что-то свое.

Найдено доменов: 66

Что в итоге? Средств для решения поставленной задачи — очень много и все они дают разные результаты. Для максимальной эффективности можно попробовать их все и объединить результаты. Не стоит также пренебрегать ручным подходом — зачастую можно найти то, чего машина найти не смогла. О том как это делается в интернете пишут все кому не лень.

А как поддомены ищете вы?

Комментарии (6)

YourChief

16.11.2018 01:12Ещё стоит проверить возможность осуществления AXFR-запроса с DNS-серверов, на которые делегирован домен. Шансов мало, но и такое случается. В случае успеха зона так же будет получена полностью.

MortusKill

16.11.2018 14:401) Aquatone, неплохая тулза, видел что ее рекомендовали несколько багхантеров, юзал сам, остался доволен.

2) Censys subdomain finder, не знаю можно ли здесь оставлять линки, но гуглится легко по названию (1 ссылка на гитхабе). Ищет на основе SSL сертификатов, т.е если он вообще когда либо существовал у сабдомена, то он его найдет. Из плюсов — находит много сабдоменов. Из минусов — придется просеивать вручную, ибо некоторые сабдомены уже будут мертвы.

hollow1 Автор

16.11.2018 14:43А акватон умеет сам искать? Я думал он только рисует скриншоты по заданному списку доменов.

Censys полезный, хорошо что автоматизированную тулзу сделали.

LukaSafonov

16.11.2018 15:04+1Вот неплохая подборка утилит: pentester.land/cheatsheets/2018/11/14/subdomains-enumeration-cheatsheet.html

YourChief

Для доменов, защищённых DNSSEC, можно использовать nsec3map. В случае с NSEC можно сразу получить полный список доменов, в случае с NSEC3 потребуется брутфорс хэшей. Есть в наличии утилита экспорта задания для брутфорса в форматах hashcat и John the Ripper.

Сканирование зоны поставлено очень хорошо, так что возможно просканировать даже очень большие зоны, например TLD .com (однако совсем полный список доменов этой зоны вы не получите, так как такие зоны обычно подписываются с DNSSEC opt-out, то есть домены без DNSSEC не охвачены подписями NSEC).