Приветствуем! Понятие Fortinet Security Fabric нельзя назвать новым - оно фигурирует на рынке уже более пяти лет, если не дольше. Но на практике мы до сих порой сталкиваемся с множеством вопросов по поводу того, что она из себя представляет и как работает. Поэтому, мы решили выпустить небольшой цикл статей, рассказывающий об одном из вариантов внедрения так называемой фабрики безопасности (заметим, данный перевод неверен, но уже плотно вошел в обиход, правильнее будет - ткань безопасности) в корпоративную сеть. Почему один вариант? Вариантов на самом деле великое множество, каждый продукт Fortinet добавляет свои преимущества в фабрику, а продуктов у них очень много. Мы решили рассмотреть вариант из основных продуктов, которые, взаимодействуя между собой, обеспечивают широкую видимость сети и позволяют автоматизировать как рутинную работу, так и реакцию на различные угрозы.

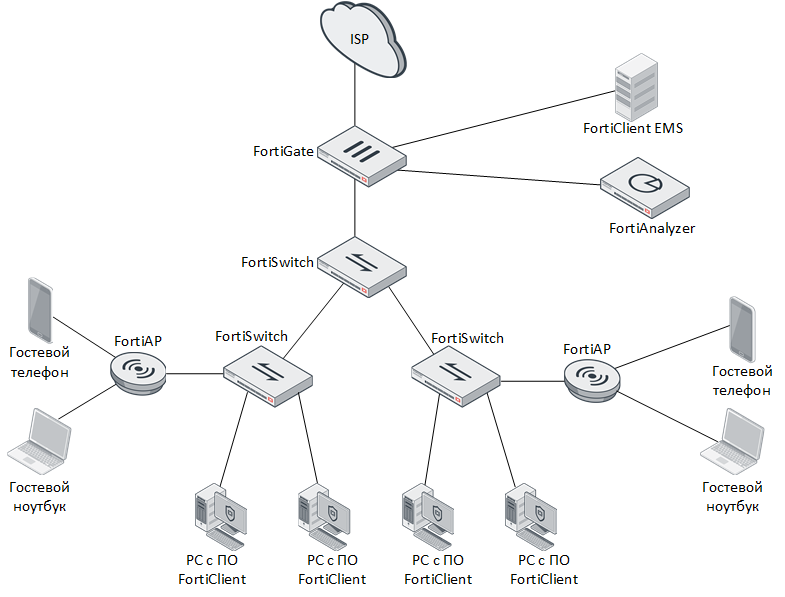

В ходе данного цикла мы рассмотрим взаимодействие следующих продуктов:

FortiGate - межсетевой экран нового поколения (NGFW), позволяющий защищать периметр сети (или ее различные сегменты) от различных угроз. Ядро фабрики безопасности. Является флагманским продуктом компании Fortinet. Отдельно мы данный продукт уже рассматривали, если вы с ним не знакомы, советуем посмотреть данный курс.

FortiAnalyzer - устройство для сбора и анализа логов с различных устройств Fortinet. Также является неотъемлемой частью фабрики безопасности. Его мы также рассматривали на этом курсе. В целом, FortiGate и FortiAnalyzer уже образуют своеобразную фабрику безопасности: FortiGate защищает сеть от угроз, тем самым генерирует логи и отправляет их на FortiAnalyzer. FortiAnalyzer в свою очередь анализирует эти логи и позволяет строить по ним отчеты, а также автоматизировать различные процессы, зависящие от поступления тех или иных логов.

Но на этот раз данного функционала нам недостаточно, поэтому мы также рассмотрим следующие продукты:

FortiClient EMS - решение для централизованного управления и защиты конечных точек. Позволяет собирать с пользовательских устройств различную телеметрию и на ее основе управлять доступом устройств в различные сети. Также эта телеметрия позволяет расширить видимость сети. Как и стандартные клиенты, обладает функционалом антивируса, веб фильтрации, контроля приложений, сканера уязвимостей, контроля USB подключений и т.д. В совокупности с FortiGate и FortiAnalyzer позволяет автоматизировать поведение при обнаружении угроз. Про установку и начальную конфигурацию FortiClient EMS мы уже писали здесь.

FortiSwitch - коммутаторы от Fortinet. Могут работать как отдельные устройства, так и управляться с самого FortiGate с помощью проприетарного протокола FortiLink. В таком случае они являются расширениями портов FortiGate. Это также расширяет видимость сети, а также дает возможность автоматизировать поведение при обнаружении угрозы - например, поместить отдельное устройство в карантинный VLAN. В таком случае устройство получит минимально необходимый доступ (это можно настроить), а все возможные коммуникации с другими устройствами в сети будут прекращены для предотвращения распространения угрозы. Подробнее FortiSwitch мы рассмотрим в одной из статей данного цикла.

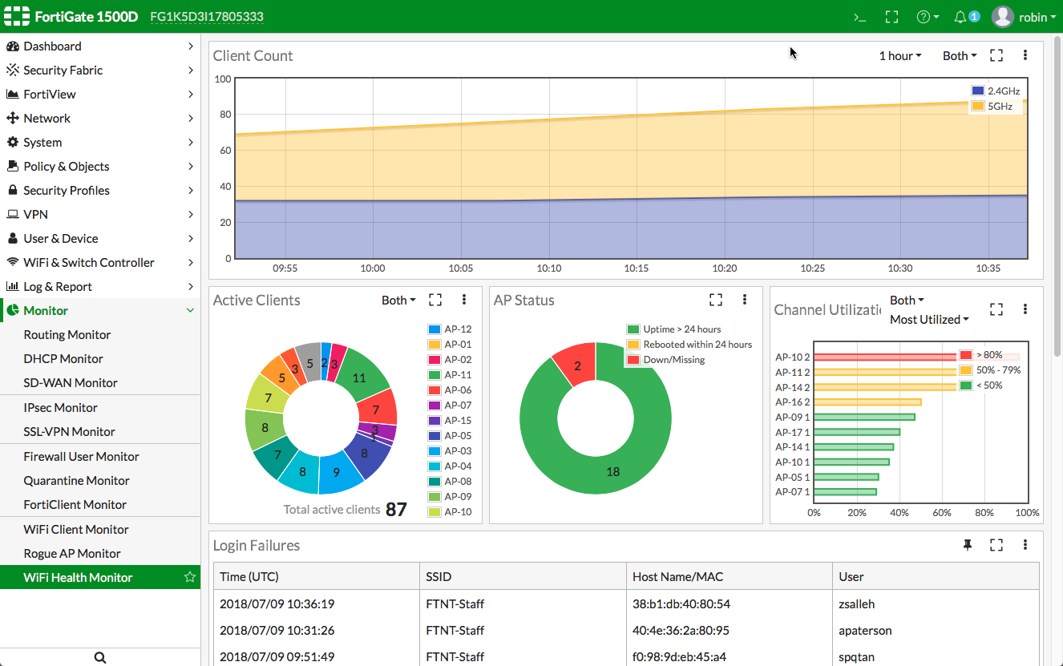

FortiAP - беспроводная точка доступа от Fortinet. Позволяет обеспечить безопасность пользователей, подключающихся к сети по WiFi. Через точку доступа также расширяется видимость сети и появляются возможности автоматизации, аналогично с FortiSwitch. Подробнее FortiAP мы также рассмотрим в одной из статей данного цикла.

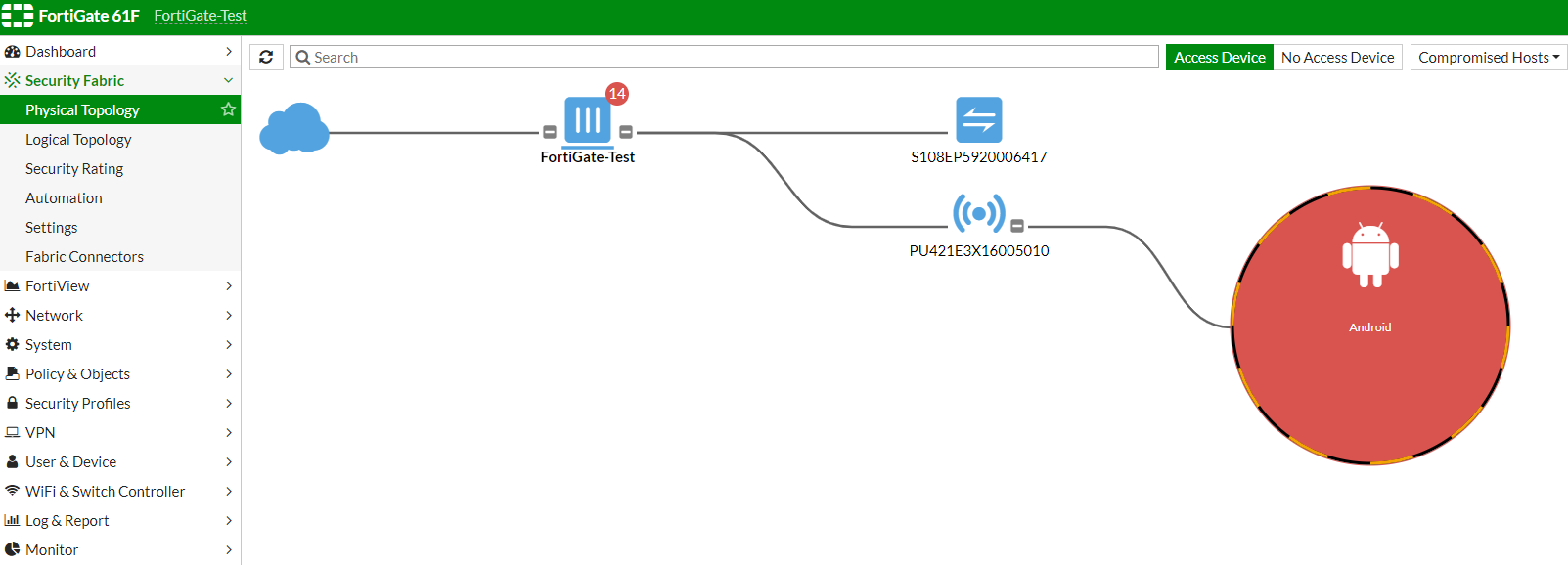

В итоге мы получим сеть, построенную на продуктах компании Fortinet. Выглядеть она будет примерно так:

Вместе с инфраструктурой мы получаем защиту на разных уровнях - защиту на уровне доступа с помощью FortiSwitch и FortiAP, защиту на уровне конечных устройств с помощью FortiClient EMS и ПО FortiClient, установленного на устройства, а также защиту периметра сети с помощью межсетевого экрана FortiGate. Помимо этого, обеспечивается полная видимость всех устройств в сети, а также появляется возможность автоматизации процессов ИБ с помощью функционала устройства FortiAnalyzer.

Перейдем к построению схем. Поскольку в нашем случае все будет разворачиваться на макете, схемы получатся упрощенными. Однако, их концепция все равно будет совпадать с тем, что встречается в реальных сетях.

Как правило, разработка проекта интеграции начинается с построения L2 схемы. Нам необходимо разграничить несколько VLAN’ов: пользовательский (в реальных случаях может делиться на множество других VLAN’ов), гостевой и сервисный (здесь у нас будут располагаться необходимые сервера - FortiAnalyzer, FortiClient EMS, контроллер домена). Пусть гостевой VLAN имеет номер 50, пользовательский - 100, а сервисный - 150. FortiGate и FortiSwitch в данном случае представляют собой единое устройство, на котором терминируются данные VLAN'ы. Итоговая схема представлена на рисунке ниже:

Теперь перенесем все это на L3. Выглядеть это будет примерно так: три подсети, одна из них пользовательская, вторая - гостевая, третья - сервисная. Все подсети терминируются на FortiGate и FortiSwitch, объединенных в единое устройство с помощью FortiLink. В итоге схема выглядит следующим образом:

На этом мы хотим закончить первую статью данного цикла. В дальнейшем мы отдельно рассмотрим продукты FortiSwitch и FortiAP, интеграцию и настройку всех вышеперечисленных продуктов, а также их возможности в составе Fortinet Security Fabric. Чтобы ничего не пропустить, следите за обновлениями на наших ресурсах: