Британское правительство совместно с экспертами спецслужбы GCHQ предлагают принять новый стандарт для криптографически защищённых голосовых коммуникаций — протокол под названием MIKEY-SAKKE. Этот протокол якобы должен повысить безопасность VoIP и телефонной связи за счёт шифрования трафика. Но эксперты обращают внимание на специфические особенности протокола, которые делают его уязвимым по своей архитектуре.

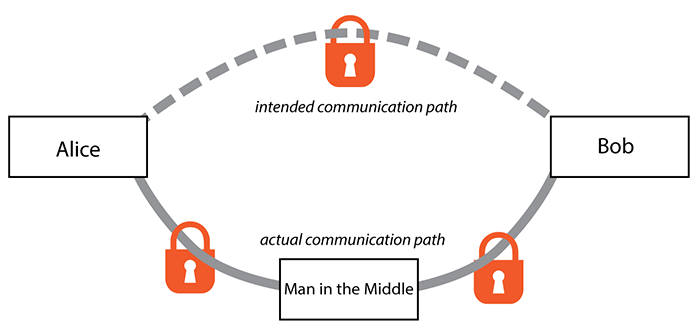

MIKEY-SAKKE — система шифрования на основе личных данных (ID-based system), которая обязательно требует наличия доверенного центра распространения ключей. Поэтому здесь по существу встроено депонирование ключей и отсутствует совершенная прямая секретность. «Единственным разумным объяснением для проектирования протокола с такими свойствами является прослушка третьей стороной», — говорит Брюс Шнайер.

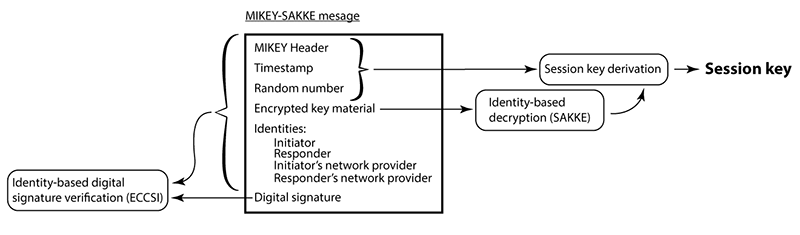

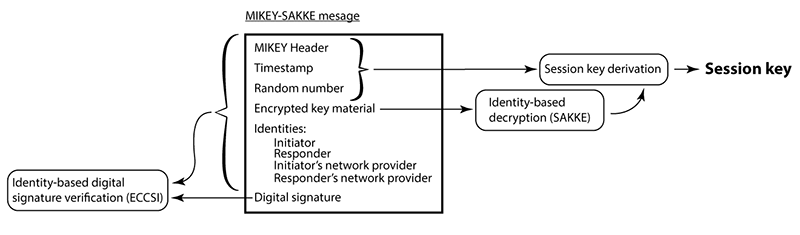

Общий принцип работы MIKEY-SAKKE показан на схеме.

С Брюсом Шнайером согласны и другие эксперты. По их мнению, архитектура системы MIKEY-SAKKE изначально разрабатывалась с прицелом на незаметную и неотслеживаемую массовую слежку. «Это может быть требованием для исключительных случаев, таких как передача засекреченной информации между государственными ведомствами, — пишет специалист по безопасности Стивен Мёрдок (Steven Murdoch). — Однако в абсолютном большинстве случаев свойства MIKEY-SAKKE активно вредят безопасности. Они создают единую точку отказа, требуя гигантских усилий, навыков и затрат для обеспечения её безопасности, такие ресурсы находятся за пределами возможностей большинства компаний».

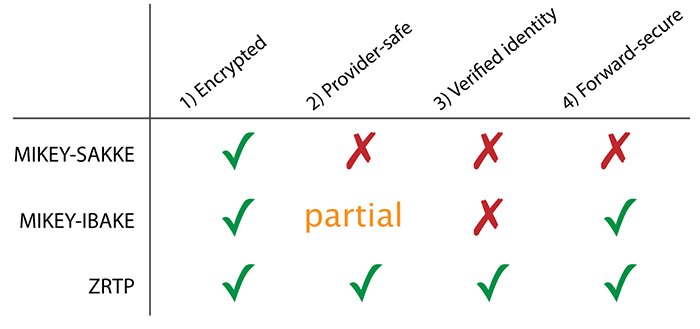

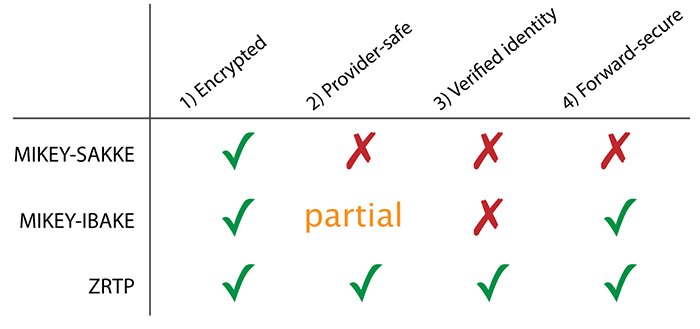

Стивен Мёрдок обращает внимание, что сейчас существуют лучшие технологии для шифрования голосовых коммуникаций. Сравнение разных протоколов см. в таблице.

«В целом, разработчики протоколов и систем должны оценивать этические последствия своих действий с точки зрения политических и властных структур, которые естественным образом последуют после их использования, — считает Мёрдок. — MIKEY-SAKKE является последним примером, который вызывает вопросы насчёт политики многих стран, включая Великобританию, которая возлагает на спецслужбы ответственность по защите компаний и частных лиц от шпионажа, создавая при этом конфликт интересов».

Нужно также отметить, что перед этим разведслужба GCHQ отвергла более защищённый протокол MIKEY-IBAKE, потому то он не допускал незаметного прослушивания коммуникаций.

MIKEY-SAKKE — система шифрования на основе личных данных (ID-based system), которая обязательно требует наличия доверенного центра распространения ключей. Поэтому здесь по существу встроено депонирование ключей и отсутствует совершенная прямая секретность. «Единственным разумным объяснением для проектирования протокола с такими свойствами является прослушка третьей стороной», — говорит Брюс Шнайер.

Общий принцип работы MIKEY-SAKKE показан на схеме.

С Брюсом Шнайером согласны и другие эксперты. По их мнению, архитектура системы MIKEY-SAKKE изначально разрабатывалась с прицелом на незаметную и неотслеживаемую массовую слежку. «Это может быть требованием для исключительных случаев, таких как передача засекреченной информации между государственными ведомствами, — пишет специалист по безопасности Стивен Мёрдок (Steven Murdoch). — Однако в абсолютном большинстве случаев свойства MIKEY-SAKKE активно вредят безопасности. Они создают единую точку отказа, требуя гигантских усилий, навыков и затрат для обеспечения её безопасности, такие ресурсы находятся за пределами возможностей большинства компаний».

Стивен Мёрдок обращает внимание, что сейчас существуют лучшие технологии для шифрования голосовых коммуникаций. Сравнение разных протоколов см. в таблице.

«В целом, разработчики протоколов и систем должны оценивать этические последствия своих действий с точки зрения политических и властных структур, которые естественным образом последуют после их использования, — считает Мёрдок. — MIKEY-SAKKE является последним примером, который вызывает вопросы насчёт политики многих стран, включая Великобританию, которая возлагает на спецслужбы ответственность по защите компаний и частных лиц от шпионажа, создавая при этом конфликт интересов».

Нужно также отметить, что перед этим разведслужба GCHQ отвергла более защищённый протокол MIKEY-IBAKE, потому то он не допускал незаметного прослушивания коммуникаций.

ange007

Что за названия блин?

mammuthus

Multimedia Internet KEYing (MIKEY)

Sakai-Kasahara Key Encryption (SAKKE)

ange007

Благодарю, так хоть понятней немного.

Ух и заклевали же меня :) Нет у людей чувства юмора и воспоминаний о малолетстве.