Популярный торрент-трекер Rutracker подключил шифрование HTTPS. Пока что шифрование доступно в виде опции при авторизации, а скоро будет включено по умолчанию для всех пользователей.

«Это нововведение планировалось давно, но несколько раз откладывалось. Сначала мы планировали блокировать отдельные темы по запросам Роскомнадзора, потом, когда это стало неактуальным

, совмещали работу сертификата с зеркалами форума, а потом тестировали работу с плагинами обхода блокировок», — говорится в официальном сообщении.

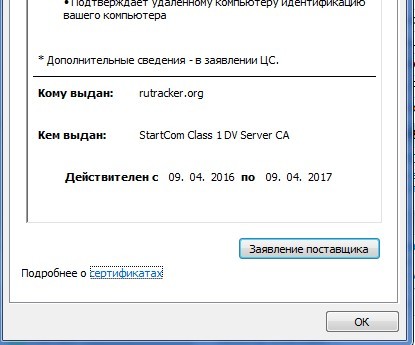

, совмещали работу сертификата с зеркалами форума, а потом тестировали работу с плагинами обхода блокировок», — говорится в официальном сообщении.Сертификат TLS для rutracker.org выдан 9 апреля 2016 года, тогда же началось тестирование.

Опцию HTTPS при авторизации добавили 24 апреля. Если активировать её, то все ссылки на http будут переадресовываться на https.

HTTPS защищает от перехвата паролей, прослушки трафика и MiTM-атак. Например, некоторые провайдеры внедряют в код страниц собственные скрипты (как «Билайн») и рекламу. При использовании HTTPS это сделать невозможно без подмены сертификата.

Обход блокировки трекера на территории РФ с помощью IPv6-адресации обсуждается на форуме.

Комментарии (55)

skyramp

28.04.2016 14:12«а скоро будет включено по умолчанию для всех пользователей». и сразу же сломают этим работоспособность data compression плагина в хроме?

Noa69

28.04.2016 14:51+11То что кокой-то плагин не в состоянии работать с https проблемы исключительно этого плагина

stepik777

28.04.2016 15:16И тех людей, кто пользуется им для обхода блокировок. Он не работает с https, так как создан для сжатия трафика, с перенаправлением его через гугловские сервера, а для https это не имеет смысла.

ClearAirTurbulence

28.04.2016 17:38Может быть, они тогда узнают, что такое

https://antizapret.prostovpn.org/proxy.pac

и куда его прописывать.

Ну и всякие фригейты с зенмэйтами тоже вариант, хотя лично у меня фригейт как-то странно работал, и с момента установки PAC я о нем забыл, как о страшном сне.

skyramp

28.04.2016 18:29[sarcasm on] а следующим шагом будет введение администрацией рутрекера блокировок exit-нод тора и этого списка проксей например потому что «с них регистрируются боты и рассылают спам в форуме»? [sarcasm off]

а если серьезно — обязаловка использования https ломает тривиально настраиваемую удобную тулзу от доверенного разработчика для обхода ограничений доступа. получаемый бонус в виде шифрования трафика выглядит не на столько убедительным, ибо это все-таки не интернет-банкинг.

Ra-Jah

29.04.2016 08:35Это не интернет банкинг, там все намного хуже. Если вы рядовой пользователь, то вам конечно все равно.

darkdaskin

28.04.2016 15:31Так на rutracker уже имеется

Content-Encoding:"gzip", зачем ещё какой-то плагин?

shep

28.04.2016 15:38Плагин data compression самый простой доверенный способ открыть тот же рутреккер. Помимо компрессии конечно.

FFiX

28.04.2016 14:59>Пока что шифрование доступно в виде опции при авторизации, а скоро будет включено по умолчанию для всех пользователей.

Эх, похоже, что скоро нельзя будет пользоваться альтернативными доменами — блочить будут сразу по IP, как это делают со всеми остальными HTTPS-only ресурсами.

Meklon

28.04.2016 15:00.lib пока жив. Может из-за редкости.

FFiX

28.04.2016 15:05.lib спасает только от блокировки по URL/домену.

В случае перехода на https-only, как я уже писал выше, блокировать будут по IP. Ну есть еще вариант — MITM-proxy на стороне провайдера, чем он плох, думаю, писать не надо.

Tatikoma

28.04.2016 15:13Разве блокировки по SNI будет недостаточно? — Искренне не понимаю, зачем блокировать по IP.

asdfghjk12

28.04.2016 19:07В Беларуси на выборах 2010 года поступили ещё проще — заблокировали весь https…

locutus

28.04.2016 15:30Забавно, по http доступа нет, по https все работает. Не знаю, какой у нас провайдер, институтская сеть.

SamVimes

28.04.2016 21:30-1Ну естественно. По HTTPS не передаётся имя хоста (вернее, обычно не передаётся, есть всякие SSL-бампинги). Поэтому пока не заблокировали по IP — всё ок.

Ещё может быть проблема (с которой столкнулся я), что DNS сервис провайдера возвращает то, что хочет. (я просто ip руками в hosts прописал)

xforce

29.04.2016 01:11Как раз имя хоста передается сейчас почти всегда. В гугл — SNI.

SamVimes

29.04.2016 08:41Про SNI я знаю (написал же про ssl-bumping). У меня нет статистики по использованию несколькими сервисами одного IP, поэтому не могу сказать как часто используется SNI.

Если бы я был провайдером, я бы просто смотрел на имя хоста в сертификате. Не виже смысла им завариваться с SNI, там более что имя хоста (в client hello) хотят шифровать в новых версиях tls

sumanai

29.04.2016 16:18> У меня нет статистики по использованию несколькими сервисами одного IP, поэтому не могу сказать как часто используется SNI.

Браузер никак не может угадать, использует ли сервер SNI или нет, поэтому шлёт имя хоста в каждом запросе.

SamVimes

29.04.2016 16:20Браузер и не должен угадывать. Ему эту информацию сообщает сервер, отдавая специальный сертификат.

sumanai

29.04.2016 16:36Вы по моему что- то путаете. SNI это когда браузер с запросом отправляет имя хоста, а вебсервер предоставляет ему сертификат именно этого хоста, а не первый попавшийся.

То, что вы описываете, похоже на WildCard cертификаты, которыми подписаны несколько хостов, это совсем другая технология, предназначенная для других целей. И SNI ту не нужен, имя хоста при WildCard может быть получено после рукопожатия из стандартного HTTP заголовка.

mva

28.04.2016 15:59+1А сколько лет до этого им говорили это сделать? Почему они начали пить боржоми маленькими глотками, когда почки уже отвалились?

Eugeny1987

28.04.2016 16:14Ну наконец-то! А что-то в последнее время провайдер рандомно при кликах по ссылкам перебрасывал на блокировочную заглушку

Astrohas

28.04.2016 16:31+1некоторые провайдеры внедряют в код страниц собственные скрипты (как «Билайн») и рекламу

Что? И почему они все еще живы ?!

Ra-Jah

28.04.2016 16:45А кто заявление в прокуратуру писал? Это уголовочка массового масштаба и шило в стенку не получится.

sumanai

28.04.2016 19:16+1>Что? И почему они все ещё живы ?!

Потому что пользователям это нравится, типа уведомления о низком балансе прямо на странице.

> Это уголовочка массового масштаба

К сожалению, мне кажется, что нет.

bfDeveloper

29.04.2016 01:46пишите в саппорт, потом просите кого-то постарше. Мне отключили в мобильном, и при раздаче интернета с него в том числе.

sumanai

29.04.2016 16:29Мне тоже мой проводной провайдер отключил после того, как я права покачал, но осадочек остался.

truemutant

28.04.2016 21:27Очень хорошо, т.к. это решает проблему прослушки трафика на выходном узле при заходе через TOR.

Pakos

29.04.2016 15:45http заблочен, https пытается подменить сертификать (а потом, наверное, заблочить)

Meklon

Дико веселит концепция обсуждения вариантов обхода на уже заблокированном форуме ресурса.

e_butcher

Видимо, логика такая: прочитал сам — скопируй и отправь менее прошаренному другу!)

GennPen

Обошел сам — помоги обойти другому. =)

LoadRunner

И не уходи с обхода.

truggvy

А вы на ссылку-то жать пробовали? Сюрприз, сюрприз — она открывается! По крайней мере у меня на Ростелекоме. Вот что https животворящий делает :)

Mad__Max

А причем тут https? Это вопрос к Ростелекому почему он не блокирует ресурс (внесенных в списки запрещенных полностью).

Ну или все еще проще и кто-то просто забыл отключить у себя обход блокировок.

truggvy

Ни 1-е ни 2-е :)

При попытке зайти на http://rutracker.org выдается заглушка, а вот через https всё открывается.

Разумеется провайдер провайдеру рознь, поэтому я и уточнил условия «эксперимента».

Charg

Вполне нормально. На этом форуме, не считая людей которых блокировка не коснулась, есть и те, кто её успешно обошел. Они соберутся, обсудят и в результате выдадут в паблик советы, следовать которым максимально просто тем кто не разбирается. Как собственно и произошло.

А как по другому то?

Ra-Jah

Использование проксирвоания не отменяет факта необходимости доступа не используя прокси. Резюмируя: на сайте можно прочитать какими другими способами можно работать с API

Sadler

Так сойдёт?

https://translate.google.ru/translate?hl=ru&sl=ru&tl=en&u=https%3A%2F%2Frutracker.org%2Fforum%2Fviewforum.php%3Ff%3D1958&anno=2

Ra-Jah

TLO не поймет.

MartinX

Чем больше людей знает об обходе блокировок — тем лучше. Хотя это приведет к более продвинутому фаерволу, который будет резать все Tor, VPN, SSH и прочие.

IRainman

В контексте просто обязана быть эта картинка.

https://habrastorage.org/files/933/96d/eb4/93396deb446546059263d9fd6d21100d.png