Дорогие читатели! Сегодня за утренним кофе мы столкнулись с новым, довольно оригинальным способом мошенничества в интернете. При очередной проверке почты обнаружилось интересное письмо:

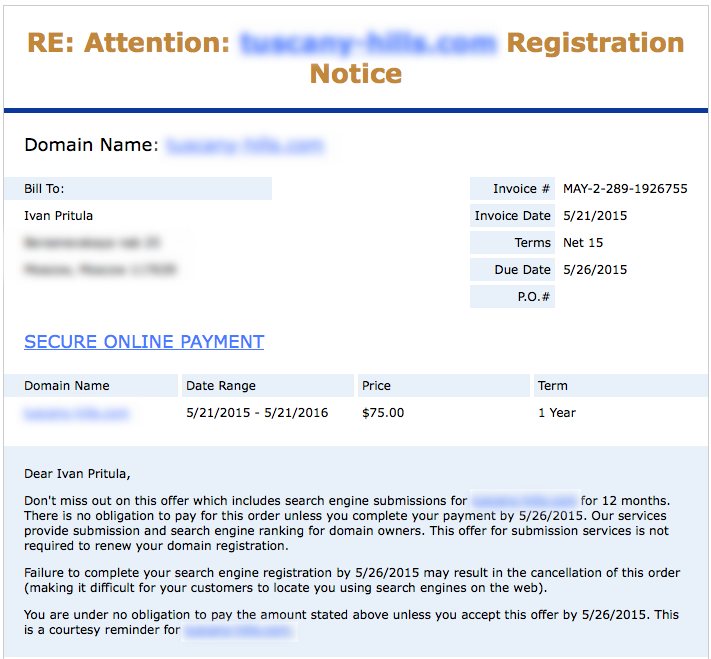

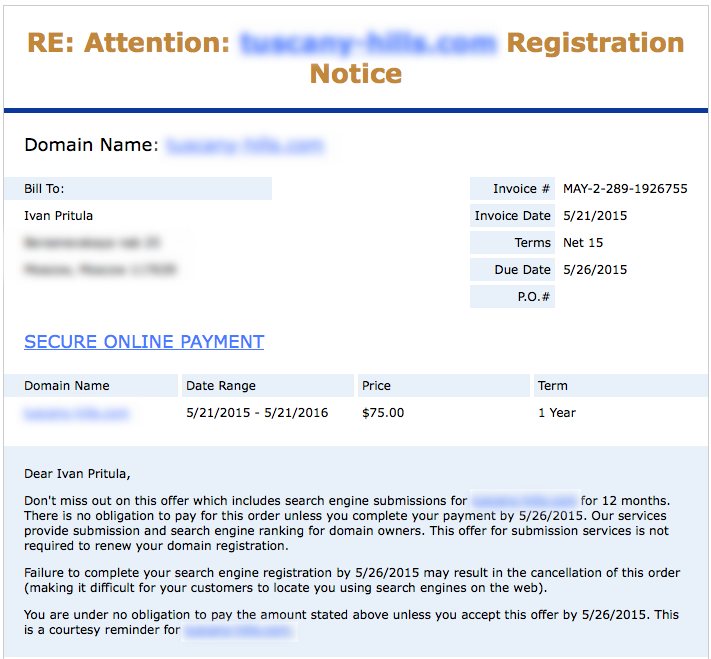

Из него следует, что срок регистрации принадлежащего мне домена истек вчера и мне надо его оплатить. Письмо выглядит правдоподобно, есть мои данные (которые, впрочем, общедоступны во WHOIS), не считая того факта, что я знаю своего регистратора, и знаю что 75$ в год домен в зоне .com точно не стоит.

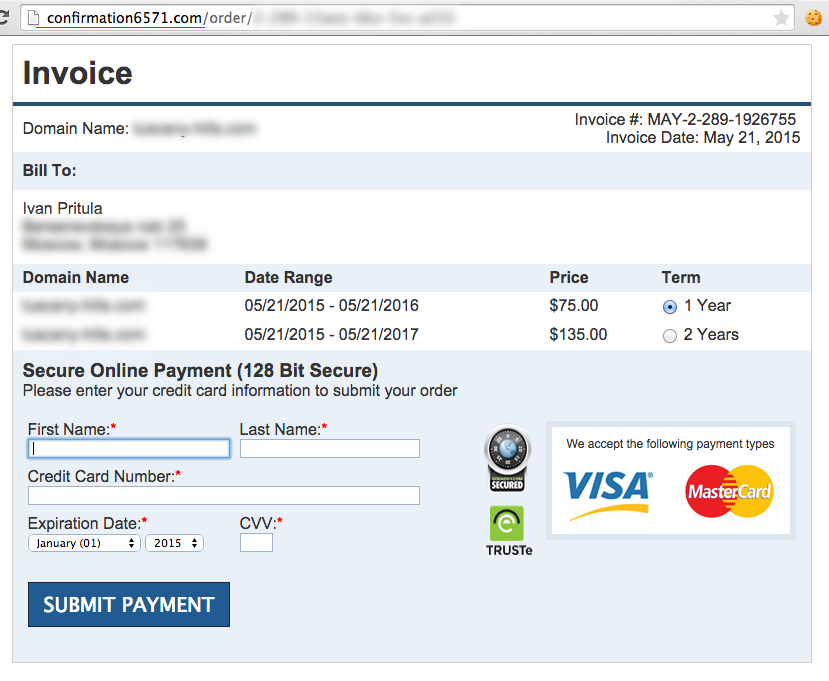

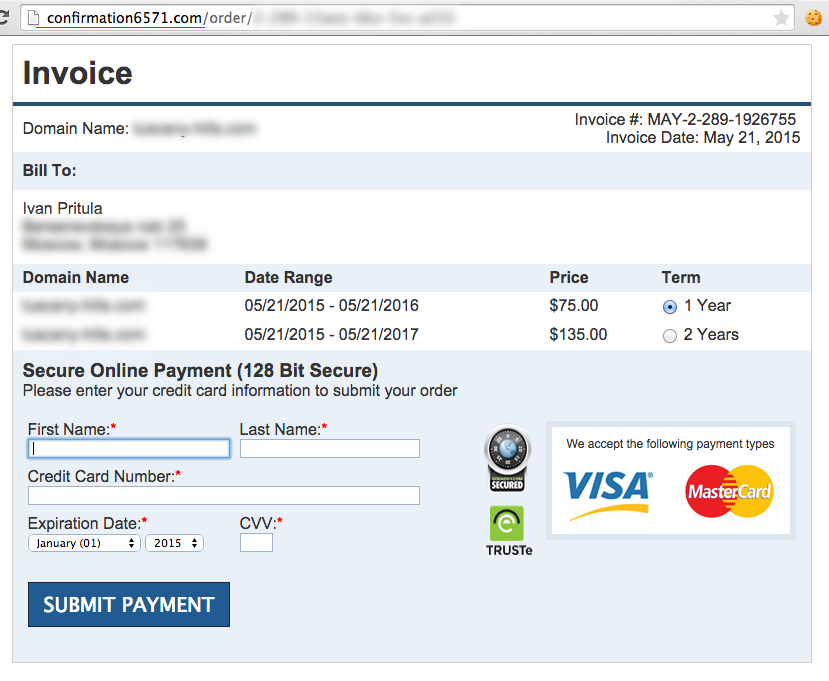

Переходим по ссылке «Secure online payment» и попадаем на веселую страницу, где нам предлагается ввести полные данные кредитной карты:

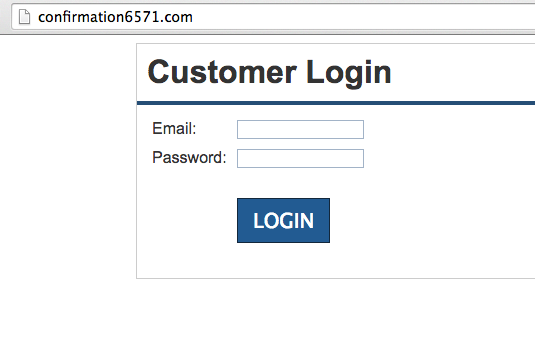

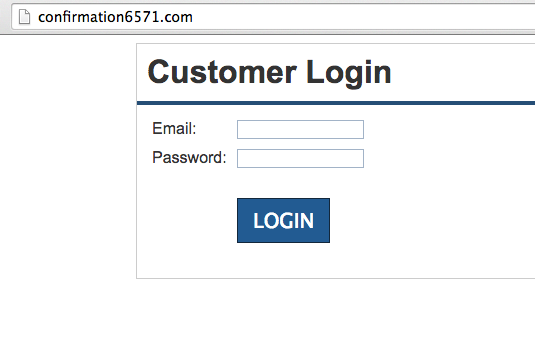

Надо ли говорить, что жулики не удосужились даже SSL-сертификат для приличия купить, а критичные аутентификационные данные, такие как данные кредитных карт всегда должны передаваться по защищенному протоколу. Не потрудились они сделать и более похожую на регистратора домена главную страницу:

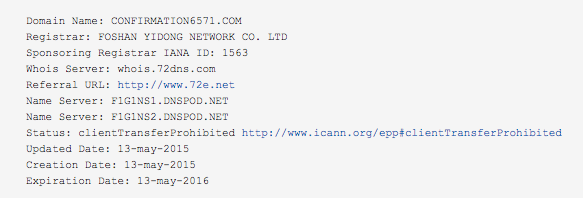

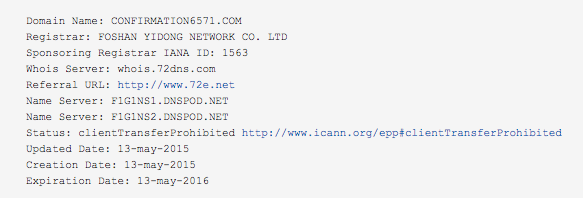

Смотрим WHOIS по домену предприимчивых парней, как и предполагалось, сайт — однодневка, зарегистрированный неделю назад:

Поторопились, видимо так уже хотели поскорее начать собирать деньги: реализация у жуликов явно подкачала. Но в любом случае, не могу не отметить, что такая разновидность фишинга и способ отъема денег у населения новый и весьма креативный: на лицо сочетание социальной инженерии с использованием общедоступной информации из WHOIS. Уверен, многие люди попадутся на удочку мошенников.

Друзья, будьте осторожны!

Из него следует, что срок регистрации принадлежащего мне домена истек вчера и мне надо его оплатить. Письмо выглядит правдоподобно, есть мои данные (которые, впрочем, общедоступны во WHOIS), не считая того факта, что я знаю своего регистратора, и знаю что 75$ в год домен в зоне .com точно не стоит.

Переходим по ссылке «Secure online payment» и попадаем на веселую страницу, где нам предлагается ввести полные данные кредитной карты:

Надо ли говорить, что жулики не удосужились даже SSL-сертификат для приличия купить, а критичные аутентификационные данные, такие как данные кредитных карт всегда должны передаваться по защищенному протоколу. Не потрудились они сделать и более похожую на регистратора домена главную страницу:

Смотрим WHOIS по домену предприимчивых парней, как и предполагалось, сайт — однодневка, зарегистрированный неделю назад:

Поторопились, видимо так уже хотели поскорее начать собирать деньги: реализация у жуликов явно подкачала. Но в любом случае, не могу не отметить, что такая разновидность фишинга и способ отъема денег у населения новый и весьма креативный: на лицо сочетание социальной инженерии с использованием общедоступной информации из WHOIS. Уверен, многие люди попадутся на удочку мошенников.

Друзья, будьте осторожны!

Комментарии (10)

Melz

23.05.2015 14:13Я получал такое бумажной почтой.

Выдрали адрес и срок окончания из whois, за 3 месяца до окончиния пришел счет с реквизитами, мол у вас заканчивается срок регистрации, не забудьте оплатить.

По адресу какая-то ночлежка в UK.

symbix

23.05.2015 15:26Способ далеко не новый — просто обычно такое оседает в недрах папочки Spam. Года три назад видел такое.

А жадность всегда губит. Была бы цена как у регистратора — было бы правдоподобнее, остальное неайтишник может и не заметить.

SimplePay Автор

23.05.2015 17:04Согласен! Если бы они еще и имя регистратора подделали и цену — было бы намного правдоподобнее. И натянули бы SSL на свой фишинговый сайт.

amarao

Если бы я делал такую штуку, то я бы ещё и домен продлял. То есть человек 75 заплатил, мы из них 10 регистратору переслали, оставшееся себе. И простыня мелким шрифтом про услуги сопровождения оплаты и т.д.

Получится ещё один метод сравнительно честного отъёма средств.

DmitryIDSolutions

А я бы такую штуку не делал вовсе.