Обновления безопасности

Компания Microsoft выпустила обновления безопасности для операционных систем Windows, исправляющие критические уязвимости в процессорах Intel, AMD и ARM, которые исправляют раскрытые на днях уязвимости Meltdown и Spectre. Патчи могут привести к снижению производительности на затронутых системах и не только. Ниже будут приведены 2 скриншота и пояснения к ним.

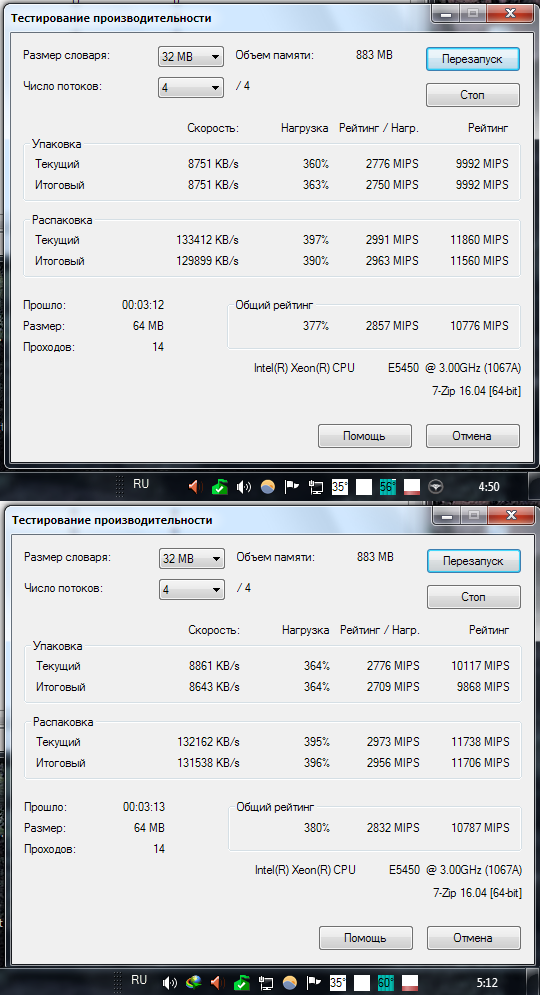

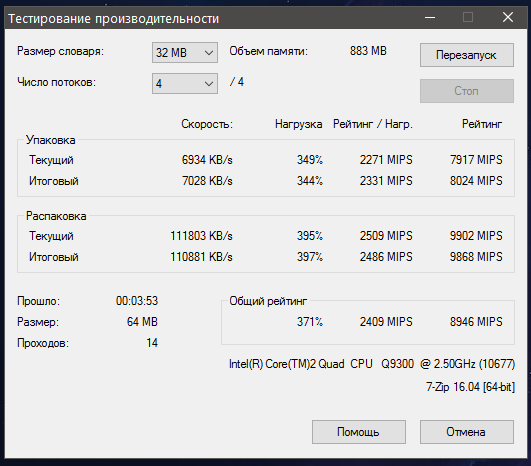

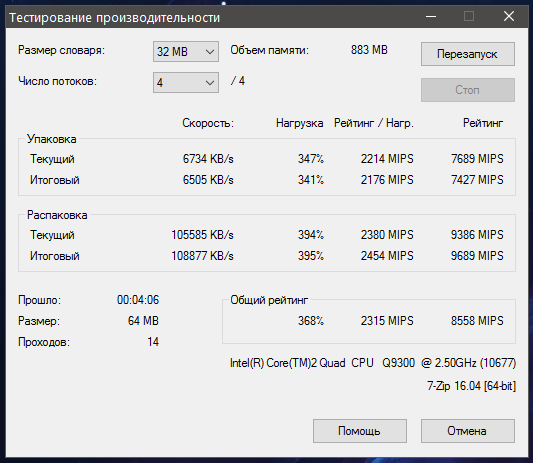

Экспресс-тест на примере 7-Zip

В первом тесте получаем 8946 MIPS и 3:53 мин, во-втором 8558 MIPS и 4:06 мин. Разница составляет 4,3%. Теряем в производительности ради безопасности (по вине «прекрасных» инженеров Intel) если копнуть глубже, становится ясно, что не только в производительности.

До установки патча температура процессора в пике составляла 72 градуса, после установки уже 86 градусов. Время между замерами 35 минут. В итоге мы получаем не только менее производительный но еще и более горячий CPU (в среднем 10-15%).

Почему процессор стал теплее?

Возможно при работе он чаще сбрасывает спекулятивные инструкции из своего кэша.

Это все?

Нет. Это лишь вершина айсберга, вот что уже известно на сегодняшний день:

- снижение производительности CPU на 5-30%

- снижение производительности с операциями чтение/запись

- увеличенное TDP 10-15% (CPU, HDD)

- увеличение счетов за электричество на 10-30%

- проблемы с безопасностью по всему миру на миллиардах устройств

- упущенная выгода и прочие убытки

И что нас ждет неизвестно. Meltdown, Spectre, IOHIDeous — хорошее начало 2018 го.

UPD

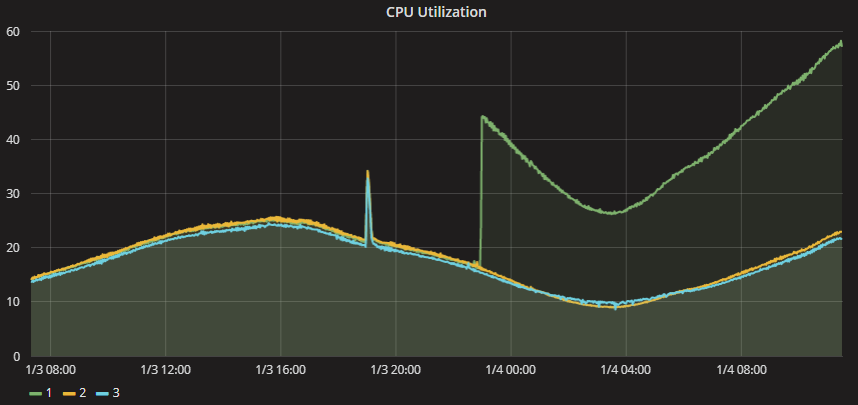

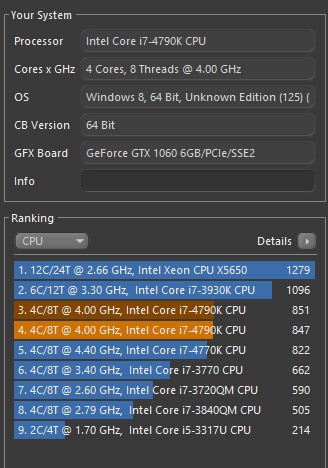

Новые тесты:

Комментарии (167)

Akuma

05.01.2018 16:50+25Простите, но скрины такого типа

mikhaelkh

05.01.2018 18:15-3Если открыть в новой вкладке, то нормальные.

xMushroom

05.01.2018 21:33Не на мобильном.

mikhaelkh

05.01.2018 23:37-1Надо открыть изображения в новой вкладке, а не саму страницу, извиняюсь за двусмысленность.

bormotov

06.01.2018 00:44+1Всегда будут люди, которым хочется показать фон рабочего стола, это понятно.

Если человек хочет показать цифры, то он покажет цифры. Для этого даже скриншоты не нужны.

xMushroom

06.01.2018 00:46Ничего страшного, на мобильном даже на изображении в новой вкладке ничего не видно.

Evgeniy112

05.01.2018 21:33-1для настоящих исследовалетей

Заголовок спойлера

Gemorroj

05.01.2018 16:50+5Нас ждут повышенные продажи новых процессоров. Имхо, производители процессоров только в выигрыше.

Есть "преступление", будет и прибыль.

MaratMS

05.01.2018 17:55+3Я так понимаю, что новых процессоров без этой уязвимости вообще нет, и их появления на полках магазинов нам нужно будет ждать годика эдак четыре.

d-stream

05.01.2018 18:53+3оптимистично — через два

bondarenkod

05.01.2018 22:21Интел сказали, что уже к концу года новые процессоры будут с исправлениями.

LonelyCruiser

06.01.2018 13:58Следовательно новые процессоры будут на 5-30% быстрее существующих.

Закон Мура таки работает!

Ну надо ж быть оптимистом, а шо делать?

Charg

06.01.2018 16:33Следовательно новые процессоры будут на 5-30% быстрее существующих.

И из чего же следует?

Процессоры будут такими же, просто им замедляющая временная заплатка для ОС не понадобится.

YuriPanchul

05.01.2018 22:01У российского микропроцессора Байкал-Т на основе ядра MIPS P5600 уязвимости Meltdown нет, и если использовать режим EVA, то нет и Spectre.

mentin

07.01.2018 19:50Baikal-T1. Coremark: 12k.

Intel i7-3930k: 151k.

То есть производительность чуть меньше того, сколько современный Интел теряет от установки патча. Вряд-ли хорошая замена Интелу.

YuriPanchul

08.01.2018 00:07-1А вы можете привести цифры Coremark, нормализованные по количеству ядер и частоте, чтобы было корректное сравнение? Coremark / MHz / core? И заодно Coremark / milliwatt?

Разумеется Байкал-Т — встренный процессор, но он хорошо работает и для Think Client c Debian Linux.

mentin

08.01.2018 10:07Я про то, что те кому нужен coremark / watt — и так на ARM, MIPS, и Байкал смотрят. А те, кто смотрит на производительность и покупает Интел — будут покупать.

То есть эта уязвимость ни для одной из этих групп ровно ничего не поменяла, Интел даже со всеми патчами быстрее, а ARM и MIPS по прежнему экономичнее. Может измениться немного выбор внутри одной группы, скажем AMD vs Intel — но даже это довольно незначительно. Но идти с Интела на Байкал из-за этих уязвимостей это сумасшествие.Kobalt_x

08.01.2018 16:27кстати кроме Amd может по идее ещё выстрелить VIA, в виду их сотрудничество с Zhaoxin

dimka11

05.01.2018 19:38-1А также, повышение цен на новые процессоры, особенно в сегменте, где требуется максимальная производительность, например в серверах.

MrGobus

05.01.2018 16:55Надо было как то шире провести тестирование, что там на AMD, а как там ARM, также плохо или нет. Да и Intell процессоры можно было бы разные поглядеть.

evocatus

05.01.2018 19:39www.amd.com/en/corporate/speculative-execution

developer.arm.com/support/security-update

Вроде как на ARM и AMD нет Meltdown

dragoangel

05.01.2018 21:33Тест под Linux для Intel CPU https://github.com/intel/INTEL-SA-00075-Linux-Detection-And-Mitigation-Tools

Тест под Windows для Intel CPU https://downloadcenter.intel.com/download/26755/INTEL-SA-00075-Detection-and-Mitigation-Tool

andd3dfx

05.01.2018 17:32А есть вообще где-то таблица, какие например процессоры AMD не подвержены этому?

openkazan

05.01.2018 18:50Meltdown CPU list meet system requirements for Meltdown

www.game-debate.com/games/index.php?g_id=22523&canMyCpuRunIt=Meltdown

P.S.: не забудьте прокрутить табличку ниже, если хотите увидеть список процессоров для ноутбуков

LeonidY

05.01.2018 22:09Что-то табличка враная — AMD говорит, что Variant 3 (который и есть meltdown) не работает на AMD из-за другой архитектуры:

«Variant Three Rogue Data Cache Load Zero AMD vulnerability due to AMD architecture differences.»

Да и Гуглы не смогли его там запустить.

А в табличке там полно AMD…

gjf

05.01.2018 18:00+3если капнуть глубже

Наверное, всё же лучше кОпнуть ))

А если кроме шуток — надо изучать не сферические в вакууме тесты по прогону инструкций в памяти (а то и в кеше), а помнить вот о чём.

Суммарно производительность зависит от массы факторов — память, жёсткий диск, процессор, оптимизация кода, использование расширенных инструкций процессора (что, в принципе, та же оптимизация) и т.д.

При этом основным фактором замедления на ПК является как раз жёсткий диск. И это не только на рабочих станциях — я не думаю, что сервера сплошь крутятся на SSD либо используют под сотню гиг в памяти под кеш.

А потому «падение производительности» из-за отключения «speculative execution» вряд ли будет колоссальным, поскольку «узким местом» является уже давно не процессор, а гонки за количеством ядер — больше маркетинг и подавление скрытого комплекса неполноценности.

То же самое касается и мобильных устройств, где куда более критично количество доступной ОЗУ.

Да, и для страждущих по технической части и списку подверженных процессоров — гугл даёт много интересного, например:

danielmiessler.com/blog/simple-explanation-difference-meltdown-spectre

meltdownattack.com

(последняя ссылка, правда, последние пару часов в дауне)evocatus

05.01.2018 19:44Вы забываете, что заплатки приводят к значительному «удорожанию» системных вызовов. Вот цифры

www.phoronix.com/scan.php?page=article&item=linux-415-x86pti&num=2

access.redhat.com/articles/3307751

Simplevolk

05.01.2018 18:53Насколько я понимаю, у Интел нет процессоров без уязвимостей? И даже будущее поколение будет подвержено атакам подобного типа?

П.С. похоже, Интел сможет заставить нас всех обновиться… До сих пор сижу на I5-3570 и даже не думал обновляться.

Methos

05.01.2018 21:48Просто не нужно запускать неизвестные программы и скрипты.

Немного напоминает — «используйте презервативы» =)

sumanai

06.01.2018 00:21Скрипты на Хабре известные? А через пять минут? А завтра?

keydon2

06.01.2018 08:06А это проблема браузеров и JS. Как любят говорить экономщики «заказчик не готов платить за безопасность» (по традиции конкретизация заказчика умалчивается).

GermanIvanov

06.01.2018 13:49-3Я правильно понимаю, что суть новых уязвимостей заключается вот в чем:

1) Раньше при попытке заразить комп экран темнел и выскакивало окошко с непонятным большинству обычных юзером вопросом и кнопками «да» — «нет».

2) Теперь это окошко не выскакивает и все идет дальше так, как будто юзер нажал «Да»

Onito

06.01.2018 13:49для лисы уже вышел патч с закрытием мелтдауна, так что в целом да, хороший совет :)

VioletGiraffe

05.01.2018 18:57«сбрасывает спекулятивные инструкции из своего кэша» — больше похоже на случайный набор слов, чем на объяснение, если честно.

LeonidY

05.01.2018 22:46Этот патч по-видимому просто переключает карту памяти ядра каждый раз при входе в ядро и выходе, тогда meltdown не работает.

Но проблема в том, что нужно еще и чистить кэш таблиц страниц, и они должны каждый раз подкачиваться обратно. Вот и греется.

gnomeby

05.01.2018 19:31+6Проц остудили перед запуском второго теста? Сколько прогонов каждого теста делали? В каком порядке? В общем вопросов много.

Dreadn0ught Автор

05.01.2018 21:32Конечно CPU остыл. 14 проходов в каждом тесте.

Mulfarion

05.01.2018 22:35А почему нет сводной таблицы, если столько тестов было? Вы могли взять самый лучший и самый худший варианты прогона и тем самым сказать не общую картину тестов.

Dreadn0ught Автор

05.01.2018 22:41Это уже усредненные результаты. Посмотрите внимательно на окно с тестом (левый нижний угол).

VanyaKokorev

08.01.2018 00:047-zip показывает результат последнего прогона во всех строчках, кроме «Общего рейтинга», где он показывает результат первого прогона

lgorSL

06.01.2018 01:39До установки патча температура процессора в пике составляла 72 градуса, после установки уже 86 градусов. Время между замерами 35 минут. В итоге мы получаем не только менее производительный но еще и более горячий CPU (в среднем 10-15%).

Вы как-то лихо оценили горячесть CPU. Вы уверены, что при температуре 72 градуса вентилятор работает на полную мощность (как при 86?).

Кроме того, если предположить, что отвод тепла пропорционален разнице температур, а в комнате около 20 градусов, то получается соотношение типа 66/52 = 1.27. Это уже 27% разницы, а не 10-15%.

Mulfarion

05.01.2018 21:32+1Тема намного глубже, а единичный тест не показатель. Данной уязвимости подвержены многие процессоры интел, амд и арм. Но более подробно рассмотрены у интела. К тому же не всякому хакеру удастся создать эксплоит под эту язвимость. А созданный группой исследователей, показывает что амд тоже подвержены этомой ошибке. Так что пост обще услышанное мнение. Опять из бочки в бочку воду переливаете.

LeonidY

05.01.2018 22:53+1> К тому же не всякому хакеру удастся создать эксплоит под эту язвимость.

Достаточно одного, а он точно найдется.

Danil1404

05.01.2018 22:59Утверждается, что на АМД meltdown не работает. Работает спекулятивное исполнение кода с загрузкой ненужный данных в кэш, но не работает доступ к запрещенной памяти.

У интела ей подвержены не «многие», а все десктопные х86 за последние 20 лет, и последние атомы — все со спекулятивным исполнением кода.

Spectre работает везде, и вроде бы нигде относительно конкретно интела не рассматривается.

AngelNet

05.01.2018 21:32господа, меня в свете подобных событий интересует лишь одно:

интел исправит ситуацию хотя бы в следующем поколении процессоров? 9ххх

а то я тут апгрейдится собрался, как раз пять лет прошло.

valera5505

05.01.2018 22:13Вряд ли, слишком глубоко зарыты корни проблемы, чтобы решить ее меньше, чем за год

ni-co

05.01.2018 21:32-1У меня от этой проблемы такое же послевкусие как и от «проблемы 2000 года».

Когда на практически пустом месте люди заработали миллиарды долларов.

Kooksha

05.01.2018 21:32Где-то пробегала инфа, что патч, закрывающий Meltdown (M$ Win), будет для всех типов процессоров включая и AMD, на котором этот глюк не проявляется. Никто не в курсе, это так?

Pilat

05.01.2018 22:27Пока непонятно как вообще будет устроен патч, что он будет патчить, и точно неизвестен список затронутых проблемой процессоров. А Вы спрашиваете "никто не в курсе".

zikasak

05.01.2018 22:31патч уже вышел. можно разбирать. на reddit пишут, что для AMD не активировано www.reddit.com/r/Amd/comments/7o22dn/microsoft_powershell_script_to_detect_whether

Pilat

05.01.2018 23:28Это не совсем так. Патч, который вышел, действует грубо. Есть альтарнативный подход — модифицировать компилятор gcc/LLVM, что даст уже потерю в полтора процента.

AMD так же подвержен Spectre, но они пишут что с очень малой вероятностью это может быть использовано. Так ещё времени прошло немного, сегодня с малой вероятностью, завтра может оказаться что ещё проще чем с Intel.

Волноваться конечно не надо — проблема, которая известна уже пол-года, потерпит ещё неделю-месяц. Кому надо наверняка уже всё что было нужно использовали.

LeonidY

06.01.2018 00:13Фиксом в LLVM/gcc можно попробовать решить проблему Spectre, Meltdown же вообще не трогает ядро и качество кода ядра не влияет на него. Кроме как временное отключение kernel maps при выходе в моду пользователя, что и делает вышедший патч.

stalker1313

05.01.2018 21:32Так а зачем это обновление устанавливать?

dreesh

06.01.2018 20:16Что бы рекламные JS скрипты не тащили информацию из оперативной памяти компутера)

stalker1313

06.01.2018 20:26-2У меня там секретных кодов от красной кнопки нету, пусть тащат)

KivApple

07.01.2018 21:58+1Там есть как минимум буфер клавиатуры. А в нём иногда бывают данные банковских карточек, пароли от интернет-банков и т. д. Эту информацию захотел бы скрыть даже кристально чистый перед законом и моралью человек (с учётом того, что моральные нормы таки имеют некоторые вариации от человека к человеку, боюсь, идеала не найти).

Methos

05.01.2018 21:45+1И что нас ждет неизвестно

Известно.

Intel выпустят новый здоровый процессор и через годик все забудут про эту болезнь.

YuriPanchul

05.01.2018 22:02У российского микропроцессора Байкал-Т на основе ядра MIPS P5600 уязвимости Meltdown нет, и если использовать режим EVA, то нет и Spectre.

Dreadn0ught Автор

06.01.2018 00:19Странно, за что Байкал минусуют.

Nick_Shl

06.01.2018 06:57Минусуют не за "Байкал", а за "российский". Он такой же российский, как Депардье — русский.

rogoz

06.01.2018 15:47+1Вполне могут и за «Байкал», так как если сравнить ниши, стоимость и применимость процессоров Интел и Байкала, высказывание выглядит как издёвка типа «у Pentium MMX уязвимости Meltdown нет».

YuriPanchul

08.01.2018 00:10В Байкале-Т есть и супескалярность, и предсказание переходов, и спекулятивное выполнение, и TLB MMU, и кэши. Meltdown нет за счет дополнительной проверки.

YuriPanchul

08.01.2018 00:04Байкал-T1 в той же степени российский процессор, как и Apple iPhone — американский телефон. Как и Байкал, Apple использует лицензируемые IP-блоки от Imagination Technologies, средства проектирования от Synopsys и тайваньскую фабрику TSMC. Также как и Байкал, Apple делает system-on-chip design, что и делает его американским телефоном / российским процессором.

iRupert

05.01.2018 22:24Господа, я что-то не понял, а Intel собирается как-то возмещать потерю производительности?

Как-то обломно купить i7 и получить i5.

Mulfarion

05.01.2018 22:32А с чего вы взяли, что вместо i7, у вас вдруг станет как i5? Про проценты потери все утрировано, а на практике потеря будет незначительной.

LeonidY

05.01.2018 22:40-1Если биткоин майнить, то потеря будет незначительной.

Если же делать ежедневные операции с диском или локальной сетью, которые и так занимали заметное время, то просадка будет значительна.

bormotov

06.01.2018 00:46«просадка будет значительная» — это прекрасное, неоспоримое доказательство.

Да, я понимаю, что лично замеры не делали.

LeonidY

06.01.2018 22:31Я не делал.

Однако я уже лет 8 работаю в компаниях занимающихся high performance/high bandwidth и разработкой процессоров. Лет 7 назад я ломал голову, почему пара тривиальных процессов, обменивающихся сигналами или просто перекидывающих друг другу 1 байт на 7i core с 4 процессорами/8 thread-ами работает в 5 (ПЯТЬ, Карл!) раз медленнее, чем когда на машине запустить 8 таких пар. Я нашел — при power-saving ядру надо восстанавливать таблицы страниц, при полной загрузке этого power-saving просто нет.

На AMD этого кстати не было.

KivApple

07.01.2018 22:03+1На большинстве машин операции с диском и сетью таки являются бутылочным горлышком и процессор всё равно немного простаивал. Я бы больше побоялся за IPC.

forcam

05.01.2018 22:39Ну на самом деле паниковать еще рано, уязвимости такого уровня редко решаются ежесекундно, возможно будет более элегантное решение, хотя, конечно, в это и верится с трудом.

LeonidY

05.01.2018 22:42Не, это микроархитектурная ляпа.

Можно сбрасывать кэш (весь!) и тогда ни meltdown, ни spectre, но тут потеря будет В РАЗЫ.

KivApple

07.01.2018 22:05Как вариант, можно сбрасывать только те данные, которые не относятся к текущему процессу, а также не сбрасывать исполняемый код ядра совсем (его всё равно можно прочитать из соответствующих файлов на диске или вовсе скачать установочный образ ОС и распаковать нужные файлы оттуда). Но для этого потребуется перелопатить всё ядро и отделить мух от колтет, а это очень небыстрая операция.

gottalottarock

06.01.2018 02:48Возможно, это решение будет связано со всеми timing attacks. У тех, кто ими занимался, могли остались наработки, применимые к этой уязвимости.

Операции довольно быстрые, например получится на этом уровне замаскировать показания времени.

rra_roro

05.01.2018 23:42-1А есть ли какой-то способ отключить действие этого патча под Win после установки обновления? Там может в реестре чего подкрутить?

unclejocker

06.01.2018 00:46вроде можно через реестр отключить

support.microsoft.com/en-gb/help/4072698/windows-server-guidance-to-protect-against-the-speculative-execution

Dreadn0ught Автор

05.01.2018 23:45Панель управления -> Программы и компоненты -> Просмотр установленных обновлений

Находим ненужное обновление и удаляем.

Windows 10 версия 1709: KB4056892

Windows 10 версия 1703: KB4056891

Windows 10 версия 1607: KB4056890

Windows 10 версия 1511: KB4056888

Windows 10 версия 1507: KB4056893

OlegSochi

06.01.2018 13:48у меня на 1709 нет обновления KB4056892, и вообще никаких обновлений за 2018 год

Dreadn0ught Автор

06.01.2018 13:49Возможно у вас LTSB или просто Enterprise. Нужно обновить в ручном режиме.

pavel_pimenov

06.01.2018 16:59А отключить эту защиту без отката KBXXXX нельзя?

реестр/переменная окружения?

BratSinot

06.01.2018 03:20Не холивара ради, но все заявления насчёт «падение производительности по вине Intel» кто-нибудь сравнивал с AMD? Может даже после патчей Intel впереди?

Опять же, не холивара ради, но кто сказал что на AMD нет проблем? Может банально никто этим не занимался, т.к. большая часть серверов на Intel'е.

MrShoor

06.01.2018 03:40+2— увеличенное TDP 10-15% (CPU, HDD)

— увеличение счетов за электричество на 10-30%

— упущенная выгода и прочие убытки

А дальше почему мысль не развили то? Надо было:

— плохое настроение

— скандалы в семье

— развод

— алкоголизм

— социальное дно

Вон, CEO Intel-а акции продает, явно же на выпивку не хватает. И это только первые жертвы.

Stalker_RED

06.01.2018 13:38Как интересно, TDP на 10-15%, а электричество на 10-30%.

willyd

06.01.2018 15:25По хорошему, температуру еще и в кельвинах считать нужно, если говорить об увеличении тепловых потерь.

MrShoor

06.01.2018 21:23Нет. По хорошему температуру надо считать относительно комнатной температуры. Потому что при нулевом тепловыделение тепловое равновесие будет при комнатной температуре. Но так, как считает автор — вкорне не правильно, ибо тепловыделение и температура не линейно связаны:

1. Остывает процессор не линейно. Чем выше разница температур — тем быстрее идет теплообмен.

2. Нагрев процессора идет по объему (это кубическая зависимость), а остывание по площади (это квадратичная зависимость).

</zanudamode off>

zx80

06.01.2018 08:21Ребята без паники, вот я уже 20 лет не использую на своих ПК антивирусы начиная с Windos 95 OSR2(dos 6.22 можно не рассматривать). По этой же причине, что и эти заплатки — антивирусы существенно замедляют работу ПК, а ещё вызывают недоверие отсылаемыми отчетами о том, что они просканировали. Как дальше жить? — использовать пропатченные браузеры ну и прикупить Ryzen вместо core i7. Вы только представьте себе — 20 лет без антивирусов проработал!!! я конечно делал разовые проверки, но больше 10 часов антивирус у меня не стоял в системе

AVX

06.01.2018 14:15Во времена 98-me я тоже без антивируса сидел. Но через пару лет проверил — и нашлось около десятка вирусов. Правда, они никак себя не проявляли (я не заметил). Но это тогда так было, сейчас всё иначе.

QR-code

06.01.2018 15:48Вы только представьте себе — 20 лет без антивирусов проработал!!!

Неуловимый Джо?

shurix83

07.01.2018 06:38Нет, просто у zx80 нет важной информации, затраты на восстановление которой после утраты выпадают в сумму больше стоимости его системника. В таких случаях, когда на компе только игрушки и музыка, антивирус вполне и не нужен.

Myxach

07.01.2018 09:58А если есть, то тем более не нужен. Вспоминаю я, как один раз установил Каспера и драйвера на мышку полетели, потом через 5лет устанавливаю и… винда слетает. Зато без антивируса — все нормально

QR-code

07.01.2018 14:31+1Зато без антивируса — все нормально

Антивирус != каспер. Тем более проблема могла быть в том, что компьютер был уже заражен, вот каспер и потрудился. А будь антивирус установлен изначально такой проблемы могло и не быть.

QR-code

07.01.2018 14:25когда на компе только игрушки и музыка, антивирус вполне и не нужен

Такой человек как раз и будет тем самым Неуловимым Джо, который никому не нужен. Но для большинства людей это не выход, т.к. они оплачивают картой товары и услуги через интренет, имеют аккаунты на разных сайтах, хранят личные фото и видео и т.д.

Massacre

07.01.2018 09:46Вообще-то с хорошо настроенным фаерволом, блокировщиком скриптов в браузере и ручной проверкой всего скачанного софта через, к примеру, drweb cureit или virustotal, резидентный антивирус, как бы, и не нужен… И систему ничего не тормозит. Конечно, это решение не подойдёт тем, кто запускает всё из инета без разбора…

QR-code

07.01.2018 14:25ручной проверкой всего скачанного софта через, к примеру, drweb cureit или virustotal

А еще можно одежду вручную в тазике стирать. И машинка не нужна, и электричество не тратится. Но зачем, если это можно автоматизировать? Отключите у антивируса все, кроме сканирования файлов и получите тоже самое, но без необходимости делать все руками. А в качестве бонуса получите защиту от людей с меньшей квалификацией, которые окажутся за вашим ПК.

Massacre

08.01.2018 12:54Ну так тут меняется производительность на возможность работы неквалифицированного персонала за ПК, да. Я ж и написал, что «не подойдёт тем, кто запускает всё из инета без разбора».

QR-code

09.01.2018 12:54Вы, видимо, меня не поняли. Я говорил о том, что типичный антивирус имеет несколько модулей: сканер файлов, анализ поведения, сканер скриптов на сайтах и т.д. И я предложил отключить все, кроме сканера файлов, получив аналог того же cureit с таким же влиянием на производительность, но без необходимости ручных действий с файлами.

YmNIK_13

06.01.2018 08:37На сколько я понимаю, сейчас самым уязвимым местом становится браузер, который позволяет через скриптом вытащить кеш.

Почему все говорят о новых процессорах и обновлениях ОС и ничего про сами браузеры, можно ж на уровне браузера запретить выполнять операции с кешем? Да, что-то сломается но это терпимые потери по сравнению с проявившейся угрозой.

Или я все не правильно понял?

Dreadn0ught Автор

06.01.2018 08:43Проникать будут не через браузер, а из облачного хостинга. И не к обычным пользователям.

kogemrka

07.01.2018 04:30+1Почему все говорят о новых процессорах и обновлениях ОС и ничего про сами браузеры, можно ж на уровне браузера запретить выполнять операции с кешем?

Это, собственно, как? На любое обращение к любой переменной или любому элементу любого массива в джаваскрипте целиком сбрасывать ручками кэш процессора перед тем, как это самое обращение исполнить? Решительно.

Lord_Ahriman

06.01.2018 14:05Что нужно будет подкрутить в реестре, чтобы оставить статус-кво? Выше давали оверрайд для серверных Windows, а меня интересует 8.1 для одного языка — подойдет ли этот метод? Поясню: система на не слишком новом ноутбуке с Core i5, нагрев и тормоза критичнее, чем возможная компрометация безопасности.

homm

06.01.2018 14:32+2но еще и более горячий CPU (в среднем 10-15%)

Очень интересно, как вы посчитали проценты от температуры. Неужели просто взяли количество градусов и разделили одна на другое? )

Напомнинаю, что 0° — это температура замерзания воды, а в процессорах никакой воды нет, поэтому эти проценты — полная безсмылица. Если уж хотели получить какие-то проценты, нужно было вычесть температуру простоя.

nikitasius

06.01.2018 14:48В свете проблемы: есть ли аналог dell xps с AMD? мелкий ноут из "люминия"?

flashmozzg

06.01.2018 20:08APU Raven Ridge (на основе Ryzen) должны скоро выйти (март, ЕМНИП). Тогда должны появится подходящие модели.

KirEv

06.01.2018 18:12Глупое сравнение производительности.

Вы удивитесь, но если на одном и том-же железе запустить один и тот-же тест — результаты будут различаться, это и называется — погрешность.

Чтобы погрешность минимизировать, или как минимум — узнать % погрешности, измерения осуществляют несколько раз при максимально одинаковых условиях, тогда с подобными данными можно что-то делать.

Я к тому веду, если осуществляете измерения, и придаете огласки результаты сравнения — делайте этот как следует, сейчас больше смахивает на домыслы, чем на исследовательскую работу.

Devjiu

06.01.2018 20:09Зачем все эти нападки на Intel? Большая часть производительности — их заслуга. Чуть ли не 1й раз в их продукции нашли баг — и все орут, хотя это по сути баг архитектуры. Можно подумать, что все с наскоку знают как надо было проектировать процессор, чтобы такого не случилось.

Да, можно орать и кидаться камнями в Intel — а можно попатчить компилятор, например, и написать статью об этом.

bolk

07.01.2018 08:04Баги в их продукции находят регулярно. Но тут не просто баг, а туннель в безопасности.

AlB80

06.01.2018 20:09TDP это termal design power, параметр для разработчиков систем охлаждения. Он конечно был как-то логически связан с потреблением процессора в момент его разработки/тестирования/маркировки, но уж точно не в момент установки патча на винду.

vire

06.01.2018 20:10Такая картинка в облаках, после применения патча. Падение производительности 20-40%.

Письмо Fortnite community.

flashmozzg

06.01.2018 21:54Вовремя Microsoft Azure подсуетились с AMD EPYC. «Эпики» и до этих событий выглядели весьма привлекательно на фоне предложений интел, а сейчас у них вообще конкурентов быть не должно. Карма, не иначе. Посмотрим удастся ли АМД правильно воспользоваться ситуацией.

justperson

07.01.2018 02:36Подскажите, как на windows 7 выключить патч? Что-то откат не срабатывает и в «Программах и компонентах» не отображается KB4056897.

justperson

07.01.2018 03:44Всё, нашёлся)

justperson

07.01.2018 04:31Удалил обновление и запустил такой же тест, как у автора. Потом снова установил. В результате разница производительности в рамках статистической погрешности.

Удаление обновления точно отключает патч? win7 64

Q_uasar

07.01.2018 15:48Что-то тоже не могу найти KB4056897 в своей Windows 7… Не подскажите?

justperson

07.01.2018 19:52Если вы его сами не ставили, то его не должно быть. Я сам ставил, потом с трудом нашёл в «Программах и компонентах»

dreesh

07.01.2018 06:57Меня больше интересует то, что будет ли проявляться уязвимость на N-х ядерном процессоре, если его юзать в режиме x64-86? То есть поставить 64 разрядную ось (они вроде все поддерживают выполнение длинных команд) тогда не нужно будет терпеть заплатку и ее минусы.

Armleo

07.01.2018 10:46+1Обе уязвимости будут работать не зависимо от ОС-и, ядерности процессора, ядерности программы, ядерности Программ.

gregavak

07.01.2018 15:39Оч вас прошу, держите вкурсе подобных статей на тему новых обновлений Винды! Спасибо за статью

kobolok

07.01.2018 15:40Если убрать не нужную лирику(особенно после фразы «Это все?»), неточности с тем что Spectre исправили, мелкие нечитабельные картинки и тесты на нагрев сделанные на честном слове (сразу второй запускали, или охладили полностью и т.д.), то статья могла бы уложиться в две фразы. Одна из тех статей, когда комментарии во много раз интересней читать.

justperson

07.01.2018 16:54Охладил автор, он писал в комментариях. Я тоже дожидался стабилизации температуры и обороты процессорного кулера выставлял на максимум при тестах.

mentin

07.01.2018 15:40А на свежих процессорах у кого какие цифры?

А то Q9300 как раз в этом месяце исполнилось 10 лет.

Свежие ядра, если Интел прав, должны вести себя лучше.

Dreadn0ught Автор

07.01.2018 15:53i7-6900K в 7-Zip 2-3% от теста к тесту. Если учитывать что Q9300 в 5,6 раза слабее и на 10 лет старше, то разница сравнима. До установки 46935 MIPS после 46096 MIPS.

вот мой тест, 851 до патча и 847 после

вот мой тест, 851 до патча и 847 после

zikasak

Только Meltdown. Spectre не исправима.

datacompboy

Spectre имеет техники защиты кражи, требуется рекомпиляция защищаемого приложения.

См. llvm патч

g0dlike

access.redhat.com/articles/3311301

Здесь пишут, что уже исправлено.

Ввиду эмбарго, как именно исправлено, сказать нельзя