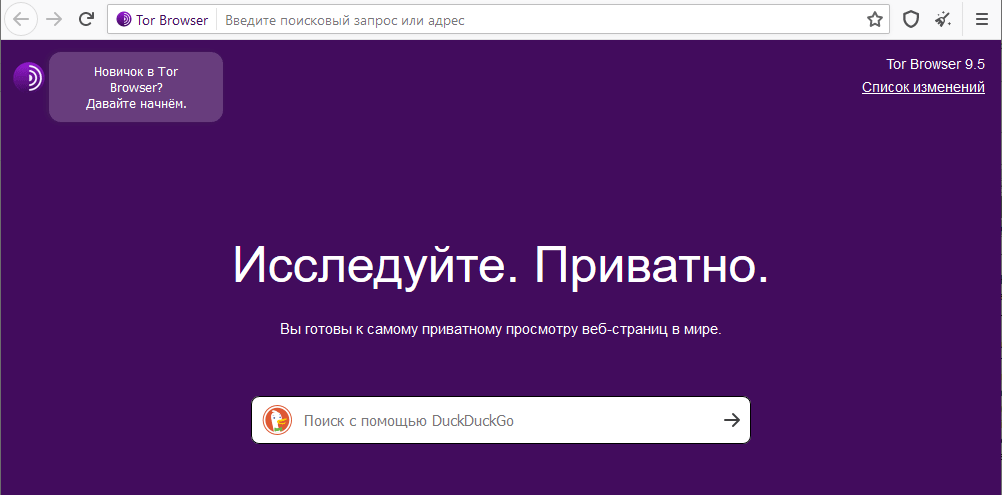

2 июня 2020 года на странице скачивания опубликована новая версия браузера Tor Browser 9.5 для всех платформ. Одновременно сделаны важные обновления безопасности для Firefox.

В этой версии Tor Browser реализована функция автоматического предложения onion-сервисов (opt-in), как только они становятся доступны для любого сайта. В дальнейшем браузер будет автоматически открывать onion-версию, даже если ввести обычный URL.

Onion-версия по умолчанию

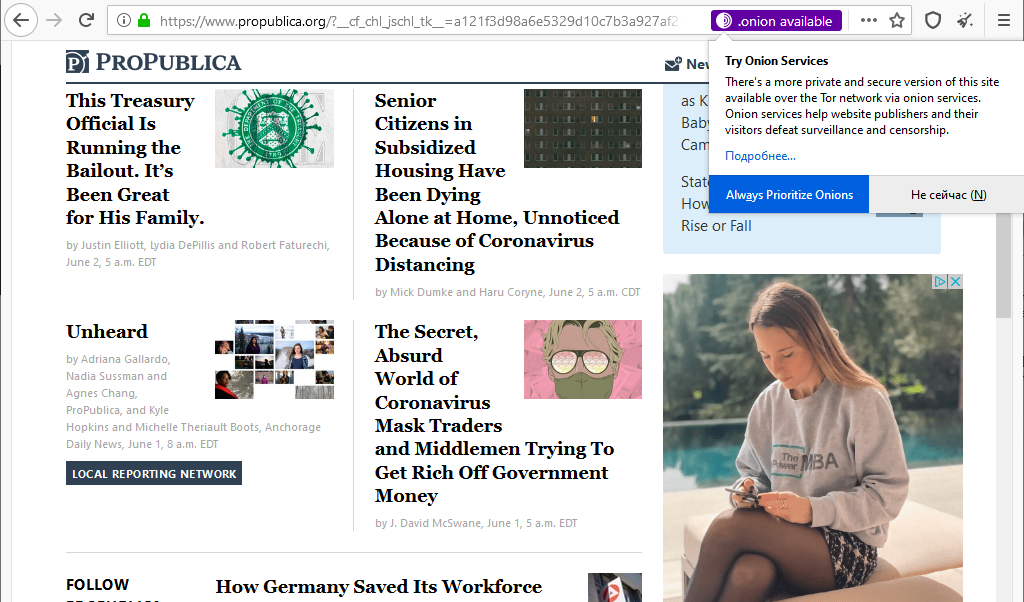

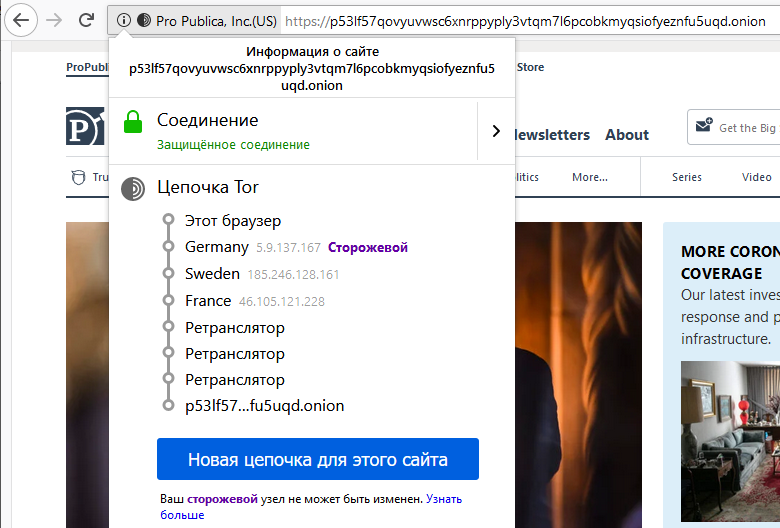

Например, если открыть сайт издания ProPublica в браузере Tor, то он выведет всплывающее окно с предложением перейти на версию .onion, как показано на скриншоте.

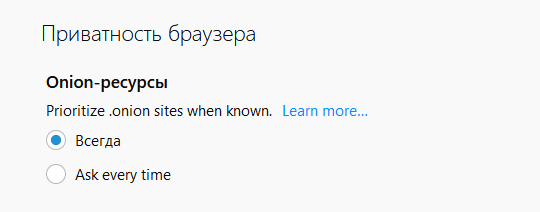

В этом же всплывающем окне опцию можно включить на постоянной основе, так что браузер станет автоматически переадресовывать вас на защищённую версию сайта, даже если ввести обычный URL (Always Prioritize Onions).

Onion-версии существуют для Facebook, DuckDuckGo, New York Times, BBC, PornHub и многих других сайтов. Например, если ввести в адресной строке DuckDuckGo.com, браузер в будущем автоматически переадресует вас на

https://3g2upl4pq6kufc4m.onion (в будущем, потому что поисковая система пока не прописала нужный заголовок на веб-сервере, см. ниже). Соответственно, вместо ProPublica.org откроется https://p53lf57qovyuvwsc6xnrppyply3vtqm7l6pcobkmyqsiofyeznfu5uqd.onion. Очень удобное нововведение, ведь onion-адреса сайтов обычному человеку сложно запомнить. Теперь они подставляются самостоятельно.«Впервые пользователи Tor Browser на десктопе смогут автоматически подписаться на использование сайтов onion сразу, когда веб-сайт делает их доступными, — пишут разработчики. — В течение многих лет некоторые веб-сайты незаметно использовали альтернативные сервисы (alt-svc), и они по-прежнему остаются отличным вариантом». Но теперь появился новый механизм выбора, когда пользователям прямо в браузере предлагают обновить соединение и переключиться на конфиденциальную версию сайта в сети луковичной маршрутизации, то есть подключиться на onion-версию.

Чтобы пользователь увидел такое предложение, нужно добавить в конфигурационный файл веб-сервера HTTP-заголовок, см. инструкцию для разработчиков.

Например, в веб-сервер Apache конфигурация VirtualHost будет выглядеть так:

<VirtualHost *:443>

ServerName <your-website.tld>

DocumentRoot /path/to/htdocs

Header set Onion-Location "http://your-onion-address.onion%{REQUEST_URI}s"

SSLEngine on

SSLCertificateFile "/path/to/www.example.com.cert"

SSLCertificateKeyFile "/path/to/www.example.com.key"

</VirtualHost>В Nginx сначала создаём onion-сервис в

torrc:HiddenServiceDir /var/lib/tor/hs-my-website/

HiddenServiceVersion 3

HiddenServicePort 80 unix:/var/run/tor-hs-my-website.sockЗатем добавляем заголовок в конфигурационный файл:

add_header Onion-Location http://<your-onion-address>.onion$request_uri;Читаемые имена

Из-за криптографического шифрования человеку нелегко запомнить адреса onion-сервисов, такие как

expyuzz4wqqyqhjn.onion (torproject.org). В связи с этим родилась идея ввести человекочитаемые версии адресов в доменной зоне .tor.onion.В партнёрстве с разработчиками сервиса HTTPS Everywhere из Фонда электронных рубежей и Фондом свободы прессы реализован экспериментальный концепт с человекочитаемыми адресами для некоторых onion-сервисов:

Так, onion-сервис SecureDrop для анонимного слива документов на сайте The Intercept теперь доступен по адресу theintercept.securedrop.tor.onion параллельно с обычным адресом

http://xpxduj55x2j27l2qytu2tcetykyfxbjbafin3x4i3ywddzphkbrd3jyd.onion.

Аутентификация Onion

Ещё одна новая функция Tor Browser 9.5 даёт возможность админам onion-сервисов добавить на сайт дополнительный слой безопасности, установив пару ключей для контроля доступа и аутентификации.

Пользователи Tor Browser могут сохранить ключи и управлять ими в разделе about:preferences#privacy настроек Onion Services Authentication.

Вот инструкция для разработчиков, как добавить авторизацию в onion-сервис. Если вкратце, в OpenSSL генерируется пара ключей, они переводятся в base32 и на сервере создаётся новый файл с одним или несколькими открытыми ключами. Соответствующий закрытый ключ из сгенерированной пары передаётся клиенту. Его можно напрямую ввести в интерфейс Tor Browser, как показано на скриншоте вверху, и хранить в браузере, как показано на скриншоте внизу.

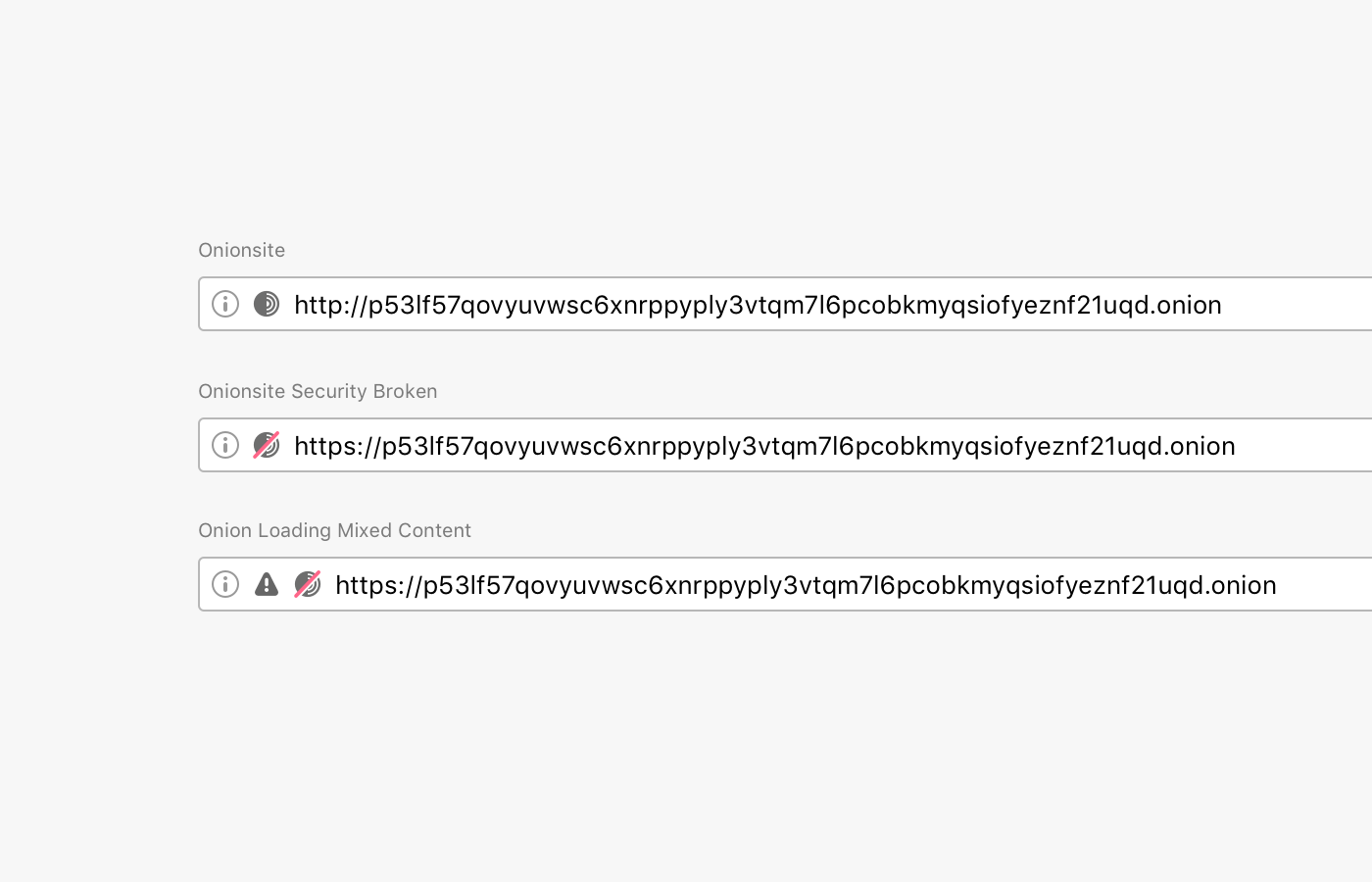

В Tor Browser 9.5 улучшены индикаторы безопасности в адресной строке в соответствии с изменениями в дизайне, которые случились в 2019 году в некоторых браузерах. Как известно, Chrome отказался от зелёной иконки с замком, которая символизирует защищённое подключение по HTTPS. Эта иконка стала серой. Остальные браузеры тоже идут по этому пути изменения UI.

В браузере Tor обновлён ряд индикаторов безопасности, чтобы более явно демонстрировать пользователям факт незащищённого подключения.

Доработаны сообщения об ошибках, которые Tor Browser выдаёт при невозможности подключения к onion-сайту. В частности, браузер теперь показывает упрощённую схему подключения с указанием места, в котором произошёл сбой на пути от клиента к серверу.

Tor Browser также исправляет ряд уязвимостей в безопасности Firefox, выявленных в последнее время.

amarao

А как же суверенный интернет и обязательство операторов передавать все данные в спецслужбы по первому чиху? Майор хочет читать и видеть что происходит в чужом трафике.