Системы VoIP состоят из множества компонентов, в которых телефоны являются одной из уязвимых составляющих и, следовательно, возможной точкой входа для хакеров. Данной статьей мы продолжим тему защиты устройств и поговорим о параметрах телефона Snom, которые настраиваются через Autoprovision, чтобы обеспечить максимально возможную безопасность без ущерба для простоты настройки и использования телефонов.

Шаги, которые мы предпримем:

Защитим веб-интерфейс телефона и установим надежные индивидуальные учетные данные

Настроим работу пользователя в режиме обслуживания

Обезопасим сигнализацию и передачу голоса

В конце статьи мы рассмотрим пример минимальной конфигурации защищенного телефона.

Приступим.

Защита веб-интерфейса телефона и установление надежных индивидуальных учетных данных

Доступ к пользовательскому веб-интерфейсу телефона и ввод данных может означать угрозу безопасности, если обмен данными между веб-браузером и веб-сервером не зашифрован. Поэтому веб-сервер телефона всегда должен либо переводиться в режим только https, либо полностью отключаться, если нет необходимости получать доступ к телефону через веб-браузер.

Параметры |

Описание |

Рекомендованные значения |

http_user |

Логин и пароль для доступа к веб-интерфейсу |

Рекомендуется значение от 12 до 16 символов различного регистра |

use_hidden_tags |

Скрытые теги безопасности, которые защищают веб-интерфейс пользователя от удаленных злоумышленников, пытающихся изменить настройки телефона с помощью поддельных запросов HTTP POST (атака XSRF). |

on |

web_logout_timer |

Задает время в минутах, по истечении которого веб-интерфейс должен попросить пользователя снова войти в систему. |

Любое значение. Естественно, нужно стараться указывать минимальное, однако оно не должно мешать вашим пользователям взаимодействовать с интерфейсом телефона |

webserver_type |

Указание протокола, по которому телефон будет принимать соединение с Web-сервером. |

https off |

Настройка пользователя в режиме обслуживания

Сервисный режим (или режим обслуживания) - это специальная учетная запись пользователя для доступа к телефону и временного переключения его из пользовательского режима в режим администратора. При выходе, телефон вернется в пользовательский режим. Эту учетную запись можно использовать для удаленного управления телефоном и выполнения действий, запускаемых HTTP-запросами, поступающими из сторонних приложений (например, CTI для набора по нажатию).

Параметры |

Описание |

Рекомендованные значения |

|

service_mode_login service_mode_pass |

Дополнительная учетная запись для управления аппаратом.

|

Рекомендуется значение от 12 до 16 символов различного регистра |

admin_mode_upon_http_login |

Определяет, должен ли быть включен режим администратора, когда учетные данные service_mode используются для HTTP-входа в веб-интерфейс пользователя (WUI). Выход из WUI снова отключит режим администратора. |

on: пароль администратора не будет запрашиваться off: будет запрашиваться пароль администратора |

Безопасная сигнализация и голосовая связь

Звонки VoIP уязвимы для множества угроз, в отличие от обычных телефонных звонков. Подслушивание звонков или использование чужих телефонных номеров и учетных записей SIP - это лишь две самые распространенные из них. Шифрование - один из важнейших методов защиты компьютерных данных. Чтобы обеспечить безопасную передачу голоса по IP, необходимо зашифровать как сигнальные пакеты (SIP), так и аудиопоток (RTP).

Защита SIP-трафика

Безопасность транспортного уровня (TLS) может обеспечить безопасный канал связи между двумя взаимодействующими объектами. Основная цель протокола TLS - обеспечить конфиденциальность и целостность данных между двумя взаимодействующими приложениями. Протокол позволяет клиент-серверным приложениям обмениваться данными таким образом, чтобы предотвратить подслушивание или подделку сообщений.

Параметры |

Описание |

Рекомендованное значение |

user_outbound |

Задает исходящий прокси-сервер, чтобы гарантировать, что все пакеты SIP отправляются через указанную точку связи. |

Добавьте “;transport=tls” к имени сервера регистрации, например: |

Устройство, использующее TLS можно настроить так, чтобы разрешить только безопасное соединение с другими SIP-устройствами. Для этого требуется, чтобы клиент сначала установил соединение TLS / SSL с сервером, а затем обменивался с ним зашифрованными сообщениями SIP по уже созданному безопасному соединению. Поскольку эта технология основана на общем ключе, известном только серверу и клиенту, этот механизм делает крайне трудным (хотя и теоретически возможным) просмотр, манипулирование или повторное воспроизведение сообщений для того кто пробует их перехватить.

Наилучший доступный транспортный механизм может быть выбран автоматически путем создания служебных записей DNS (DNS-SRV) с приоритетами для UDP, TCP и TLS.

Шифрование медиа

Медиа-коммуникации также могут быть защищены с помощью шифрования. VoIP-устройства могут шифровать аудиопотоки с помощью SRTP (безопасный транспортный протокол в реальном времени). SRTP - это профиль безопасности для RTP, который добавляет этому протоколу конфиденциальность, аутентификацию сообщений и защиту от изменения. SRTP идеально подходит для защиты трафика передачи голоса по IP, ведь его можно использовать вместе со сжатием заголовков, а значит он не будет влиять на QoS. Он создает уникальный ключ для каждого пакета RTP, поэтому перехватчики едва ли смогут получить изначальный голосовой поток из полученных данных. SRTP также обеспечивает защиту от изменений, что очень важно при передаче голоса. В противном случае злоумышленник может выполнить простые манипуляции с данными, которые могут поставить безопасность под угрозу. Банальная подмена «да» на «нет» в диалоге принципиально меняет смысл общения, а это возможно, если защита от изменения отсутствует.

Параметры |

Описание |

Рекомендованные значения |

user_savp |

Определяет, должно ли использование телефона профиля RTP / SAVP быть отключенным (для обратной совместимости), необязательным или обязательным. |

mandatory или optional |

user_srtp |

Включает / отключает шифрование RTP |

on |

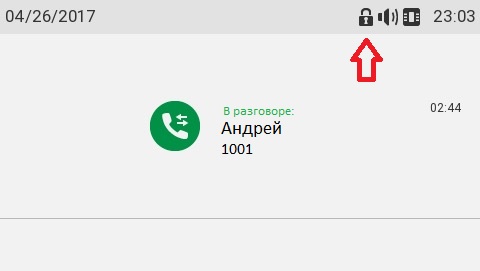

При использовании шифрования медиа и сигнализации, телефон будет отображать соответствующий символ в верхней правой части дисплея, сообщая пользователю, что его общение защищено от злоумышленников.

Пример минимальной конфигурации защищенного телефона

Финальным аккордом предлагаем вам рассмотреть готовый конфигурационный файл. Он может быть использован как шаблон для ваших телефонов. Естественно, параметры логина и пароля стоит изменить перед загрузкой данной конфигурации на ваши устройства.

<?xml version="1.0" encoding="utf-8"?>

<settings>

<phone-settings>

<!-- PHONE WEBSERVER PROTECTION -->

<webserver_type perm="R">https</webserver_type>

<http_user perm="R">username</http_user>

<http_pass perm="R">7X@y8Ob%4308<http_pass>

<use_hidden_tags perm="R">on<use_hidden_tags>

<web_logout_timer perm="R">5</web_logout_timer>

<!-- MAINTENANCE USER ACCOUNT -->

<service_mode_login perm="R">maintenance<service_mode_login>

<service_mode_pass perm="R">J#Iwc68521P4</service_mode_pass>

<admin_mode_upon_http_login perm="R">on</admin_mode_upon_http_login>

<!-- MEDIA & SIGNALLING ENCRYPTION -->

<user_outbound perm="R">my.hostedpbx.com;transport=tls</user_outbound>

<user_srtp perm="R">on</user_srtp>

<user_savp perm="R">mandatory<user_savp>

</phone-settings>

</settings>