Введение

Давным-давно прошли времена, когда единственным средством защиты периметра сети мог быть роутер из старого компьютера с какой-нибудь бесплатной UNIX-like операционной системой, например, FreeBSD и штатным файерволом.

Сегодня системным администраторам доступны как многочисленные специализированные дистрибутивы для установки на сервер, так и готовые программно-аппаратные комплексы.

Развитие спроса и предложения привело к усилению специализации.

Если раньше организация доступа в Сеть и обеспечение безопасности было делом избранных гуру, то сейчас количество точек с выходом в Интернет растёт день ото дня, и любой школьник может подключить шлюз, роутер, точку доступа и начать раздавать трафик внутри сети.

Изменились и угрозы в сети. Сейчас основную опасность представляют не хакеры «старой школы», а массовые заражения новыми типами вирусов и троянских программ. В подготовке атак злоумышленники могут использовать сторонние ресурсы, например, заранее созданные ботнеты (зомби-сети) для рассылки спама, организации DDOS-атак и так далее.

Но это ещё не всё. С развитием сети всё большую роль играет не только уровень безопасности на отправителе и получателе, но как передаётся информация: в каком виде, по какому маршруту и т. д.

Если оставить эти вопросы без ответа, придётся отвечать на другие вопросы, например: «Куда делись деньги со счёта?», «Как ОНИ про это узнали?» и «Когда в конце концов хоть что-то заработает?!».

Сейчас нужно точно знать, что и от чего мы защищаем и какой инструмент лучше выбрать.

Что предлагает Zyxel: разделение по специфике

Можно выделить два основных направления, которые требуют защиты:

- Доступ к сторонним ресурсам и доступ сторонних пользователей к корпоративным (например, к web-сайту). Эти решения можно разделить с привлечением облачных ресурсов в шлюзах Zyxel серии ZyWALL ATP и полностью закрытые серии USG.

- Связь между собой отдельных узлов, например, филиалов с центром или физических лиц с работодателем. Это обычно выполняется при помощи виртуальных приватных каналов связи VPN и тут подходит Zyxel серии ZyWALL VPN.

Таблица 1. Классификация шлюзов Zyxel серий ZyWALL VPN, USG и ZyWALL ATP.

Примечание. Существует ещё семейство шлюзов Zyxel, которое мы не рассматриваем в рамках данной главы. Это устройства с возможностью внешнего облачного управления Zyxel Nebula. Но так как «невозможно объять необъятное», то сейчас сконцентрируемся на классическом варианте устройств с локальным управлением.

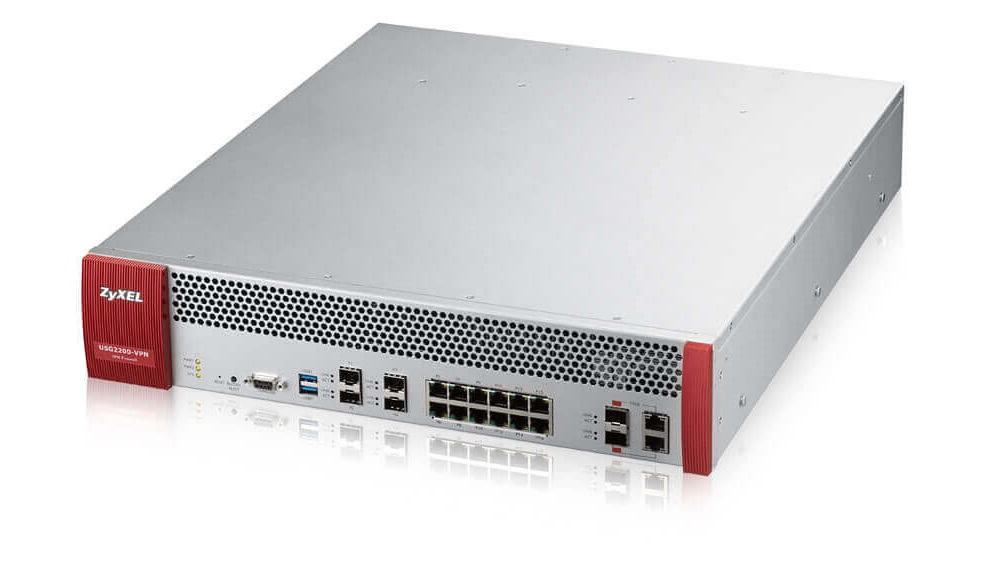

Надо отметить, что несмотря на различия, есть и некоторые общие черты. Среди каждого из направлений можно выделить решения как для крупного бизнеса, так и для небольших организаций. Это накладывает некоторые конструктивные особенности.

Рисунок 1. Шлюз для корпоративного применения USG2200-VPN.

Например, некоторые модели для небольшого бизнеса имеют встроенные WiFi модули для использования их в качестве точек доступа беспроводной сети.

Рисунок 2. Шлюз для защиты сетей в небольших организациях USG60W.

Так как функции всех трёх направлений частично перекрывают друг друга, мы будем говорить о рекомендованной сфере применения.

Разумеется, если вы попытаетесь построить VPN соединение на USG шлюзе, или использовать VPN для защиты сети, то ничего страшного не произойдёт, но это будет не слишком эффективно.

Поэтому прежде, чем перейдём к особенностям для каждого направления, будет полезно изучить их общие черты.

Кто предупреждён, тот вооружён

В качестве единого хостинга для оперативной информации используется портал OneSecurity.com. На этом специальном ресурсе размещаются оперативные бюллетени и рекомендации относительно актуальных угроз безопасности. OneSecurity предлагает свежую информацию и рекомендации для повышения уровня сетевой защиты. Это помогает компаниям и ИТ-специалистам обеспечить безопасную работу сети, несмотря на растущее число угроз.

Для удобства доступ к данному порталу интегрирован в графический интерфейс продуктов серии USG и серии ZyWALL VPN. Поиск информации и ресурсов выполняется одним щелчком мыши в GUI-консоли этих продуктов. Благодаря такому подходу можно быстро и легко узнавать об актуальных угрозах методах их устранения. Материал преподносится в виде хорошо зарекомендовавшего себя формата FAQ (Часто Задаваемые Вопросы). Это позволяет своевременно предпринять все необходимые меры для защиты от выявленных угроз.

Контентная фильтрация

Контентная фильтрация (Content Filtering) применяется для блокировки доступа к опасным и несвязанным с основной работой Web-сайтам. В недавно выпущенной новой версии Content Filtering 2.0 реализованы усовершенствования функций защиты HTTPS Domain Filter, Browser SafeSearch и Geo IP Blocking для улучшения безопасности соединения с Web.

Быстрое и безопасное обновление

Эта функция также является общей для всех трёх направлений.

Чтобы облегчить поиск нужного обновления микрокода (Firmware) необходимой версии, используется новый сервис Cloud Helper, который предоставляет информацию о последних версиях прошивки.

Самый свежий вариант становится сразу же доступен после официального выпуска, что гарантирует его аутентичность и надежность.

Zyxel серии ZyWALL VPN

Рекомендуемая область использования — безопасное и надежное соединение VPN

Основное предназначение — туннелирование трафика с использованием стойкого алгоритма шифрования Secure Hash Algorithm 2 (SHA-2).

С помощью ZyWALL VPN 50/100/300 можно внедрить высокоскоростной защищенный обмен данными между локальными серверами, удаленными устройствами и развернутыми в облаке приложениями.

Рисунок 3. Шлюз для установления надёжный VPN соединений ZyWALL VPN300.

Отдельно стоит отметить поддержку функции dual-WAN failover and fallback. Благодаря наличию двух соединений WAN, из которых одно используется как основное, а второе резервное, в случае сбоя основного соединения Zyxel VPN Firewall автоматически переключается на резервное.

Также в ZyWALL VPN Series используется функция multi-WAN load balancing/failover и реализована полная поддержка USB-модемов сотовых сетей из списка совместимого оборудования, которые можно использовать для резервирования соединения WAN.

Для построения каналов с высокими требования надёжности в ZyWALL VPN Series предусмотрен режим работы в составе отказоустойчивого кластера (High-Availability, HA) в режиме Аctive-Passive.

ZyWALL VPN Series поддерживает функцию IPSec load balancing and failover, обеспечивающую дополнительную отказоустойчивость для переключения бизнес-критичных VPN при внедрении VTI Interface.

Поддерживаемые функции VPN и не только:

- Соединение VPN с функцией IPSec VPN load balancing and failover между локациями.

- Удаленный доступ с использованием SSL, IPSec и L2TP over IPSec VPN.

- Размещенный в главном офисе VPN шлюз также может организовать соединение IPSec VPN с облаком Amazon VPC для безопасного доступа к различным облачным приложениям и расширения корпоративной сети за счет подключения к ней ресурсов облака. Это можно использовать как через графический интерфейс, так и через интерфейс командной строки (CLI)

- Управление Hotspot Management (начиная с VPN100) — обеспечение доступа к Интернет, например, для посетителей кафе, ресторанов, постояльцев гостиниц и так далее. Можно предоставлять разные уровни сервиса, вести журнал событий в соответствии с требованиями законодательства.

- Благодаря интеграции в ZyWALL VPN сервиса Facebook Wi-Fi маленькие магазины и рестораны могут не только предоставить своим посетителям выход в Интернет, но и улучшить свою популярность с помощью Facebook.

- Интегрированный контроллер точек доступа обеспечивает централизованное управление для гибкого развертывания беспроводной сети. Функция AP Controller в ZyWALL VPN series позволяет централизованно управлять несколькими точками доступа с помощью одного интерфейса пользователя. Эта функция максимально упрощает развертывание и обслуживание сети WiFi компании.

- Возможность организации соединений site-to-site IPSec VPN.

- Отказоустойчивый кластер IPSec VPN HA (балансировка нагрузки и переключение при отказах) для обеспечения высокой доступности соединения VPN.

- Организация безопасного доступа к внутренним ресурсам с помощью SSL, IPSec и L2TP over IPSec VPN.

- Соединение USG/ZyWALL через канал IPSec VPN с Microsoft Azure для безопасного доступа к различным облачным приложениям.

Для более крупных организаций лучше подходят более мощные шлюзы, такие как USG110/210/310 которые имеют более мощную аппаратную часть, могут поддерживать большее число соединений и так далее.

Стоит отметить, что данное устройство работает по принципу «всё своё ношу с собой». Тут и VPN, и неплохой уровень защиты, и ограничение полосы пропускания.

Но если нужно сосредоточиться именно на функциях безопасности, то лучше использовать шлюзы Zyxel серии ZyWALL ATP с поддержкой в лице облачного сервиса Zyxel Cloud.

Zyxel серии ZyWall ATP

Рекомендованная область использования — усиленная защита от вредоносных программ и оптимизация приложений

Основной изюминкой этого семейства защищённых шлюзов можно назвать привлечение облачных ресурсов для поднятия уровня защиты.

Ресурсов одного, даже самого мощного шлюза бывает мало для анализа и диагностики множества поступающих угроз.

Поэтому привлечение дополнительных облачных ресурсов в рамках защищённого шифрованного доступа выглядит весьма оправданным шагом.

Внимание! Zyxel Cloud не участвует в обмене информации между защищаемым шлюзом и доступом извне. То есть трафик через него не проходит. Облачный ресурс используется в первую очередь для оперативного обмена информацией об уязвимостях, а также результатов дополнительной проверки подозрительных объектов, например, в рамках песочницы (Sandboxing).

В целом набор функций семейства Zyxel ZyWall ATP похож на ранее рассмотренный вариант Zyxel USG, но поддержка облачных механизмов значительно усиливает такие сервисы, как антивирусная защита, которым всегда не хватает ресурсов.

Рисунок 4. Шлюз с облачной поддержкой для защиты сети ATP200.

Ниже приводятся некоторые отличительные особенности, которые характерны только для шлюзов этой серии — Zyxel ZyWall ATP.

Машинное обучение облака Zyxel Cloud

Zyxel Cloud идентифицирует неизвестные файлы на всех межсетевых экранах ATP, собирает результаты в базе данных и ежедневно пересылает обновления на все шлюзы семейства ATP. Это позволяет собирать знания о новых угрозах и развивать систему методом машинного обучения. Таким образом облачная среда «учится» противостоять новым атакам.

Песочница — Sandboxing

Это облачная изолированная среда, куда помещаются подозрительные файлы для идентификации новых типов вредоносного кода, в том числе методом запуска. То, что не может выявить потоковый антивирус, проявляется в Sandbox.

Заключение

Разумеется, в рамках одной небольшой статьи нельзя описать весь широкий спектр возможностей, которые имеются в распоряжении современных защитных шлюзов Zyxel.

Для получения более подробной информации читайте наш блог на Хабра, материалы на сайте Zyxel, и, конечно, документацию к продуктам.

Источники

[1] Построение расширенной системы антивирусной защиты небольшого предприятия. Часть 1. Выбор стратегии и решения.

[2] Построение расширенной системы антивирусной защиты небольшого предприятия. Часть 2. Антивирусный шлюз ZyWall USG40W от Zyxel.

[3] Построение расширенной системы антивирусной защиты небольшого предприятия. Часть 3.

[4] Завтрак съешь сам, работой поделись с «облаком».

[5 ] Страница на официальном сайте Zyxel, посвящённая межсетевым экранам.

Комментарии (12)

procfg

01.11.2018 14:12Был у нас ZyWALL usg 1000 (в количестве 15 штук ), тот день когда мы от него избавились был одним из памятных в моей жизни. Железо капец медленное, даже без шифрования 100ку не выдавал максимум 70 мегабит, джитинг на sip был неимоверный. OSPF рассыпался без того видимых причин.

Zyxel_Russia Автор

01.11.2018 14:25Старая железка, уже пару лет точно как не выпускается. Прокомментировать почему у вас было так не могу, может еще кто тут напишет о своем опыте. Могу лишь предложить всем кто хочет на тест любой межсетевой экран из линейки Zyxel. Эффективнее самому убедиться как оно работает на самом деле.

alexanster

01.11.2018 14:50Мы используем Zyxel ещё со времён, когда были актуальными ZyWALL 70 (5 в удалённых точках). Пробовал на нём запустить антивирусную проверку трафика с помощью доп платки, так при её включении ZyWALL неизменно умирал через минут 5...30 в зависимости от нагрузки. Помогало только передёргивание питания. Обращения в саппорт ничем так и не помогли. С тех пор зарёкся включать антивирус на нём. Но в остальном проблем не доставлял, до сих пор живой в шкафу валяется.

Сейчас стоят 310 и USG 100 — с SIP проблем нет, может из-за того, что нагрузка на него далеко не 100%, хотя и подняты пара IPSec тунелей с удалёнными офисами.

onatoli4

01.11.2018 17:50USG1000, вообще, древняя железка, у неё по спеке максимум 150 Мбит на VPN для UDP-трафика, а для TCP как раз в два раза меньше и получается.

saipr

01.11.2018 14:39+1А еще есть вот такая уникальная такая уникальная технология обмена данные через Интернет без подключения к последнему.

ATwn

01.11.2018 23:42+1Не совсем понятно каким образом такого рода решение улучшает безопасность.

Хоть передача данных между прокси-серверами и осуществляется на канальном уровне без TCP/IP, стандартные протоколы все-равно используются внутри сети. Злоумышленник по-прежнему может получить доступ к корпоративным ресурсам, взломав публичный сервер и через него продвигаясь по внутренней сети.

saipr

03.11.2018 21:24Взламать-то он взломает публичный сервер, но на внутренний не перейдет: внутренний сервер просто выключится. Такова технология. Между серверами передаются только даные. И никаких стандартных протоколов не задействуется. Не даром ЦБ РФ эту технологию с 2002 года использует!!!

anonymous

04.11.2018 10:36Традиционная тема — в даташитах указана одна производительность VPN, а в реальных условиях имеем в почти в 3 раза меньше. Иллюзион, практически. И замеры для даташита делаются для UDP (который, IMHO, для VPN-соединения только от житейской скуки использовать можно), и при определенной длине пакета. Предложения технической поддержки заставляют задуматься, не в параллельном ли мире живет она.

P.S. Да-да, про USG60/USG310 речь.

vesper-bot

Как я понимаю, то, что называется «файлы» — это переданный HTTP payload в любом запросе? Есть ли актуальность в обычном L7-файрволле при использовании зашифрованных каналов на всем внутреннем оборудовании? (ИМХО незашифрованное можно просто не выпускать на четвертом)

onatoli4

Ну почему только HTTP, FTP, POP3 и т.д, а для зашифрованного трафика можно использовать ssl inspection.

vesper-bot

А на той стороне бац и SSL pinning, и ваш инспекшн серт недоверенный. Имхо правильнее инспектировать все-таки на клиенте, а не на дороге, а то мало ли кто захочет побыть Болььшим Братом.