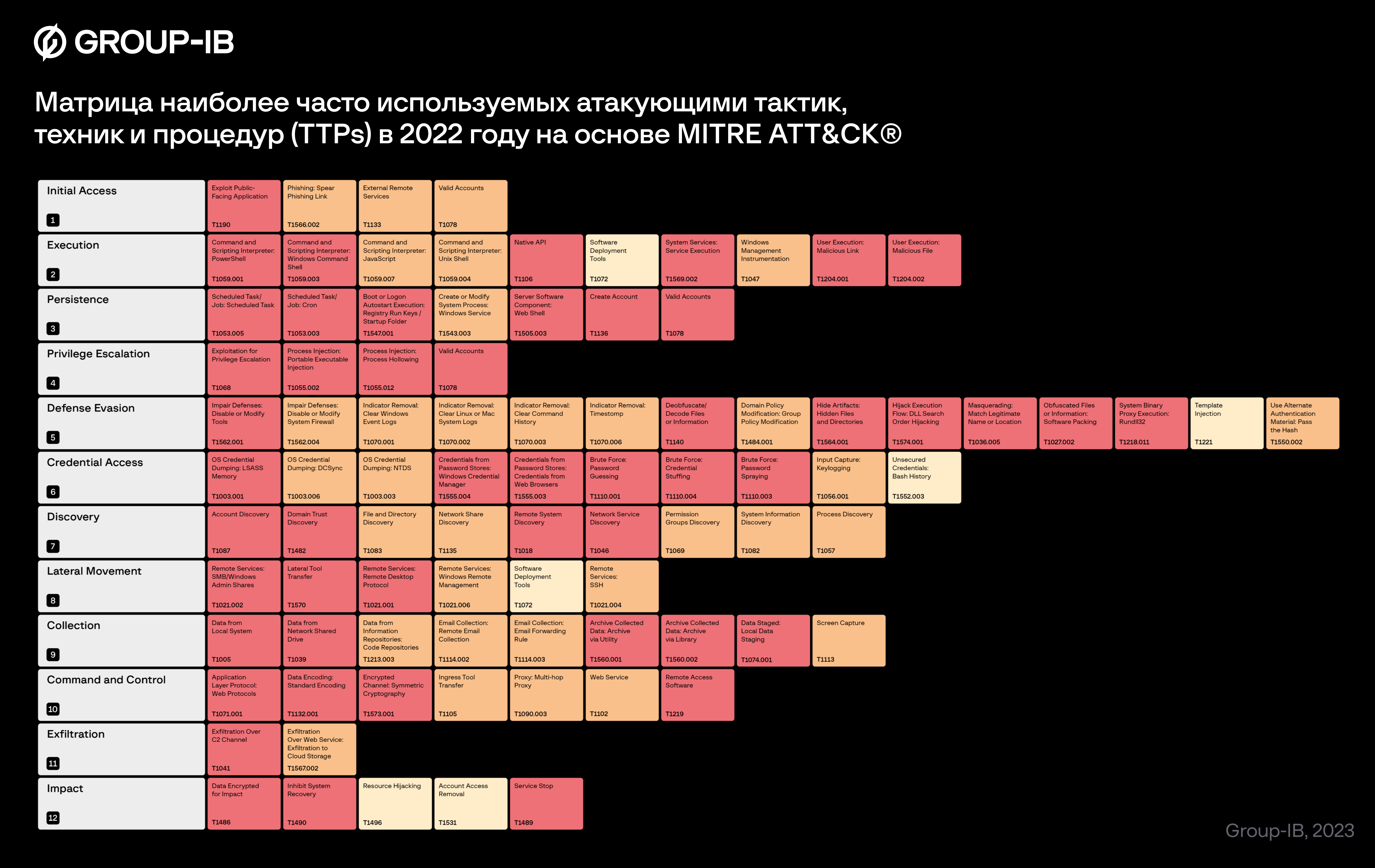

Для того, чтобы понять, как атаковали российский бизнес, и с головой погрузиться в изучение матрицы наиболее часто используемых атакующими тактик, техник и процедур (TTPs), давайте сначала ответим на вопрос: кто атаковал?

Если еще пять лет назад практически 70% всей хакерской активности, с которой сталкивались эксперты Лаборатории компьютерной криминалистики Group-IB во время реагирований (Incident Response), было связано с целевыми атаками на финансовый сектор, то в прошлом году самым популярным типом киберугроз оказались.... Да, верно программы-вымогатели. На них пришлось 68% всех инцидентов.

В тройке лидеров оказались группы Phobos, CryLock и Sojusz, а рекорд по жадности, то есть сумме требуемого выкупа поставила группа OldGremlin, потребовав от жертвы 1 млрд рублей.

Само-собой большинство атак, связанных с шифровальщиками, были проведены ради получения выкупа. При этом, если атакующие хотели выгрузить ценные данные с серверов атакованной компании, их предварительно архивировали, скачивали и лишь затем запускали шифровальщик на хостах. В атаках прошлого года в качестве программы-шифровальщика злоумышленники могли использовать и легитимное ПО, например, программу BitLocker от Microsoft.

По нашим прогнозам, вымогатели в России все чаще будут зарабатывать не на расшифровке данных, а на их непубликации. Этому также может способствовать увеличение штрафов за выявленные утечки данных.

Методы получения первоначального доступа

Впервые самой популярной техникой, используемой злоумышленниками для получения первоначального доступа, стала эксплуатация уязвимостей публично доступных приложений [T1190] — данную технику мы видели в 61% расследованных инцидентов. Примечательно, что данная техника активно использовалась всеми типами атакующих, независимо от их мотивации.

Злоумышленники не стремились использовать наиболее свежие уязвимости или уязвимости нулевого дня, а предпочитали уже хорошо проверенные, например:

Microsoft Exchange (ProxyShell): CVE-2021-34473, CVE-2021-34523, CVE-2021-31207.

Confluence: CVE-2021-26084.

Apache Tomcat: CVE-2020-1938, CVE-2017-12617, CVE-2016-0714.

Apache Log4j (Log4Shell): CVE-2021-44228.

В некоторых случаях, если целью злоумышленников была информация в базах данных публично доступных приложений, они использовали SQL-инъекции.

Впрочем, долгоиграющую угрозу — фишинг — пока рано списывать со счетов. Он [T1566] обнаружен в 22% инцидентов. Группа OldGremlin для атак на крупный российский бизнес традиционно использовала целевые грамотно составленные почтовые рассылки, «заточенные» под потенциальную компанию-жертву. При этом, зачастую злоумышленниками использовались именно фишинговые ссылки [T1566.002], а не вложения.

Еще одним способом получения первоначального доступа к целевым ИТ-инфраструктурам стала компрометация служб удаленного доступа [T1133] и проникновение через публично-доступные терминальные серверы, либо через VPN-сервисы. В этом случае атакующие могли воспользоваться как методом перебора паролей [T1110.001] или подстановки учетных данных [T1110.004], так и данными, украденными с помощью инфостилеров (тип вредоносного ПО, предназначенный для кражи данных онлайн-кошельков, логинов, паролей) или купленными у брокеров первоначального доступа.

В скомпрометированной системе

По результатам расследования инцидентов в 2022 году, самым популярным методом выполнения кода или команд на целевой системе стало использование интерпретаторов команд и сценариев [Т1059], а именно PowerShell (83%).

Для получения устойчивого доступа к скомпрометированным системам наиболее часто атакующими использовался планировщик задач [T1053]. Эта техника встречалась в 78% инцидентов, которые расследовала Лаборатория.

Чтобы повысить привилегии в скомпрометированной системе — как Windows, так и Linux—, атакующие зачастую применяли различные эксплойты [Т1068]. Данный метод был обнаружен в 61% инцидентов.

Обойти имеющиеся средства защиты атакующим помогало их отключение или модификация настроек [T1562]. Воспользоваться этим методом злоумышленники смогли в 78% случаев.

В 90% случаев атакующие получали аутентификационный материал через дампинг учетных данных из системных процессов [Т1003].

В контексте сбора информации о скомпрометированной ИТ-инфраструктуре наиболее популярным методом стал сбор данных об удаленных системах [T1018]. Данный метод встречался при расследовании 98% инцидентов.

В случаях, если имела место выгрузка данных, чаще всего атакующие их предварительно архивировали [T1560]. Этот метод был задействован в 80% инцидентов, связанных с эксфильтрацией данных.

Что касается взаимодействия с командными серверами, наиболее популярным методом в очередной раз стало использование протоколов прикладного уровня [Т1071]. Данный метод встречался в 100% инцидентов, которые расследовала Лаборатория.

Непосредственно эксфильтрация собранных данных в 82% случаев осуществлялась через канал коммуникаций с командным сервером [T1041].

Матрица наиболее часто используемых атакующими тактик, техник и процедур (TTPs) в 2022 году на основе MITRE ATT&CK®

Осталось добавить, что полную интерактивную версию матрицы, а также более подробное техническое описание атак можно найти в новом аналитическом отчете. Обязательно скачайте его и изучите.

Подведем итоги.

Атаки операторов шифровальщиков остаются главной угрозой для российских организаций. В будущем вымогатели в России все чаще будут зарабатывать не на расшифровке данных, а на их непубликации.

Несмотря на растущее число инцидентов, злоумышленники продолжают использовать простые и проверенные методы, особенно на средних стадиях атаки.

Наибольшее разнообразие (а значит, и меньшая предсказуемость!) в используемых техниках и инструментах встречаются в основном на более ранних этапах Kill Chain, в особенности, на этапе первоначального получения доступа.

Комбинация этих фактов позволяет предположить, что более эффективным способом проактивного обнаружения злоумышленников в сети будет фокусирование на “операционных” этапах кибератаки –- сборе информации, продвижении по сети, получении аутентификационных данных, выполнении команд и закреплении в системе.

Рекомендации для того, чтобы не стать жертвой вымогателей:

Убедитесь, что используемые средства удаленного доступа в ИТ-инфраструктуру надежно защищены, в том числе с помощью мультифакторной аутентификации.

Следите за актуальностью программного обеспечения, использующегося на публично доступных серверах.

Не допускайте использования администраторами и разработчиками сервисов и программного обеспечения без уведомления службы безопасности.

Ограничьте возможность использования личных устройств сотрудников для доступа в корпоративную сеть, в том числе через VPN.

Обеспечьте эффективную защиту электронной почты.

Используйте такие средства обеспечения информационной безопасности, которые позволяют обеспечить мониторинг и обнаружение угроз на протяжении всего жизненного цикла атаки.

Уделяйте особое внимание легитимному программному обеспечению, которое может быть использовано злоумышленниками.

Своевременно реагируйте на выявленные инциденты.

Приоритезируйте угрозы, используя данные Group-IB Threat Intelligence (киберразведки).

Регулярно проводите киберучения, чтобы убедиться, что ваша команда и средства защиты готовы к отражению реальной атаки.

Что делать, если ваша компания подверглась атаке?

С такой ситуацией может столкнуться бизнес любого размера и отрасли. Для оперативного решения проблемы обратитесь к Group-IB response@cert-gib.ru или по форме «Сообщить об инциденте» на сайте Group-IB.

Pyhesty

Когда-то был такой "прикольный" WinCIH, который уничтожал данные BIOSа, что теоретически могло привести к физическому повреждению материнской платы (лично физически поврежденных не встречал, но говорят были), а насколько сейчас реально словить такой вирус? Ведь биос можно обновить из операционки, значит доступ к нему есть?

А ещё был примечательный OneHalf (у нас все им болели... =)

saboteur_kiev

Не работайте под админской учеткой, и не будет доступа из биос. Это если простыми словами

Pyhesty

то есть правильно понимаю, что всё описанное в статье выше вызвано тем, что кто-то работает с админской учёткой? но при этом в "Рекомендации для того, чтобы " такая простая рекомендация не попала....

Orbit67

Этого не достаточно, нужно ещё выдернуть шнур из розетки.

Tippy-Tip

Если простыми словами, то ВинЧих заражал только те компьютеры, которые работали под управлением

МастдаяWindows 95/98/ME. А в этих ОС любой пользователь имеет права админа.saboteur_kiev

Эм.. В этих ОС вообще нет понятия безопасности. То есть пользователь в принципе имеет доступ устройствам напрямую.

В линейке NT уже напрямую обратиться к устройствам не получится, только через интерфейсы и ОС, с разграничением доступа.

Собственно это одна из причин. почему многие старые программы под дос, не могут запуститься в NT - они лезут напрямую к устройствам.

WishNight

Справедливости ради, а не дабы поворчать:)

WinCIH сносил Flash BIOS в целом. Это теоретически не могло привести к физическому повреждению материнской платы, так как комп просто не загружался.

Лечилось прошиванием нужного БИОСа на такой же/похожей живой мат.плате: