Если вы размещаете свои веб-приложения на администрируемом сервере или шаред хостинге, тогда Вам не о чем беспокоиться. Однако для виртуального или выделенного сервера вы должны предусматривать все возможности для безопасности своего сервера.

Иметь ненужные порты открытыми — плохая идея, из которой злоумышленник может извлечь выгоду множеством способов.

Ниже представлены бесплатные онлайн сервисы, которые помогут выяснить открыты ли порты, чтобы вы могли проверить и заблокировать их, если они не используются.

Примечание: если вы запускаете сканер портов для DNS Вашего сайта, а он находится за такими прокси, как CloudFlare или SUCURI, то он может не выдать точную информацию. Используйте настоящий IP адрес сервера.

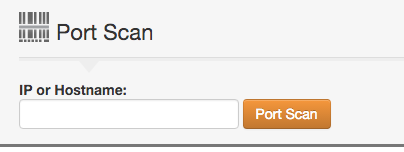

Сканер портов от MX ToolBox

MX Toolbox пытается проверить 15 наиболее часто используемых портов с таймаутом в 3 секунды и выдает результаты, какие из них открыты, а какие нет.

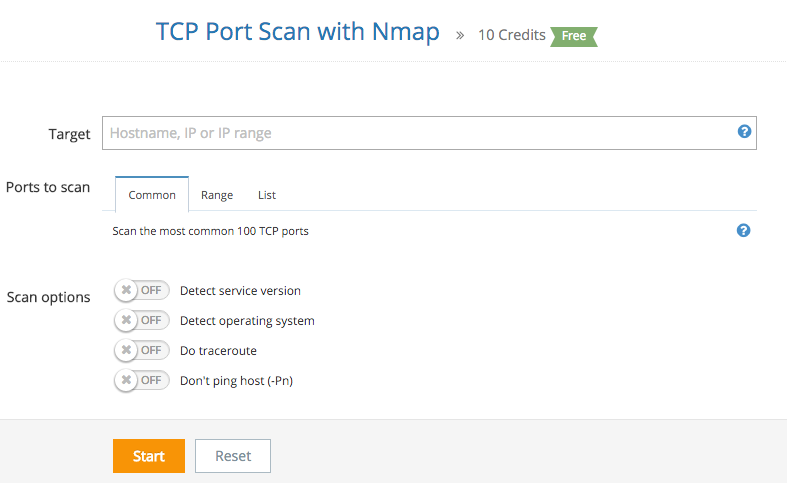

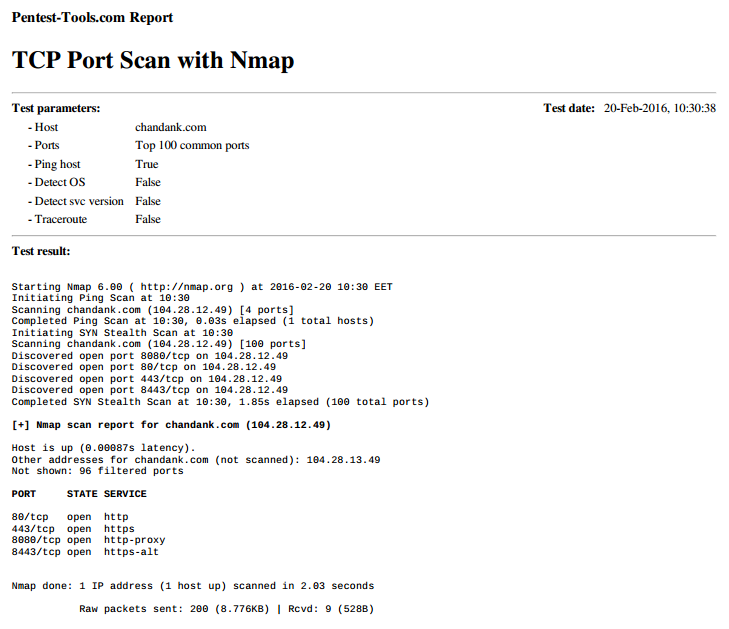

TCP сканер портов с Nmap

Pentest Tools проверяет открытые порты, используя NMAP на целевой хост. вы можете выбрать определение операционной системы и версию сервиса.

Он выдаст вам результаты для открытых портов и предложит сохранить подробности сканирования в PDF формате.

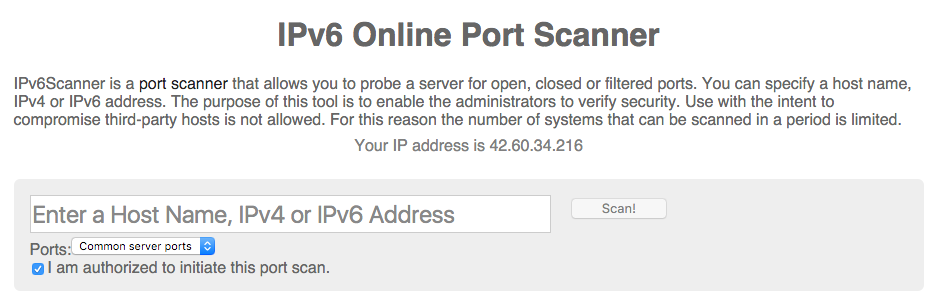

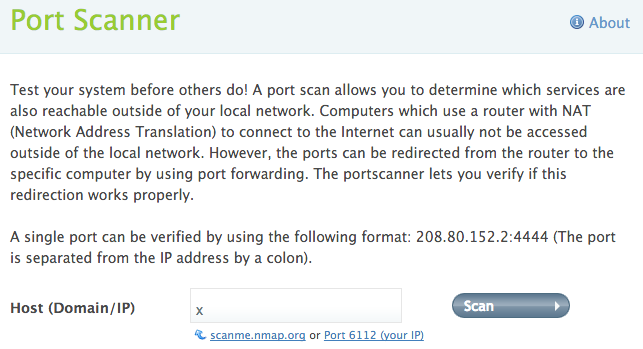

Онлайн сканер портов

Этот инструмент — персональный проект Javier Yanez, позволяющий бесплатно просканировать порты для IPv4 и IPv6 адресов.

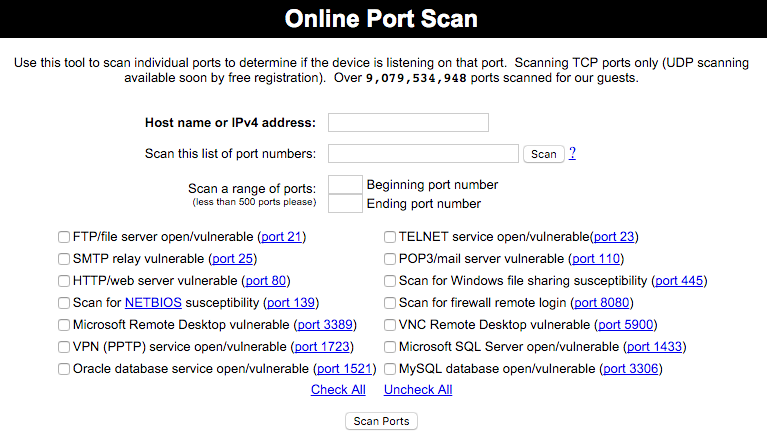

Сканер портов от T1 Shopper

Сканирует один или диапазон портов, прослушиваемых сервером с указанным IP. Это удобно, если вы только хотите просканировать выбранные порты.

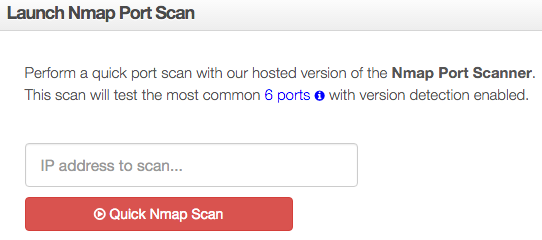

Сканер портов от Hacker Target

Выполняет быстрое сканирование шести наиболее распространенных портов (FTP, SSH, SMTP, HTTP, HTTPS, RDP) сканером портов NMAP.

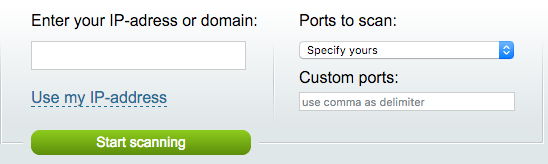

In Cloak

Просканируйте около тысячи часто используемых портов с помощью NMAP или укажите свои порты для вашего домена или IP.

Сканер портов от DNS Tools

Быстро сканирует некоторые распространенные порты, такие как FTP, SMTP, DNS, Finger, POP3, SFTP, RPC, IRC, IMAP, VNC и т. д.

Надеюсь, вышеперечисленные инструменты помогут найти открытые порты на вашем домене или IP. Используйте файервол, чтобы разрешить использование нужных портов и игнорировать остальные.

Вы также можете подумать над тем, чтобы сменить порт по умолчанию для SSH, как это показано здесь.

P. S. Все проекты Хостинг Кафе перешли на работу через https протокол:

- https://vds.menu

- https://shared.menu

- https://dedicated.menu

- https://license.menu

- https://backup.menu

- https://https.menu

Спасибо egorcompany за картинку.

Комментарии (11)

Constin

19.04.2016 20:44+5Второй раз мне в карму Мария Козлова не насрет, поэтому я хочу поинтересоваться. Понятно, что это пост только для того, чтобы лишний раз написать, что есть такая фирма как «хостинг кофе», но зачем нужна такая фиговая, прямо скажем, реклама? Девушка знает английский, но это не бог весть какое достижение. Это нормальное состояние человека — знать английский. А вот не знать ничего в IT настолько, чтобы даже не понимать, насколько смешную статью ты выбираешь к переводу, и постить в IT блог, это не очень умно.

«Сканировать домен».

awMinor

20.04.2016 18:57-1Я чего-то не понимаю или это подборка сервисов которые выполняют nmap и выдают результат на страницу? Или они предоставляют какую-то дополнительную информацию?

GennPen

20.04.2016 18:57-1По большей части бесполезные сервисы. Было бы интересней, если они сканировали на наличие уязвимостей в открытых сервисах, но они даже не могут толком определить что за сервис висит на открытом порту, если он переброшен на другой порт.

igarkam

22.04.2016 13:10Вообще то хорошая статья. Описаны сервисы и их функции. Обязательно буду пользоваться. Спасибо за информацию.

Constin

Деградация какая-то.

netstat -nlpt и iptables-save вам недостаточно?

Victor_VM

Нам не достаточно. Напишите статью о «netstat -nlpt и iptables-save». А то критиковать все горазды.

Constin

я и говорю, деградация.

man netstat

Аргументация в стиле «сначала добейся»? Чего?

И «вам» это кому? Сотрудникам хостинг кофе или вы за весь хабр говорите?