Казалось бы, типичные уязвимости бортовых систем современных автомобилей на момент анонса последних должны быть изучены и приняты разработчиками к сведению. О том, как в действительности легко оказалось заставить Tesla Model S покинуть гараж и отправиться в несанкционированное путешествие, повинуясь удаленному «инструктору» мы расскажем в нашей публикации.

Инициатором эксперимента стал некто Джейсон Гоек (Jason Goecke), разработчик ПО и владелец новенькой Tesla Model S. Для осуществления своей разоблачительной миссии Джейсон использовал общедоступный облачный сервис Amazon Echo.

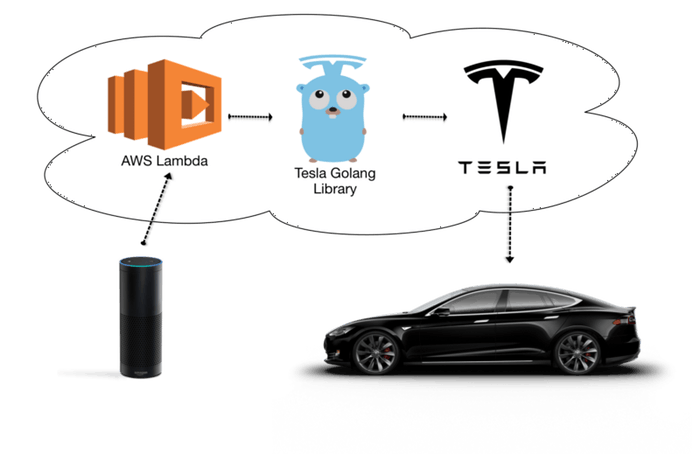

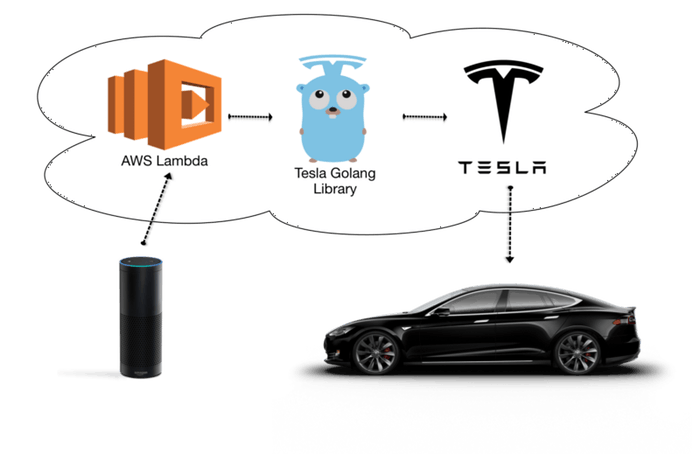

Как пояснил программист, взлом системы управления автомобилем был осуществлен посредством нескольких фрагментов программного кода, написанного им для Amazon Echo. «Я использовал комплект разработчика Amazon Echo Alex Skill Kit для определения ключевой фразы и для передачи инструкций системе автомобиля AWS Lambda. Эта система выполняет написанный мною код, в котором используются функции библиотеки Tesla Golang, вызывающие, в свою очередь, недокументированные функции Tesla API, которые и заставляют автомобиль выполнять предписанные действия. В данном случае при помощи беспроводной системы Homelink открываются двери гаража и автомобиль начинает движение, повинуясь переданным извне командам».

На ролике ниже видно, как Джейсон произносит ключевую фразу. Распознав ее система Amazon Echo производит ряд предписанных программным кодом действий. Результатом таких, достаточно незатейливых манипуляций становится самостоятельный запуск двигателя, далее — дистанционное открывание двери гаража и выезд Tesla на дорогу. Съемку короткометражного ролика снаружи гаража Гоек «поручил» небольшому беспилотнику.

Тут нужно обратить внимание на тот факт, что компания Amazon предоставила разработчикам открытый доступ к системе голосового управления Amazon Echo Alex, а Tesla, в свою очередь, пока еще официально не задокументировала свой API для разработчиков. Именно такой доступный владельцам Тесла «неофициально» API для разработчиков и использовал для взлома Джейсон Гоек, к счастью для него, будучи владельцем автомобиля.

Источник

На этом всё, с вами был простой сервис для выбора сложной техники Dronk.Ru. Не забывайте подписываться на наш блог, будет ещё много интересного.

Спонсор поста кэшбэк-сервис LetyShops. Возвращайте деньги за любые покупки в интернете. Подробнее о том что такое кэшбэк-сервис читайте в нашей статье Выбираем кэшбэк-сервис на 6-летие Алиэкспресс

Инициатором эксперимента стал некто Джейсон Гоек (Jason Goecke), разработчик ПО и владелец новенькой Tesla Model S. Для осуществления своей разоблачительной миссии Джейсон использовал общедоступный облачный сервис Amazon Echo.

Как пояснил программист, взлом системы управления автомобилем был осуществлен посредством нескольких фрагментов программного кода, написанного им для Amazon Echo. «Я использовал комплект разработчика Amazon Echo Alex Skill Kit для определения ключевой фразы и для передачи инструкций системе автомобиля AWS Lambda. Эта система выполняет написанный мною код, в котором используются функции библиотеки Tesla Golang, вызывающие, в свою очередь, недокументированные функции Tesla API, которые и заставляют автомобиль выполнять предписанные действия. В данном случае при помощи беспроводной системы Homelink открываются двери гаража и автомобиль начинает движение, повинуясь переданным извне командам».

На ролике ниже видно, как Джейсон произносит ключевую фразу. Распознав ее система Amazon Echo производит ряд предписанных программным кодом действий. Результатом таких, достаточно незатейливых манипуляций становится самостоятельный запуск двигателя, далее — дистанционное открывание двери гаража и выезд Tesla на дорогу. Съемку короткометражного ролика снаружи гаража Гоек «поручил» небольшому беспилотнику.

Тут нужно обратить внимание на тот факт, что компания Amazon предоставила разработчикам открытый доступ к системе голосового управления Amazon Echo Alex, а Tesla, в свою очередь, пока еще официально не задокументировала свой API для разработчиков. Именно такой доступный владельцам Тесла «неофициально» API для разработчиков и использовал для взлома Джейсон Гоек, к счастью для него, будучи владельцем автомобиля.

Источник

На этом всё, с вами был простой сервис для выбора сложной техники Dronk.Ru. Не забывайте подписываться на наш блог, будет ещё много интересного.

Спонсор поста кэшбэк-сервис LetyShops. Возвращайте деньги за любые покупки в интернете. Подробнее о том что такое кэшбэк-сервис читайте в нашей статье Выбираем кэшбэк-сервис на 6-летие Алиэкспресс

Комментарии (7)

tmin10

04.05.2016 10:07+1Так это не взлом, а обращение к незадокументированному API. Вот ели бы он получил управление над ЧУЖОЙ теслой, тогда это уже полноценная дыра в системе. Всё зависит от того, что нужно, чтобы получить доступ к API теслы.

А судя по http://docs.timdorr.apiary.io/ доступ к API не может получить любой человек, только владелец данной машины.

San_tit

Без подробностей обычная желтуха.

Взлома как такового, похоже и не было. Скорее просто удаленное управление.

Akuma

Скорее всего «взлом» заключался в ключевой фразе, которую злоумышленник теоретически может подслушать от владельца.

Хотя согласен с вами, взлома тут особо и нет. Ну выехала машина и что дальше? Ее и так на улице найти можно, Ни кто не мешает вроде.

AllexIn

Как минимум — гараж открыла.

tmin10

А гараж открыла не тесла сама по себе, а скрипт, который обратился к двери через API и открыл его, если я верно понял систему.

alex_kag

Собственно, а чем открытие двери гаража злоумышленником в данном случае, отличается от удаленного открытия этой же двери хозяином? В любом из случаев — хозяина нет по близости. Следовательно — если подходить к вопросу — то разницы нет. Или злоумышленник просто «постоит рядом» дожидаясь открытия двери, или он подаст эту команду на открытие сам. Так что тут хозяин гаража и теслы — сам себе злобный буратина.