В этой статье я хочу рассказать о продукте SmartEvent компании Check Point. Данный продукт дополняет и расширяет возможности файрвола Check Point, превращая его в эффективный инструмент, который помогает выявить, распознать и обработать инциденты информационной безопасности. Совсем недавно мой коллега публиковал статью о дашбордах Check Point. Продолжим эту тему и посмотрим как устроен блейд Smart Event.

Программные блэйды файрвола Check Point генерируют огромное количество разнообразных сообщений, которые сохраняются в базе данных логов. В основной своей массе – это сообщения о разрешённых и заблокированных соединениях, реже – сообщения о срабатывании защит IPS и других блэйдов продукта. Сохраняемая в виде логов информация может использоваться для изучения и анализа инцидентов безопасности, однако оперативно выявлять на основе логов эти инциденты чрезвычайно трудно. В первую очередь потому, что этих логов ну очень много. Можно конечно использовать механизмы фильтрации, но нужно знать, что отфильтровывать и выявления для разного рода инцидентов важны разные логи. Выходом может служить автоматизация процесса анализа логов. Именно задачу автоматизации анализа логов с целью выявления инцидентов безопасности в первую очередь и решает SmartEvent.

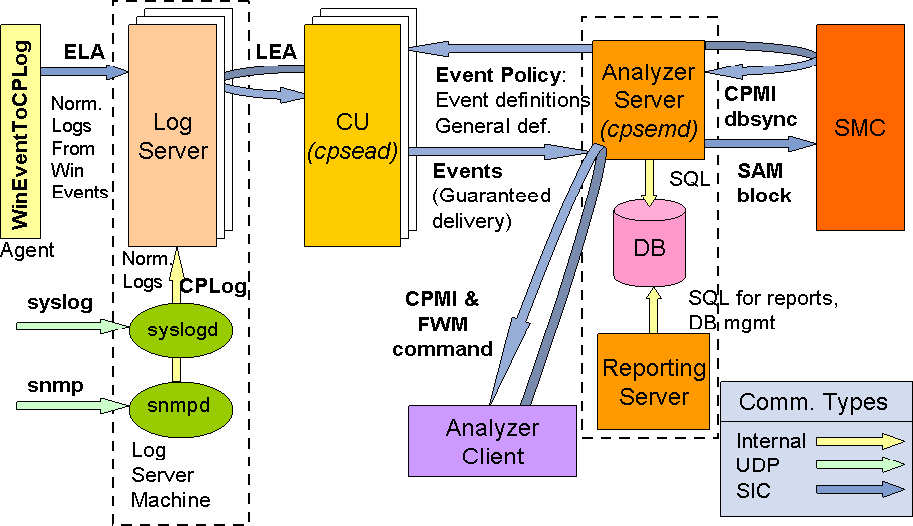

Архитектура продукта

Давайте рассмотрим, из каких частей состоит продукт SmartEvent и какие функции эти части выполняют:

Лог-сервер собирает логи из различных источников.

Correlation Unit (CU) – В реальном времени считывает записи из текущего лог-файла Лог-сервера и анализирует их с помощью Correlation Policy, генерируя события безопасности, которые отправляет на Event Server.

Analyzer Server – Загружает на Correlation Unit политики Event Policy, сохраняет полученные от Correlation Unit события безопасности в своей базе данных, взаимодействует с Security Management Server для организации блокировки источника угрозы на шлюзах безопасности Check Point. Подгружает с Security Management Server необходимые объекты. Предоставляет данные для генерации отчётов Reporting Server.

Analyzer Client – Организует интерфейс взаимодействия и управления c Event Server, выводит информацию собранную на Event Server в различных представлениях.

Все эти три части продукта могут быть развёрнуты как на одном аппаратном модуле, так и на разных. Приобрести SmartEvent можно как в виде программного блэйда, так и в виде апплайнса (Smart-1 SmartEvent).

Event Policy

SmartEvent сразу после развёртывания имеет набор встроенных политик достаточных для выявления большого количества событий безопасности. Политики собраны по группам.

Чтобы открыть список политик Event Policy для версии R80.10, в SmartConsole в разделе Logs & Monitor откройте новую закладку и внизу окна выберите SmartEvent Settings & Policy. Откроется новое окно со списком политик. Активные политики будут помечены «галочкой».

Чтобы посмотреть настройки интересующей вас политики, щёлкните по ней правой кнопкой мыши и выберите пункт Properties.

Политика имеет пять закладок свойств. На первой закладке (Name) задаётся имя и описание политики, а также уровень важности события безопасности, генерируемого политикой.

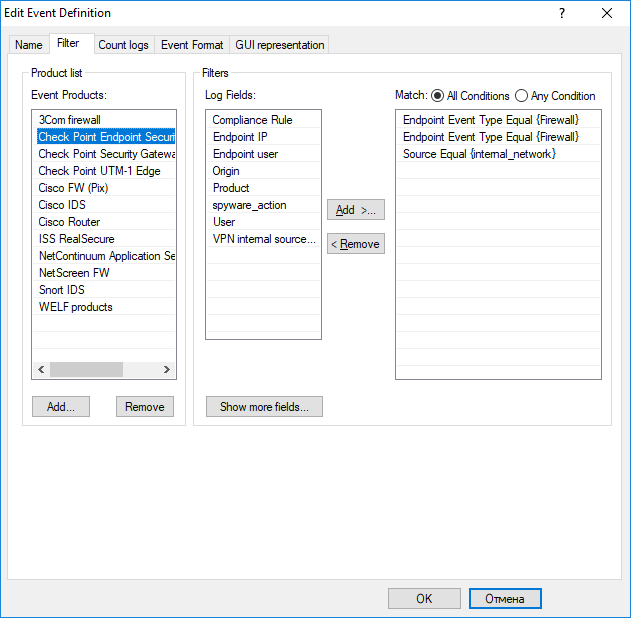

На второй закладке (Filter) свойств политики задаётся фильтр для записей логов. Каждому из Event Products соответствует определённый набор полей, заполняемый этим продуктом в лог-файле. По этим полям формируется фильтр. Например, в рассматриваемой нами политике «High connection rate from internal hosts on service» для продукта Check Point Endpoint Security, воспринимаются записи логов, в которых Source IP адрес принадлежит пространству адресов из внутренних сетей.

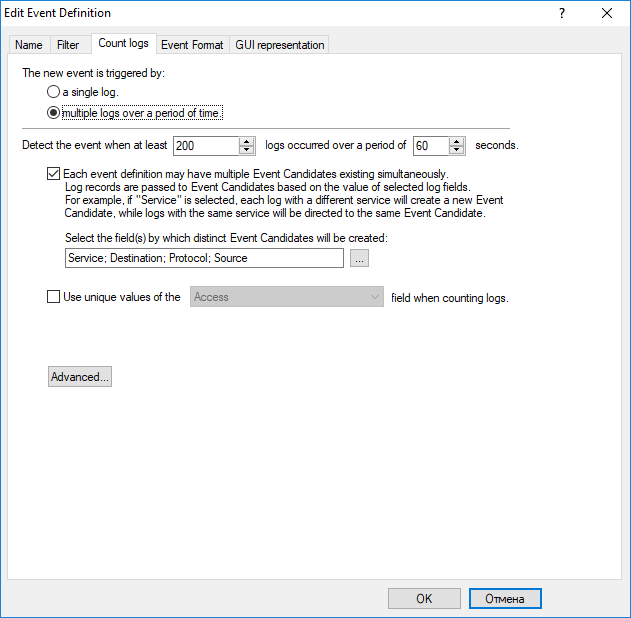

На третьей закладке (Count Logs) настраивается критерий генерации события безопасности. В рассматриваемой нами политике, событие безопасности с уровнем важности Medium будет генерироваться, если в течении 60 секунд будет обнаружено 200 обращений по одному и тому же сервису/протоколу между парой IP адресов.

На закладке Event Format определяется какие значимые поля будут в сообщении о событии безопасности и значения каких полей из лог-файла будут в них записаны.

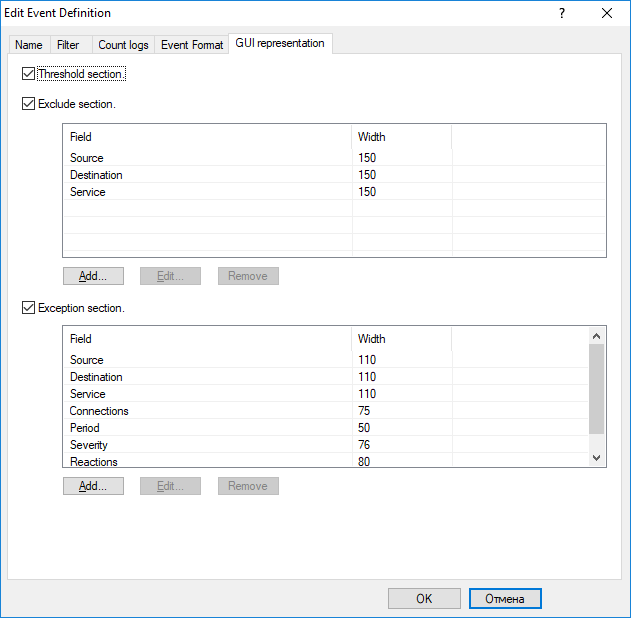

На закладке GUI Representation настраиваются Threshold, Exclude и Exception секции политики.

Как эти секции выглядят в описании политики:

- Threshold

- Exclude

- Exception

Тюнинг Event Policy

Как правило политики Event Policy требуют «тюнинга» с целью устранения ошибочных срабатываний и повышения точности работы. Тюнинг заключается в настройке параметров политики и добавлении исключений. Исключения бывают двух типов:

- Exclusion – задаёт параметры логов (для рассматриваемой нами политики это Source, Destination, Service) которые политика не будет воспринимать при своей работе.

- Exception – Конкретные события безопасности, которые будут игнорироваться политикой.

Также можно для каждой политики задать автоматическую реакцию. Реакцией может быть совершение заданного комплекта действий, включающий в себя:

- Отправку почтового сообщения

- SNMP Trap

- Блокировка Source IP

- Блокировка атаки (Block Event activity)

- Выполнение внешнего скрипта.

Надеюсь, данная статья поможет вам лучше разобраться в таком нужном продукте, как Check Point SmartEvent.

Если же вас интересуют полноценные курсы Check Point, то их можно посмотреть в нашем каталоге. Больше статей и обучающих материалов по Check Point у наших коллег — VK, Telegram, YouTube.