Наверное, многие из вас видели в конце декабря 2020 года в СМИ заголовки вроде «Подписано около 100 новых законов» и возможно даже читали подборки изменений новых правил из различных сфер жизни, вступающих в силу с 1 января 2021 года.

Одним из таких подписанных документов был Федеральный закон от 30.12.2020 №515-ФЗ «О внесении изменений в отдельные законодательные акты Российской Федерации в части обеспечения конфиденциальности сведений о защищаемых лицах и об осуществлении оперативно-розыскной деятельности». Казалось бы – как связаны оперативно-розыскная деятельность, любая ИСПДн (информационная система персональных данных) и SOC (Security Operation Center)?

Дело в том, что этим законом, в том числе, были внесены изменения в пункт 6 части 2 статьи 19 Федерального закона №152-ФЗ «О персональных данных» и теперь этот пункт выглядит так:

2. Обеспечение безопасности персональных данных достигается, в частности:

6) обнаружением фактов несанкционированного доступа к персональным данным и принятием мер, в том числе мер по обнаружению, предупреждению и ликвидации последствий компьютерных атак на информационные системы персональных данных и по реагированию на компьютерные инциденты в них; (жирным шрифтом выделено новое).

А разве раньше не нужно было выявлять компьютерные инциденты и реагировать на них в ИСПДн?

За техническую сторону требований 152-ФЗ отвечает приказ ФСТЭК России от 18.02.2013 г. №21, где в приложении есть подходящая мера с индексом «РСБ.5»: Мониторинг (просмотр, анализ) результатов регистрации событий безопасности и реагирование на них.

Нестыковка здесь в том, что эта мера, по мнению ФСТЭК, является базовой (читай – обязательной) для ИСПДн первого и второго уровней защищенности (самых высоких). А большинство обычных «1С-ок» небольших предприятий является, как правило, ИСПДн четвертого уровня защищенности. Да и достаточно крупные ИСПДн (содержащие персональные данные более 100 000 субъектов) часто классифицируются по третьему уровню защищенности (если там не содержится специальных категорий персональных данных, например, сведений о здоровье).

То есть получается, что большая часть ИСПДн из под обязательных требований организации выявления компьютерных инцидентов и реагирования на них выпадала, но сейчас это требование внесли в Федеральный закон, который в иерархии руководящих документов выше приказа ФСТЭК.

Так что же это, теперь любой мелкий предприниматель, ведущий excel-базу своих 10 сотрудников и 20 клиентов должен организовывать у себя SOC или подключаться к внешнему? Давайте разберемся.

Обнаружение компьютерных атак это только SOC?

На самом деле в том варианте, в котором это сформулировано в законодательстве – не обязательно, если ориентироваться на чисто формальный подход.

Что такое SOC? Если коротко, то это набор неких технических решений для регистрации событий в пределах контролируемой зоны. Чаще всего представлена в виде анализатора событий (логов) из различных источников, их хранения и корреляции на основе заранее заданных правил (SIEM-системы) плюс персонал первой, второй и третьих линий, обрабатывающих «пойманные» SIEM-системами инциденты.

Но в законодательстве, что в ФЗ, что у ФСТЭК нет прямого указания ни на SIEM-системы, ни на корреляцию событий безопасности, ни на штат упомянутых выше специалистов. В 152-ФЗ это «обнаружение компьютерных атак», а по ФСТЭК «мониторинг (просмотр, анализ) результатов регистрации событий безопасности». Ну и конечно «реагирование на них» (на атаки и события соответственно).

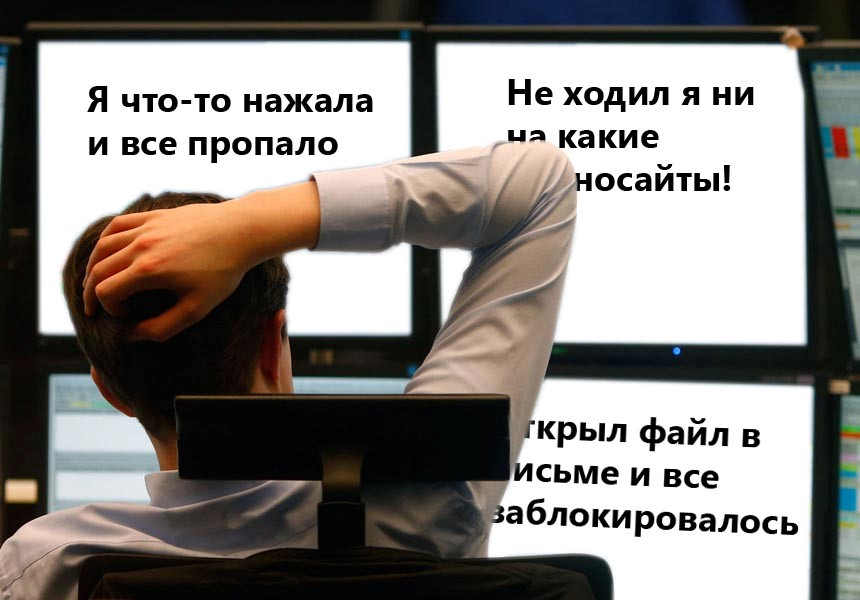

Как показывает наш опыт, самая сложная задача в этом деле это все-таки обнаружение компьютерного инцидента (если это конечно не что-то типа WannaCry, который сразу кричит о себе с экранов мониторов), а уж реагирование в каком-либо виде в любом случае последует.

К вопросу о менее заметных невооруженным глазом инцидентах. На днях получили запрос о помощи в ликвидации последствий инцидента и дальнейшем сопровождении информационной безопасности от одной коммерческой организации, которой выписало предписание ФСБ России. Предписание выдано за то, что в этой организации поймали ботнет, который в свою очередь уже атаковал объект критической информационной инфраструктуры в другом регионе России. Предписано устранить нарушения, а ответственный за ИБ получил административку по ч. 6 ст. 13.12 КоАП РФ.

Кстати, формулировка ФСТЭКа, еще усугубляется мерами РСБ.1 и РСБ.2 (которые уже являются обязательными для ИСПДн всех уровней защищенности), согласно которым оператор персональных данных сам определяет состав событий безопасности, подлежащих регистрации и сроки их хранения.

Таким образом, если стоит задача «отбрехаться от проверки», то тот самый мелкий предприниматель может во внутренних документах установить состав регистрируемых событий безопасности:

срабатывания антивируса;

записи о неудачных входах в систему.

Как обнаруживаем атаки? Сисадмин приходит раз в неделю и смотрит эти события «глазами». Нашел что-то подозрительное? Реагируем! Формально требование выполняем? Выполняем. Фактически мера работает? Конечно же, - нет. Да и чего греха таить, скорее всего, сисадмин даже раз в неделю эти самые события не смотрит.

Если к вопросу обнаружения атак подходить не с формальной стороны, то быстро становится понятно, что двух источников явно недостаточно. В полноценной информационной системе для того, чтобы выловить хоть какие-то инциденты информационной безопасности, нужно анализировать события как минимум со следующих источников:

операционные системы (Windows Event Log, Syslog);

служба каталогов (Windows Event Log);

антивирусы;

«умные» межсетевые экраны (NGFW, UTM, WAF);

системы обнаружения и предотвращения вторжений.

В этом нам поможет SIEM-система. Но дальше встает вопрос – кто будет эту систему обслуживать, кто будет писать и улучшать корреляции, чтобы снизить ложноотрицательные и ложноположительные срабатывания, кто будет разбирать выявленные инциденты? Правильно, специалисты, а SIEM+специалисты=SOC как ни крути.

Как будут действовать регуляторы (пока что предположения)

Как мы знаем, в сфере защиты персональных данных у нас три основных регулятора – Роскомнадзор, ФСТЭК и ФСБ. И если от первых как раз и вполне вероятно отбрехаться по приведенной выше схеме от нового требования 152-ФЗ, поскольку они проверяют больше юридическую сторону вопроса, то от вторых и третьих уже вряд ли получится.

В силу свежести нового требования нельзя точно говорить о какой-то практике проверок и правоприменения, связанных с ним. Но что мы точно можем сказать по своему опыту, со стороны ФСТЭК и ФСБ взят курс на смещение акцентов с «бумажной» информационной безопасности в сторону реальной.

Что касается негосударственных организаций, то ФСТЭК все еще вряд ли туда придет проверять вопросы защиты персональных данных. Еще пару лет назад, мы бы сказали то же самое и про ФСБ, но в последние годы у нас было несколько кейсов проверок организаций, никак не связанных с государством этим регулятором. Так что быть в курсе последних изменений в законодательстве не помешает.

Shaman_RSHU

SOC != SIEM + специалисты

Зрелый SOC также должен реагировать на инциденты. С помощью SIEM и голыми руками сотрудников это не сделать.