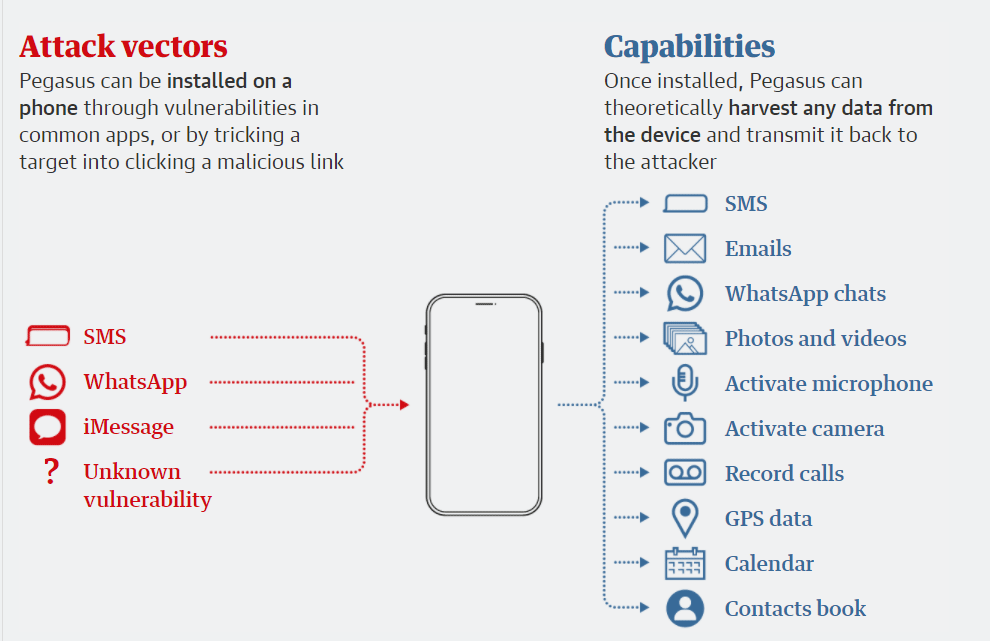

Шпионская программа Pegasus от израильской компании NSO Group эксплуатирует 0day-уязвимости на iOS и Android для скрытой установки на смартфоны и дистанционного съёма информации. Например, на iOS 14.6 её можно удалённо установить через сообщение iMessage без перехода по ссылке (zero-click attack).

Pegasus официально лицензируется для правоохранительных органов с целью отслеживания преступников и террористов. Но оказывается, что власти Азербайджана, Казахстана, Венгрии и нескольких других стран используют Pegasus для прослушки членов гражданского общества — журналистов и активистов из общественных организаций.

Расследование началось после утечки 50 тысяч телефонных номеров, которые могли отслеживаться через Pegasus с 2016 года. Судя по всему, утечка произошла с серверов NSO Group. Как сообщается, первыми этот список получили в своё распоряжение французская некоммерческая медиаорганизация Forbidden Stories и правозащитная группа Amnesty International.

Получив список потенциальных целей, организации начали выборочную проверку. Например, Amnesty International смогла получить смартфоны у 67 человек, входящих в список наблюдения. Как выяснилось, 23 из них действительно были инфицированы, на 14 обнаружены попытки проникновения. На остальных 30 проверка не дала чёткого положительного результата.

Программное обеспечение Pegasus позволяет тайно и удалённо собирать данные с чужих телефонов. Компания NSO Group предоставляла право пользования Pegasus только в исключительных случаях и по специальному разрешению израильского правительства.

P.S. Mobile Verification Toolkit — набор инструментов для выявления потенциальной компрометации устройств Android и iOS.

Doublesharp

Ershistaya

Измените пожалуйста тип публикации со статьи на новость. Это не статья.

Сделать это можно на втором экране редактирования поста, вверху.