Ниже перевод данной статьи (замечания просьба писать в личные сообщения).

Наиболее известной киберпреступной группой является группа Carbanak. Этих хакеров из Восточной Европы обвиняют в краже более миллиарда долларов из банков. Сегодня мы рассмотрим некоторые убедительные улики, указывающие на связь между Carbanak и российской фирмой по безопасности, претендующей на работу с некоторыми крупнейшими брендами в сфере кибербезопасности.

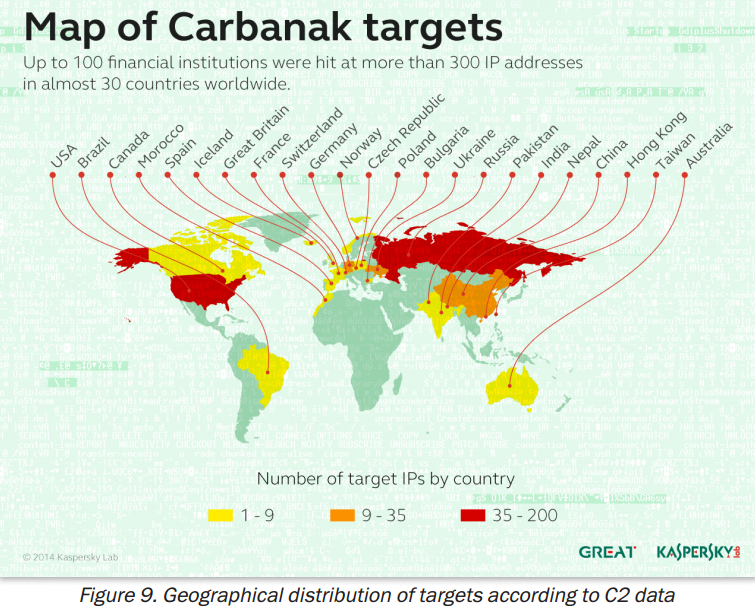

Группа Carbanak получила свое название от вредоносного банковского программного обеспечения, используемого в бесчисленных кибер-кражах. Данная группа, пожалуй, является самой известной за проникновение в банковские сети с помощью заражённых файлов Microsoft Office, используя затем этот доступ для выдачи наличных банкоматами. По оценкам Лаборатории Касперского, Carbanak-ом, скорее всего, украдено более 1 млрд. долл. США, – но, в основном, из российских банков.

Я недавно слышал от исследователя в сфере информационной безопасности Ron Guilmette, что он нашёл несколько интересных общих черт в регистрационных записях веб-сайтов, которые были ранее ответственны за распространение вредоносного ПО, которое используется группой Carbanak.

К примеру, домены «weekend-service[dot]com», «coral-trevel[dot]com» и «freemsk-dns[dot]com» зафиксированы несколькими фирмами по безопасности в качестве центров по распространению мошеннического ПО Carbanak. Записи истории WHOIS по всем трём доменам содержат один и тот же номер телефона и факса, который принадлежит Xicheng Co. в Китае – 1066569215 и 1066549216, каждый из которых начинается с +86 (телефонный код Китая) или +01 (США). Каждая запись также включает один и тот же e-mail: «williamdanielsen@yahoo.com».

По данным ThreatConnect, по крайней мере 484 домена были зарегистрированы на williamdanielsen@yahoo.com или на один из 26 адресов электронной почты, которые связаны с теми же номерами телефонов и китайской компанией. «По крайней мере 304 из этих доменов были связаны с вредоносным плагином, что ранее был отнесен к деятельности Carbanak», — сообщает ThreatConnect.

Вернёмся к этим двум телефонным номерам, 1066569215 и 1066549216. На первый взгляд они кажутся последовательными, но при более детальном рассмотрении видно, что они незначительно отличаются в середине. Среди очень немногих доменов, зарегистрированных с этими китайскими номерами, которые не были замечены в запуске вредоносных программ, есть веб-сайт под названием «cubehost[dot]biz», который был зарегистрирован в сентябре 2013-го на 28-летнего Артема Тверитинова из города Пермь, Россия.

Cubehost[dot]biz сейчас бездействующий сайт, но, похоже, что он принадлежит российской фирме Infocube. Сайт InfoCube – infokube.ru – также зарегистрирован на Артёма Тверитинова. Есть десятки записей в истории WHOIS для infokube.ru, но только самая старая, оригинальная запись 2011-го года, содержит адрес электронной почты atveritinov@gmail.com

Этот же адрес электронной почты использовался для регистрации профиля Артема Тверитинова из Перми во ВКонтакте.

Господин Тверитинов указан как «Главный исполнительный директор InfoKub» в пресс-релизе от московской организации по безопасности FalconGaze – фирмы, которая состояла в партнерстве с InfoKube в реализации «защиты данных и мониторинга персонала» в российском коммерческом научно-исследовательском институте.

Кстати, компания Falcongaze вчера заявила о наличии у нее технологии перехвата сообщений Telegram, на что Павел Дуров ответил, что их программа является трояном.

Собственные пресс-релизы компании InfoKube говорят, что компания также занята разработкой «системы защиты информации от несанкционированного доступа» для Перми и Пермского края, а также участвует в ряде консалтинговых проектов, связанных с «информационной безопасностью», проводимой совместно с ГУ МВД России.

Веб-сайт компании утверждает, что InfoKube сотрудничает с различными security-фирмами — в том числе, с Symantec и Kaspersky. Последняя подтверждает, что InfoKube был «очень незначительным партнером» Лаборатории Касперского и, в основном, участвовал в интеграции систем. Zyxel сообщает, что не имел никаких партнеров с названием InfoKube. По словам же ESET, «Infokube не является и никогда не был партнером компании ESET в России».

В связи с предоставленными выводами Guilmette, я очень хотел спросить господина Тверитинова, как номера телефонов и факсов для китайского объекта, чей номер телефона стал синонимом киберпреступности, стали точь-в-точь скопированными в WHOIS сайта Cubehost. Я послал запросы господину Тверитинову по электронной почте и через его страницу ВКонтакте.

Первоначально я получил дружественный ответ по электронной почте, выражающий любопытство по поводу моего запроса, а также вопрос, как я обнаружил его e-mail. В разгар составления более подробного вопроса я заметил, что профиль ВКонтакте, который Тверитиновым регулярно поддерживался с апреля 2012-го, в настоящее время безвозвратно удален. Страница профиля Артёма и его фотографии фактически исчезли с экрана у меня на одном мониторе, пока я был в процессе сочинения письма к нему на другом.

Незадолго после того, как страница ВКонтакте Тверитиновым была удалена, я получил от него e-mail. Не обращая внимания на мой вопрос о внезапном исчезновении социального профиля, Тверитинов сказал, что он не регистрировал cubehost.biz и что его персональная информация была украдена и использована в регистрационных записях для cubehost.biz.

«Наша компания никогда не делала ничего незаконного, и проводит все мероприятия в соответствии с законодательством Российской Федерации» — сообщил он по электронной почте. — «Кроме того, довольно глупо использовать наши персональные данные для регистрации доменов, которые будут использоваться для преступлений, так как [мы] специалисты в области информационной безопасности».

Оказывается, InfoKube/Cubehost также использует большое количество IP-адресов, управляемых ООО «Санкт-Петербургская Интернет Сеть» («PIN»), провайдером интернет-услуг в Санкт-Петербурге.

Например, многие из вышеупомянутых доменных имен, которые фирмы по кибербезопасности связывают с распространением Carbanak (например, freemsk-dns[dot].com), размещены на интернет-адресах Cubehost. Поиск регистрационных записей для блока 146.185.239.0/24 выявляет физический адрес в регионе Ras al Khaimah, Объединенные Арабские Эмираты. Данный регион стремится создать себе репутацию в качестве налогового укрытия и места, где можно легко создавать полностью анонимные оффшорные компании. Тот же список RIPE говорит, что жалобы на интернет-адреса в этом блоке должны быть направлены на «info@cubehost.biz».

Этот хостинг-провайдер в Санкт-Петербурге, «PIN», достиг высокой степени дурной славы и, вероятно, достоин дополнительного изучения, учитывая его репутацию как убежище для всех видов онлайн негодяев.

На самом деле, Doug Madory, директор по интернет анализу в Dyn, назвал компанию ООО «Санкт-Петербургская Интернет Сеть», как «… возможно, ведущий претендент для получения названия «Mos Eisley Интернета»» (отсылка на космодром, полный чужеродных преступников, в фильме «Звездные войны» 1977-го года).

Madory объясняет, что очень плохая репутация ООО «Санкт-Петербургская Интернет Сеть» исходит из предрасположенности провайдера по скрытию огромных кусков адресных блоков Интернет, которые фактически не принадлежат ему, а затем это похищенное адресное пространство повторно сдается в аренду спамерам и другим интернет-злоумышленниками.

Со своей стороны, Guilmette указывает на десятилетнюю значимость другой отвратительной деятельности, которая происходит в адресном пространстве Интернет, по-видимому, принадлежащему Тверитинову и его компании. Например, в 2013-м году Microsoft захватили множество доменов, припаркованных там, которые использовались в качестве управляющих узлов для вредоносного ПО Citadel, направленного против онлайн-банкингов, и все эти домены имели те же «Xicheng Co.» данные в своих WHOIS записях. В сентябре 2011-го отчет в блоге безопасности dynamoo.com отмечает несколько доменов с этим Xicheng Co. WHOIS информация, которая указывает на использование трояна Sinowal в кражах из онлайн-банкингов, была обнаружена еще в 2006-м году.

«Если господин Тверитинов знал или принимал непосредственное участие даже в малой части криминального происходящего внутри его адресного пространства, то вероятность того, что он, возможно, также играет определенную роль в других дополнительных преступных компаниях… в том числе, возможно, даже в кибербанковских ограблениях Carbanak… становится все более правдоподобной и вероятной», — говорит Guilmette.

Остается неясным, в какой степени группа Carbanak всё еще активна. В прошлом месяце власти России задержали 50 человек, предположительно связанных с организованной киберпреступной группой, члены которой родом из России, Китая, Украины и других частей Европы. Акция была объявлена как самое большое задержание финансовых хакеров в России.

Напомню, что это перевод статьи. Замечания просьба писать в личные сообщения.

Комментарии (9)

spamas

20.07.2016 15:01+1По факту «расследование» притянуто за уши. «Среди очень немногих доменов, зарегистрированных с этими китайскими номерами, которые не были замечены в запуске вредоносных программ, есть веб-сайт под названием «cubehost[dot]biz», который был зарегистрирован в сентябре 2013-го на 28-летнего Артема Тверитинова из города Пермь, Россия.» Самое слабое место данной статьи. Кто остальные «немногие» из того списка? Почему именно cubehost послужил стартом для расследования?

brate1nikoff

20.07.2016 17:11Полностью согласен насчет «притянутости за уши». Но мне непонятно, почему именно он.

Ведь судя по его бизнесу не сказать, что он может такое делать.

Потому что юр. лицо 5902999781 (Инфокуб-С) и 5902882127 (Инфокуб) с ним связаны для зарабатывания денег.

А деятельность его какая-то политическая: Краткое резюме и Подтверждение.

У меня складывается ощущение пиара за два хода.

Если нет, подскажите?

Libert

20.07.2016 17:35+1С сетей cubehost[dot]biz малвари и сомнительных доменов — полным полно:

https://virustotal.com/ru/ip-address/146.185.239.3/information/

https://virustotal.com/ru/ip-address/146.185.239.30/information/

https://virustotal.com/ru/ip-address/146.185.239.33/information/

Но связь Артема Тверитинова с доменом не убедительна, хотя и совпадения достаточно точные

bromium

20.07.2016 22:53+1Да, но как потом объяснить, что Тверитинов утверждает о краже его персональных данных и аккаунта вконтакте, а потом этот аккаунт удаляется (странное поведение для профи — вор аккаунта что, продолжает читать личную почту?). Похоже на прокол «спецов безопасности», которые вполне могли за деньги заниматься полулегальными вещами

awsswa59

21.07.2016 10:46Город Пермь — маленький город, и если бы господин Тверитинов представлял что то из себя в плане программиста или linux администратора — его карьера была бы заметна. И были бы какие нибудь строчки в карьере.

Так что — либо чисто административные функции (управление, финансы), либо он вообще никто.

Turion

21.07.2016 13:42Пермь довольно специфичный город, талантливые программисты и администраторы просто теряются на фоне большого потока выпускаемых среднестатистических кадров с сфере ИТ, т.е. таланты есть, но привлечь внимание к себе без шансов.

По делу — судя по деятельности компании, и видимо весьма успешной, складывается такое ощущение, что она перешла кому-то дорогу)))

небольшое наблюдение режущее глаз, сайт — infoKube.ru, а не как ожидалось бы от кулхацкеров — infoCube.ru.

AndrewTishkin

26.07.2016 14:48Интересно, Брайан хоть сделал копии профиля соц.сети и других страниц, да хоть каким-нибудь archive.is, прежде, чем вступать в переписку? Похоже, что нет (ну и дурак). Эх, пусть хоть гуглокэш из статьи в анналы попадёт — http://archive.ec/GfOBu

Кстати, на удалённой страничке фамилия уже почему-то Львовский

http://vk.com/a.tveritinov

brate1nikoff

Автор не выразит личное мнение по поводу расследования?