Скриншот опроса, который провёл Джонатан Здзярски, бывший джейлбрейкер, а ныне специалист по безопасности. Недавно он перешёл на работу в Apple и удалил свой аккаунт в Twitter

В августе 2016 года Apple торжественно открыла программу выплаты вознаграждений за найденные уязвимости. Такие программы давно действуют практически у всех крупных IT-компаний. Долго сопротивлялась выплате вознаграждений Microsoft, но и она сдалась в 2013 году, запустив Microsoft Bounty Programs. Пожалуй, Apple оставалась последней среди производителей массовых продуктов, кто не платит хакерам, поэтому новость о начале выплаты вознаграждения была благоприятно воспринята сообществом.

Проблема только в том, что за прошедший год мы не слышали ни об одном случае, чтобы кто-то получил деньги от Apple. Возможно, им просто запрещено рассказывать об этом. А может быть, они предпочитают продавать эксплойты на чёрном рынке по гораздо более высокой цене.

Почему Apple так долго тянула и не вводила программу выплаты за уязвимости? Свою версию высказал бывший сотрудник компании, который работал в отделе безопасности, в комментарии Motherboard: «Apple не любит выпускать вещи — в том числе программу выплаты за уязвимости — пока не доведёт их до совершенства. Они перфекционисты». Сотрудник пожелал сохранить своё имя в неизвестности, поскольку нарушает соглашение о неразглашении информации (NDA).

В самом деле, если вы стремитесь довести проект до идеала — есть шанс никогда его не выпустить.

Но после скандала с ФБР стало понятно, что дальше тянуть нельзя. Напомним, что тогда ФБР долго требовала у Apple взломать систему шифрования на телефоне террориста, но Apple отказывалась сделать это, чтобы защитить остальных своих пользователей от прослушки. В конце концов, агенты ФБР справились с задачей без помощи Apple, оплатив услуги сторонней хакерской фирмы, в распоряжении которой был 0day-эксплойт для iOS. Спецслужбы заплатили очень большую сумму за этот эксплойт. Предположительно, более $1,3 млн. Газета The New York Times тогда писала, что хакеры не сообщили в Apple информацию о баге в системе, потому что у них не было стимула делать это. В смысле, не было финансового стимула — Apple тогда не платила за сообщения об уязвимостях.

«Яблочная» компания сделала правильные выводы и в августе запустила программу финансовых поощрений. Правда, она и здесь поступила по-своему, не так, как все. Хотя анонс программы был публичным, но в остальном Apple продолжила действовать скрытно. Условий программы нет в открытом доступе, а участвовать в ней можно только по приглашениям.

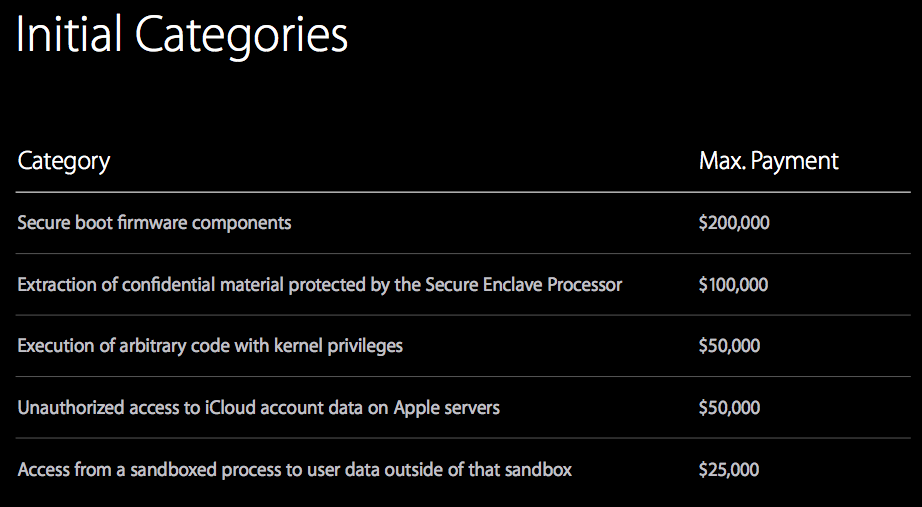

О размере вознаграждений мы знаем из презентации руководителя отдела безопасности Apple Ивана Крстича. Как было показано на одном из слайдов, максимальное вознаграждение $200 тыс. выплачивается за взлом компонентов прошивки Secure Boot. Минимальное — $25 тыс. за выход процесса из песочницы и доступ к персональным данным пользователя.

Слайд из презентации Ивана Крстича

Есть мнение, что даже $200 тыс. — недостаточно высокая сумма для 0day к iOS. Эти эксплойты достаточно редкие, поэтому на чёрном рынке их стоимость гораздо выше. Например, вскоре после презентации Крстича фирма Zerodium повысила свои расценки на покупку эксплойтов для iOS. Так, за самую ценную вещь — удалённый джейлбрейк iOS 10 они платят уже $1,5 млн вместо предыдущих $500 тыс.

Новые расценки Zerodium

Ну и куда вы продадите джейлбрейк — в Apple за $200 тыс. или в Zerodium за $1,5 млн? Наверное, это риторический вопрос. Мало кого смутит, что Zerodium сотрудничает со спецслужбами и силовыми структурами разных стран, а её эксплойты могут использоваться для государственного шпионажа и прочих не очень красивых вещей.

Кстати, далеко не факт, что если Apple повысит цены на эксплойты до уровня серого рынка, то это решит проблему. Здесь экономика работает следующим образом. Если Apple повысит цены, то 0day для iOS станут ещё более редкими — и цены на сером рынке ещё больше вырастут. То есть мы вернёмся к тому, с чего начинали. Хотя де-факто незакрытых багов действительно станет меньше. В общем, это и есть главная цель программ оплаты за уязвимостей.

В данный момент покупателей 0day-уязвимостей можно разбить на три группы:

- Сама Apple.

- Криминал: мафия, преступные группировки и проч.

- Большие игроки, в том числе государственные спецслужбы: АНБ, Моссад, ГРУ, ИГИЛ (запрещена в России) и проч.

У Apple очень большие запасы денег в банках. Через скрытные дочерние компании она вывела в офшоры более $200 млрд. Эти деньги вполне можно использовать. Apple с лёгкостью может повысить награду за эксплойты настолько, что криминал (мафия, преступные группировки) не смогут с ней тягаться. Но она никогда не сможет конкурировать со спецслужбами, ресурсы которых практически безграничны и не ограничиваются только деньгами. У этих ребят всегда будут в распоряжении свои эксклюзивные 0day, что бы вы ни делали и какое вознаграждение ни назначали за раскрытие уязвимостей.

Комментарии (34)

MrA

07.07.2017 17:04+1Если Apple повысит цены, то 0day для iOS станут ещё более редкими

Не вижу, что от этого кто-то проигрывает

Shmulinson

07.07.2017 17:19Не вижу, что от этого кто-то проигрывает

В данном случае это не негативный факт а причина дальнейшего повышения цен на них на сером рынке.

dolovar

07.07.2017 18:05+1Выбор заключается не только в вопросе «полтора или пятая часть». Попутно нужно ответить на еще один вопрос: вы хотите получить деньги законным путем через вознаграждение, или вы хотите попытаться стрясти полтора ляма с мафии?

Goodkat

07.07.2017 19:25+1А Zerodium — это мафия?

Zerodium is an American information security company founded in 2015 based in Washington, D.C..

Всё легально — получите эти деньги за оказание консультационных услуг, ещё и налоги придётся заплатить :)

А они уже дальше перепродадут — в NSA, FBI, KGB…

impetus

07.07.2017 22:51Если легально — то Apple их возможно отсудит. Типа уязвимости в нашем коде являются неотъемлемой частью нашего кода, на который распространяются все авторские и прочие смежные права.

SolarW

07.07.2017 22:54+5Авторские права на дырки?

Это оригинально, никогда не думал о такой постановке вопроса :-)

Может сразу (как эпл это любит) сразу и патенты на них оформлять? :-))

edogs

07.07.2017 23:10+1А impetus интересный вопрос поднял.

Реверс-инжиниринг запрещен как таковой (договором, авторскими правами и т.д.).

Значит дыры найденные в результате реверс-инжиниринга суть есть продукт незаконной деятельности.

По любым законам доход полученный в ходе незаконной деятельности в руках нарушителя закона не остается.

MiXaiL27

08.07.2017 01:03Законами какой страны запрещен? Покупая гамбургер в макдональдсе я не вхожу в юридическое пространство владельца вендора.

mickvav

08.07.2017 02:08А в каком месте авторские права мешают реверс-инжинирингу? Это модифицировать прошивку и распространять измененную версию как свою — нарушение авторского права. А описание процедуры получения root-а на собственном устройстве — вполне себе взаимодействие с имеющимся программно-аппаратным комплексом. Закон тут вроде ничего не запрещает?

blackswanny

08.07.2017 05:18Суд не может доказать, что дыра была найдена посредством реверс инжениринга.Потребовать рассказать суд может, Но автор может отказаться сославшись на раскрытие тайны авторского права. Если и в этом случае суд попросит раскрыть ее, то автор может выторговать для себя "помилование" при раскрытие. Это же США, прецедентное право, тут можно все

Gendalph

08.07.2017 06:03Соль вот в чем: нельзя использовать код защищенный авторскими правами, а вот если его разобрать и написать код, делающий то же самое — это уже другой код, не являющийся собственностью автора оригинального продукта.

VovanZ

07.07.2017 23:15У Apple очень большие запасы денег в банках. Через скрытные дочерние компании она вывела в офшоры более $200 млрд. Эти деньги вполне можно использовать. Apple с лёгкостью может повысить награду за эксплойты настолько, что криминал (мафия, преступные группировки) не смогут с ней тягаться.

Apple вполне может сама покупать уязвимости (хоть у того же Zerodium) через подставные компании. Кстати, а откуда мы знаем, что они так не делают?

blackswanny

08.07.2017 05:22Это такой же свободный рынок, как и все остальные. Все честно. Если эппл все еще выгоднее, чем другим, они заплатят миллионы. Пока эппл так не считает. Хотя заработав на продукте миллиарды и риск потерять эти миллиарды в будущем, я бы на их месте подумал дважды насчет награды

mike_y_k

08.07.2017 14:18+1Ситуация совсем неоднозначная.

Позиция Apple полностью не известна — есть только видимая часть (реклама однако).

Что происходит на самом деле — можно только гадать.

При имеющихся возможностях — дешевле создать собственную группу по взлому. Имея доступ к исходному коду им будет значительно легче найти и прикрыть уязвимости.

zoonman

08.07.2017 17:25-4Просто в Apple не дураки работают, им выгоднее потратить миллион на сотрудника, который будет обеспечивать контроль качества кода на таком уровне, что взламывать его будет практически невозможно.

Karpion

08.07.2017 22:22+3Похоже, у Вас — типичная проблема современного человека, избалованного магазинами, в которых продаются стандартные предметы по предсказуемой цене. И многие современные люди не понимают, что далеко не все вещи можно купить — просто выделить из бюджета нужную сумму и получить желаемое.

В данном случае Вы неявно полагаете, что можно заплатить миллион (не совсем понятно, чего именно — наверно, USD) и (за)получить сотрудника, способного (и желающего) обеспечить качество.

Увы, я вынужден Вас разочаровать: даже если Вы выдадите/выделите нужную сумму, то на эту сумму сбегутся разные фуфлыжники, которые радостно пообещают Вам обеспечить контроль качества кода на нужном уровне, но эти обещания изначально пустые. Более того: я готов утверждать, что сбежавшиеся на запах денег люди не только не могут этого обеспечить — они ещё и прекрасно знают, что их обещания ложные, т.е. они и не собираются исполнять свою часть контракта. Они собираются говорить умные слова и получать хорошую зарплату — до тех пор, пока их не выгонят. И они надеются, что те, кто примут их на работу, не захотят признаваться в том, что приняли на работу фуфлогонов.

Хуже того: среди тех, кто придёт устраиваться на такую работу, скорее всего, вообще не будет людей, способных обеспечивать контроль качества кода на нужном уровне. Просто потому, что с момента успеха Билла Гейтса учебные заведения учат людей не обеспечивать контроль качества кода на нужном уровне, а впаривать заказчикам код низкого качества.

И весь ужас ситуации в том, что на её исправление требуется очень много времени — более десяти лет. И никто (ни капиталисты, ни политики) не готовы затевать проект, который даст результат так поздно — когда инициатор проекта, скорее всего, уже вышел из дела и не получит никакой награды за свои труды.

zoonman

09.07.2017 02:38-2Вы работаете или работали в Apple?

Karpion

09.07.2017 21:38+1Наверно, Вы не заметили, что я никоим образом не упоминал Apple — данная проблема абсолютно универсальна для всех систем, включая MicroSoft Windows, IBM, Berkley *BSD и Linux.

У MicroSoft денег не меньше. Ну и почему они не наняли таких людей, "которые будет обеспечивать контроль качества кода на таком уровне, что взламывать его будет практически невозможно"?

lubezniy

09.07.2017 18:11Впаривать код низкого качества таки не учат. Учат делать по возможности быстро, чтобы в условиях ограниченного рынка больше получить. А вот со способами быстрого изготовления качественного кода напряжёнка.

Karpion

09.07.2017 19:27Введу поправку: В учебных заведениях учат, что при дилемме

{"делать быстро тяп-ляп" или "делать медленнее, но качественно"}

учат делать выбор в сторону скорости разработки и выпуска продукта на рынок.

Это значит, что способам делать качественный код не учат вообще — ибо:

- делать качественный код быстро — невозможно;

- делать качественный код медленно — невыгодно, а значит, не нужно.

tronix286

09.07.2017 19:50А чо им сообщать — они и так все знают, знают как смартфоны чинить, знают как софт ставить за $$$. За такое бабло должны сами себе дефейсы отлизывать. Потому что унылое гавною

amarao

13.07.2017 20:04А по какому признаку можно определить — вооружённое банд-формирование — это преступники или правительственная спецслужба?

lash05