Monero и Dash пользуются у злоумышленников особой популярностью

С течением времени вирусы-майнеры становятся все более популярными. Появились они много лет назад (пост об одном таком был опубликован на Хабре еще в 2011 году), сейчас такие зловреды стали очень распространенными. Злоумышленники, надеясь получить криптовалюту, курс которой сейчас постоянно растет, заражают все больше компьютеров. Через защиту ПК и сетей зловреды проникают обычным путем — либо через уязвимости в ОС, либо при помощи самого пользователя, который бездумно может открыть приложение в электронном сообщении с заголовком вроде «Привет, я Кристина, вот мои фотки». Есть, конечно, и другие способы, но социальную инженерию никто не отменял.

Сам по себе вирус-криптомайнер не делает с компьютером жертвы ничего плохого, ведь создатели такого рода приложений сами заинтересованы в том, чтобы машина работала хорошо. Эксперты утверждают, что только за последний месяц было выявлено несколько крупных бот-сетей, которые направлены на получение прибыли от майнинга.

Проблема для жертвы заключается в том, что ее компьютер, зараженный криптомайнером, работает значительно медленнее обычного, поскольку ресурсы системы заняты майнингом. Это плохо, если речь идет об одном пользователе, и еще хуже, если заражена сеть целого предприятия. В этом случае рабочие процессы начинают пробуксовывать, а причину того, почему компьютеры начали работать медленно, выявляют далеко не всегда и не сразу.

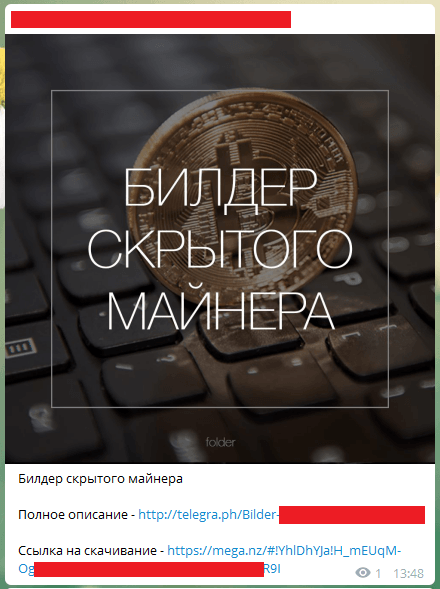

Сервера в сети злоумышленники заражают, эксплуатируя уязвимость вроде EternalBlue. Самое интересное то, что сборщик криптомайнера продается, его предлагают, например, в Telegram.

Этот сборщик дает возможность проверить работоспособность демо-версии вируса. Ну а купить полную версию после апробации демки можно без проблем у тех, кто такие объявления распространяет.

Майнеров довольно много, а сложность их детектирования заключается в том, что сам по себе майнинг — стандартный процесс. Это не попытки стирать или модифицировать файлы, изменять содержимое загрузочного сектора жесткого диска и т.п. Нет, майнинг в обычном случае не будет определяться антивирусом. Поэтому разработчикам антивирусов приходится искать новые способы определения наличия таких программ на компьютерах жертв.

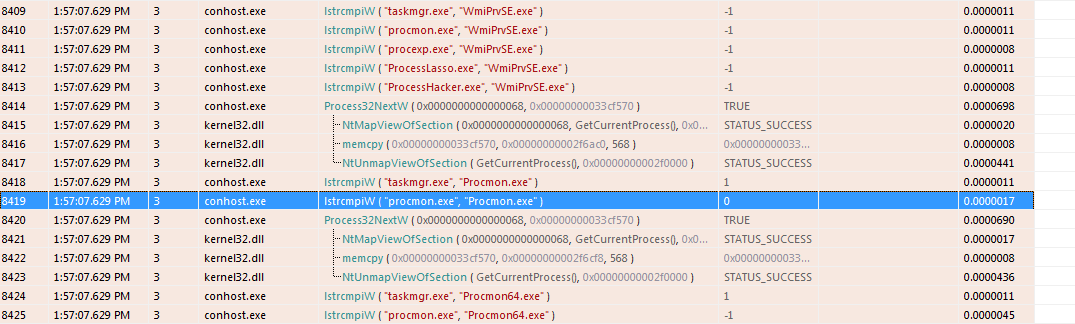

Жертвы могут даже не подозревать о наличии зловреда на ПК, поскольку продвинутые зловреды прекращают работу во время запуска на ПК «тяжелых» приложений вроде игр. В итоге пользователь не ощущает влияния вируса, и тот спокойно майнит криптовалюту.

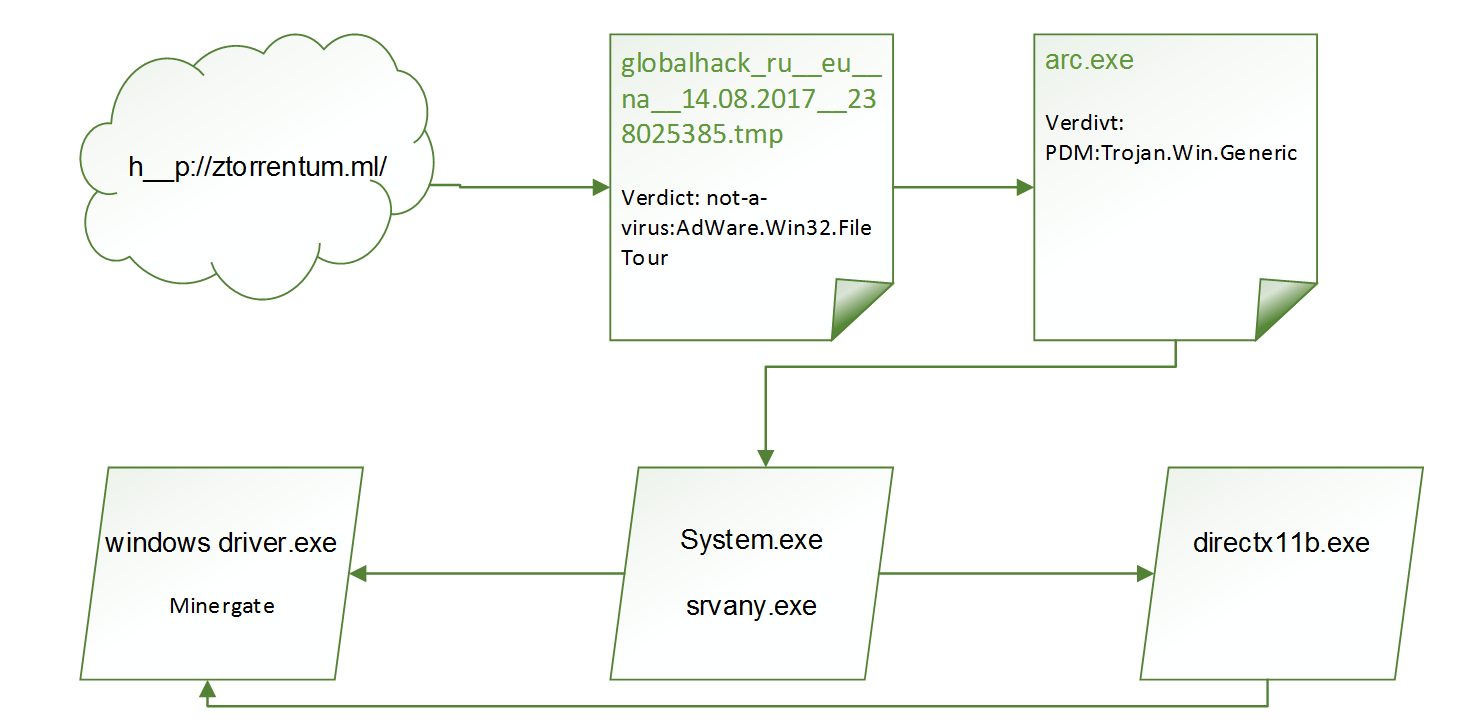

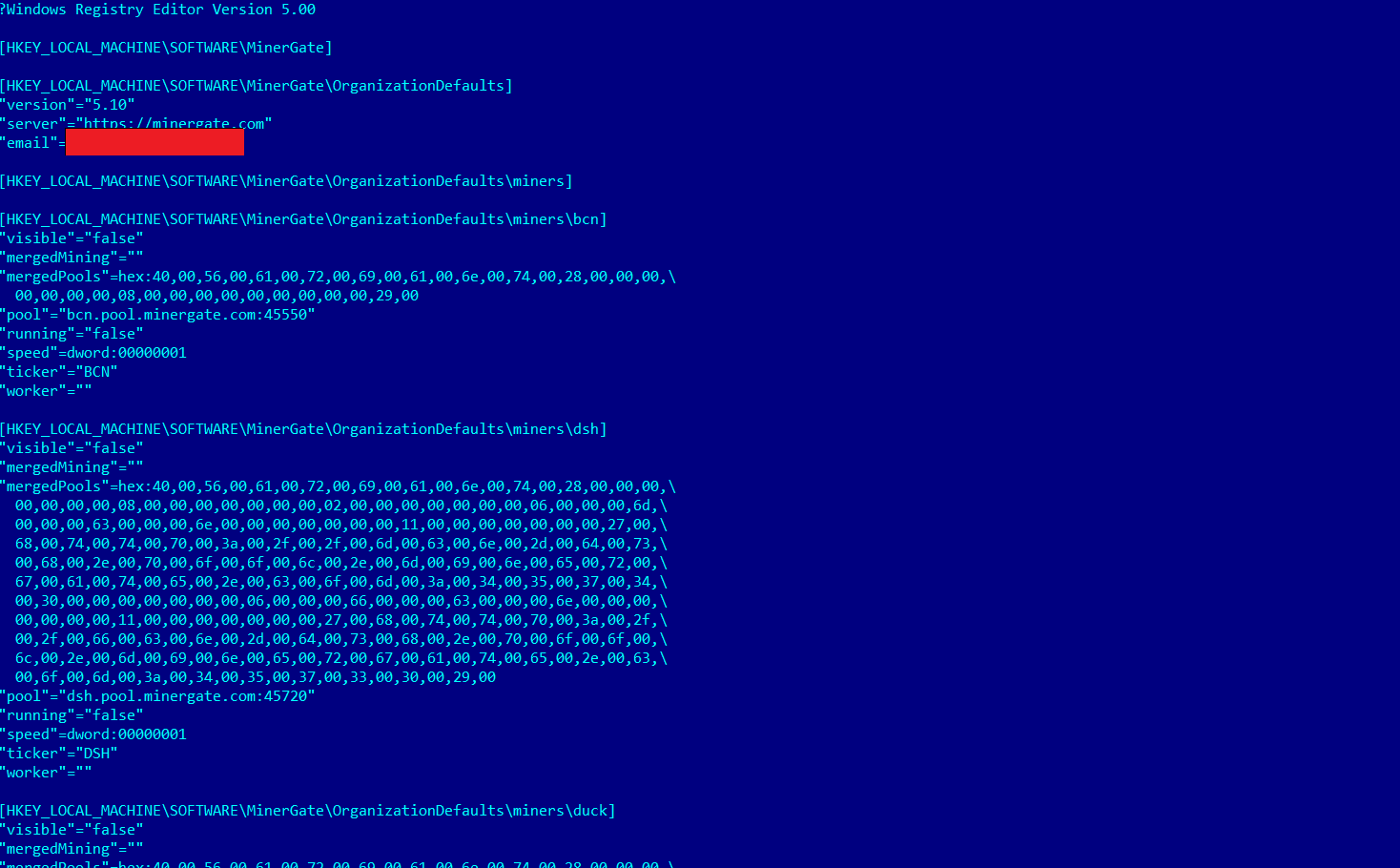

На днях на ресурсе Securelist была опубликована статья, где говорится об обнаружении достаточно крупного «криптоботнета», в состав которого входит более 5 тысяч различных компьютеров с установленным майнером Minergate. И это, кстати, вполне «белый» майнер, который злоумышленники скрытно устанавливали на компьютерах жертв.

Инсталлятор программы загружался жертвами с файлообменников в качестве либо ключей разлочки пробных версий программ, либо в качестве любого иного «белого и пушистого» ПО. Как только программа загружена и запущена, инсталлятор начинает загрузку дроппер-майнера. Тот, в свою очередь, записывает Minergate и загружает ряд инструментов, которые обеспечивают непрерывную работу майнера в качестве системного процесса.

Сейчас, в отличие от того же 2011 года злоумышленники при помощи майнеров получают не биткоин или эфир, а Monero и Zcash. Такой выбор обусловлен тем, что обе монеты предусматривают практически полную анонимность — отследить их сложно.

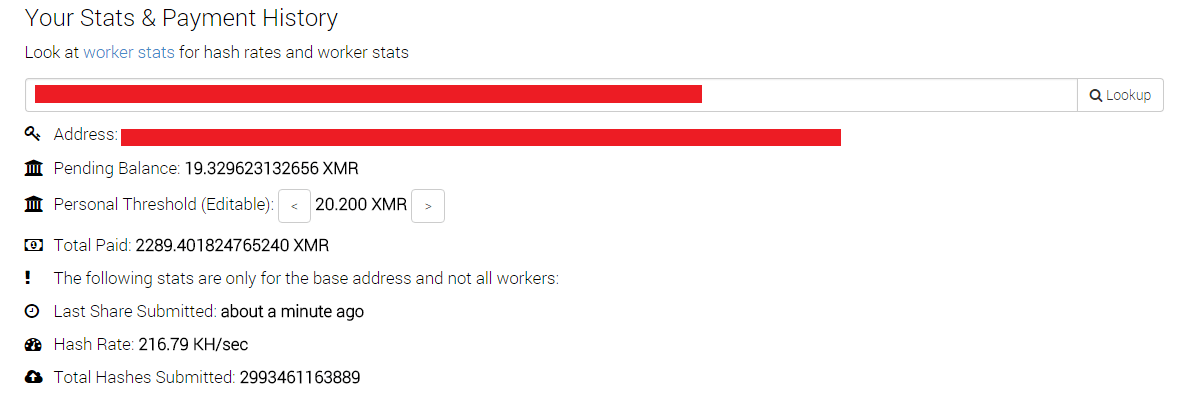

Заработок такого рода достаточно высок. На иллюстрации выше показана общая сумма выводов средств с кошелька злоумышленников. По текущему курсу Monero (XMR) это свыше $200 000.

По словам представителей «Лаборатории Касперского», на данный момент обнаружено два ботнета с криптомайнерами. В каждом — несколько тысяч «ботов», о чем уже упоминалось выше. Пока что особо надежных способов борьбы с такого рода зловредами нет, но ряд компаний, выпускающих антивирусные продукты, предпринимают усилия по созданию достаточно эффективного инструмента для борьбы с таким ПО.

Комментарии (27)

beygadov

08.09.2017 12:51Статья класс, но тема си… не раскрыта.Как проверить и чем свои компьютеры? Искал в нете, не нашел.

charliez

09.09.2017 00:54Диспетчер задач запустить, если один процесс жрет 50% и больше, и это не одна из известных вам и запущенных вами программ, то это оно.

sintech

08.09.2017 13:35Вот и правильно, пусть лучше майнят свои биткойны чем запускают DDOS атаки. Прямой перевод вычислительных мощностей жертвы в деньги.

sim31r

09.09.2017 04:55Уточню, прямой перевод электроэнергии жертвы в деньги. На Кипре 0.2$ за кВт*ч, весьма неприятная прибавка к коммунальным платежам.

dark_ruby

08.09.2017 15:16словил такой пару недель назад на Windows 10, он прописал некий vbs в автозагрузку, потом какимто образом там появился exe. Отьедал много ЦПУ, поэтому был замечен почти сразу.

mike_y_k

08.09.2017 16:58Интересная статья.

Особо интересна/показательна реакция производителей антивирусов.

Даже профилирование загрузки компьютера и история загрузки/установки вполне достаточна для вопросов о нетипичном поведении.

Ну и анализ трафика дополнит картину…

Mabusius

08.09.2017 17:35Предлагаю бизнес идею — майнинговая сеть с добровольным участием в обмен на часть доходов. Раньше торренты на ночь ставили, почему бы теперь не начать майнеров на ночь включать? Косарик за год намайнится — уже приятно.

charliez

09.09.2017 00:38Электричество все равно дороже. Средний i5 выдает на монеро-майнинге 150 хешей в секунду, это 500 руб в месяц при текущем курсе и круглосуточной загрузке процессора. Столько же в Москве стоят 100Квт энергии, которые комп скушает за месяц :)

lonelymyp

08.09.2017 23:45Примерно месяц назад на одной машине появились адские тормоза, попросили посмотреть. На машине стоял лицензионный касперский и ничего подозрительного не видел.

Вручную нашёл исполняемый файл который грузил процессор, загрузил копию на вирустотал… все антивирусы кроме касперского опознали майнер.

Скачал бесплатную лечащую утилиту от доктора веба, она опознала и удалила.

Так что «надёжных способов» видимо нет только у касперского.

cepera_ang

08.09.2017 23:50+2Майнят монеро потому, что там алгоритм, который на GPU почти не ускоряется, а не из-за повышенной приватности.

charliez

09.09.2017 00:51Более того, майнеры запускают на хостингах и VPS, взламывая сайты (через уязвимости во всяких старых джумлах и ворпрессах, как правило).

Обнаружил недавно, когда серверы начали показывать на графиках мониторинга необычно высокую загрузку. запустили top, а там без палева xmrt и minerd всякие :) В последнее время шифроваться начали, маскируясь под системные процессы.

И ведь производительность там никакая, 20 хешей в секунду (да, перезапускал вражеские майнеры под своим терминалом, научного интереса ради :) ) а с другой стороны,10 бабушек — рубль500 виртуалок взломал — с каждой по доллару в месяц получил…

Cedric

09.09.2017 06:35Для «семёрки», поставьте гаджет MetroUI, на рабочем столе полная картина как загружен проц, если на 101 процент, то уже повод искать зловреда-майнера.

Программой Process Explorer вместо штатного просмотровщика процессов удобно смотреть, что нагружает систему, она и на вирус-тотал посмотрит подозрительный файл и ещё много чего полезного.Рекомендую.

andrey_aksamentov

09.09.2017 18:43Странно конечно что антивирусы не распознают внедрение такого рода вирусов в систему. Детектить подобную активность должно быть довольно просто, даже функция в антивирусах такая есть — что то вроде "подозрительная активность" или "подозрительное ПО".

zemavo

10.09.2017 11:02Пару месяцев назад одно из онлайн-казино распространяло свой клиент уже во встроенным майнером, видимо чтобы дополнительно монетизировать

лохпосетителей.

LoadRunner

zedroid

Не совсем. minergate каким-то образом подстраивается под нагрузку на системе. Это действительно малозаметно в плане скорости работы.

vesper-bot

Скорее всего обычный пониженный приоритет, включая пониженный приоритет на I/O.

iperov

если нет операций ввода-вывода, то не заметно.

YMA

Это еще и слышно должно быть, у меня на рабочем intel NUC вентилятор вообще при обычной работе выключен (работаем на терминальном сервере), если нагрузить компьютер локально — вентилятор включается и это привлекает внимание. На личном ноутбуке аналогично — вентилятор включается только при серьезной нагрузке.

LoadRunner

Сижу, слышу — брутфорсят.

Lord_Ahriman

У меня жена года полтора назад откуда-то подцепила майнер. Обнаружил потому, что процессор ненормально грелся при простое и система слегка подтормаживала (почти незаметно, но все же). После захода в диспетчер задач подумал, что странно, что драйверов RealtekHD два и один постоянно грузит ЦП на 20-30%. После этого замаскировавшийся зловред был экстерминирован. А вот в тяжелых приложениях (MATLAB, игры) никаких подтормаживаний не было.