Представьте, что светлое будущее информационных технологий наступило. Разработаны и повсеместно внедрены технологии разработки безопасного кода. Наиболее распространенный софт чрезвычайно сложно взломать, да и нет смысла: самые интересные данные вообще хранятся в отдельном, полностью изолированном программно-аппаратном «сейфе». Взломать чью-нибудь почту, подобрав простой пароль, воспользоваться намертво «зашитым» админским доступом к роутеру уже не получается: практики разработки и качественный аудит сводят вероятность появления таких «простых» уязвимостей почти к нулю.

Представьте, что светлое будущее информационных технологий наступило. Разработаны и повсеместно внедрены технологии разработки безопасного кода. Наиболее распространенный софт чрезвычайно сложно взломать, да и нет смысла: самые интересные данные вообще хранятся в отдельном, полностью изолированном программно-аппаратном «сейфе». Взломать чью-нибудь почту, подобрав простой пароль, воспользоваться намертво «зашитым» админским доступом к роутеру уже не получается: практики разработки и качественный аудит сводят вероятность появления таких «простых» уязвимостей почти к нулю. Положит ли этот (маловероятный) сценарий конец кибератакам? Вряд ли, они просто станут дороже. Нетривиальные методы взлома, которые в настоящее время попросту не нужны (есть способы добыть нужную информацию гораздо проще), станут востребованы. Тот же Spectre — это ведь набор уязвимостей, которые крайне сложно употребить для чего-то реально

Звуковые и ультразвуковые атаки могут выводить из строя жесткие диски и «подвешивать» софт

Новость. Исследование.

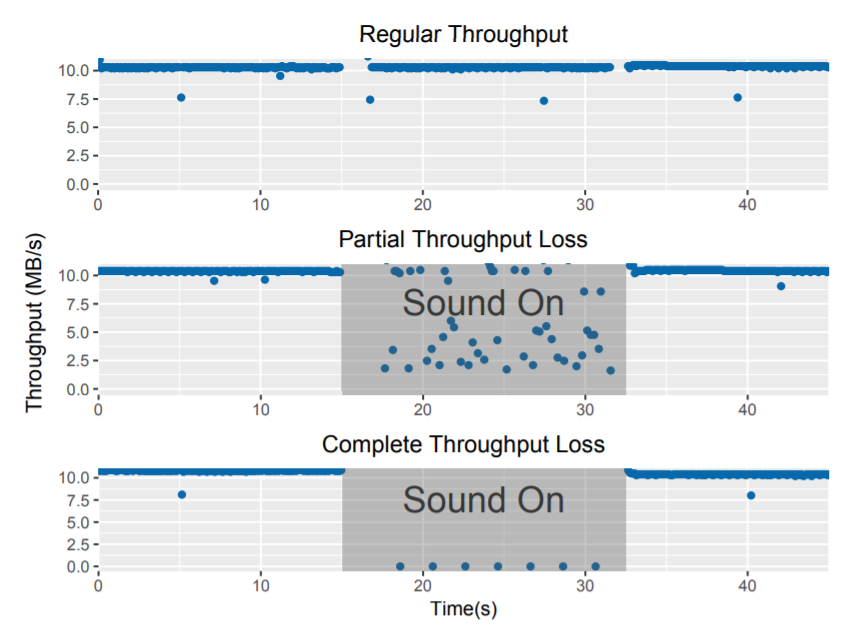

Исследователи из Чжэцзянского университета в Китае и американского университета штата Мичиган показали, как можно выводить из строя компьютеры с помощью звуковых и ультразвуковых сигналов. Виной всему обычные жесткие диски, плохо переносящие не только удары, но и разного рода вибрацию, в том числе от акустических сигналов. Картинка из исследования наглядно все объясняет:

Выступление авторов исследования на 39-м симпозиуме IEEE on Security and Privacy

В исследовании приводится пример атаки на ноутбук, причем источником атаки становятся динамики атакуемого устройства: 45 секунд

Кража личных данных пользователя через ошибку в реализации CSS

Новость. Исследование.

Исследователь Руслан Хабалов, специалист по безопасности в Google, совместно с независимым специалистом Дарио Вайсером обнаружили интересный баг в реализации CSS в браузерах Chrome (починено начиная с версии 63) и Firefox (залатано в версии 60). Внимание исследователей привлек метод mix-blend-mode, позволяющий более органично «вписать» один элемент поверх другого — например, виджет Фейсбука поверх фона на веб-сайте. Уязвимость заключается в том, что время, необходимое на рендеринг нового элемента, зависит от цвета исходника. Иными словами, у потенциального злоумышленника появляется возможность получить данные, доступ к которым по идее должен быть запрещен. В proof of concept показывается, как можно по таким косвенным данным «украсть» имя и фотографию пользователя, который одновременно залогинен на Фейсбуке и посещает «подготовленную страницу»:

Работает это, скажем так, ну очень медленно (надо учесть, что это PoC, и автор не был заинтересован в оптимизации алгоритма). Украсть из виджета FB имя пользователя получилось за 20 секунд. Рендеринг довольно мыльноватого юзерпика занял целых 5 минут. Ну и ладно, тут интересен сам факт использования нетривиального канала данных, через который происходит утечка информации. В случае с этой уязвимостью вроде бы все хорошо: нашли, быстро закрыли, и вряд ли кому придет в голову использовать ее на практике. Вопрос в том, сколько еще есть «дыр», через которые возможна утечка важной информации и о которых мы еще не знаем? Речь ведь даже не о том, что когда-нибудь в будущем дойдет дело и до практического применения таких сложных атак — от безысходности. Речьо том, что уже сейчас они могут быть реализованы так, чтобы полностью обойти абсолютно все способы защиты — потому что никто и не ожидает удара с тыла. Именно поэтому такие нетривиальные способы атаки

Disclaimer: Мнения, изложенные в этом дайджесте, могут не всегда совпадать с официальной позицией «Лаборатории Касперского». Дорогая редакция вообще рекомендует относиться к любым мнениям со здоровым скептицизмом.