Известная кибергруппа Hacking Team (@hackingteam), которая специализируется на разработке и продаже специального шпионского ПО для правоохранительных органов и спецслужб различных государств стала объектом кибератаки, в результате которой для общественности стал доступен архив с 400ГБ различной конфиденциальной информации. В сеть утекла личная переписка Hacking Team с их клиентами, заключенные договора на продажу своих кибер-изделий различным государствам, а также большое количество другой информации, связанной с деятельностью компании.

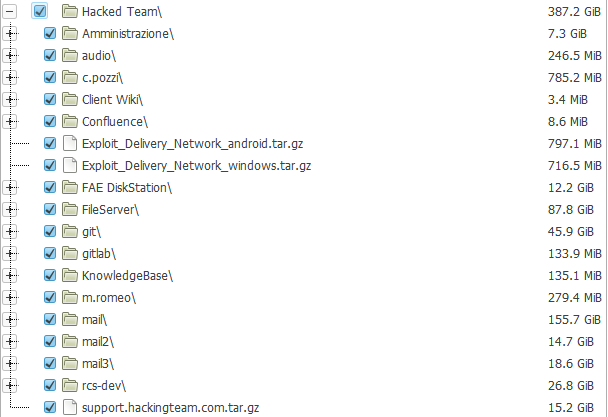

В результате утечки стало известно, что к услугам HT прибегали не только государственные структуры, но и частные компании. Также из опубликованных данных видно, что одним из клиентов HT были российские структуры или фирмы. Архив содержит и информацию о наработках кибергруппы (Exploit_Delivery_Network_android, Exploit_Delivery_Network_Windows), а также огромное количество различной поясняющей информации (wiki).

Рис. Список стран-клиентов HT. Видно, что в списке присутствуют Россия, Казахстан, Узбекистан. Азербайджан.

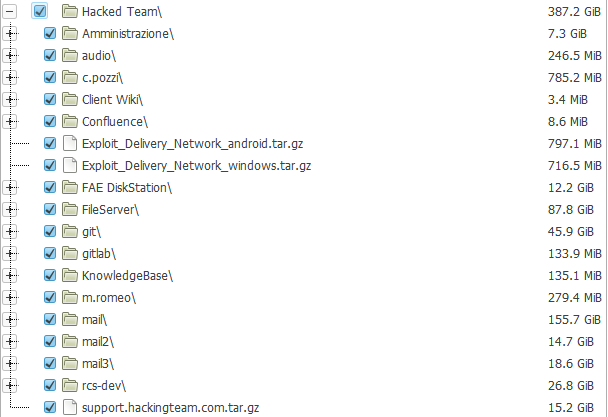

Рис. Структура опубликованного в сети архива.

Рис. Один из документов, подтверждающих сотрудничество HT со спецслужбами Судана, что явно противоречит принятым недавно дополнениям для Вассенаарских соглашений, которые налагают ограничения на экспорт такого вида ПО в страны с «недемократическим» режимом. Из опубликованных данных стало видно, что HT рекомендовала таким странам при работе с их сервисами использовать специальные VPN-службы, расположенные в Германии и США.

HT специализируется на разработке т. н. шпионского ПО Remote Control Systems (RCS), которое спецслужбы и правоохранительные органы используют для своих целей в киберпространстве. Изделия HT могут работать на самых разных платформах, включая, Windows, Android, OS X. Один из самых известных продуктов HT известен как DaVinci или Galileo, файлы которого уже неоднократно попадали под «объективы» антивирусных компаний.

Компания является довольно закрытой и о ее деятельности до недавних пор было мало что известно. Одной из первых организаций, кто пролил свет на деятельность HT была Wikileaks.

Рис. Предлагаемые HT методы шпионажа, данные Wikileaks.

Так Hacking Team позиционирует свое ПО. Спектр выполняемых им действий довольно обширен: сбор различных данных на компьютере с последующей их отправкой на удаленный сервер, кейлоггер, запись телефонных разговоров, сохранение данных камеры устройства и т. д.

Рис. Список выполняемых DaVinci/Galileo действий, данные Wikileaks.

UPD:

Рис. Исходные тексты ПО HT и их различных инструментов из архива. Видно, что поддерживаются самые разнообразные ОС, включая, мобильные.

Для подписания приложений iOS, HT использовали свой enterprise developer сертификат со следующими идентификаторами.

Subject: UID=DE9J4B8GTF, CN=iPhone Distribution: HT srl, OU=DE9J4B8GTF, O=HT srl, C=IT

Рис. Часть эксплойтов, которые использовали HT.

Рис. Часть исходных текстов LPE (sandbox escape) 0day эксплойта для системной библиотеки atmfd.dll. [gitlab/Windows-Multi-Browser/2_stage_shellcode_so urce/source_pie_8.1/elevator.c]

Рис. Презентация HT по перехвату трафика TOR. [rcs-dev%5cshare/HOME/Naga/httpX/Prese ntation.pptx]

UPD2: HT уведомила своих клиентов о необходимости прекратить использование ПО.

Hacking Team Asks Customers to Stop Using Its Software After Hack

motherboard.vice.com/read/hacking-team-asks-customers-to-stop-using-its-software-after-hack

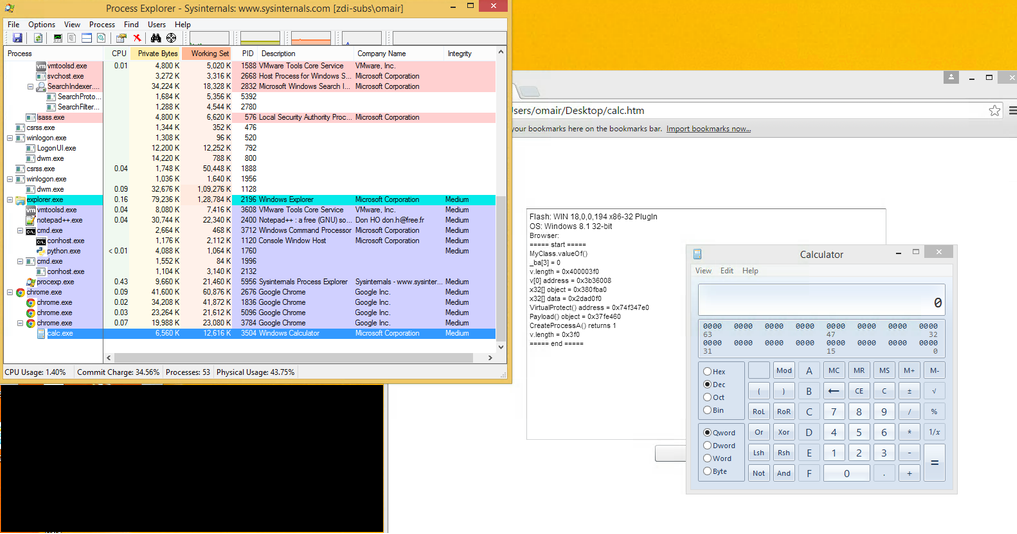

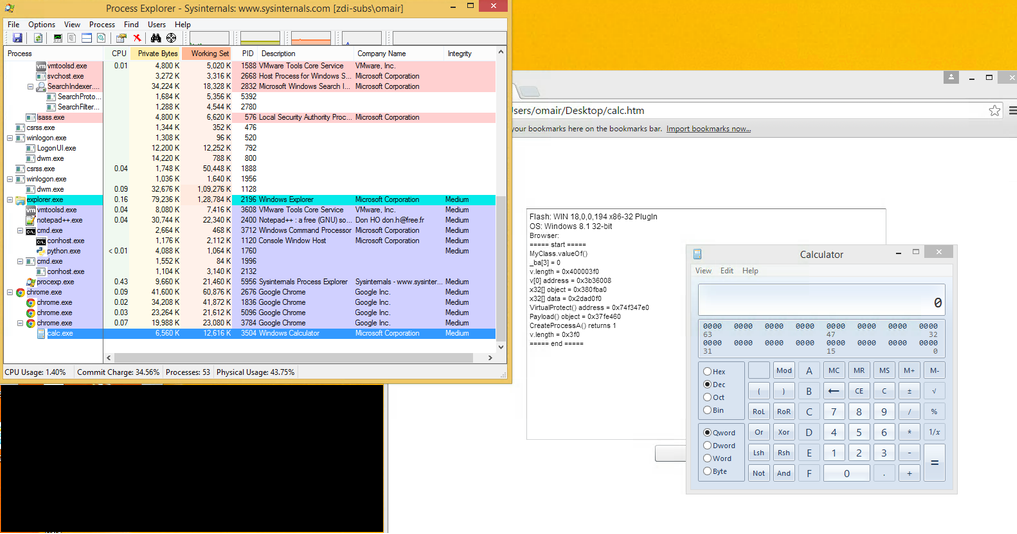

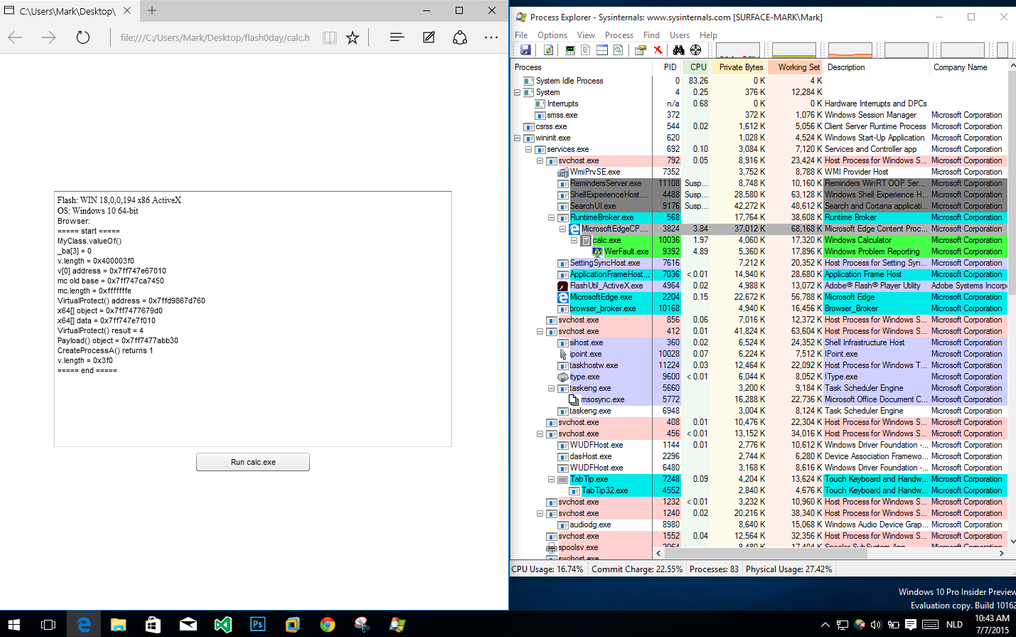

UPD3 Архив содержит RCE 0day эксплойт для Flash Player с возможностью обхода sandbox на актуальной версии Google Chrome.

Демонстрация успешной эксплуатации. Источник здесь.

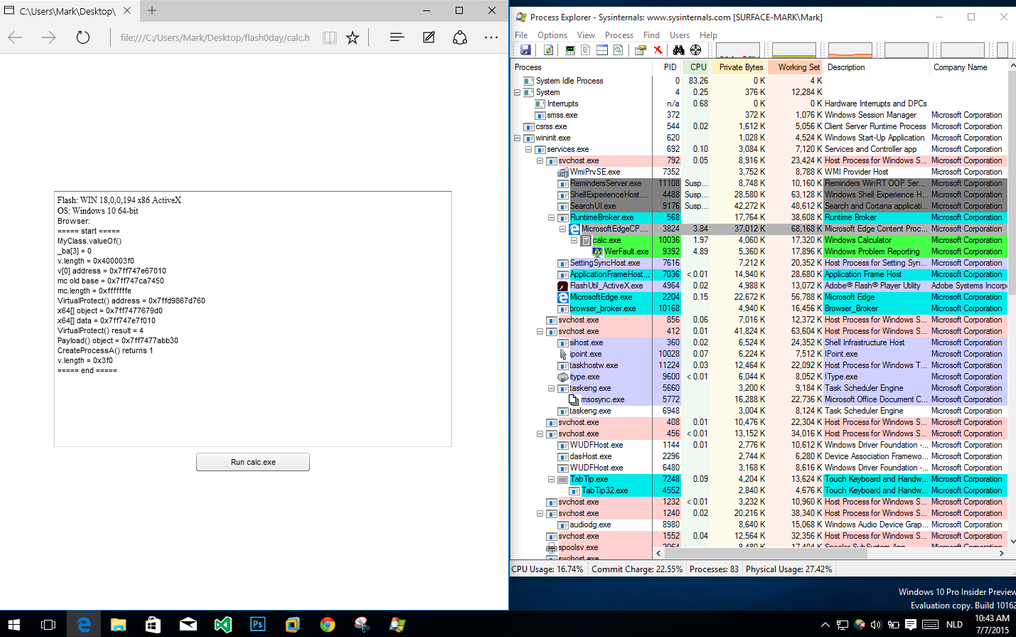

Эксплойт также прекрасно работает на новейшем веб-браузере MS Edge на Windows 10 (build 10162).

Директория /rcs-dev\share/Documentation/Manuals/ содержит большое количество документации по разным версиям продукта RCS. Документ /rcs-dev%5cshare/Documentation/Manuals/9.5.0/EN/RCS%209.5%20Technician%20EN.pdf содержит подробное описание функций одной из самых последний версий RCS [170 страниц].

UPD4 Отдельный пост по информации о 0day уязвимости в Flash Player.

В Adobe Flash Player обнаружена опасная 0day уязвимость

habrahabr.ru/company/eset/blog/261979

В результате утечки стало известно, что к услугам HT прибегали не только государственные структуры, но и частные компании. Также из опубликованных данных видно, что одним из клиентов HT были российские структуры или фирмы. Архив содержит и информацию о наработках кибергруппы (Exploit_Delivery_Network_android, Exploit_Delivery_Network_Windows), а также огромное количество различной поясняющей информации (wiki).

Рис. Список стран-клиентов HT. Видно, что в списке присутствуют Россия, Казахстан, Узбекистан. Азербайджан.

Рис. Структура опубликованного в сети архива.

Рис. Один из документов, подтверждающих сотрудничество HT со спецслужбами Судана, что явно противоречит принятым недавно дополнениям для Вассенаарских соглашений, которые налагают ограничения на экспорт такого вида ПО в страны с «недемократическим» режимом. Из опубликованных данных стало видно, что HT рекомендовала таким странам при работе с их сервисами использовать специальные VPN-службы, расположенные в Германии и США.

HT специализируется на разработке т. н. шпионского ПО Remote Control Systems (RCS), которое спецслужбы и правоохранительные органы используют для своих целей в киберпространстве. Изделия HT могут работать на самых разных платформах, включая, Windows, Android, OS X. Один из самых известных продуктов HT известен как DaVinci или Galileo, файлы которого уже неоднократно попадали под «объективы» антивирусных компаний.

Компания является довольно закрытой и о ее деятельности до недавних пор было мало что известно. Одной из первых организаций, кто пролил свет на деятельность HT была Wikileaks.

Рис. Предлагаемые HT методы шпионажа, данные Wikileaks.

In modern digital communications, encryption is widely employed to protect users from eavesdropping. Unfortunately, encryption also prevents law enforcement and intelligence agencies from being able to monitor and prevent crimes and threats to the country security.

Remote Control System (RCS) is a solution designed to evade encryption by means of an agent directly installed on the device to monitor. Evidence collection on monitored devices is stealth and transmission of collected data from the device to the RCS server is encrypted and untraceable.

Так Hacking Team позиционирует свое ПО. Спектр выполняемых им действий довольно обширен: сбор различных данных на компьютере с последующей их отправкой на удаленный сервер, кейлоггер, запись телефонных разговоров, сохранение данных камеры устройства и т. д.

Рис. Список выполняемых DaVinci/Galileo действий, данные Wikileaks.

UPD:

Рис. Исходные тексты ПО HT и их различных инструментов из архива. Видно, что поддерживаются самые разнообразные ОС, включая, мобильные.

Для подписания приложений iOS, HT использовали свой enterprise developer сертификат со следующими идентификаторами.

Subject: UID=DE9J4B8GTF, CN=iPhone Distribution: HT srl, OU=DE9J4B8GTF, O=HT srl, C=IT

Рис. Часть эксплойтов, которые использовали HT.

Рис. Часть исходных текстов LPE (sandbox escape) 0day эксплойта для системной библиотеки atmfd.dll. [gitlab/Windows-Multi-Browser/2_stage_shellcode_so urce/source_pie_8.1/elevator.c]

Рис. Презентация HT по перехвату трафика TOR. [rcs-dev%5cshare/HOME/Naga/httpX/Prese ntation.pptx]

UPD2: HT уведомила своих клиентов о необходимости прекратить использование ПО.

Hacking Team Asks Customers to Stop Using Its Software After Hack

motherboard.vice.com/read/hacking-team-asks-customers-to-stop-using-its-software-after-hack

UPD3 Архив содержит RCE 0day эксплойт для Flash Player с возможностью обхода sandbox на актуальной версии Google Chrome.

Демонстрация успешной эксплуатации. Источник здесь.

Эксплойт также прекрасно работает на новейшем веб-браузере MS Edge на Windows 10 (build 10162).

Директория /rcs-dev\share/Documentation/Manuals/ содержит большое количество документации по разным версиям продукта RCS. Документ /rcs-dev%5cshare/Documentation/Manuals/9.5.0/EN/RCS%209.5%20Technician%20EN.pdf содержит подробное описание функций одной из самых последний версий RCS [170 страниц].

UPD4 Отдельный пост по информации о 0day уязвимости в Flash Player.

В Adobe Flash Player обнаружена опасная 0day уязвимость

habrahabr.ru/company/eset/blog/261979

FreeLSD

Ссылочка на архив битая.

disem

infotomb.com/eyyxo.torrent

Solovej

У меня почему то BitTorrent не воспринимает этот файл. Пишет ошибка загрузки torrent.

Я один такой?

Kolonist

Deluge отказывается воспринимать файл, а transmission-cli нормально качает.

Solovej

А на Windows — Transmission-Qt-2.84.4-x86_64 не воспринимает файл.

Найти бы ещё 400 гб места на диске в 200 Гб. :)

Придёться качать частями.

Kolonist

Попробуйте из командной строки. Номер версии у меня и у вас совпадает, тоже x86_64. Врядли ОС тут какие-то ограничения накладывает.

Akr0n

Можете магнет выложить?

Kolonist

У многих не работает (в т.ч. у меня), но вот:

magnet:?xt=urn:btih:51603bff88e0a1b3bad3962614978929c9d26955&dn=Hacked%20Team&tr=udp%3A%2F%2Fcoppersurfer.tk%3A6969%2Fannounce&tr=udp%3A%2F%2F9.rarbg.me%3A2710%2Fannounce&tr=http%3A%2F%2Fmgtracker.org%3A2710%2Fannounce&tr=http%3A%2F%2Fbt.careland.com.cn%3A6969%2Fannounce&tr=udp%3A%2F%2Fopen.demonii.com%3A1337&tr=udp%3A%2F%2Fexodus.desync.com%3A6969&tr=udp%3A%2F%2Ftracker.leechers-paradise.org%3A6969&tr=udp%3A%2F%2Ftracker.pomf.se&tr=udp%3A%2F%2Ftracker.blackunicorn.xyz%3A6969Holms

что-то не то с этой ссылкой, вот уже 11 часов качаются только метаданные

Kolonist

Я ж говорю, у многих не работает. Просто используйте указанную выше ссылку на торрент-файл.

Lockal

Торрент содержит директории с бэкслэшем в имени (результат копирования сетевых папок, наверно). Вопрос, как с такими именами должен работать Windows.

grumbler66rus

Актуальные версии Windows работают нормально и с прямым, и с обратным слешем.

FYI: «backslash» = "\", «slash» = "/"

BalinTomsk

этот номально читает

www.tixati.com/download/windows64.html

YMA_HET

Я подключал объёмный носитель через USB. С этим клиентом индексация файлов, при не шибко высокой скорости взаимодействия, идет какое-то космическое время. Придумал грязный хак: можно отменить сначала скачивание всех папок, а потом, когда закачка начнется, постепенно включать по одной. Тогда достигается параллелизм. Почему такой параллелизм не заложен в архитектуру, ума не приложу.

lostpassword

torrent-файл весом в 20 мегабайт?!

Первый раз в жизни такое вижу. Как так получается, объясните, пожалуйста, кто знает.

vaslobas

Очень много файлов в раздаче.

disem

Формат предполагает хранение метаданных содержимого вики.

Там 400 гиг мелких файлов, соответственно нужно много данных описательного характера.

lostpassword

Спасибо.

nuklearlord

Ссылка уже тоже битая. Вот еще https://mega.co.nz/#!Xx1lhChT!rbB-LQQyRypxd5bcQnqu-IMZN20ygW_lWfdHdqpKH3E

Но torrent клиенты не хотят ее обрабатывать.

Akr0n

ht.transparencytoolkit.org

ValdikSS

У меня вот сюда качается:

ftp://serv.valdikss.org.ru/Downloads/aaa/

Уже сутки почти качает, а tixati так и не закончил аллоцировать sparse-файлы!!!

asgard88

За фтп спасибо, но медиабиблиотеку можно было бы и прикрыть от публичного доступа

ValdikSS

Зачем?

CyberTm

У вас уже скачало? У меня уже несколько дней падает сервер, не дает докачать файлы.

ValdikSS

Торрент 3 дня как скачался. Падает ФТП? Он не падает, там просто ограничение на 20 одновременных соединений.

denser

Вот люблю я эту эпоху… :) Стоит нагадить кому-то из хакеров(пусть даже одни хакеры гадят другим), то все растекается по сети как масляное пятно.

equand

Не бойтесь, ТПП поправит это )

esetnod32 Автор

Пост обновлен новой информацией.

JinnZest

Какая ирония судьбы, однако!

Вот только у меня есть сомнения, что это «благородные» хакеры решили наказать «плохих» хакеров.

Больше похоже на устранение конкурентов…

AndersonDunai

andreyvo

— Мама! Ну сколько раз тебе говорить, я не нахер, я — хакер!

Truf

Интересно, что они сделали под WinPhone… Он ведь наглухо огорожен.

kurokikaze

Хакеры-хакерами, а о защите забыли )

msuhanov

В этой компании, судя по архиву, работают авторы ettercap.

TimsTims

Самое интересное то не сказали — что за компании из России, СНГ и других стран? Или нам просто подождать, пока об этом в СМИ напишут? Хотим скандалы, интриги, расследования! Запасаемся попкорном, история будет развиваться

wizardsd

А вы сами посмотрите в первой папочке. Здорово поднимает уровень паранойи…

Keroro

А можно скриншот этой первой папки? 400 гиг качать ради «посмотреть», это как-то…

svosin

Есть зеркало, но оно под огромной нагрузкой.

hacking.technology/Hacked%20Team

ValdikSS

НПО «Квант»

tjournal.ru/p/hacking-team-hack

Juster

промышленный шпионаж?

pzotov

экспроприация экспроприаторов

bazilxp

— Что значит: «Грабь награбленное»? — спросил сын своего папу-программиста.

— Это когда пиратский аудио-диск перегоняешь в mp3.

wizardsd

Жаль сейчас все эти наработки уедут к коллегам по цеху, они станут сильнее и опаснее (как освоят). А еще печальнее, что любой разбирающийся человек теперь может взять компоненты из исходников, сделать свой маленький учебный ботнет.

P.S. сертификат для подписи драйвера к исходникам прилагается… немного радует, что хоть он с паролем.

Juster

но софт то поправят

chemtech

Кто-нибудь уже скачал?

Выложите, если можно, в облако Mail.ru.

chemtech

forum.utorrent.com/topic/100141-this-torrent-dont-load

Pavluha

И что, никого из них ни разу не посадили?

Pasha4ur

За ними уже, наверное, очередь хэдхантеров из всяких спецслужб

stychos

Всё правильно, эти устаревшие модели «государств» давно своё изжили, и то что они пытаются нанимать «умных» людей в своих целях не сможет противостоять появлению ещё более умных и отмиранию этих самых государств.