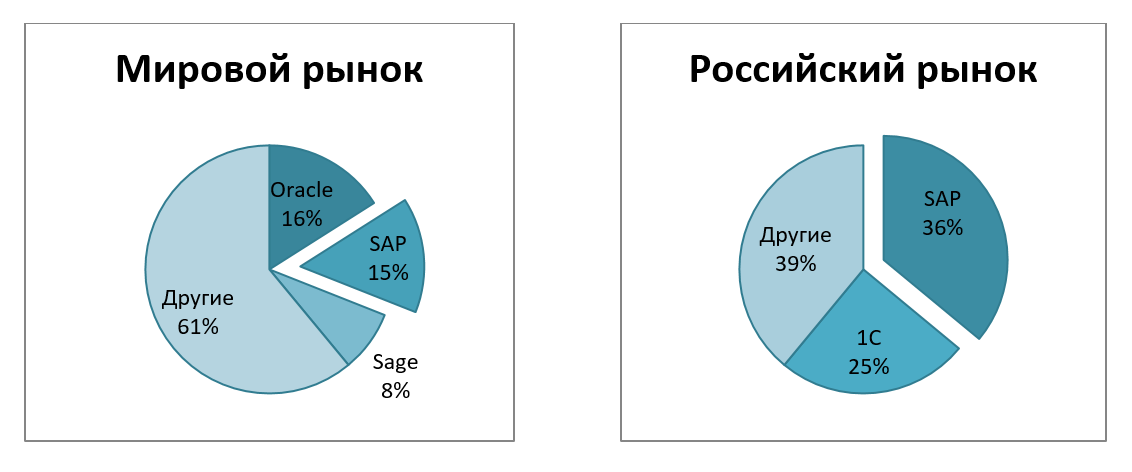

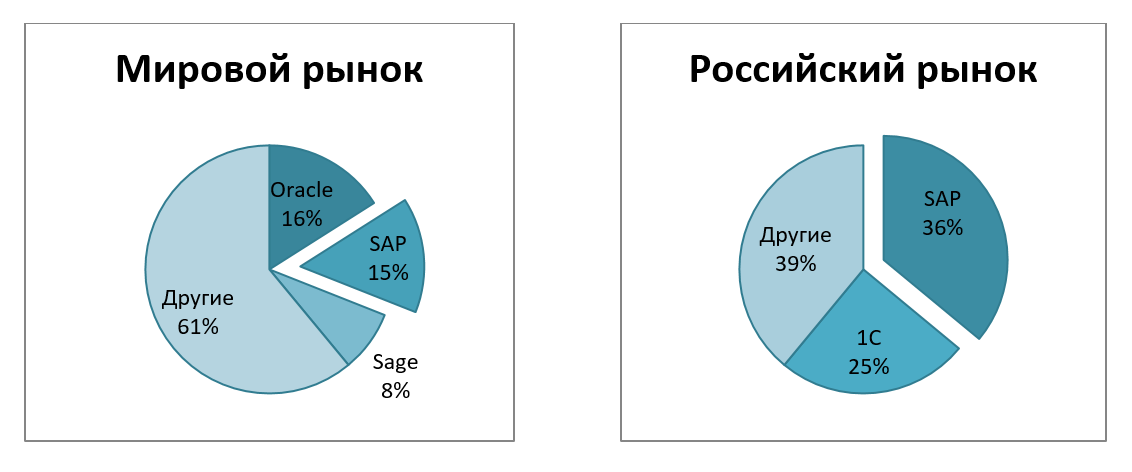

С тенденцией к цифровизации предприятий по всему миру получают популярность системы управления ресурсами предприятия — ERP-системы. Крупнейшим игроком в данном сегменте на мировом и российском рынке уже долгое время остается немецкая компания SAP.

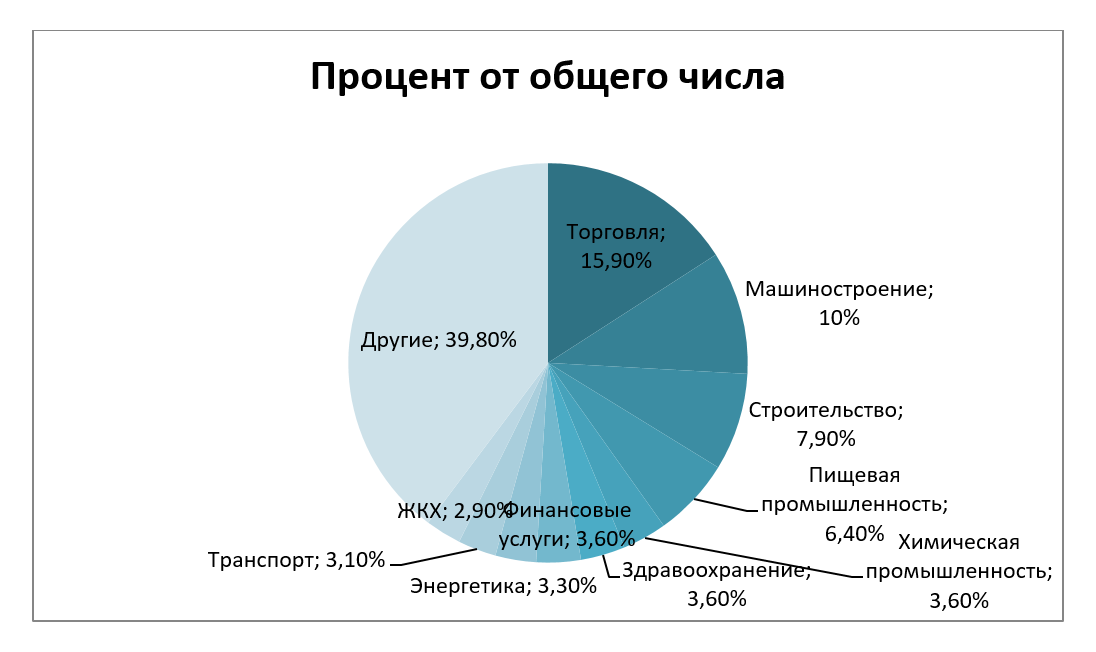

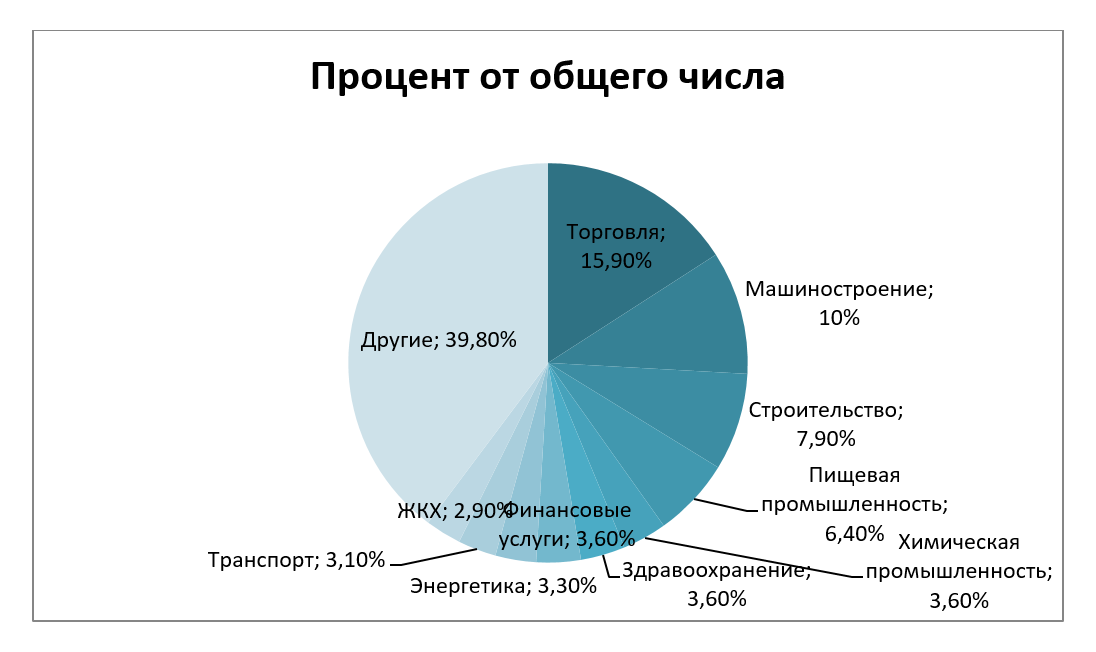

Стоит отметить, что Gartner определяет данный тип систем, как «критически важные для бизнеса», что неудивительно ввиду обширных функциональных возможностей, которые они предоставляют: финансы, производство, управление цепочками поставок, CRM, жизненными циклами продуктов, BI, и пр. Так, например, доля отраслей применения данных решений по наибольшему числу проектов внедрения, которые приводит портал «TAdviser» выглядит следующим образом:

Однако, несмотря на актуальность этих критически важных для бизнеса решений, отрасли до сих пор страдают от недостатка информации о векторах атак на подобные системы, используемых злоумышленниками в процессе промышленного шпионажа, хакерских атак с целью извлечения прибыли или политически-мотивированных целей.

Распространение информационных технологий ведет и к росту количества обнаруживаемых уязвимостей программного обеспечения (ПО), в связи с чем увеличивается и общее число уязвимых компонентов систем. Поскольку реализация бизнес-процессов часто подразумевает взаимодействие удалённых друг от друга систем через интернет, это представляет наибольшую опасность, т.к. в данном случае ERP-системы предприятий имеют выход в открытую сеть.

Благодаря специализированным поисковым интернет-ресурсам, таким как Shodan и Censys, а также использованию определенных Google-запросов (так называемые Google Dorks), которые ежедневно публикуются, например, на онлайн-сервисе Exploit-DB, можно найти доступными через интернет более 17 000 приложений ERP-систем и как минимум 500 конфигурационных файлов SAP остающихся в свободном доступе в незащищенных файловых хранилищах.

Так, например, в 2016 году CERT Министерства внутренней безопасности США выпустила директиву о том, что как минимум 36 всемирных организаций были подвержены взлому путем эксплуатации уязвимости в системах SAP, которая была известна уже более пяти лет. Еще более «горячий» пример: в апреле 2019 года на конференции в Дубае был представлен экплойт «10KBLAZE», ставящий под угрозу тысячи компаний, хотя указания безопасности, «закрывающие» данную брешь в системах, были опубликованы ещё до 2013 года.

Число опубликованных в открытом доступе эксплойтов или подробных инструкций по эксплуатации той или иной уязвимости неуклонного растет (данные онлайн-сервиса Exploit-DB). Многие из них используют опубликованные указания безопасности, а некоторые и вовсе автоматизированы для использования в утилитах вроде Metasploit, позволяющей выполнять тестирование на проникновение в автоматизированном режиме.

Стоит отметить, что зачастую целью атак становятся крупные, системообразующие предприятия в самых разнообразных областях. Отчасти, для урегулирования этой проблемы, был принят ФЗ №187 «О безопасности критической информационной инфраструктуры Российской Федерации» (КИИ), с момента вступления в силу которого прошло уже полтора года. В первую очередь, принятие данного закона направлено на ужесточение контроля над выполнением требований безопасности объектов КИИ и повышения отказоустойчивости при проведении в отношении них компьютерных атак. В дополнение к этому, для информирования о компьютерных инцидентах от субъекта КИИ потребуется интеграция с государственной системой обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА).

Также, впоследствии в дополнение к данному Федеральному закону были приняты нормативные правовые акты, предъявляющие как организационные, так и технические требования к значимым (попадающим в первую, вторую или третью категорию значимости, присвоенную установленным порядком осуществления категорирования в соответствии с критериями значимости и показателями их значений) объектам критической информационной инфраструктуры.

К примеру, в процессе моделирования угроз безопасности информации необходимо выполнять анализ возможных уязвимостей значимого объекта и его программных и программно-аппаратных средств, а также определять возможные способы реализации данных угроз.

Беря во внимание тот факт, что компания SAP является лидером не только российского, но и мирового рынка, можно сделать вывод, что для некоторых компаний из областей, приведенных в Рис.1, реализация требований закона «О безопасности критической информационной инфраструктуры» напрямую будет связана с обеспечением состояния защищенности их ERP (в том числе SAP) решений.

Рис.1: Сферы, объединяющих в себе объекты КИИ (в соответствии с ФЗ №187)

Сложность крупных ландшафтов систем SAP ERP, управляющие сервера которых могут физически находиться на достаточном удалении друг от друга, управление предприятиями, насчитывающими десятки тысяч сотрудников – все это усложняет процесс мониторинга и анализа защищенности SAP-систем.

Однако, «открытость» информационной системы в интернет не всегда рассматривается, как отрицательный фактор. Например, многие объекты КИИ обладают закрытой, изолированной сетью, что только усложняет процесс анализа защищенности, поскольку в таком случае система не имеет прямого доступа к сети интернет, а значит, встроенные средства проверки наличия обновлений не всегда могут выполнять свою функцию, вследствие чего бреши безопасности остаются открытыми для некоторых типов атак.

С учетом сказанного видится несколько направлений работы при реализации требований Федерального закона «О безопасности КИИ»:

Необходимость проектирования, реализации и применения именно отечественных средств безопасности SAP в таком контексте встает особенно остро. Повсеместное импортозамещение же требует не только дальнейшего развития отечественных продуктов со стороны вендоров, но и более комплексного подхода к внедрению ERP-систем предприятиями с учетом самых актуальных требований информационной безопасности.

Борис Пасынков, инженер-проектировщик «Газинформсервис»

Стоит отметить, что Gartner определяет данный тип систем, как «критически важные для бизнеса», что неудивительно ввиду обширных функциональных возможностей, которые они предоставляют: финансы, производство, управление цепочками поставок, CRM, жизненными циклами продуктов, BI, и пр. Так, например, доля отраслей применения данных решений по наибольшему числу проектов внедрения, которые приводит портал «TAdviser» выглядит следующим образом:

Однако, несмотря на актуальность этих критически важных для бизнеса решений, отрасли до сих пор страдают от недостатка информации о векторах атак на подобные системы, используемых злоумышленниками в процессе промышленного шпионажа, хакерских атак с целью извлечения прибыли или политически-мотивированных целей.

Распространение информационных технологий ведет и к росту количества обнаруживаемых уязвимостей программного обеспечения (ПО), в связи с чем увеличивается и общее число уязвимых компонентов систем. Поскольку реализация бизнес-процессов часто подразумевает взаимодействие удалённых друг от друга систем через интернет, это представляет наибольшую опасность, т.к. в данном случае ERP-системы предприятий имеют выход в открытую сеть.

Благодаря специализированным поисковым интернет-ресурсам, таким как Shodan и Censys, а также использованию определенных Google-запросов (так называемые Google Dorks), которые ежедневно публикуются, например, на онлайн-сервисе Exploit-DB, можно найти доступными через интернет более 17 000 приложений ERP-систем и как минимум 500 конфигурационных файлов SAP остающихся в свободном доступе в незащищенных файловых хранилищах.

Так, например, в 2016 году CERT Министерства внутренней безопасности США выпустила директиву о том, что как минимум 36 всемирных организаций были подвержены взлому путем эксплуатации уязвимости в системах SAP, которая была известна уже более пяти лет. Еще более «горячий» пример: в апреле 2019 года на конференции в Дубае был представлен экплойт «10KBLAZE», ставящий под угрозу тысячи компаний, хотя указания безопасности, «закрывающие» данную брешь в системах, были опубликованы ещё до 2013 года.

Число опубликованных в открытом доступе эксплойтов или подробных инструкций по эксплуатации той или иной уязвимости неуклонного растет (данные онлайн-сервиса Exploit-DB). Многие из них используют опубликованные указания безопасности, а некоторые и вовсе автоматизированы для использования в утилитах вроде Metasploit, позволяющей выполнять тестирование на проникновение в автоматизированном режиме.

Стоит отметить, что зачастую целью атак становятся крупные, системообразующие предприятия в самых разнообразных областях. Отчасти, для урегулирования этой проблемы, был принят ФЗ №187 «О безопасности критической информационной инфраструктуры Российской Федерации» (КИИ), с момента вступления в силу которого прошло уже полтора года. В первую очередь, принятие данного закона направлено на ужесточение контроля над выполнением требований безопасности объектов КИИ и повышения отказоустойчивости при проведении в отношении них компьютерных атак. В дополнение к этому, для информирования о компьютерных инцидентах от субъекта КИИ потребуется интеграция с государственной системой обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА).

Также, впоследствии в дополнение к данному Федеральному закону были приняты нормативные правовые акты, предъявляющие как организационные, так и технические требования к значимым (попадающим в первую, вторую или третью категорию значимости, присвоенную установленным порядком осуществления категорирования в соответствии с критериями значимости и показателями их значений) объектам критической информационной инфраструктуры.

К примеру, в процессе моделирования угроз безопасности информации необходимо выполнять анализ возможных уязвимостей значимого объекта и его программных и программно-аппаратных средств, а также определять возможные способы реализации данных угроз.

Беря во внимание тот факт, что компания SAP является лидером не только российского, но и мирового рынка, можно сделать вывод, что для некоторых компаний из областей, приведенных в Рис.1, реализация требований закона «О безопасности критической информационной инфраструктуры» напрямую будет связана с обеспечением состояния защищенности их ERP (в том числе SAP) решений.

Рис.1: Сферы, объединяющих в себе объекты КИИ (в соответствии с ФЗ №187)

Сложность крупных ландшафтов систем SAP ERP, управляющие сервера которых могут физически находиться на достаточном удалении друг от друга, управление предприятиями, насчитывающими десятки тысяч сотрудников – все это усложняет процесс мониторинга и анализа защищенности SAP-систем.

Однако, «открытость» информационной системы в интернет не всегда рассматривается, как отрицательный фактор. Например, многие объекты КИИ обладают закрытой, изолированной сетью, что только усложняет процесс анализа защищенности, поскольку в таком случае система не имеет прямого доступа к сети интернет, а значит, встроенные средства проверки наличия обновлений не всегда могут выполнять свою функцию, вследствие чего бреши безопасности остаются открытыми для некоторых типов атак.

С учетом сказанного видится несколько направлений работы при реализации требований Федерального закона «О безопасности КИИ»:

- Совершенствование и проработка мер по своевременному обновлению программного обеспечения;

- Применение дополнительных наложенных средств защиты;

- Анализ исходного кода программ и внедрение процессов разработки безопасного программного обеспечения.

Необходимость проектирования, реализации и применения именно отечественных средств безопасности SAP в таком контексте встает особенно остро. Повсеместное импортозамещение же требует не только дальнейшего развития отечественных продуктов со стороны вендоров, но и более комплексного подхода к внедрению ERP-систем предприятиями с учетом самых актуальных требований информационной безопасности.

Борис Пасынков, инженер-проектировщик «Газинформсервис»

Комментарии (2)

dskozin

22.09.2019 11:42Извините конечно, я не хэйтер ни разу, но вот тут прям удержаться не могу.

А вот как бы посмотреть диаграмму по количеству откатов при внедрении SAP?

GnuriaN

А у меня вопрос, откуда данные по статистике на 1 и 2 диаграмме?