Вчера Mozilla включила DNS-шифрование по умолчанию у американских пользователей. Инфраструктура будет нагружаться постепенно, а полное развёртывание функции займёт около двух недель.

Разработанный Mozilla, Google и Cloudflare протокол DNS-over-HTTPS (DoH) сводит на нет попытки мониторинга трафика «человеком-в-середине». Он устраняет «слабое звено» в HTTPS — открытые DNS-запросы, по которым сейчас злоумышленник может отслеживать содержимое DNS-пакетов и даже подменять их.

Вкратце, DoH инкапсулирует DNS-запросы в пакеты HTTPS, превращая их в обычный зашифрованный веб-трафик. Запросы отправляются как HTTP POST или GET с телом в формате сообщения DNS (датаграммы из обычных DNS-запросов) или как запрос HTTP GET в формате JSON. Как и при обычном веб-трафике HTTPS, для подключения через DoH не требуется аутентификация, а сертификат проверяется центром сертификации. Подробнее см. статьи «Как спрятать DNS-запросы от любопытных глаз провайдера» и «DoH в картинках».

Шифрование DNS-запросов мешает интернет-провайдерам отслеживать действия пользователей в интернете, что провайдеры считают своим конституционным правом.

Mozilla начала эксперименты с DoH в июне 2018 года и убедилась, что он обеспечивает достаточную производительность, не конфликтуя с настройками родительского контроля и корпоративными политиками (с отключением DoH в случае их обнаружения или в случае других проблем резолвинга DNS).

Организация сразу заявила, что со временем включит эту функцию по умолчанию для пользователей во всём мире, начиная с США. И вот пошла первая стадия.

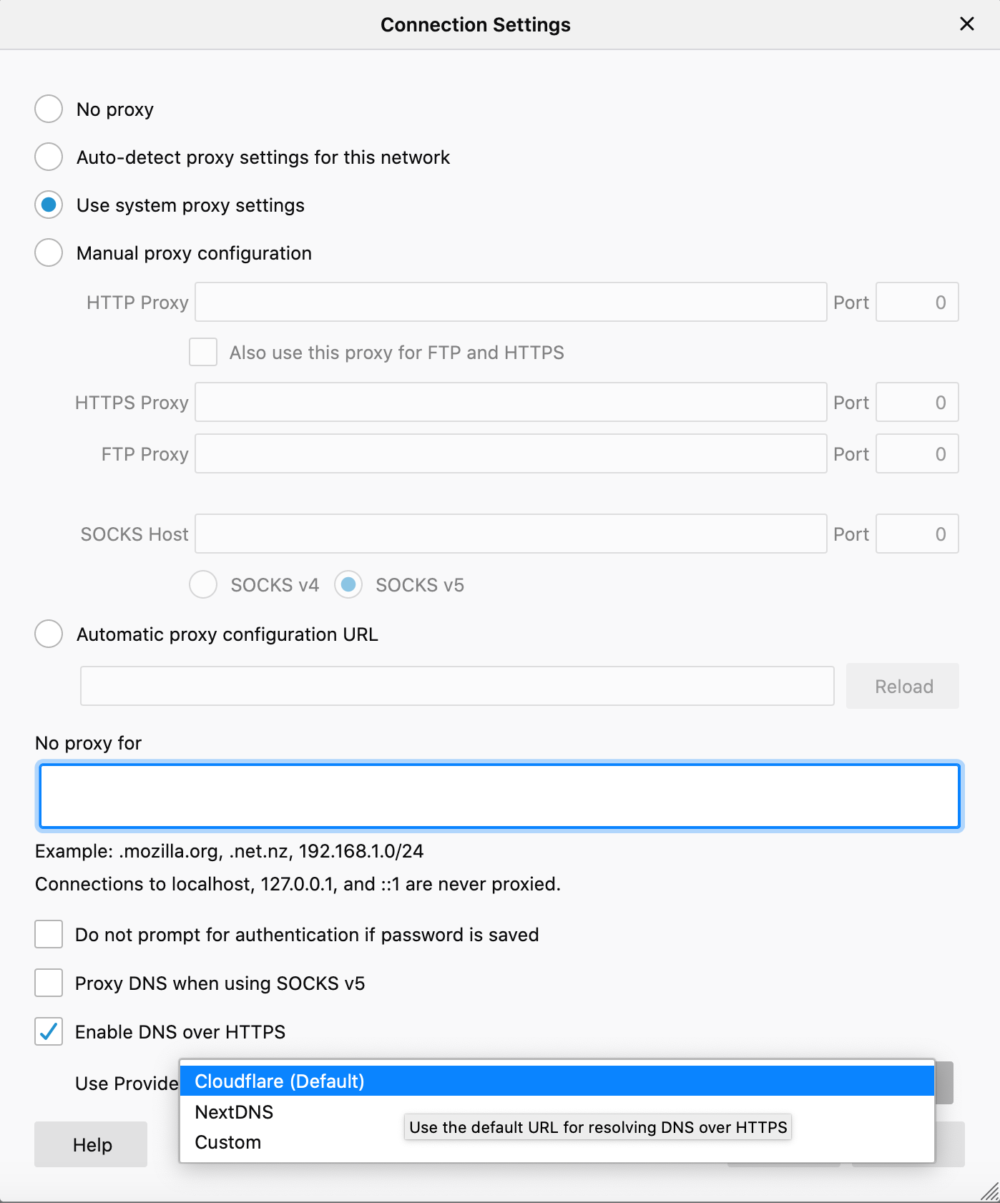

Американским пользователям предлагается выбрать одного из двух доверенных резолверов DoH: Cloudflare или NextDNS.

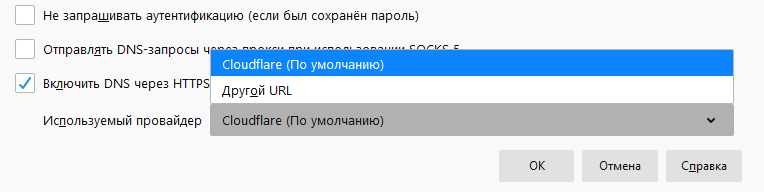

Пользователям браузера Firefox за пределами США нужно включить шифрование вручную. Для этого следует зайти в «Настройки» ? «Основные», прокрутить в самый низ до «Параметров сети» и нажать кнопку «Настроить...». Там в самом нижнем пункте нажать галочку «Включить DNS через HTTPS». По умолчанию доступен только один провайдер Cloudflare, но можно добавить другого провайдера вручную.

Действия Mozillа по шифрованию DNS-запросов вызвали озабоченность в Великобритании, где тоже действует цензура трафика на государственном уровне.

В июле прошлого года Ассоциация интернет-провайдеров Великобритании (ISPA-UK) назвала организацию Mozilla одним из главных «злодеев интернета». Согласно формулировке ISPA-UK, звание «злодея интернета» Mozilla получила «за предложенный ими подход к внедрению DNS-over-HTTPS таким образом, чтобы обойти британские обязательства по фильтрации и родительскому контролю, подрывая стандарты безопасности интернета в Великобритании».

AlexKarapet

Дополню. У меня не заработало пока не включил

network.trr.mode=2 (about:config)

Проверить можно по ссылке

www.cloudflare.com/ssl/encrypted-sni

Panzer_Ex

73.0.1 x64, заработало без ручной правки конфига.

armid

У меня все равно тест показывает что encrypted sni не включен.

servermen

А попробуйте сделать как описано в этой статье может хоть у вас получится.