В трудные моменты общество делится на две категории. Одни люди стремятся помочь ближним, чтобы совместными усилиями как можно скорее и эффективнее преодолеть трудности. А другие используют критическую ситуацию исключительно для наживы. И их ничуть не волнует, что наживаются они за счет тех, кому и так не просто в сложившейся ситуации.

За примерами далеко ходить не надо. Можно вспомнить теракты в московском метро в 2010 году, когда одни водители бросали свои дела и отвозили людей в больницы бесплатно, а другие взвинчивали цены за услуги такси в 10 и более раз.

Что-то подобное происходит и сейчас. На волне всеобщей изоляции резко возрос спрос на товары, которые раньше мало кого интересовали. Возьмем, к примеру, медицинские маски. За три месяца с октября по декабрь 2019 года было зарегистрировано чуть более 2300 доменных имен с частицей *mask*. Как вы думаете, сколько из этих ресурсов предназначалось для продажи медицинских масок?..

Ноль… Ни одного… К слову, в аптеках маски продавались в среднем по цене от 7 до 15 рублей за штуку.

Наступил 2020 год, а с ним коронавирус. Все резко изменилось. За те же 3 месяца с января по март в сети появилось 32 000 доменных имен с частицей *mask*, 80 процентов из которых эксплуатировали тематику уже именно медицинских масок. Далее все развивалось двумя путями. Часть ресурсов была предназначена для реальной продажи масок, только вот их стоимость маски возросла в среднем до 60-рублей за штуку. Другие же сайты носили откровенно мошеннический характер.

На прошлой неделе в мое поле зрения попал сайт 2maski.ru.

Я намеренно привожу адрес сайта, так как ознакомиться с его содержанием может быть интересно хабрапользователям.

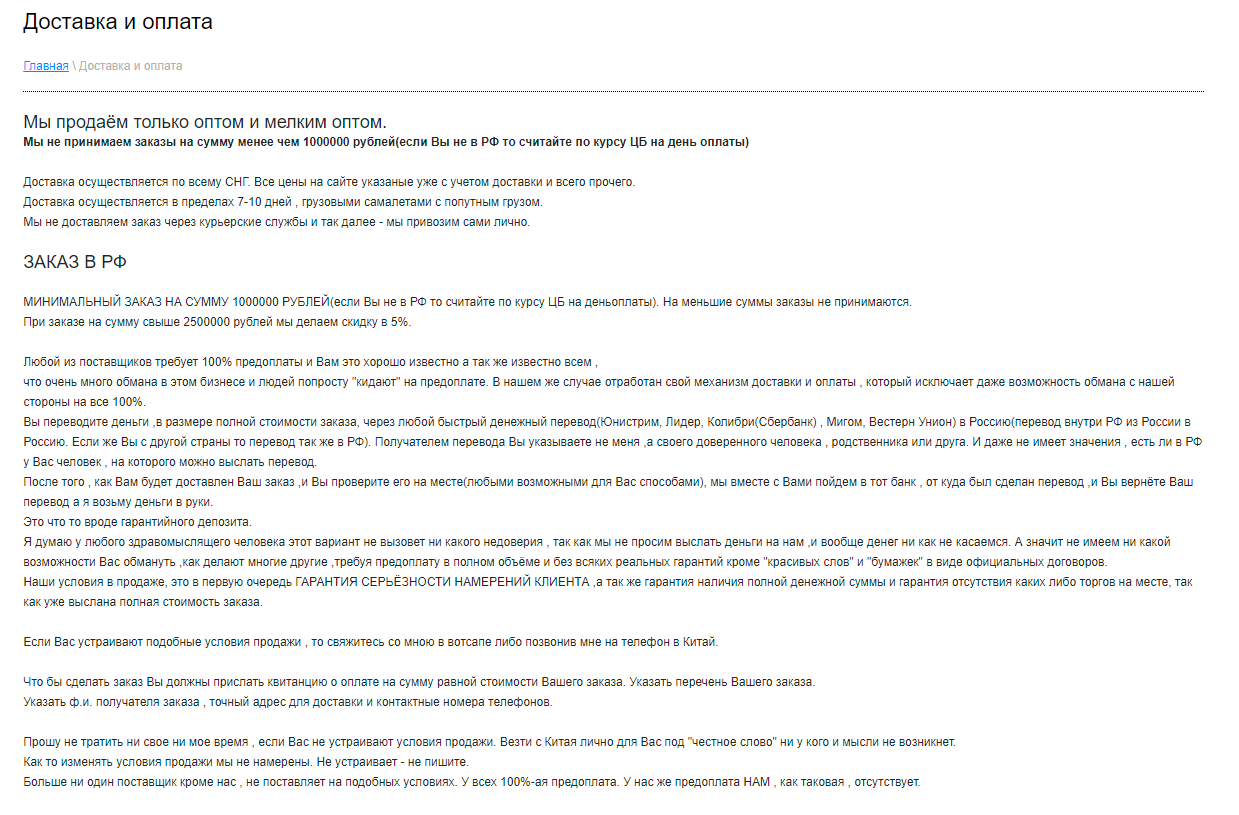

Этот ресурс интересен во многих отношениях. Во-первых, он ориентирован на юридических лиц: Минимальная партия масок, которую можно заказать на сайте – 200 тысяч штук при цене 7 центов за одну маску. То есть стоимость минимальной партии – 14 тысяч долларов США или 1 миллион 120 тысяч рублей по нынешнему курсу ЦБ.

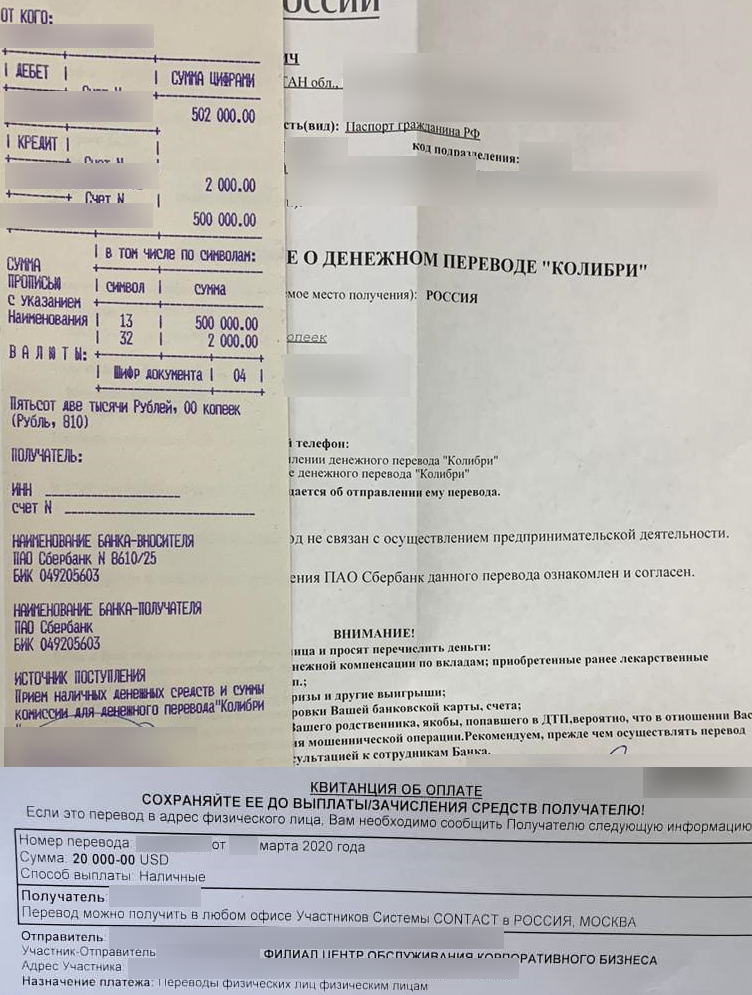

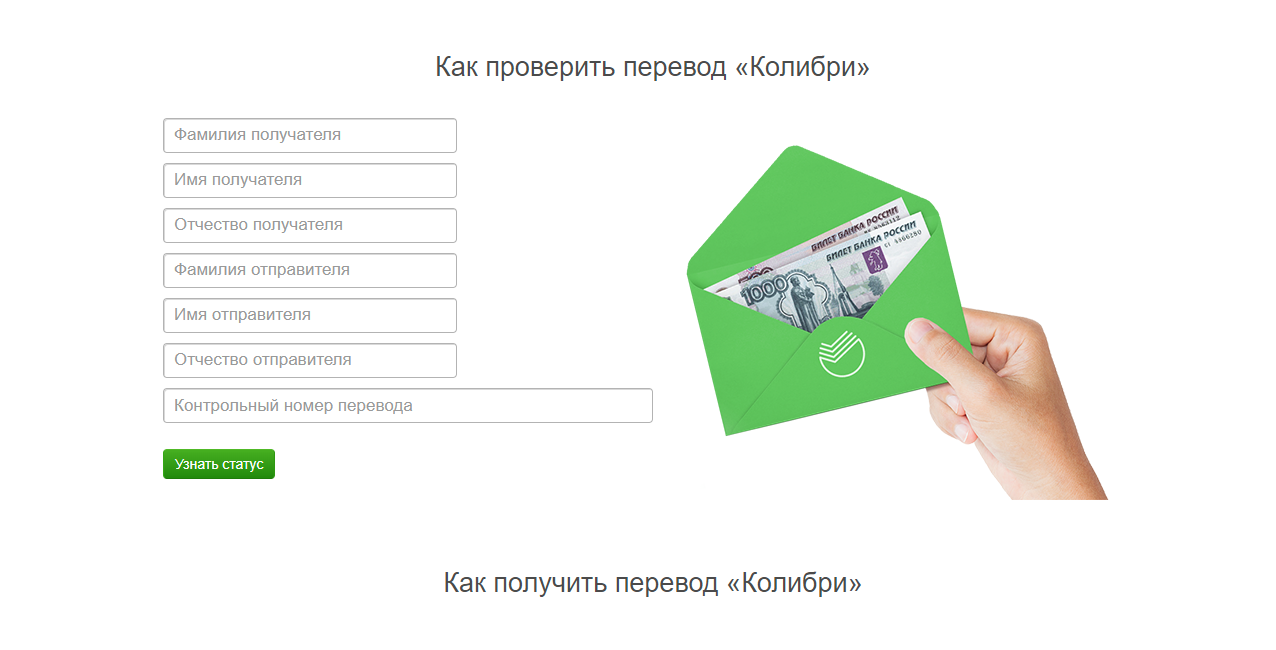

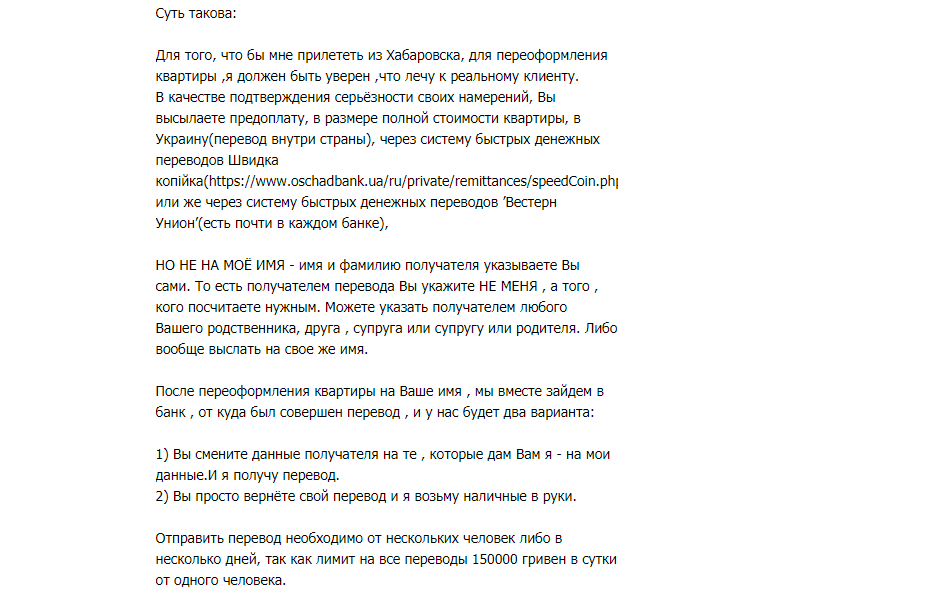

Во-вторых, он использует весьма специфическую систему оплаты заказов: деньги предлагается переводить через системы переводов «Контакт» и «Колибри» как бы через гаранта. То есть указать в качестве получателя перевода своего родственника или друга, отправить скан квитанции, а после получения товара изменить получателя на нужного.

И в-третьих, этот сайт имеет определенно мошенническую направленность, свидетельством чего являются многочисленные публикации в СМИ и на различных ресурсах. При желании можно даже нагуглить сканы квитанций о переводе немалых сумм денег в счет оплаты несуществующих масок.

Оставим без внимания тот факт, что подобные расчеты между юридическими лицами вообще-то недопустимы, да и в целом схема оплаты приведет в ужас любого адекватного бухгалтера или сотрудника службы экономической безопасности предприятия. Главное, что мы видим: на практике это работает.

С учетом цинизма данной мошеннической схемы я не мог остаться равнодушными и предложил подписчикам канала In4security в Telegram провести небольшое расследование, параллельно затеяв свое.

На призыв откликнулись ashotog и momonov, которые отмониторили контактные данные, указанные на сайте мошенников, и помогли упорядочить полученную информацию.

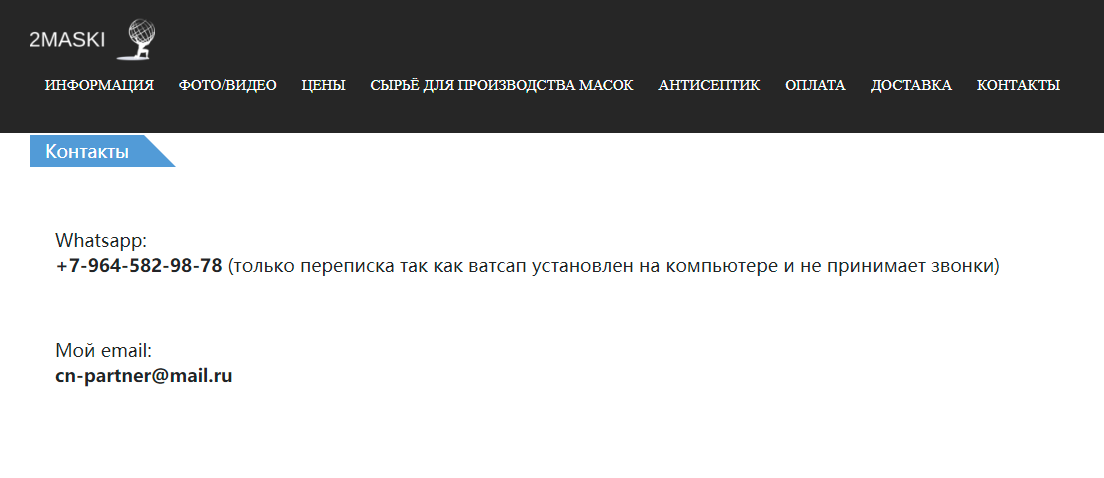

На сайте 2maski.ru для связи используется телефон +79645829878 и адрес электронной почты cn-partner@mail.ru. Как почта, так и телефон упоминаются в огромном количестве рекламных объявлений, размещенных на всевозможных досках в середине марта 2020 года. Интересная деталь: все рекламные объявления размещаются от имени «Виктор».

Телефон фигурирует в привязке к старым и давно мертвым аккаунтам ВКонтакте и Одноклассниках, но, по-видимому, они принадлежат старому владельцу номера.

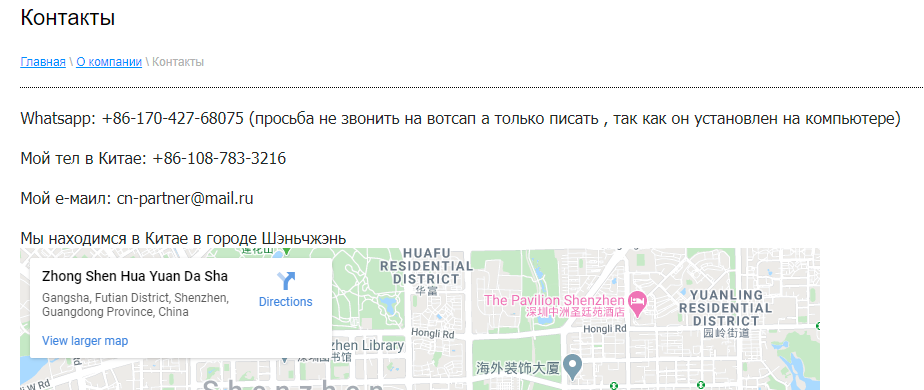

Адрес электронной почты cn-partner@mail.ru оказывается уникальным и приводит нас на сайт cn-partner.ru.

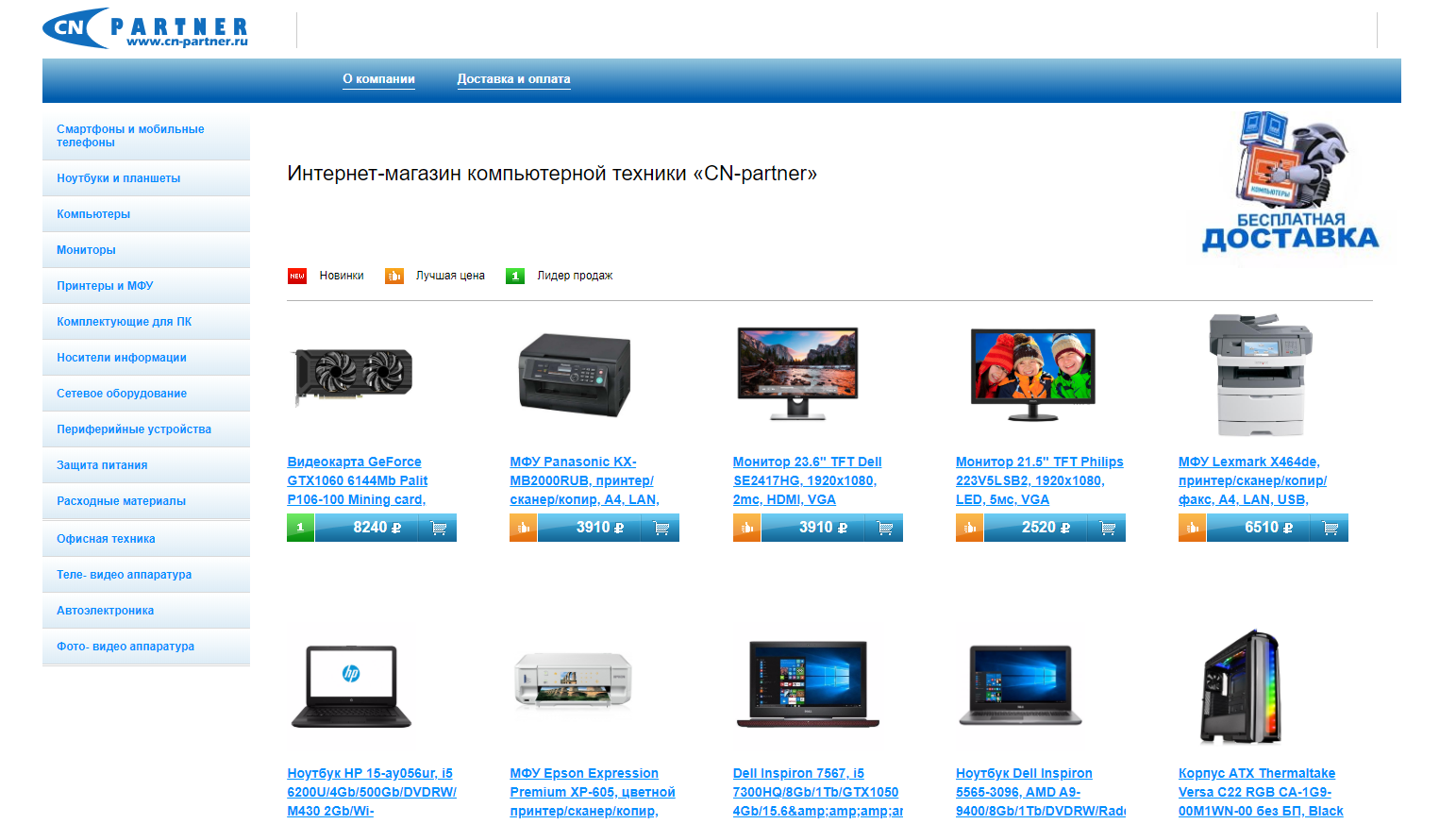

Заходим на главную страницу сайта и видим, казалось бы, обычный интернет-магазин.

Но, как говорится, есть один нюанс. Цены. Например, видеокарта Nvidia GeForce GTX 1060 стоит здесь примерно в 2 раза дешевле, чем в среднем по рынку – 8 тысяч рублей против 16-20 тысяч. Что ж, предложение отличное, надо брать. Нажимаем на кнопку «Купить».

Ой. Минимальный заказ – от миллиона рублей, а оплату следует производить по той же схеме, что и на сайте 2maski.ru. Использование одного почтового адреса для двух разных мошеннических авантюр… Как неосмотрительно.

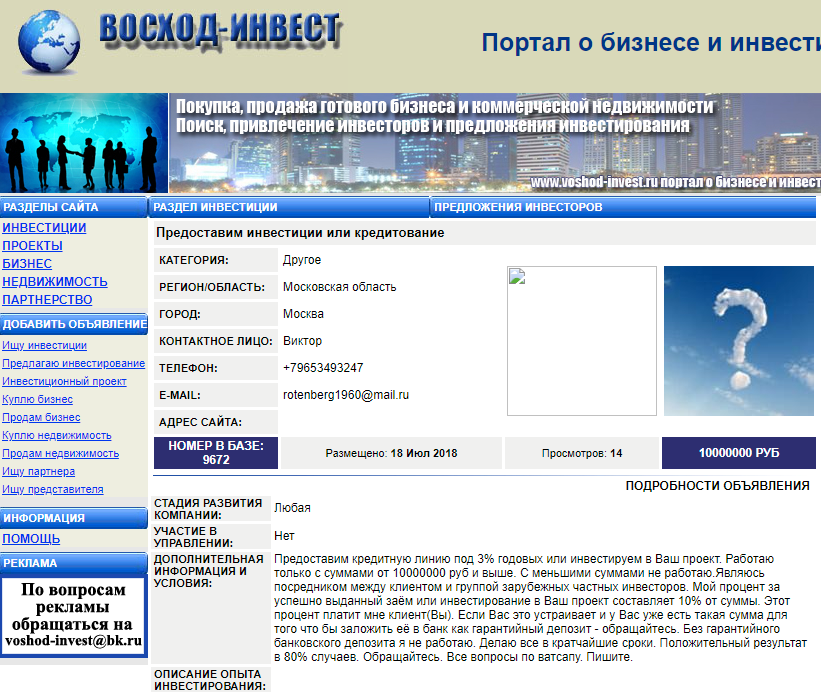

Поиск по контактным данным позволяет выявить дополнительные адреса, использованные при публикации объявлений. В частности адрес partner_73@inbox.ru и rotenberg1960@mail.ru.

Почта rotenberg1960@mail.ru в сочетании с телефоном +79645829878 была указана в объявлении medfirms.ru/med82713.html, размещенном еще 10 февраля, то есть за месяц до появления сайта 2maski.ru.

Обратите внимание на имя Виктор (написанное в данном случае с ошибкой).

Адрес электронной почты фигурирует и в других объявлениях.

Например, его можно встретить на сайте voshod-invest.ru/inv_show_offer.php?id=9672, где в качестве контактного номера указан телефон +79653493247.

С контактными данными пока все более-менее понятно. Поищем по названиям доменов и фрагментам текстов объявлений.

Первым делом находим статью на Pikabu, автор которой не пожалел времени и списался с мошенниками. В статье упоминается любопытный факт. В целях получения кода перевода и данных отправителя и получателя злоумышленники прислали ссылку на фишинговый ресурс, имитирующий сайт Сбербанка: sber-bank.su/ru/person/remittance/kolibry_rus/.

Сайт действует до сих пор. Висит за CloudFlare, при регистрации домена указан адрес электронной почты ki.wa18@yandex.ru. Особенно интересным видится тот факт, что доменное имя было зарегистрировано еще в мае 2019 года, задолго до истории с пандемией, что еще раз доказывает, что торговцы масками могут быть причастны к самым разным мошенническим схемам.

Впрочем, две из них (маски и товары из Китая) мы уже знаем. А может найдется еще что-нибудь?

Конечно найдется! Во-первых, находим созданный для рекламы профиль в Instagram: www.instagram.com/2maski.ru, в подписках у которого обнаруживаются еще два:

www.instagram.com/2maski_ua

www.instagram.com/2maski_ru

Параллельно обнаруживаются страницы ВКонтакте, использованные для рекламы сайта 2maski.ru, но они не слишком интересны, так что не будем акцентировать на них свое внимание. Вернемся к Инстаграму.

Аккаунт 2maski_ua приводит нас на аналог сайта 2maski.ru, для жителей Украины — www.2mask.com.ua.

В целом сайты идентичны, отличаясь лишь языком и контактными данными.

Так, на украинском ресурсе используется почта ukraina1960@bk.ru в сочетании с телефоном +380972451427. Можно отметить частичное совпадение с адресом rotenberg1960@mail.ru, впрочем, это всего лишь предположения.

Также в объявлении по адресу: www.44.ua/ads/583818 фигурирует почта cn.partner@yandex.ru, которая лишь укрепляет связь трех уже обозначенных сайтов мошенников.

Кстати, рекламные объявления сайта для Украины также публикуются от имени Виктор.

А вот дальше начинается все самое интересное. Почта ukraina1960@bk.ru упоминается на различных сайтах в привязке к аферам с продажей квартир в период с 2015 по 2019 годы. Например, вот здесь sovet.kidstaff.com.ua/question-2185350. И тут мы видим, что схема обмана при продаже квартир ничуть не отличается от схемы с масками или китайской электроникой. Совпадение? Не думаю.

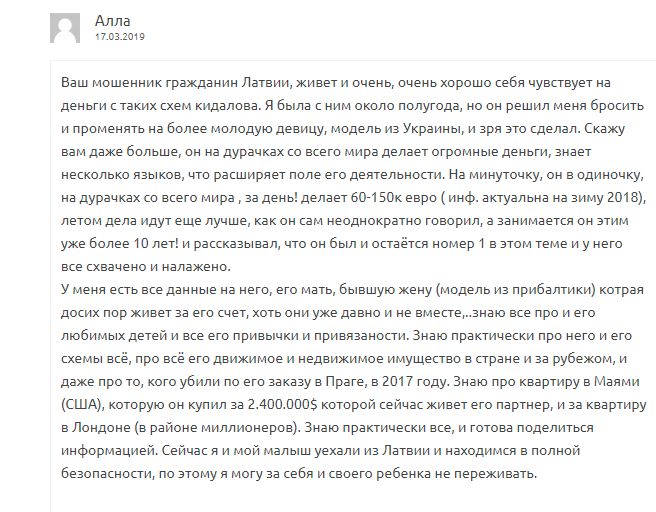

Становится понятно, что за всеми этими аферами скорее всего стоит один человек или группа лиц, а «бизнес» поставлен на поток. Это отличная новость. Так как чем активнее фигурант, тем больше вероятность, что однажды он погорит на какой-нибудь мелочи.

Необходимая ремарка. В ходе расследования были проанализированы сотни ресурсов и десятки телефонных номеров. Я намеренно не вставляю в текст все выявленные контактные данные злоумышленников, так как эта информация не поможет повествованию, а лишь запутает читателей.

Поиск информации о «квартирных мошенниках» приводит к еще одной статье на Pikabu. В ней в качестве продавца фигурирует некий Виктор Павлович. Как видите, мошенники имеют какую-то нездоровую тягу к имени Виктор.

Кроме того, обнаруживаются десятки упоминаний об аферах с квартирами Виктора Павловича на просторах стран бывшего Советского Союза от Украины до Казахстана, во многих из которых фигурирует уже знакомая нам почта ukraina1960@bk.ru. К слову, в отличие от адресов электронной почты телефоны мошенники меняют достаточно активно.

В лентах новостей различных информагентств всплывает информация о многочисленных жертвах, которые перевели деньги в счет покупки несуществующей квартиры. Интернет-форумы пестрят темами о квартирных мошенничествах. Иногда на них попадаются достаточно любопытные комментарии.

Впрочем, эта информация так и не получила подтверждения.

Изучим историю мошеннической схемы с продажей квартир с перечислением предоплаты через системы моментальных денежных переводов. Основной текст объявления является стандартным, меняются лишь отдельные детали: имя владельца квартиры, страна и причина его переезда, адрес, наименования платежных систем (в зависимости от страны проживания потенциальных жертв). Большая часть объявления нацелена на жителей России, Белоруссии, Украины и Казахстана.

Интересны семантические и стилистические особенности объявлений. В частности, бросается в глаза отсутствие запятых или пробел перед запятой, а не после нее.

Кроме того, все телефоны, как в письмах квартирных мошенников, так и в объявлениях или страницах сайтов по продаже медицинских масок, указаны в схожем формате.

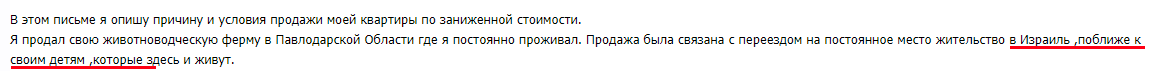

Одни из самых ранних объявлений с подобным текстом датированы аж 2013 годом. По ссылке вы можете ознакомиться с трогательными историями Зарутского Александра Павловича и Белова Константина Павловича, продавшими свои животноводческие фермы в Павлодарской области и переехавшими в Перу и Израиль соответственно. Помимо ферм, Павловичей объединяет два момента: несуществующая квартира в Астане и адрес электронной почты kz-leo@bk.ru.

Давайте поищем, где еще фигурировал этот адрес электронной почты.

Для начала проверим профиль на Mail.ru. Что мы видим?

Виктор Павлович! Это уже третий Павлович в нашей истории. И напомним, что у нашего мошенника с масками явно нездоровая тяга к имени Виктор.

Дальше интереснее.

Адрес kz-leo@bk.ru упоминается на Mail.ru пользователем natalisvs в сообщении от 19 октября 2013 года.

Таким образом мы получаем адрес natalisvs@mail.ru, в профиле которого указан некий Игорь Сидоренко.

Отметим, что Игорь также является любителем ставить пробел перед запятой.

Быстро находятся профили Игоря и в других соцсетях.

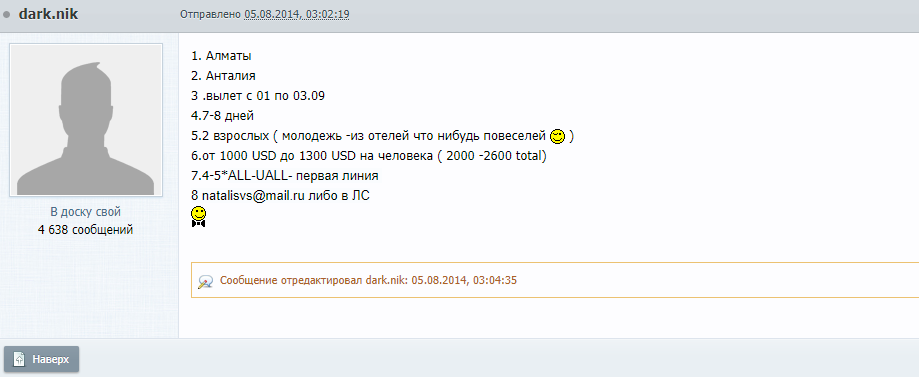

Адрес электронной почты natalisvs@mail.ru был указан на сайте vse.kz пользователем с псевдонимом dark.nik в теме, посвященной поиску туров.

Этот человек является весьма активным пользователем форума. На данный момент он оставил более 4.5 тысяч сообщений. В частности, в 2015 году он продавал квартиру в Казахстане.

А в 2016 году предлагал услуги персонального гида и водителя на автомобиле Toyota Land Cruiser Prado.

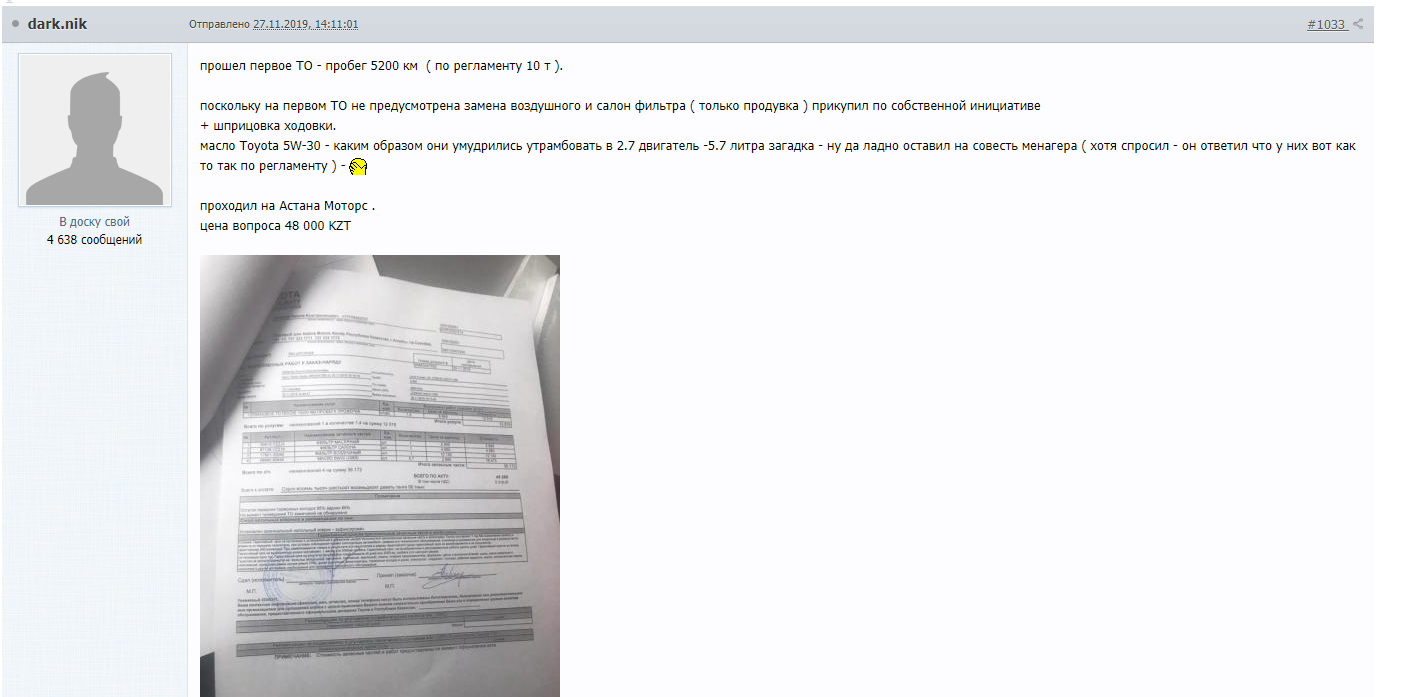

Ну и наконец в 2019 году он выложил документы о прохождении т/о, на которых явно видны его имя и телефон.

Итак. Кто у нас есть в итоге?

Проживающий в Казахстане Никита Константинович Л.

Страница ВКонтакте: vk.com/nikinzdeshniy

Мой мир: my.mail.ru/mail/dark.nik

Facebook: www.facebook.com/nikin.zdeshniy

Instagram: www.instagram.com/nikin_zdeshniy

Сразу хочу отметить. Цель статьи — не обвинить кого-либо в мошенничестве, а отметить совпадения, проанализировать тенденции и изучить тренды. Это пища для размышлений, которая возможно окажется кому-нибудь полезной.

А дальше?

Дальше есть правоохранительные органы, которые могут провести проверку, ведь согласно данным СМИ, за последний месяц в полицию были поданы десятки заявлений по факту мошенничества с использованием сайта 2maski.ru.

Очень хочется, чтобы в это нелегкое для всех время интернет не становился поляной для всевозможных романтиков с большой дороги.

lair

Мне в этой истории одно очень любопытно: а как, собственно, они деньги получают? Я просто не очень в курсе того, как работают эти денежные переводы.

ebragim

Узнать, на чьё имя перевод, и получить по поддельному документу.

Или через фишинговый сайт (типо для проверки перевода) получить данные, с которыми можно самому изменить получателя.

Или сговор с работником платёжной системы, который отдаст деньги не проверив личность.

ashotog

t.me/in4security/361

lair

Спасибо.

AlexHell

по-сути тут пропущено звено аутентификации

если бы при переводе выдавалось скажем: ID и пароль

где ID явно открытый а пароль явно закрытый, то передав злоумышленнику ID, и доказав ему что «ваши намерения (наличие денег) взрослые»

и не передав пароль — было бы намного более эффективно с точки зрения безопасности

более того, если надо знать только ID, то брутфорсом можно автоматически подобрать наверняка, или же — подобрать «любой валидный ID», даже не конкретный — что еще одна уязвимость

соответственно для реального получения на месте надо знать и ID и пароль (назвать можно как угодно)

и юзеру надо сообщить чтобы «он никому не говорил пароль» (как банки делают)

вариант с проверкой ФИО или паспорта — вроде аутентфикация, но с проблемами доверия — т.к. работник может сказать что «проверил» по факту не проверяя, нужна защита от работника отделения — чтобы доверяли системе

т.е сами системи переводов сделаны с уязвимостями, а потом людей обманывают

а люди обманываются т.к. думают что защищены системой, а система и не думает их защищать, т.е. средний человек не будет вдумываться очень уж серьезно — «ну передал ID, но получение ведь на конкретное ФИО, значит другой ФИО НЕ получит мои деньги»

а потом оказывается что «ФИО вобще не нужен» — система уязвимая и вводит в заблуждение о безопасности по ФИО