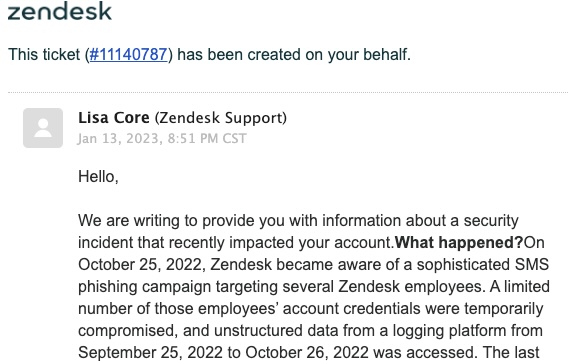

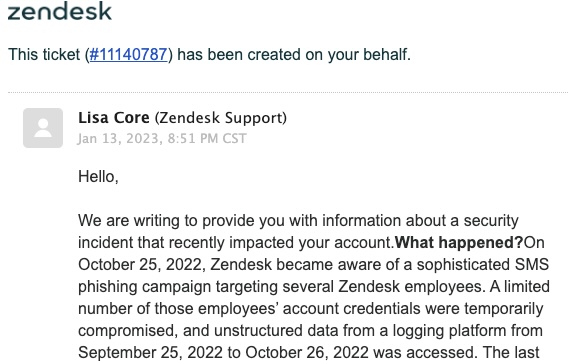

В середине января стало известно о компрометации инфраструктуры компании Zendesk, предоставляющей клиентам платформу для обработки обращений в техническую поддержку. Примечательно, что Zendesk не стала выкладывать информацию об инциденте у себя на сайте, вместо этого ограничившись рассылкой писем ряду клиентов.

Один из клиентов, компания Coinigy, выложила полный текст сообщения у себя на сайте. Как выяснилось, в сентябре прошлого года один из сотрудников компании стал жертвой фишинговой рассылки по SMS. В результате этого организаторы атаки получили доступ к «неструктурированным логам» клиентов Zendesk. Несанкционированный доступ был обнаружен и закрыт только месяц спустя, в конце октября 2022 года.

В «неструктурированных логах» содержалось достаточно много чувствительной клиентской информации. По данным от другой пострадавшей компании, злоумышленники, скорее всего, получили доступ к полным заявкам на техподдержку, в которых содержались имена, почтовые адреса и номера телефонов. Вместе с тем в ZenDesk утверждают, что доступа к самим аккаунтам клиентов у организаторов атаки не было.

Инцидент с Zendesk очень похож на атаки с использованием SMS-фишинга, произошедшие летом 2022 года, мы о них подробно писали. Тогда главным пострадавшим оказалась компания Twilio. Она предоставляет сервис доставки SMS-сообщений, в том числе с одноразовыми кодами авторизации, в результате чего первоначальный взлом одного сервиса привел, например, к компрометации ряда учетных записей в мессенджере Signal. За массовой рассылкой текстовых сообщений со ссылками на фишинговые сайты, скорее всего, стояла одна группировка, в список целей которой попали десятки организаций.

Что еще произошло:

Сюжет со взломом менеджера паролей Lastpass (предыстория тут) на прошлой неделе получил развитие. Материнская компания GoTo, владеющая Lastpass, раскрыла новые детали инцидента (официальный сайт, новость на Хабре). Как выяснилось, взломщики, изначально получившие доступ к учетке одного из разработчиков, в итоге смогли скачать с одного из серверов зашифрованные резервные копии не только клиентских данных пользователей LastPass. Там же хранились зашифрованные данные клиентов других сервисов, например Hamachi и RemotelyAnywhere. Детали взлома не приводятся. Как и в случае с данными пользователей LastPass, не ясно, насколько сложно будет расшифровать украденные данные.

Еще один январский инцидент с непонятными последствиями — взлом сервиса рассылки e-mail Mailchimp. Как и в случае с компанией Zendesk, был получен доступ к учетным данным одного из сотрудников. Результатом стала утечка информации как минимум 133 клиентов компании, среди которых, например, разработчик плагинов для Wordpress WooCommerce.

В обновлении iOS и iPadOS 16.3 появилась обещанная ранее поддержка аппаратных ключей авторизации. Защитить свою учетную запись Apple ID теперь можно с помощью аппаратного ключа Yubikey 5 или Google Titan. На прошлой неделе Apple также пошла на необычную меру и выпустила обновление безопасности для старых устройств вплоть до iPhone 5S и iPad Mini 2. Патч для iOS 12.5.7 закрывает уязвимость в браузерном движке WebKit, которая в декабре была пропатчена в «актуальной» версии iOS 16.2. Уязвимость, предположительно, эксплуатируется и позволяет выполнять произвольный код в системе, если заманить жертву на подготовленную веб-страницу.

Интересное развитие темы вредоносных рекламных объявлений в результатах поисках Google, о которой мы писали на прошлой неделе. Bleeping Computer сообщает о чуть более сложной атаке на пользователей менеджера паролей Bitwarden. Рекламное объявление перенаправляет жертв на фишинговый веб-сайт, ввод учетных данных на котором может привести к краже всех паролей, сохраненных в приложении.

Один из клиентов, компания Coinigy, выложила полный текст сообщения у себя на сайте. Как выяснилось, в сентябре прошлого года один из сотрудников компании стал жертвой фишинговой рассылки по SMS. В результате этого организаторы атаки получили доступ к «неструктурированным логам» клиентов Zendesk. Несанкционированный доступ был обнаружен и закрыт только месяц спустя, в конце октября 2022 года.

В «неструктурированных логах» содержалось достаточно много чувствительной клиентской информации. По данным от другой пострадавшей компании, злоумышленники, скорее всего, получили доступ к полным заявкам на техподдержку, в которых содержались имена, почтовые адреса и номера телефонов. Вместе с тем в ZenDesk утверждают, что доступа к самим аккаунтам клиентов у организаторов атаки не было.

Инцидент с Zendesk очень похож на атаки с использованием SMS-фишинга, произошедшие летом 2022 года, мы о них подробно писали. Тогда главным пострадавшим оказалась компания Twilio. Она предоставляет сервис доставки SMS-сообщений, в том числе с одноразовыми кодами авторизации, в результате чего первоначальный взлом одного сервиса привел, например, к компрометации ряда учетных записей в мессенджере Signal. За массовой рассылкой текстовых сообщений со ссылками на фишинговые сайты, скорее всего, стояла одна группировка, в список целей которой попали десятки организаций.

Что еще произошло:

Сюжет со взломом менеджера паролей Lastpass (предыстория тут) на прошлой неделе получил развитие. Материнская компания GoTo, владеющая Lastpass, раскрыла новые детали инцидента (официальный сайт, новость на Хабре). Как выяснилось, взломщики, изначально получившие доступ к учетке одного из разработчиков, в итоге смогли скачать с одного из серверов зашифрованные резервные копии не только клиентских данных пользователей LastPass. Там же хранились зашифрованные данные клиентов других сервисов, например Hamachi и RemotelyAnywhere. Детали взлома не приводятся. Как и в случае с данными пользователей LastPass, не ясно, насколько сложно будет расшифровать украденные данные.

Еще один январский инцидент с непонятными последствиями — взлом сервиса рассылки e-mail Mailchimp. Как и в случае с компанией Zendesk, был получен доступ к учетным данным одного из сотрудников. Результатом стала утечка информации как минимум 133 клиентов компании, среди которых, например, разработчик плагинов для Wordpress WooCommerce.

В обновлении iOS и iPadOS 16.3 появилась обещанная ранее поддержка аппаратных ключей авторизации. Защитить свою учетную запись Apple ID теперь можно с помощью аппаратного ключа Yubikey 5 или Google Titan. На прошлой неделе Apple также пошла на необычную меру и выпустила обновление безопасности для старых устройств вплоть до iPhone 5S и iPad Mini 2. Патч для iOS 12.5.7 закрывает уязвимость в браузерном движке WebKit, которая в декабре была пропатчена в «актуальной» версии iOS 16.2. Уязвимость, предположительно, эксплуатируется и позволяет выполнять произвольный код в системе, если заманить жертву на подготовленную веб-страницу.

Интересное развитие темы вредоносных рекламных объявлений в результатах поисках Google, о которой мы писали на прошлой неделе. Bleeping Computer сообщает о чуть более сложной атаке на пользователей менеджера паролей Bitwarden. Рекламное объявление перенаправляет жертв на фишинговый веб-сайт, ввод учетных данных на котором может привести к краже всех паролей, сохраненных в приложении.