Ключевые выводы

Организации часто пренебрегают обновлением прикладного программного обеспечения, что позволяет злоумышленникам эффективно использовать даже те уязвимости, патчи для которых доступны продолжительное время.

Использование динамических DNS позволяет атакующим иметь более гибкую инфраструктуру и избегать быстрой блокировки.

Атакующие все чаще используют менее популярные фреймворки постэксплуатации, что позволяет им эффективнее обходить ряд средств защиты.

Описание атаки

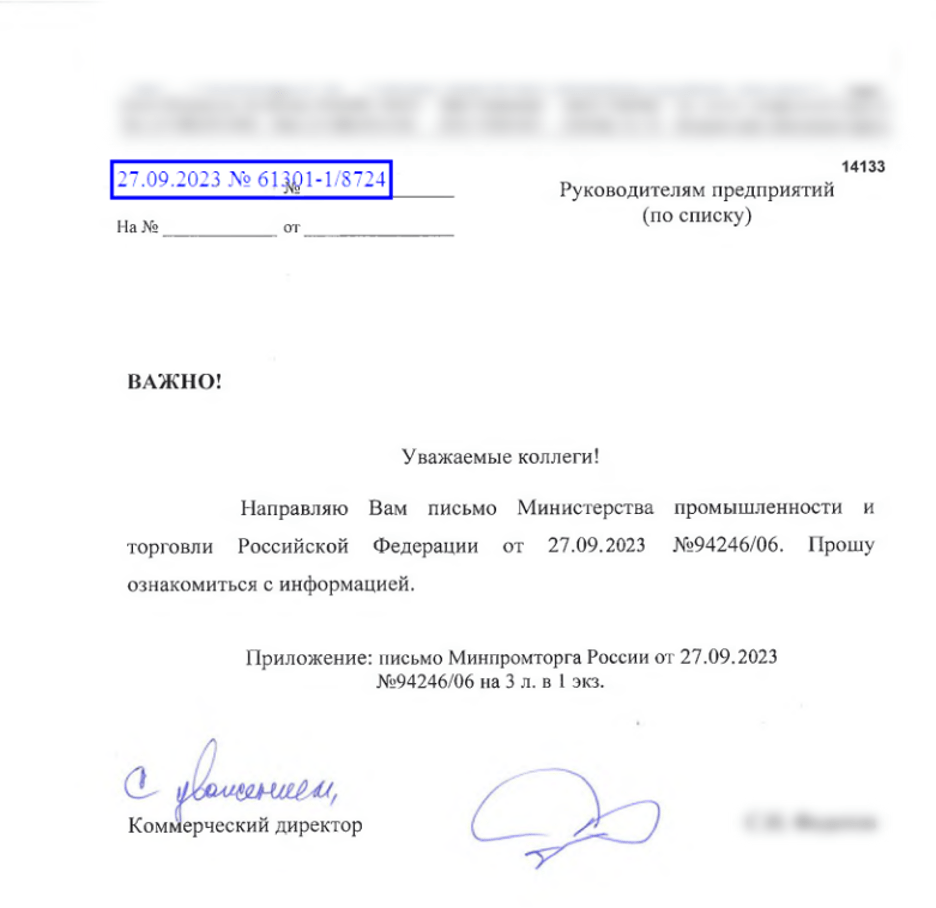

В этот раз атакующие выдавали себя за Министерство промышленности и торговли Российской Федерации, а фишинговые электронные письма содержали архивы с именем Pismo_izveshcanie_2023_10_16.rar, которые эксплуатировали уязвимость CVE-2023-38831.

Архив содержал легитимный документ в формате PDF, а также папку с вредоносным файлом CMD. После открытия архива и двойного щелчка по документу эксплоит запускал файл CMD. Соответственно, WinRAR.exe запускает cmd.exe, чтобы выполнить вредоносный файл CMD.

Возможности обнаружения 1

В данном случае

WinRAR.exeзапускаетcmd.exe, чтобы выполнить вредоносный файл CMD (C:\Users\[redacted]\AppData\Local\Temp\Rar$DIa5576.1088\Pismo_Rassylka_Ministerstva_promyshlennosti.pdf .cmd). Запускcmd.exeнетипичен дляWinRAR.exe. Кроме того, мы можем использовать список расширений файлов, которые ассоциируются с эксплуатируемой уязвимостью, чтобы сделать наш метод обнаружения еще более точным.Мы можем обращать внимание на

WinRAR.exe, который запускаетcmd.exeдля выполнения файла с одним из следующих расширений:.cmd,.pif,.com,.exe,.bat,.lnk.

Вредоносный файл CMD выполняет следующий сценарий PowerShell:

powershell -nop -WindowStyle Hidden -c "Invoke-Command -ScriptBlock ([scriptblock]::Create([System.Text.Encoding]::ASCII.GetString([System.Convert]::FromBase64String('[redacted]'))))Сценарий обфусцирован и выполняет следующие действия:

загружает легитимный документ PDF (

Pismo_Rassylka_Ministerstva_promyshlennosti.pdf, его содержимое показано на рисунке ниже) chXXps://cloudfare[.]webredirect[.]org(провайдер динамических DNS Dynu) и открывает его;загружает агент Athena c

hXXps://cloudfare[.]webredirect[.]orgи сохраняет его какC:\Users\[redacted]\AppData\Local\Microsoft\Windows\Fonts\MikrosoftEdge.exe;создает задание в планировщике Windows для запуска агента каждые 10 минут:

schtasks /crEaTE /Sc mINUTE /mo 10 /TN "Microsoft Edge" /Tr C:\Users\[redacted]\AppData\Local\Microsoft\Windows\Fonts\MikrosoftEdge.exe /f.

Возможности обнаружения 2

Здесь мы имеем сразу несколько возможностей для обнаружения. Например, PowerShell взаимодействует с адресом провайдера динамических DNS — это подозрительно.

Далее,

powershell.exeсоздает файлы в нетипичных расположениях — это еще один пример подозрительного поведения. Вы можете использовать информацию об этих папках для реализации проактивного поиска угроз, например искать подозрительные исполняемые файлы, запущенные из папокFontsилиRingtones.Чтобы закрепиться в скомпрометированной системе, атакующие использовали планировщик заданий Windows. Разумеется, такая активность создает много шума, но вы можете поэкспериментировать с параметрами командной строки, чтобы обнаружить аномальную активность. Например, можно сфокусироваться на тех, которые нетипичны для вашей IT-инфраструктуры.

И наконец, агент Athena. В данном случае он использует Discord для получения команд, а значит, у нас есть возможность обнаружить подозрительные коммуникации, например, с

discord[.]comилиdiscordapp[.]com, исходящие не от приложения Discord или браузеров.

Mythic C2 представляет собой кросс-платформенный коллаборационный фреймворк для специалистов по тестированию на проникновение. Он позволяет оператору производить различные действия в контексте постэксплуатации — например, взаимодействовать с файловой системой скомпрометированной системы, загружать и выгружать файлы, выполнять команды и сценарии, сканировать сеть и т. п.

Заключение

Несмотря на то что фреймворки постэксплуатации активно используются многими группировками, особенно если говорим о популярных вроде Cobalt Strike и Metasploit, Mythic мы видим в арсенале злоумышленников не так часто, что может позволить им обойти некоторые средства защиты, имеющиеся у организаций.

Индикаторы компрометации

hXXps://cloudfare[.]webredirect[.]org;947bf4f9b0b0ad87f8abdfdf53ae7f518560959a5168ff1893b2a63f57cc35ca;85239a43c106a44aac81c772f87982848cf18bcce87b5c0b5c4f1b1ea17c8b66;a4ba00adcfc3d0be2f7e78fe7712dc379b8a82b6b6fd77351c51955f82595e20.

MITRE ATT&CK

Тактика |

Техника |

Процедура |

|---|---|---|

Initial Access |

Phishing: Spearphishing Attachment |

Mysterious Werewolf использует вложенные в фишинговые письма архивы, которые эксплуатируют уязвимость CVE-2023-38831 |

Execution |

Exploitation for Client Execution |

Mysterious Werewolf использует уязвимость CVE-2023-38831 в WinRAR для выполнения вредоносного кода в скомпрометированной системе |

User Execution: Malicious File |

Жертве необходимо открыть вредоносный файл, чтобы инициализировать процесс компрометации |

|

Command and Scripting Interpreter: Windows Command Shell |

В результате успешной эксплуатации запуск вредоносного файла CMD осуществляется с помощью командной строки Windows |

|

Command and Scripting Interpreter: PowerShell |

Mysterious Werewolf использует PowerShell для загрузки легитимных документов и агента Athena с удаленного сервера |

|

Persistence |

Scheduled Task/Job: Scheduled Task |

Mysterious Werewolf создает задания в планировщике Windows для закрепления в скомпрометированной системе |

Defense Evasion |

Masquerading: Match Legitimate Name or Location |

Mysterious Werewolf использует имена для вредоносных файлов, похожие на легитимные |

Obfuscated Files or Information |

Mysterious Werewolf использует Base64 для кодирования скриптов, выполняемых в PowerShell |

|

Command and Control |

Dynamic Resolution |

Mysterious Werewolf использует динамические DNS для загрузки файлов в скомпрометированную систему |

Ingress Tool Transfer |

Mysterious Werewolf загружает агент Athena с удаленного сервера |

|

Web Service: Bidirectional Communication |

Mysterious Werewolf использует Discord для коммуникации с С2 |

Комментарии (13)

ALito

08.11.2023 09:15Думается мне, что запуск этого зловреда возможен, при неправильно настроенной системы безопасности:

- письмо с архивом не проверялось почтовым антивирусом,

- выданные пользователю права разрешают вносить изменения в системные каталоги ОС.Ну и эксплуатация софта с известными уязвимостями, уже упоминалась, тоже недоработка службы безопасности.

Pochemuk

08.11.2023 09:15А, собственно говоря, что он делает?

Ну, запускается он каждые 10 минут, и что? Сканирует папки и сеть? Связывается с шефом? Что-то куда-то кого-то посылает? Получает инструкции?

Дальше-то что? Или это банальный бэкдор?

MiyuHogosha

08.11.2023 09:15Организации часто пренебрегают обновлением прикладного программного обеспечения, что позволяет злоумышленникам эффективно использовать даже те уязвимости, патчи для которых доступны продолжительное время.

Практически это проблема созданная самими политическими силами в действии - и методикой сертификации.

Для определенных вещей можно пользоваться только "отечественным" ПО, за исключением случаев где нет аналогов. Примером такого "отечественного" ПО является ОС AstraLinux, документооборот "Сфера", Консультант Плюс. и пр.

ПО сертифицируется для использования. Даже если сертификация открытого ПО и проходит, проходит она по _откомпилированным бинарным модулям_. После чего никаких изменений, патчей и т.д. невозможно - проверка как правило идёт по контрольным суммам. Сертификация стоит гигантских денег просто за то что кто-то держит у себя носитель с ПО 3-4 месяца и он не взорвется, не сгорит или не провялится сквозь землю.

Среди руководства разработчиков специального существует распространенная политика "нам программисты не нужны, мы возьмём инженера и обучим его сами, по книге 30 летней давности"., "программисты все только какие-то игрушки себе придумывают", " ПО и код никогда не нужно обновлять, никто так не делал раньше" (под "раньше " какправило понимаются 70-90е годы).

RichardMerlock

08.11.2023 09:15Требуется пояснительная бригада за винрар. Почему винрар запускает процесс cmd.exe по щелчку на документе PDF? Почему винрар вообще что-то запускает, когда должен разорхивировать открываемый файл в TEMP директорию и передать действие в OC, которая сопоставит расширение с программой по умолчанию, либо выдаст модальное окно с выбором программы?

ElvenSailor

08.11.2023 09:15потому что в нём есть бага, которую эксплойтит специально обученный архив.

jpegqs

А можно сначала объяснить, что значит это имя "Mysterious Werewolf", указанное аж в заголовке?

mordoorg

Скорее всего хакерская группировка, как и Sticky Werewolf. Даже метод захода на атаку один и тот же: электронное письмо на предприятие с содержанием "важный_документ_21.21.2021".

jpegqs

А я подумал, что может быть это имя вредоноса, из тех антивирусные компании дают найденным зловредам. Лучше хоть кратко объяснять такие вещи, а не предполагать что все читатели знают все хакерские группировки и трояны поимённо.

olegtsss

Mythic - неоднозначно понятно откуда взялся?

4uneral

Минутка занимательной таксономии наших волков и оборотней.

Существуют разные подходы к формированию названий группировок. Кто-то ориентируется на географическиое происхождение группировки, кто-то на ее мотивацию, кто-то и на то, и на то, а кто-то просто дает произвольные названия. Они нужны для того, чтобы кластеризовать активность.

У нас принято наименование на основе мотивации злоумышленников: группировки, занимающиеся шипонажем - оборотни (werewolf), финансово-мотивированные хакеры - волки (wolf), хактивисты - гиены (hyena).

Что касается слова Mysterious. Обычно с названием волков или оборотней еще идет какой-то эпитет, который помогает отличать группировки между собой. Qartz, Sticky, Lone и т.д. Эти эпитеты мы выбираем из отличительных признаков группировок, но иногда это просто звучный эпитет, как в случае с Mysterious.