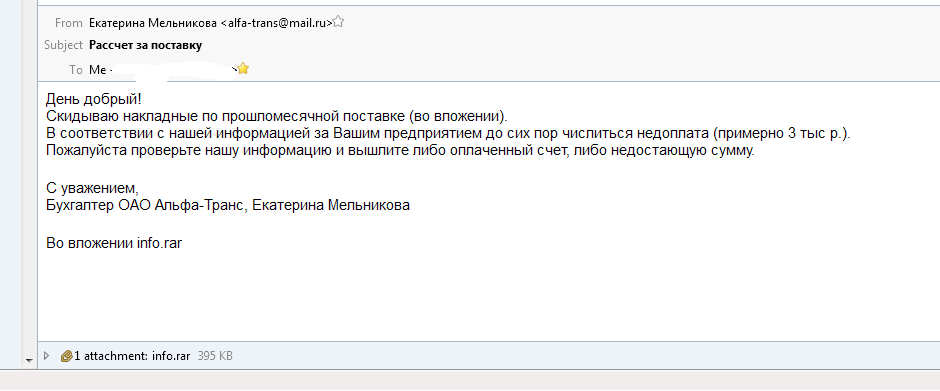

Не глядя пролистал, потому что и так понятно, что там за бухгалтер вместе с накладными. А сегодня с утра чистил ящик, выдалась минутка, и стало мне любопытно, что ж это за «накладные» (забегая вперед – в письме был шифровальщик).

Результат неплохой – 31 из 56:

И, видимо, несколько свободных минут ударили в голову, решил побаловаться. Запаковал файл в архив с паролем и кинул на VT еще раз. И, о чудо! Уже всего 2 из 56:

Показалось очень примечательным, кто именно остался в списке. Малоизвестный российский и французский антивирус. Делаем выводы?

К слову, пока писал пост, детектов на незапароленный файл еще наползло, на момент отправки поста уже 38.

Комментарии (32)

teecat

02.02.2016 10:00+21. Никакой антивирус не может проверять зашифрованные архивы — если они были зашифрованы нормальными продуктами. Насколько я помню единственное исключение — продукты от Лаборатории Касперского, но и им для расшифровки/перепаковки нужно иметь пароль.

2. Антивирус может расшифровывать файлы, если злоумышленниками были допущены ошибки. Примеры расшифровки файлов после шифровальщиков — в наличии

3. Антивирусу не требуется для определения наличия вредоносного файла расшифровывать полученное. Такая технология есть в Dr.Web. Благодаря ей можно находить известные образцы (или определяемые эвристикой) в зашифрованных/упакованных файлах (не архивах!). Затрудняет создание неопределяемых образцов вредоносных файлов (увеличивает время на создание неопределяемого файла), снижает количество записей в базе — не нужно добавлять новые записи на каждый перепакованный файл. Крайне важная фишка на текущий момент

И на что никто не обратил внимание:

пока писал пост, детектов на незапароленный файл еще наползло, на момент отправки поста уже 38.

Вспоминаем знаменитый эксперимент от Касперского, когда компания поместила в базу записи о заведомо чистых файлах, определяя их как вредоносные. Через некоторое время большинство антивирусных компаний стало определять эти файлы как вредоносные. Тоесть очень многие антивирусные компании не занимаются разбором, а идут вслед за авторитетом, повторяя его шаги — автоматом помещая запись в базу.

Ну и немного позитива. Помнится лет 16 назад на один из первоапрелей Лаборатория Касперского объявила, что будет проверять все зашифрованные архивы (не путать с вышеописанной технологией!) без знания паролей — и действительно что-то выводила на экран. Если тут есть представители Лаборатории — может они чего подробнее расскажут. Помнится пользователи сильно возбудились

Olanonymous

> Делаем выводы?

Делаем, только не те, которые вы подразумевали. Оставшиеся два детекта — так называемые false positive, ложное срабатывание. Антивирус не может проверить запароленный архив, не зная пароля, соответственно детектов не должно быть совсем. У некоторых антивирусов в настройках можно указать поведение при обработке зашифрованного архива во время сканирования: пропустить или запросить пароль у пользователя.

Alexufo

антивирус может получать имена файлов из архива если тот позволяет. Запароленный exe src или com — оочень подозрительно. ?Gmail, к примеру, вообще не дает заливать архивы внутри которых он обнаруживает exe. Приходится либо переименовывать архив .zip___ либо ставить пароль на архив с запретом чтения имен файлов в архиве. Еле отправишь другу исходники проекта с визуалстудии.

wrewolf

exe в исходниках???

mickvav

У вас в exe исходники???

Alexufo

там в папке дебаг exe обычно лежит. С него пробуют сразу утилиту как получают.

datacompboy

Отличный вектор социалки на виндодевов!

lostpassword

Насколько я помню, получить имя файла можно не всегда. Например, RAR-архив с установленной опцией «Шифровать имена файлов» нельзя просмотреть, не зная пароль. ZIP-архив, вложенный в запароленный ZIP-архив, также открыть не получится (по крайней мере Проводником).

vilgeforce

Именно так: шифрованные имена файлов не видны без пароля.

xforce

Подозрительно-не подозрительно, а понять, что там в этих файлах он не может, так что и детекта на этом основании быть не может.

Alexufo

Да, однако лучше перебдеть если мы делаем сервис на массу х.з какого народа

Alexufo

по крайней мере на месте гугла я делал бы точно так же

barker

red_andr

А почему бы не подсунуть им свой архив с каким-нибудь безобидным ехе-шником?

RazorBlade

Закинул для проверки, запароленный архив (7zip) с безобидным exe'шником — ложных срабатываний не обнаружено

rattlersnake

Фолс с тем же именем детекта буква в букву, что и на незапароленном файле? Что-то есть у меня сомнения. Хм. А давайте поступим радикально. Я сейчас кину запрос в НАНО, и если они ответят, опубликую их ответ тут. Годится?

barker

Уже всё обсудили в соседней теме.

rattlersnake

В соседней теме обсудили только французов. Это любопытно, но получить комментарий напрямую от вендора тоже интересно. В любом случае, я уже отправил запрос.

barker

Обсудили то, почему имя детекта совпадает, т.е. как определяется типа вирус в зашифрованном архиве.

Ну а так-то ответ почитать тоже интересно.