15 бит в минуту

Съём информации с изолированного компьютера, который не подключен к сети (air-gapped), представляет сложную, но интересную задачу. За последние десять лет разработано несколько способов такой эксфильтрации данных: например, запись электромагнитного излучения видеокарты и различных компонентов на материнской плате [1], [2], [3], [4], распознавание нажатий клавиш по звуку, съём информации по оптическому [5] и термальному [6] каналам, передача аудиосигнала через динамики в слышимом и неслышимом диапазонах частот [7], [8], [9], радиопередача с монитора на AM-радиоприёмник [10] и другие.

Но никому прежде не приходила в голову передавать поток информации, изменяя скорость вращения вентилятора. А ведь это кажется тривиальной идеей.

Вредоносную программную систему под названием Fansmitter разработали Андрей Дайдакулов, Иосеф Солевич, Юваль Еловичи и Мордехай Гури и из научно-исследовательского центра компьютерной безопасности в университете имени Бен-Гуриона.

Съём информации через вентилятор компьютера имеет одно главное преимущество — такой вентилятор имеется в каждом настольном компьютере. Правда, он отсутствует в некоторых современных моделях ноутбуков, но такие гаджеты пока редкость на ядерных объектах и других защищённых объектах в России и за рубежом. Там обычно установлены самые простые и надёжные персональные компьютеры со стандартным системным блоком.

Таким образом, вредоносная программа Fansmitter будет работать практически на любом ПК, даже если у него отсутствуют колонки и микрофон (audio-gap). Кроме того, звуковая система может быть отключена на уровне BIOS, чтобы предотвратить случайное или умышленное подключение внешних колонок к звуковому разъёму. Отключение аудиосистемы очень эффективно против обычной акустической эксфильтрации данных. Но только не против Fansmitter. В данном случае акустическая эксфильтрация не задействуют звуковую подсистему компьютера.

Передача сигнала происходит через изменение скорости вращения вентиляторов на процессоре. С изменением скорости вращения изменяются также звуковые характеристики. Информация регистрируется удалённым микрофоном на расстоянии несколько метров, например, обычным телефоном.

Если классифицировать различные методы эксфильтрации данных с изолированного компьютера, то Fansmitter представляет собой пятый класс таких методов, наряду с электромагнитным излучением, оптическим съёмом (по светодиодам), термальным и акустическим.

Для успешной атаки Fansmitter требуется инфицировать непосредственно компьютер жертвы и мобильный телефон. Если с телефоном не возникнет никаких проблем, то вот установить вредоносную программу на изолированный ПК — это самая сложная часть гипотетической атаки. Разумеется, исследователи не уделяют внимания практическим методам установки зловреда на изолированный ПК, а только рассказывают о технической части задачи, то есть непосредственно о методах кодирования декодирования цифровых данных через шум вентиляторов.

На современных компьютерах управление вентиляторами процессора и системного блока осуществляется обычно через четырёхконтактный кабель. Назначение каждого контакта показано в таблице.

| Контакт | Обозначение | Функция |

|---|---|---|

| 1 (красный) | GROUND | Земля |

| 2 (чёрный) | 12 V | Питание 12 вольт |

| 3 (чёрный) | FAN_TACH | Исходящий сигнал о скорости вращения вентилятора |

| 4 (жёлтый) | FAN_CONTROL | Входящий сигнал для указания скорости вращения вентилятора |

Как видим, третий кабель постоянно передаёт на материнскую плату сигнал о скорости вращения вентилятора. Четвёртый кабель передаёт указания изменить скорость вращения с помощью сигнала pulse-width modulation signal (PWM) [11]. В старых компьютерах четвёртый кабель отсутствует и скорость вращения вентилятора не регулируется.

Изменение скорости вращения вентилятора осуществляется автоматически или вручную. В последнем случае это делается через BIOS или средствами операционной системы. Есть несколько проприетарных и открытых программ для управления и измерения скорости вращения вентилятора на различных материнских платах под Windows, Linux и macOS [12] [13] [14].

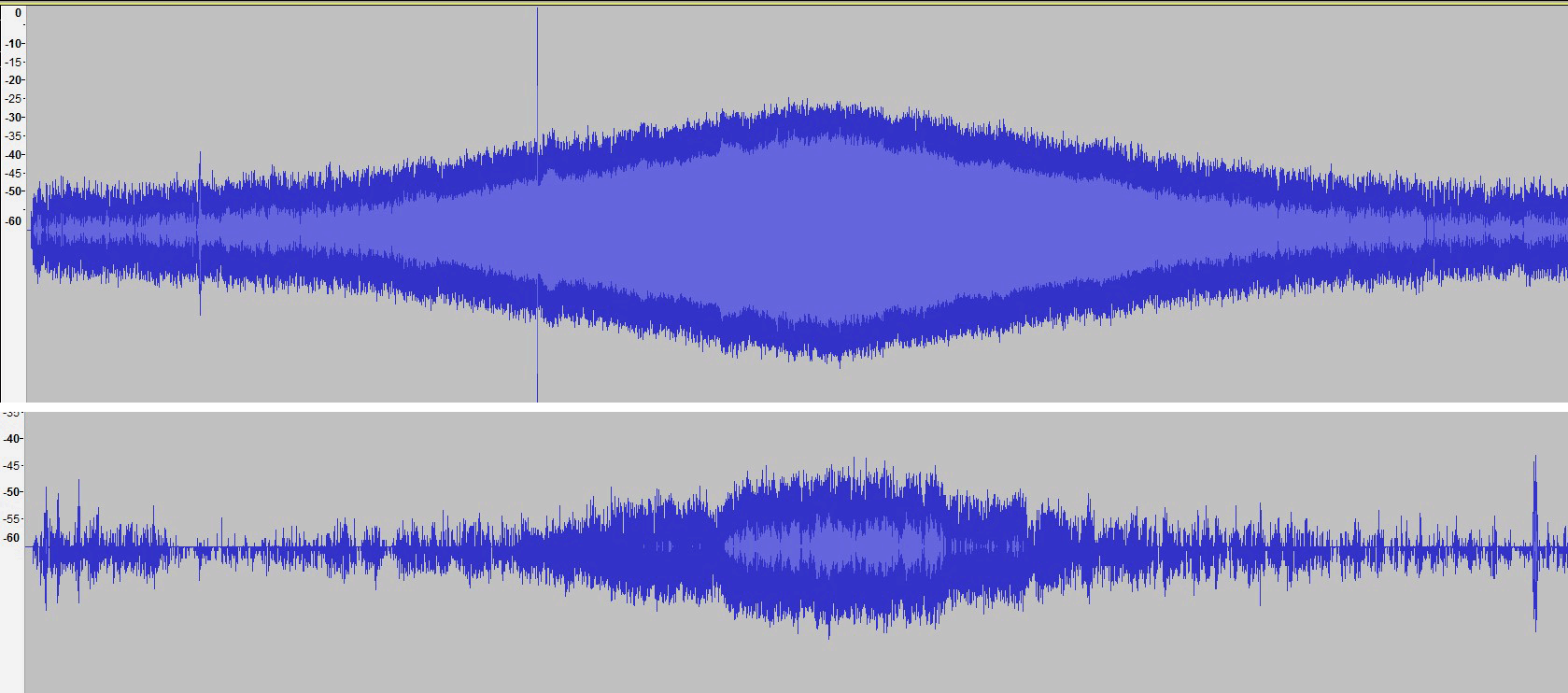

Известно, что с увеличением скорости вращения вентилятора возрастает его громкость (акустический шум). На диаграмме показан график воспринимаемой громкости вентилятора процессора при изменении скорости вращения с 1000 до 4500 RPM и обратно, с расстояния 1 метр (вверху) и 4 метра (внизу). В обоих случаях звук записан микрофоном мобильного телефона.

Громкость может изменяться для различных моделей вентиляторов, но базовая тенденция остаётся неизменной: чем быстрее вращается вентилятор — тем сильнее шум.

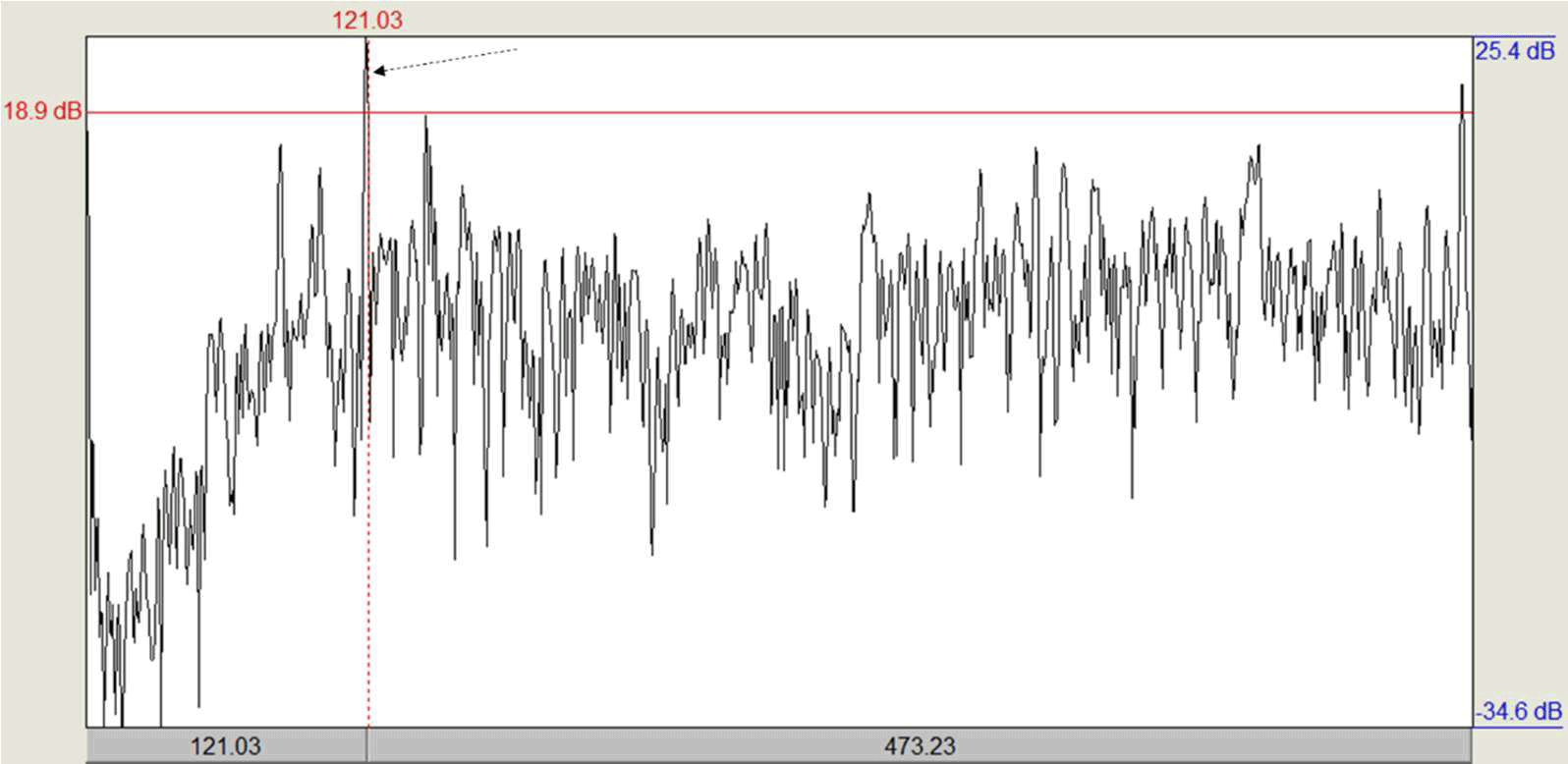

Кроме того, с изменением скорости вращения меняется также высота звука — Blade pass frequency (BPF).

BPF (в герцах) измеряется умножением количества лопастей (n) на скорость вращения R в оборотах в минуту (RPM), так что

BPF = n * R/60

На графике показан типичный спектр шума вентилятора примерно на 1000 RPM.

Для анализа звукового сигнала частоту дискретизации для простоты уменьшали с 44,1 кГц до 2 кГц и фильтровали сигнал в нужных диапазонах BPF. Таким образом получилось составить таблицу, какая скорость вращения соответствует какому BPF, например, для семилопастного вентилятора (в таблице).

| R (RPM) | BPF (Гц) |

|---|---|

| 1000-1600 | 116-187 |

| 1600-3000 | 187-350 |

| 2000-2500 | 233-292 |

| 4000-4500 | 466-525 |

К сожалению, частоты в районах 100-600 Гц различимы человеческим ухом, так что жертва атаки может на слух уловить изменение частоты. Авторы научной работы рекомендуют использовать несколько методов для маскировки атаки: 1) проводить её в такое время, когда минимальна вероятность присутствия рядом человека; 2) использовать максимально низкие частоты 140-170 Гц; 3) использовать близкие диапазоны частот, с разницей не более 100 Гц между 0 и 1.

Для модуляции сигнала исследователи использовали два метода: амплитудная модуляция (Amplitude Shift Keying, ASK) и частотная модуляция Frequency Shift Keying (FSK). Первый метод более универсальный и подходит почти ко всем вентиляторам, а второй метод более устойчив к окружающему шуму. В обоих случаях значения 0 и 1 передаются изменением скорости вращения вентилятора, но изменяемым параметром несущего сигнала является в первом случае его амплитуда, а во втором случае — частота несущего колебания.

На диаграммах внизу показана разница в регистрируемом сигнале, который передаётся методом амплитудной модуляции (вверху) и частотной модуляции (внизу). В обоих случаях передаётся сигнал 101010 с временным фреймом 5 секунд при изменении скорости вращения вентилятора между 1000 RPM и 1600 RPM. В первом случае передача осуществлялась в течение 60 секунд, во втором случае — 150 секунд.

Амплитудная модуляция

Частотная модуляция

Исследователи предлагают использовать метод динамической синхронизации при передаче данных, чтобы устранить ошибки, когда приёмник и передатчик изменяют своё местоположение друг относительно друга во время передачи. При динамической синхронизации перед каждым 12-битным фреймом полезных данных передаётся 4-битный контрольный фрейм.

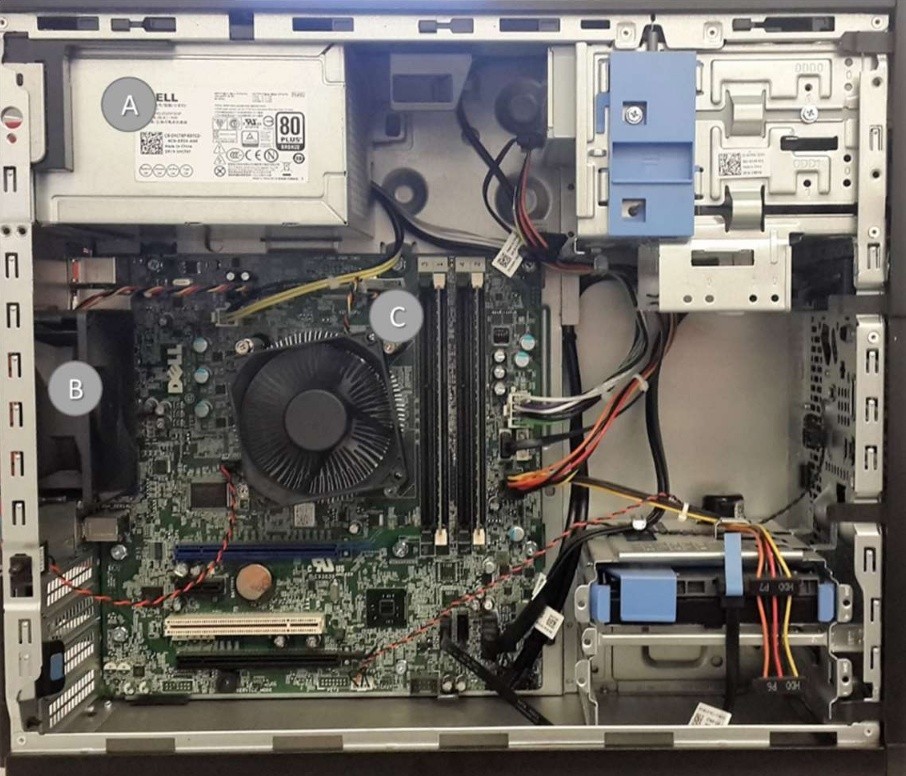

Разработанный метод эксфильтрации данных исследователи проверили на компьютере Dell OptiPlex 9020 с материнской платой Intel Core i7-4790 и чипсетом Intel Q87 (Lynx Point). Как уже упоминалось, метод универсальный и его можно использовать с компьютерами разных моделей.

В качестве приёмника сигнала использовался мобильный телефон Samsung Galaxy S4 (I9500).

Эксперимент проводился в лаборатории со стандартным уровнем окружающего шума, где работало ещё несколько посторонних компьютеров и система воздушного кондиционирования.

Эксперимент показал, что скорость передачи данных через вентилятор сильно зависит от отношения сигнала к шуму (SNR). Чем сильнее окружающий шум по отношению к полезному сигналу — тем ниже скорость передачи.

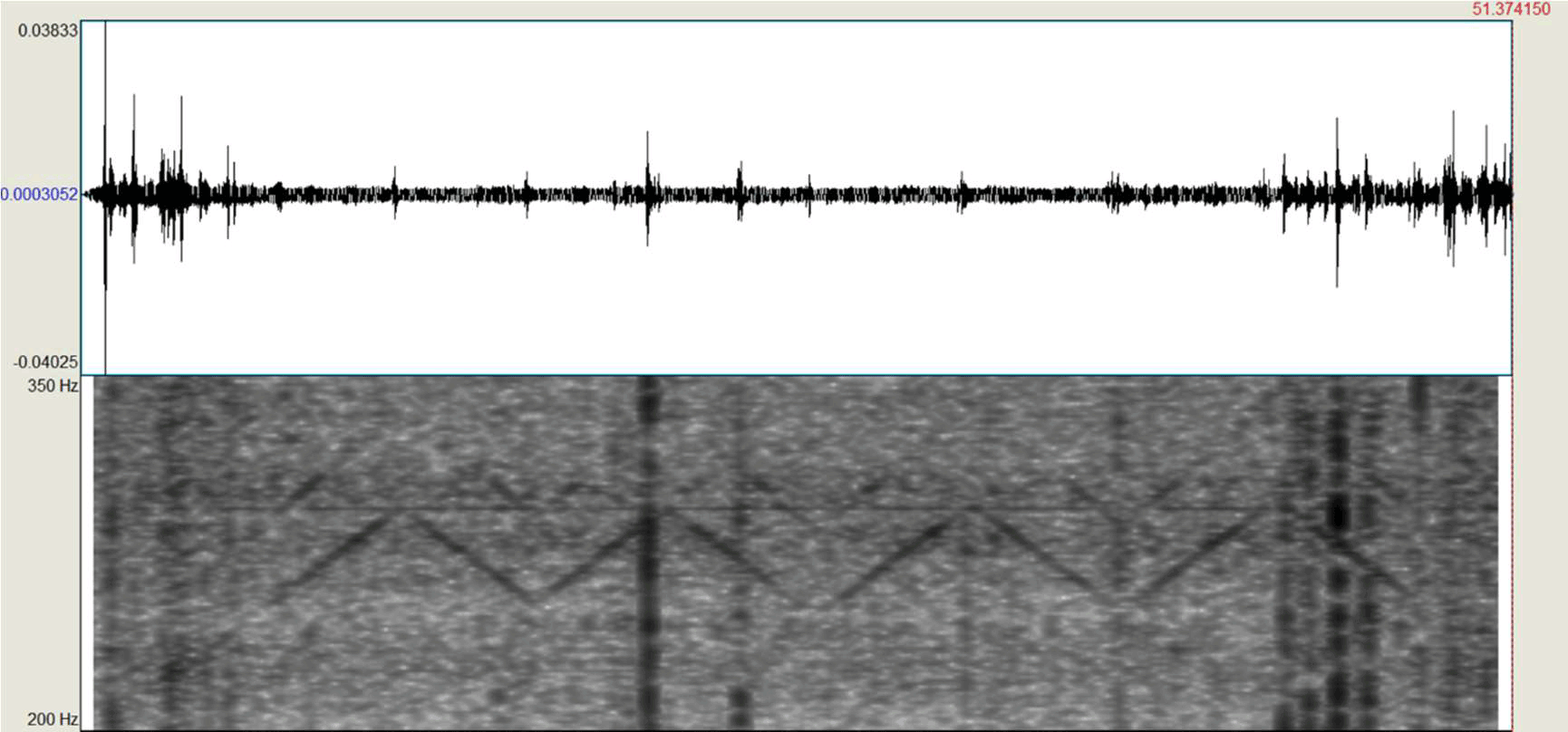

Вот как выглядит передача полезной нагрузки в виде последовательности битов 01010101 с разными параметрами передачи и на разном расстоянии между приёмником и передатчиком.

Расстояние 1 метр, скорость вращения вентилятора 1000-1600 RPM, метод модуляции B-FSK. Эффективная скорость передачи составляет 3 бита в минуту

Расстояние 1 метр, скорость вращения вентилятора 4000-4250 RPM, метод модуляции B-FSK. Эффективная скорость передачи составляет 15 бит в минуту

Расстояние 4 метра, скорость вращения вентилятора 2000-2500 RPM, метод модуляции B-FSK. Эффективная скорость передачи составляет 10 бит в минуту

В эксперименте удалось записать и расшифровать сигнал с мобильного телефона на расстоянии до 8 метров. Конечно, уровень SNR будет значительно выше, если использовать направленные микрофоны и другое специализированное оборудование.

Литература

[1] M. G. Kuhn and R. J. Anderson, «Soft Tempest: Hidden data transmission using electromagnetic emanations», Information hiding, Springer-Verlag, 1998, pp. 124-142. Вернуться к статье

[2] M. G. Kuhn, «Compromising emanations: Eavesdropping risks of computer displays», University of Cambridge, Computer Laboratory, 2003. Вернуться к статье

[3] M. Vuagnoux and S. Pasini, «Compromising Electromagnetic Emanations of Wired and Wireless Keyboards» USENIX security symposium, 2009. Вернуться к статье

[4] M. Guri, A. Kachlon, O. Hasson, G. Kedma, Y. Mirsky and Y. Elovici, «GSMem: Data Exfiltration from Air-Gapped Computers over GSM Frequencies,» Washington, D.C., 2015. Вернуться к статье

[5] J. Loughry and A. D. Umphress, «Information leakage from optical emanations», ACM Transactions on Information and System Security (TISSEC), vol. 5, no. 3, pp. 262-289, 2002. Вернуться к статье

[6] M. Guri, M. Monitz, Y. Mirski and Y. Elovici, «BitWhisper: Covert Signaling Channel between Air-Gapped Computers using Thermal Manipulations,» in Computer Security Foundations Symposium (CSF), IEEE, 2015. Вернуться к статье

[7] V. T. M. t. C. A.-G. S. f. P. N. Attack, «Eunchong Lee; Hyunsoo Kim; Ji Won Yoon», Information Security Applications, vol. 9503, pp. 187-199, 2015. Вернуться к статье

[8] M. Hanspach and M. Goetz, «On Covert Acoustical Mesh Networks in Air», Journal of Communications, vol. 8, 2013. Вернуться к статье

[9] A. Madhavapeddy, R. Sharp, D. Scott and A. Tse, «Audio networking: the forgotten wireless technology», Pervasive Computing, IEEE, vol. 4, no. 3, 2008. Вернуться к статье

[10] E. Thiele, «Tempest for Eliza», 2001. [Online]. Доступно:

www.erikyyy.de/tempest. [Accessed 4 10 2013]. Вернуться к статье

[11] Alfredo Milani Comparetti, «What is PWM and what is the difference between Analog and Digital?», 2004. [Online]. Доступно: www.almico.com/sfarticle.php?id=1. Вернуться к статье

[12] «SpeedFan», [Online]. Доступно: www.almico.com/sfdownload.php. Вернуться к статье

[13] «Mac/SMC Fan Control for Windows (+ Temp)», [Online]. Доступно: sourceforge.net/projects/macfan. Вернуться к статье

[14] «fanCON — Fan control for Linux systems», [Online]. Доступно: sourceforge.net/projects/fancon. Вернуться к статье

Комментарии (73)

Scratch

25.06.2016 14:09+15Чего мелочиться, давайте передавать инфу включением\выключением самого компа!

StjarnornasFred

26.06.2016 23:59Я, конечно, всё понимаю, но этого я не понимаю… Какая может быть практическая ценность в передаче информации таким образом, да ещё и со скоростью 15 бит в минуту! Это же 2700 байт за сутки, то есть таким образом даже текст передать невозможно (2700 символов — это треть страницы А4). Разве что пароли воровать, если они записаны в текстовом файле. При этом всё это время компьютер должен быть включён, поблизости должно лежать принимающее устройство (которое ещё и имеет свойство разряжаться), вокруг не должно быть шумно, да и сам компьютер должен как минимум иметь вентилятор на процессоре, что на сегодня встречается отнюдь не везде (либо вентиляторы «не те», либо вовсе отсутствуют). При этом с принимающего устройства тоже желательно получать информацию, то есть либо иметь доступ к нему, либо держать его подключённым к сети, чего тоже может не быть: мало ли, режимный объект, глушилки сотовой связи (и пароли в текстовом файле), всё такое.

С другой стороны, идея весьма интересна с теоретической точки зрения. Исследование ради исследования.

geher

27.06.2016 21:57Иногда достаточно передать один бит (просигнализировать о наступлении события).

Garbus

25.06.2016 14:15-5Так ведь нередко в старых ПК кулер 3-х проводной, и материнская плата не может регулировать обороты?

Не проще ли слушать кулер БП, очень он характерно реагирует, когда нагрузка скачет между 0 и 100%. Даже если никакой регулировки оборотов там нет в принципе.alexover

25.06.2016 17:14+53-х проводной нередко. Но некоторые мат платы умеют и такими управлять. Просто регулируя подаваемое напряжение.

Garbus

25.06.2016 17:17Но некоторые мат платы умеют и такими управлять.

У меня у самого такого стояла, так что тут я в курсе. Но далеко не на всех это реализовано.

Jeka_M3

25.06.2016 23:54«Просто регулируя подаваемое напряжение» — подозреваю, что там не регулировка напряжения, а ШИМ.

ns3230

26.06.2016 01:05Не ШИМ там… Точнее, у некоторых не ШИМ, точно: замерял на какой-то мамке тестером (модель уже не помню, лет 5 назад было), напряжение на контактах меняется.

martin_wanderer

26.06.2016 01:47+2Простите, а Вы про показаниям тестера поняли, что это не ШИМ?

kosmos89

26.06.2016 14:02+1На моей мамке ASUS Z97-Pro можно даже выбирать метод регулирования: ШИМ или напряжение.

Jeka_M3

26.06.2016 02:19+1Ну так простой тестер так и покажет ШИМ — как изменение напряжения. Там надо смотреть как минимум мультиметром с функцией частотомера и показаниями скважности/коеффициента заполнения, либо осциллографом.

Лично я не замерял, но на 99% уверен что там ШИМ. Вряд ли на цифровой технике будет аналоговое регулирование напряжения…

ns3230

26.06.2016 02:26В мамке-то может и ШИМ (не резистивным же методом напряжение, в самом деле, менять), но он где-то " в глубине", так как на всех вентиляторах синхронно напряг меняется. Я не так понял, думал, речь про ШИМ в трехконтактном вентиле.

kromm

26.06.2016 23:31+2Ничто не мешает на цифровой технике воткнуть после ШИМ банальную RC-цепочку и получить вполне себе аналоговый регулятор напряжения:)

JerleShannara

26.06.2016 01:57Ну и что вам даст кулер БП, который постоянно молотит на 4500об/мин. Или в идеальном мире все БП с вентиляторами, которые меняют обороты в зависимости от нагрузки? Ну предположим что простейший вариант «стало горячее — крутим быстрее, стало холоднее — крутим медленнее» есть везде(хотя это неверное утверждение). Тут в дело вступает термодинамика, которая нам портит всю малину — пошел ЖОР с БП, а тут надо ещё радиаторы прогреть, оно нагрелось — увеличим обороты, если есть желание — возьмите параметры среднестатистического блока питания на 500вт и посчитайте сколько времени потребуется на повышение температуры радиаторов с 40 градусов до 60 например, далее посчитайте, сколько для этого надо затратить энергии и за какой промежуток, плюс ко всему надо ещё как-то нагрузить систему на это время. Ну а далее надо обратный процесс выполнить, благо тут будет всё примерно также. В результате получим скорость на уровне 4-5 бит в минуту (цифра с потолка и по прикидкам завышена). А теперь задача для школы — сколько времени при такой скорости передачи понадобится, чтобы стырить по побочному каналу ключ RSA2048, предположив, что мы полностью захватили контроль над ПК и никто кроме нас не может нагрузить этот самый ПК.

alexover

26.06.2016 22:59Скорее всего имелся ввиду эффект перекоса напряжений, который проявлялся на старых компах где проц питался от пятивольтовой линии. При повышении нагрузки на проц 5В проседали, а 12В наоборот повышались(отсюда и усиленный гул вентиля БП). Такое было в блоках питания где в качестве fb бралось нечто среднее между 12 и 5 вольтами.

VaskivskyiYe

25.06.2016 15:05Всегда верил фильмам в том, что после работы в комнатах с компьютерами, на которых записаны «супер секретные» данные, телефоны на всякий случай чистят от любой информации, либо просто с телефонами в такие комнаты не заходят

А если серьёзно, то довольно много помех мне видится в вероятности получения конфиденциальной информации таким методом. Предполагается, что компьютер один и стоит в не шумной комнате. Может, я сильно невнимательно читал оригинал статьи, но как-то не создалось впечатления о проверки метода при далеко не идеальных акустических условиях

+ очень понравился пункт 5.3 и пример 1:

Flexibility in terms of the time of the attack. The attacker may choose to start the transmissions at times when users are not working on the computer, or even present in the room (e.g., during evening hours). Note that this strategy works with some attack models [11] [29]. This relevant also in cases in which the attacker has a persistent microphone in the room, such as other computers equipped with a microphone.

Слишком много неидеальностей должно быть в системе защиты. Либо телефон и раздолбаистый его хозяин, либо второй скомпрометированный компьютер, подключённый к сети / не стационарный, либо прямой доступ ко второму (записывающему) устройству. В общем, я так и не понял простого метода воплотить это на практике, даже если воспользоваться другими «советами» по использованию подобного метода

P.S. Спасибо за перевод. Почитал оригинал и очень расстроился качеству текста )):

tmin10

25.06.2016 15:46+3Да даже не по фильмам: никакой сторонней электроники не должно присутствовать на режимных объектах, будь то телефоны, флешки и прочее. Всё это сдают на входе и проходят через рамки металлоискателя, что логично.

kromm

25.06.2016 21:25Своими глазами видел у одного из московских ОПСОСов — на рабочем месте стоят два компьютера, один подключен к локалке и интернету, второй — ко внутренней сети оборудования, для мониторинга и настройки. Между собой ПК физически не соединены. Вполне себе юзкейс описанного метода.

И что-то мне подсказывает такое много где реализовано.

foxmuldercp

25.06.2016 23:56Это не только у опсосов — у наших сервисников точно так же было — рабочая станция без админских прав и тестовые машины где стоял лярд всякого вендорского по для перепрошивок терминалов, программаторов и прочего треша. а там что не терминал то своя версия библиотек, и прочего фирмваря

Lindon_cano

26.06.2016 09:59+1Не только у ОПСОСов такое встречается. Я лет эдак 12 назад работал в фирме в которой так было. У всех 200 с хвостиком сотрудников, за исключением трех линукс-админов на рабочем месте стояло по два компа, один смотрел в закрытую сеть, второй в сеть выходящую в инет, у всех стояли kvm'ы для переключения между компами. Только у трех админов машины имели по две сетевухи и соответственно доступ в обе сети сразу.

deniskreshikhin

25.06.2016 15:54-1Судя по графикам, пропускная способность такого канала порядка 1000 бит в минуту.

Moog_Prodigy

25.06.2016 16:47-1Я думаю, сценарий заражения собственно ПК, как и слушающего его телефона (который сегодня тут а завтра в 3G) заключается в закладках со стороны ОС и ее обновлений. Или других программ, необязательно вирусов. Сценарий весьма параноидальный выходит, но это входит между прочим в точки безопасности режимных обьектов. Так что можно и шумом вентилятора, и вкл-выкл компа. Много не передать, логины-пароли разве что. Или кое-что, что заложено было следить в word например. Я не говорю о том, что они следят, я говорю об этой возможности.

PastorGL

25.06.2016 17:04+3Ещё со времён сисадминства в своей студенческой юности не могу спать, если в доме включён компьютер. Мозг машинально пытается отследить, всё ли с ним нормально. По гудению вентиляторов, стрёкоту шаговых двигателей жёстких дисков, и свисту катушек дросселей на слух легко определяется не только степень, но и характер нагрузки.

Так что опытным человеком такой способ передачи данных отловится за пару минут.

HerrDirektor

25.06.2016 17:38+5Я наоборот, без «белого шума», дома спать не могу. Раньше эту работу выполнял всю жизнь включенный системник, который иногда будил меня по ночам кулером или хрустом диска, если вдруг кто-то активно начинал качать раздачи в торренте.

Сейчас же все системы собраны бесшумными, а уснуть не получается.

Поэтому собрал себе низкотемпературный двигатель стирлинга, прицепил к нему нагревайку от зеркала, отрегулировал шатуны так, чтобы слегка шумели, и он своим мерным еле слышным «цок-шшш, цок-шшш» погружает меня в замечательный сон, который иногда можно смотреть как интерактивное кино :)

TimsTims

25.06.2016 18:54+4Заведите ребенка. Ваша(наша) проблема с отсутствием шума от вентиляторов исчезнет навсегда :)

HerrDirektor

25.06.2016 18:57+4Дети взрослые уже (пройденный этап), но я 9 лет назад завел себе таксу, она тоже по ночам храпит и создает некий «уютный» звуковой фон :)

gaki

27.06.2016 04:27+1Недавно на stackoverflow наткнулся на тему об усыплении ребёнка генератором белого шума: http://askubuntu.com/questions/789465/generate-white-noise-to-calm-a-baby

PastorGL

26.06.2016 00:01+2Однако, приятно встретить человека с ненормальностью, полностью противоположной собственной ;)

ploop

26.06.2016 01:37+3Вспоминаю дядю своего, он учился и после жил работал в Кировограде в лётном училище, лет 10 наверное. Гул самолётов постоянно. И тут вернулся, деревня из 7 дворов, ночью тишина такая, что комара за 30 метров слышно. Тоже не мог уснуть.

Так вот, он включал радиоприёмник, сбивал настройку, и под этот шум сладко засыпал :)

Gaikotsu

26.06.2016 13:53Та же фигня :)

За столько лет, когда комп в квартире работает постоянно в режиме 24/7, уже так привык к шуму его вентиляторов, что когда по какой-то причине приходится его выключать — какое-то чувство дискомфортности возникает.

kumbr_87

26.06.2016 10:49в ЖД нет шаговых двигателей

geher

26.06.2016 11:27+1Когда-то давно (я еще застал это время) ШД в НЖМД очень даже применялись для позиционирования головок.

Jeka_M3

26.06.2016 11:46Это ж каких годов НЖМД? Лет 20-30 назад такие были?

geher

26.06.2016 12:35+2Учитывая, что в первых НЖМД с интерфейсом IDE, которые появились вроде как в 1986 году шаговые двигатели еще применялись, то 30 лет назад такие еще новые модели разрабатывались. А учитывая, что во второй половине 90-х прошлого века я наблюдал реально работающий (в смысле использующийся в работе, а не раритет на полочке) ST-506 (такая здоровенная дура 5.25" на 2U), то и 20 (а возможно и 10) лет назад шаговые двигатели в НЖМД еще можно было встретить в жизни.

kumbr_87

27.06.2016 20:45+110 лет назад был 2006-ой год, в ходу были диски объемом под сотни ГБ. ни о каких ШД и речи быть не могло. 20 лет назад допускаю и то это пожалуй был переломный момент.

AntonSor

25.06.2016 20:48+1Ну да. А потом выйдет секретный циркуляр о принудительном включении вентиляторов на +питания, в обход управляющих схем материнской платы. Хорошо, если не о принудительном отключении :)

Кстати, советские компы продувались вентиляторами на 220 вольт, их так не поманипулируешь

Siper

25.06.2016 21:02Мне кажется, используя более совершенные методы кодирования, скорость можно поднять на порядок

HappyGroundhog

25.06.2016 21:19+1Если мне не изменяет память, то в виндовых и линуксовых системых любой софт изменяющий скорость вращения вентиляторов должен иметь админские права минимум при установке, что очень сильно сужает и так абстрактный вектор атаки…

x4uDaK

25.06.2016 21:20+1Монитор есть? Можно просто все перефоткать через QR-коды, и скорость выше, и оборудования специальное не нужно

boingo-00

25.06.2016 21:20+1Ха, все кулеры в таких компах могут и на Molex висеть. А могут и вообще не работать, чоужтам

tishevich

25.06.2016 21:20+2Объясните, плиз, какую реально информацию можно так получить? Ну считали изменения шума и дальше что? Где практическая польза?

ValdikSS

25.06.2016 22:41+2Любую, предположительно, секретную. Тот софт, который управляет скоростью вентилятора, и передает ее.

Jeka_M3

26.06.2016 00:02Любую, которую вредоносный программный код найдёт на компе. Это не просто изменение шума, это передача единичек и нулей (битов). Этими единичками и нулями (двоичный код) представлена ВСЯ информация в компьютере — от хоум видео и фотографий котиков до секретных чертежей и текстов.

JerleShannara

26.06.2016 02:02Иногда надо украсть ключевую информацию, например ключи шифрования RSA/AES, а там размеры небольшие, и если такая машина стоит включенной всю ночь, когда за ней никто не работает…

shasoft

25.06.2016 21:21Раз микрофон фиксирует, значит и пользователь уловит изменение звука, вызовет админа. Так что проще пищать динамиком, раз уж «Информация регистрируется удалённым микрофоном» :)

Foolleren

25.06.2016 21:42+1Была другая тема, программа делает запросы к озу таким образом чтобы дороги мп излучали, вполне считываемую информацию.

eGor007

25.06.2016 21:38Теперь понятно, почему в последних заказах оборонки так много безвентиляторных ПК))

foxmuldercp

26.06.2016 00:18+2Коммутаторы/маршрутизаторы и прочее — чем меньше движущихся частей тем меньше там чему-то ломаться.

А когда оно стоит черти где на куличках — кататься на смазку вентиляторов — например — дальний восток он суров…

Mrgnstrn

25.06.2016 22:52>>>В старых компьютерах четвёртый кабель отсутствует и скорость вращения вентилятора не регулируется.

Странно, что в таком случае исследователи не пошли до конца к очевидной мысли менять скорость вентилятора модуляцией загрузки процессора. Вот это был бы настоящий хардкор.

Nomad1

26.06.2016 00:11Можно еще головками НЖМД клацать с тем же успехом, да и быстрее, чем 1 бит/4с выйдет. Правда, опытный админ на слух найдет такой комп за ту же минуту.

LanMaster

26.06.2016 00:30Два байта в минуту? Нашли чем удивить. Так себе способ. Куда быстрее было бы передавать данные, меняя яркость дисплея, например. Изменение яркости можно проводить плавно и в небольших пределах: глазу это будет незаметно, а следящей с помощью камеры программе на смартфоне — очень даже, и скорость передачи будет много выше. Приёмником может служить камера того же смартфона, в поле зрения которой попадает либо кусочек дисплея, либо даже блик от изображения на глянцевой поверхности.

Если пойти ещё дальше, то даже манипулируя частотой мигания индикатора загрузки HDD на системном блоке можно нехило таким же образом передать, тем более что он одноцветный, что может упростить приём сигнала камерой. Да что там, даже соответственным образом сформированный звук от механики жесткого диска может служить средством передачи информации!

NetGuru

27.06.2016 12:43В методе изменения яркости дисплея — включенная люминесцентная лампа или переменная облачность за окном будут вносить помехи…

Fedorkov

26.06.2016 01:04Выражение «как два байта переслать» приобретает конкретное значение «можно сделать за минуту».

IbhSvenssen

26.06.2016 13:20Можно и ещё одним способом передавать. Закодировать инфу каким-нибудь помехоустойчивым кодом, а дальше передавать эту инфу используя видеокарту/процессор. Нагружая их вычислениями, будет значительно меняться потребляемая компом мощность. Чтобы принять переданную информацию даже не нужно в здании находиться, где охрана серьёзная. Можно прицепиться на электропитание всего здания, где обычно охрана чисто условная, и измеряя ток потребления, с помошью хитрого матана выделять на полезный сигнал.

ClearAirTurbulence

26.06.2016 16:09Почему-то почти все рассматривают этот и схожие механизмы как механизм получения информации с airgapped систем.

В то же время, интересно и использование таких средств для передачи на них такой информации. Представим себе airgapped систему, эксплуатируемую противником, у которой есть железная закладка, которую нам нужно активировать. Если к целевой системе «приделаны» какие-нибудь сенсоры (световые, микрофоны, и т.п.) — можно передавать через них, например, модулируя светимость осветительных приборов в контролируемом этими сенсорами помещении, или тем же вентилятором другого ПК. Если микрофонов и других датчиков нет, ничего страшного — выше упоминалась возможность использования специально разведенных дорожек как антенн, и можно передать информацию, грубо, с одной материнской платы на другую.

Таким образом приходим к тому, что действительно защищенную систему нужно содержать в клетке Фарадея, и она не должна иметь никаких вообще сенсоров, либо возможная передача информации через такие сенсоры должна быть заблокирована какими-нибудь хитрыми способами. А в идеале — защищенная система не должна содержать компонентов, разработанных и\или произвденных потенциальным противником или зависимыми от него странами, чего у нас никогда не будет.

Хотя это, наверное, и к лучшему.

dshster

26.06.2016 23:19А если лазером светить на вентилятор с открытым корпусом и посредством интерференции (не уверен в термине) считывать скорость вращения лопастей? Даже можно из соседнего помещения через окно.

perfect_genius

28.06.2016 10:38Тогда можно и через изменение электро потребления компьютера передавать? Запускается на фоне ресурсоёмкий процесс, растёт потребление и это регистрируется вольтметром.

edd_k

>> В старых компьютерах четвёртый кабель отсутствует и скорость вращения вентилятора не регулируется.

Наличие 4-го кабеля у вентилятора не определяется старостью. Тем более, старостью компьютера.

Отсутствие 4-го кабеля не означает отсутствие возможности регулировки.

Хорошо, что эти исследователи не со взрывчатыми веществами работают. А то бы отчет писать было некому. Или нечем.

oleamm

А что делать если на ноутбуке не предусмотрен вентилятор? С новыми процессорами надеюсь таких будет все больше и больше :)

Кстати звук у ноутбука без вентилятора (и без вращаюшегося диска) все равно есть — если в тихой комнате приложить ухо к корпусу в районе процессора, будет слышен «электрический треск» от его работы.

AlexanderG

По свисту мосфетов питания ЦП.

Jeka_M3

Мосфеты свистят? Чем? Я думал свистят только дроссели (ну или любая обмотка).

AlexanderG

Пардон, в самом деле, в транзисторе свистеть нечему.

ploop

На самом деле свистят. Но только один раз в своей жизни, и воняют после этого :)