А начну я с того, что в сегодняшнем посте расскажу о возможностях бэкапа физических и виртуальных контроллеров домена, предоставляемых Veeam, и о том, что необходимо помнить во время бэкапа. За подробностями — под кат.

Сервисы Active Directory разработаны с учетом избыточности, поэтому привычные правила и тактики бэкапа необходимо адаптировать соответствующим образом. В данном случае будет неправильно использовать ту же политику бэкапа, что уже работает для серверов SQL или Exchange. Вот несколько рекомендаций, которые могут помочь при разработке политики бэкапа для Active Directory:

- Выясните, какие контроллеры домена в вашей среде выполняют роли FSMO (Flexible Single Master Operations).

Полезно: простая команда для проверки через командную строку: >netdom query fsmo

Выполняя полное восстановление домена, лучше начать с контроллера домена с наибольшим числом ролей FSMO — обычно это сервер с ролью эмулятора основного контроллера домена (PDC). В противном случае после восстановления вам придется переназначать соответствующие роли вручную (при помощи команды ntdsutil seize).

- Если вы хотите защитить отдельные объекты, то у вас нет необходимости в бэкапе всех контроллеров, имеющихся на продакшен-площадке. Для восстановления отдельных объектов будет достаточно одной копии базы данных Active Directory (файл ntds.dit).

- Всегда есть возможность снизить риск случайного или намеренного удаления или изменения объектов AD. Можно порекомендовать делегирование административных полномочий, ограничение доступа с повышенными правами, а также репликацию на резервную площадку с предустановленной задержкой.

- Обычно рекомендуется выполнять бэкап контроллеров доменов поочередно и так, чтобы оно не пересекалось с репликацией DFS. Хотя современные решения знают, как решать эту проблему.

- Если вы используете виртуальную среду VMware, контроллер домена может быть недоступен по сети (например, он находится в зоне DMZ). В этой ситуации Veeam переключится на соединение через VMware VIX и сможет обработать этот контроллер.

Если у вас виртуальный DC

Так как сервисы Active Directory потребляют малую часть ресурсов системы, то контроллеры домена обычно становятся первыми кандидатами для виртуализации. Чтобы защитить виртуализованный контроллер с помощью Veeam, нужно установить и настроить Veeam Backup & Replication.

Важно! Решение работает с ВМ контроллера домена на Windows Server 2003 SP1 и выше, минимальный поддерживаемый функциональный уровень леса — Windows 2003. Учетной записи нужно предоставить права администратора Active Directory –— можно работать под учетной записью администратора предприятия или домена.

Процесс установки и настройки Veeam Backup & Replication уже неоднократно освещался – например, в видео, подготовленном системным инженером Veeam, поэтому обойдемся без подробностей. Предположим, что все настроено и готово к работе. Теперь нужно создать задание бэкапа контроллера домена. Процесс настройки довольно прост:

- Запустите мастер создания задания бэкапа.

- Выберите нужный контроллер домена.

- Определите политику хранения (Retention) для цепочки резервных копий.

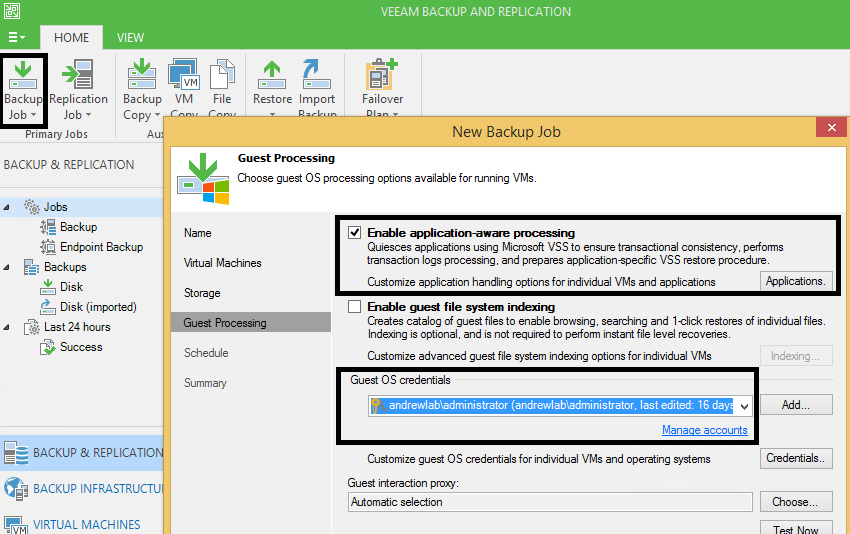

- Включите функцию обработки данных с учетом состояния приложений (рис. 1), чтобы обеспечить согласованность на уровне транзакций для ОС и приложений, работающих на ВМ (в том числе базы для данных Active Directory и каталога SYSVOL). Для этого выберите опцию Enable application-aware image processing (AAIP).

AAIP — технология Veeam, которая обеспечивает бэкап ВМ с учетом состояния приложений. Она выполняет поиск приложений гостевой ОС, сбор их метаданных, «заморозку» с помощью соответствующих механизмов (Microsoft VSS Writers), подготовку процедуры восстановления с использованием VSS для приложений, которая будет выполнена при первом запуске восстановленной ВМ, а также усечение журналов транзакций в случае успешного завершения бэкапа. Если функция AAIP не будет включена, гостевая ОС контроллера домена не поймет, что был выполнен ее бэкап и обеспечена защита. Поэтому через некоторое время вы можете обнаружить внутреннее предупреждение в журналах сервера Event ID 2089: backup latency interval (т.е. бэкап не выполнялся в течение интервала задержки архивации).

- Настройте расписание задания или запустите его вручную.

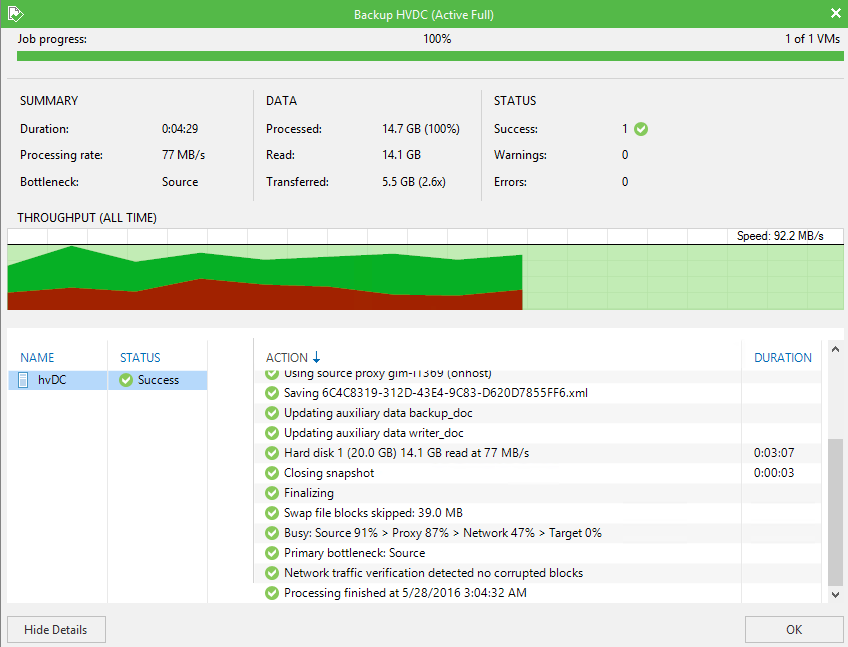

- Убедитесь, что задание успешно выполнено.

- Найдите вновь созданный файл резервной копии в репозитории — готово!

Резервную копию можно дополнительно сохранить в облако с помощью поставщика услуг Veeam Cloud Connect (VCC). Также ее можно перенести в другой репозиторий резервных копий, используя задания архивирования резервных копий или функционал архивирования на магнитную ленту. Самое главное, что теперь резервная копия хранится в надежном месте, и из нее в любой момент можно восстановить нужные данные.

Если у вас физический DC

Честно говоря, я надеюсь, что вы идете в ногу со временем, и в вашей компании контроллеры домена давно виртуализованы. Если это не так, то надеюсь, что вы их регулярно обновляете и они работают на относительно современных версиях ОС Windows Server —Windows Server 2008 (R2) и выше. (О нюансах работы с более старыми системами будет отдельная статья).

Итак, у вас есть один или несколько физических контроллеров домена, работающих под Windows Server 2008 R2 и выше, и вы хотите их защитить. В этом случае вам потребуется Veeam Endpoint Backup — решение, предназначенное специально для защиты данных физических компьютеров и серверов. Veeam Endpoint Backup копирует нужные данные с физической машины и сохраняет их в файл резервной копии. В случае аварии вы сможете восстановить данные «на голое железо» или выполнить восстановление на уровне логического диска. Кроме того, вы сможете восстанавливать отдельные объекты с помощью Veeam Explorer для Microsoft Active Directory.

Делаем следующее:

- Загрузите Veeam Endpoint Backup FREE и скопируйте установщик на нужный сервер.

- Запустите мастер установки, примите лицензионное соглашение и установите программу.

Примечание: чтобы выполнить установку в автоматическом режиме, используйте соответствующую инструкцию.

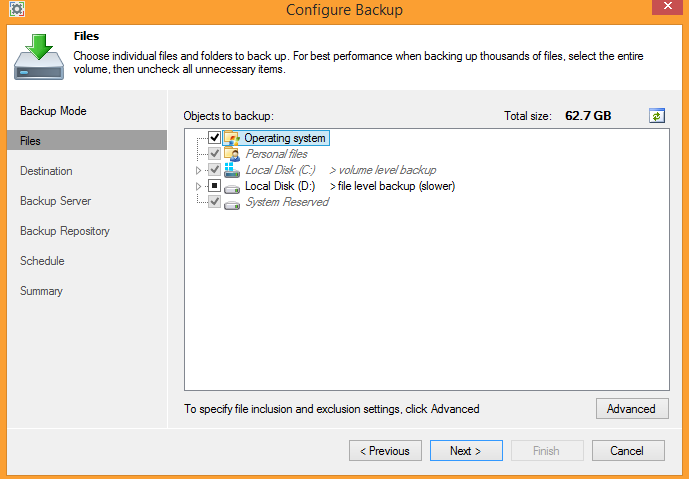

- Создайте задание бэкапа, выбрав нужный режим. Самый простой и рекомендуемый способ — резервное копирование всего компьютера целиком. Используя режим бэкапа на уровне файлов (file-level mode), выберите в качестве объекта копирования операционную систему (Operating system). В этом случае программа скопирует все файлы, необходимые для восстановления «на голое железо». База данных Active Directory и каталог SYSVOL также будут сохранены. Подробнее можно почитать, например, в этом посте.

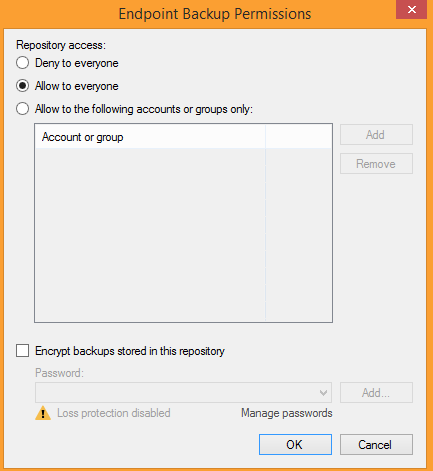

Примечание: Если в вашей среде уже установлен Veeam Backup & Replication, и вы хотите использовать существующий репозиторий Veeam для хранения резервных копий физических машин, вы можете перенастроить его прямо из Veeam Backup & Replication. Для этого на нужном репозитории щелкните правой кнопкой мыши, удерживая нажатой клавишу CTRL, и в открывшемся диалоге разрешите доступ к репозиторию, выбрав нужную опцию. При необходимости, там же включите шифрование, выбрав Encrypt backups stored in this repository.

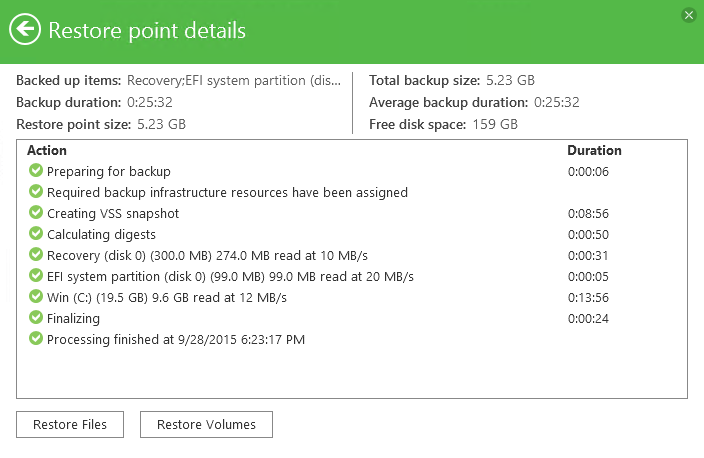

- Запустите задание и убедитесь, что оно прошло без ошибок:

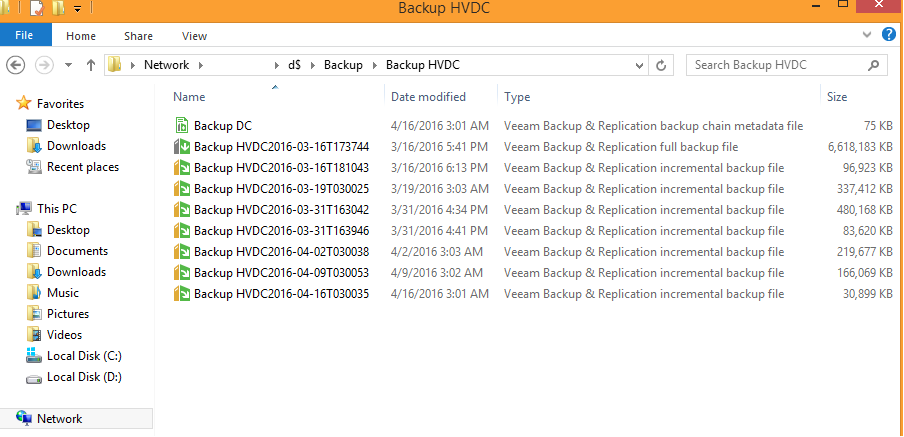

Вот и все: бэкап выполнен, контроллер домена под защитой. Перейдите в репозиторий и найдите нужную резервную копию или цепочки резервных копий.

Если вы настроили репозиторий Veeam Backup & Replication в качестве целевого хранилища для резервных копий, то вновь созданные резервные копии будут отображаться в панели инфраструктуры Backups > Disk, пункт Endpoint Backups.

Вместо заключения

Разумеется, успешный бэкап — это хорошее начало, но далеко не все. Очевидно, что резервная копия ничего не стоит, если из нее нельзя восстановить данные. Поэтому в следующей статье я расскажу о различных сценариях восстановления Active Directory, включая восстановление контроллера домена, а также восстановление отдельных удаленных и измененных объектов с помощью собственных инструментов Microsoft и Veeam Explorer для Active Directory.

Комментарии (15)

SemperFi

20.09.2016 15:32-3«Честно говоря, я надеюсь, что вы идете в ногу со временем, и в вашей компании контроллеры домена давно виртуализованы» — один DC на железе это не прихоть или консерватизм, это железная необходимость.

navion

20.09.2016 16:43Если функция AAIP не будет включена, гостевая ОС контроллера домена не поймет, что был выполнен ее бэкап и обеспечена защита.

Это ведь обеспечивают VMware Tools при создании снепшота, зачем NTDS ещё какая-то обработка?

sysmetic

20.09.2016 23:37+1VMware Tools VSS позволяет выполнить application aware бэкап не во всех случаях. Например,

- На ВМ на базе Vista/ Win7 VMware Tools VSS не использует application writers вообще — в итоге статус приложений не гарантируется

- На ВМ на базе Windows Server 2003 — использует всегда

- На ВМ на базе Windows Server 2008/2012 может использовать, а может и нет, в зависимости от установленной версии

Veeam AAIP сохраняет статус приложений (которые имеют Microsoft VSS writers) во всех описанных случаях.

navion

20.09.2016 23:55Спасибо за пояснение, был уверен что снепшоты дёргают все vss writers. А это точно не отговорка для ограничения числа поддерживаемых кофигураций и в реальности оно ведёт себя как описано в документации?

sysmetic

21.09.2016 00:13+1Вот весьма подробный пост как проверить по факту работает ли в конкретной ВМ application aware бэкап: "VMware: «To quiesce or not to quiesce?», бэкапим вирутальные машины правильно"

Loxmatiymamont

21.09.2016 11:49+1Варные тулзы очень свободно относятся к результату дёрганья райтеров. Дёрнулся — хорошо, был state error — ну и ладно. Вим таких вольностей позволить не может и отслеживает все ошибки.

navion

21.09.2016 17:05Мне показалось, что оно валится при ненулевом коде выхода от любого райтера.

А обработка приложений в семёрке действительно не работает, как включить трейсинг VSS пока не нашел, но ни одного сообщения от MSSQL при создании снепшота в журнале не появляется (ESXi 6.0 U2, VMTools 10.0.10).

anoronn

21.09.2016 14:44+1А еще это будет важно, когда перейдем к восстанавлению ВМ. В этом случае Veeam сможет выполнить специально предусмотренную процедуру восстановления DC в non-authoritative режиме.

gotch

В чем научная новизна?

Мало сделать бекап. Неплохо бы еще продумать, как его восстанавливать, и надо ли это делать вообще в случае DC.

anoronn

Именно эти вопросы себе задавал, когда стал подробно изучать тему. В следующих статьях расскажу, как правильно восстанавливать данные из бэкапа в зависимости от среды и настроек.

fishca

главное при восстановлении еще не угробить то что работает :)

mburavtsov

«надо ли это делать вообще в случае DC»

http://windowsitpro.com/blog/never-snapshot-domain-controller-here-s-why

Matohin

Начиная с WIndosws Server 2012 домен контороллеры официально поддерживают виртуализацию, клонирование, снэпошотрование. Проверка актуальности данных AD основана на VM-Generation ID, который поддерживают все современные гипервизоры.

https://technet.microsoft.com/en-us/windows-server-docs/identity/ad-ds/get-started/virtual-dc/virtualized-domain-controller-architecture