Базовая станция GSM

Спецслужбы и разведка в разных странах мира используют фальшивые базовые станции (IMSI-ловушки, у американцев называются StingRay), которые работают в пассивном или активном режиме. В пассивном режиме фальшивая станция просто анализирует сигнал с окружающих базовых станций. Гораздо интереснее, когда устройство переводят в активный режим. В этом случае IMSI-ловушка заставляет подключиться к себе окружающие клиентские устройства сотовой связи, отключая их от базовой станции оператора (МТС, «Вымпелком» и т.д.). Задача осуществляется с помощью трансляции более мощного сигнала, чем окружающие станции (более подробно о работе фальшивых базовых станций см. в статье "The Brave New World of Cell-Site Simulators" (Albany Law School: 11–12. doi: 10.2139/ssrn.2440982).

Фальшивые базовые станции используют не только спецслужбы, но и другие лица. Например, в последнем сезоне Mr. Robot хакеры установили фемтосоту (маломощная и миниатюрная станция сотовой связи) прямо в офисе ФБР, получив возможность прослушивать их разговоры. В бизнесе конкуренты могут использовать такое устройство, чтобы незаметно прослушивать разговоры другой стороны. В России Наталья Касперская предлагает устанавливать шпионские фемтосоты в офисах коммерческих компаний, чтобы руководство могло спокойно записывать разговоры сотрудников и посетителей.

Аппарат подключился к фальшивой сотовой станции PRISM: The Beacon Frame. В рамках исследовательского проекта станция высылает уведомление о подключении на телефон абонента. Настоящая инфраструктура спецслужб работает без рассылки уведомлений

Подобные гаджеты очень востребованы в современную эпоху, потому что очень многие люди постоянно пользуются сотовой связью, передавая по этим каналам конфиденциальную информацию, не используя end-to-end шифрование. Очень удобно идентифицировать людей по их телефонным номерам.

Герои сериала Mr. Robot положили фемтосоту под стол рядом с маршрутизатором. Очевидно, что в таком виде она не может работать долго, потому что рано или поздно «лишний» прибор заметит уборщица или случайный агент, который наклонится вниз. К тому же, фемтосота обладает совсем небольшим радиусом действия, так что вряд ли она сможет перебить сигнал настоящей базовой станции для абонентских устройств на соседних этажах. Она гарантированно будет работать разве что в пределах одного офиса, а дальше — как повезёт.

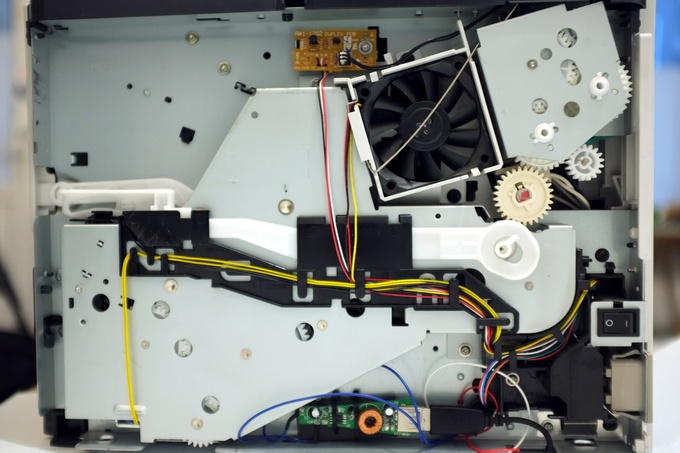

Чтобы исправить этот недостаток, в офисе требуется устанавливать более мощную базовую станцию. Но как её замаскировать? Отличное решение предложил новозеландский инженер Джулиан Оливер (Julian Oliver). Он разработал конструкцию базовой станции, замаскированной под офисный принтер HP.

На улицах базовые станции маскируют под объекты окружающей среды — деревья или фонари.

Сотовая станция, плохо замаскированная под пальму. Марракеш, Марокко

Сотовая станция, замаскированная под фонарь, зачем-то поставлена рядом с настоящем фонарём. Милтон-Кинс, Великобритания

Лазерный принтер Hewlett-Packard Laserjet 1320 для офисного пространства выглядит так же естественно, как фонарь на улице. Он не вызовет подозрений. По крайней мере до тех пор, пока продолжает исправно работать. В демонстрационных целях в проекте Оливера принтер настроен на автоматическую печать метаданных о перехваченных звонках и сообщениях SMS, вместе с текстом этих сообщений.

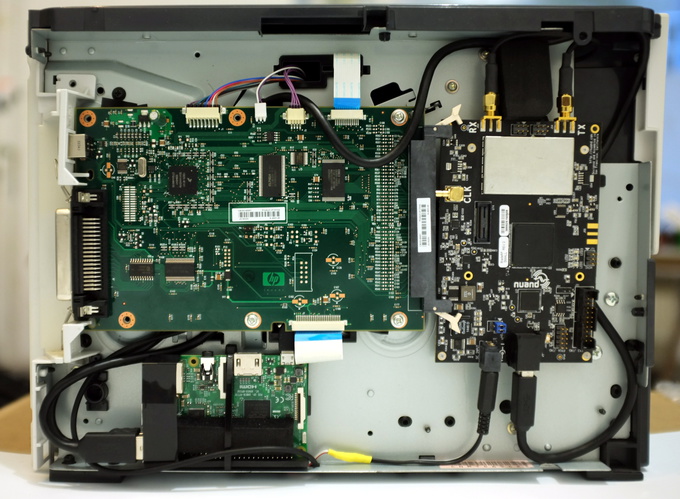

Автор подробно разъяснил, как устроена фальшивая базовая станция. В корпус принтера поместили программируемый SDR-трансивер BladeRF (об этом замечательном приборе рассказывали на Хабре). На фото он закреплён справа вверху. Трансивер подключается к миниатюрной плате Raspberry Pi 3 (слева внизу), и вся хакерская электроника подключена к материнской плате принтера (самая большая плата на фотографии).

Для питания используется автомобильный USB-адаптер, преобразующий принтерные 21?22 В в 5 В, необходимые для трансивера и «малинки». Такие адаптеры обычно вставляют в прикуриватель автомобиля (12?24 В) для питания портативной электроники.

Отсек для картриджа слегка модифицирован, чтобы поместились две всенаправленные антенны (TX и AX), подключенные кабелем SMA к трансиверу BladeRF.

Автор работы говорит, что выбрали принтер Hewlett-Packard Laserjet 1320 по нескольким причинам. Во-первых, у него поразительно неприметный внешний вид — совершенно безликий дизайн, который не привлекает к себе внимания. Во-вторых, внутренние полости в корпусе идеально подходят для размещения всей электроники и кабелей. Ни одна деталь не выходит наружу и не видна извне, кроме стандартного кабеля питания. При подключении USB-адаптера в стандартный разъём Hewlett-Packard Laserjet 1320 нормально функционирует как обычный офисный принтер.

Raspberry Pi 3 выбрали после безуспешных попыток обеспечить стабильную работу программы-контроллера базовых станций YateBTS под Intel Edison, Beaglebone Black и даже I-MX6 Marsboard. В отличие от древней OpenBTS, программа YateBTS более требовательна к производительности процессора.

Программное обеспечение фальшивой базовой станции в принтере работает поверх открытого кода YateBTS. В демонстрационных целях разработано несколько скриптов. Например, один из них фильтрует лог, формирует документ PDF и отправляет его на печать.

#!/bin/bash readonly FH=/home/pi/yate.log rm -f $FH # Start the BTS, log to $FH and background yate 2>&1 -l $FH & sleep 1 echo "Starting up..." last=" " while true; do # Poll every 10 seconds sleep 10 # Check log for new sniffed 'call route' entries and do some subbing cur=$(cat $FH | grep -A 16 "Sniffed\ 'call.route'" | sed -e "s/param\['//" -e "s/'\]//" -e 's/thread.*//' -e 's/time\=[0-9].*//' -e 's/\ data=(.*//' -e 's/\ retval=.*//' -e 's/\ tmsi.*//' -e 's/ybts/Stealth\ Cell\ Tower/' -e 's/Sniffed/Monitored\ =/' -e '/^\s*$/d' -e 's/^\s*//' | tail -n 13) if [ "$cur" != "$last" ]; then if [ ${#cur} -gt 1 ]; then echo "New SMS events detected" # Test to see if an IMSI is in the string. If not, look it up and put it in if [[ $cur != *imsi* ]]; then caller=$(echo "$cur" | grep "caller" | awk '{ print $3 }' | sed "s/'//g" | tr -cd '[:print:]') imsi=$(cat /usr/local/etc/yate/tmsidata.conf | grep "$caller" | cut -d '=' -f 1) cur=$(echo "$cur" | sed -e "s/\ called\ .*/imsi\ =\ '$imsi'/" ) fi # Make it all uppercase event=$(echo -e \\n"$cur" | tr 'a-z' 'A-Z') echo "printing file..." echo "$event" > printme # Format a postscript file with enscript enscript -r --header='SMS EVENT RECORD|%W|%* UTC' -i2cm --margins=10:10:30:10 -o printme.ps -f Courier@15/12 printme # Convert to PDF ps2pdfwr printme.ps printme.pdf # Send it to the print queue for immediate processing lp -U pi -o a4 -q 100 -d hp_LaserJet_1320_2 printme.pdf fi last=$cur fi done

Другой скрипт случайным образом выбирает один из телефонных номеров, которые подключились к базовой станции, звонит ему и воспроизводит классический хит Стиви Уандера "I Just Called To Say I Love You".

#!/bin/bash readonly HOST=127.0.0.1 readonly PORT=5038 readonly DATA=/usr/local/share/yate/sounds/stevie.au readonly TMSI=/usr/local/etc/yate/tmsidata.conf readonly CC=49 #MSISDN prefix, matching that of definition in yate conf. callone () { # Play "I Just Called To Say I Love You" by Stevie Wonder, on pickup echo "call wave/play/$DATA $mt" | netcat -i 1 -q 1 $HOST $PORT # Or, setup channel and route to IAX/SIP # echo "call 'iax/iax:$PORT@11.22.33.44/$PORT' $mt" | netcat -q 1 $HOST $PORT } callall() { for mt in ${UES[@]} #override $mt do echo "calling $mt" callone done } while true; do tmsilen=$(wc -l $TMSI | awk '{ print $1 }') ues=($(cat $TMSI | grep -A $tmsilen ues | sed 's/\[ues\]//' | cut -d ',' -f 3)) if [ ! -z $ues ]; then ueslen=${#ues} RANGE=$ueslen select=$RANDOM let "select%=$RANGE" mt=${ues[$select]} callone fi sleep 30 done

Скомпилированные бинарники для Raspberry Pi 3: yate_r-pi3_4.4.11-v7_debian-8.0.tar.gz.

Удачи в экспериментах!

Комментарии (73)

m08pvv

02.11.2016 17:35+1Сотовая станция, плохо замаскированная под пальму. Марракеш, Марокко

Сотовая станция, замаскированная под фонарь, зачем-то поставлена рядом с настоящем фонарём. Милтон-Кинс, Великобритания

А что мешает замаскировать её под… сотовую станцию?

Color

02.11.2016 17:37Это не очень красиво с точки зрения внешнего вида. В некоторых странах об этом заботятся

igor_kuznetsov

02.11.2016 20:52Был в Марракеше, все думал, где же базовые станции… Теперь-то понятно

aapazhe

03.11.2016 01:49Но зачем? В Рио де Жанейро сейчас меняют старые микросоты на новые, которые как раз в стойке фонаря. Кое где ещё стоят рядом с обычными фонарями. Где старые фонари убрали — красота, нет эти чудовищных ферм, обвешанных ящиками и антеннами.

Stan_1

02.11.2016 17:35Лучше бы рассказали, есть ли софт для телефона, который позволяет такое детектировать. :)

SeregaSA73

02.11.2016 18:24Ааа так вот почему у нас на работе безопасники всю электронику проверяют перед установкой.

CooleR_024

03.11.2016 11:16У Вас спецы СБ настолько квалифицированы? Почему-то мне думается, что подобный принтер даже ФСБшники при обыске забрали бы, осмотрели, а потом вернули, как не вызывающий подозрений. Ну, если бы он не начал вдруг их собственные СМСки печатать :)

Alexeyslav

09.11.2016 12:02Врятли вернули бы, он наверняка спалился бы элементарным «тыгыдым-тыгыдым» в колонках работающих рядом в момент включения принтера. И это если бы они не додумались сразу проверить его на «жучки» — элементарный широкополосный детектор излучения, это даже не спецоборудование.

AVI-crak

02.11.2016 18:24-5На гите свободно лежит проект, который превращает почти любой смартфон в базовую станцию.

Имя проекта не связанно с заявленной функцией, думайте иначе :).

Очень удобно в маршрутках блокировать особо-болтливых, и тому подобное.

QDeathNick

02.11.2016 19:20Неужели действительно работает и вы боитесь что все начнут его себе ставить и поэтому умалчиваете название?

https

02.11.2016 19:36+2Дайте имя проекта, пожалуйста. Было бы интересно попробовать: дома лежит много не особо нужных телефонов.

NightGhost

02.11.2016 20:55И мне в личку, если не сложно. Не нашёл, хоть и правда пробовал. Поиграться ради :)

dinoth

02.11.2016 21:51+5Такого проекта не существует и не может существовать в этой части вселенной.

QDeathNick

02.11.2016 22:43-1Ну в теории ничего не мешает это сделать, железо требуемое для работы минимальной базы в телефоне есть. Как приложение вряд ли, только в виде прошивки телефона.

Нашёл такой проект, но там только узкий круг старенького железа поддерживается и только в виде прошивок.

https://osmocom.org/projects/baseband/wiki/CalypsoBTS

https://habrahabr.ru/post/258661/

Ну и мощность там будет соответствующая, максимум соседа по маршрутке можно заблокировать.

dinoth

02.11.2016 22:58+1«Любой смартфон», как утверждалось — нельзя. Наоборот — можно только на нескольких убогих телефонах (а не смартфонах) 10 летней давности, только в 2G, да и то — при наличии большой удачи :)

Куда как проще взять gsm глушилку :) Дешево, сердито и эффективно.

Sash_V

02.11.2016 23:19+2На телефоне передатчик работает на частоте приемника БС и наоборот. Так что не думаю что из телефона можно сделать БС.

Второе, сигнализация стандарта GSM устроена таким образом что, мобильный телефон выполняет команды центра коммутации, который обслуживает все вызовы в регионе. Если центром коммутации через базовую станцию поступает команда на понижение мощности или на смену частоты передатчика он ее обязан выполнить.

Мобильный телефон может только по косвенным признакам может понять, работает он на фейковой БС или с настоящей.

OnlySlon

03.11.2016 16:38Реализация BTS на calypso-телефонах есть. Перестроить частоты приема-передачи не большая проблема, проблема посерьезней — фильтр который стоит на прием и режет нужный диапазон, надо лезть внутрь и вытаскивать его, хотя на коротких расстояниях (до 50 метров) нормально работает и без удаления фильтра. Мощи с обычного телефона — до 4х ватт, что весьма неплохо. Есть ограничения в виде отсутствия возможности запустить голос, но смски нормально работают.

«Центр коммутации» никакого отношения к механизму адаптивной мощности не имеет. Этим занимается BSC/

Sash_V

04.11.2016 13:06на счет фильтров согласен. Сомнения возникают если передатчик телефона перестроить на частоту работы приемника, все контура нужно перестраивать, не факт что они там не интегральные. Обычно передатчик имеет максимальную мощность и кпд в одной полосе частот, после перестройки моща будет маленькой, а по науке она должна перебивать реальную БСку.

Alexeyslav

09.11.2016 14:34Нет там никаких контуров, фильтры ПАВ — максимум. В таких вещах стараются по максимуму избавится от фильтров, практически везде внедряются DSP. Судя по тому что телефоны мультистандартны и покрывают диапазон от 800 до 2100Мгц физически и приемник и передатчик(я смотрел спецификации — используется синтезатор частот поддерживающий диапазон 100Мгц-4ГГц и интегральные широкополосные усилители мощности) можно настроить на любую частоту в пределах этого диапазона! Ограничение исключительно программное. Единственный ньюанс — эффективность антенны, но это проблема решаемая и есть даже широкополосные антенны(их КПД отдельный вопрос) или многоканальные/многоэлементные.

Учитывая современные тенденции на усиление защиты от модификации ПО, именно этот модуль защищён лучше всего и по этой причине данной модификации подвергаются только старые модели телефонов, в которых защита достаточно слаба или вовсе отсутствует.

openGSM

04.11.2016 11:45К 3G и LTE это не относится?

Там телефонный радиомодем берет всю полосу?

Sash_V

04.11.2016 12:58в 3g UMTS телефон может работать одновременно с 2 несущими по 5мгц каждая. Есть редкие экземпляры которые работают с 3мя. Для приема и для передачи используются разные частоты и разные методы модуляции, причем один канал синхронный другой нет. Я думаю из телефона 3g UMTS сделать базовую станцию сложно или невозможно.

openGSM

04.11.2016 13:07+1Сорцы на радиомодем МТК есть, можно попытатся.

Например, очень заманчиво выглядит идея mesh-сети в этом диапазоне.

А что извесно про LTE?

Sash_V

04.11.2016 13:36насколько помню LTE физический уровень канала вниз построен по технологии OFDM + технология MIMO. а канал вверх на SC-FDMA. Так что поменять местами приемник с передатчиком не думаю что реально.

PS

mesh сети лучше делать на технологии wi-fi

openGSM

04.11.2016 14:16Буду разбиратся с вопросом…

У mesh на wifi один очень серьезный недостаток: радиус действия.

Есть «дольнобойные» решения, но не в виде телефона.

LTE, теоретически могло бы давать радиус «соты» не 30-50м, как wifi, а 300-500, и более.

Sash_V

04.11.2016 14:41LTE работает на лицензируемых диапазонах. Радиус действия больше от wi-fi потому, что мощности больше, если конечно сравнивать их в одном диапазоне частот. Больше мощность сильнее кушает батарею.

Есть 802.11ah который работает на 900Мгц, но это у нас лицензируемый диапазон

openGSM

04.11.2016 14:47Как и любой мобильный телефон этого диапазона.Как отличить телефон, просто качающий что-либо с интернета и являющийся «сотой», если они излучают на одной частоте?

LTE с телефона с небольшой доработкой дает 13Км дальности.

Wifi для таких дальностей — это ранец за спиной с роутером.

Проблемма расхода энергии то же решаема, как минимум, емким аккумулятором.

Sash_V

04.11.2016 16:23+1по первому вопросу не особо понял.Как отличить телефон от фейковой базовой станции? Самое простое это излучение на частотах на которых должен работать передатчик БС. На одной частоте они не могут излучать если это не LTE UMTS/TDD. Абоненты в GSM работающие на одной частоте в одной соте разделяются между собой по времени TDD, но канал вверх и вниз у нас в GSM/umts это FDD.

по второму. Доработать конечно можно, поставить там антенну или репитер. Внедрение LTE вместо GSM и в некоторых случаях вместо UMTS у операторов обычно преследует две цели: уменьшить количество одновременно обслуживаемых абонентов на соту и второе, довести быстрый интернет до удаленых уголков. В первом случае используют маленькие соты радиусом 200-500м с широким спектром на высоких частотах, во втором случае используют низкие частоты и большие соты.

AVI-crak

05.11.2016 21:35-1Как много желающих появилось, заиметь подобную программу на свой андроид, и все такие честные…

Повторюсь для тех кто ищет — думайте иначе.

Тут я уже спокоен, если показать морковку — не думать о ней уже не получится.

Captain_Sparrow

02.11.2016 18:24-1Автор работы говорит, что выбрали принтер Hewlett-Packard Laserjet 1320 по нескольким причинам. Во-первых, у него поразительно неприметный внешний вид — совершенно безликий дизайн, который не привлекает к себе внимания.

В демонстрационных целях разработано несколько скриптов. Например, один из них фильтрует лог, формирует документ PDF и отправляет его на печать.

Представляем вашему вниманию нашу последнюю разработку: совсем непалевный принтер, который распечатывает логи телефонных разговоров ваших коллег в реальном времени XD

Rumlin

02.11.2016 20:04и вся хакерская электроника подключена к материнской плате принтера (самая большая плата на фотографии

Первое впечатление от фото — подключили к слоту памяти. При внимательном осмотре — они просто наложились друг на друга при съемке. Но как вариант вполне — изготовление станций в формфакторе позволяющем брать питание с модуля памяти. Обычно в принтерах он пустой и для установки модуля надо только быстро снять крышку, поставить и закрыть. «Жучок» получает бесплатное питание от принтера.

pnetmon

02.11.2016 20:24В оригинале фотография антенн в отсеке для катриджа. И GSM 900. В рабочей среде он долго работать не будет. А мест куда можно запихать коробку с питанием от сети в любом офисе полно. Я вот не помню когда последний раз проверял обратную сторону столешницы.

stalinets

02.11.2016 20:46В смартфонах как базовая опция должны появиться подконтрольные владельцу телефона белый и чёрный листы базовых станций, возможность принудительно подключаться к выбранной (и соответственно ручное отключение роуминга и хэндовера когда надо), закрепить за каждой БС общедоступную ветку комментариев, чтобы можно было обсуждать, настоящая она или нет, как давно появилась, где расположена и т.д.

QDeathNick

02.11.2016 23:00А хотя бы на уровне рута в современных телефонах есть возможность такое реализовать или вообще у операционки нет доступа к выбору ARCFN?

Нетмонитор позволяет видеть эту инфу, но как-то влиять на алгоритм выбора разве можно?

selenite

03.11.2016 17:56+2Это часть прошивки radio/baseband, исходники которой фиг найдешь, в которой тяжело найти какой-то здравый смысл (ибо говнокод мастерский, особенно у MTK), которую не всегда можно «зашить» назад (не самый защищенный от окирпичивания кусок телефона) и для протаскивания коммуникаций с которой на уровень пользователя/ОС придется поломать еще пачку модулей.

Проще ппереписать андроид на использование внешних usb-radio, и на базе какой-нибудь железки скостылить универсальное решение )

openGSM

04.11.2016 11:51+1Имею опыт использования прошивки радиомодема МТК собраной из исходников.

Полет нормальный, все функции радиомодуля работают.

Камень 6572 и 6592.

Есть намерение, изменить этот код, в том числе и для противодействия приведенным в статье устройствам.

kromm

03.11.2016 21:25Тестовые телефоны вроде TEMS pocket умеют что-то подобное. Есть на андроиде, если есть желание поковырять — лежат (даже за почти адекватные деньги) на али.

Zidian

02.11.2016 21:06Кстати, а в России такие агрегаты не нарушают ни какие нормы санитарной безопасности, если размещать их прямо в офисе?

А то кажется мне, что фирмы, последовавшие совету Натальи Касперской, могут огрести, как только первый неравнодушный сотрудник стукнет в Роспотребнадзор, о том, что его «облучают».

https

02.11.2016 21:56+2Это врядли. Многие операторы сотовой связи предоставляют своим (крупным) клиентам в офисы и торговые центры различные вариации БС небольшого радиуса действия. Как правило, это оборудование сертифицирово по всем нормам и претензий к нему быть с опис. точки зрения не может.

В целом такие штуки очень активно применялись и примеряются на небезызвестной территории Украины, где от имени оператора сотовой связи шлют людям всякую ересь, а потом ничего не подозревающие люди хейтят оператора во всех соц сетях и прочем. Защиты пока никто не придумал.

springimport

02.11.2016 22:50Возможно, когда запахло жареным, надо было хватать оборудование и уносить ноги.

https

02.11.2016 22:55что вы имеете ввиду?

springimport

03.11.2016 15:42Я так понял что вы о восточной части страны.

https

03.11.2016 15:44Да, конечно.

но так туда подобное (по функционалу) оборудование ввозят, скорее, а не вывозят.

artyums

02.11.2016 23:17Ну так у фемтосот намного более слабый передатчик, чем стоит на обычной БС. Логично же — зачем ставить мощный передатчик, рискуя к тому же его лишний раз «спалить», если потенциальные «жертвы» в непосредственной близости от источника расположены?

Sash_V

02.11.2016 23:06Интересно, на UMTS (WCDMA) или на cdma one (is-95) такую фейковую БС запилить сложнее и насколько? Если перефразировать, как спасет CDMA/WCDMA, которое позиционируется и рекламируется некоторыми телеком провайдерами как достаточно защищенная к Man-in-the-middle?

ZEvS_Cat

03.11.2016 00:57+1UMTS ни чем не отличается, и делается не намного сложнее, чем GSM, просто появилась позже, меньше документации и, плюс, инертность деинжинеринга. А кое где, даже проще, потому, как нет хопинга по частотам.

OnlySlon

03.11.2016 16:46+1Все не совсем так. Если в системе GSM БС всегда считается доверенной стороной, то в следующих поколениях связи введена mutual authentication, т.е. помимо того что сеть проверяет валидность клиента, сам мобильный терминал (симка если конкретнее) проверяет валидность сети, т.е. не имея доступа к инфраструктуре оператора сделать интерцептор сильно сложнее.

Leo7777

03.11.2016 08:43Касперская совсем куку, если я посетитель бизнес центра, какого меня вообще прослушивать? Да и сотрудников тоже. Прослушивать всех подряд это параноя

Greendq

03.11.2016 12:25А как эта фейковая БС выдаёт себя за БС оператора? Оно же должно иметь ключи шифрования оператора по идее или я что-то упустил и любой школьник может устроить MiM-атаку на GSM?

kromm

03.11.2016 17:20Никак не выдает, она полностью автономна и в MitM не умеет. Чтоб умела это потребуется гораздо больше усилий, хотя нет ничего невозможного, ребята из PT несколько раз тут писали статьи про доступ к операторским сетям SS7.

Ну и плюс не зная Ki не получится поднять шифрование, на что некоторые телефоны ругаются.

parapetof

03.11.2016 12:32Я очень не специалист в этом вопросе (сильно не пинать), и как любитель спрошу — рядом с таким «принтером» нельзя облысеть?)

Помнится был пост, в котором рассказывалось про установку БС от операторов, и там говорили, о том, что ставятся специальные экраны на оборудовании БС (чтобы защитить персонал от облучения).

https

03.11.2016 12:35выше. нормально там все и радиус действия крошечный.

parapetof

03.11.2016 12:39О, да, спасибо! просто меня смутило «Задача осуществляется с помощью трансляции более мощного сигнала, чем окружающие станции».

https

03.11.2016 12:44Там все в пределах нормы. Такие штуки часто используются в крупных офисах или просто в совсем новых, как временное решение.

А вот если такую штуку поставили бы, то были бы все шансы и не только облысеть

(хотя это и не сама БС, конечно)

Mad__Max

11.11.2016 23:56Тут закон обратных квадратов рулит. Если липовый передатчик в 10 раз ближе к приемнику чем настоящий(оператора связи), то ему достаточно иметь мощность в <100 раз(в 90 раз например) ниже чем у настоящего передатчика, чтобы с точки зрения приемника его сигнал был мощнее чем сигнал от настоящего.

В случае небольшой офисной соты обычно достаточно мощности в тысячи раз меньше чем у настоящей БС, чтобы для телефонов находящихся в пределах этого офиса ее сигнал был сильнее чем от операторской БС.

lola_term

03.11.2016 15:34+1В России не скрывают даже, делают режимным объект/помещение.

И вообще hp 1320 всегда мне казался подозрительным, пошел проверять.

TiLLD

04.11.2016 09:57Не увидел такого вопроса, поэтому спрошу я.

Как использование БС которые предлагает Касперская укладывается в рамки законов?

Разве работодатель не обязан уведомить сотрудника что его мобильный будет на прослушке?

hyperwolf

05.11.2016 11:20Сия мадам заявила что нет, уведомлять не надо — ведь на деле никто не слушает. Весь голос пишется на накопитель и оттуда анализируется софтово, а раз нету товарища майора — то нету и прослушки в прямом (и юридическом по её мнению) смысле.

pnetmon

06.11.2016 09:02Или подругому все проще: Сотрудники — доп соглашение в трудовом договоре, не нравится — на пороге полно других на твое место. Посетители — табличка при входе в здании. Сигнал выдается за границы организации — «Милок, ты когда границу страны пересекал большой Красный флаг видел...»

13_beta2

06.11.2016 16:55+1Не укладывается от слова совсем. Начать даже с физического уровня — все диапазоны для голосовой связи сейчас лицензируемые. Включил свою бс — расстроил оператора — объясняешься с роскомпозором в лице гкрч.

SicYar

Затейливый агрегат получается))))